Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Denne artikkelen hjelper deg med å lære hvordan du integrerer og bruker CyberArk med Microsoft Defender for IoT.

Defender for IoT leverer ICS- og IIoT-plattformer for cybersikkerhet med ICS-bevisst trusselanalyse og maskinlæring.

Trusselaktører bruker kompromittert legitimasjon for ekstern tilgang til å få tilgang til kritiske infrastrukturnettverk via eksterne skrivebords- og VPN-tilkoblinger. Ved å bruke klarerte tilkoblinger, omgår denne tilnærmingen enkelt enhver OT-perimetersikkerhet. Legitimasjon blir vanligvis stjålet fra privilegerte brukere, for eksempel kontrollingeniører og partnervedlikeholdspersonell, som krever ekstern tilgang for å utføre daglige oppgaver.

Med Defender for IoT-integrering sammen med CyberARK kan du:

Redusere OT-risikoer fra uautorisert ekstern tilgang

Gi kontinuerlig overvåking og privilegert tilgangssikkerhet for OT

Forbedre hendelsesrespons, trusseljakt og trusselmodellering

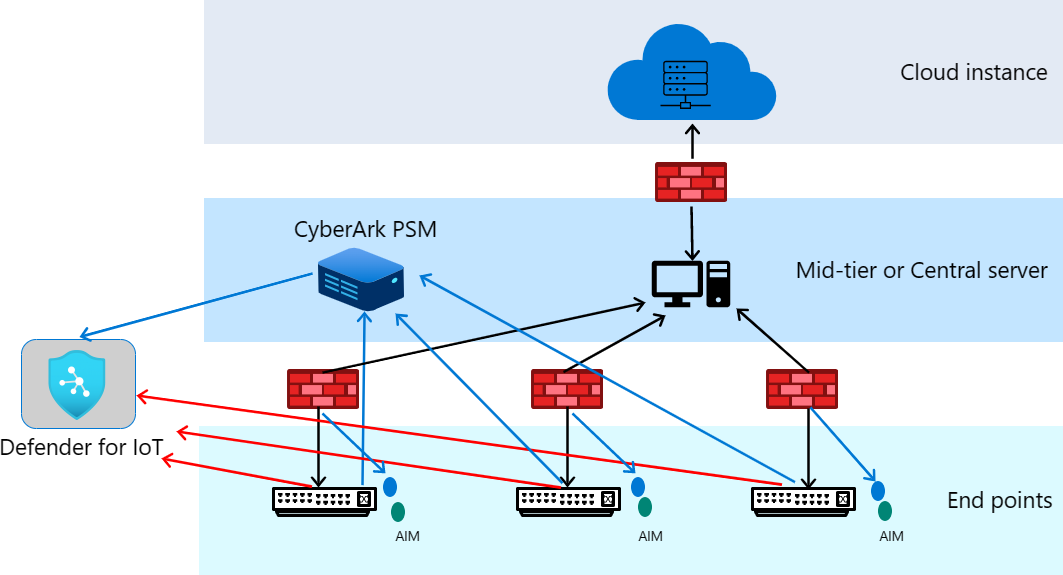

Defender for IoT-apparatet er koblet til OT-nettverket via en SPAN-port (speilport) på nettverksenheter, for eksempel svitsj og rutere, via en enveis (innkommende) tilkobling til de dedikerte nettverksgrensesnittene på Defender for IoT-apparatet.

Det finnes også et dedikert nettverksgrensesnitt i Defender for IoT-apparatet for sentralisert administrasjon og API-tilgang. Dette grensesnittet brukes også til å kommunisere med CyberArk PSM-løsningen som distribueres i datasenteret i organisasjonen for å administrere privilegerte brukere og sikre tilkoblinger til ekstern tilgang.

I denne artikkelen lærer du hvordan du:

- Konfigurer PSM i CyberArk

- Aktiver integreringen i Defender for IoT

- Vis og administrer gjenkjenninger

- Stopp integreringen

Forutsetninger

Før du begynner, må du kontrollere at du har følgende forutsetninger:

CyberARK versjon 2.0.

Kontroller at du har tilgang til alle Defender for IoT-apparater i bedriften.

En Azure-konto. Hvis du ikke allerede har en Azure-konto, kan du opprette Azure gratiskontoen din i dag.

Tilgang til en Defender for IoT OT-sensor som en Admin bruker. Hvis du vil ha mer informasjon, kan du se lokale brukere og roller for OT-overvåking med Defender for IoT.

Konfigurer PSM CyberArk

CyberArk må konfigureres for å tillate kommunikasjon med Defender for IoT. Denne kommunikasjonen utføres ved å konfigurere PSM.

Slik konfigurerer du PSM:

Finn og åpne

c:\Program Files\PrivateArk\Server\dbparam.xmlfilen.Legg til følgende parametere:

[SYSLOG]UseLegacySyslogFormat=YesSyslogTranslatorFile=Syslog\CyberX.xslSyslogServerIP=<CyberX Server IP>SyslogServerProtocol=UDPSyslogMessageCodeFilter=319,320,295,378,380Lagre filen, og lukk den.

Plasser konfigurasjonsfilen

CyberX.xslDefender for IoT syslog ic:\Program Files\PrivateArk\Server\Syslog\CyberX.xsl.Åpne Sentraladministrasjon av server.

Velg Stopp trafikklys for å stoppe serveren.

Velg Stopp trafikklys for å stoppe serveren.Velg Start trafikklys for å starte serveren.

Aktiver integreringen i Defender for IoT

For å aktivere integreringen må Syslog Server aktiveres i OT-sensoren. Som standard lytter Syslog Server til IP-adressen til systemet ved hjelp av port 514 UDP.

Slik konfigurerer du Defender for IoT:

Logg på OT-sensoren, og naviger deretter til Systeminnstillinger.

Sett Syslog-serveren til På.

(Valgfritt) Endre porten ved å logge på systemet via CLI, navigere til

/var/cyberx/properties/syslog.propertiesog deretter endre tillistener: 514/udp.

Vis og administrer gjenkjenninger

Integreringen mellom Microsoft Defender for IoT og CyberArk PSM utføres via syslog-meldinger. Disse meldingene sendes av PSM-løsningen til Defender for IoT, og varsler Defender om IoT for eksterne økter eller bekreftelsesfeil.

Når Defender for IoT-plattformen mottar disse meldingene fra PSM, korrelerer den dem med dataene den ser i nettverket. Dermed kan du validere at eventuelle eksterne tilgangstilkoblinger til nettverket ble generert av PSM-løsningen og ikke av en uautorisert bruker.

Vis varsler

Når Defender for IoT-plattformen identifiserer eksterne økter som ikke har blitt godkjent av PSM, utsteder den en Unauthorized Remote Session. Varselet viser også IP-adressene og navnene på kilde- og målenhetene for å forenkle umiddelbar undersøkelse.

Slik viser du varsler:

Logg på OT-sensoren, og velg deretter Varsler.

Velg varselet med tittelen Uautorisert ekstern økt fra listen over varsler.

Tidslinje for hendelse

Når PSM godkjenner en ekstern tilkobling, er den synlig på tidslinjesiden for Defender for IoT-hendelse. Tidslinjesiden for hendelse viser en tidslinje over alle varsler og varsler.

Slik viser du tidslinjen for hendelsen:

Logg på nettverkssensoren, og velg deretter Hendelsestidslinje.

Finn en hendelse med tittelen PSM Remote Session.

Revisjon & rettsmedisinske

Administratorer kan overvåke og undersøke eksterne tilgangsøkter ved å spørre Defender for IoT-plattformen via det innebygde grensesnittet for datautvinning. Denne informasjonen kan brukes til å identifisere alle eksterne tilgangstilkoblinger som har oppstått, inkludert rettsmedisinske detaljer, for eksempel fra eller til enheter, protokoller (RDP eller SSH), kilde- og målbrukere, tidsstempler og om øktene ble godkjent ved hjelp av PSM.

Slik overvåker og undersøker du:

Logg deg på nettverkssensoren, og velg deretter Datautvinning.

Velg Ekstern tilgang.

Stopp integreringen

Når som helst kan du stoppe integreringen fra å kommunisere.

Slik stopper du integreringen:

Naviger til Systeminnstillinger i OT-sensoren.

Sett alternativet Syslog Server til Av .