Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Denne artikkelen viser deg hvordan du bruker Syslog via AMA og Common Event Format (CEF) via AMA-koblinger til å filtrere og innta syslog- og CEF-meldinger fra Linux maskiner, nettverksenheter og sikkerhetsapparater. Hvis du vil lære mer om disse datakoblingene, kan du se Syslog og Common Event Format (CEF) via AMA-koblinger for Microsoft Sentinel.

Obs!

Container Insights støtter automatisk samling av syslog-hendelser fra Linux noder i AKS-klyngene. Mer informasjon i Syslog-samlingen med Container Insights.

Forutsetninger

Før du begynner, må du ha ressursene konfigurert og de nødvendige tillatelsene tilordnet, som beskrevet i denne delen.

Microsoft Sentinel forutsetninger

Installer riktig Microsoft Sentinel løsning, og kontroller at du har tillatelse til å fullføre trinnene i denne artikkelen.

Installer den riktige løsningen fra innholdshuben i Microsoft Sentinel. Hvis du vil ha mer informasjon, kan du se Oppdage og administrere Microsoft Sentinel forhåndsdefinert innhold.

Identifiser hvilken datakobling den Microsoft Sentinel løsningen krever Syslog via AMA eller Common Event Format (CEF) via AMA, og om du må installere Syslog- eller Common Event Format-løsningen. Hvis du vil oppfylle denne forutsetningen,

Velg Administrer på den installerte løsningen i innholdshuben, og se gjennom datakoblingen som er oppført.

Hvis enten Syslog via AMA eller Common Event Format (CEF) via AMA ikke er installert med løsningen, må du identifisere om du må installere Syslog - eller Common Event Format-løsningen ved å finne apparatet eller enheten fra en av følgende artikler:

- CEF via AMA-datakobling – konfigurer bestemt apparat eller enhet for Microsoft Sentinel datainntak

- Syslog via AMA-datakobling – konfigurer bestemt apparat eller enhet for Microsoft Sentinel datainntak

Installer deretter enten Syslog - eller Common Event Format-løsningen fra innholdshuben for å få den relaterte AMA-datakoblingen.

Ha en Azure konto med følgende roller for Azure rollebasert tilgangskontroll (Azure RBAC):

Innebygd rolle Omfanget Grunn - Bidragsyter for virtuell maskin

- Azure tilkoblet maskin

Ressursadministrator- Virtuelle maskiner (VM)

- Virtual Machine Scale Sets

- Azure arc-aktiverte servere

Distribuere agenten Alle roller som inneholder handlingen

Microsoft.Resources/deployments/*- Abonnement

- Ressursgruppe

- Eksisterende regel for datainnsamling

Distribuere Azure Resource Manager maler Overvåkingsbidragsyter - Abonnement

- Ressursgruppe

- Eksisterende regel for datainnsamling

Slik oppretter eller redigerer du regler for datainnsamling

Forutsetninger for videresending av logg

Hvis du samler inn meldinger fra en videresending av logg, gjelder følgende forutsetninger:

Du må ha en angitt Linux VM som en loggforoversending for å samle inn logger.

Hvis log forwarder ikke er en Azure virtuell maskin, må den ha den Azure Arc Connected Machine-agenten installert på den.

Den virtuelle maskinen for Linux log forwarder må ha Python 2.7 eller 3 installert.

python --versionBruk kommandoen ellerpython3 --versiontil å kontrollere. Hvis du bruker Python 3, må du kontrollere at den er angitt som standardkommando på maskinen, eller kjøre skript med python3-kommandoen i stedet for python.Videresendingsprogrammet for loggen må ha enten

syslog-ngaktivert ellerrsyslogdaemon.Hvis du vil ha plasskrav for videresending av loggen, kan du se ytelsesreferanseverdien for Azure Overvåke agentytelse. Du kan også se gjennom dette blogginnlegget, som inneholder utforminger for skalerbar inntak.

Loggkildene, sikkerhetsenhetene og -apparatene må konfigureres til å sende loggmeldingene til loggforsendingens syslog-daemon i stedet for til den lokale syslog-daemonen.

Obs!

Når du distribuerer AMA til et virtual machine scale set (VMSS), oppfordres du sterkt til å bruke en belastningsfordeling som støtter round-robin-metoden for å sikre belastningsfordeling på tvers av alle distribuerte forekomster.

Forutsetninger for maskinsikkerhet

Konfigurer maskinens sikkerhet i henhold til organisasjonens sikkerhetspolicy. Du kan for eksempel konfigurere nettverket slik at det samsvarer med bedriftens nettverkssikkerhetspolicy og endre portene og protokollene i daemonen slik at de samsvarer med kravene dine. Du kan forbedre konfigurasjonen av maskinsikkerhet ved å sikre den virtuelle maskinen i Azure eller se gjennom disse anbefalte fremgangsmåtene for nettverkssikkerhet.

Hvis enhetene dine sender syslog- og CEF-logger over TLS fordi loggforeleseren for eksempel er i skyen, må du konfigurere syslog-daemonen (rsyslog eller syslog-ng) for å kommunisere i TLS. Hvis du vil ha mer informasjon, kan du se:

Konfigurer datakoblingen

Konfigurasjonsprosessen for Syslog via AMA eller Common Event Format (CEF) via AMA-datakoblinger inkluderer følgende trinn:

- Installer Azure Monitor Agent og opprett en datainnsamlingsregel (DCR) ved hjelp av én av følgende metoder:

- Hvis du samler inn logger fra andre maskiner ved hjelp av en loggforoversending, kjører du installasjonsskriptet på loggforsendingen for å konfigurere syslog-daemonen til å lytte etter meldinger fra andre maskiner, og for å åpne de nødvendige lokale portene.

Velg den aktuelle fanen for instruksjoner.

Opprett datainnsamlingsregel (DCR)

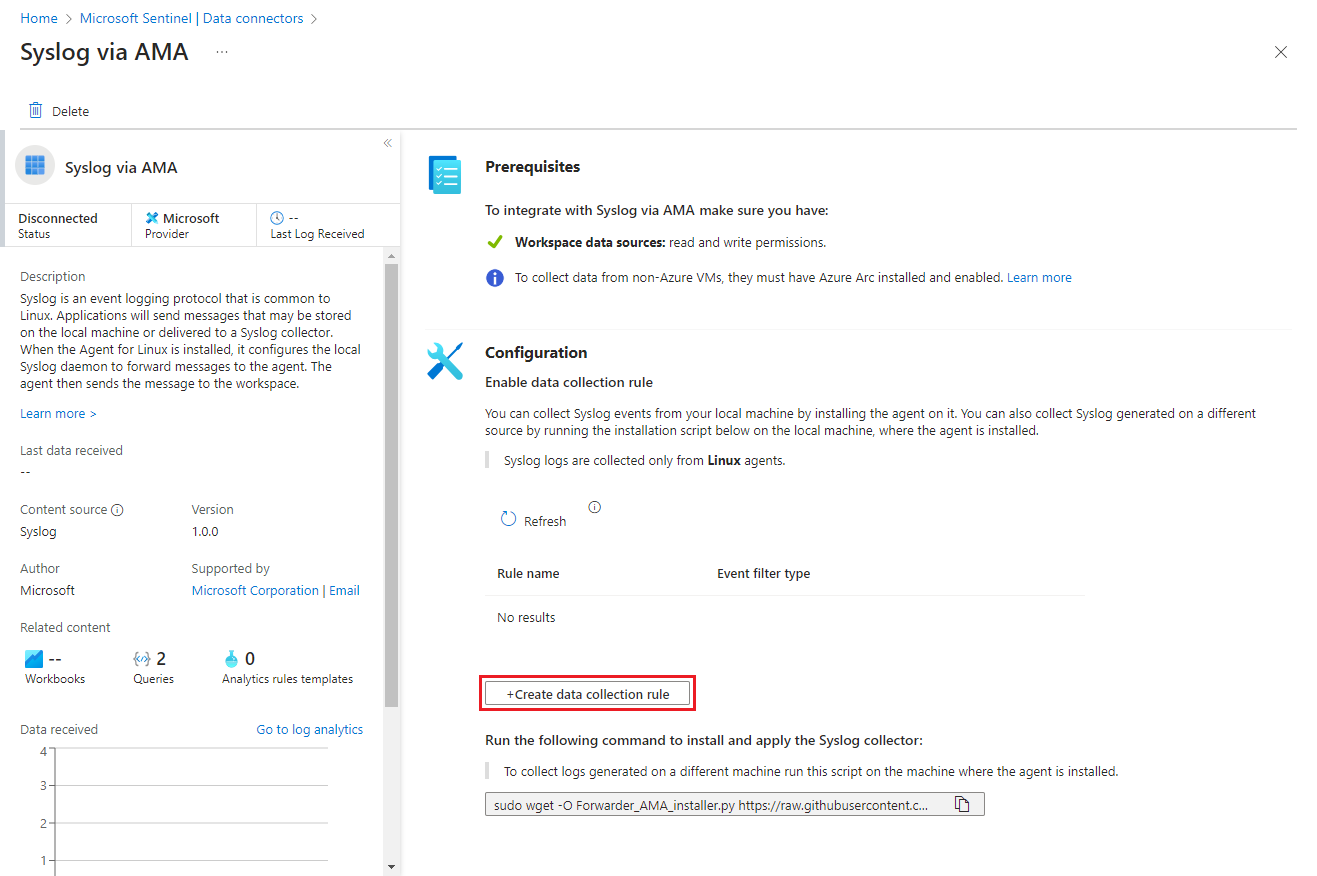

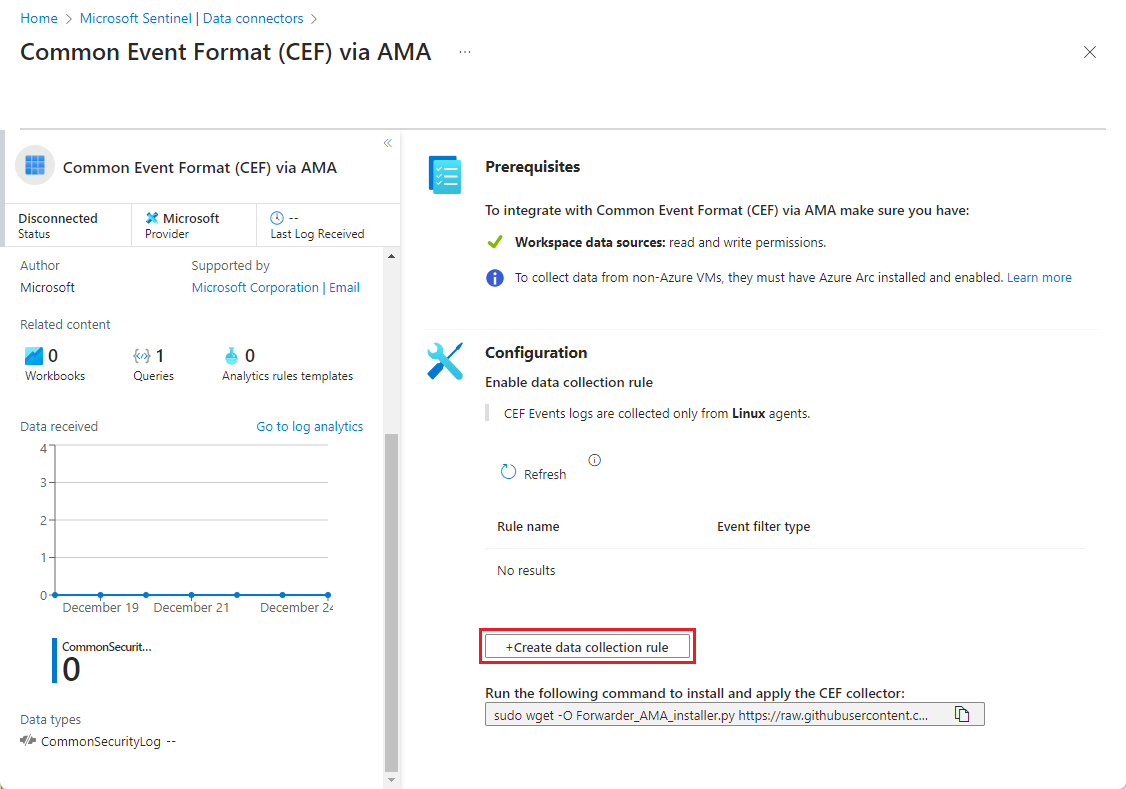

For å komme i gang åpner du enten Syslog via AMA eller Common Event Format (CEF) via AMA-datakobling i Microsoft Sentinel og oppretter en datainnsamlingsregel (DCR).

Velg Datakoblinger under Konfigurasjon for Microsoft Sentinel i Azure Portal.

Velg Microsoft Sentinel Configuration>Data-koblinger for Microsoft Sentinel> i Defender-portalen.Skriv inn Syslog i søkeboksen for syslog. Velg Syslog via AMA-koblingen fra resultatene.

Skriv inn CEF i søkeboksen for CEF. Velg Common Event Format (CEF) via AMA-koblingen fra resultatene.Velg Åpne kobling-siden i detaljruten.

Velg +Opprett regel for datainnsamling i konfigurasjonsområdet.

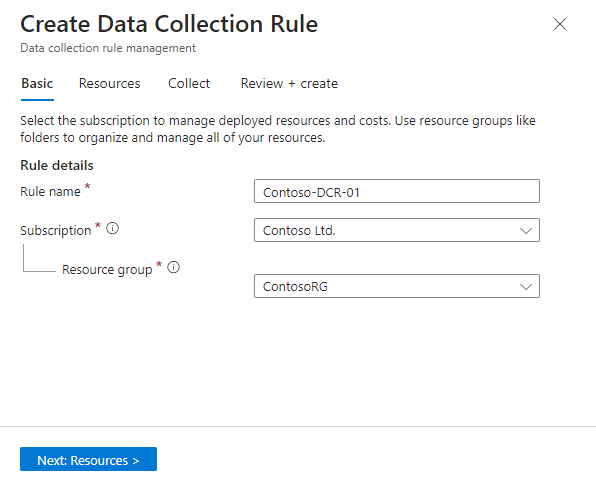

I Grunnleggende-fanen :

- Skriv inn et DCR-navn.

- Velg abonnementet.

- Velg ressursgruppen der du vil finne DCR-en.

Velg Neste: Ressurser >.

Definer vm-ressurser

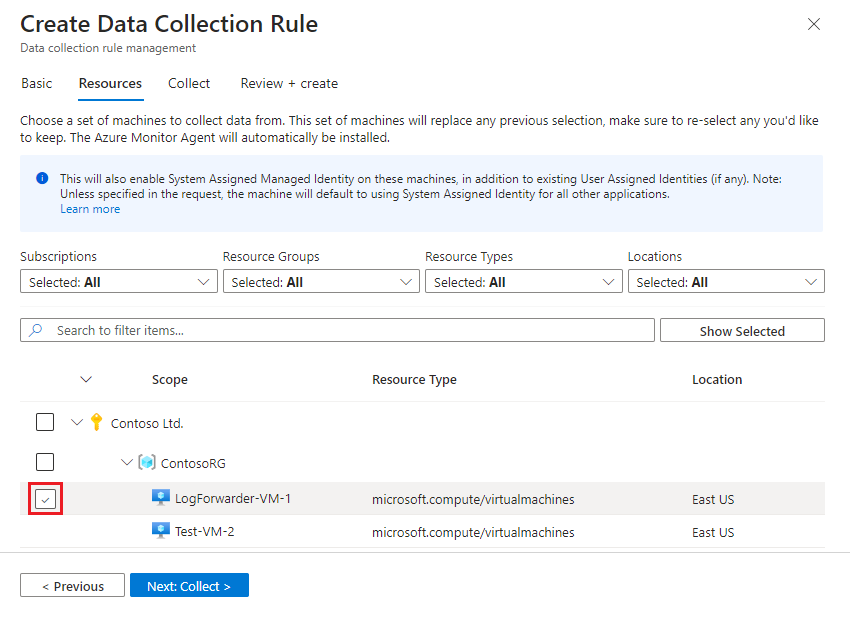

Velg maskinene du vil installere AMA på, i dette tilfellet på Ressurser-fanen . Hvis videresendingsprogrammet for loggen ikke vises i listen, er det ikke sikkert at Azure Connected Machine-agenten er installert.

Bruk de tilgjengelige filtrene eller søkeboksen til å finne den virtuelle loggen for videresending. Utvid et abonnement i listen for å se ressursgruppene, og en ressursgruppe for å se de virtuelle maskinene.

Velg den virtuelle maskinen for videresending av logg som du vil installere AMA på. Avmerkingsboksen vises ved siden av navnet på den virtuelle maskinen når du holder pekeren over den.

Se gjennom endringene, og velg Neste: Samle inn >.

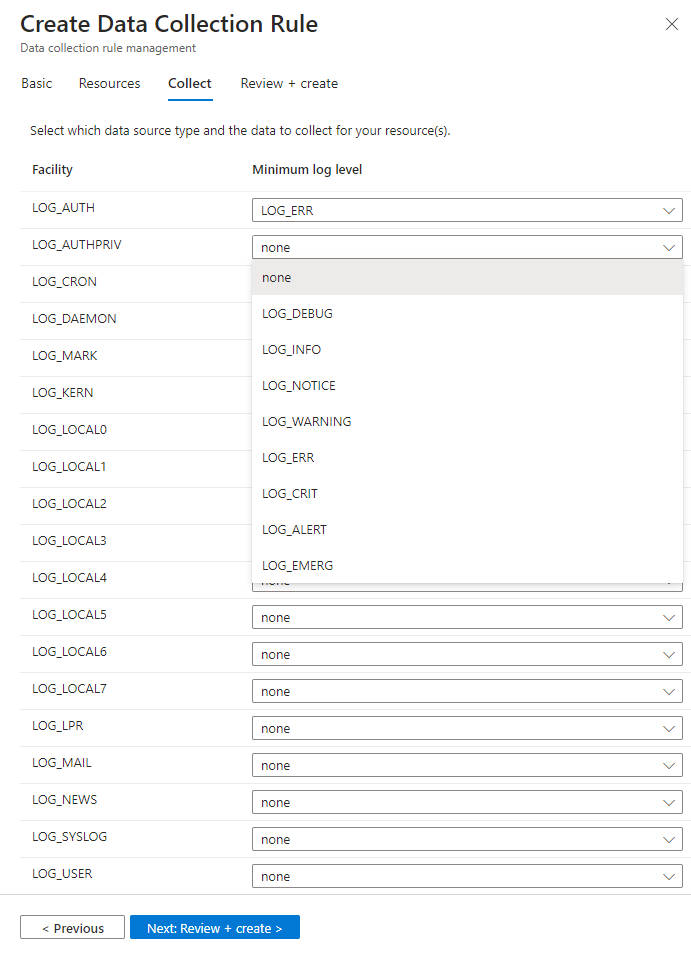

Velg fasiliteter og alvorlighetsgrader

Vær oppmerksom på at bruk av samme innretning for både syslog- og CEF-meldinger kan føre til datainntaksduplisering. Hvis du vil ha mer informasjon, kan du se Unngå datainntaksduplikering.

Velg minimumsloggnivå for hver innretning på Collect-fanen . Når du velger et loggnivå, samler Microsoft Sentinel inn logger for det valgte nivået og andre nivåer med høyere alvorlighetsgrad. Hvis du for eksempel velger LOG_ERR, samler Microsoft Sentinel inn logger for nivåene LOG_ERR, LOG_CRIT, LOG_ALERT og LOG_EMERG.

Se gjennom valgene, og velg Neste: Se gjennom + opprett.

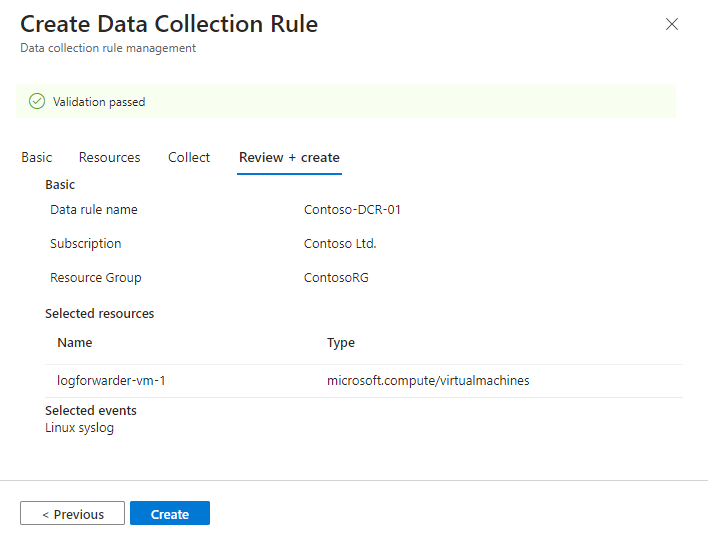

Se gjennom og opprett regelen

Når du har fullført alle fanene, kan du se gjennom det du skrev inn, og opprette regelen for datainnsamling.

Velg Opprett på se gjennom- og opprett-fanen.

Koblingen installerer Azure Monitor Agent på maskinene du valgte da du opprettet DCR.

Kontroller varslene i Azure Portal- eller Microsoft Defender-portalen for å se når DCR er opprettet og agenten er installert.

Velg Oppdater på koblingssiden for å se DCR-en som vises i listen.

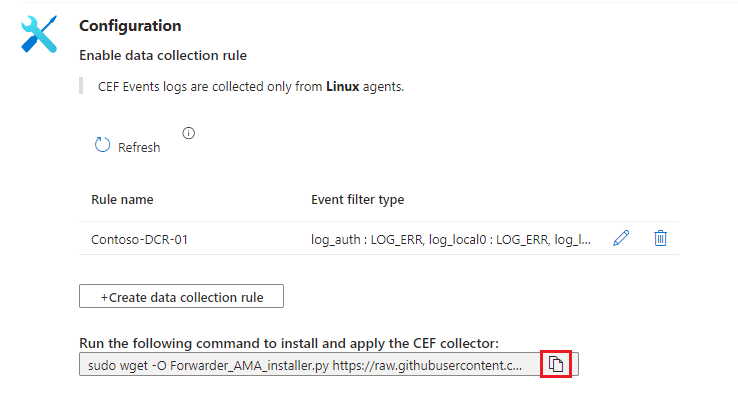

Kjør installasjonsskriptet

Hvis du bruker en log forwarder, konfigurerer du syslog-daemonen til å lytte etter meldinger fra andre maskiner, og åpner de nødvendige lokale portene.

Kopier kommandolinjen som vises under Kjør følgende kommando, fra koblingssiden for å installere og bruke CEF-samleren:.

Eller kopier den herfra:

sudo wget -O Forwarder_AMA_installer.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/Syslog/Forwarder_AMA_installer.py&&sudo python Forwarder_AMA_installer.pyLogg deg på maskinen for videresending av logg der du nettopp installerte AMA.

Lim inn kommandoen du kopierte i det siste trinnet for å starte installasjonsskriptet.

Skriptet konfigurererrsyslogellersyslog-ngdaemon til å bruke den nødvendige protokollen og starter daemonen på nytt. Skriptet åpner port 514 for å lytte til innkommende meldinger i både UDP- og TCP-protokoller. Hvis du vil endre denne innstillingen, kan du se konfigurasjonsfilen for syslog daemon i henhold til daemontypen som kjører på maskinen:- Rsyslog:

/etc/rsyslog.conf - Syslog-ng:

/etc/syslog-ng/syslog-ng.conf

Hvis du bruker Python 3, og den ikke er angitt som standardkommando på maskinen, kan du erstatte

python3pythonmed den innlimte kommandoen. Se forutsetninger for videresending av logg.Obs!

For å unngå scenarioer med fullstendig disk der agenten ikke kan fungere, anbefaler vi at du angir

syslog-ngellerrsyslogikke lagrer unødvendige logger. Et scenario med full disk forstyrrer funksjonen til den installerte AMA-en. Hvis du vil ha mer informasjon, kan du se RSyslog eller Syslog-ng.- Rsyslog:

Kontroller tjenestestatusen.

Kontroller statusen for AMA-tjenesten på loggoversetteren:

sudo systemctl status azuremonitoragent.serviceKontroller statusen for rsyslog-tjenesten:

sudo systemctl status rsyslog.serviceKontroller følgende for syslog-ng-miljøer:

sudo systemctl status syslog-ng.service

Konfigurer sikkerhetsenheten eller -apparatet

Hvis du vil ha instruksjoner for hvordan du konfigurerer sikkerhetsenheten eller -enheten, kan du se én av følgende artikler:

- CEF via AMA-datakobling – Konfigurer bestemte apparater og enheter for Microsoft Sentinel datainntak

- Syslog via AMA-datakobling – Konfigurer bestemte apparater og enheter for Microsoft Sentinel datainntak

Hvis du vil ha mer informasjon om apparatet eller enheten, kontakter du løsningsleverandøren.

Test koblingen

Kontroller at loggmeldinger fra Linux maskin eller sikkerhetsenheter og -apparater tas inn i Microsoft Sentinel.

Hvis du vil validere at syslog-daemonen kjører på UDP-porten og at AMA lytter, kjører du denne kommandoen:

netstat -lnptvDu bør se

rsyslogellersyslog-ngdaemon lytte på port 514.Hvis du vil registrere meldinger som sendes fra en logger eller en tilkoblet enhet, kjører du denne kommandoen i bakgrunnen:

sudo tcpdump -i any port 514 or 28330 -A -vv &Når du har fullført valideringen, stopper

tcpdumpdu . Skriv innfg, og velg deretter CTRL+C.

Send testmeldinger

Hvis du vil sende demonstrasjonsmeldinger, gjør du ett av følgende:

Bruk netcat-verktøyet

nc. I dette eksemplet leser verktøyet data som er lagt inn gjennomechokommandoen, med den nye linjebryteren slått av. Verktøyet skriver deretter dataene til UDP-porten514på localhost uten tidsavbrudd. Hvis du vil kjøre netcat-verktøyet, må du kanskje installere en annen pakke.echo -n "<164>CEF:0|Mock-test|MOCK|common=event-format-test|end|TRAFFIC|1|rt=$common=event-formatted-receive_time" | nc -u -w0 localhost 514loggerBruk kommandoen. Dette eksemplet skriver meldingen tillocal 4anlegget, på alvorsgradnivåWarning, til port514, på den lokale verten, i CEF RFC-format. Flaggene-tog--rfc3164brukes til å overholde det forventede RFC-formatet.logger -p local4.warn -P 514 -n 127.0.0.1 --rfc3164 -t CEF "0|Mock-test|MOCK|common=event-format-test|end|TRAFFIC|rt=$common=event-formatted-receive_time"Test Cisco ASA-inntak ved hjelp av følgende kommando:

echo -n "<164>%ASA-7-106010: Deny inbound TCP src inet:1.1.1.1 dst inet:2.2.2.2" | nc -u -w0 localhost 514Når du har kjørt disse kommandoene, kommer meldinger til port 514 og videresend til port 28330.

Når du har sendt testmeldinger, kan du spørre arbeidsområdet for Log Analytics. Det kan ta opptil 20 minutter før logger vises i arbeidsområdet.

For CEF-logger:

CommonSecurityLog

| where TimeGenerated > ago(1d)

| where DeviceProduct == "MOCK"

For Cisco ASA-logger:

CommonSecurityLog

| where TimeGenerated > ago(1d)

| where DeviceVendor == "Cisco"

| where DeviceProduct == "ASA"

Ytterligere feilsøking

Hvis du ikke ser trafikk på port 514 eller testmeldingene ikke blir inntatt, kan du se Feilsøke Syslog og CEF via AMA-koblinger for Microsoft Sentinel du kan feilsøke.

Beslektet innhold

- Syslog og Common Event Format (CEF) via AMA-koblinger for Microsoft Sentinel

- Datainnsamlingsregler i Azure Monitor

- CEF via AMA-datakobling – konfigurer bestemt apparat eller enhet for Microsoft Sentinel datainntak

- Syslog via AMA-datakobling – konfigurer bestemt apparat eller enhet for Microsoft Sentinel datainntak

- FeilsøkE Syslog og CEF via AMA-koblinger for Microsoft Sentinel