Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Hold oversikt over tilstanden og integriteten til analysereglene for å sikre omfattende, uavbrutt og manipuleringsfri trusselregistrering i Microsoft Sentinel-tjenesten. La dem fungere optimalt ved å overvåke innsikten i utførelsen, ved å spørre tilstands- og revisjonsloggene, og ved å bruke manuell kjøring til å teste og optimalisere reglene.

Konfigurer varsler om tilstands- og revisjonshendelser for relevante interessenter, som deretter kan utføre tiltak. Du kan for eksempel definere og sende e-post eller Microsoft Teams-meldinger, opprette nye billetter i billettsystemet og så videre.

Denne artikkelen beskriver hvordan du bruker revisjons- og tilstandsovervåkingsfunksjonene Microsoft Sentinel til å holde oversikt over analysereglenes tilstand og integritet innenfra Microsoft Sentinel.

Hvis du vil ha informasjon om regelinnsikt og manuell ny kjøring av regler, kan du se Overvåke og optimalisere kjøringen av de planlagte analysereglene.

Sammendrag

Microsoft Sentinel analyseregeltilstandslogger:

- Denne loggen registrerer hendelser som registrerer kjøringen av analyseregler og sluttresultatet av disse kjøringene – hvis de lyktes eller mislyktes, og hvis de mislyktes, hvorfor.

- Loggen registrerer også, for hver kjøring av en analyseregel:

- Hvor mange hendelser regelens spørring fanget opp.

- Om antall hendelser passerte terskelen som er definert i regelen, noe som fører til at regelen utløses et varsel.

Disse loggene samles inn i SentinelHealth-tabellen i Log Analytics.

Microsoft Sentinel overvåkingslogger for analyseregler:

- Denne loggen registrerer hendelser som registrerer endringer som er gjort i en analyseregel, inkludert følgende detaljer:

- Navnet på regelen som ble endret.

- Hvilke egenskaper for regelen som ble endret.

- Tilstanden til regelinnstillingene før og etter endringen.

- Brukeren eller identiteten som gjorde endringen.

- Kilde-IP og dato/klokkeslett for endringen.

- ... og mer.

Disse loggene samles inn i SentinelAudit-tabellen i Log Analytics.

- Denne loggen registrerer hendelser som registrerer endringer som er gjort i en analyseregel, inkludert følgende detaljer:

Bruk datatabellene SentinelHealth og SentinelAudit

Hvis du vil hente overvåkings- og tilstandsdata fra tabellene som er beskrevet tidligere, må du først aktivere Microsoft Sentinel tilstandsfunksjonen for arbeidsområdet. Hvis du vil ha mer informasjon, kan du se Slå på overvåking og tilstandsovervåking for Microsoft Sentinel.

Når tilstandsfunksjonen er slått på, opprettes SentinelHealth-datatabellen ved den første suksess- eller fiaskohendelsen som genereres for automatiseringsreglene og strategiplanene.

Forstå SentinelHealth- og SentinelAudit-tabellhendelser

SentinelHealth-tabellen logger følgende typer analyseregeltilstandshendelser:

- Planlagt analyseregel kjøres.

- KJØRING av NRT-analyseregel.

Hvis du vil ha mer informasjon, kan du se schema for SentinelHealth-tabellkolonner.

SentinelAudit-tabellen logger følgende typer overvåkingshendelser for analyseregler:

- Opprett eller oppdater analyseregel.

- Analyseregel slettet.

Hvis du vil ha mer informasjon, kan du se SentinelAudit-tabellkolonneskjema.

Kjør spørringer for å oppdage problemer med tilstand og integritet

Du oppnår best resultat ved å bygge spørringene på de forhåndsbygde funksjonene for disse tabellene , _SentinelHealth() og _SentinelAudit(), i stedet for å spørre tabellene direkte. Disse funksjonene opprettholder spørringenes bakoverkompatibilitet hvis det gjøres endringer i skjemaet til tabellene.

Som et første trinn filtrerer du tabellene for data relatert til analyseregler. Bruk parameteren SentinelResourceType .

_SentinelHealth()

| where SentinelResourceType == "Analytics Rule"

Hvis du vil, kan du filtrere listen ytterligere etter en bestemt type analyseregel. Bruk parameteren SentinelResourceKind for dette.

| where SentinelResourceKind == "Scheduled"

# OR

| where SentinelResourceKind == "NRT"

Her er noen eksempelspørringer som hjelper deg med å komme i gang:

Finn regler som er «autodisabled»:

_SentinelHealth() | where SentinelResourceType == "Analytics Rule" | where Reason == "The analytics rule is disabled and was not executed."Tell reglene og kjøringene som var vellykket eller mislykket, på grunn av dette:

_SentinelHealth() | where SentinelResourceType == "Analytics Rule" | summarize Occurrence=count(), Unique_rule=dcount(SentinelResourceId) by Status, ReasonFinn aktivitet for sletting av regel:

_SentinelAudit() | where SentinelResourceType =="Analytic Rule" | where Description =="Analytics rule deleted"Finn aktivitet på regler, etter regelnavn og aktivitetsnavn:

_SentinelAudit() | where SentinelResourceType =="Analytic Rule" | summarize Count= count() by RuleName=SentinelResourceName, Activity=DescriptionFinn aktivitet på regler, etter anropernavn (identiteten som utførte aktiviteten):

_SentinelAudit() | where SentinelResourceType =="Analytic Rule" | extend Caller= tostring(ExtendedProperties.CallerName) | summarize Count = count() by Caller, Activity=Description

Se mer informasjon om følgende elementer som brukes i eksemplene ovenfor, i Kusto-dokumentasjonen:

- hvor operator

- sammendragsoperator

- tostring()- funksjon

- count() aggregasjonsfunksjon

- dcount() aggregasjonsfunksjon

Hvis du vil ha mer informasjon om KQL, kan du se Oversikt over Kusto-spørringsspråk (KQL).

Andre ressurser:

Planlagte regler

Når en tidsplanregel mislykkes, prøves den på nytt fem ganger til i nøyaktig samme vindu. Regelen hopper ikke over vinduet og går glipp av et varsel så lenge ett av de seks forsøkene er vellykket.

Feil i ett av de seks forsøkene indikerer en forsinkelse i varslingsutløseren. Følgende spørring beregner den nøyaktige forsinkelsen:

_SentinelHealth()

| where SentinelResourceType == @"Analytics Rule"

| where SentinelResourceKind == "Scheduled"

| extend startTime = todatetime(ExtendedProperties["QueryStartTimeUTC"]), executionStart = todatetime(ExtendedProperties["executionStart"])

| extend delay = datetime_diff('minute', startTime, executionStart)

Hvis du vil se etter fullstendige feil (det vil se etter et vindu som ble hoppet over), bruker du følgende spørring:

_SentinelHealth()| where SentinelResourceType == @"Analytics Rule"

| where SentinelResourceKind == "Scheduled"

| where Status != "Success"

| extend startTime = tostring(ExtendedProperties["QueryStartTimeUTC"])

| summarize failuresByStartTime = count() by startTime, SentinelResourceId

| where failuresByStartTime == 6

| summarize count() by SentinelResourceId

Denne spørringen ser etter planlagte analyseregler som kjører der ingen av de seks nye forsøkene var vellykkede. Du kan identifisere et nytt forsøk ved å se på starttidspunktet for regelens vindu, siden nye forsøk alltid ser på det opprinnelige starttidspunktet. Denne spørringen gir deg antall vinduer som hoppes over for hver analytiske regel. Vi forventer at vinduer som hoppes over, er sjeldne. Hvis du ser at du har analyseregler med vinduer som hoppes over, kan du bruke spørringene til å forstå feilårsaken til disse spesifikke reglene og tabellen med feilårsaker og begrensninger for å løse dem.

NRT-regler

Forsøksmekanismen for NRT-regler fungerer forskjellig fra planlagte regler. Hvis en regel ikke kjøres, vurderer systemet også det mislykkede vinduet i neste kjøring (ett minutt senere). Denne virkemåten fortsetter i opptil 60 feil (én time).

Siden én feil i en bestemt kjøring gjenspeiler bare ett minutts forsinkelse, må du ikke se på enkeltfeil. Bruk i stedet følgende spørring til å overvåke forsinkelsen i hver analytiske regel:

_SentinelHealth()

| where SentinelResourceKind == "NRT"

| extend startTime = todatetime(ExtendedProperties["QueryStartTimeUTC"]), endTime = todatetime(ExtendedProperties["QueryEndTimeUTC"]), alertsCreated = toint(ExtendedProperties["AlertsGeneratedAmount"])

| where alertsCreated == 0

| extend ruleDelay = datetime_diff('minute', endTime, startTime)

| project TimeGenerated, ruleDelay, SentinelResourceId

| render timechart

Du kan også definere en analyseregel for å utløse varsler om betydelige forsinkelser (for eksempel hvis en NRT-regel har en forsinkelse på mer enn 10 minutter).

Statuser, feil og foreslåtte trinn

For kjøring av enten planlagt analyseregel eller KJØRING av NRT-analyseregler kan du se følgende statuser og beskrivelser:

Vellykket: Regel utført, genererer

<n>varsler.Vellykket: Regelen ble utført, men nådde ikke terskelen (

<n>) som kreves for å generere et varsel.Feil: Disse beskrivelsene forklarer regelfeil og hva du kan gjøre med dem.

Beskrivelse Utbedring Det oppstod en intern serverfeil under kjøring av spørringen. Spørringskjøringen ble tidsavbrutt. Finner ikke en tabell som det refereres til i spørringen. Kontroller at den relevante datakilden er tilkoblet. Det oppstod en semantisk feil under kjøring av spørringen. Prøv å tilbakestille analyseregelen ved å redigere og lagre den (uten å endre noen innstillinger). En funksjon som kalles av spørringen, er navngitt med et reservert ord. Fjern eller gi nytt navn til funksjonen. Det oppstod en syntaksfeil under kjøring av spørringen. Prøv å tilbakestille analyseregelen ved å redigere og lagre den (uten å endre noen innstillinger). Arbeidsområdet finnes ikke. Denne spørringen bruker for mange systemressurser og ble forhindret fra å kjøre. Se gjennom og juster analyseregelen. Se oversikten over kusto-spørringsspråket og dokumentasjonen for anbefalte fremgangsmåter . Finner ikke en funksjon kalt av spørringen. Kontroller at det finnes i arbeidsområdet for alle funksjoner som kalles av spørringen. Finner ikke arbeidsområdet som ble brukt i spørringen. Kontroller at alle arbeidsområder i spørringen finnes. Du har ikke tillatelse til å kjøre denne spørringen. Prøv å tilbakestille analyseregelen ved å redigere og lagre den (uten å endre noen innstillinger). Du har ikke tilgangstillatelser til én eller flere av ressursene i spørringen. Spørringen refererte til en lagringsbane som ikke ble funnet. Spørringen ble nektet tilgang til en lagringsbane. Flere funksjoner med samme navn er definert i dette arbeidsområdet. Fjern eller gi nytt navn til den overflødige funksjonen, og tilbakestill regelen ved å redigere og lagre den. Denne spørringen returnerte ingen resultater. Flere resultatsett i denne spørringen er ikke tillatt. Spørringsresultatene inneholder inkonsekvent antall felt per rad. Regelens kjøring ble forsinket på grunn av lange datainntakstider. Regelens kjøring ble forsinket på grunn av midlertidige problemer. Varselet ble ikke beriket på grunn av midlertidige problemer. Varselet ble ikke beriket på grunn av problemer med enhetstilordning. < Nummer> Enheter ble utelatt i varselnavn>< på grunn av grensen for varselstørrelse på 32 KB. < Nummer> Enheter ble utelatt i varselnavn>< på grunn av problemer med enhetstilordning. Spørringen resulterte i <tallhendelser> , som overskrider maksimalt antall <grenseresultater> som er tillatt for <regeltyperegler> med hendelsesgrupperingskonfigurasjon for varsel per rad. Varsel per rad ble generert for første < grense-1-hendelser>, og et ekstra aggregert varsel ble generert for å ta hensyn til alle hendelser.

- <tall> = antall hendelser som returneres av spørringen

- <limit> = currently 150 alerts for scheduled rules, 30 for NRT rules

- <regeltype> = Planlagt eller NRT

Bruke overvåkings- og tilstandsovervåkingsarbeidsboken

Hvis du vil gjøre arbeidsboken tilgjengelig i arbeidsområdet, installerer du arbeidsbokløsningen fra Microsoft Sentinel innholdshub:

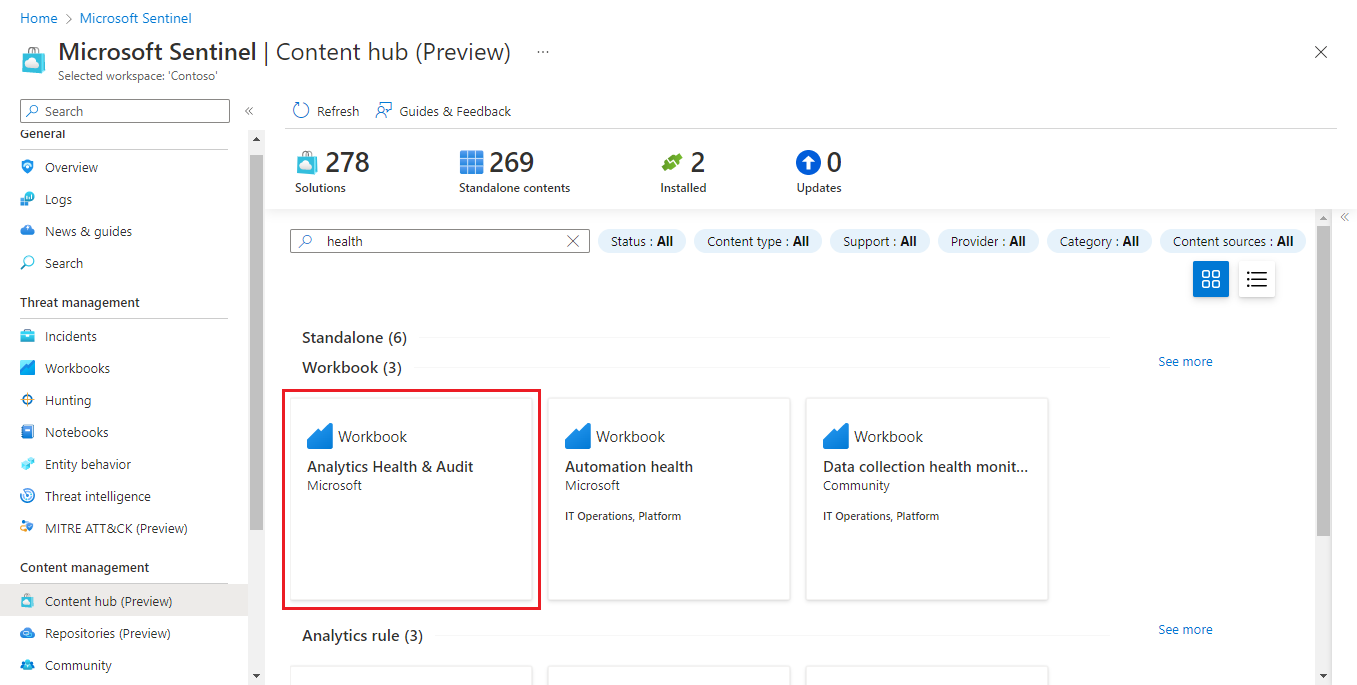

Velg Innholdshub (forhåndsvisning) fra innholdsbehandlingsmenyen fra Microsoft Sentinel-portalen.

Angi tilstand i søkefeltet i innholdshuben, og velg Analysetilstand & Revisjon blant arbeidsbokløsningene under Frittstående i resultatene.

Velg Installer fra detaljruten, og velg deretter Lagre som vises i stedet.

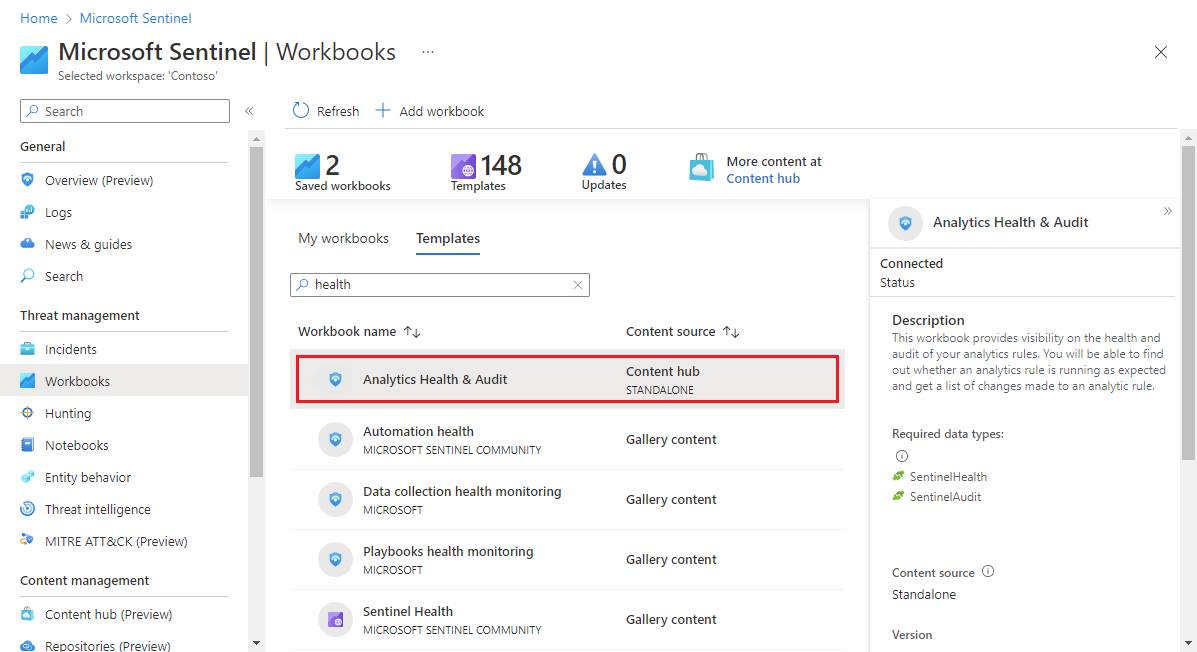

Når løsningen angir at den er installert, velger du Arbeidsbøker på menyen trusselbehandling .

Velg Maler-fanen i arbeidsbokgalleriet, skriv inn tilstand i søkefeltet, og velg Analysetilstand & Overvåking blant resultatene.

Velg Lagre i detaljruten for å opprette en redigerbar og brukervennlig kopi av arbeidsboken. Når kopien er opprettet, velger du Vis lagret arbeidsbok.

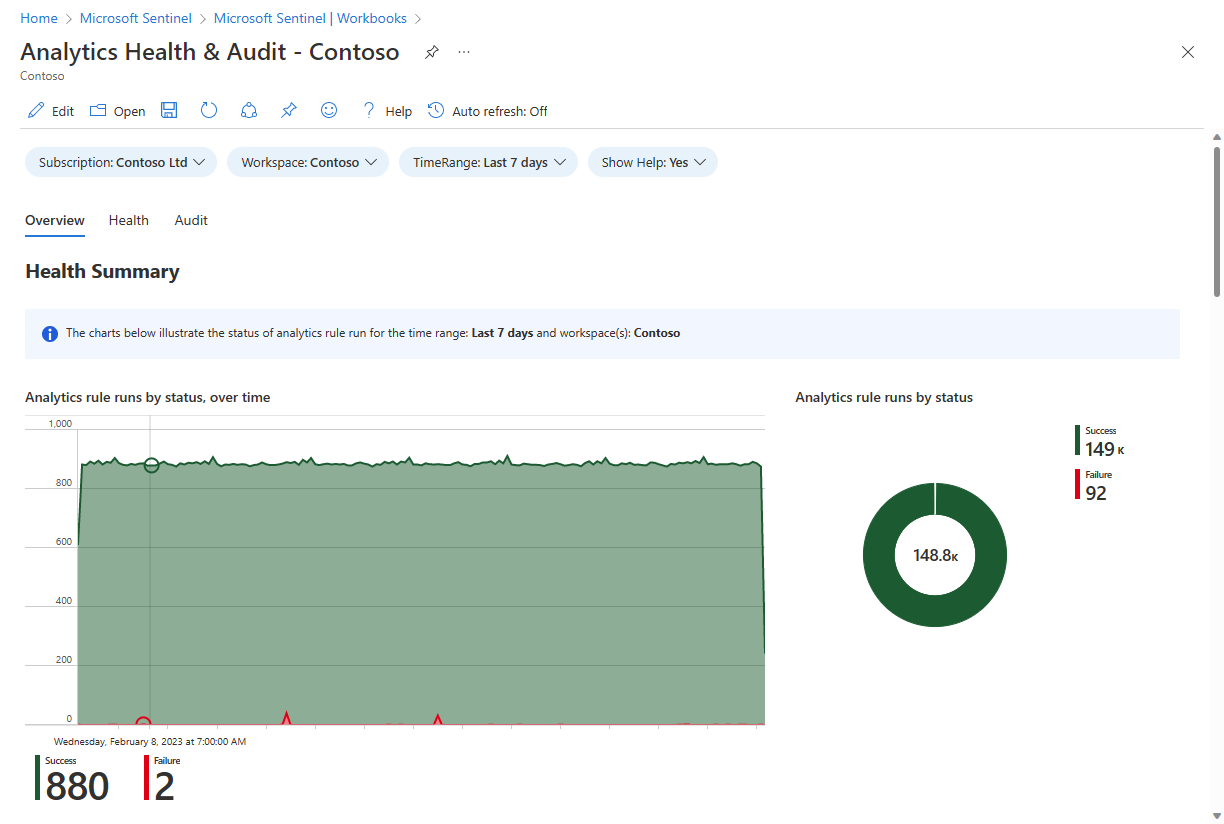

Når du er i arbeidsboken, velger du først abonnementet og arbeidsområdet du vil vise (de kan allerede være valgt), og deretter definerer du TimeRange for å filtrere dataene i henhold til dine behov. Bruk veksleknappen Vis hjelp til å vise forklaring på stedet for arbeidsboken.

Denne arbeidsboken har tre fanebaserte inndelinger:

Oversikt-fanen

Oversikt-fanen viser sammendrag for tilstand og revisjon:

- Tilstandssammendrag av statusen til analyseregelen kjører i det valgte arbeidsområdet: antall kjøringer, vellykkede forsøk og feil og detaljer om feilhendelser.

- Overvåk sammendrag av aktiviteter i analyseregler i det valgte arbeidsområdet: antall aktiviteter over tid, antall aktiviteter etter type og antall aktiviteter av forskjellige typer etter regel.

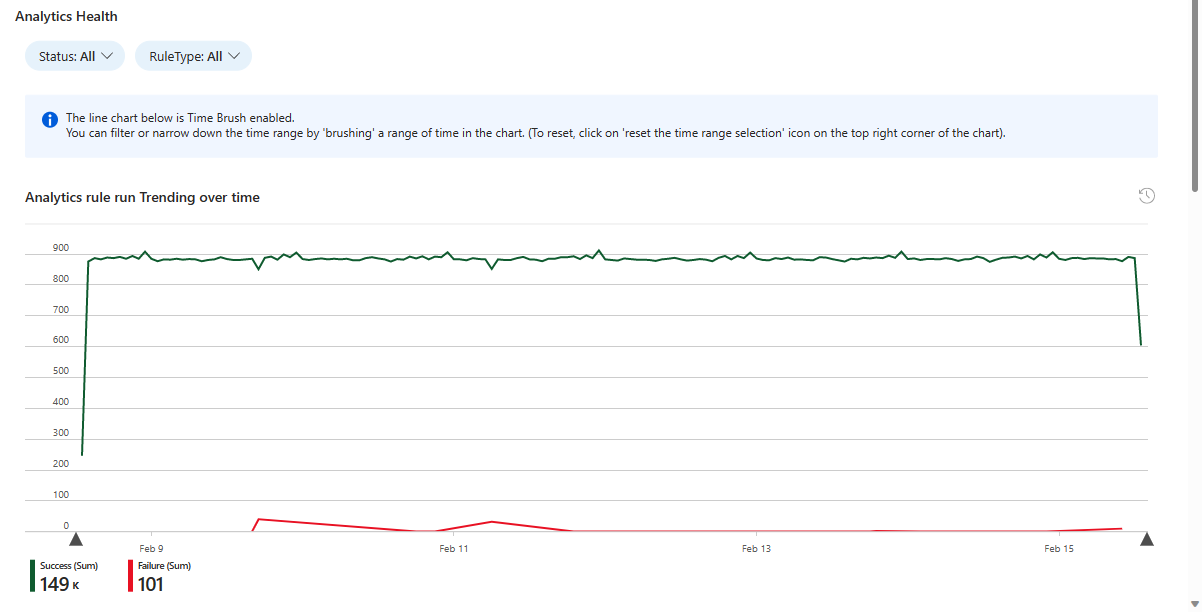

Tilstand-fanen

Med Tilstand-fanen kan du utforske bestemte tilstandshendelser.

- Filtrer hele sidedataene etter status (vellykket eller mislykket) og regeltype (planlagt eller NRT).

- Se trender for vellykkede og mislykkede regelkjøringer (avhengig av statusfilteret) over den valgte tidsperioden. Du kan «tidsbørste» trenddiagrammet for å se et delsett av det opprinnelige tidsintervallet.

- Filtrer resten av siden etter årsak.

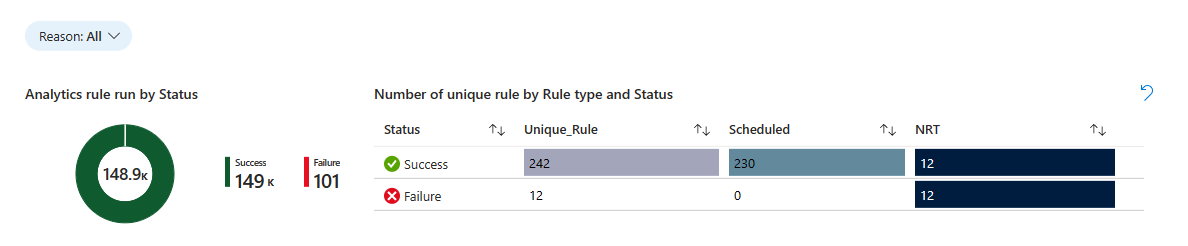

- Se totalt antall kjøringer for alle analysereglene, vist proporsjonalt etter status i et sektordiagram.

- Dette er en tabell som viser antallet unike analyseregler som kjørte, inndelt etter regeltype og status.

- Velg en status for å filtrere de gjenværende diagrammene for denne statusen.

- Fjern filteret ved å velge fjern merking-ikonet (det ser ut som et Angre-ikon) øverst til høyre i diagrammet.

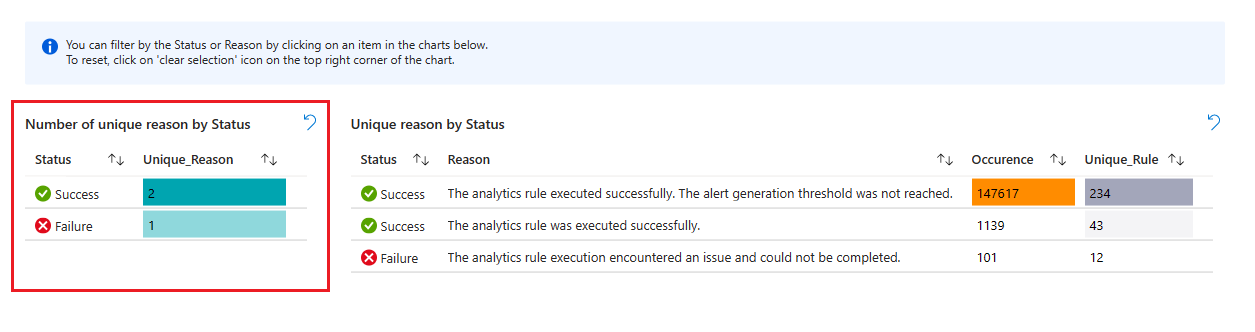

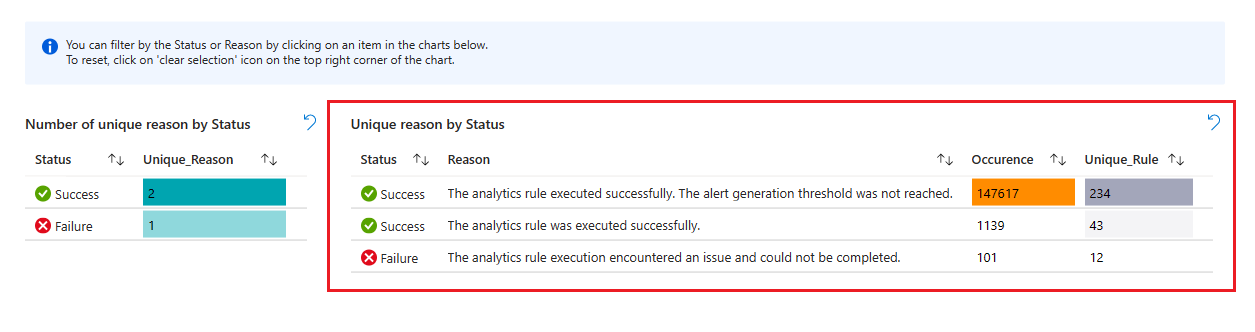

- Se hver status, med antall mulige årsaker til denne statusen. (Bare årsaker som representeres i kjøringene i den valgte tidsrammen, vises.)

- Velg en status for å filtrere de gjenværende diagrammene for denne statusen.

- Fjern filteret ved å velge fjern merking-ikonet (det ser ut som et Angre-ikon) øverst til høyre i diagrammet.

- Deretter kan du se en liste over disse årsakene, med antall totale regelkjøringer kombinert og antall unike regler som ble kjørt.

- Velg en grunn til å filtrere følgende diagrammer av den grunn.

- Fjern filteret ved å velge fjern merking-ikonet (det ser ut som et Angre-ikon) øverst til høyre i diagrammet.

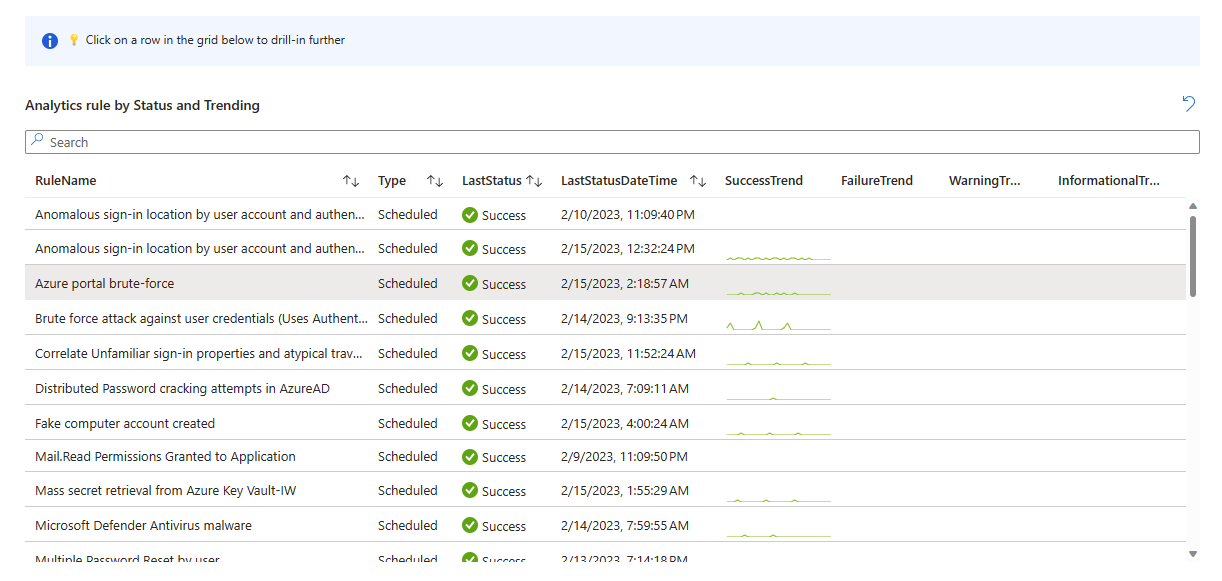

- Deretter er det en liste over de unike analysereglene som kjørte, med de nyeste resultatene og trendlinjene for suksess og fiasko (avhengig av statusen som er valgt for å filtrere listen).

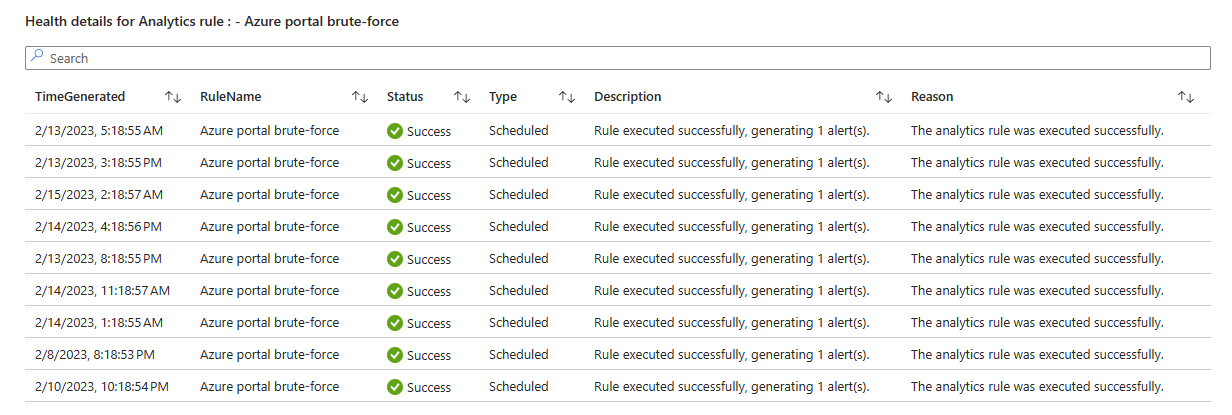

- Velg en regel for å drille ned og vise en ny tabell med alle kjøringene av regelen (i den valgte tidsrammen).

- Fjern denne tabellen ved å velge fjern merking-ikonet (det ser ut som et Angre-ikon) øverst til høyre i diagrammet.

- Hvis du velger en regel i listen, vises en ny tabell med tilstandsdetaljene for den valgte regelen.

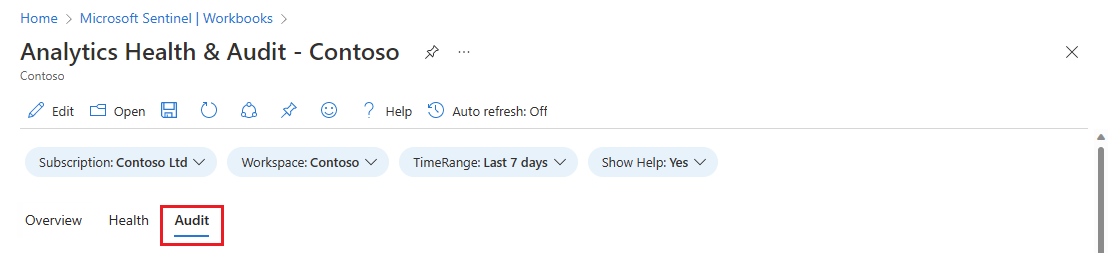

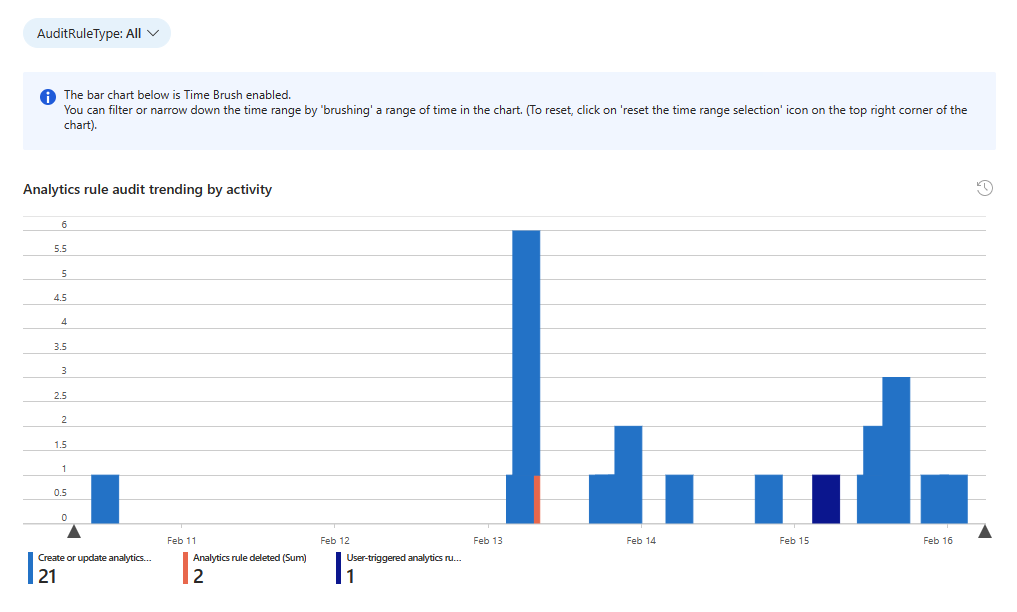

Overvåking-fanen

Med Overvåking-fanen kan du drille ned til bestemte overvåkingshendelser.

- Filtrer dataene på hele siden etter overvåkingsregeltype (planlagt/fusjon).

- Se trendene for revidert aktivitet i analyseregler i løpet av den valgte tidsperioden. Du kan «tidsbørste» trenddiagrammet for å se et delsett av det opprinnelige tidsintervallet.

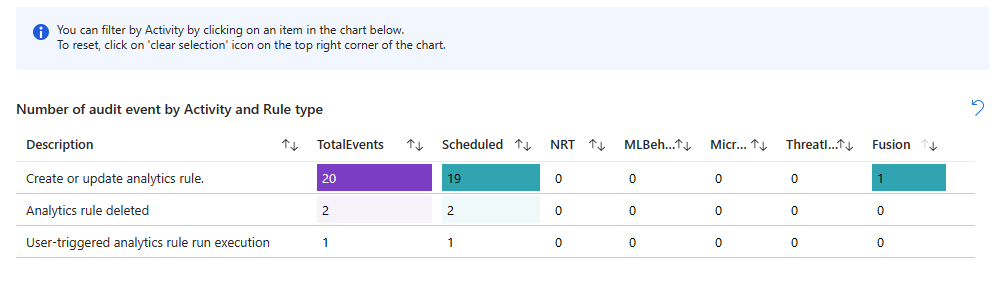

- Se antall overvåkede hendelser, inndelt etter aktivitet og regeltype.

- Velg en aktivitet for å filtrere følgende diagrammer for denne aktiviteten.

- Fjern filteret ved å velge fjern merking-ikonet (det ser ut som et Angre-ikon) øverst til høyre i diagrammet.

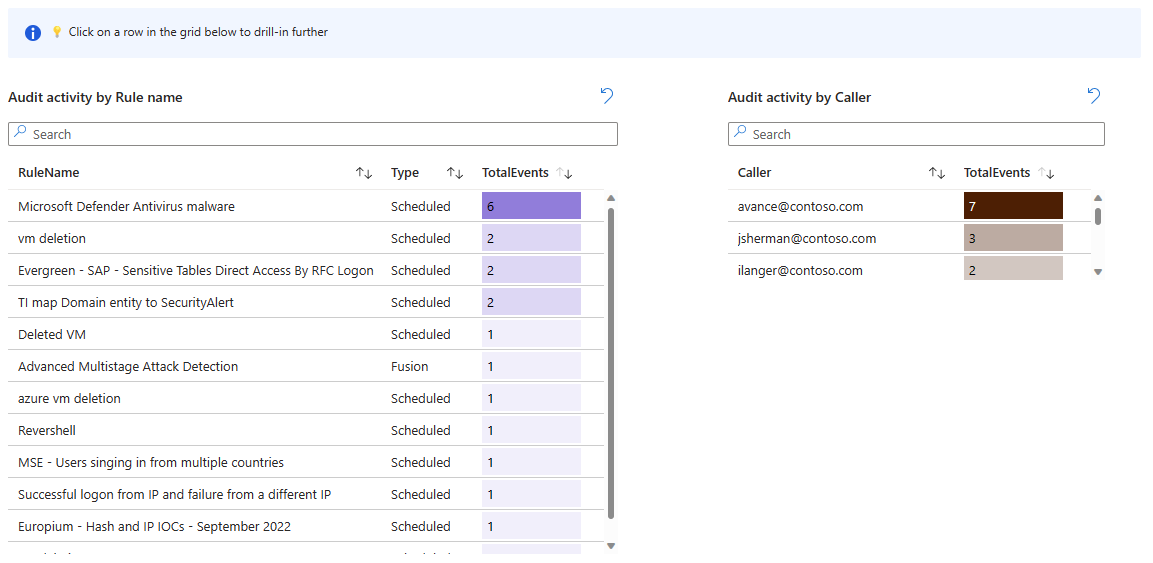

- Se antall overvåkede hendelser etter regelnavn.

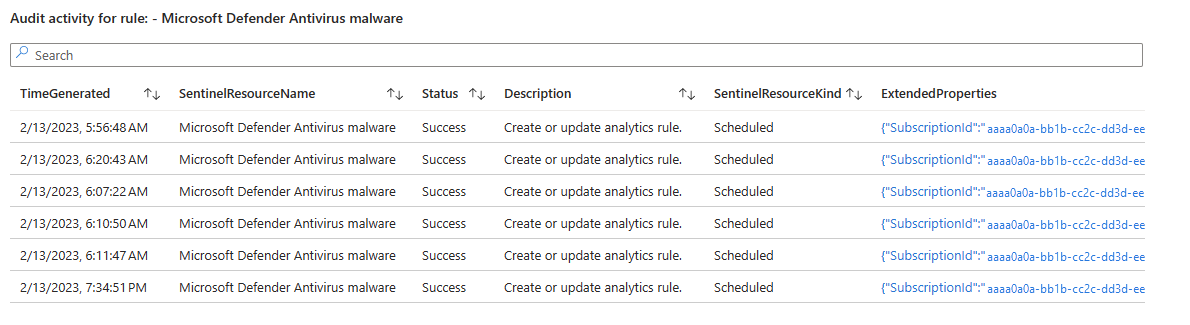

- Velg et regelnavn for å filtrere følgende tabell for denne regelen, og for å drille ned og vise en ny tabell med all aktiviteten på denne regelen (i den valgte tidsrammen). (Se etter følgende skjermbilde.)

- Fjern filteret ved å velge fjern merking-ikonet (det ser ut som et Angre-ikon) øverst til høyre i diagrammet.

- Se antall overvåkede hendelser etter anroper (identiteten som utførte aktiviteten).

- Hvis du valgte et regelnavn i det foregående diagrammet, vises en annen tabell som viser de overvåkede aktivitetene på denne regelen. Velg verdien som vises som en kobling i ExtendedProperties-kolonnen for å åpne et sidepanel som viser endringene som er gjort i regelen.

Neste trinn

- Overvåk og optimaliser kjøring av analyseregler i Microsoft Sentinel.

- Finn ut mer om overvåking og tilstandsovervåking i Microsoft Sentinel.

- Slå på overvåking og tilstandsovervåking i Microsoft Sentinel.

- Overvåk tilstanden til automatiseringsreglene og strategiplanene.

- Overvåk tilstanden til datakoblingene.

- Se mer informasjon om SentinelHealth - og SentinelAudit-tabellskjemaene .