Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

DNS-informasjonsmodellen brukes til å beskrive hendelser rapportert av en DNS-server eller et DNS-sikkerhetssystem, og brukes av Microsoft Sentinel til å aktivere kildeagnostisk analyse.

Hvis du vil ha mer informasjon, kan du se Normalisering og ASIM (Advanced Security Information Model).

Skjemaoversikt

ASIM DNS-skjemaet representerer DNS-protokollaktivitet. Både DNS-servere og enheter som sender DNS-forespørsler til en DNS-server logg-DNS-aktivitet. Dns-protokollaktiviteten inkluderer DNS-spørringer, DNS-serveroppdateringer og DNS-massedataoverføringer. Siden skjemaet representerer protokollaktivitet, styres det av RFCer og offisielt tilordnede parameterlister, som det refereres til i denne artikkelen når det passer. DNS-skjemaet representerer ikke DNS-serverovervåkingshendelser.

Den viktigste aktiviteten som rapporteres av DNS-servere, er en DNS-spørring der EventType feltet er satt til Query.

De viktigste feltene i en DNS-hendelse er:

DnsQuery, som rapporterer domenenavnet som spørringen ble utstedt for.

SrcIpAddr (alias til IpAddr), som representerer IP-adressen som forespørselen ble generert fra. DNS-servere leverer vanligvis SrcIpAddr-feltet, men DNS-klienter oppgir noen ganger ikke dette feltet og angir bare SrcHostname-feltet .

EventResultDetails, som rapporterer om forespørselen var vellykket og om ikke, hvorfor.

DnsResponseName, som inneholder svaret fra serveren i spørringen, er tilgjengelig. ASIM krever ikke analyse av svaret, og formatet varierer mellom kilder.

Hvis du vil bruke dette feltet i kildeagnostisk innhold, søker du i innholdet med operatorene

hasellercontains.

DNS-hendelser som samles inn på klientenheten, kan også omfatte bruker- og prosessinformasjon.

Retningslinjer for innsamling av DNS-hendelser

DNS er en unik protokoll ved at den kan krysse et stort antall datamaskiner. Siden DNS bruker UDP, er forespørsler og svar de-koblet sammen og er ikke direkte relatert til hverandre.

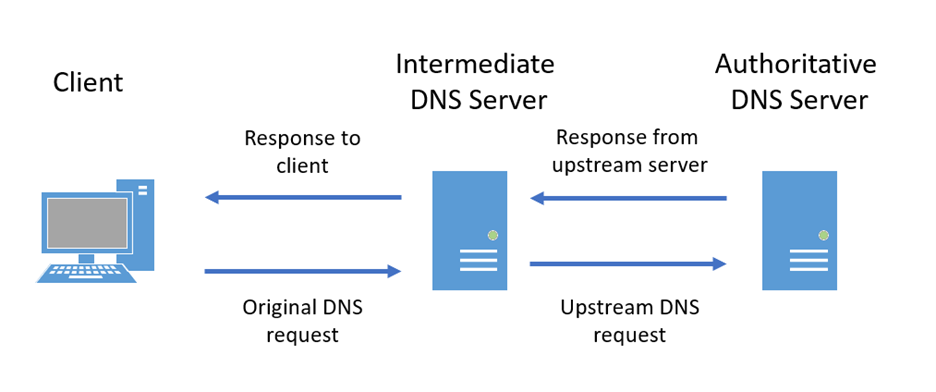

Bildet nedenfor viser en forenklet DNS-forespørselsflyt, inkludert fire segmenter. En reell forespørsel kan være mer kompleks, med flere segmenter involvert.

Siden forespørsels- og svarsegmenter ikke er direkte koblet til hverandre i DNS-forespørselsflyten, kan fullstendig logging resultere i betydelig duplisering.

Det mest verdifulle segmentet å logge på, er svaret til klienten. Svaret gir domenenavnspørringene, oppslagsresultatet og IP-adressen til klienten. Mens mange DNS-systemer logger bare dette segmentet, er det verdi i logging av de andre delene. Et dns-hurtigbufferforgiftningsangrep drar for eksempel ofte nytte av falske svar fra en oppstrøms server.

Hvis datakilden støtter fullstendig DNS-logging og du har valgt å logge flere segmenter, justerer du spørringene for å forhindre dataduplisering i Microsoft Sentinel.

Du kan for eksempel endre spørringen med følgende normalisering:

_Im_Dns | where SrcIpAddr != "127.0.0.1" and EventSubType == "response"

Parsere

Hvis du vil ha mer informasjon om ASIM-analyser, kan du se ASIM-analyseoversikten.

Ut-av-boksen-analyser

Hvis du vil bruke parsere som forener alle ASIM-parsere som er ferdig brukte, og sikre at analysen kjører på tvers av alle de konfigurerte kildene, kan du bruke den samlende analysen _Im_Dns som tabellnavn i spørringen.

Hvis du vil se listen over DNS-analyser Microsoft Sentinel kan du se ASIM-analyselisten.

Legg til dine egne normaliserte analyser

Når du implementerer egendefinerte analyser for Dns-informasjonsmodellen, kan du gi navn til KQL-funksjonene ved hjelp av formatet vimDns<vendor><Product>. Se artikkelen Administrere ASIM-analyser for å lære hvordan du legger til egendefinerte analyser i DNS-analyseanalysen.

Parametere for filtreringsanalyse

DNS-parserne støtter filtreringsparametere. Selv om disse parameterne er valgfrie, kan de forbedre spørringsytelsen.

Følgende filtreringsparametere er tilgjengelige:

| Navn | Type: | Beskrivelse |

|---|---|---|

| starttidspunkt | Datetime | Filtrer bare DNS-spørringer som kjørte på eller etter dette tidspunktet. Denne parameteren TimeGenerated filtrerer på feltet, som er standardutformingen for tidspunktet for hendelsen, uavhengig av den parserspesifikke tilordningen av EventStartTime- og EventEndTime-feltene. |

| Endtime | Datetime | Filtrer bare DNS-spørringer som er ferdig med å kjøre på eller før dette tidspunktet. Denne parameteren TimeGenerated filtrerer på feltet, som er standardutformingen for tidspunktet for hendelsen, uavhengig av den parserspesifikke tilordningen av EventStartTime- og EventEndTime-feltene. |

| srcipaddr | Streng | Filtrer bare DNS-spørringer fra denne kilde-IP-adressen. |

| domain_has_any | dynamisk/streng | Filtrer bare DNS-spørringer der domain (eller query) har noen av de oppførte domenenavnene, inkludert som en del av hendelsesdomenet. Lengden på listen er begrenset til 10 000 elementer. |

| responsecodename | Streng | Filtrer bare DNS-spørringer der navnet på svarkoden samsvarer med den angitte verdien. For eksempel: NXDOMAIN |

| response_has_ipv4 | Streng | Filtrer bare DNS-spørringer der svarfeltet inneholder angitt IP-adresse eller IP-adresseprefiks. Bruk denne parameteren når du vil filtrere etter én enkelt IP-adresse eller et prefiks. Resultater returneres ikke for kilder som ikke gir svar. |

| response_has_any_prefix | Dynamisk | Filtrer bare DNS-spørringer der svarfeltet inneholder noen av de oppførte IP-adressene eller IP-adresseprefiksene. Prefikser bør slutte med et ., for eksempel: 10.0.. Bruk denne parameteren når du vil filtrere etter en liste over IP-adresser eller prefikser. Resultater returneres ikke for kilder som ikke gir svar. Lengden på listen er begrenset til 10 000 elementer. |

| Eventtype | Streng | Filtrer bare DNS-spørringer av den angitte typen. Hvis ingen verdi er angitt, returneres bare oppslagsspørringer. |

Hvis du for eksempel bare vil filtrere DNS-spørringer fra den siste dagen som ikke løste domenenavnet, bruker du følgende:

_Im_Dns (responsecodename = 'NXDOMAIN', starttime = ago(1d), endtime=now())

Hvis du bare vil filtrere DNS-spørringer for en angitt liste over domenenavn, bruker du:

let torProxies=dynamic(["tor2web.org", "tor2web.com", "torlink.co"]);

_Im_Dns (domain_has_any = torProxies)

Noen parametere kan godta begge listene med verdier av typen dynamic eller en enkelt strengverdi. Hvis du vil sende en litteral liste til parametere som forventer en dynamisk verdi, bruker du eksplisitt en dynamisk litteral. For eksempel: dynamic(['192.168.','10.'])

Normalisert innhold

Hvis du vil ha en fullstendig liste over analyseregler som bruker normaliserte DNS-hendelser, kan du se sikkerhetsinnhold for DNS-spørringer.

Skjemadetaljer

DNS-informasjonsmodellen er justert med OSSEM DNS-enhetsskjemaet.

Hvis du vil ha mer informasjon, kan du se DNS-parameterreferansen Internet Assigned Numbers Authority (IANA).

Vanlige ASIM-felt

Viktig

Felt som er felles for alle skjemaer, beskrives i detalj i artikkelen ASIM Common Fields .

Vanlige felt med spesifikke retningslinjer

Listen nedenfor nevner felt som har spesifikke retningslinjer for DNS-hendelser:

| Felt | Klasse | Type | Beskrivelse |

|---|---|---|---|

| Eventtype | Obligatorisk | Nummerert | Angir operasjonen som er rapportert av posten. For DNS-poster vil denne verdien være DNS-op-koden. Eksempel: Query |

| EventSubType | Valgfri | Nummerert | Enten request eller response. For de fleste kilder logges bare svarene, og derfor er verdien ofte et svar. |

| EventResultDetails | Obligatorisk | Nummerert | For DNS-hendelser oppgir dette feltet DNS-svarkoden. Notater: – IANA definerer ikke tilfellet for verdiene, så analyser må normalisere saken. – Hvis kilden bare inneholder en numerisk svarkode og ikke et svarkodenavn, må parseren inkludere en oppslagstabell for å berike med denne verdien. – Hvis denne posten representerer en forespørsel og ikke et svar, er angitt til IT. Eksempel: NXDOMAIN |

| EventSchemaVersion | Obligatorisk | SchemaVersion (streng) | Versjonen av skjemaet som er dokumentert her, er 0.1.7. |

| EventSchema | Obligatorisk | Nummerert | Navnet på skjemaet som er dokumentert her, er Dns. |

| Dvc-felt | - | - | For DNS-hendelser refererer enhetsfelt til systemet som rapporterer DNS-hendelsen. |

Alle fellesfelt

Felt som vises i tabellen nedenfor, er felles for alle ASIM-skjemaer. Alle retningslinjer som er angitt ovenfor, overstyrer de generelle retningslinjene for feltet. Et felt kan for eksempel være valgfritt generelt, men obligatorisk for et bestemt skjema. Hvis du vil ha mer informasjon om hvert felt, kan du se artikkelen ASIM Common Fields .

| Klasse | Felt |

|---|---|

| Obligatorisk |

-

EventCount - EventStartTime - EventEndTime - Eventtype - EventResult - EventProduct - EventVendor - EventSchema - EventSchemaVersion - Dvc |

| Anbefalt |

-

EventResultDetails - EventSeverity - EventUid - DvcIpAddr - DvcHostname - DvcDomain - DvcDomainType - DvcFQDN - DvcId - DvcIdType - DvcAction |

| Valgfri |

-

EventMessage - EventSubType - EventOriginalUid - EventOriginalType - EventOriginalSubType - EventOriginalResultDetails - EventOriginalSeverity - EventProductVersion - EventReportUrl - EventOwner - DvcZone - DvcMacAddr - DvcOer - DvcOsVersion - DvcOriginalAction - DvcInterface - AdditionalFields - DvcDescription - DvcScopeId - DvcScope |

Kildesystemfelt

| Felt | Klasse | Type: | Beskrivelse |

|---|---|---|---|

| Src | Alias | Streng | En unik identifikator for kildeenheten. Dette feltet kan alias for feltene SrcDvcId, SrcHostname eller SrcIpAddr . Eksempel: 192.168.12.1 |

| SrcIpAddr | Anbefalt | IP-adresse | IP-adressen til klienten som sendte DNS-forespørselen. For en rekursiv DNS-forespørsel vil denne verdien vanligvis være rapporteringsenheten, og i de fleste tilfeller satt til 127.0.0.1. Eksempel: 192.168.12.1 |

| SrcPortNumber | Valgfri | Heltall | Kildeport for DNS-spørringen. Eksempel: 54312 |

| IpAddr | Alias | Alias til SrcIpAddr | |

| SrcGeoCountry | Valgfri | Land | Landet/området som er knyttet til kilde-IP-adressen. Eksempel: USA |

| SrcGeoRegion | Valgfri | Regionen | Området som er knyttet til kilde-IP-adressen. Eksempel: Vermont |

| SrcGeoCity | Valgfri | By | Byen som er knyttet til kilde-IP-adressen. Eksempel: Burlington |

| SrcGeoLatitude | Valgfri | Latitude | Breddegraden til den geografiske koordinaten som er knyttet til kilde-IP-adressen. Eksempel: 44.475833 |

| SrcGeoLongitude | Valgfri | Lengdegrad | Lengdegraden til den geografiske koordinaten som er knyttet til kilde-IP-adressen. Eksempel: 73.211944 |

| SrcRiskLevel | Valgfri | Heltall | Risikonivået som er knyttet til kilden. Verdien bør justeres til et område av 0 til , med 0 for godartet og 100100for høy risiko.Eksempel: 90 |

| SrcOriginalRiskLevel | Valgfri | Streng | Risikonivået som er knyttet til kilden, som rapportert av rapporteringsenheten. Eksempel: Suspicious |

| SrcHostname | Anbefalt | Vertsnavn (streng) | Vertsnavnet for kildeenheten, unntatt domeneinformasjon. Eksempel: DESKTOP-1282V4D |

| Vertsnavn | Alias | Alias til SrcHostname | |

| SrcDomain | Anbefalt | Domene (streng) | Domenet til kildeenheten. Eksempel: Contoso |

| SrcDomainType | Betinget | Nummerert | Typen SrcDomain, hvis kjent. Mulige verdier inkluderer: - Windows (for eksempel: contoso)- FQDN (for eksempel: microsoft.com)Obligatorisk hvis SrcDomain brukes. |

| SrcFQDN | Valgfri | FQDN (streng) | Vertsnavnet for kildeenheten, inkludert domeneinformasjon når tilgjengelig. Obs! Dette feltet støtter både tradisjonelt FQDN-format og Windows-domene\vertsnavnformat. SrcDomainType-feltet gjenspeiler formatet som brukes. Eksempel: Contoso\DESKTOP-1282V4D |

| SrcDvcId | Valgfri | Streng | ID-en til kildeenheten som rapportert i posten. For eksempel: ac7e9755-8eae-4ffc-8a02-50ed7a2216c3 |

| SrcDvcScopeId | Valgfri | Streng | Omfangs-ID-en for skyplattformen som enheten tilhører. SrcDvcScopeId tilordnes til en abonnements-ID på Azure og til en konto-ID på AWS. |

| SrcDvcScope | Valgfri | Streng | Omfanget for skyplattformen som enheten tilhører. SrcDvcScope tilordner til en abonnements-ID på Azure og til en konto-ID på AWS. |

| SrcDvcIdType | Betinget | Nummerert | Typen SrcDvcId, hvis kjent. Mulige verdier inkluderer: - AzureResourceId- MDEidHvis flere IDer er tilgjengelige, bruker du den første fra listen og lagrer de andre i henholdsvis SrcDvcAzureResourceId og SrcDvcMDEid. Obs! Dette feltet er obligatorisk hvis SrcDvcId brukes. |

| SrcDeviceType | Valgfri | Nummerert | Typen kildeenhet. Mulige verdier inkluderer: - Computer- Mobile Device- IOT Device- Other |

| SrcDescription | Valgfri | Streng | En beskrivende tekst som er knyttet til enheten. Eksempel: Primary Domain Controller. |

Kildebrukerfelt

| Felt | Klasse | Type: | Beskrivelse |

|---|---|---|---|

| SrcUserId | Valgfri | Streng | En maskinlesbar, alfanumerisk, unik representasjon av kildebrukeren. Hvis du vil ha mer informasjon, og for alternative felt for flere ID-er, kan du se Bruker-enheten. Eksempel: S-1-12-1-4141952679-1282074057-627758481-2916039507 |

| SrcUserScope | Valgfri | Streng | Omfanget, for eksempel Microsoft Entra tenant, der SrcUserId og SrcUsername er definert. eller mer informasjon og liste over tillatte verdier, kan du se UserScope i artikkelen Oversikt over skjema. |

| SrcUserScopeId | Valgfri | Streng | Omfangs-ID-en, for eksempel Microsoft Entra Directory ID, der SrcUserId og SrcUsername er definert. Hvis du vil ha mer informasjon og en liste over tillatte verdier, kan du se UserScopeId i artikkelen Oversikt over skjema. |

| SrcUserIdType | Betinget | UserIdType | Typen ID som er lagret i SrcUserId-feltet . Hvis du vil ha mer informasjon og en liste over tillatte verdier, kan du se UserIdType i artikkelen Oversikt over skjema. |

| SrcUsername | Valgfri | Brukernavn (streng) | Kildebrukernavnet, inkludert domeneinformasjon når tilgjengelig. Hvis du vil ha mer informasjon, kan du se Bruker-enheten. Eksempel: AlbertE |

| SrcUsernameType | Betinget | UsernameType | Angir typen brukernavn som er lagret i SrcUsername-feltet . Hvis du vil ha mer informasjon og en liste over tillatte verdier, kan du se UsernameType i artikkelen Oversikt over skjema. Eksempel: Windows |

| Brukeren | Alias | Alias til SrcUsername | |

| SrcUserType | Valgfri | UserType | Typen kildebruker. Hvis du vil ha mer informasjon og en liste over tillatte verdier, kan du se UserType i artikkelen Oversikt over skjema. For eksempel: Guest |

| SrcUserSessionId | Valgfri | Streng | Den unike ID-en for påloggingsøkten til skuespilleren. Eksempel: 102pTUgC3p8RIqHvzxLCHnFlg |

| SrcOriginalUserType | Valgfri | Streng | Den opprinnelige kildebrukertypen, hvis angitt av kilden. |

Kildeprosessfelt

| Felt | Klasse | Type: | Beskrivelse |

|---|---|---|---|

| SrcProcessName | Valgfri | Streng | Filnavnet på prosessen som startet DNS-forespørselen. Dette navnet anses vanligvis som prosessnavnet. Eksempel: C:\Windows\explorer.exe |

| Prosessen | Alias | Alias til SrcProcessName Eksempel: C:\Windows\System32\rundll32.exe |

|

| SrcProcessId | Valgfri | Streng | Prosess-ID-en (PID) for prosessen som startet DNS-forespørselen. Eksempel: 48610176 Obs! Typen er definert som streng for å støtte forskjellige systemer, men i Windows og Linux må denne verdien være numerisk. Hvis du bruker en Windows- eller Linux-maskin og brukte en annen type, må du konvertere verdiene. Hvis du for eksempel brukte en heksadesimal verdi, konverterer du den til en desimalverdi. |

| SrcProcessGuid | Valgfri | GUID (streng) | En generert unik identifikator (GUID) for prosessen som startet DNS-forespørselen. Eksempel: EF3BD0BD-2B74-60C5-AF5C-010000001E00 |

Målsystemfelt

| Felt | Klasse | Type: | Beskrivelse |

|---|---|---|---|

| Sommertid | Alias | Streng | En unik identifikator for serveren som mottok DNS-forespørselen. Dette feltet kan alias for feltene DstDvcId, DstHostname eller DstIpAddr . Eksempel: 192.168.12.1 |

| DstIpAddr | Valgfri | IP-adresse | IP-adressen til serveren som mottok DNS-forespørselen. For en vanlig DNS-forespørsel vil denne verdien vanligvis være rapporteringsenheten, og i de fleste tilfeller satt til 127.0.0.1.Eksempel: 127.0.0.1 |

| DstGeoCountry | Valgfri | Land | Landet/området som er knyttet til MÅL-IP-adressen. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: USA |

| DstGeoRegion | Valgfri | Regionen | Området eller staten som er knyttet til MÅL-IP-adressen. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: Vermont |

| DstGeoCity | Valgfri | By | Byen som er knyttet til MÅL-IP-adressen. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: Burlington |

| DstGeoLatitude | Valgfri | Latitude | Breddegraden til den geografiske koordinaten som er knyttet til MÅL-IP-adressen. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: 44.475833 |

| DstGeoLongitude | Valgfri | Lengdegrad | Lengdegraden til den geografiske koordinaten som er knyttet til MÅL-IP-adressen. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: 73.211944 |

| DstRiskLevel | Valgfri | Heltall | Risikonivået som er knyttet til målet. Verdien bør justeres til et område på 0 til 100, som 0 er godartet og 100 er en høy risiko. Eksempel: 90 |

| DstOriginalRiskLevel | Valgfri | Streng | Risikonivået som er knyttet til målet, som rapportert av rapporteringsenheten. Eksempel: Malicious |

| DstPortNumber | Valgfri | Heltall | Målportnummer. Eksempel: 53 |

| DstHostname | Valgfri | Vertsnavn (streng) | Vertsnavnet for målenheten, unntatt domeneinformasjon. Hvis ingen enhetsnavn er tilgjengelig, lagrer du den relevante IP-adressen i dette feltet. Eksempel: DESKTOP-1282V4DObs! Denne verdien er obligatorisk hvis DstIpAddr er angitt. |

| DstDomain | Valgfri | Domene (streng) | Domenet til målenheten. Eksempel: Contoso |

| DstDomainType | Betinget | Nummerert | Typen DstDomain, hvis kjent. Mulige verdier inkluderer: - Windows (contoso\mypc)- FQDN (learn.microsoft.com)Obligatorisk hvis DstDomain brukes. |

| DstFQDN | Valgfri | FQDN (streng) | Vertsnavnet for målenheten, inkludert domeneinformasjon når tilgjengelig. Eksempel: Contoso\DESKTOP-1282V4D Obs! Dette feltet støtter både tradisjonelt FQDN-format og Windows-domene\vertsnavnformat. DstDomainType gjenspeiler formatet som brukes. |

| DstDvcId | Valgfri | Streng | ID-en til målenheten som rapportert i posten. Eksempel: ac7e9755-8eae-4ffc-8a02-50ed7a2216c3 |

| DstDvcScopeId | Valgfri | Streng | Omfangs-ID-en for skyplattformen som enheten tilhører. DstDvcScopeId tilordnes til en abonnements-ID på Azure og til en konto-ID på AWS. |

| DstDvcScope | Valgfri | Streng | Omfanget for skyplattformen som enheten tilhører. DstDvcScope tilordnes til en abonnements-ID på Azure og til en konto-ID på AWS. |

| DstDvcIdType | Betinget | Nummerert | Typen DstDvcId, hvis kjent. Mulige verdier inkluderer: - AzureResourceId- MDEidIfHvis flere IDer er tilgjengelige, bruker du den første fra listen ovenfor, og lagrer de andre i feltene DstDvcAzureResourceId eller DstDvcMDEid . Obligatorisk hvis DstDeviceId brukes. |

| DstDeviceType | Valgfri | Nummerert | Typen målenhet. Mulige verdier inkluderer: - Computer- Mobile Device- IOT Device- Other |

| DstDescription | Valgfri | Streng | En beskrivende tekst som er knyttet til enheten. Eksempel: Primary Domain Controller. |

DNS-spesifikke felt

| Felt | Klasse | Type: | Beskrivelse |

|---|---|---|---|

| DnsQuery | Obligatorisk | Streng | Domenet som forespørselen prøver å løse. Notater: – Noen kilder sender gyldige FQDN-spørringer i et annet format. I selve DNS-protokollen inneholder for eksempel spørringen en prikk (.) på slutten, som må fjernes. – Selv om DNS-protokollen begrenser verditypen i dette feltet til en FQDN, tillater de fleste DNS-servere alle verdier, og dette feltet er derfor ikke begrenset til bare FQDN-verdier. Dns-tunnelangrep kan spesielt bruke ugyldige FQDN-verdier i spørringsfeltet. – Selv om DNS-protokollen tillater flere spørringer i én enkelt forespørsel, er dette scenarioet sjeldent hvis det finnes i det hele tatt. Hvis forespørselen har flere spørringer, lagrer du den første i dette feltet, og deretter beholder du resten i AdditionalFields-feltet . Eksempel: www.malicious.com |

| Domene | Alias | Alias til DnsQuery. | |

| DnsQueryType | Valgfri | Heltall |

Koder for DNS-ressursposttype. Eksempel: 28 |

| DnsQueryTypeName | Anbefalt | Nummerert | Navn på DNS-ressursposttype . Notater: – IANA definerer ikke tilfellet for verdiene, så analyser må normalisere saken etter behov. – Verdien ANY støttes for svarkoden 255.– Verdien TYPExxxx støttes for ikke-tilordnede svarkoder, der xxxx er den numeriske verdien for svarkoden, som rapportert av BIND DNS-serveren.-Hvis kilden bare inneholder en numerisk spørringstypekode og ikke et navn på spørringstype, må parseren inkludere en oppslagstabell for å berike med denne verdien. Eksempel: AAAA |

| DnsResponseName | Valgfri | Streng | Innholdet i svaret, som inkludert i posten. DNS-svardataene er inkonsekvente på tvers av rapporteringsenheter, er komplisert å analysere og har mindre verdi for kilde-agnostisk analyse. Derfor krever ikke informasjonsmodellen analyse og normalisering, og Microsoft Sentinel bruker en hjelpefunksjon til å gi svarinformasjon. Hvis du vil ha mer informasjon, kan du se Behandle DNS-svar. |

| DnsResponseCodeName | Alias | Alias til EventResultDetails | |

| DnsResponseCode | Valgfri | Heltall | Den numeriske DNS-svarkoden. Eksempel: 3 |

| TransactionIdHex | Anbefalt | Heksadesimal (streng) | Den unike ID-en for DNS-spørringen tilordnet av DNS-klienten, i heksadesimalt format. Vær oppmerksom på at denne verdien er en del av DNS-protokollen og forskjellig fra DnsSessionId, økt-ID-en for nettverkslaget, vanligvis tilordnet av rapporteringsenheten. |

| NetworkProtocol | Valgfri | Nummerert | Transportprotokollen som brukes av nettverksoppløsningshendelsen. Verdien kan være UDP eller TCP, og er vanligvis satt til UDP for DNS. Eksempel: UDP |

| NetworkProtocolVersion | Valgfri | Nummerert | Versjonen av NetworkProtocol. Når du bruker den til å skille mellom IP-versjonen, bruker du verdiene IPv4 og IPv6. |

| DnsQueryClass | Valgfri | Heltall |

ID-en for DNS-klassen. I praksis brukes bare IN-klassen (ID 1), og derfor er dette feltet mindre verdifullt. |

| DnsQueryClassName | Anbefalt | DnsQueryClassName (streng) |

DNS-klassenavnet. I praksis brukes bare IN-klassen (ID 1), og derfor er dette feltet mindre verdifullt. Eksempel: IN |

| DnsFlags | Valgfri | Streng | Flaggfeltet, som leveres av rapporteringsenheten. Hvis flagginformasjon er angitt i flere felt, setter du dem sammen med komma som skilletegn. Siden DNS-flagg er kompliserte å analysere og brukes sjeldnere av analyser, analysering og normalisering, er det ikke nødvendig. Microsoft Sentinel kan bruke en hjelpefunksjon til å oppgi flagginformasjon. Hvis du vil ha mer informasjon, kan du se Behandle DNS-svar. Eksempel: ["DR"] |

| DnsNetworkDuration | Valgfri | Heltall | Hvor lang tid, i millisekunder, for fullføring av DNS-forespørselen. Eksempel: 1500 |

| Varighet | Alias | Alias til DnsNetworkDuration | |

| DnsFlagsAuthenticated | Valgfri | Boolsk | DNS-flagget AD , som er relatert til DNSSEC, indikerer i et svar at alle data som er inkludert i svar- og myndighetsdelene av svaret, er bekreftet av serveren i henhold til policyene for denne serveren. Hvis du vil ha mer informasjon, kan du se RFC 3655 Section 6.1 for mer informasjon. |

| DnsFlagsAuthoritative | Valgfri | Boolsk | DNS-flagget AA angir om svaret fra serveren var autoritativt |

| DnsFlagsCheckingDisabled | Valgfri | Boolsk | DNS-flagget CD , som er relatert til DNSSEC, angir i en spørring at ikke-bekreftede data er akseptable for at systemet sender spørringen. Hvis du vil ha mer informasjon, kan du se RFC 3655 Section 6.1 for mer informasjon. |

| DnsFlagsRecursionAvailable | Valgfri | Boolsk | DNS-flagget RA indikerer i et svar at serveren støtter rekursive spørringer. |

| DnsFlagsRecursionDesired | Valgfri | Boolsk | DNS-flagget RD indikerer i en forespørsel at klienten vil at serveren skal bruke rekursive spørringer. |

| DnsFlagsTruncated | Valgfri | Boolsk | DNS-flagget TC indikerer at et svar ble avkortet da det overskred den maksimale svarstørrelsen. |

| DnsFlagsZ | Valgfri | Boolsk | DNS-flagget Z er et avskrevet DNS-flagg, som kan rapporteres av eldre DNS-systemer. |

| DnsSessionId | Valgfri | Streng | DNS-øktidentifikatoren som rapportert av rapporteringsenheten. Denne verdien er forskjellig fra TransactionIdHex, den unike ID-en for DNS-spørringen tilordnet av DNS-klienten. Eksempel: EB4BFA28-2EAD-4EF7-BC8A-51DF4FDF5B55 |

| Sessionid | Alias | Alias til DnsSessionId | |

| DnsResponseIpCountry | Valgfri | Land | Landet/området som er knyttet til én av IP-adressene i DNS-svaret. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: USA |

| DnsResponseIpRegion | Valgfri | Regionen | Området, eller delstaten, som er knyttet til én av IP-adressene i DNS-svaret. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: Vermont |

| DnsResponseIpCity | Valgfri | By | Byen som er knyttet til én av IP-adressene i DNS-svaret. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: Burlington |

| DnsResponseIpLatitude | Valgfri | Latitude | Breddegraden til den geografiske koordinaten som er knyttet til én av IP-adressene i DNS-svaret. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: 44.475833 |

| DnsResponseIpLongitude | Valgfri | Lengdegrad | Lengdegraden til den geografiske koordinaten som er knyttet til én av IP-adressene i DNS-svaret. Hvis du vil ha mer informasjon, kan du se logiske typer. Eksempel: 73.211944 |

Inspeksjonsfelt

Følgende felt brukes til å representere en inspeksjon, som en DNS-sikkerhetsenhet utførte. Trusselrelaterte felt representerer én enkelt trussel som er knyttet til kildeadressen, måladressen, én av IP-adressene i svaret eller DNS-spørringsdomenet. Hvis mer enn én trussel ble identifisert som en trussel, kan informasjon om andre IP-adresser lagres i feltet AdditionalFields.

| Felt | Klasse | Type: | Beskrivelse |

|---|---|---|---|

| UrlCategory | Valgfri | Streng | En DNS-hendelseskilde kan også slå opp kategorien for de forespurte domenene. Feltet kalles UrlCategory for å justere etter det Microsoft Sentinel nettverksskjemaet. DomainCategory legges til som et alias som passer til DNS. Eksempel: Educational \\ Phishing |

| DomainCategory | Alias | Alias for UrlCategory. | |

| Regelnavn | Valgfri | Streng | Navnet eller ID-en til regelen som identifiserte trusselen. Eksempel: AnyAnyDrop |

| Regelnummer | Valgfri | Heltall | Nummeret på regelen som identifiserte trusselen. Eksempel: 23 |

| Regelen | Alias | Streng | Verdien av RuleName eller verdien av RuleNumber. Hvis verdien for RuleNumber brukes, bør typen konverteres til streng. |

| Regelnummer | Valgfri | Int | Nummeret på regelen som er knyttet til varselet. F.eks. 123456 |

| Regelnavn | Valgfri | Streng | Navnet eller IDen til regelen som er knyttet til varselet. F.eks. Server PSEXEC Execution via Remote Access |

| ThreatId | Valgfri | Streng | ID-en til trusselen eller skadelig programvare som er identifisert i nettverksøkten. Eksempel: Tr.124 |

| Trusselkategori | Valgfri | Streng | Hvis en DNS-hendelseskilde også gir DNS-sikkerhet, kan den også evaluere DNS-hendelsen. Den kan for eksempel søke etter IP-adressen eller domenet i en trusselintelligensdatabase og tilordne domenet eller IP-adressen med en trusselkategori. |

| ThreatIpAddr | Valgfri | IP-adresse | En IP-adresse som en trussel ble identifisert for. Feltet ThreatField inneholder navnet på feltet ThreatIpAddr representerer. Hvis en trussel identifiseres i Domene-feltet , må dette feltet være tomt. |

| ThreatField | Betinget | Nummerert | Feltet som en trussel ble identifisert for. Verdien er enten SrcIpAddr, DstIpAddr, Domaineller DnsResponseName. |

| ThreatName | Valgfri | Streng | Navnet på trusselen som er identifisert, som rapportert av rapporteringsenheten. |

| ThreatConfidence | Valgfri | Konfidensnivå (heltall) | Konfidensnivået til trusselen som er identifisert, normalisert til en verdi mellom 0 og 100. |

| ThreatOriginalConfidence | Valgfri | Streng | Det opprinnelige konfidensnivået for trusselen identifisert, som rapportert av rapporteringsenheten. |

| ThreatRiskLevel | Valgfri | RiskLevel (heltall) | Risikonivået knyttet til trusselen som er identifisert, normalisert til en verdi mellom 0 og 100. |

| ThreatOriginalRiskLevel | Valgfri | Streng | Det opprinnelige risikonivået som er knyttet til trusselen som identifiseres, som rapportert av rapporteringsenheten. |

| ThreatIsActive | Valgfri | Boolsk | Sann hvis trusselen som identifiseres, anses som en aktiv trussel. |

| ThreatFirstReportedTime | Valgfri | Datetime | Første gang IP-adressen eller domenet ble identifisert som en trussel. |

| ThreatLastReportedTime | Valgfri | Datetime | Siste gang IP-adressen eller domenet ble identifisert som en trussel. |

Avskrevne aliaser og felt

Følgende felter er aliaser som opprettholdes for bakoverkompatibilitet. De ble fjernet fra skjemaet 31. desember 2021.

-

Query(alias tilDnsQuery) -

QueryType(alias tilDnsQueryType) -

QueryTypeName(alias tilDnsQueryTypeName) -

ResponseName(alias tilDnsResponseName) -

ResponseCodeName(alias tilDnsResponseCodeName) -

ResponseCode(alias tilDnsResponseCode) -

QueryClass(alias tilDnsQueryClass) -

QueryClassName(alias tilDnsQueryClassName) -

Flags(alias tilDnsFlags) SrcUserDomain

Skjemaoppdateringer

Endringene i versjon 0.1.2 av skjemaet er:

- La til feltet

EventSchema. - Lagt til dedikert flaggfelt, som forsterker det kombinerte Flagg-feltet :

DnsFlagsAuthoritative,DnsFlagsCheckingDisabled,DnsFlagsRecursionAvailable,DnsFlagsRecursionDesired,DnsFlagsTruncatedogDnsFlagsZ.

Endringene i versjon 0.1.3 av skjemaet er:

- Skjemaet dokumenterer

Src*nå eksplisitt ,Dst*Process*ogUser*feltene. - Lagt til flere

Dvc*felt for å samsvare med de nyeste definisjonene for fellesfelt. - Lagt til

SrcogDstsom aliaser til en ledende identifikator for kilde- og målsystemene. - Lagt til valgfritt

DnsNetworkDurationogDurationet alias i det. - Lagt til valgfrie geoplasserings- og risikonivåfelt.

Endringene i versjon 0.1.4 av skjemaet er:

- La til de valgfrie feltene

ThreatIpAddr,ThreatField,ThreatName,ThreatConfidenceThreatOriginalConfidence,ThreatOriginalRiskLevel,ThreatFirstReportedTimeThreatIsActiveogThreatLastReportedTime.

Endringene i versjon 0.1.5 av skjemaet er:

- La til feltene

SrcUserScope,SrcUserSessionId,SrcDvcScopeId,SrcDvcScopeDstDvcScopeId,DstDvcScope,DvcScopeIdogDvcScope.

Endringene i versjon 0.1.6 av skjemaet er:

- La til feltene

DnsResponseIpCountry,DnsResponseIpRegion,DnsResponseIpCityDnsResponseIpLatitude, ogDnsResponseIpLongitude.

Endringene i versjon 0.1.7 av skjemaet er:

- La til feltene

SrcDescription,SrcOriginalRiskLevel,DstDescription,DstOriginalRiskLevelSrcUserScopeId,NetworkProtocolVersion,Rule,RuleNameRuleNumberogThreatId.

Kildespesifikke avvik

Målet med normalisering er å sikre at alle kilder gir konsekvent telemetri. En kilde som ikke inneholder den nødvendige telemetrien, for eksempel obligatoriske skjemafelt, kan ikke normaliseres. Kilder som vanligvis gir all nødvendig telemetri, selv om det er noen avvik, kan imidlertid normaliseres. Avvik kan påvirke fullføringen av spørringsresultatene.

Tabellen nedenfor viser kjente avvik:

| Kilde | Avvik |

|---|---|

| Microsoft DNS Server samlet inn ved hjelp av DNS-koblingen og Log Analytics Agent | Koblingen inneholder ikke det obligatoriske DnsQuery-feltet for den opprinnelige hendelses-ID-en 264 (Svar på en dynamisk oppdatering). Dataene er tilgjengelige i kilden, men ikke videresendt av koblingen. |

| Corelight Zeek | Corelight Zeek gir kanskje ikke det obligatoriske DnsQuery-feltet. Vi har observert slik oppførsel i visse tilfeller der DNS-svarkodenavnet er NXDOMAIN. |

Behandle DNS-svar

I de fleste tilfeller inkluderer ikke loggførte DNS-hendelser svarinformasjon, som kan være store og detaljerte. Hvis posten inneholder mer svarinformasjon, lagrer du den i ResponseName-feltet slik den vises i posten.

Du kan også angi en ekstra KQL-funksjon kalt _imDNS<vendor>Response_, som tar det ikke-sparte svaret som inndata og returnerer dynamisk verdi med følgende struktur:

[

{

"part": "answer"

"query": "yahoo.com."

"TTL": 1782

"Class": "IN"

"Type": "A"

"Response": "74.6.231.21"

}

{

"part": "authority"

"query": "yahoo.com."

"TTL": 113066

"Class": "IN"

"Type": "NS"

"Response": "ns5.yahoo.com"

}

...

]

Feltene i hver ordliste i den dynamiske verdien tilsvarer feltene i hvert DNS-svar. Oppføringen part bør inneholde enten answer, authorityeller additional for å gjenspeile delen i svaret som ordlisten tilhører.

Tips

Hvis du vil sikre optimal ytelse, kaller du funksjonen bare når det imDNS<vendor>Response er nødvendig, og bare etter en første filtrering for å sikre bedre ytelse.

Behandle DNS-flagg

Analyse og normalisering er ikke nødvendig for flaggdata. Lagre i stedet flaggdataene fra rapporteringsenheten i Flagg-feltet . Hvis det å fastslå verdien av individuelle flagg er rett frem, kan du også bruke de dedikerte flaggfeltene.

Du kan også angi en ekstra KQL-funksjon kalt _imDNS<vendor>Flags_, som tar det ikke-sparte svaret, eller dedikerte flaggfelt, som inndata og returnerer en dynamisk liste, med boolske verdier som representerer hvert flagg i følgende rekkefølge:

- Godkjent (AD)

- Autoritativ (AA)

- Kontroll deaktivert (CD)

- Rekursjon tilgjengelig (RA)

- Ønsket rekursjon (RD)

- Avkortet (TC)

- Z

Neste trinn

Hvis du vil ha mer informasjon, kan du se: