Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

I denne hurtigstarten aktiverer du Microsoft Sentinel og installerer en løsning fra innholdshuben. Deretter konfigurerer du en datakobling for å begynne å ta inn data i Microsoft Sentinel.

Microsoft Sentinel leveres med mange datakoblinger for Microsoft-produkter, for eksempel Microsoft Defender XDR service-to-service-koblingen. Du kan også aktivere innebygde koblinger for produkter som ikke er fra Microsoft, for eksempel Syslog eller Common Event Format (CEF). For denne hurtiginnføringen skal du bruke datakoblingen Azure aktivitet som er tilgjengelig i Azure aktivitetsløsningen for Microsoft Sentinel.

Hvis du vil Microsoft Sentinel ved hjelp av API-en, kan du se den nyeste støttede versjonen av Sentinel Onboarding States.

Forutsetninger

Aktivt Azure-abonnement. Hvis du ikke har en konto, må du opprette en gratis konto før du begynner.

Tillatelser:

Hvis du vil aktivere Microsoft Sentinel, trenger du bidragsytertillatelser til abonnementet der det Microsoft Sentinel arbeidsområdet befinner seg.

Hvis du vil bruke Microsoft Sentinel, må du enten Microsoft Sentinel bidragsyter eller Microsoft Sentinel lesertillatelser for ressursgruppen som arbeidsområdet tilhører.

Hvis du vil installere eller administrere løsninger i innholdshuben, trenger du rollen Microsoft Sentinel bidragsyter i ressursgruppen som arbeidsområdet tilhører.

Hvis du er en ny Microsoft Sentinel kunde og har tillatelser som eier eller brukertilgangsadministrator, blir arbeidsområdet automatisk registrert i Defender-portalen. Brukere av slike arbeidsområder bruker bare Microsoft Sentinel i Defender-portalen.

Microsoft Sentinel er en betalt tjeneste. Se gjennom prisalternativene og Microsoft Sentinel prissiden.

Før du distribuerer Microsoft Sentinel til et produksjonsmiljø, kan du se gjennom aktivitetene og forutsetningene for distribusjon av Microsoft Sentinel.

Opprett et log analytics-arbeidsområde

Microsoft Sentinel må legges til i et arbeidsområde. Hvis du allerede har et log analytics-arbeidsområde, kan du hoppe over til å legge til Microsoft Sentinel i Log Analytics-arbeidsområdet. Hvis du ikke allerede har et log analytics-arbeidsområde, kan du opprette et ved hjelp av instruksjonene nedenfor, eller gå til Opprett et log analytics-arbeidsområde for en mer detaljert forklaring. Hvis du vil ha mer informasjon om Log Analytics-arbeidsområder, kan du se Utforming av distribusjon av Azure overvåk logger.

Du kan ha en standard oppbevaring på 30 dager i Log Analytics-arbeidsområdet som brukes for Microsoft Sentinel. For å sikre at du kan bruke alle Microsoft Sentinel funksjonalitet og funksjoner, øker du oppbevaringen til 90 dager. Konfigurer dataoppbevaring og arkiveringspolicyer i Azure overvåk logger.

Logg på Azure-portalen.

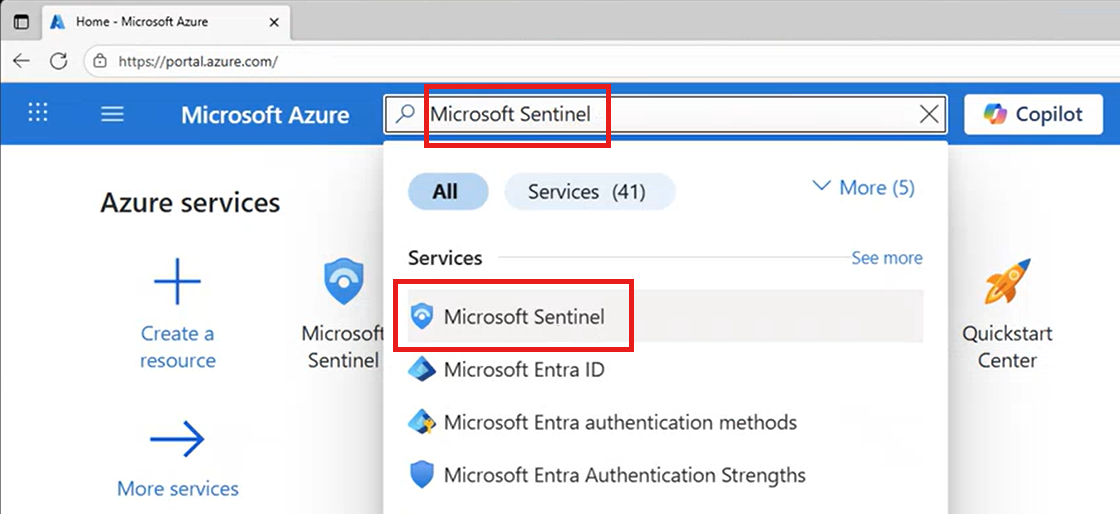

Søk etter og velg Microsoft Sentinel.

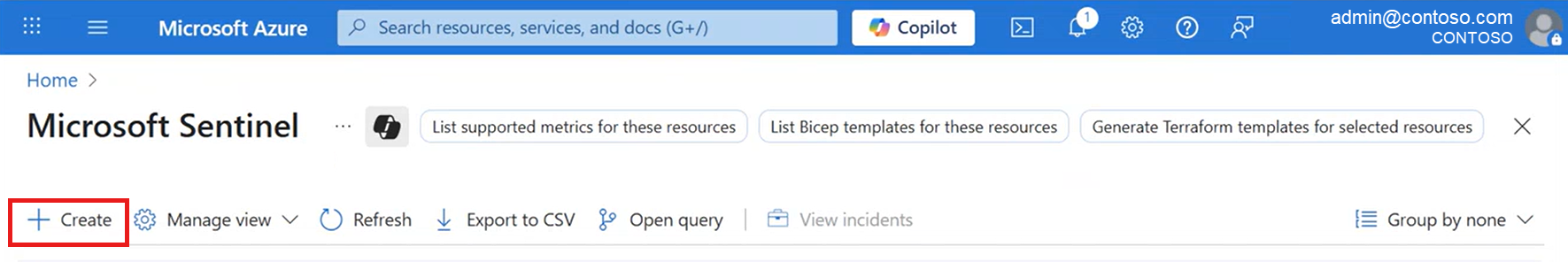

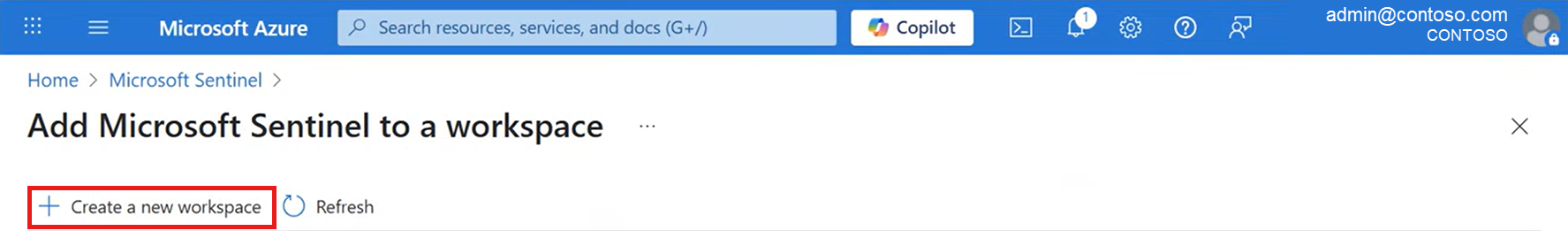

Velg Opprett.

Velg Opprett et nytt arbeidsområde.

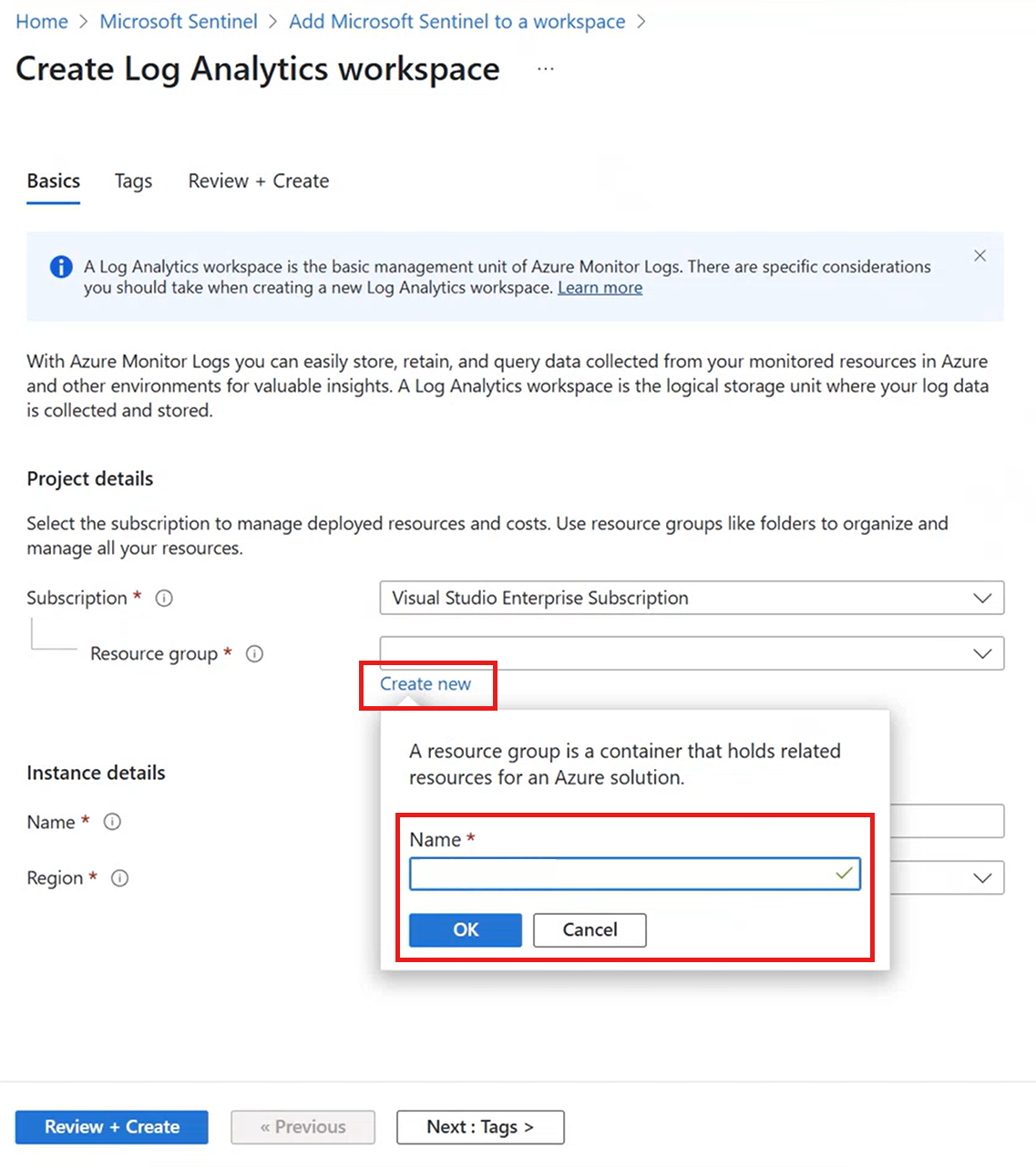

Velg Opprett ny underAbonnementsressurs-gruppen>. Skriv inn et navn for ressursgruppen, og velg OK.

Gi arbeidsområdet et navn, og velg et område, og velg deretter Se gjennom + Opprett. (Se hvilke områder Log Analytics er tilgjengelig i.)

Når valideringen er passert, velger du Opprett. Vent til distribusjonen er fullført.

Legg til Microsoft Sentinel i Log Analytics-arbeidsområdet

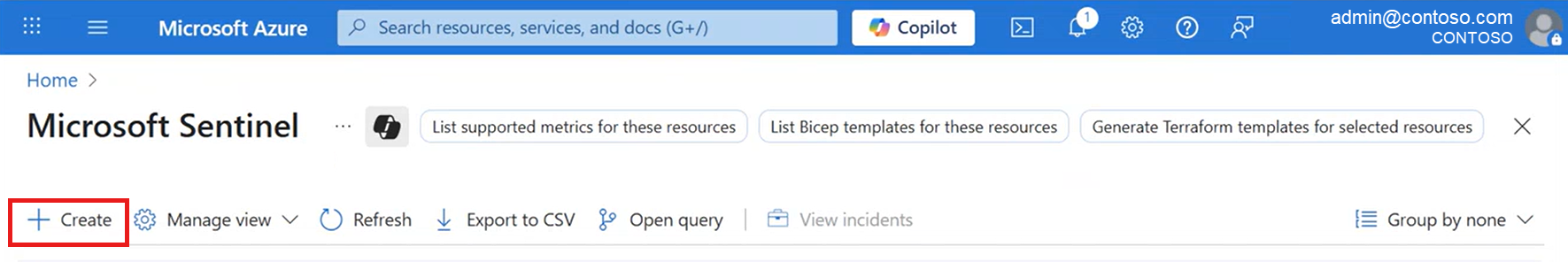

Søk etter og velg Microsoft Sentinel fra Azure Portal.

Velg Opprett.

Velg arbeidsområdet du vil bruke, og velg Legg til. Du kan kjøre Microsoft Sentinel på mer enn ett arbeidsområde, men data er isolert til ett enkelt arbeidsområde.

- Standardarbeidsområder som opprettes av Microsoft Defender for Sky, vises ikke i listen. Du kan ikke installere Microsoft Sentinel på disse arbeidsområdene.

- Når Microsoft Sentinel er distribuert på et arbeidsområde, støtter Microsoft Sentinel ikke flytting av arbeidsområdet til en annen ressursgruppe eller et annet abonnement.

Obs!

Hvis arbeidsområdet ikke automatisk er koblet til Defender-portalen, anbefaler vi pålasting for en enhetlig opplevelse i administrasjon av sikkerhetsoperasjoner (SecOps) på tvers av både Microsoft Sentinel og andre Microsoft-sikkerhetstjenester. Hvis du vil ha mer informasjon, kan du se Microsoft Sentinel på Defender-portalen.

Hvis arbeidsområdet er automatisk pålastet, eller hvis du bestemmer deg for å bli med i arbeidsområdet nå, kan du fortsette prosedyrene i denne artikkelen fra Defender-portalen. Hvis dette er første gang du bruker Defender-portalen, vil det være en forsinkelse på noen minutter mens prosessen fullføres.

Tilgang Microsoft Sentinel i Defender-portalen

Slik får du tilgang til Microsoft Sentinel i Defender-portalen:

Logg på Defender-portalen.

Første gang du åpner Defender-portalen, tar det litt tid å klargjøre leieren.

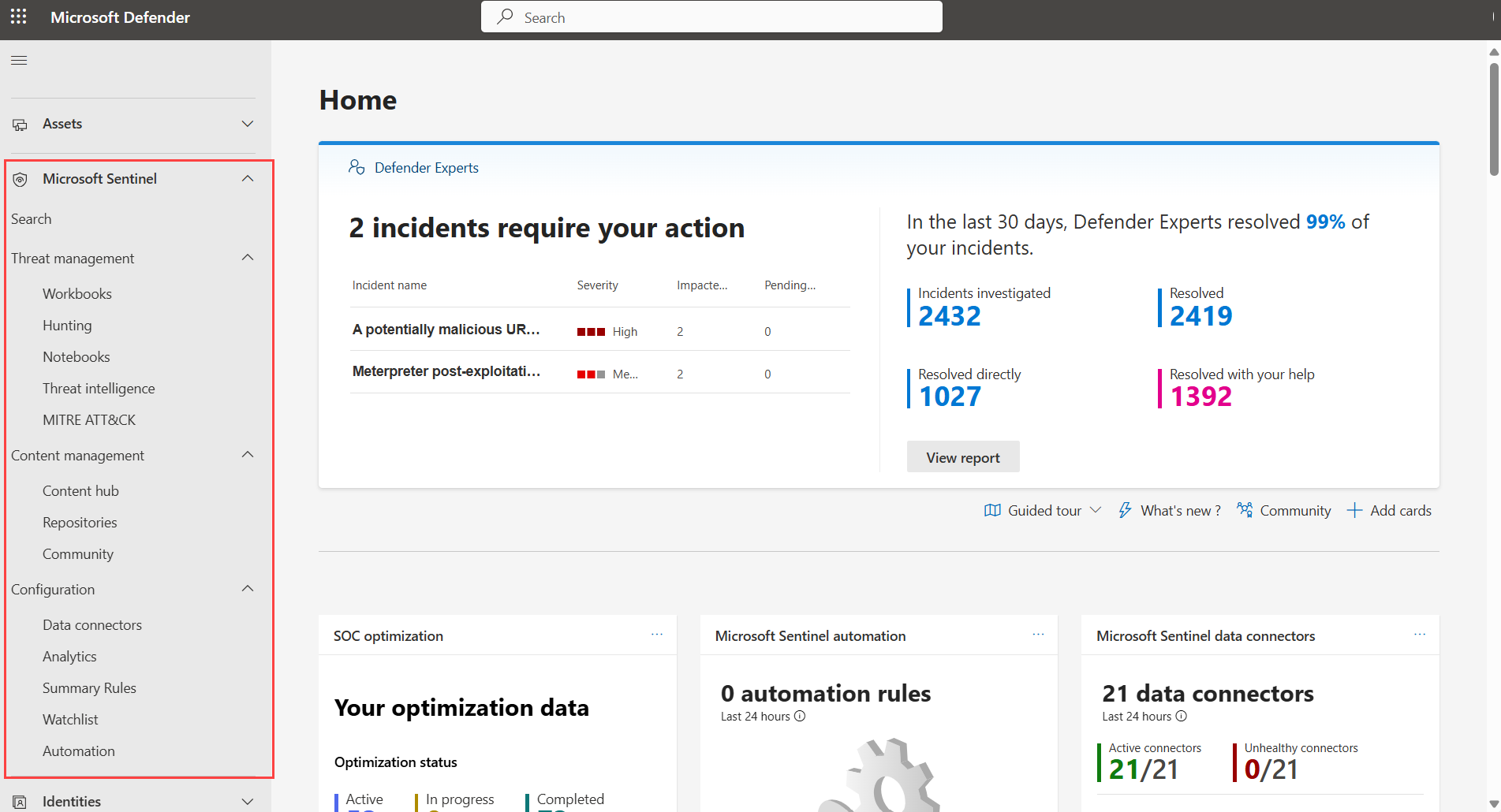

Når klargjøringen er klargjort, ser du Microsoft Sentinel tilgjengelig i navigasjonsruten, med Microsoft Sentinel noder nestet i. Eksempel:

Rull nedover i navigasjonsruten, og velg Innstillinger > Microsoft Sentinel > Arbeidsområder for å vise arbeidsområdene som er innebygd i Defender-portalen og tilgjengelig for deg.

Defender-portalen støtter flere arbeidsområder, der ett arbeidsområde fungerer som det primære arbeidsområdet per leier. Hvis du vil ha mer informasjon, kan du se Flere Microsoft Sentinel arbeidsområder i Defender-portalen og Microsoft Defender administrasjon av flere deltakere.

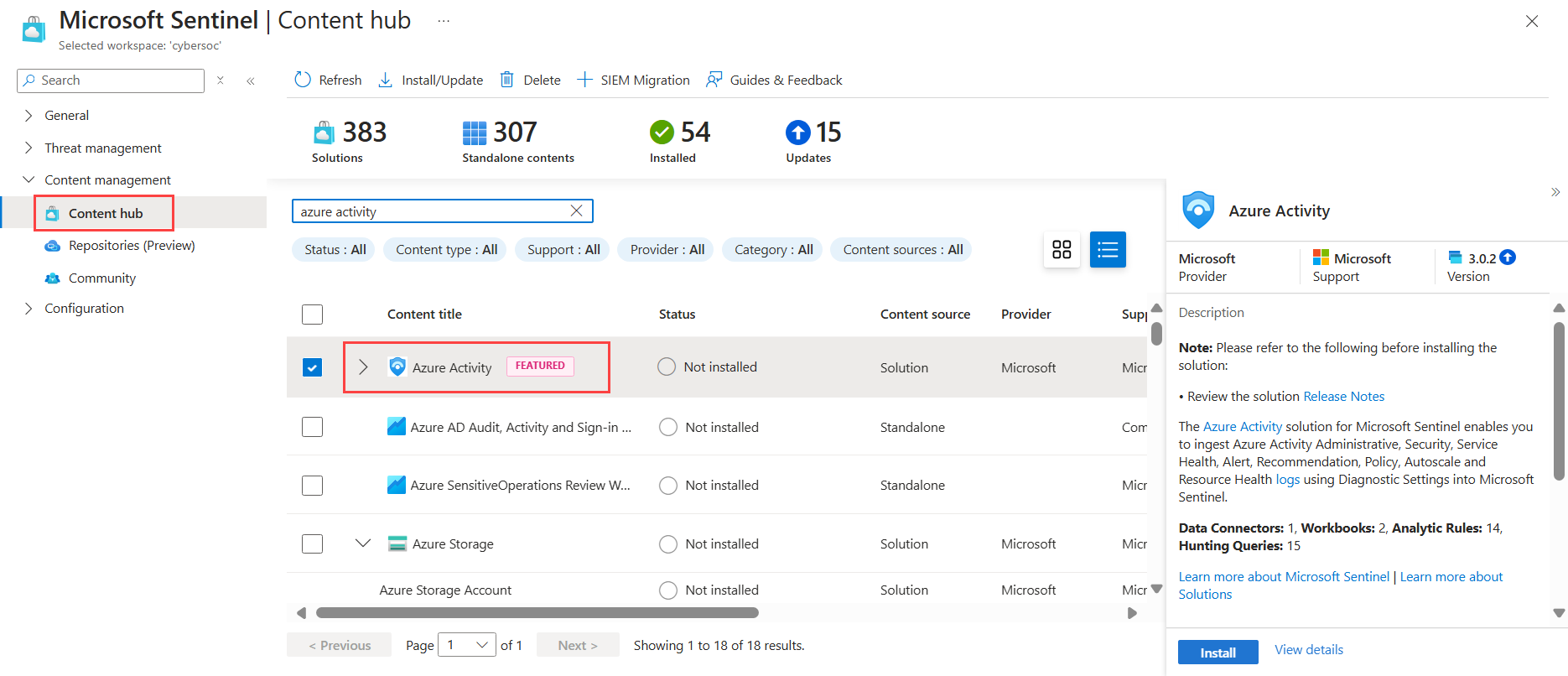

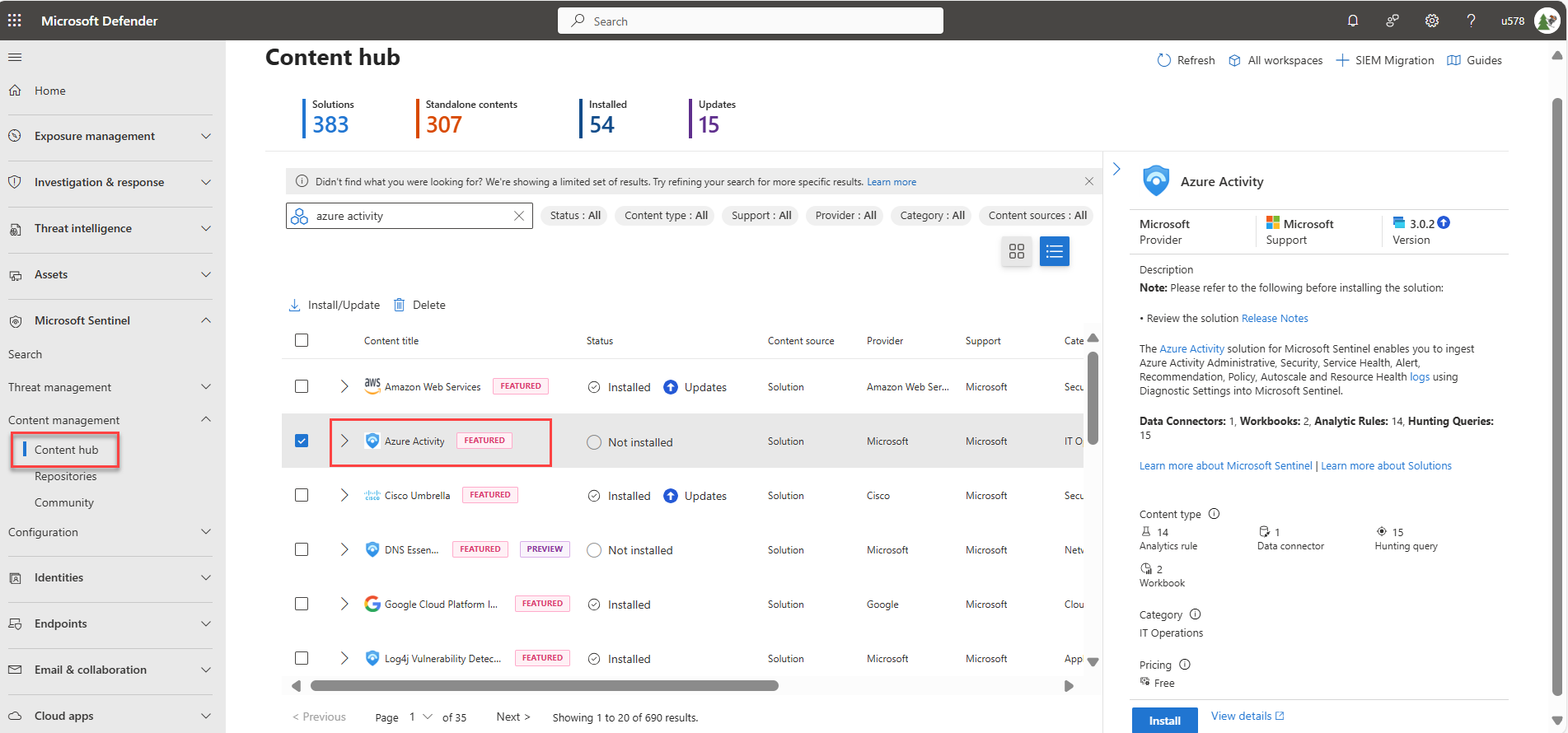

Installere en løsning fra innholdshuben

Innholdshuben i Microsoft Sentinel er den sentraliserte plasseringen for å oppdage og administrere forhåndsdefinert innhold, inkludert datakoblinger. Installer løsningen for Azure Aktivitet for denne hurtigstarten.

Bla til innholdshubsiden i Microsoft Sentinel, og finn og velg Azure aktivitetsløsningen.

Velg Installer på løsningsdetaljruten på siden.

Konfigurere datakoblingen

Microsoft Sentinel inntar data fra tjenester og apper ved å koble til tjenesten og videresende hendelser og logger til Microsoft Sentinel. Installer datakoblingen for å videresende data for Azure Aktivitet for å Microsoft Sentinel for denne hurtigstarten.

VelgKonfigurasjonsdata-koblinger> i Microsoft Sentinel, og søk etter og velg Azure Aktivitet-datakoblingen.

Velg Åpne kobling-siden i detaljruten for koblingen. Bruk instruksjonene på siden Azure aktivitetskobling til å konfigurere datakoblingen.

Velg Start Azure veiviser for policytilordning.

I kategorien Grunnleggende angir du omfanget til abonnementet og ressursgruppen som har aktivitet som skal sendes til Microsoft Sentinel. Velg for eksempel abonnementet som inneholder Microsoft Sentinel forekomsten.

Velg Parametere-fanen , og angi det primære arbeidsområdet for logganalyse. Dette bør være arbeidsområdet der Microsoft Sentinel er installert.

Velg Se gjennom + opprett og opprett.

Generer aktivitetsdata

La oss generere noen aktivitetsdata ved å aktivere en regel som ble inkludert i Azure aktivitetsløsningen for Microsoft Sentinel. Dette trinnet viser deg også hvordan du administrerer innhold i innholdshuben.

Velg Innholdshub i Microsoft Sentinel, og søk etter, og velg malen for distribusjonsregel for mistenkelig ressurs i Azure Aktivitet-løsningen.

Velg Opprett regel i detaljruten for å opprette en ny regel ved hjelp av veiviseren for analyseregel.

Endre statusen til Aktivert i veiviseren for analyseregel – Opprett en ny planlagt regelside.

La standardverdiene stå som de er, i denne fanen og alle andre faner i veiviseren.

Velg Opprett på se gjennom- og opprett-fanen.

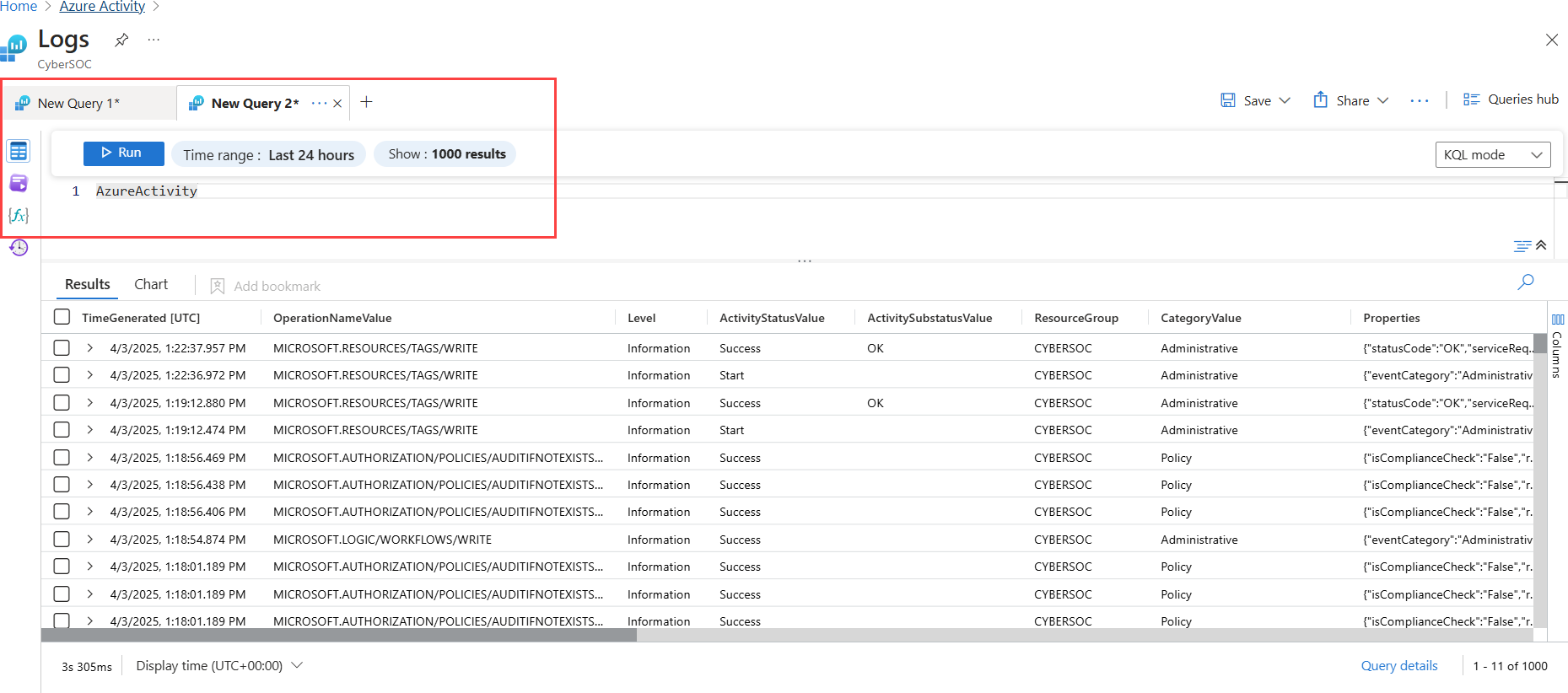

Vis data som er inntatt i Microsoft Sentinel

Nå som du har aktivert datakoblingen Azure aktivitet og generert noen aktivitetsdata, kan du vise aktivitetsdataene som er lagt til i arbeidsområdet.

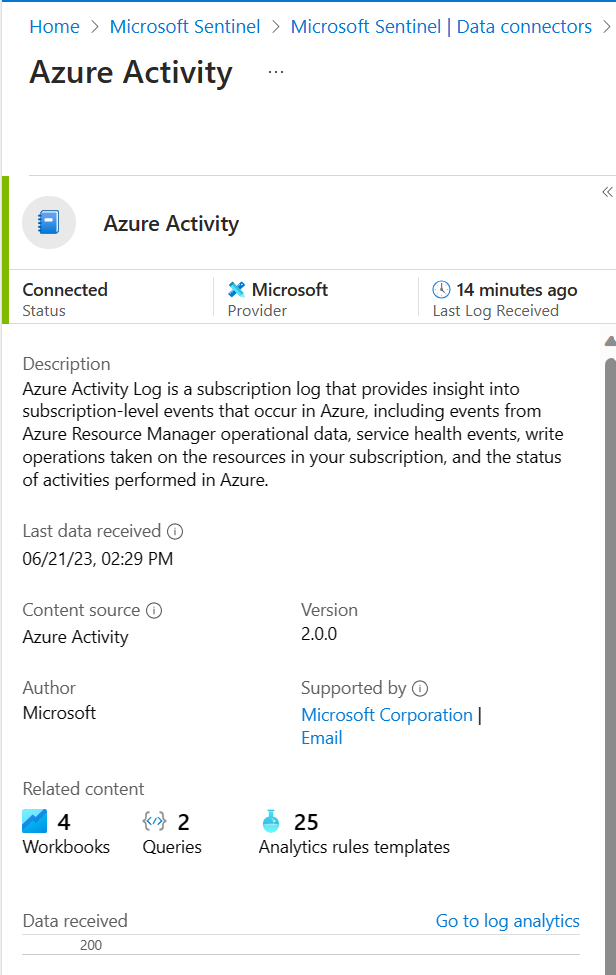

VelgKonfigurasjonsdata-koblinger> i Microsoft Sentinel, og søk etter og velg Azure Aktivitet-datakoblingen.

Velg Åpne kobling-siden i detaljruten for koblingen.

Se gjennom statusen for datakoblingen. Den skal være tilkoblet.

Velg en fane for å fortsette, avhengig av hvilken portal du bruker:

Velg Gå til logganalyse for å åpne siden Avansert jakt .

Velg + for å legge til en ny spørringsfane øverst i ruten ved siden av Ny spørring-fanen.

Kjør følgende spørring for å vise aktivitetsdatoen som ble inntatt i arbeidsområdet:

AzureActivity

Eksempel:

Neste trinn

I denne hurtigstarten aktiverte du Microsoft Sentinel og installerte en løsning fra innholdshuben. Deretter konfigurerer du en datakobling til å begynne å ta inn data i Microsoft Sentinel. Du har også bekreftet at data blir inntatt ved å vise dataene i arbeidsområdet.

Hvis du er en ny kunde som har blitt registrert automatisk i Defender-portalen, får brukerne tilgang til Microsoft Sentinel bare i Defender-portalen. Når du bruker dokumentasjonen for Microsoft Sentinel, må du passe på å velge Defender-portalversjonen av dokumentasjonen.

- Hvis du vil visualisere dataene du har samlet inn ved hjelp av instrumentbordene og arbeidsbøkene, kan du se Visualiser innsamlede data.

- Hvis du vil oppdage trusler ved hjelp av analyseregler, kan du se Opplæring: Oppdage trusler ved hjelp av analyseregler i Microsoft Sentinel.