Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

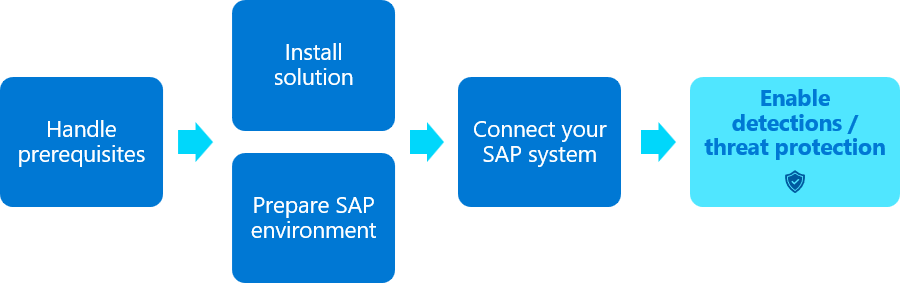

Når du distribuerer en Microsoft Sentinel datainnsamling og løsning for SAP, får du muligheten til å overvåke SAP-systemer for mistenkelige aktiviteter og identifisere trusler. Ekstra konfigurasjonstrinn kreves for å sikre at løsningen er optimalisert for SAP-distribusjonen. Denne artikkelen inneholder anbefalte fremgangsmåter for å komme i gang med sikkerhetsinnholdet som leveres med den Microsoft Sentinel løsningen for SAP-programmer, og er det siste trinnet i distribusjonen av SAP-integreringen.

Viktig

Datakoblingsagenten for SAP avvikles og deaktiveres permanent innen 14. september 2026. Vi anbefaler at du overfører til den agentløse datakoblingen. Mer informasjon om den agentløse tilnærmingen fra blogginnlegget vårt.

Innholdet i denne artikkelen er relevant for sikkerhetsteamet .

Forutsetninger

Før du konfigurerer innstillingene som er beskrevet i denne artikkelen, må du ha en Microsoft Sentinel SAP-løsning installert og en datakobling konfigurert.

Hvis du vil ha mer informasjon, kan du se Distribuer Microsoft Sentinel løsning for SAP-programmer fra innholdshuben og Distribuer Microsoft Sentinel løsning for SAP-programmer.

Tips

Bruk bloggserien «Slik evaluerer du SAP for Sentinel løsning og implementerer den i produksjon» for en detaljert gjennomgang av anbefalte fremgangsmåter.

Begynn å aktivere analyseregler

Som standard er alle analyseregler i den Microsoft Sentinel løsningen for SAP-programmer angitt som maler for varslingsregel. Vi anbefaler en trinnvis fremgangsmåte, der du bruker malene til å opprette noen regler om gangen, slik at du kan finjustere hvert scenario.

Vi anbefaler at du starter med følgende analyseregler, som anses å være enklere å teste:

- Endring i sensitiv privilegert bruker

- Sensitiv privilegert bruker logget på

- Sensitiv privilegert bruker gjør en endring i en annen bruker

- Passordendring og pålogging for sensitive brukere

- Endring av klientkonfigurasjon

- Funksjonsmodul testet

Hvis du vil ha mer informasjon, kan du se innebygde analyseregler og trusselregistrering i Microsoft Sentinel.

Konfigurere visningslister

Konfigurer Microsoft Sentinel løsning for SAP-programmer ved å oppgi kundespesifikk informasjon i følgende visningslister:

| Navn på visningsliste | Konfigurasjonsdetaljer |

|---|---|

| SAP – Systemer |

SAP – System-visningslisten definerer SAP-systemene som finnes i det overvåkede miljøet. Angi følgende for hvert system: - SID-en – Enten det er et produksjonssystem eller et utviklings-/testmiljø. Definering av dette i visningslisten påvirker ikke fakturering, og påvirker bare analyseregelen. Du kan for eksempel bruke et testsystem som et produksjonssystem under testing. - En meningsfull beskrivelse Konfigurerte data brukes av enkelte analyseregler, som kan reagere annerledes hvis relevante hendelser vises i et utviklings- eller produksjonssystem. |

| SAP – nettverk |

Sap - Networks watchlist skisserer alle nettverk som brukes av organisasjonen. Det brukes hovedsakelig til å identifisere om brukerpålogginger kommer fra kjente segmenter i nettverket, eller om en brukers påloggingsopprinnelse endres uventet. Det finnes mange fremgangsmåter for å dokumentere nettverkstopologi. Du kan definere et bredt spekter av adresser, for eksempel 172.16.0.0/16, og gi det navnet Corporate Network, som er godt nok til å spore pålogginger fra utenfor dette området. En mer segmentert tilnærming gir deg imidlertid bedre innsyn i potensielt atypisk aktivitet. Du kan for eksempel definere følgende segmenter og geografiske plasseringer: - 192.168.10.0/23: Vest-Europa - 10.15.0.0/16: Australia I slike tilfeller kan Microsoft Sentinel skille en pålogging fra 192.168.10.15 i det første segmentet fra en pålogging fra 10.15.2.1 i det andre segmentet. Microsoft Sentinel varsler deg hvis slik virkemåte identifiseres som atypisk. |

|

SAP – sensitive funksjonsmoduler SAP – sensitive tabeller SAP – sensitive ABAP-programmer SAP – sensitive transaksjoner |

Sensitive innholdslistelister identifiserer sensitive handlinger eller data som kan utføres eller åpnes av brukere. Selv om flere kjente operasjoner, tabeller og autorisasjoner er forhåndskonfigurert i visningslistene, anbefaler vi at du tar kontakt med SAP BASIS-teamet for å identifisere operasjoner, transaksjoner, autorisasjoner og tabeller som anses å være sensitive i SAP-miljøet, og oppdatere listene etter behov. |

|

SAP – sensitive profiler SAP – sensitive roller SAP – privilegerte brukere SAP – kritiske autorisasjoner |

Den Microsoft Sentinel løsningen for SAP-programmer bruker brukerdata samlet inn i visningslister for brukerdata fra SAP-systemer for å identifisere hvilke brukere, profiler og roller som skal anses som sensitive. Selv om eksempeldata er inkludert i visningslistene som standard, anbefaler vi at du tar kontakt med SAP BASIS-teamet for å identifisere sensitive brukere, roller og profiler i organisasjonen og oppdatere listene etter behov. |

Etter den første løsningsdistribusjonen kan det ta litt tid før visningslistene fylles ut med data. Hvis du åpner en visningsliste for redigering og finner ut at den er tom, venter du noen minutter og prøver på nytt.

Hvis du vil ha mer informasjon, kan du se Tilgjengelige visningslister.

Bruke en arbeidsbok til å kontrollere samsvar for SAP-sikkerhetskontrollene

Den Microsoft Sentinel løsningen for SAP-programmer inkluderer SAP - arbeidsboken sikkerhetsrevisjonskontroller, som hjelper deg med å kontrollere samsvar for SAP-sikkerhetskontrollene. Arbeidsboken gir en omfattende oversikt over sikkerhetskontrollene som er på plass og samsvarsstatusen for hver kontroll.

Hvis du vil ha mer informasjon, kan du se Kontrollere samsvar for SAP-sikkerhetskontrollene med arbeidsboken SAP – sikkerhetsrevisjonskontroller.

Neste trinn:

Det er mye mer innhold å oppdage for SAP med Microsoft Sentinel, inkludert funksjoner, strategibøker, arbeidsbøker og mer. Denne artikkelen uthever noen nyttige utgangspunkt, og du bør fortsette å implementere annet innhold for å få mest mulig ut av SAP-sikkerhetsovervåkingen.

Hvis du vil ha mer informasjon, kan du se:

- Microsoft Sentinel løsning for SAP-programmer – funksjonsreferanse

- Microsoft Sentinel løsning for SAP-programmer: referanse for sikkerhetsinnhold.

Beslektet innhold

Hvis du vil ha mer informasjon, kan du se: