Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Microsoft Sentinel er en skybasert sikkerhetsinformasjons- og hendelsesbehandlingsløsning (SIEM) som kan ta inn, kuratere og administrere trusselintelligens fra mange kilder.

Viktig

Etter 31. mars 2027 vil Microsoft Sentinel ikke lenger støttes i Azure Portal og vil bare være tilgjengelig i Microsoft Defender-portalen. Alle kunder som bruker Microsoft Sentinel i Azure Portal, blir omdirigert til Defender-portalen og vil bare bruke Microsoft Sentinel i Defender-portalen.

Hvis du fortsatt bruker Microsoft Sentinel i Azure Portal, anbefaler vi at du begynner å planlegge overgangen til Defender-portalen for å sikre en jevn overgang og dra full nytte av opplevelsen av enhetlige sikkerhetsoperasjoner som tilbys av Microsoft Defender.

Innføring i trusselintelligens

Netttrusselintelligens (CTI) er informasjon som beskriver eksisterende eller potensielle trusler mot systemer og brukere. Denne intelligensen tar mange former, for eksempel skriftlige rapporter som beskriver en bestemt trussel aktørens motivasjoner, infrastruktur og teknikker. Det kan også være spesifikke observasjoner av IP-adresser, domener, fil-hash-koder og andre artefakter som er knyttet til kjente cybertrusler.

Organisasjoner bruker CTI til å gi grunnleggende kontekst til uvanlig aktivitet, slik at sikkerhetspersonell raskt kan iverksette tiltak for å beskytte personer, informasjon og ressurser. Du kan hente CTI fra mange steder, for eksempel:

- Datakildefeeder med åpen kildekode

- Fellesskap for trusselintelligensdeling

- Feeder for kommersiell intelligens

- Lokal etterretning samlet i løpet av sikkerhetsundersøkelser i en organisasjon

For SIEM-løsninger som Microsoft Sentinel er de vanligste typene CTI trusselindikatorer, som også kalles indikatorer for kompromiss (IOCer) eller indikatorer for angrep. Trusselindikatorer er data som knytter observerte artefakter, for eksempel nettadresser, fil-hash-koder eller IP-adresser med kjent trusselaktivitet, for eksempel phishing, botnet eller skadelig programvare. Denne formen for trusselintelligens kalles ofte taktisk trusselintelligens. Den brukes på sikkerhetsprodukter og automatisering i stor skala for å oppdage potensielle trusler mot en organisasjon og beskytte mot dem.

En annen fasett av trusselintelligens representerer trusselaktører, deres teknikker, taktikk og prosedyrer (TTPs), deres infrastruktur og identiteten til sine ofre. Microsoft Sentinel støtter administrasjon av disse fasettene sammen med IOCer, uttrykt ved hjelp av åpen kilde standard for utveksling av CTI kjent som strukturert trusselinformasjonsuttrykk (STIX). Trusselintelligens uttrykt som STIX-objekter forbedrer interoperabiliteten og gir organisasjoner mulighet til å jakte mer effektivt. Bruk trusselintelligens-STIX-objekter i Microsoft Sentinel til å oppdage ondsinnet aktivitet som er observert i miljøet ditt, og gi fullstendig kontekst til et angrep for å informere svarbeslutninger.

Tabellen nedenfor beskriver aktivitetene som kreves for å få mest mulig ut av integrering av trusselintelligens (TI) i Microsoft Sentinel:

| Handling | Beskrivelse |

|---|---|

| Lagre trusselintelligens i arbeidsområdet til Microsoft Sentinel |

|

| Administrer trusselintelligens |

|

| Bruk informasjon om datatrusler |

|

Trusselintelligens gir også nyttig kontekst i andre Microsoft Sentinel opplevelser, for eksempel notatblokker. Hvis du vil ha mer informasjon, kan du se Komme i gang med notatblokker og MSTICPy.

Obs!

Hvis du vil ha informasjon om funksjonstilgjengelighet i US Government-skyer, kan du se Microsoft Sentinel tabeller i skyfunksjonstilgjengelighet for US Government-kunder.

Importere og koble til trusselintelligens

De fleste trusselintelligens importeres via datakoblinger eller en API. Konfigurer inntaksregler for datakoblinger for å redusere støy og sikre at intelligensfeedene dine er optimalisert. Her er løsningene som er tilgjengelige for Microsoft Sentinel.

- Microsoft Defender trusselinformasjon datakobling for å inninntake Microsofts trusselintelligens

- Trusselintelligens – TAXII-datakobling for bransjestandard STIX/TAXII-feeder

- API for opplasting av trusselintelligens for integrerte og kuraterte TI-feeder ved hjelp av en REST-API for å koble til (krever ikke en datakobling)

- Datakobling for trusselintelligensplattformen kobler også til TI-feeder ved hjelp av en eldre REST-API, men er på vei til nedgradering

Bruk disse løsningene i en hvilken som helst kombinasjon, avhengig av hvor organisasjonen henter trusselintelligens. Alle disse datakoblingene er tilgjengelige i Innholdshub som en del av Løsningen for trusselintelligens . Hvis du vil ha mer informasjon om denne løsningen, kan du se Azure Marketplace entry Threat Intelligence.

Se også denne katalogen over integreringer av trusselintelligens som er tilgjengelige med Microsoft Sentinel.

Legg til trusselintelligens i Microsoft Sentinel med Data connector for Defender Threat Intelligence

Ta med offentlige, åpne kilder og IOCer med høy gjengivelse som genereres av Defender Threat Intelligence, inn i Microsoft Sentinel-arbeidsområdet ved hjelp av Datakoblinger for Defender Threat Intelligence. Med et enkelt oppsett med ett klikk kan du bruke trusselintelligensen fra standard- og Premium Defender Threat Intelligence-datakoblinger til å overvåke, varsle og jakte.

To versjoner av datakoblingen er tilgjengelige: standard og premium. Det finnes også en fritt tilgjengelig Defender Threat Intelligence trusselanalyseregel som gir deg et utvalg av hva premium Defender Threat Intelligence-datakoblingen tilbyr. Med samsvarende analyser blir imidlertid bare indikatorer som samsvarer med regelen, inntatt i miljøet ditt.

Premium Defender Threat Intelligence-datakoblingen inntar Microsoft-beriket åpen kilde intelligens og Microsofts kuraterte IOCer. Disse premiumfunksjonene tillater analyse på flere datakilder med større fleksibilitet og forståelse av denne trusselintelligensen. Her er en tabell som viser hva du kan forvente når du lisensierer og aktiverer Premium-versjonen.

| Gratis | Premium |

|---|---|

| Offentlige IOCer | |

| Åpen kildekode-intelligens (OSINT) | |

| Microsoft-IOCer | |

| Microsoft-beriket OSINT |

Hvis du vil ha mer informasjon, kan du se følgende artikler:

- Hvis du vil lære hvordan du får en Premium-lisens og utforsker alle forskjellene mellom standard- og premiumversjonene, kan du se Utforsk Defender Threat Intelligence-lisenser.

- Hvis du vil lære mer om den gratis Opplevelsen av Defender Trusselintelligens, kan du se Innføring i defender trusselintelligens gratis opplevelse for Microsoft Defender XDR.

- Hvis du vil lære hvordan du aktiverer Defender Threat Intelligence og premium Defender Threat Intelligence-datakoblinger, kan du se Aktiver Datakobling for Defender Threat Intelligence.

- Hvis du vil lære om samsvarende analyser, kan du se Bruke samsvarende analyser til å oppdage trusler.

Legge til trusselintelligens i Microsoft Sentinel med opplastings-API-en

Mange organisasjoner bruker løsninger for trusselintelligensplattform (TIP) til å aggregere trusselindikatorfeeder fra ulike kilder. Fra den aggregerte feeden kurateres dataene for å gjelde for sikkerhetsløsninger som nettverksenheter, EDR/XDR-løsninger eller SIEMer, for eksempel Microsoft Sentinel. Ved å bruke opplastings-API-en kan du bruke disse løsningene til å importere STIX-objekter for trusselintelligens til Microsoft Sentinel.

Den nye opplastings-API-en krever ikke en datakobling og tilbyr følgende forbedringer:

- Trusselindikatorfeltene er basert på stix-standardisert format.

- Programmet Microsoft Entra krever rollen Microsoft Sentinel bidragsyter.

- Endepunktet for API-forespørselen er begrenset på arbeidsområdenivå. De nødvendige Microsoft Entra programtillatelser tillater detaljert tilordning på arbeidsområdenivå.

Hvis du vil ha mer informasjon, kan du se Koble til trusselintelligensplattformen ved hjelp av opplasting av API.

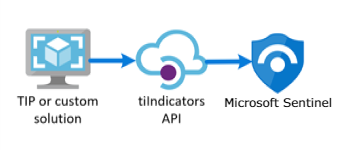

Legg til trusselintelligens i Microsoft Sentinel med datakoblingen for trusselintelligensplattformen

Obs!

Denne datakoblingen blir avskrevet.

I likhet med opplastings-API-en bruker datakoblingen Threat Intelligence Platform en API som gjør det mulig for TIPS eller egendefinert løsning å sende trusselintelligens til Microsoft Sentinel. Denne datakoblingen er imidlertid begrenset til bare indikatorer og blir avskrevet. Dra nytte av optimaliseringene som opplastings-API-en har å tilby.

TIP-datakoblingen bruker Microsoft Graph Security tiIndicators API som ikke støtter andre STIX-objekter. Bruk det med et egendefinert TIPS som kommuniserer med tiIndicators API-en for å sende indikatorer til Microsoft Sentinel (og til andre Microsoft-sikkerhetsløsninger som Defender XDR).

Hvis du vil ha mer informasjon om TIP-løsningene som er integrert med Microsoft Sentinel, kan du se produkter for integrert trusselintelligensplattform. Hvis du vil ha mer informasjon, kan du se Koble trusseletterretningsplattformen til Microsoft Sentinel.

Legg til trusselintelligens i Microsoft Sentinel med Threat Intelligence – TAXII-datakobling

Den mest utbredte industristandarden for overføring av trusselintelligens er en kombinasjon av STIX-dataformatet og TAXII-protokollen. Hvis organisasjonen får trusselintelligens fra løsninger som støtter den gjeldende STIX/TAXII-versjonen (2.0 eller 2.1), kan du bruke datakoblingen Threat Intelligence – TAXII til å bringe trusselintelligensen din inn i Microsoft Sentinel. Ved hjelp av Threat Intelligence – TAXII-datakoblingen har Microsoft Sentinel en innebygd TAXII-klient som importerer trusselintelligens fra TAXII 2.x-servere.

Slik importerer du STIX-formatert trusselintelligens til Microsoft Sentinel fra en TAXII-server:

- Hent API-roten og samlings-ID-en for TAXII-serveren.

- Aktiver datakoblingen Trusselintelligens – TAXII i Microsoft Sentinel.

Hvis du vil ha mer informasjon, kan du se Koble Microsoft Sentinel til STIX/TAXII trusselintelligensfeeder.

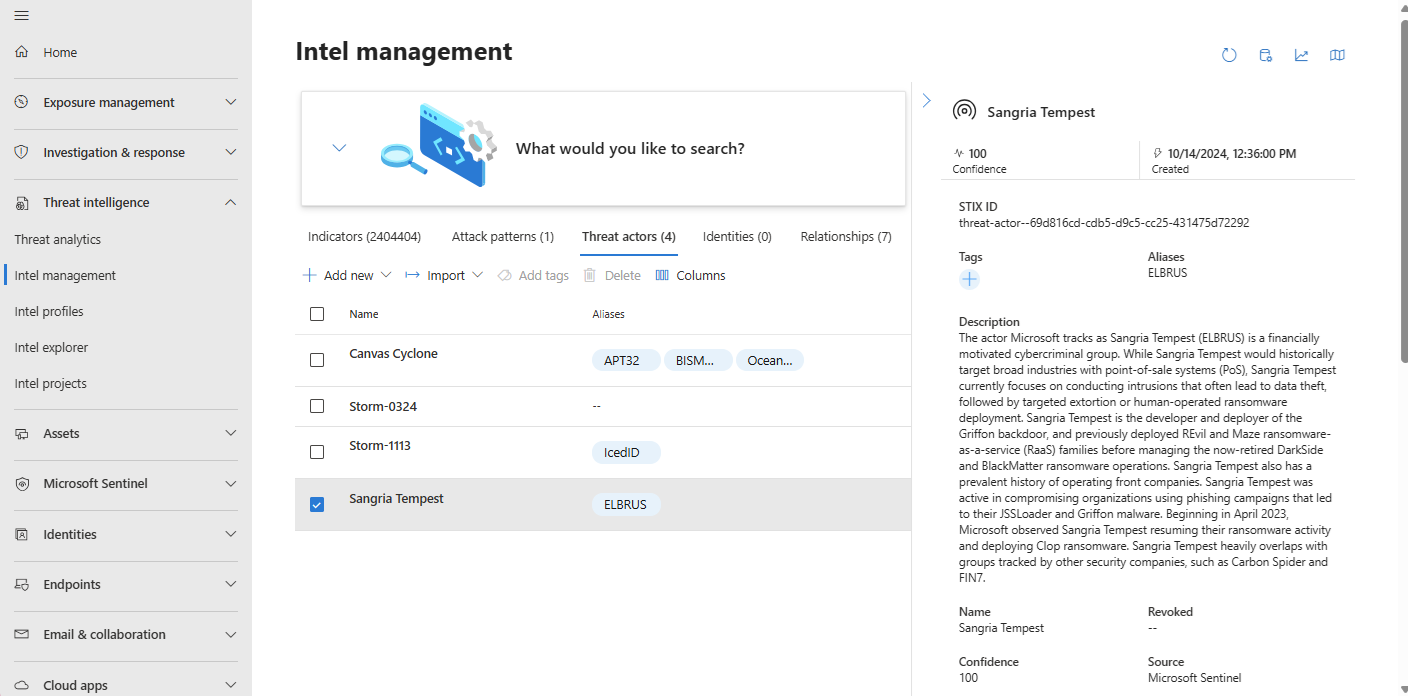

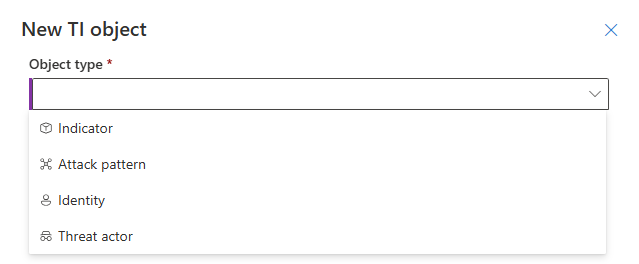

Opprett og administrer trusselintelligens

Trusselintelligens drevet av Microsoft Sentinel administreres ved siden av Microsoft Defender trusselinformasjon (MDTI) og Trusselanalyse i Microsoft Defender-portalen.

Obs!

Du får fortsatt tilgang til trusselintelligens i Azure Portal fra Microsoft Sentinel>Threat management>Threat intelligence.

To av de vanligste trusselintelligensoppgavene er å skape ny trusselintelligens knyttet til sikkerhetsundersøkelser og legge til merker. Administrasjonsgrensesnittet effektiviserer den manuelle prosessen med å kuratere individuell trusselintellisitet ved hjelp av noen viktige funksjoner.

- Konfigurer inntaksregler for å optimalisere trusselinformasjon fra datakilder for datakoblinger.

- Definer relasjoner når du oppretter nye STIX-objekter.

- Kurater eksisterende TI ved hjelp av relasjonsverktøyet.

- Kopier vanlige metadata fra et nytt eller eksisterende TI-objekt ved hjelp av duplikatfunksjonen.

- Legg til frihåndskoder i objekter ved hjelp av flervalg.

Følgende STIX-objekter er tilgjengelige i Microsoft Sentinel:

| STIX-objekt | Beskrivelse |

|---|---|

| Trusselskuespiller | Fra script kiddies til nasjonsstater, trussel skuespiller objekter beskrive motivasjoner, raffinement, og resourcing nivåer. |

| Angrepsmønster | Også kjent som teknikker, taktikk og prosedyrer, angrepsmønstre beskriver en bestemt komponent i et angrep og MITRE ATT&CK-fasen den brukes på. |

| Indikator |

Domain name, URL, IPv4 address, IPv6 addressogFile hashesX509 certificates brukes til å godkjenne identiteten til enheter og servere for sikker kommunikasjon via Internett.

JA3 fingeravtrykk er unike identifikatorer generert fra TLS/SSL-håndtrykksprosessen. De bidrar til å identifisere bestemte programmer og verktøy som brukes i nettverkstrafikk, noe som gjør det enklere å oppdage ondsinnede aktiviteterJA3S fingeravtrykk utvide egenskapene til JA3 ved også å inkludere serverspesifikke egenskaper i fingeravtrykksprosessen. Denne utvidelsen gir en mer omfattende visning av nettverkstrafikken og bidrar til å identifisere både klient- og serversidetrusler.

User agents oppgi informasjon om klientprogramvaren som sender forespørsler til en server, for eksempel nettleseren eller operativsystemet. De er nyttige for å identifisere og profilere enheter og programmer som får tilgang til et nettverk. |

| Identitet | Beskriv ofre, organisasjoner og andre grupper eller enkeltpersoner sammen med næringslivet som er mest knyttet til dem. |

| Forhold | Trådene som kobler sammen trusselintelligens, som bidrar til å opprette forbindelser på tvers av ulike signaler og datapunkter, beskrives med relasjoner. |

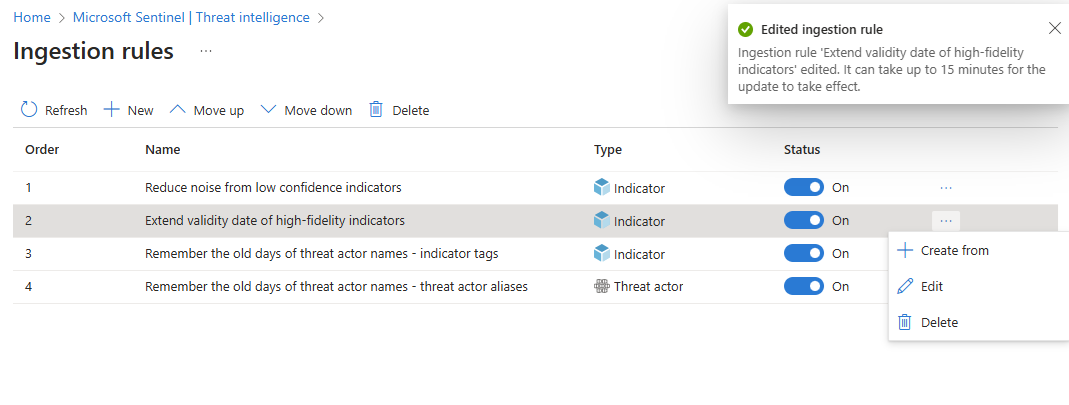

Konfigurere inntaksregler

Du kan optimalisere trusselintelligens fra datakoblinger ved å filtrere og forbedre objekter før de leveres til arbeidsområdet. Inntaksregler gjelder bare for datakoblinger og påvirker ikke trusselintelligens som legges til via opplastings-API-en eller opprettes manuelt. Inntaksregler oppdaterer attributter eller filtrerer objekter helt ut. Tabellen nedenfor viser noen brukstilfeller:

| Brukstilfelle for inntaksregel | Beskrivelse |

|---|---|

| Reduser støy | Filtrer ut gammel trusselintelligens som ikke er oppdatert på seks måneder, som også har lav tillit. |

| Utvid gyldighetsdato | Promoter IOCer med høy gjengivelse fra klarerte kilder ved å utvide dem Valid until med 30 dager. |

| Husk gamle dager | Den nye trusselen skuespiller taksonomi er stor, men noen av analytikerne ønsker å være sikker på å tagge de gamle navnene. |

Husk følgende tips når du bruker inntaksregler:

- Alle regler gjelder i rekkefølge. Trusselintelligensobjekter som tas inn, blir behandlet av hver regel til en

Deletehandling utføres. Hvis det ikke utføres noen handling på et objekt, blir det tatt inn fra kilden som den er. - Handlingen

Deletebetyr at trusselintelligensobjektet hoppes over for inntak, noe som betyr at det fjernes fra datasamlebåndet. Alle tidligere versjoner av objektet som allerede er inntatt, påvirkes ikke. - Det tar opptil 15 minutter før nye og redigerte regler trer i kraft.

Hvis du vil ha mer informasjon, kan du se Regler for inntak av trusselintelligens.

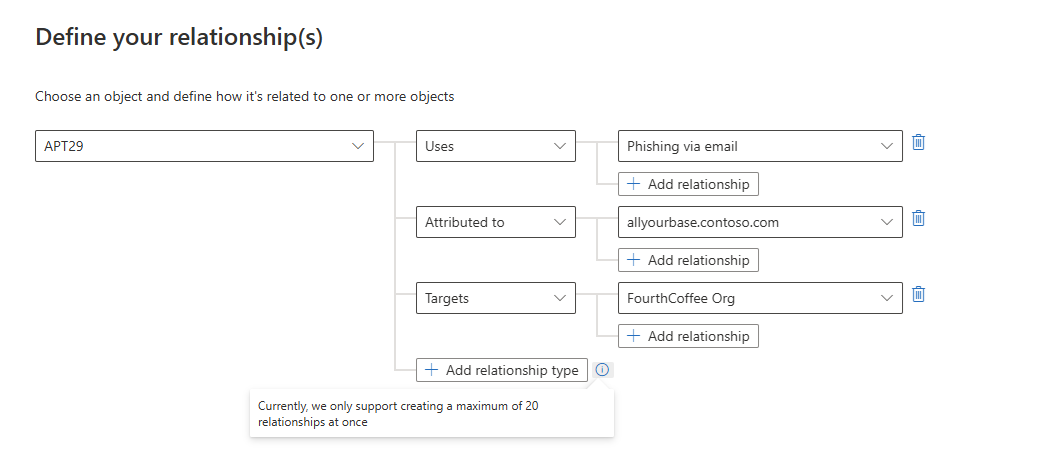

Opprette relasjoner

Du kan forbedre trusselregistrering og respons ved å etablere tilkoblinger mellom objekter ved hjelp av relasjonsverktøyet. Tabellen nedenfor viser noen av brukstilfellene:

| Brukstilfelle for relasjon | Beskrivelse |

|---|---|

| Koble en trusselaktør til et angrepsmønster | Trusselaktøren APT29bruker angrepsmønsteret Phishing via Email til å få innledende tilgang. |

| Koble en indikator til en trusselaktør | En domeneindikator allyourbase.contoso.comer tilskrevet trusselaktøren APT29. |

| Knytte en identitet (offer) til et angrepsmønster | Angrepsmønsteret Phishing via EmailFourthCoffeeer rettet mot organisasjonen. |

Bildet nedenfor viser hvordan relasjonsverktøyet kobler sammen alle disse brukstilfellene.

Kurater trusselintelligens

Konfigurer hvilke TI-objekter du kan dele med riktige målgrupper, ved å angi et følsomhetsnivå kalt Traffic Light Protocol (TLP).

| TLP-farge | Følsomhet |

|---|---|

| Hvit | Informasjon kan deles fritt og offentlig uten begrensninger. |

| Grønn | Informasjon kan deles med kolleger og partnerorganisasjoner i fellesskapet, men ikke offentlig. Det er ment for et bredere publikum i samfunnet. |

| Amber | Informasjon kan deles med medlemmer av organisasjonen, men ikke offentlig. Den er ment å brukes i organisasjonen til å beskytte sensitiv informasjon. |

| Rød | Informasjonen er svært sensitiv og bør ikke deles utenfor den bestemte gruppen eller møtet der den opprinnelig ble offentliggjort. |

Angi TLP-verdier for TI-objekter i brukergrensesnittet når du oppretter eller redigerer dem. Det er mindre intuitivt å angi TLP gjennom API-en og krever at du velger én av fire marking-definition objekt-GUID-er. Hvis du vil ha mer informasjon om hvordan du konfigurerer TLP gjennom API-en, kan du se object_marking_refs i vanlige egenskaper for opplastings-API-en.

En annen måte å kuratere TI på, er å bruke koder. Merking av trusselintelligens er en rask måte å gruppere objekter på for å gjøre dem enklere å finne. Vanligvis kan du bruke merker relatert til en bestemt hendelse. Men hvis et objekt representerer trusler fra en bestemt kjent aktør eller velkjent angrepskampanje, bør du vurdere å opprette en relasjon i stedet for et merke. Når du har søkt og filtrert etter trusselintelligensen du vil arbeide med, merker du dem enkeltvis eller flervalger og merker alle samtidig. Fordi merking er friform, kan du opprette standard navnekonvensjoner for trusselintelligenskoder.

Hvis du vil ha mer informasjon, kan du se Arbeide med trusselintelligens i Microsoft Sentinel.

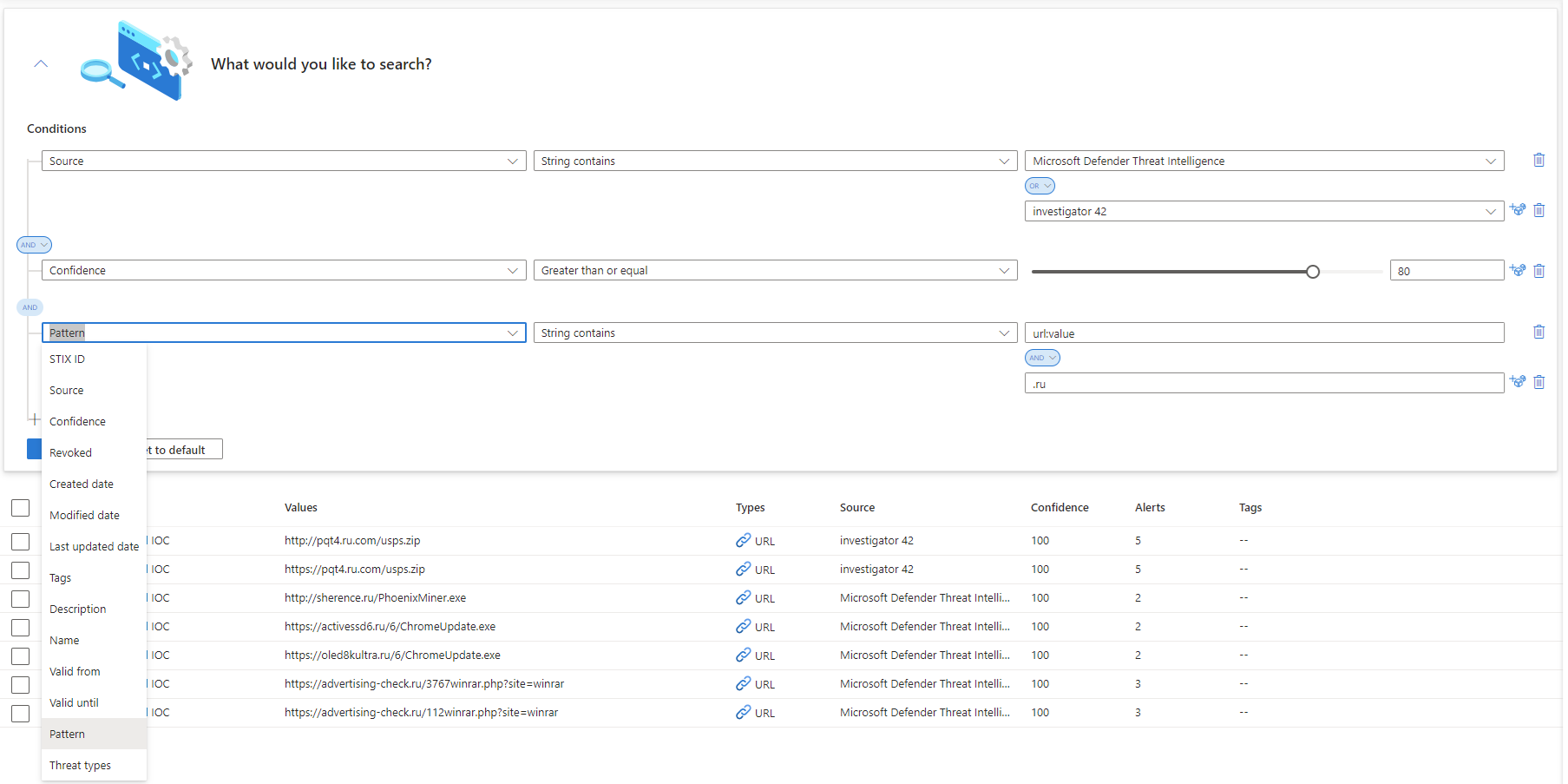

Vis trusselintelligensen din

Vis trusselintelligensen fra administrasjonsgrensesnittet eller ved hjelp av spørringer:

Bruk avansert søk fra administrasjonsgrensesnittet til å sortere og filtrere trusselintelligensobjekter uten å skrive en Log Analytics-spørring.

Bruk spørringer til å vise trusselintelligens fra Logger i Azure Portal eller Avansert jakt i Defender-portalen.

ThreatIntelligenceIndicatorUansett lagrer tabellen under Microsoft Sentinel-skjemaet alle Microsoft Sentinel trusselindikatorene. Denne tabellen er grunnlaget for trusselintelligensspørringer utført av andre Microsoft Sentinel-funksjoner, for eksempel analyse, jaktspørringer og arbeidsbøker.

Viktig

3. april 2025 forhåndsviste vi offentlig to nye tabeller for å støtte STIX-indikatorer og objektskjemaer: ThreatIntelIndicators og ThreatIntelObjects. Microsoft Sentinel vil inntar all trusselintelligens i disse nye tabellene, samtidig som de fortsetter å inntar de samme dataene i den eldre ThreatIntelligenceIndicator tabellen frem til 31. juli 2025.

Pass på å oppdatere egendefinerte spørringer, analyse- og gjenkjenningsregler, arbeidsbøker og automatisering for å bruke de nye tabellene innen 31. juli 2025. Etter denne datoen vil Microsoft Sentinel stoppe inntak av data til den eldre ThreatIntelligenceIndicator tabellen. Vi oppdaterer alle forhåndsdefinerte løsninger for trusselintelligens i innholdshuben for å utnytte de nye tabellene. Hvis du vil ha mer informasjon om de nye tabellskjemaene, kan du se ThreatIntelIndicators og ThreatIntelObjects.

Hvis du vil ha informasjon om hvordan du bruker og overfører til de nye tabellene, kan du se Arbeide med STIX-objekter for å forbedre trusselintelligens og trusseljakt i Microsoft Sentinel (forhåndsversjon).

Livssyklus for trusselintelligens

Microsoft Sentinel lagrer trusselintelligensdata i trusselintelligenstabellene dine og overfører automatisk alle data hver sjuende til tiende dag for å optimalisere effektiviteten til spørringen.

Når en indikator opprettes, oppdateres eller slettes, oppretter Microsoft Sentinel en ny oppføring i tabellene. Bare den nyeste indikatoren vises i administrasjonsgrensesnittet. Microsoft Sentinel deduplicates indikatorer basert på Id egenskapen (IndicatorIdegenskapen i den eldre ThreatIntelligenceIndicator) og velger indikatoren med den nyeste TimeGenerated[UTC].

Egenskapen Id er en sammenkjeding av den base64-kodede SourceSystem verdien ( --- tre bindestreker) og stixId (som er Data.Id verdien).

Vis databerikelser for GeoLocation og WhoIs (offentlig forhåndsversjon)

Microsoft beriker IP- og domeneindikatorer med ekstra GeoLocation og WhoIs data for å gi mer kontekst for undersøkelser der den valgte IOC blir funnet.

Vis GeoLocation og WhoIs data i Trusselintelligens-ruten for disse typene trusselindikatorer som er importert til Microsoft Sentinel.

Bruk for eksempel GeoLocation data til å finne informasjon som organisasjonen eller landet eller området for en IP-indikator. Bruk WhoIs data til å finne data som registrator og registrere opprettelsesdata fra en domeneindikator.

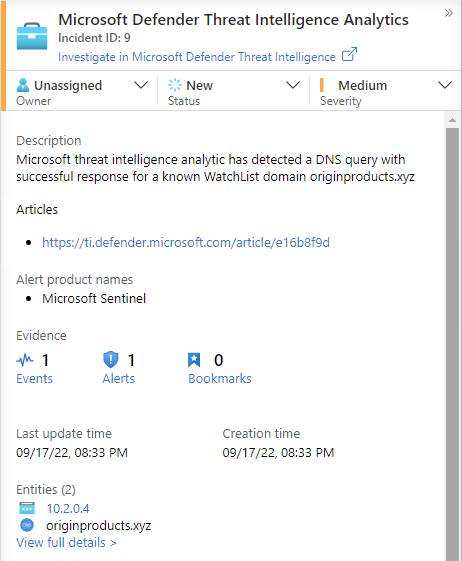

Oppdage trusler med trusselindikatoranalyse

Det viktigste brukstilfellet for trusselintelligens i SIEM-løsninger som Microsoft Sentinel, er å bruke regler for strømanalyse for trusselregistrering. Disse indikatorbaserte reglene sammenligner rå hendelser fra datakildene dine mot trusselindikatorene dine for å oppdage sikkerhetstrusler i organisasjonen. I Microsoft Sentinel Analytics oppretter du analyseregler drevet av spørringer som kjører etter en tidsplan og genererer sikkerhetsvarsler. Sammen med konfigurasjoner bestemmer de hvor ofte regelen skal kjøres, hva slags spørringsresultater som skal generere sikkerhetsvarsler og hendelser, og eventuelt når du skal utløse et automatisert svar.

Selv om du alltid kan opprette nye analyseregler fra grunnen av, gir Microsoft Sentinel et sett med innebygde regelmaler, opprettet av Microsofts sikkerhetsteknikere, for å dra nytte av trusselindikatorene dine. Disse malene er basert på typen trusselindikatorer (domene, e-post, fil-hash, IP-adresse eller URL-adresse) og datakildehendelser som du vil samsvare med. Hver mal viser de nødvendige kildene som kreves for at regelen skal fungere. Denne informasjonen gjør det enkelt å avgjøre om de nødvendige hendelsene allerede er importert i Microsoft Sentinel.

Når disse innebygde reglene utløses som standard, opprettes et varsel. I Microsoft Sentinel genererer varslene som genereres fra analysereglene også sikkerhetshendelser. Velg Hendelser under Trusselstyring på Microsoft Sentinel-menyen. Hendelser er det sikkerhetsoperasjonsteamene triagerer og undersøker for å fastslå de aktuelle responshandlingene. Hvis du vil ha mer informasjon, kan du se Opplæring: Undersøke hendelser med Microsoft Sentinel.

Hvis du vil ha mer informasjon om hvordan du bruker trusselindikatorer i analysereglene, kan du se Bruke trusselintelligens til å oppdage trusler.

Microsoft gir tilgang til trusselintelligensen gjennom analyseregelen defender trusselintelligens. Hvis du vil ha mer informasjon om hvordan du drar nytte av denne regelen, som genererer varsler og hendelser med høy gjengivelse, kan du se Bruke samsvarende analyser til å oppdage trusler.

Arbeidsbøker gir innsikt om trusselintelligensen din

Arbeidsbøker gir kraftige interaktive instrumentbord som gir deg innsikt i alle aspekter ved Microsoft Sentinel, og trusselintelligens er ikke noe unntak. Bruk den innebygde arbeidsboken trusselintelligens til å visualisere viktig informasjon om trusselintelligensen. Tilpass arbeidsboken i henhold til dine forretningsbehov. Opprett nye instrumentbord ved å kombinere mange datakilder for å hjelpe deg med å visualisere dataene på unike måter.

Fordi Microsoft Sentinel arbeidsbøker er basert på Azure Overvåke arbeidsbøker, er omfattende dokumentasjon og mange flere maler allerede tilgjengelige. Hvis du vil ha mer informasjon, kan du se Opprette interaktive rapporter med Azure Overvåke arbeidsbøker.

Det finnes også en omfattende ressurs for Azure Overvåke arbeidsbøker på GitHub, der du kan laste ned flere maler og bidra med dine egne maler.

Hvis du vil ha mer informasjon om hvordan du bruker og tilpasser arbeidsboken trusselintelligens, kan du se Visualisere trusselintelligens med arbeidsbøker.

Beslektet innhold

I denne artikkelen lærte du om trusselintelligensfunksjoner drevet av Microsoft Sentinel. Hvis du vil ha mer informasjon, kan du se følgende artikler: