Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

MITRE ATT&CK er en offentlig tilgjengelig kunnskapsbase taktikk og teknikker som vanligvis brukes av angripere. Det er skapt og vedlikeholdt basert på virkelige observasjoner. Mange organisasjoner bruker MITRE ATT&CK kunnskapsbase til å utvikle spesifikke trusselmodeller og metoder for å verifisere sikkerhetsstatusen i sine miljøer.

Microsoft Sentinel analyserer inntatte data, ikke bare for å oppdage trusler og hjelpe deg med å undersøke, men også for å visualisere innholdet og dekningen av organisasjonens sikkerhetsstatus.

Denne artikkelen beskriver hvordan du bruker MITRE-siden i Microsoft Sentinel til å vise analysereglene (gjenkjenninger) som allerede er aktive i arbeidsområdet, og gjenkjenningene som er tilgjengelige for konfigurering. Bruk denne siden til å forstå organisasjonens sikkerhetsdekning basert på taktikk og teknikker fra MITRE ATT&CK-rammeverket.

Viktig

MITRE-siden i Microsoft Sentinel er for øyeblikket i PREVIEW. Tilleggsvilkårene for Azure preview inkluderer juridiske vilkår som gjelder for Azure funksjoner som er i beta, forhåndsversjon eller på annen måte ennå ikke er utgitt i generell tilgjengelighet.

Forutsetninger

Før du viser MITRE-dekningen for organisasjonen i Microsoft Sentinel, må du kontrollere at du har følgende forutsetninger:

- En aktiv Microsoft Sentinel forekomst.

- Nødvendige tillatelser for å vise innhold i Microsoft Sentinel. Hvis du vil ha mer informasjon, kan du se Roller og tillatelser i Microsoft Sentinel.

- Datakoblinger som er konfigurert til å ta relevante sikkerhetsdata inn i Microsoft Sentinel. Hvis du vil ha mer informasjon, kan du se Microsoft Sentinel datakoblinger.

- Aktive planlagte spørringsregler og regler for nær sanntid (NRT) som er konfigurert i Microsoft Sentinel. Hvis du vil ha mer informasjon, kan du se Trusselregistrering i Microsoft Sentinel.

- Kjennskap til MITRE ATT&CK-rammeverket og dets taktikk og teknikker.

MITRE ATT&CK Framework-versjon

Microsoft Sentinel er for øyeblikket justert til MITRE ATT&CK Framework, versjon 18.

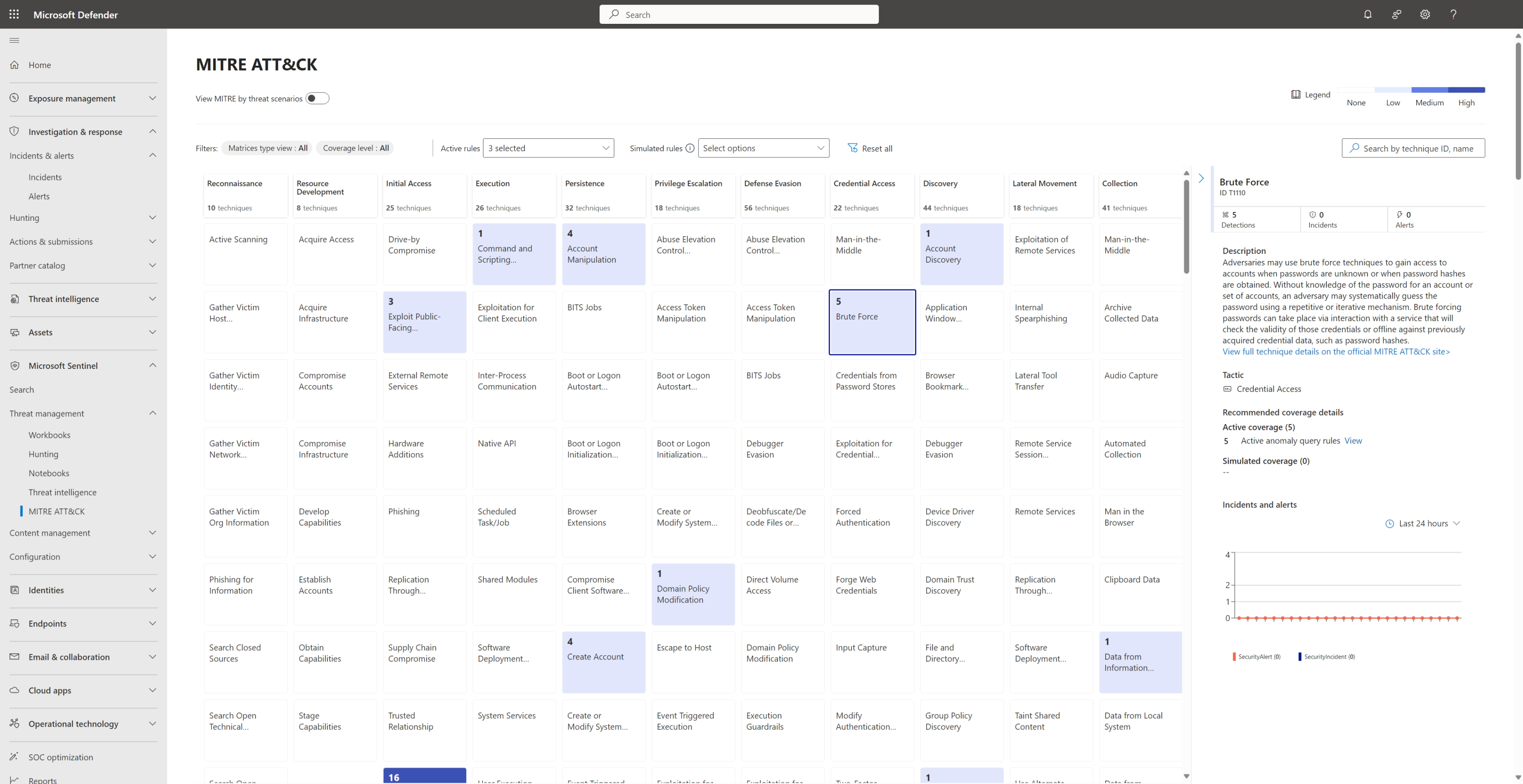

Vis gjeldende MITRE-dekning

Som standard angis både aktive planlagte spørrings- og nær sanntidsregler (NRT) i dekningsmatrisen.

Slik viser du gjeldende MITRE-dekning for organisasjonen:

Gjør ett av følgende, avhengig av portalen du bruker:

Velg Microsoft Sentinel > Trusselbehandling > MITRE ATT&CK i Defender-portalen.

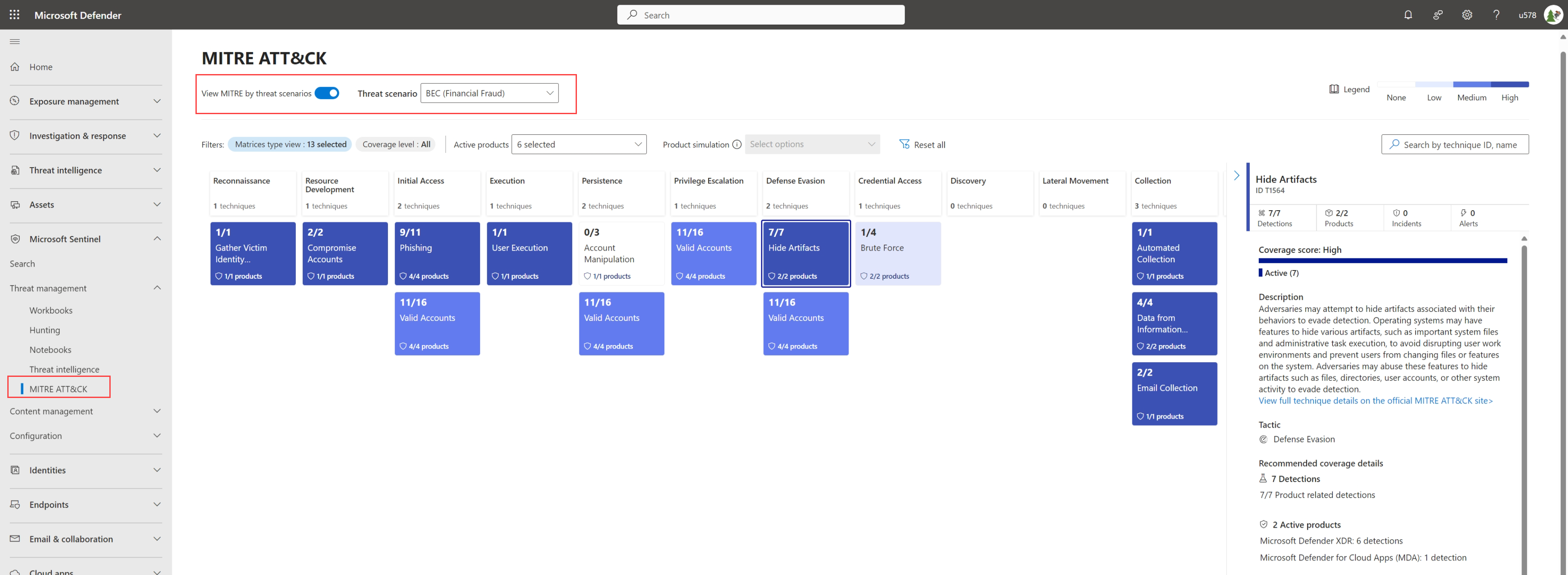

Hvis du vil filtrere siden etter et bestemt trusselscenario, kan du slå alternativet Vis MITRE etter trusselscenario på, og deretter velge et trusselscenario fra rullegardinmenyen. Siden oppdateres tilsvarende. Eksempel:

Bruk en av følgende metoder:

Bruk forklaringen til å forstå hvor mange oppdagelser som er aktive i arbeidsområdet for en bestemt teknikk.

Bruk søkefeltet til å søke etter en bestemt teknikk i matrisen, ved hjelp av teknikknavnet eller ID-en, for å vise organisasjonens sikkerhetsstatus for den valgte teknikken.

Velg en bestemt teknikk i matrisen for å vise flere detaljer i detaljruten. Der kan du bruke koblingene til å hoppe til en av følgende plasseringer:

Velg Vis detaljert teknikk iBeskrivelse-området for mer informasjon om den valgte teknikken i MITRE ATT&CK-rammeverket kunnskapsbase.

Rull nedover i ruten, og velg koblinger til noen av de aktive elementene for å hoppe til det aktuelle området i Microsoft Sentinel.

Velg for eksempel Jaktspørringer for å gå til Jakt-siden . Der ser du en filtrert liste over jaktspørringer som er knyttet til den valgte teknikken, og som er tilgjengelig for konfigurering i arbeidsområdet.

I Defender-portalen viser detaljruten også anbefalte dekningsdetaljer, inkludert forholdet mellom aktive gjenkjenninger og sikkerhetstjenester (produkter) av alle anbefalte gjenkjenninger og tjenester for den valgte teknikken.

Simulere mulig dekning med tilgjengelige oppdagelser

Simulert dekning i MITRE-dekningsmatrisen refererer til gjenkjenninger som er tilgjengelige, men som for øyeblikket ikke er konfigurert i det Microsoft Sentinel arbeidsområdet. Vis simulert dekning for å forstå organisasjonens mulige sikkerhetsstatus hvis du konfigurerte alle tilgjengelige gjenkjenninger.

Velg MITRE ATT&CK (forhåndsvisning) under Trusselbehandling i Microsoft Sentinel, og velg deretter elementer i menyen Simulerte regler for å simulere organisasjonens mulige sikkerhetsstatus.

Bruk dekningsmatriseelementene slik du ellers ville sett den simulerte dekningen for en bestemt teknikk.

Bruk MITRE ATT&CK-rammeverket i analyseregler og hendelser

Planlagte regler med MITRE-teknikker som kjøres regelmessig i Microsoft Sentinel arbeidsområdet, forbedrer organisasjonens sikkerhetsstatus i MITRE-dekningsmatrisen.

Analyseregler:

- Når du konfigurerer analyseregler, velger du bestemte MITRE-teknikker som skal gjelde for regelen.

- Når du søker etter analyseregler, filtrerer du reglene som vises etter teknikk, for å finne reglene raskere.

Hvis du vil ha mer informasjon, kan du se Oppdage trusler utenfor boksen og opprette egendefinerte analyseregler for å oppdage trusler.

Hendelser:

Når det opprettes hendelser for varsler som vises av regler med MITRE-teknikker konfigurert, legges teknikkene også til hendelsene.

Hvis du vil ha mer informasjon, kan du se Undersøke hendelser med Microsoft Sentinel. Hvis Microsoft Sentinel er koblet til Defender-portalen, undersøker du hendelser i Microsoft Defender-portalen i stedet.

Trusseljakt:

- Når du oppretter en ny jaktspørring, velger du de spesifikke taktikkene og teknikkene som skal brukes på spørringen.

- Når du søker etter aktive jaktspørringer, filtrerer du spørringene som vises etter taktikk, ved å velge et element fra listen over rutenettet. Velg en spørring for å se detaljer om taktikk og teknikk i detaljruten på siden.

- Når du oppretter bokmerker, kan du enten bruke teknikktilordningen arvet fra jaktspørringen, eller opprette din egen tilordning.

Hvis du vil ha mer informasjon, kan du se Hunt for trusler med Microsoft Sentinel og holde oversikt over data under jakt med Microsoft Sentinel.

Beslektet innhold

Hvis du vil ha mer informasjon, kan du se: