Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Viktig

Egendefinerte gjenkjenninger er nå den beste måten å opprette nye regler på tvers av Microsoft Sentinel SIEM-Microsoft Defender XDR. Med egendefinerte oppdagelser kan du redusere inntakskostnader, få ubegrensede sanntidsgjenkjenninger og dra nytte av sømløs integrering med Defender XDR data, funksjoner og utbedringshandlinger med automatisk enhetstilordning. Hvis du vil ha mer informasjon, kan du lese denne bloggen.

Som en SIEM-tjeneste (Security Information and Event Management) er Microsoft Sentinel ansvarlig for å oppdage sikkerhetstrusler mot organisasjonen. Den gjør dette ved å analysere store mengder data som genereres av alle systemloggene.

I denne opplæringen lærer du hvordan du konfigurerer en Microsoft Sentinel analyseregel fra en mal for å søke etter utnyttelser av Apache Log4j-sikkerhetsproblemet på tvers av miljøet ditt. Regelen rammer inn brukerkontoer og IP-adresser som finnes i loggene som sporbare enheter, viser viktige deler av informasjonen i varslene som genereres av reglene, og pakker varsler som hendelser som skal undersøkes.

Når du har fullført denne opplæringen, kan du:

- Opprette en analyseregel fra en mal

- Tilpasse spørringen og innstillingene for en regel

- Konfigurer de tre typene varslingsberikelse

- Velg automatiserte trusselsvar for reglene dine

Forutsetninger

Kontroller at du har gjort følgende for å fullføre denne opplæringen:

Et Azure abonnement. Opprett en gratis konto hvis du ikke allerede har en.

Et Log Analytics-arbeidsområde med Microsoft Sentinel løsning distribuert på den og data som blir inntatt i den.

En Azure bruker med rollen Microsoft Sentinel bidragsyter tilordnet på Log Analytics-arbeidsområdet der Microsoft Sentinel distribueres.

Følgende datakilder refereres i denne regelen. Jo flere av disse du har distribuert koblinger for, jo mer effektiv blir regelen. Du må ha minst én.

Datakilde Referanse til Log Analytics-tabeller Office 365 OfficeActivity (SharePoint)

OfficeActivity (Exchange)

OfficeActivity (Teams)DNS DnsEvents Azure Monitor (VM Insights) VMConnection Cisco ASA CommonSecurityLog (Cisco) Palo Alto Networks (brannmur) CommonSecurityLog (PaloAlto) Sikkerhetshendelser SecurityEvents Microsoft Entra ID SigninLogs

AADNonInteractiveUserSignInLogsAzure monitor (WireData) WireData Azure Monitor (IIS) W3CIISLog Azure aktivitet AzureActivity Amazon Web Services AWSCloudTrail Microsoft Defender XDR DeviceNetworkEvents Azure Firewall AzureDiagnostics (Azure Firewall)

Logg deg på Azure Portal og Microsoft Sentinel

Logg på Azure-portalen.

Søk etter og velg Microsoft Sentinel fra søkefeltet.

Søk etter og velg arbeidsområdet fra listen over tilgjengelige Microsoft Sentinel arbeidsområder.

Installere en løsning fra innholdshuben

Velg Innholdshub på menyen til venstre under Innholdsbehandling i Microsoft Sentinel.

Søk etter og velg løsningen Log4j Vulnerability Detection.

Velg

Installer/oppdater fra verktøylinjen øverst på siden.

Installer/oppdater fra verktøylinjen øverst på siden.

Opprette en planlagt analyseregel fra en mal

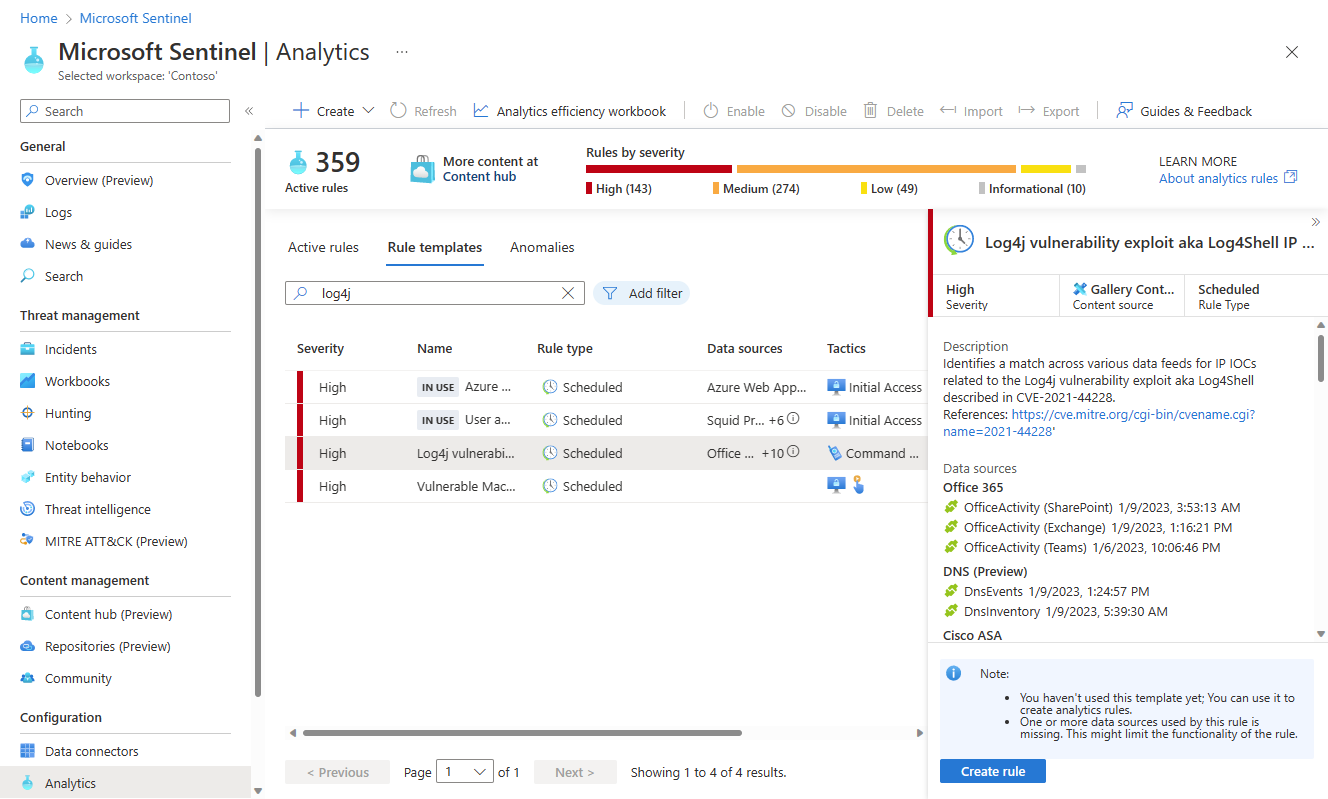

Velg Analyse på menyen til venstre under Konfigurasjon i Microsoft Sentinel.

Velg Regelmaler-fanen på Analyse-siden.

Skriv inn log4j i søkefeltet øverst i listen over regelmaler.

Velg Log4j vulnerability exploit aka Log4Shell IP IOC fra den filtrerte listen over maler. Velg Opprett regel fra detaljruten.

Veiviseren for analyseregel åpnes.

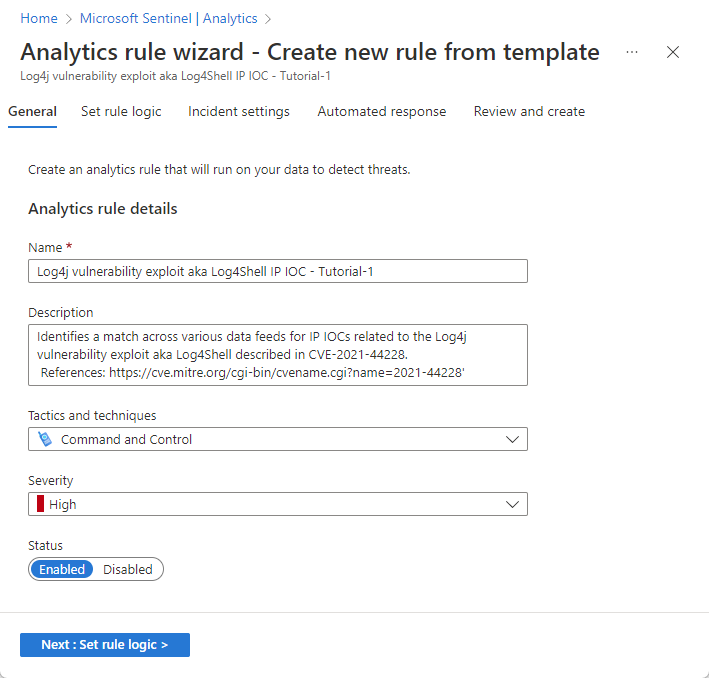

Skriv inn Log4j-sårbarhetsutnyttelse i Navn-feltet i kategorien Generelt, også kalt Log4Shell IP IOC – Opplæring-1.

La resten av feltene være på denne siden som de er. Dette er standardinnstillingene, men vi legger til tilpassing i varselnavnet på et senere tidspunkt.

Hvis du ikke vil at regelen skal kjøre umiddelbart, velger du Deaktivert, og regelen legges til i Aktive regler-fanen , og du kan aktivere den derfra når du trenger den.

Velg Neste: Angi regellogikk.

Se gjennom regelspørringslogikk og konfigurasjon av innstillinger

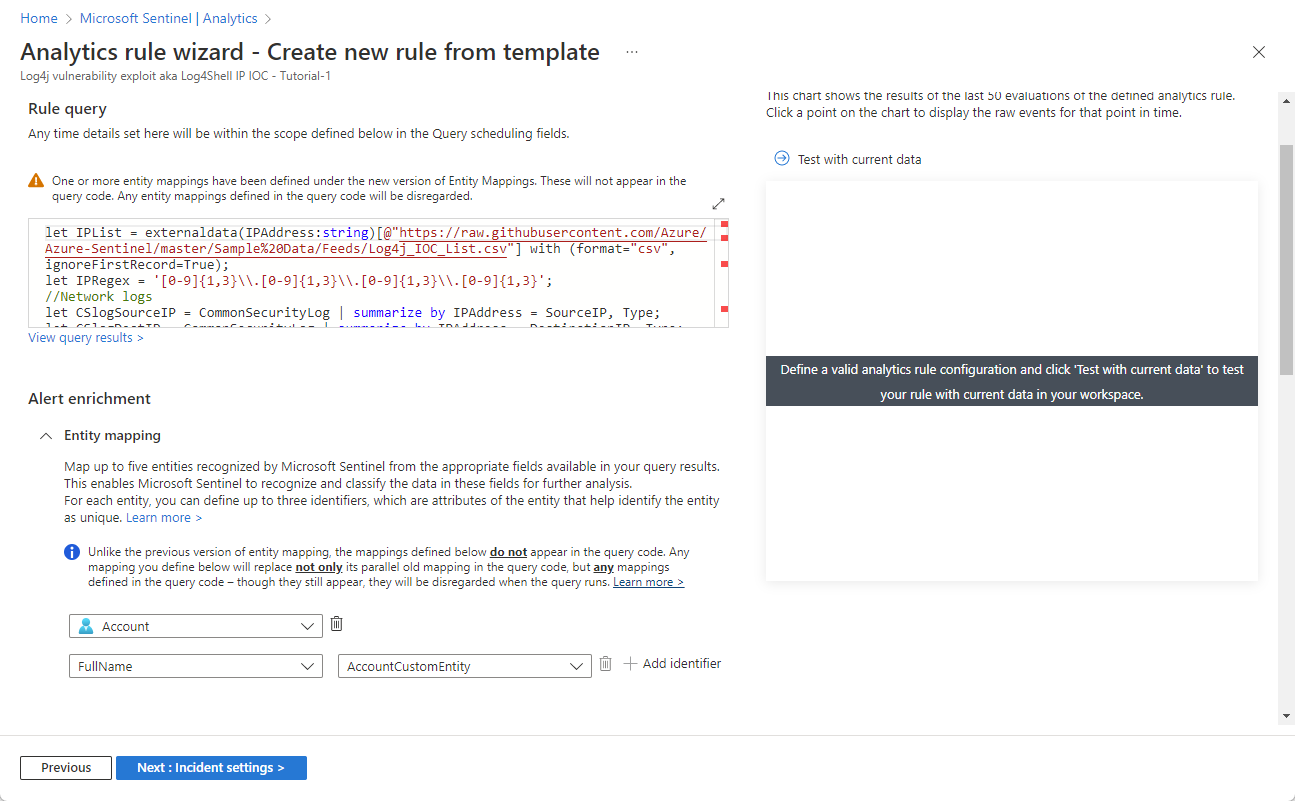

Se gjennom spørringen slik den vises under regelspørringsoverskriften i fanen Angi regellogikk.

Hvis du vil se mer av spørringsteksten samtidig, velger du det diagonale dobbeltpilikonet øverst til høyre i spørringsvinduet for å utvide vinduet til en større størrelse.

Hvis du vil ha mer informasjon om KQL, kan du se Oversikt over Kusto-spørringsspråk (KQL).

Andre ressurser:

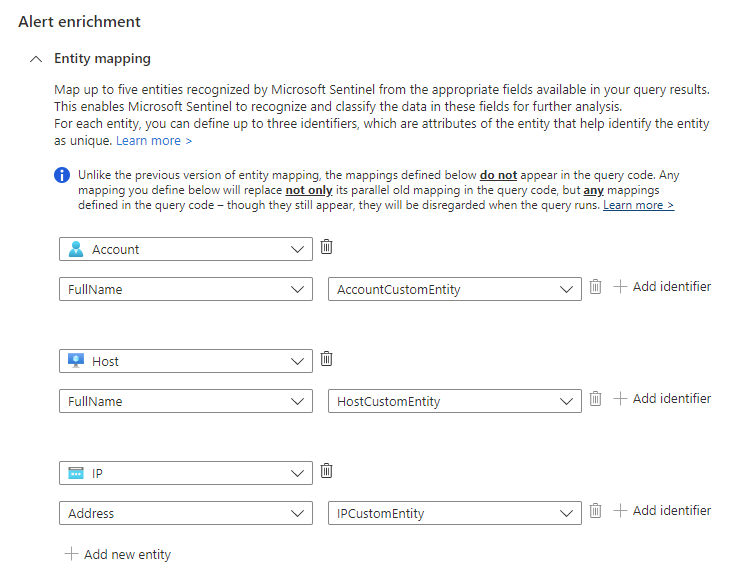

Berike varsler med enheter og andre detaljer

Behold innstillingene for enhetstilordning under Varslingsberikelse slik de er. Legg merke til de tre tilordnede enhetene.

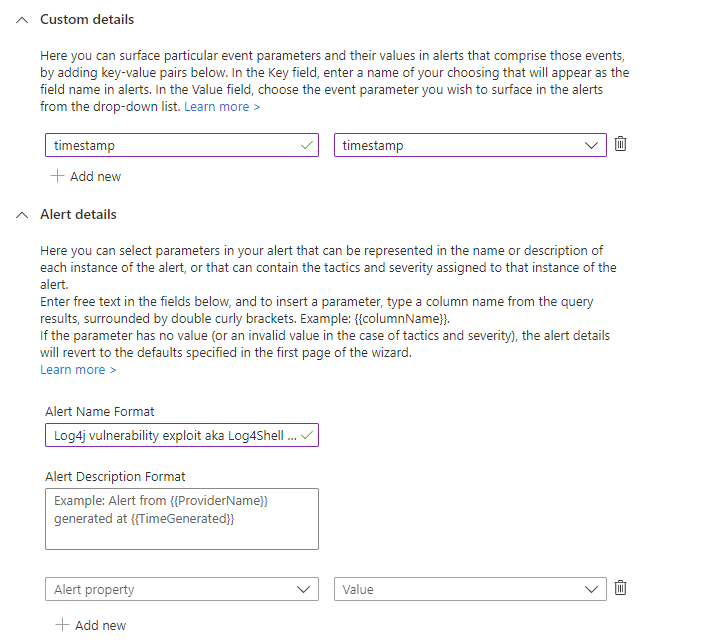

La oss legge til tidsstempelet for hver forekomst i varselet i delen Egendefinerte detaljer , slik at du kan se det direkte i varseldetaljene, uten å måtte drille ned.

- Skriv inn tidsstempel i Nøkkel-feltet . Dette er egenskapsnavnet i varselet.

- Velg tidsstempel fra verdi-rullegardinlisten.

La oss tilpasse varselnavnet i delen Varseldetaljer slik at tidsstempelet for hver forekomst vises i varseltittelen.

Skriv inn et sikkerhetsproblem som kan utnytte Log4Shell IP IOC på {{timestamp}} i feltet Format for varselnavn.

Se gjennom gjenværende innstillinger

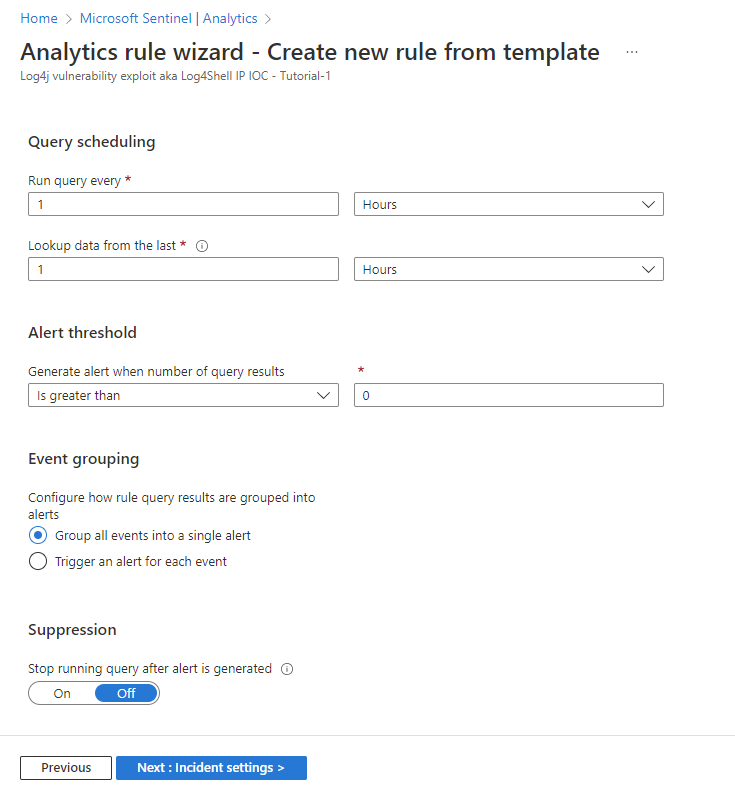

Se gjennom de gjenværende innstillingene på fanen Angi regellogikk . Det er ikke nødvendig å endre noe, men du kan hvis du vil endre intervallet, for eksempel. Bare sørg for at tilbakeslagsperioden samsvarer med intervallet for å opprettholde kontinuerlig dekning.

Spørringsplanlegging:

- Kjør spørring hver 1. time.

- Oppslagsdata fra den siste timen.

Varslingsterskel:

- Generer varsel når antall spørringsresultater er større enn 0.

Hendelsesgruppering:

- Konfigurer hvordan regelspørringsresultater grupperes i varsler: Grupper alle hendelser i ett enkelt varsel.

Undertrykkelse:

- Stopp kjøring av spørring etter at varselet er generert: Av.

Velg Neste: Hendelsesinnstillinger.

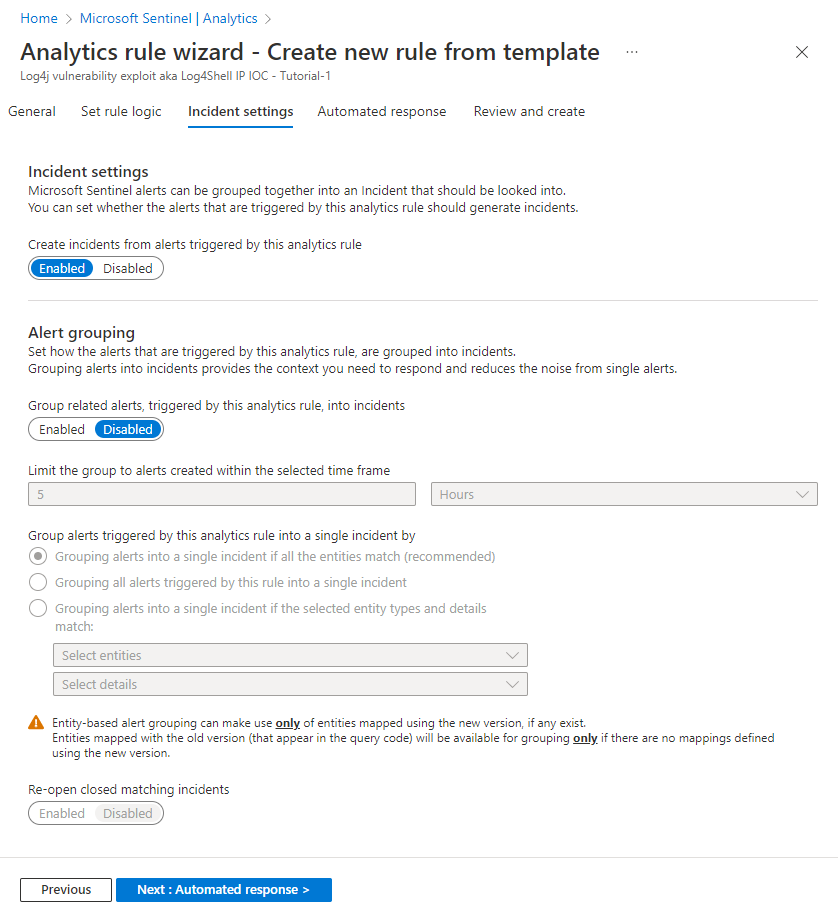

Se gjennom innstillingene for oppretting av hendelser

Se gjennom innstillingene i kategorien Hendelsesinnstillinger . Det er ikke nødvendig å endre noe, med mindre du for eksempel har et annet system for oppretting og administrasjon av hendelser, i så fall vil du deaktivere oppretting av hendelser.

Hendelsesinnstillinger:

- Opprett hendelser fra varsler utløst av denne analyseregelen: Aktivert.

Varslingsgruppering:

- Grupperelaterte varsler, utløst av denne analyseregelen, til hendelser: Deaktivert.

Velg Neste: Automatisert svar.

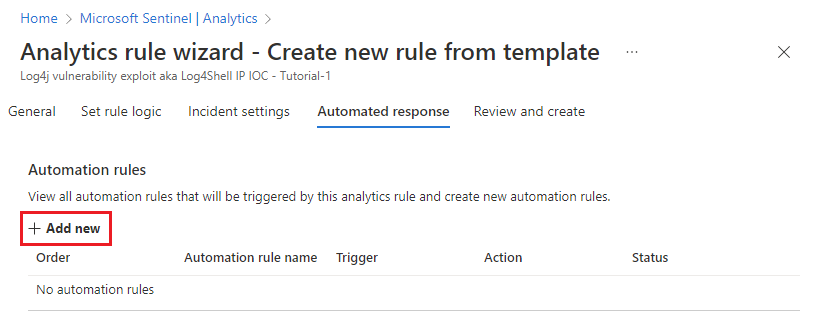

Angi automatiserte svar, og opprett regelen

I kategorien Automatisert svar :

Velg + Legg til ny for å opprette en ny automatiseringsregel for denne analyseregelen. Dette åpner veiviseren for oppretting av ny automatiseringsregel .

I navnefeltet for automatiseringsregel angir du Log4J-sikkerhetsproblemet for utnyttelsesgjenkjenning – Opplæring-1.

La inndelingene Utløser og Betingelser være som de er.

Velg Legg til merker fra rullegardinlisten under Handlinger.

- Velg + Legg til kode.

- Skriv inn Log4J exploit i tekstboksen, og velg OK.

La delene Forlat regelutløp og Rekkefølge være som de er.

Velg Bruk. Du vil snart se den nye automatiseringsregelen i listen i kategorien Automatisert svar .

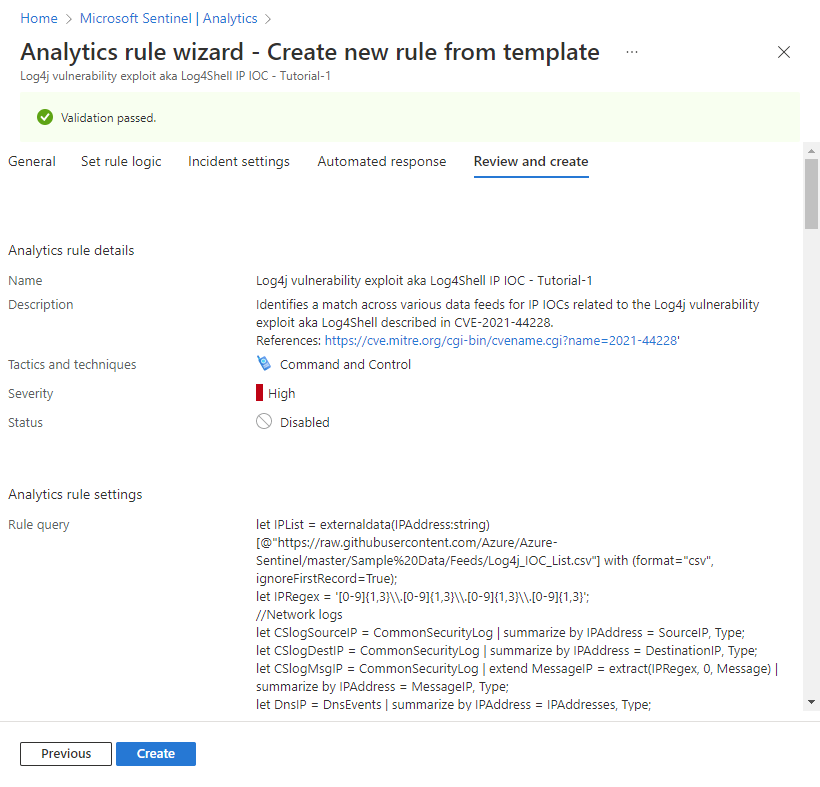

Velg Neste: Se gjennom for å se gjennom alle innstillingene for den nye analyseregelen. Når meldingen «Validering sendt» vises, velger du Opprett. Med mindre du setter regelen til Deaktivert i generelt-fanen ovenfor, kjøres regelen umiddelbart.

Velg bildet nedenfor for en visning av den fullstendige gjennomgangen (det meste av spørringsteksten ble klippet ut for å få synlighet).

Kontrollere om regelen var vellykket

Hvis du vil vise resultatene av varslingsreglene du oppretter, går du til Hendelser-siden.

Hvis du vil filtrere listen over hendelser til de som genereres av analyseregelen, skriver du inn navnet (eller en del av navnet) på analyseregelen du opprettet i søkefeltet .

Åpne en hendelse der tittelen samsvarer med navnet på analyseregelen. Se at flagget du definerte i automatiseringsregelen, ble brukt på hendelsen.

Rydd opp ressurser

Hvis du ikke kommer til å fortsette å bruke denne analyseregelen, kan du slette (eller i det minste deaktivere) analyse- og automatiseringsreglene du opprettet med følgende trinn:

Velg Aktive regler-fanen på Analyse-siden.

Skriv inn navnet (eller en del av navnet) på analyseregelen du opprettet i søkefeltet .

(Hvis det ikke vises, må du kontrollere at eventuelle filtre er satt til Merk alle.)Merk av for regelen i listen, og velg Slett fra det øverste banneret.

(Hvis du ikke vil slette den, kan du velge Deaktiver i stedet.)Velg automatiseringsregler-fanen på automatiseringssiden.

Skriv inn navnet (eller en del av navnet) på automatiseringsregelen du opprettet i søkefeltet .

(Hvis det ikke vises, må du kontrollere at eventuelle filtre er satt til Merk alle.)Merk av for automatiseringsregelen i listen, og velg Slett fra det øverste banneret.

(Hvis du ikke vil slette den, kan du velge Deaktiver i stedet.)

Neste trinn

Nå som du har lært hvordan du søker etter utnyttelser av et felles sikkerhetsproblem ved hjelp av analyseregler, kan du lære mer om hva du kan gjøre med analyser i Microsoft Sentinel:

Lær om hele utvalget av innstillinger og konfigurasjoner i planlagte analyseregler.

Spesielt lær mer om de ulike typene varslingsberikelse du så her:

Lær om andre typer analyseregler i Microsoft Sentinel og deres funksjon.

Mer informasjon om å skrive spørringer i Kusto Query Language (KQL). Hvis du vil lære mer om KQL, kan du se denne oversikten, lære noen anbefalte fremgangsmåter og ha denne praktiske hurtigreferanseveiledningen.