Kontroller at enhetene er riktig konfigurert

Gjelder for:

- Microsoft Defender for endepunkt plan 1

- Microsoft Defender for endepunkt plan 2

- Microsoft Defender XDR

Vil du oppleve Defender for endepunkt? Registrer deg for en gratis prøveperiode.

Med riktig konfigurerte enheter kan du øke den generelle robustheten mot trusler og forbedre muligheten til å oppdage og reagere på angrep. Administrasjon av sikkerhetskonfigurasjon bidrar til å sikre at enhetene dine:

- Om bord for å Microsoft Defender for endepunkt

- Møt eller overskride konfigurasjonen av sikkerhetsgrunnlinjen for Defender for endepunkt

- Ha strategiske angrepsoverflatebegrensninger på plass

Gå tilinstrumentbordet for konfigurasjonsbehandling>> for endepunkter i Microsoft Defender-portalen.

Administrasjonssiden for enhetskonfigurasjon

Du kan spore konfigurasjonsstatus på organisasjonsnivå og raskt iverksette tiltak som svar på dårlig pålastingsdekning, samsvarsproblemer og dårlig optimaliserte angrepsoverflateløsninger gjennom direkte, dype koblinger til enhetsbehandlingssider på Microsoft Intune- og Microsoft Defender-portalen.

Ved å gjøre dette drar du nytte av følgende:

- Omfattende synlighet av hendelsene på enhetene dine

- Robust trusselintelligens og kraftige enhetslæringsteknologier for behandling av rå hendelser og identifisering av bruddaktivitet og trusselindikatorer

- En full stabel med sikkerhetsfunksjoner som er konfigurert for effektivt å stoppe installasjonen av skadelige implantater, kapring av systemfiler og -prosesser, dataeksfiltrering og andre trusselaktiviteter

- Optimaliserte angrepsoverflatereduksjoner, maksimering av strategisk forsvar mot trusselaktivitet samtidig som du minimerer innvirkningen på produktiviteten

Registrer enheter for å Intune administrasjon

Administrasjon av enhetskonfigurasjon fungerer tett med Intune enhetsadministrasjon for å etablere beholdningen av enhetene i organisasjonen og den opprinnelige sikkerhetskonfigurasjonen. Du vil kunne spore og administrere konfigurasjonsproblemer på Intune administrerte Windows-enheter.

Før du kan sikre at enhetene er riktig konfigurert, må du registrere dem for å Intune administrasjon. Intune registreringen er robust og har flere registreringsalternativer for Windows-enheter. Hvis du vil ha mer informasjon om Intune registreringsalternativer, kan du lese om hvordan du konfigurerer registrering for Windows-enheter.

Obs!

Hvis du vil registrere Windows-enheter for å Intune, må administratorer allerede ha blitt tilordnet lisenser. Les om tilordning av lisenser for enhetsregistrering.

Tips

Hvis du vil optimalisere enhetsbehandling gjennom Intune, kobler du Intune til Defender for endepunkt.

Hent nødvendige tillatelser

Som standard er det bare brukere som har fått tilordnet en passende rolle, for eksempel rollen Intune tjenesteadministrator i Microsoft Entra ID, som kan administrere og tilordne enhetskonfigurasjonsprofilene som kreves for pålastingsenheter og distribuere sikkerhetsgrunnlinjen.

Viktig

Microsoft anbefaler at du bruker roller med færrest tillatelser. Dette bidrar til å forbedre sikkerheten for organisasjonen. Global administrator er en svært privilegert rolle som bør begrenses til nødscenarioer når du ikke kan bruke en eksisterende rolle.

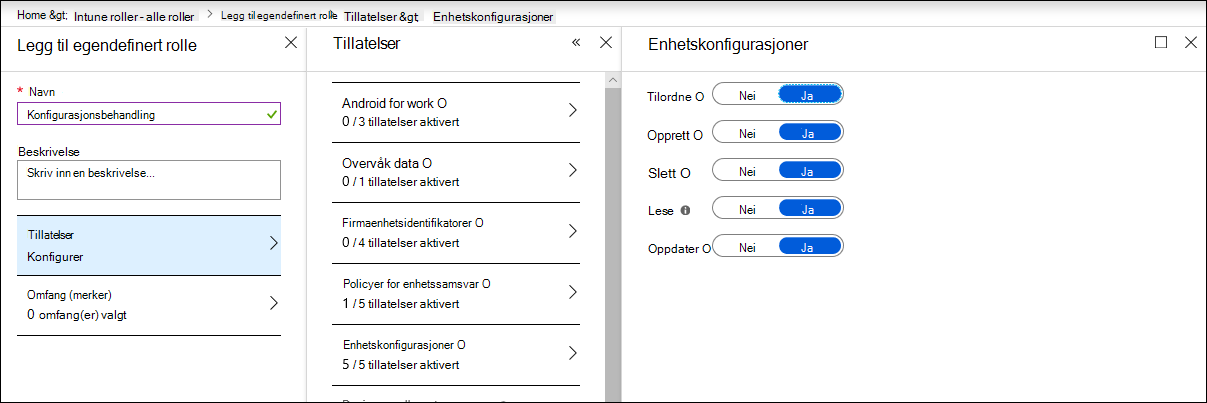

Hvis du har fått tilordnet andre roller, må du kontrollere at du har de nødvendige tillatelsene:

- Fullstendige tillatelser til enhetskonfigurasjoner

- Fullstendige tillatelser til sikkerhetsgrunnlinjer

- Lesetillatelser for policyer for enhetssamsvar

- Lesetillatelser for organisasjonen

Enhetskonfigurasjonstillatelser på Intune

Tips

Hvis du vil lære mer om hvordan du tilordner tillatelser på Intune, kan du lese om hvordan du oppretter egendefinerte roller.

Mer informasjon

| Artikkel | Beskrivelse |

|---|---|

| Få enheter koblet til Defender for endepunkt | Spor pålastingsstatus for Intune-administrerte enheter og få flere enheter om bord gjennom Intune. |

| Øk samsvar med Defender for endepunkts sikkerhetsgrunnlinje | Spor referanseverdisamsvar og manglende kompatibilitet. Distribuer sikkerhetsgrunnlinjen til flere Intune-administrerte enheter. |

| Optimaliser distribusjon og gjenkjenning av ASR-regel | Se gjennom regeldistribusjon og tilpasningsgjenkjenninger ved hjelp av konsekvensanalyseverktøy i Microsoft Defender-portalen. |

Tips

Vil du lære mer? Engage med Microsoft Security-fellesskapet i teknisk fellesskap: Microsoft Defender for endepunkt teknisk fellesskap.