Brukerveiledning for prøveversjon: Microsoft Defender Vulnerability Management

Denne brukerveiledningen er et enkelt verktøy som hjelper deg med å konfigurere og få mest mulig ut av den gratis prøveversjonen av Microsoft Defender Vulnerability Management. Ved hjelp av de foreslåtte trinnene i denne veiledningen fra Microsoft Security-teamet lærer du hvordan administrasjon av sikkerhetsproblemer kan hjelpe deg med å beskytte brukere og data.

Obs!

Prøvetilbudet for Microsoft Defender Vulnerability Management er for øyeblikket ikke tilgjengelig for:

- US Government-kunder som bruker GCC High og DoD

- Microsoft Defender for Business-kunder

Hva er Microsoft Defender Vulnerability Management?

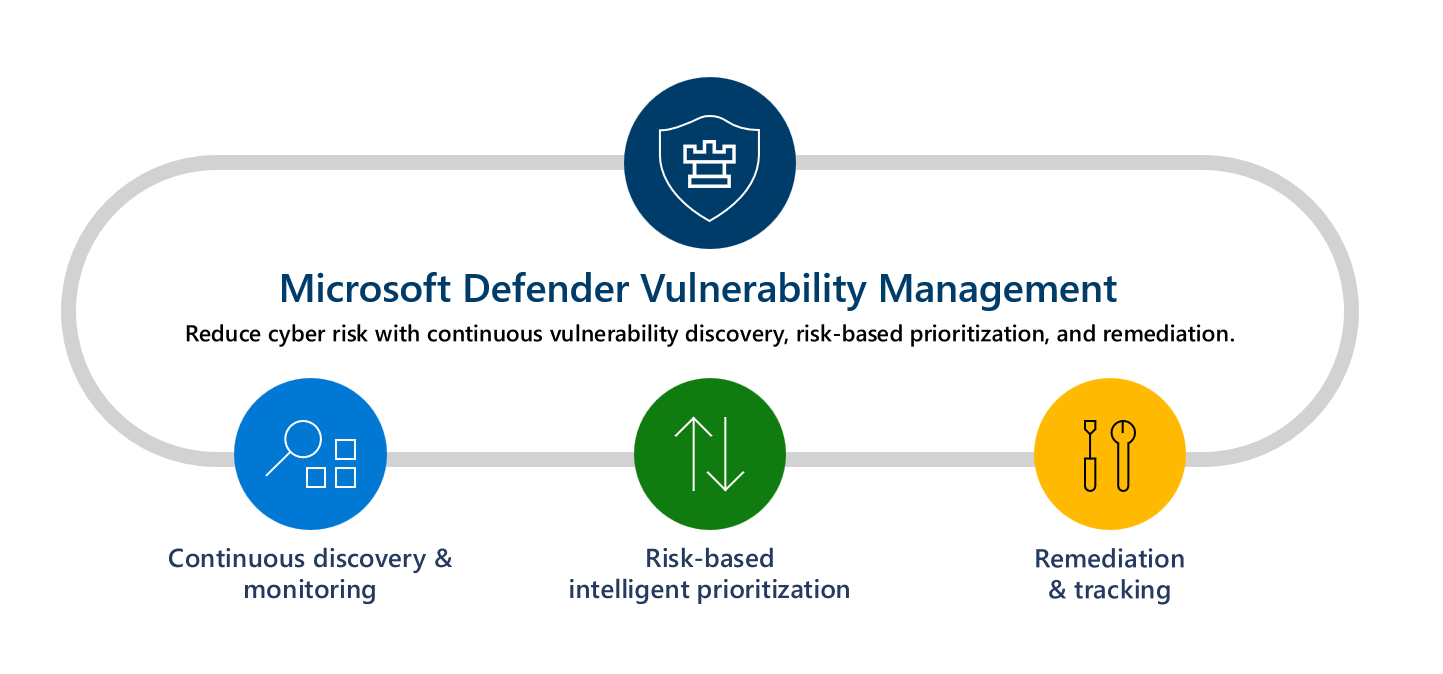

Reduksjon av cyberrisiko krever et omfattende risikobasert program for sårbarhetsstyring for å identifisere, vurdere, utbedre og spore viktige sårbarheter på tvers av de mest kritiske ressursene dine.

Microsoft Defender Vulnerability Management leverer ressurssynlighet, kontinuerlig sanntidsoppdagelse og vurdering av sårbarheter, kontekstavhengig trussel & forretningsprioritering og innebygde utbedringsprosesser. Den inneholder funksjoner slik at teamene dine intelligent kan vurdere, prioritere og sømløst utbedre de største risikoene for organisasjonen.

Se følgende video for å finne ut mer om Defender Vulnerability Management:

La oss komme i gang

Trinn 1: Oppsett

Obs!

Brukere må ha rollen global administrator tilordnet i Microsoft Entra-ID for å starte prøveperioden. Hvis du vil ha mer informasjon, kan du se Obligatoriske roller for å starte prøveversjonen.

Kontroller tillatelser og forutsetninger.

Du kan få tilgang til prøveversjonen av Microsoft Defender Vulnerability Management på flere måter:

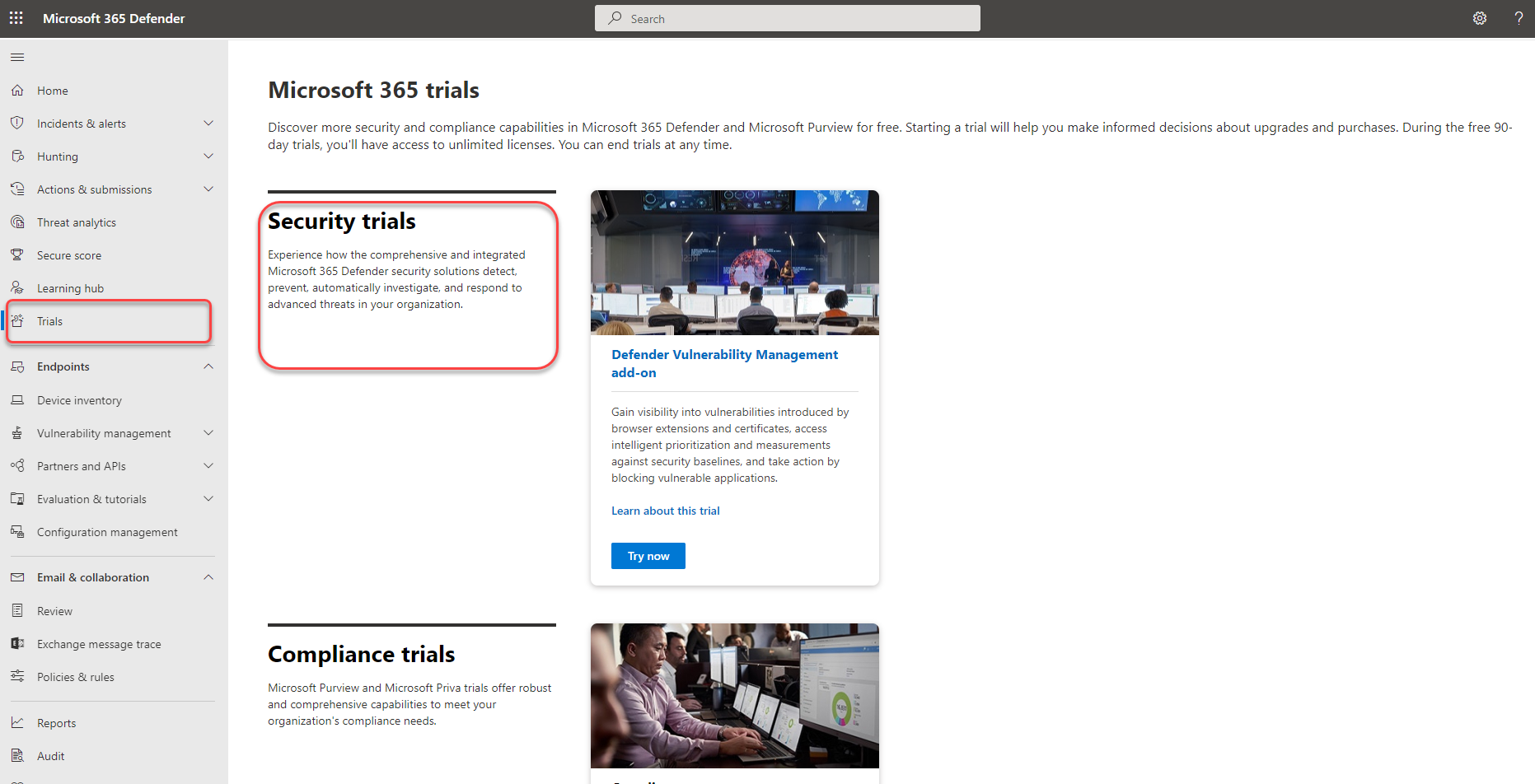

Hvis du har tilgang til Microsoft Defender 365-portalen, går du til Prøveversjoner i navigasjonsruten til venstre. Når du har nådd prøveversjonen av Microsoft 365-huben:

- Hvis du har Defender for Endpoint Plan 2, finner du tilleggskortet Defender Vulnerability Management og velger Prøv nå.

- Hvis du er en ny kunde eller en eksisterende Defender for Endpoint P1- eller Microsoft 365 E3-kunde, velger du kortet Defender Vulnerability Management og velger Prøv nå.

- Registrer deg via administrasjonssenteret for Microsoft (bare globale administratorer).

Obs!

Hvis du vil ha flere alternativer for hvordan du registrerer deg for prøveversjonen, kan du se Registrer deg for Microsoft Defender Vulnerability Management.

Se gjennom informasjonen om hva som er inkludert i prøveversjonen, og velg deretter Start prøveversjon. Når du aktiverer prøveversjonen, kan det ta opptil seks timer før de nye funksjonene blir tilgjengelige i portalen.

- Prøveversjonen av Tilleggsprogrammet Defender Vulnerability Management varer i 90 dager.

- Den frittstående prøveversjonen av Defender Vulnerability Management varer i 90 dager.

Når du er klar til å komme i gang, kan du gå til Microsoft Defender-portalen og velge Behandling av sikkerhetsproblemer i navigasjonsfeltet til venstre for å begynne å bruke prøveversjonen av Defender Vulnerability Management.

Obs!

Hvis du er en Microsoft Defender for Sky-kunder, kan du se funksjoner for sårbarhetsbehandling for servere for å finne ut mer om Defender Vulnerabilities Management-funksjonene som er tilgjengelige for organisasjonen.

Prøv Defender Vulnerability Management

Trinn 1: Vet hva du skal beskytte i én enkelt visning

Innebygde og agentløse skannere overvåker og oppdager kontinuerlig risiko selv når enheter ikke er koblet til firmanettverket. Utvidet aktivadekning konsoliderer programmer, digitale sertifikater, nettleserutvidelser og maskinvare og fastvare til én enkelt lagervisning.

Enhetsbeholdning – Enhetsbeholdningen viser en liste over enhetene i nettverket. Som standard viser listen enheter sett i løpet av de siste 30 dagene. Med et øyekast ser du informasjon som domener, risikonivåer, OS-plattform, tilknyttede CVE-er og andre detaljer for enkel identifisering av enheter som er mest utsatt.

Oppdag og vurder organisasjonens programvare i én enkelt konsolidert beholdningsvisning:

- Lagerbeholdning for programvareprogrammer – programvarebeholdningen i Defender Vulnerability Management er en liste over kjente programmer i organisasjonen. Visningen omfatter sårbarhets- og feilkonfigureringsinnsikter på tvers av installert programvare med prioriterte innvirkningsresultater og detaljer, for eksempel OS-plattformer, leverandører, antall svakheter, trusler og en enhetsnivåvisning av eksponerte enheter.

- Vurderinger av nettleserutvidelser – siden for nettleserutvidelser viser en liste over utvidelser som er installert på tvers av ulike nettlesere i organisasjonen. Utvidelser trenger vanligvis forskjellige tillatelser for å kjøre riktig. Defender Vulnerability Management gir detaljert informasjon om tillatelsene som kreves av hver utvidelse, og identifiserer de med de høyeste tilknyttede risikonivåene, enhetene med utvidelsen aktivert, installerte versjoner og mer.

-

Sertifikatbeholdning – med sertifikatbeholdningen kan du oppdage, vurdere og administrere digitale sertifikater installert på tvers av organisasjonen i én enkelt visning. Dette kan hjelpe deg:

- Identifiser sertifikater som er i ferd med å utløpe, slik at du kan oppdatere dem og forhindre tjenesteavbrudd.

- Oppdag potensielle sårbarheter på grunn av bruk av svak signaturalgoritme (for eksempel SHA-1-RSA), kort nøkkelstørrelse (for eksempel RSA 512-biters) eller svak hash-algoritme for signatur (for eksempel MD5).

- Sikre samsvar med forskriftsmessige retningslinjer og organisasjonspolicyer.

- Maskinvare og fastvare – maskinvare- og fastvarebeholdningen inneholder en liste over kjent maskinvare og fastvare i organisasjonen. Det gir individuelle varelager for systemmodeller, prosessorer og BIOS. Hver visning inneholder detaljer som navnet på leverandøren, antall svakheter, trusselinnsikt og antall eksponerte enheter.

Godkjent skanning for Windows – med godkjent skanning for Windows kan du eksternt målrette etter IP-områder eller vertsnavn og skanne Windows-tjenester ved å gi Defender Vulnerability Management legitimasjon for ekstern tilgang til enhetene. Når de målrettede uadministrerte enhetene er konfigurert, skannes de regelmessig for programvaresårbarheter.

Tilordne enhetsverdi – ved å definere en enhets verdi kan du skille mellom aktivaprioriteter. Enhetsverdien brukes til å innlemme risikoappetitten til en individuell ressurs i beregningen av eksponeringspoengsum for Defender Vulnerability Management. Enheter tilordnet som "høy verdi" vil få mer vekt. Alternativer for enhetsverdi:

- Lav

- Normal (standard)

- Høy

Du kan også bruke API-en for angitt enhetsverdi.

Trinn 2: Spore og redusere utbedringsaktiviteter

Forespørselsutbedring – funksjoner for sikkerhetsbehandling bygger bro mellom sikkerhet og IT-administratorer gjennom arbeidsflyten for utbedringsforespørsel. Sikkerhetsadministratorer som deg kan be IT-administratoren om å utbedre et sikkerhetsproblem fra anbefalingssidene til Intune.

Vis utbedringsaktivitetene dine – når du sender inn en utbedringsforespørsel fra siden Sikkerhetsanbefalinger, starter det en utbedringsaktivitet. Det opprettes en sikkerhetsoppgave som kan spores på en utbedringsside , og en utbedringsbillett opprettes i Microsoft Intune.

Blokker sårbare programmer – Utbedring av sårbarheter tar tid og kan være avhengig av IT-teamets ansvar og ressurser. Sikkerhetsadministratorer kan midlertidig redusere risikoen for et sikkerhetsproblem ved å iverksette umiddelbare tiltak for å blokkere alle kjente sårbare versjoner av et program eller advare brukere med meldinger som kan tilpasses, før de åpner sårbare appversjoner til utbedringsforespørselen er fullført. Blokkalternativet gir IT-team tid til å oppdatere programmet uten at sikkerhetsadministratorer bekymrer seg for at sårbarhetene vil bli utnyttet i mellomtiden.

- Slik blokkerer du sårbare programmer

- Vis utbedringsaktiviteter

- Vis blokkerte programmer

- Opphev blokkeringen av programmer

Obs!

Når prøveperioden avsluttes, blir blokkerte programmer umiddelbart opphevet, mens opprinnelige profiler kan lagres i en kort ekstra periode før de slettes.

Bruk forbedrede vurderingsfunksjoner, for eksempel analyse av nettverksdelinger , for å beskytte sårbare nettverksressurser. Ettersom nettverksdelinger enkelt kan nås av nettverksbrukere, kan små vanlige svakheter gjøre dem sårbare. Disse typene feilkonfigureringer brukes vanligvis i naturen av angripere for lateral bevegelse, rekognosering, datautfiltrering og mer. Derfor bygget vi en ny kategori for konfigurasjonsvurderinger i Defender Vulnerability Management som identifiserer de vanlige svakhetene som utsetter endepunktene for angrepsvektorer i Windows-nettverksressurser. Dette hjelper deg:

- Ikke tillat frakoblet tilgang til delinger

- Fjerne delte ressurser fra rotmappen

- Fjern tillatelsen for deling av skrivetilgang satt til «Alle»

- Angi mappeopplisting for delte ressurser

Vis og overvåk organisasjonens enheter ved hjelp av en rapport over sårbare enheter som viser grafer og stolpediagrammer med sårbare enhetstrender og gjeldende statistikk. Målet er at du skal forstå pusten og omfanget av enhetens eksponering.

Trinn 3: Konfigurere vurderinger av grunnlinje for sikkerhet

I stedet for å kjøre punkt-i-tid-skanninger, hjelper vurdering av sikkerhetsgrunnlinjer deg med å kontinuerlig og proaktivt overvåke organisasjonens overholdelse av bransjesikkerhetsreferanser i sanntid. En sikkerhetsprofil for grunnlinje er en tilpasset profil som du kan opprette for å vurdere og overvåke endepunkter i organisasjonen mot bransjesikkerhetsreferanser (CIS, NIST, MS). Når du oppretter en profil for grunnlinje for sikkerhet, oppretter du en mal som består av flere innstillinger for enhetskonfigurasjon og en basisreferanseverdi å sammenligne med.

Sikkerhetsgrunnlinjer gir støtte for Referanseverdi for Senter for Internett-sikkerhet (CIS) for Windows 10, Windows 11 og Windows Server 2008 R2 og nyere, i tillegg til STIG-referansereferanser (Security Technical Implementation Guides) for Windows 10 og Windows Server 2019.

- Kom i gang med vurdering av grunnlinjer for sikkerhet

- Se gjennom resultater for profilvurdering av grunnlinje for sikkerhet

- Bruk avansert jakt

Obs!

Når prøveversjonen avslutter sikkerhetsprofiler for grunnlinje, kan de lagres i en kort ekstra periode før de slettes.

Trinn 4: Opprett meningsfulle rapporter for å få detaljert innsikt ved hjelp av API-er og avansert jakt

Defender Vulnerability Management API-er kan bidra til å drive klarhet i organisasjonen med tilpassede visninger i sikkerhetsstillingen og automatiseringen av arbeidsflyter for sårbarhetsbehandling. Unngå sikkerhetsteamets arbeidsbelastning med datainnsamling, analyse av risikopoengsum og integreringer med andre organisatoriske prosesser og løsninger. Hvis du vil ha mer informasjon, kan du se:

- Eksportere vurderingsmetoder og egenskaper per enhet

- Blogg om Defender Vulnerability Management-API-er

Avansert jakt gir fleksibel tilgang til rådata for Defender Vulnerability Management, som gjør det mulig å proaktivt inspisere enheter for kjente og potensielle trusler. Hvis du vil ha mer informasjon, kan du se Hunt for eksponerte enheter.

Lisensierings- og prøveversjonsinformasjon

Som en del av prøveversjonen, brukes de nye prøvelisensene for Defender Vulnerability Management automatisk for brukere. Derfor er det ikke nødvendig med tildeling (prøveversjonen kan automatisk bruke opptil 1 000 000 lisenser). Lisensene er aktive så lenge prøveperioden varer.

Komme i gang med prøveversjonen

Du kan begynne å bruke defender vulnerability management-funksjoner så snart du ser dem i Microsoft Defender-portalen. Ingenting opprettes automatisk, og brukere påvirkes ikke. Når du navigerer til hver løsning, kan du bli veiledet til å konfigurere ekstra konfigurasjoner for å begynne å bruke funksjoner.

Forlenge prøveperioden

Du kan forlenge prøveperioden i løpet av de siste 15 dagene av prøveperioden. Du er begrenset til maksimalt to prøveperioder. Hvis du ikke forlenger når prøveperioden utløper, må du vente minst 30 dager før du registrerer deg for en ny prøveversjon.

Avslutte prøveperioden

Administratorer kan deaktivere prøveversjonen når som helst ved å velge Prøveversjoner på venstre navigasjonsrute, gå til prøvekortet defender vulnerability management og velge Avslutt prøveversjon.

Med mindre annet er angitt for løsningen, opprettholdes prøvedataene for tid, vanligvis 180 dager, før de slettes permanent. Du kan fortsette å få tilgang til dataene som samles inn under prøveperioden frem til den tiden.

Flere ressurser

- Vilkår og betingelser: Se vilkårene og betingelsene for prøveversjoner av Microsoft 365.

- Sammenlign tilbud: Microsoft Defender Vulnerability Management

- Dokumentasjon for Defender Vulnerability Management

- Dataark: Microsoft Defender Vulnerability Management: Redusere cyberrisiko med kontinuerlig oppdagelse og vurdering av sårbarhet, risikobasert prioritering og utbedring