Obs!

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Hvis organisasjonen bruker Microsoft Defender XDR, mottar sikkerhetsoperasjonsteamet et varsel i Microsoft Defender-portalen når en ondsinnet eller mistenkelig aktivitet eller artefakt oppdages. Gitt den tilsynelatende uendelige strømmen av trusler som kan komme inn, står sikkerhetsteamene ofte overfor utfordringen med å håndtere det høye volumet av varsler. Heldigvis inkluderer Microsoft Defender XDR automatiserte undersøkelses- og responsfunksjoner (AIR) som kan hjelpe sikkerhetsoperasjonsteamet med å håndtere trusler mer effektivt og mer effektivt.

Denne artikkelen gir en oversikt over AIR og inneholder koblinger til de neste trinnene og flere ressurser.

Slik fungerer automatisert undersøkelse og selvhelbredelse

Når sikkerhetsvarsler utløses, er det opp til sikkerhetsoperasjonsteamet å se på disse varslene og ta skritt for å beskytte organisasjonen. Det kan være svært tidkrevende å prioritere og undersøke varsler, spesielt når nye varsler fortsetter å komme inn mens en undersøkelse pågår. Sikkerhetsoperasjonsteam kan føle seg overveldet av det store volumet av trusler de må overvåke og beskytte mot. Automatiserte undersøkelses- og responsfunksjoner, med selvhelbredelse, i Microsoft Defender XDR kan hjelpe.

Se følgende video for å se hvordan selvhelbredelse fungerer:

I Microsoft Defender XDR fungerer automatisert undersøkelse og respons med selvhelbredende funksjoner på tvers av enheter, e-post & innhold og identiteter.

Tips

Denne artikkelen beskriver hvordan automatisert undersøkelse og svar fungerer. Hvis du vil konfigurere disse funksjonene, kan du se Konfigurere automatiserte undersøkelses- og svarfunksjoner i Microsoft Defender XDR.

Din egen virtuelle analytiker

Tenk deg å ha en virtuell analytiker i sikkerhetsoperasjonsteamet på nivå 1 eller nivå 2. Den virtuelle analytikeren etterligner de ideelle trinnene som sikkerhetsoperasjoner ville ta for å undersøke og utbedre trusler. Den virtuelle analytikeren kan jobbe 24x7, med ubegrenset kapasitet, og ta på seg en betydelig belastning av undersøkelser og trusselutbedring. En slik virtuell analytiker kan redusere tiden til å svare betydelig, og frigjøre sikkerhetsoperasjonsteamet for andre viktige trusler eller strategiske prosjekter. Hvis dette scenarioet høres ut som science fiction, er det ikke! En slik virtuell analytiker er en del av Microsoft Defender XDR-programserien, og navnet er automatisert undersøkelse og respons.

Automatiserte undersøkelses- og svarfunksjoner gjør det mulig for sikkerhetsoperasjonsteamet å øke organisasjonens kapasitet dramatisk for å håndtere sikkerhetsvarsler og hendelser. Med automatisert undersøkelse og respons kan du redusere kostnadene ved å håndtere undersøkelses- og responsaktiviteter og få mest mulig ut av trusselbeskyttelsespakken. Automatiserte undersøkelses- og svarfunksjoner hjelper sikkerhetsoperasjonsteamet ved å:

- Fastslå om en trussel krever handling.

- Utføre (eller anbefale) eventuelle nødvendige utbedringshandlinger.

- Fastslå om og hvilke andre undersøkelser som skal forekomme.

- Gjentar prosessen etter behov for andre varsler.

Den automatiserte undersøkelsesprosessen

Et varsel oppretter en hendelse, som kan starte en automatisert undersøkelse. Den automatiserte undersøkelsen resulterer i en dom for hvert bevis. Dommer kan være:

- Ondsinnet

- Mistenksom

- Finner ingen trusler

Utbedringshandlinger for ondsinnede eller mistenkelige enheter identifiseres. Eksempler på utbedringshandlinger inkluderer:

- Sende en fil til karantene

- Stoppe en prosess

- Isolere en enhet

- Blokkere en URL-adresse

- Andre handlinger

Hvis du vil ha mer informasjon, kan du se Utbedringshandlinger i Microsoft Defender XDR.

Avhengig av hvordan automatiserte undersøkelses- og svarfunksjoner er konfigurert for organisasjonen, utføres utbedringshandlinger automatisk eller bare ved godkjenning av sikkerhetsoperasjonsteamet. Alle handlinger, enten de venter eller er fullført, er oppført i handlingssenteret.

Mens en undersøkelse pågår, legges eventuelle andre relaterte varsler som oppstår, til undersøkelsen til den fullføres. Hvis en berørt enhet vises et annet sted, utvider den automatiserte undersøkelsen omfanget til å inkludere denne enheten, og undersøkelsesprosessen gjentas.

I Microsoft Defender XDR korrelerer hver automatiserte undersøkelse signaler på tvers av Microsoft Defender for identitet, Microsoft Defender for endepunkt og Microsoft Defender for Office 365, som oppsummert i tabellen nedenfor:

| Enheter | Trusselbeskyttelsestjenester |

|---|---|

| Enheter (også kalt endepunkter eller maskiner) | Defender for endepunkt |

| Lokale Active Directory-brukere, enhetsvirkemåte og aktiviteter | Defender for identitet |

| E-postinnhold (e-postmeldinger som kan inneholde filer og nettadresser) | Defender for Office 365 |

Obs!

Ikke alle varsler utløser en automatisert undersøkelse, og ikke alle undersøkelser resulterer i automatiserte utbedringshandlinger. Det avhenger av hvordan automatisert undersøkelse og svar er konfigurert for organisasjonen. Se Konfigurere automatiserte undersøkelses- og svarfunksjoner.

Vise en liste over undersøkelser

Hvis du vil vise undersøkelser, går du til Hendelser-siden . Velg en hendelse, og velg deretter Fanen Undersøkelser . Hvis du vil ha mer informasjon, kan du se Detaljer og resultater fra en automatisert undersøkelse.

Automatisert undersøkelse & responskort

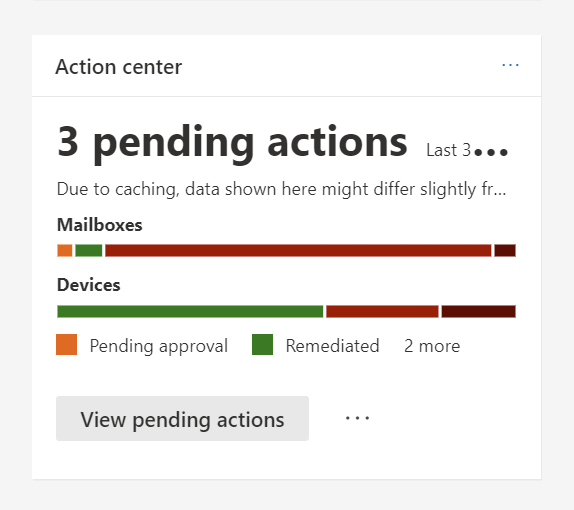

Det automatiserte & responskortet er tilgjengelig på hjemmesiden til Microsoft Defender-portalen (https://security.microsoft.com). Dette kortet gir synlighet for det totale antallet tilgjengelige utbedringshandlinger. Kortet gir også en oversikt over alle varslene og nødvendig godkjenningstid for hvert varsel.

Ved hjelp av automatisert undersøkelse & svarkort kan sikkerhetsoperasjonsteamet raskt navigere til handlingssenteret ved å velge koblingen Vis ventende handlinger og deretter utføre nødvendige handlinger. Kortet gjør det mulig for sikkerhetsoperasjonsteamet å administrere handlinger som venter på godkjenning, mer effektivt.

Neste trinn

- Se forutsetningene for automatisert undersøkelse og svar

- Konfigurer automatisert undersøkelse og svar for organisasjonen

- Mer informasjon om handlingssenteret

Tips

Vil du lære mer? Kommuniser med Microsoft Sikkerhet-fellesskapet i det tekniske fellesskapet vårt: Microsoft Defender XDR Tech Community.