Hva er Microsoft Defender Vulnerability Management

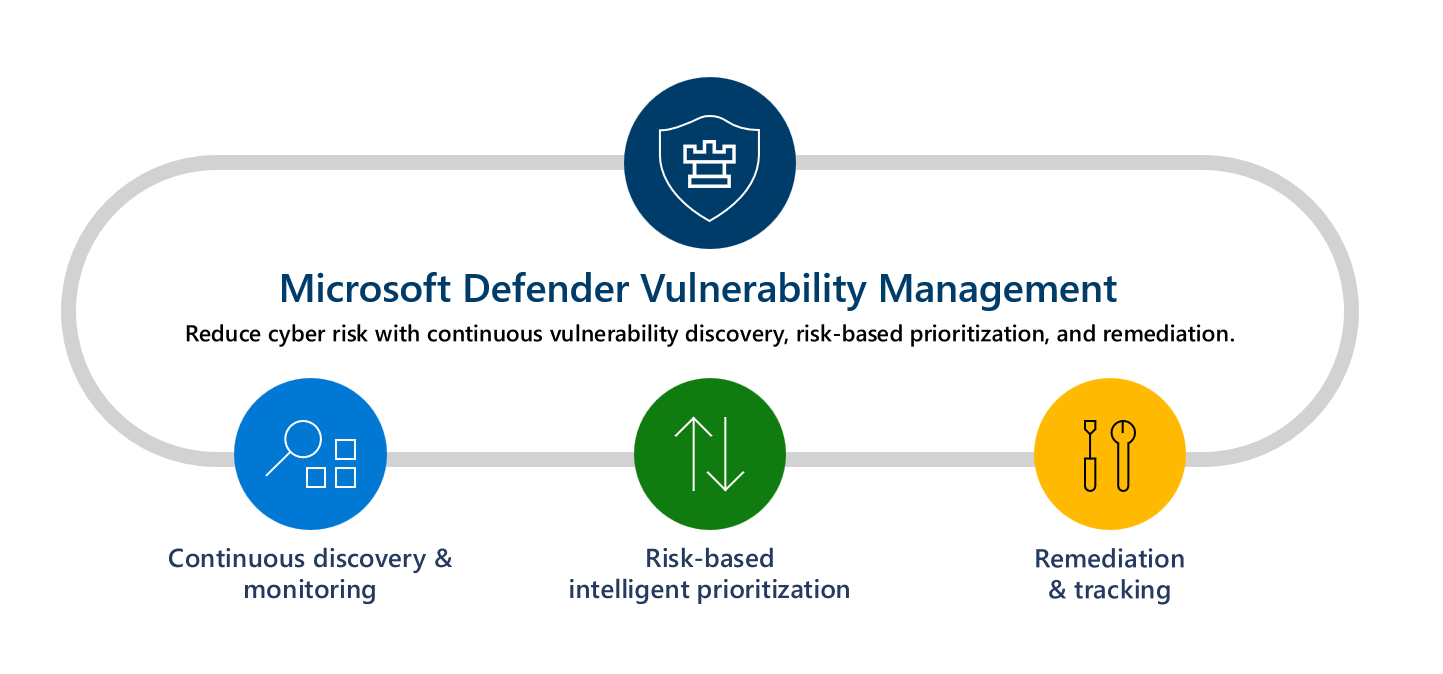

Reduksjon av cyberrisiko krever omfattende risikobasert sårbarhetsbehandling for å identifisere, vurdere, utbedre og spore alle dine største sårbarheter på tvers av de mest kritiske ressursene dine, alt i én enkelt løsning.

Defender Vulnerability Management leverer ressurssynlighet, intelligente vurderinger og innebygde utbedringsverktøy for Windows, macOS, Linux, Android, iOS og nettverksenheter. Ved hjelp av Microsofts trusselintelligens, prognoser for brudd på sannsynlighet, forretningskontekster og enhetsvurderinger prioriterer Defender Vulnerability Management raskt og kontinuerlig de største sårbarhetene på de mest kritiske ressursene dine, og gir sikkerhetsanbefalinger for å redusere risikoen.

Se følgende video for å finne ut mer om Defender Vulnerability Management.

Tips

Visste du at du kan prøve alle funksjonene i Microsoft Defender Vulnerability Management gratis? Finn ut hvordan du registrerer deg for en gratis prøveversjon.

Hvis du vil ha mer informasjon om funksjonene og funksjonene som er inkludert i hvert tilbud, kan du se Sammenligne Microsoft Defender Vulnerability Management tilbud.

Med Defender Vulnerability Management kan du styrke sikkerheten og IT-teamene dine til å bygge bro over arbeidsflythull og prioritere og håndtere kritiske sårbarheter og feilkonfigurasjoner på tvers av organisasjonen. Reduser cybersikkerhetsrisiko med:

Kontinuerlig ressursoppdagelse og overvåking

Innebygde og agentløse skannere for Defender Vulnerability Management overvåker og oppdager kontinuerlig risiko i organisasjonen, selv når enheter ikke er koblet til firmanettverket.

Konsoliderte varelager gir en sanntidsvisning av organisasjonens programmer, digitale sertifikater, maskinvare og fastvare og nettleserutvidelser for å hjelpe deg med å overvåke og vurdere alle organisasjonens aktiva.

Avanserte verktøy for sårbarhets- og konfigurasjonsvurdering hjelper deg med å forstå og vurdere netteksponeringen din, inkludert:

- Vurdering av grunnlinjer for sikkerhet – Opprett tilpassbare grunnlinjeprofiler for å måle risikosamsvar mot etablerte referansereferanser, for eksempel Center for Internet Security (CIS) og Security Technical Implementation Guides (STIG).

- Innsyn i programvare og sårbarheter – Få oversikt over organisasjonens programvarebeholdning og programvareendringer som installasjoner, avinstallasjoner og oppdateringer.

- Vurdering av nettverksdeling – Vurder sårbare interne nettverksdelingskonfigurasjoner med handlingsrettede sikkerhetsanbefalinger.

- Godkjent skanning for Windows – Skann uadministrerte Windows-enheter regelmessig for programvaresårbarheter ved å gi Microsoft Defender Vulnerability Management legitimasjon for ekstern tilgang til enhetene.

- Trusselanalyse & tidslinjer for hendelser – Bruk hendelsestidslinjene og sårbarhetsvurderinger på enhetsnivå for å forstå og prioritere sårbarheter.

- Vurdering av nettleserutvidelser – Vis en liste over nettleserutvidelser som er installert på tvers av ulike nettlesere i organisasjonen. Vis informasjon om tillatelsene til en utvidelse og tilknyttede risikonivåer.

- Vurdering av digitale sertifikater – Vis en liste over sertifikater som er installert på tvers av organisasjonen, på én enkelt lagerside for sentrale sertifikater. Identifiser sertifikater før de utløper, og oppdag potensielle sårbarheter på grunn av svake signaturalgoritmer.

- Vurdering av maskinvare og fastvare – Vis en liste over kjent maskinvare og fastvare i organisasjonen organisert av systemmodeller, prosessorer og BIOS. Hver visning inneholder detaljer som navnet på leverandøren, antall svakheter, trusselinnsikt og antall eksponerte enheter.

Risikobasert intelligent prioritering

Defender Vulnerability Management bruker Microsofts trusselintelligens, prognoser for sannsynlighet for brudd, forretningskontekster og enhetsvurderinger for raskt å prioritere de største sikkerhetsproblemene i organisasjonen. En enkelt visning av prioriterte anbefalinger fra flere sikkerhetsfeeder, sammen med kritiske detaljer, inkludert relaterte CVE-er og eksponerte enheter, hjelper deg med raskt å utbedre de største sårbarhetene på de mest kritiske ressursene dine. Risikobasert intelligent prioritering:

- Fokuserer på nye trusler – dynamisk justerer prioriteringen av sikkerhetsanbefalinger med sårbarheter som for tiden utnyttes i naturen og nye trusler som utgjør den høyeste risikoen.

- Angir aktive brudd – korrelerer sårbarhetsbehandling og EDR-innsikt for å prioritere sårbarheter som utnyttes i et aktivt brudd i organisasjonen.

- Beskytter aktiva med høy verdi – identifiserer eksponerte enheter med forretningskritiske programmer, konfidensielle data eller brukere med høy verdi.

Utbedring og sporing

Gjør det mulig for sikkerhetsadministratorer og IT-administratorer å samarbeide og sømløst utbedre problemer med innebygde arbeidsflyter.

- Utbedringsforespørsler sendt til IT - Opprett en utbedringsoppgave i Microsoft Intune fra en bestemt sikkerhetsanbefaling.

- Blokkere sårbare programmer – Redusere risikoen med muligheten til å blokkere sårbare programmer for bestemte enhetsgrupper.

- Alternative begrensninger – Få innsikt i andre begrensninger, for eksempel konfigurasjonsendringer som kan redusere risikoen forbundet med programvaresårbarheter.

- Status for utbedring i sanntid – sanntidsovervåking av status og fremdrift for utbedringsaktiviteter på tvers av organisasjonen.

Navigasjonsruten

| Området | Beskrivelse |

|---|---|

| Instrumentbord | Få en overordnet oversikt over eksponeringspoengsummen for organisasjonen, trusselbevissthet, Microsoft Secure Score for enheter, utløpssertifikater, distribusjon av enhetseksponering, beste sikkerhetsanbefalinger, topp sårbar programvare, aktiviteter for topputbedring og topp eksponerte enhetsdata. |

| Anbefalinger | Se listen over sikkerhetsanbefalinger og relatert trusselinformasjon. Når du velger et element fra listen, åpnes et undermenypanel med detaljer om sikkerhetsproblemer, en kobling for å åpne programvaresiden og utbedrings- og unntaksalternativer. Du kan også åpne en billett i Intune hvis enhetene dine er koblet sammen via Microsoft Entra ID og du har aktivert Intune-tilkoblingene i Defender for Endpoint. |

| Utbedring | Se utbedringsaktiviteter du har opprettet, og anbefalingsunntak. |

| Varelager | Oppdag og vurder alle organisasjonens ressurser i én enkelt visning. |

| Svakheter | Se listen over vanlige sikkerhetsproblemer og eksponeringer (CVE-er) i organisasjonen. |

| Tidslinje for hendelse | Vis hendelser som kan påvirke organisasjonens risiko. |

| Vurdering av opprinnelige planer | Overvåk overholdelse av sikkerhetsgrunnlinjer og identifiser endringer i sanntid. |

Apier

Kjør API-kall relatert til sikkerhetsbehandling for å automatisere arbeidsflyter for behandling av sikkerhetsproblemer. Hvis du vil komme i gang, kan du se Støttede Microsoft Defender for endepunkt API-er.

Se følgende artikler for relaterte Defender for Endpoint-API-er:

- Maskin-API-er

- API-er for anbefaling

- Resultat-API-er

- Programvare-API-er

- Sikkerhetsproblem-API-er

- List opp sårbarheter etter maskin og programvare

Neste trinn

- Sammenligne sikkerhetsfunksjoner i Microsoft Defender Vulnerability Management

- Finn ut hvordan du får Microsoft Defender Vulnerability Management

Se også

Tilbakemeldinger

Kommer snart: Gjennom 2024 faser vi ut GitHub Issues som tilbakemeldingsmekanisme for innhold, og erstatter det med et nytt system for tilbakemeldinger. Hvis du vil ha mer informasjon, kan du se: https://aka.ms/ContentUserFeedback.

Send inn og vis tilbakemelding for