Slik navngir Microsoft trusselaktører

Microsoft skiftet til en ny navnetaksonomi for trusselaktører på linje med temaet vær. Vi har til hensikt å bringe bedre klarhet til kunder og andre sikkerhetsforskere med den nye taksonomien. Vi tilbyr en mer organisert, artikulert og enkel måte å referere til trusselaktører på, slik at organisasjoner bedre kan prioritere og beskytte seg selv og hjelpe sikkerhetsforskere som allerede står overfor en overveldende mengde trusselintelligensdata.

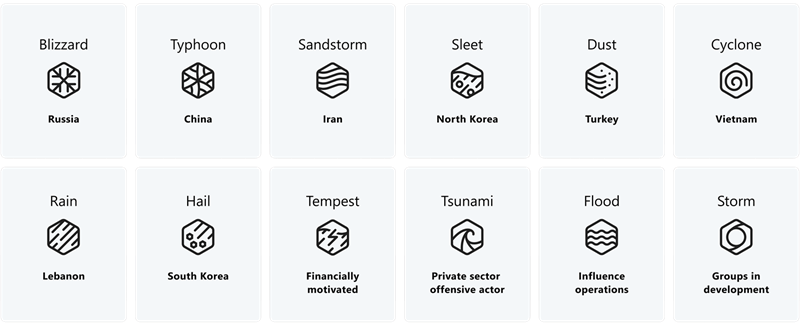

Microsoft kategoriserer trusselaktører i fem nøkkelgrupper:

Nasjonalstatlige aktører: cyberoperatører som handler på vegne av eller regissert av et nasjons-/statsjustert program, uavhengig av om det gjelder spionasje, økonomisk vinning eller gjengjeldelse. Microsoft observerte at de fleste nasjonale statlige aktører fortsetter å fokusere operasjoner og angrep på offentlige etater, mellomstatlige organisasjoner, ikke-statlige organisasjoner og tenketanker for tradisjonell spionasje eller overvåkingsmål.

Økonomisk motiverte aktører: cyberkampanjer/grupper regissert av en kriminell organisasjon/person med motivasjon for økonomisk vinning og er ikke forbundet med høy tillit til en kjent ikke-nasjon stat eller kommersiell enhet. Denne kategorien inkluderer ransomware-operatorer, forretnings-e-postkompromisse, phishing og andre grupper med rent økonomiske motivasjoner eller utpressingsmotivasjoner.

Private sektor offensive aktører (PSOAs): cyber aktivitet ledet av kommersielle aktører som er kjente / legitime juridiske enheter, som skaper og selger cybervåpen til kunder som deretter velger mål og driver cybervåpen. Disse verktøyene ble observert rettet mot og overvåkende dissidenter, menneskerettighetsforkjempere, journalister, sivilsamfunnsforkjempere og andre private borgere, som truet mange globale menneskerettighetstiltak.

Påvirkningsoperasjoner: informasjonskampanjer kommunisert på nettet eller frakoblet på en manipulerende måte for å skifte oppfatninger, atferd eller beslutninger fra målgrupper for å fremme en gruppe eller en nasjons interesser og mål.

Grupper under utvikling: en midlertidig betegnelse gitt til en ukjent, fremvoksende eller utviklende trusselaktivitet. Denne betegnelsen gjør det mulig for Microsoft å spore en gruppe som et diskret sett med informasjon til vi kan nå høy visshet om opprinnelsen eller identiteten til skuespilleren bak operasjonen. Når kriteriene er oppfylt, konverteres en gruppe under utvikling til en navngitt aktør eller slås sammen til eksisterende navn.

I vår nye taksonomi representerer en værhendelse eller et familienavn en av kategoriene ovenfor. For nasjon-statlige aktører har vi tildelt et familienavn til et land / område av opprinnelse knyttet til tilskrivelse, som Typhoon indikerer opprinnelse eller tilskrivelse til Kina. For andre skuespillere representerer familienavnet en motivasjon. For eksempel indikerer Storm økonomisk motiverte aktører.

Trusselaktører i samme værfamilie får et adjektiv for å skille skuespillergrupper med distinkte taktikker, teknikker og prosedyrer (TTP-er), infrastruktur, mål eller andre identifiserte mønstre. For grupper under utvikling bruker vi en midlertidig angivelse av Storm og et firesifret nummer der det er en nyoppdaget, ukjent, fremvoksende eller utviklende klynge av trusselaktivitet.

Tabellen viser hvordan de nye familienavnene kartlegges til trusselaktørene vi sporer.

| Aktørkategori | Type: | Etternavn |

|---|---|---|

| Nasjonalstat | Kina Iran Libanon Nord-Korea Russland Sør-Korea Tyrkia Vietnam |

Tyfon Sandstorm Regn Sludd Snøstorm Hagl Støv Syklon |

| Økonomisk motivert | Økonomisk motivert | Storm |

| Offensive aktører i privat sektor | PSOAer | Tsunami |

| Påvirkningsoperasjoner | Påvirkningsoperasjoner | Flom |

| Grupper under utvikling | Grupper under utvikling | Storm |

Bruk følgende referansetabell for å forstå hvordan våre tidligere offentliggjorte gamle trusselskuespillernavn oversettes til vår nye taksonomi.

| Navn på trusselskuespiller | Forrige navn | Opprinnelse/trussel | Andre navn |

|---|---|---|---|

| Aqua Blizzard | ACTINIUM | Russland | UNC530, Primitiv bjørn, Gamaredon |

| Blå tsunami | Offensiv skuespiller i privat sektor | Svart kube | |

| Messing tyfon | BARIUM | Kina | APT41 |

| Kadett snøstorm | DEV-0586 | Russland | |

| Kamuflasje storm | TAAL | Økonomisk motivert | FIN6, Skeleton Spider |

| Lerretssyklon | VISMUT | Vietnam | APT32, OceanLotus |

| Karamell tsunami | SOURGUM | Offensiv skuespiller i privat sektor | Candiru |

| Carmine Tsunami | DEV-0196 | Offensiv skuespiller i privat sektor | QuaDream |

| Kull tyfon | KROM | Kina | ControlX |

| Kanelstorm | DEV-0401 | Økonomisk motivert | Keiser Dragonfly, Bronse Stjernelys |

| Sirkeltyfon | DEV-0322 | Kina | |

| Citrine Sleet | DEV-0139, DEV-1222 | Nord-Korea | AppleJeus, Labyrinth Chollima, UNC4736 |

| Bomull sandstorm | DEV-0198 (NEPTUNIUM) | Iran | Vice Leaker |

| Crimson Sandstorm | CURIUM | Iran | TA456, Skilpadde Shell |

| Cuboid Sandstorm | DEV-0228 | Iran | |

| Denim Tsunami | KNOTWEED | Offensiv skuespiller i privat sektor | DSIRF |

| Diamantslute | SINK | Nord-Korea | Labyrinth Chollima, Lasarus |

| Smaragdsludd | THALLIUM | Nord-Korea | Kimsuky, Velvet Chollima |

| Flax Typhoon | Storm-0919 | Kina | Eterisk panda |

| Skogssnøstorm | STRONTIUM | Russland | APT28, Fancy Bjørn |

| Ghost Blizzard | BROM | Russland | Energisk bjørn, crouching yeti |

| Gingham Typhoon | GADOLINIUM | Kina | APT40, Leviathan, TEMP. Attributt, kryptonittpanda |

| Granitt tyfon | GALLIUM | Kina | |

| Grå sandstorm | DEV-0343 | Iran | |

| Hazel Sandstorm | EUROPIUM | Iran | Cobalt Sigøyner, APT34, OilRig |

| Jade Sleet | Storm-0954 | Nord-Korea | TraderTraitor, UNC4899 |

| Blonder Storm | DEV-0950 | Økonomisk motivert | FIN11, TA505 |

| Sitron sandstorm | RUBIDIUM | Iran | Fox Kitten, UNC757, PioneerKitten |

| Leopard Tyfon | BLY | Kina | KAOS, Mana, Winnti, Rød Diablo |

| Syrin tyfon | DEV-0234 | Kina | |

| Luna Storm | Storm-0744 | Økonomisk motivert | |

| Manatee Storm | DEV-0243 | Økonomisk motivert | EvilCorp, UNC2165, Indrik Spider |

| Mango Sandstorm | KVIKKSØLV | Iran | MuddyWater, SeedWorm, Static Kitten, TEMP. Zagros |

| Marmorert støv | SILISIUM | Tyrkia | Havskilpadde |

| Marigold Sandstorm | DEV-0500 | Iran | Moses Staff |

| Midnattssnøstorm | NOBELIUM | Russland | APT29, Koselig Bjørn |

| Mint Sandstorm | FOSFOR | Iran | APT35, sjarmerende kattunge |

| Moonstone Sleet | Storm-1789 | Nord-Korea | |

| Mulberry Typhoon | MANGAN | Kina | APT5, Nøkkelhull panda, TABCTENG |

| Sennepsstorm | DEV-0206 | Økonomisk motivert | Lilla Vallhund |

| Natt tsunami | DEV-0336 | Offensiv skuespiller i privat sektor | NSO-gruppe |

| Nylon Typhoon | NIKKEL | Kina | ke3chang, APT15, Vixen Panda |

| Octo Storm | Storm-0875 | Økonomisk motivert | 0ktapus, Spredt edderkopp, UNC3944 |

| Onyx Sleet | PLUTONIUM | Nord-Korea | Silent Chollima, Andariel, DarkSeoul |

| Opal Sleet | OSMIUM | Nord-Korea | Konni |

| Fersken sandstorm | HOLMIUM | Iran | APT33, raffinert kattunge |

| Perle sludd | DEV-0215 (LAWRENCIUM) | Nord-Korea | |

| Periwinkle Storm | DEV-0193 | Økonomisk motivert | Wizard Spider, UNC2053 |

| Phlox Storm | DEV-0796 | Økonomisk motivert | ClickPirate, Chrome Loader, Choziosi-laster |

| Rosa sandstorm | AMERICIUM | Iran | Agrius, Deadwood, BlackShadow, SharpBoys |

| Pistachio Storm | DEV-0237 | Økonomisk motivert | FIN12 |

| Rutete regn | POLONIUM | Libanon | |

| Gresskar sandstorm | DEV-0146 | Iran | ZeroCleare |

| Lilla tyfon | KALIUM | Kina | APT10, Cloudhopper, MenuPass |

| Raspberry Typhoon | RADIUM | Kina | APT30, LotusBlossom |

| Ruby Sleet | CERIUM | Nord-Korea | |

| Laks tyfon | NATRIUM | Kina | APT4, Maverick Panda |

| Sangria Storm | ELBRUS | Økonomisk motivert | Carbon Spider, FIN7 |

| Sapphire Sleet | COPERNICIUM | Nord-Korea | Genie Spider, BlueNoroff |

| Seashell Blizzard | IRIDIUM | Russland | APT44, Sandworm |

| Hemmelig snøstorm | KRYPTON | Russland | Giftig bjørn, Turla, Slange |

| Silk Typhoon | HAFNIUM | Kina | |

| Røyk sandstorm | BOHRIUM | Iran | |

| Spandex Storm | CHIMBORAZO | Økonomisk motivert | TA505 |

| Stjerne snøstorm | SEABORGIUM | Russland | Callisto, gjenbruk team |

| Storm-0062 | Kina | DarkShadow, Oro0lxy | |

| Storm-0133 | Iran | LYCEUM, HEXANE | |

| Storm-0216 | Økonomisk motivert | Vridd edderkopp, UNC2198 | |

| Storm-0257 | Gruppe under utvikling | UNC1151 | |

| Storm-0324 | Økonomisk motivert | TA543, Sagrid | |

| Storm-0381 | Økonomisk motivert | ||

| Storm-0530 | Nord-Korea | H0lyGh0st | |

| Storm-0539 | Økonomisk motivert | Atlasløve | |

| Storm-0558 | Kina | ||

| Storm-0569 | Økonomisk motivert | ||

| Storm-0587 | Russland | SaintBot, St. Bjørn, TA471 | |

| Storm-0744 | Økonomisk motivert | ||

| Storm-0784 | Iran | ||

| Storm-0829 | Gruppe under utvikling | Nwgen-teamet | |

| Storm-0835 | Gruppe under utvikling | EvilProxy | |

| Storm-0842 | Iran | ||

| Storm-0861 | Iran | ||

| Storm-0867 | Egypt | Koffein | |

| Storm-0971 | Økonomisk motivert | (Slått sammen til Octo Storm) | |

| Storm-0978 | Gruppe under utvikling | RomCom, Underjordisk team | |

| Storm-1044 | Økonomisk motivert | Danabot | |

| Storm-1084 | Iran | DarkBit | |

| Storm-1099 | Russland | ||

| Storm-1101 | Gruppe under utvikling | NakedPages | |

| Storm-1113 | Økonomisk motivert | ||

| Storm-1133 | Den palestinske selvstyringsmyndigheten | ||

| Storm-1152 | Økonomisk motivert | ||

| Storm-1167 | Indonesia | ||

| Storm-1175 | Økonomisk motivert | ||

| Storm-1283 | Gruppe under utvikling | ||

| Storm-1286 | Gruppe under utvikling | ||

| Storm-1295 | Gruppe under utvikling | Storhet | |

| Storm-1364 | Iran | ||

| Storm-1376 | Kina, Innflytelse operasjoner | ||

| Storm-1516 | Russland, Innflytelse operasjoner | ||

| Storm-1567 | Økonomisk motivert | Akira | |

| Storm-1575 | Gruppe under utvikling | Pappasekunder | |

| Storm-1674 | Økonomisk motivert | ||

| Storm-1679 | Russland, Innflytelse operasjoner | ||

| Storm-1811 | Økonomisk motivert | ||

| Storm-1849 | Kina | UAT4356 | |

| Jordbær storm | Økonomisk motivert | LAPSUS$ | |

| Sunglow Blizzard | Russland | ||

| Tomatstorm | SPURR | Økonomisk motivert | Vatet |

| Vanilla Storm | DEV-0832 | Økonomisk motivert | |

| Velvet Storm | DEV-0504 | Økonomisk motivert | |

| Violet Typhoon | ZIRKONIUM | Kina | APT31 |

| Volt Typhoon | Kina | BRONSE SILHUETT, VANGUARD PANDA | |

| Vinsevær | PARINACOTA | Økonomisk motivert | Wadhrama |

| Wisteria Tsunami | DEV-0605 | Offensiv skuespiller i privat sektor | CyberRoot |

| Zigzag Hail | DUBNIUM | Sør-Korea | Dark Hotel, Tapaoux |

Les vår kunngjøring om den nye taksonomien for mer informasjon: https://aka.ms/threatactorsblog

Sette intelligens i hendene på sikkerhetseksperter

Intel-profiler i Microsoft Defender Threat Intelligence gir avgjørende innsikt om trusselaktører. Disse innsiktene gjør det mulig for sikkerhetsteam å få den konteksten de trenger når de forbereder seg på og reagerer på trusler.

I tillegg gir Microsoft Defender Threat Intelligence Intel Profiles API den mest oppdaterte trusselaktørens infrastruktursynlighet i bransjen i dag. Oppdatert informasjon er avgjørende for å muliggjøre trusselintelligens- og sikkerhetsoperasjoner (SecOps)-team for å effektivisere deres avanserte trusseljakt- og analysearbeidsflyter. Finn ut mer om denne API-en i dokumentasjonen: Bruk API-ene for trusselintelligens i Microsoft Graph (forhåndsversjon).

Ressurser

Bruk følgende spørring på Microsoft Defender XDR og andre Microsoft-sikkerhetsprodukter som støtter Kusto-spørringsspråket (KQL) for å få informasjon om en trusselaktør ved hjelp av det gamle navnet, det nye navnet eller bransjenavnet:

let TANames = externaldata(PreviousName: string, NewName: string, Origin: string, OtherNames: dynamic)[@"https://raw.githubusercontent.com/microsoft/mstic/master/PublicFeeds/ThreatActorNaming/MicrosoftMapping.json"] with(format="multijson", ingestionMapping='[{"Column":"PreviousName","Properties":{"Path":"$.Previous name"}},{"Column":"NewName","Properties":{"Path":"$.New name"}},{"Column":"Origin","Properties":{"Path":"$.Origin/Threat"}},{"Column":"OtherNames","Properties":{"Path":"$.Other names"}}]');

let GetThreatActorAlias = (Name: string) {

TANames

| where Name =~ NewName or Name =~ PreviousName or OtherNames has Name

};

GetThreatActorAlias("ZINC")

Følgende filer som inneholder den omfattende kartleggingen av gamle trusselskuespillernavn med sine nye navn, er også tilgjengelige:

Tilbakemeldinger

Kommer snart: Gjennom 2024 faser vi ut GitHub Issues som tilbakemeldingsmekanisme for innhold, og erstatter det med et nytt system for tilbakemeldinger. Hvis du vil ha mer informasjon, kan du se: https://aka.ms/ContentUserFeedback.

Send inn og vis tilbakemelding for