Konfigurer en SAML 2.0-leverandør for portaler

Obs!

Fra og med 12. oktober 2022 er Power Apps-portaler Power Pages. Mer informasjon: Microsoft Power Pages er nå tilgjengelig (blogg)

Vi overfører og slår snart sammen Power Apps-portaldokumentasjonen med Power Pages-dokumentasjonen.

Hvis du vil angi ekstern autentisering, kan du legge til en eller flere SAML 2.0-kompatible identitetsleverandører. Denne artikkelen beskriver hvordan du konfigurerer ulike identitetsleverandører for å integrere med en portal som fungerer som en tjenesteleverandør.

Obs!

Endringer i godkjenningsinnstillingene kan ta noen minutter å gjenspeile i portalen. Start portalen på nytt ved hjelp av portalhandlingene hvis du vil gjenspeile endringene umiddelbart.

Slik konfigurerer du en SAML 2.0-leverandør

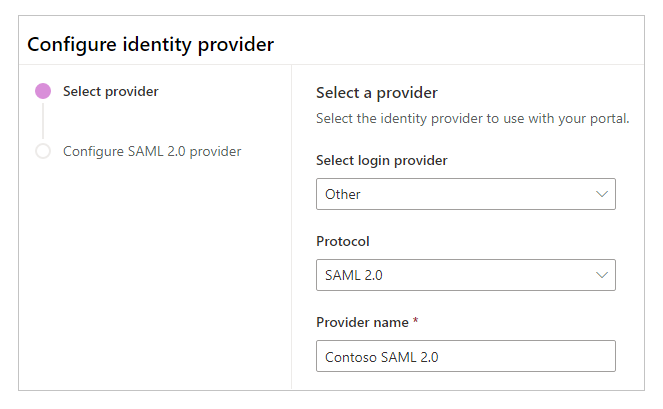

Velg Legg til leverandør for portalen.

Velg Annen for Påloggingsleverandør.

Velg SAML 2.0 for Protokoll.

Angi et leverandørnavn.

Velg Neste.

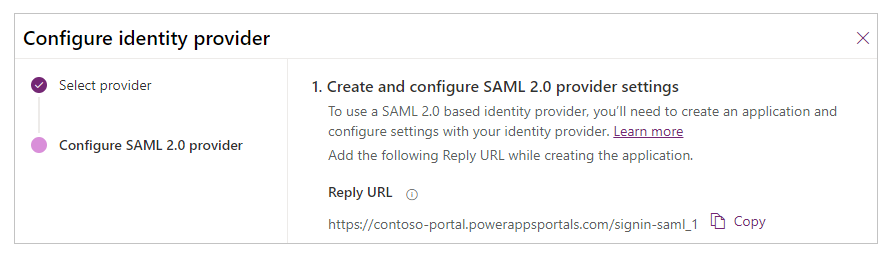

Opprett programmet, og konfigurerinnstillingene med identitetsleverandøren.

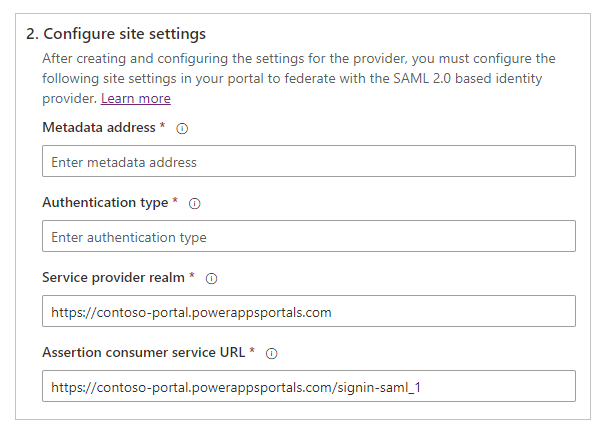

Angi følgende områdeinnstillinger for portalkonfigurasjon.

Obs!

Du må se gjennom og om nødvendig endre standardverdiene.

Navn Beskrivelse Adresse for metadata Filplasseringen for metadata for identitetsleverandøren for SAML 2.0.

Eksempel (Azure AD):https://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/federationmetadata/2007-06/federationmetadata.xmlAutentiseringstype Verdien for enhets-ID-en som angir et globalt unikt navn for identitetsleverandøren for SAML 2.0.

Eksempel (Azure AD):https://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/Tjenesteleverandørområde URL-adressen til portalen som angir tjenesteleverandøren for området for identitetsleverandøren for SAML 2.0.

Eksempel:https://contoso-portal.powerappsportals.com/Nettadresse til kundeservice for påstand Nettadressen til portalen som tilsvarer tjenesteleverandørens endepunkt (nettadresse). Denne URL-adressen er ansvarlig for å motta og analysere en SAML-påstand.

Eksempel:https://contoso-portal.powerappsportals.com/signin-saml_1

Obs! Hvis du bruker standard URL-adresse for portal, kan du kopiere og lime inn svar-URL-adressen som vises under trinnet Opprett og konfigurer SAML 2.0-leverandørinnstillinger. Hvis du bruker et egendefinert domenenavn, angir du URL-adressen manuelt. Vær sikker på at verdien du angir her, er nøyaktig den samme som verdien for URI for omdirigering for programmet i identitetsleverandørkonfigurasjonen (for eksempel Azure-portalen).Velg Neste.

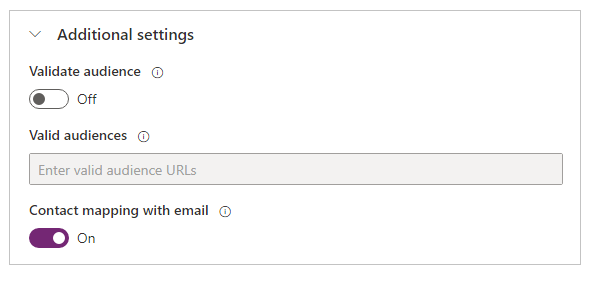

(Valgfritt) Konfigurer flere innstillinger.

Navn Beskrivelse Valider målgruppe Hvis dette er aktivert, valideres målgruppen under tokenvalidering. Gyldige målgrupper En kommadelt liste over nettadresser for målgruppe. Kontakttilordning med e-post Angi om kontaktene er tilordnet til en tilhørende e-post. Når dette er satt til På, knyttes en unik kontaktoppføring til en samsvarende e-postadresse, tilordner den eksterne identitetsleverandøren til kontakten etter en vellykket brukerpålogging. Velg Bekreft.

Slik redigerer du en SAML 2.0-leverandør

Se også

Konfigurer en SAML 2.0-leverandør for portaler med Azure AD

Konfigurer en SAML 2.0-leverandør for portaler med AD FS

Vanlige spørsmål om bruk av SAML 2.0 i portaler

Obs!

Kan du fortelle oss om språkinnstillingene for dokumentasjonen? Ta en kort undersøkelse. (vær oppmerksom på at denne undersøkelsen er på engelsk)

Undersøkelsen tar rundt sju minutter. Det blir ikke samlet inn noen personopplysninger (personvernerklæring).

Tilbakemeldinger

Kommer snart: Gjennom 2024 faser vi ut GitHub Issues som tilbakemeldingsmekanisme for innhold, og erstatter det med et nytt system for tilbakemeldinger. Hvis du vil ha mer informasjon, kan du se: https://aka.ms/ContentUserFeedback.

Send inn og vis tilbakemelding for