Konfigurere en DLP-policy for Power BI

Denne artikkelen beskriver hvordan du konfigurerer en policy for hindring av datatap (DLP) for Power BI.

Forutsetning

Før du kommer i gang med DLP for Power BI, bør du bekrefte Microsoft 365-abonnementet. Administratorkontoen som konfigurerer DLP-reglene, må tilordnes én av følgende lisenser:

- Microsoft 365 E5

- Microsoft 365 E5 Compliance

- Microsoft 365 E5 Information Protection &governance

Konfigurere en policy

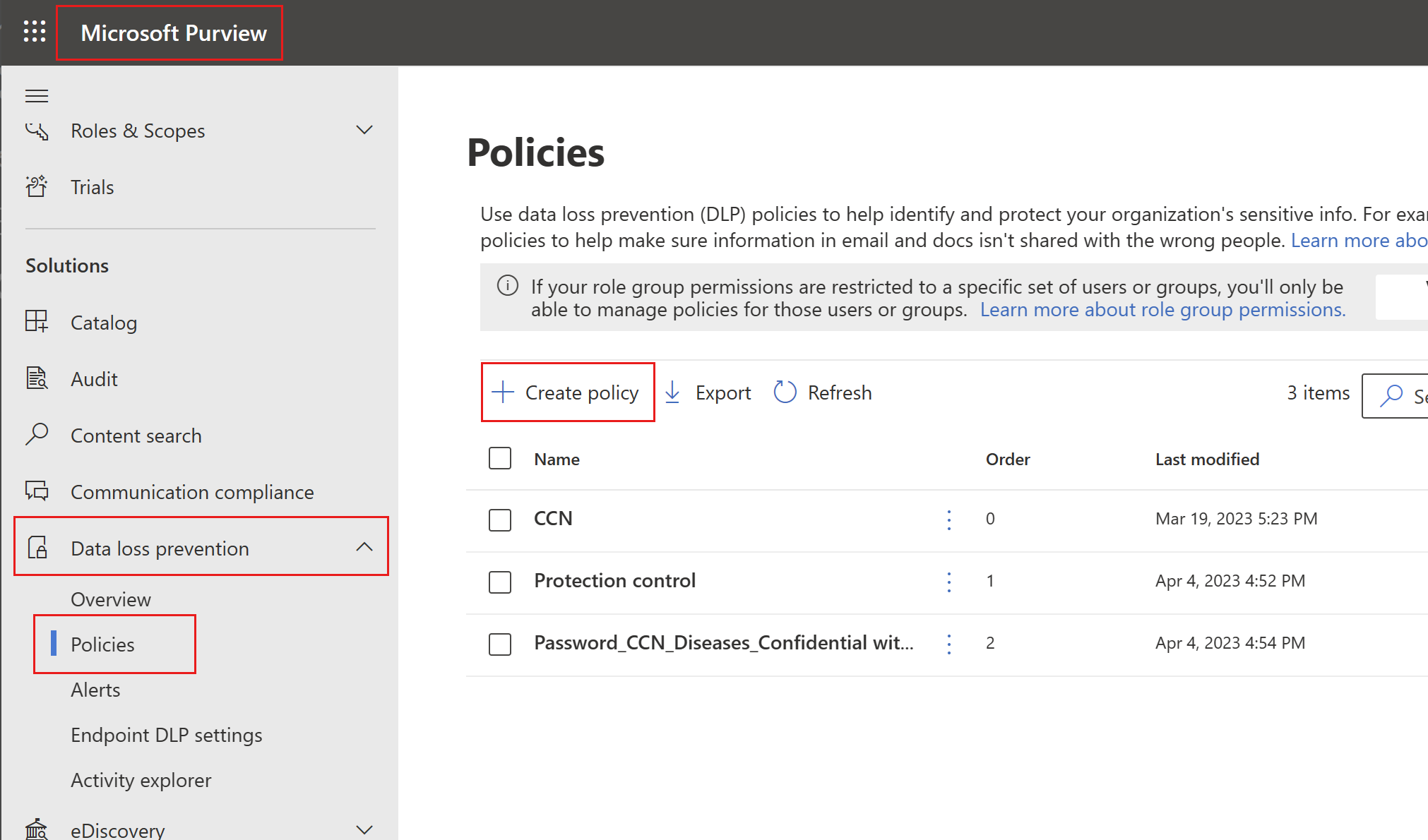

Logg på Microsoft Purview-samsvarsportal.

Utvid løsningen for hindring av tap av data i navigasjonsruten, velg Policyer, og velg Opprett policy.

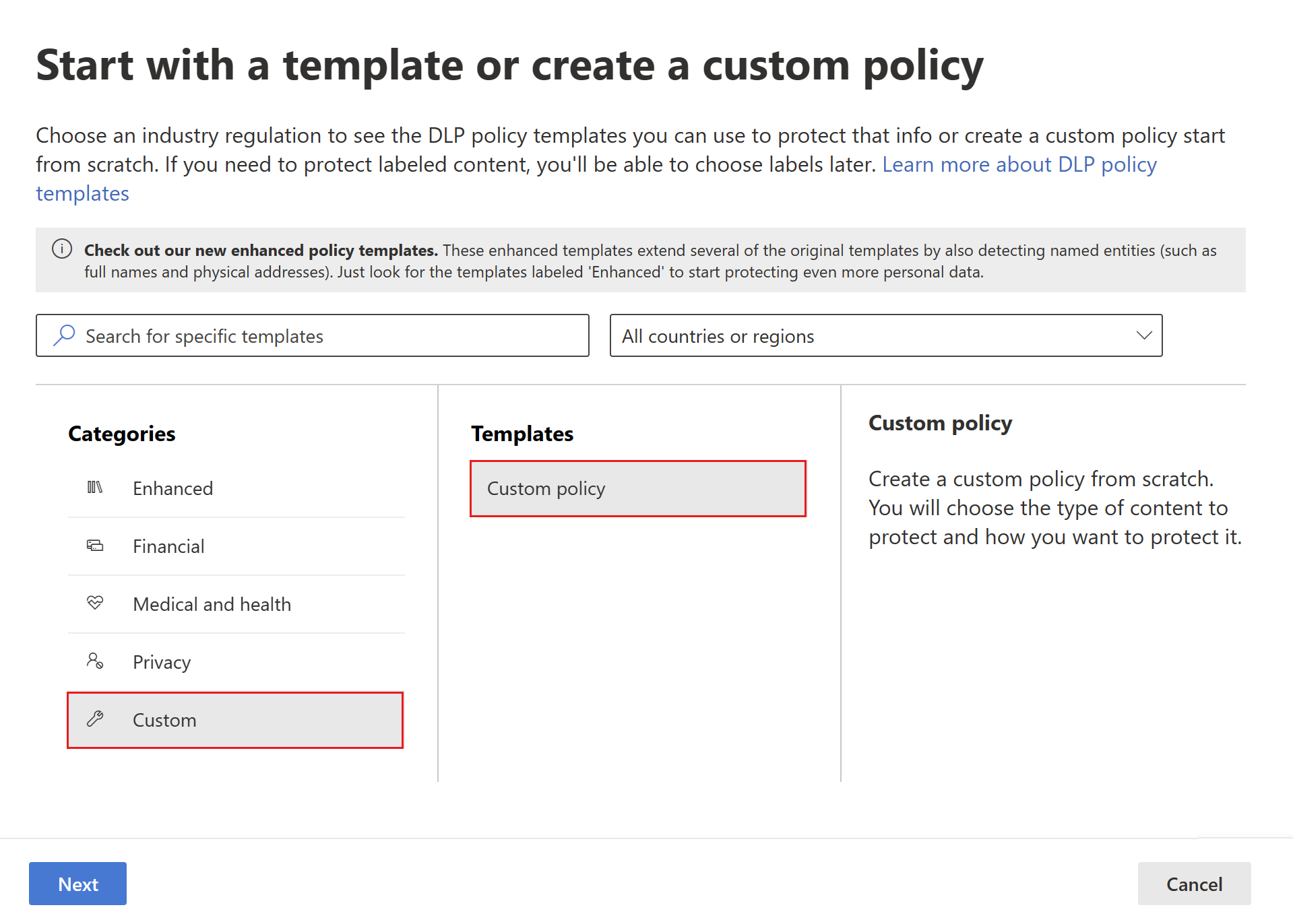

Velg egendefinert kategori, og deretter malen egendefinert policy.

Merk

Ingen andre kategorier eller maler støttes for øyeblikket.

Når du er ferdig, velger du Neste.

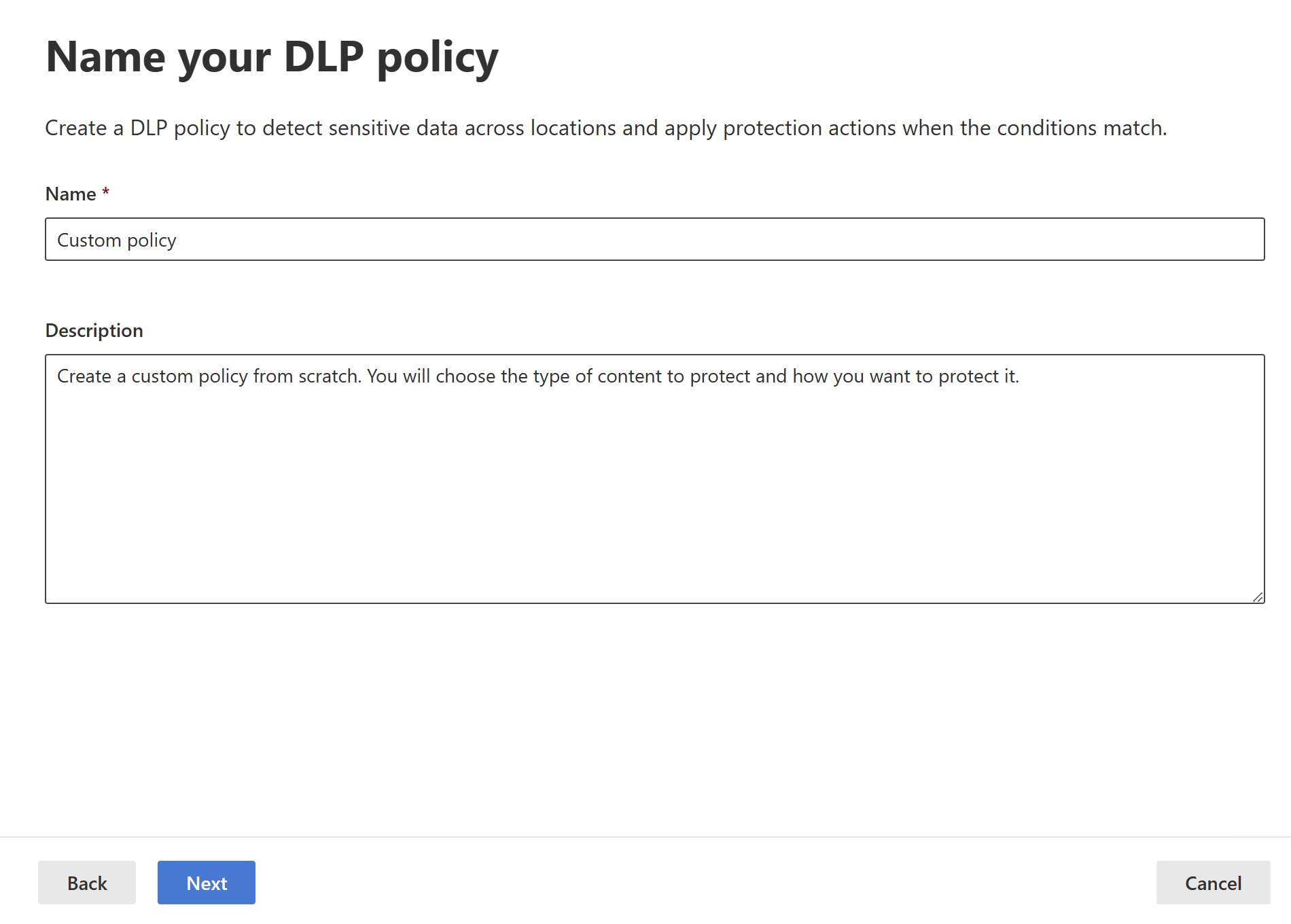

Gi policyen et navn og gi en meningsfull beskrivelse.

Når du er ferdig, velger du Neste.

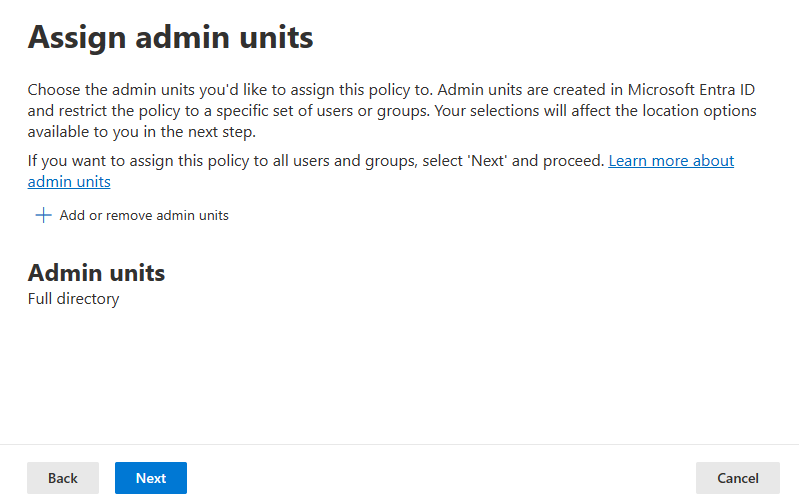

Velg Neste når du kommer til siden Tilordne administratorenheter.

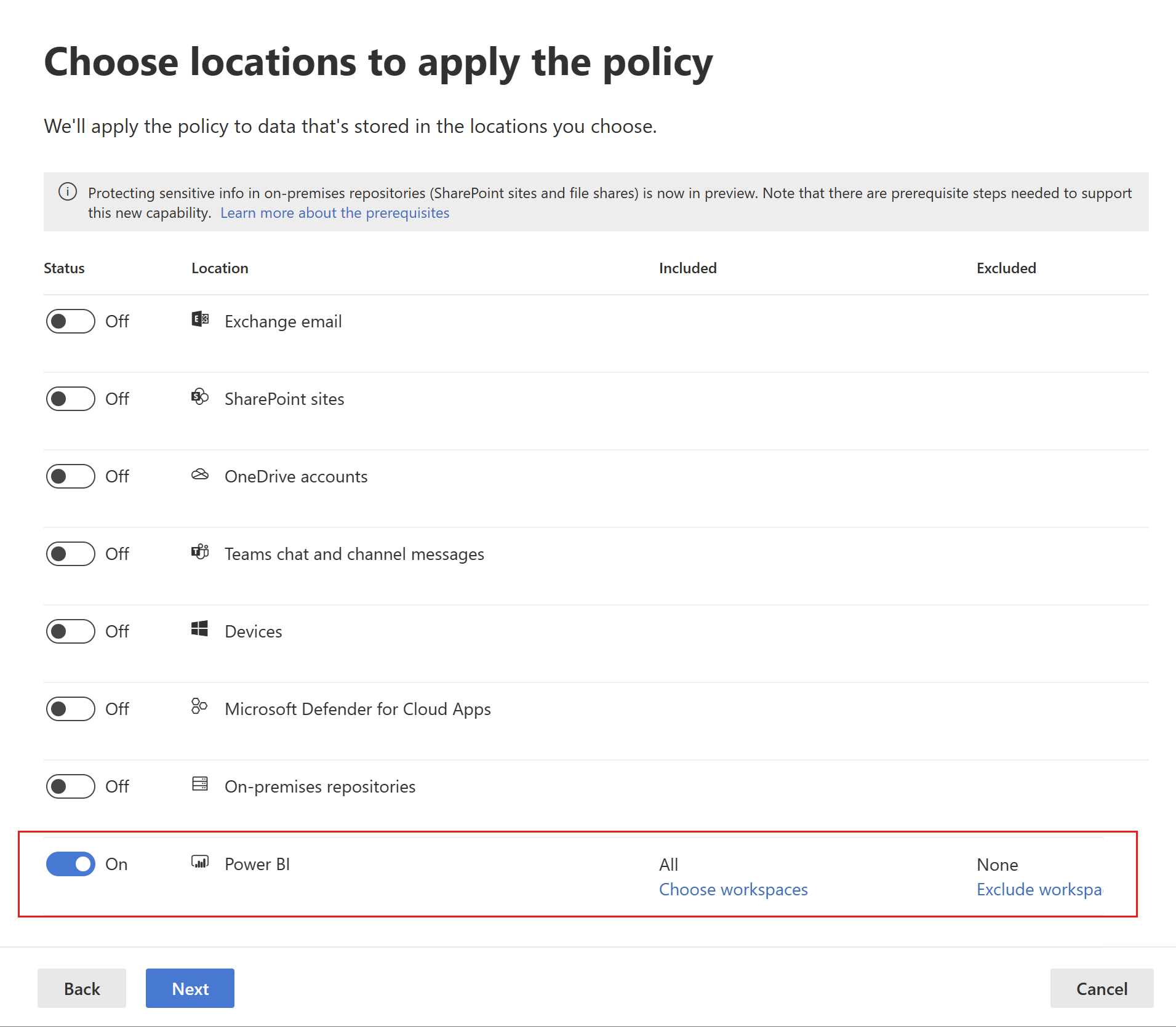

Aktiver Power BI som en plassering for DLP-policyen. Deaktiver alle andre plasseringer. For øyeblikket må DLP-policyer for Power BI angi Power BI som eneste plassering.

Policyen gjelder som standard for alle arbeidsområder. Alternativt kan du angi bestemte arbeidsområder som skal inkluderes i policyen samt arbeidsområder som skal utelates fra policyen.

Merk

DLP-handlinger støttes bare for arbeidsområder som driftes i Premium-kapasiteter.

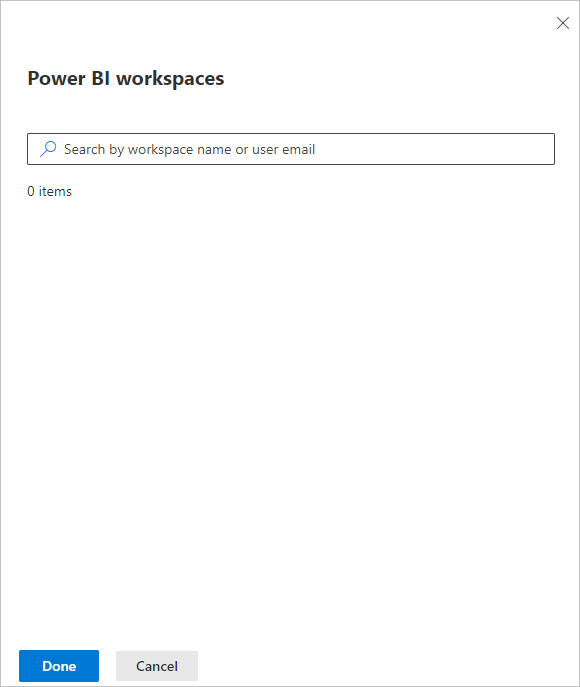

Hvis du velger Velg arbeidsområder eller Utelat arbeidsområder, kan du velge arbeidsområder som skal inkluderes (eller utelates).

Du kan søke etter arbeidsområder etter arbeidsområdenavn eller e-postadresse for brukere. Når du søker etter en brukers e-postadresse, blir brukerens Mitt arbeidsområde oppført som personalWorkspace – <e-postadresse>, og du kan deretter velge det.

Når du har aktivert Power BI som en DLP-plassering for policyen og valgt hvilke arbeidsområder policyen skal gjelde for, velger du Neste.

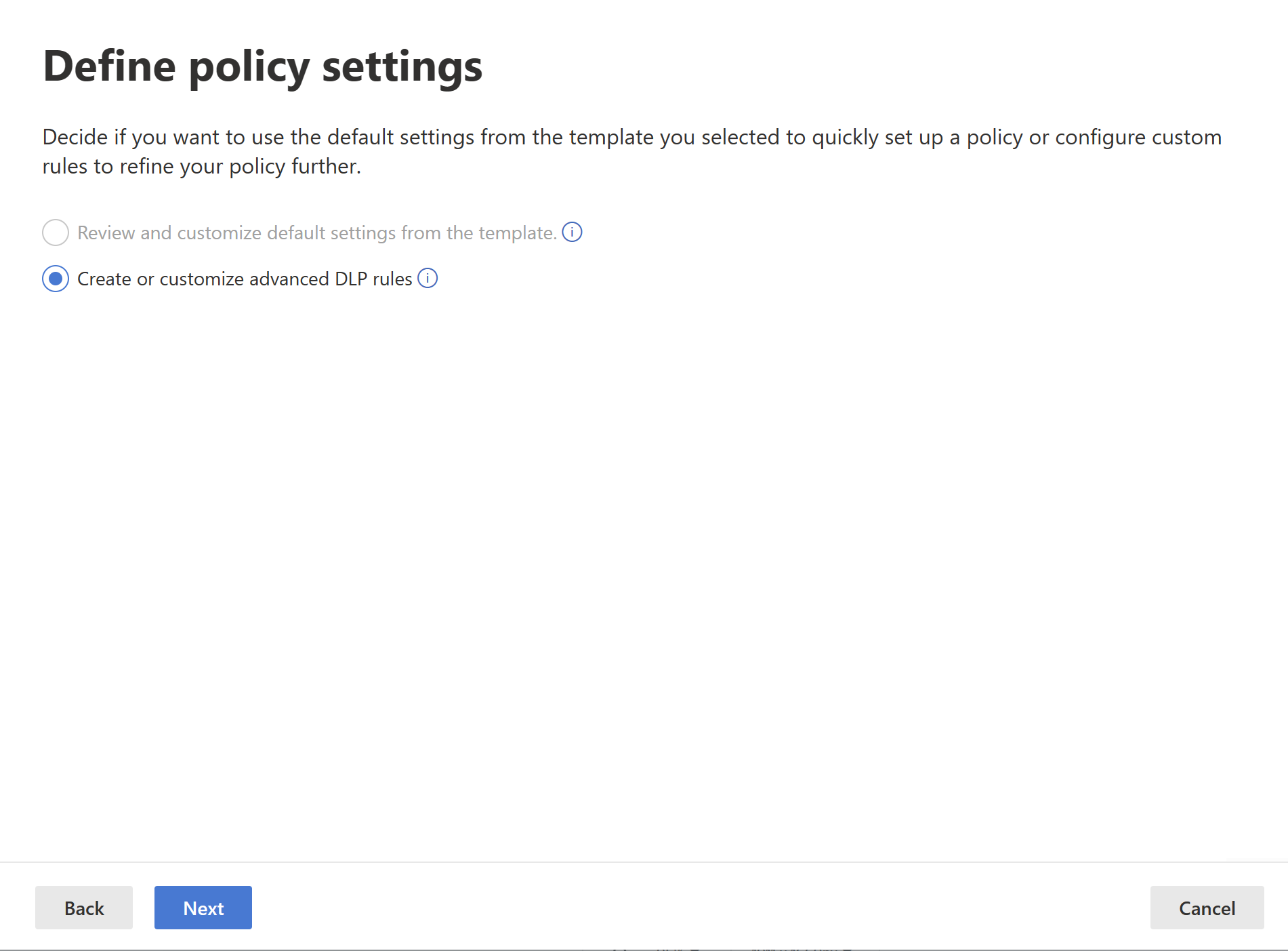

Siden Definer policyinnstillinger vises. Velg Opprett eller tilpass avanserte DLP-regler for å begynne å definere policyen.

Når du er ferdig, velger du Neste.

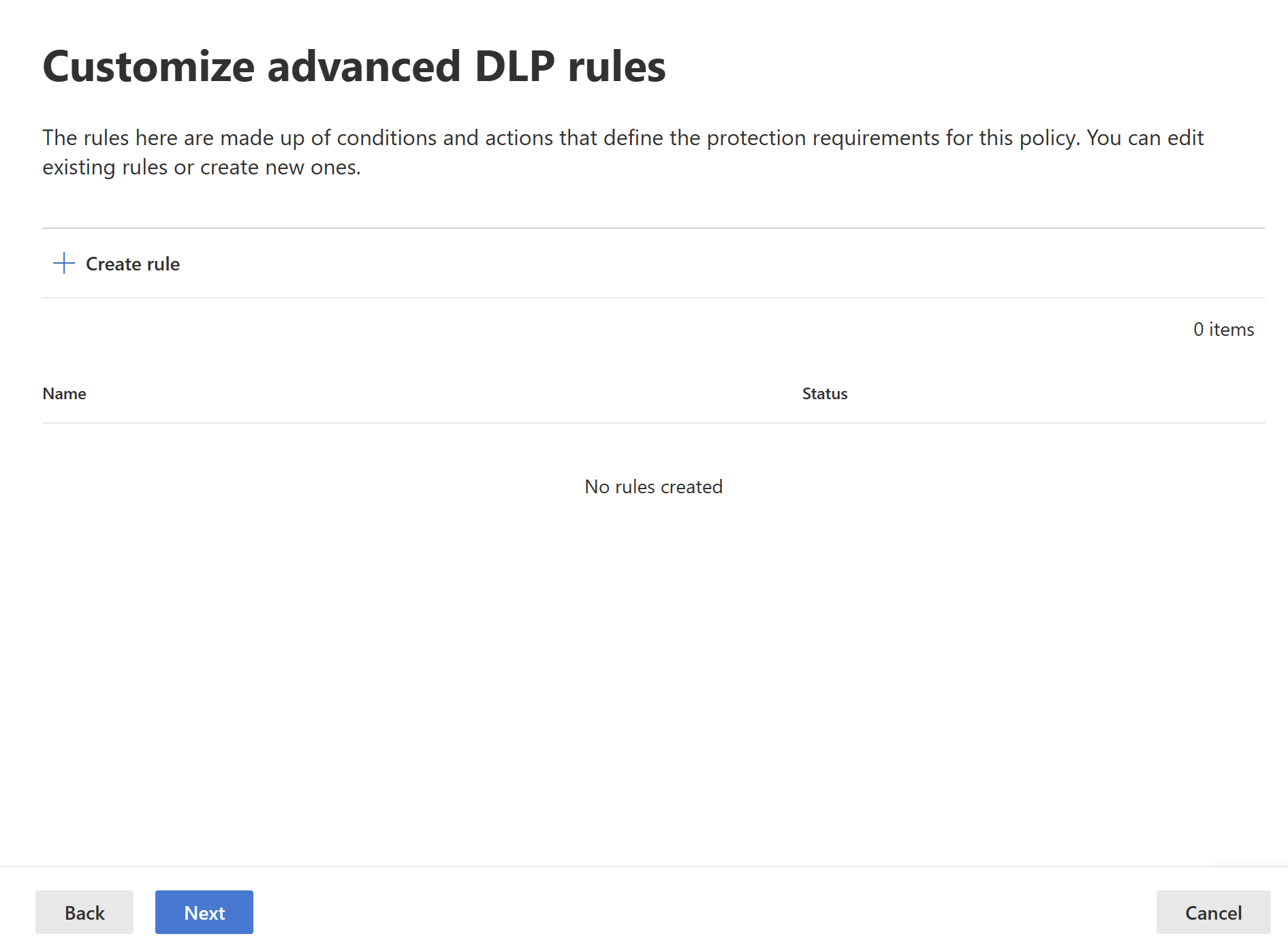

På siden Tilpass avanserte DLP-regler kan du enten begynne å opprette en ny regel eller velge en eksisterende regel som skal redigeres. Velg Opprett regel.

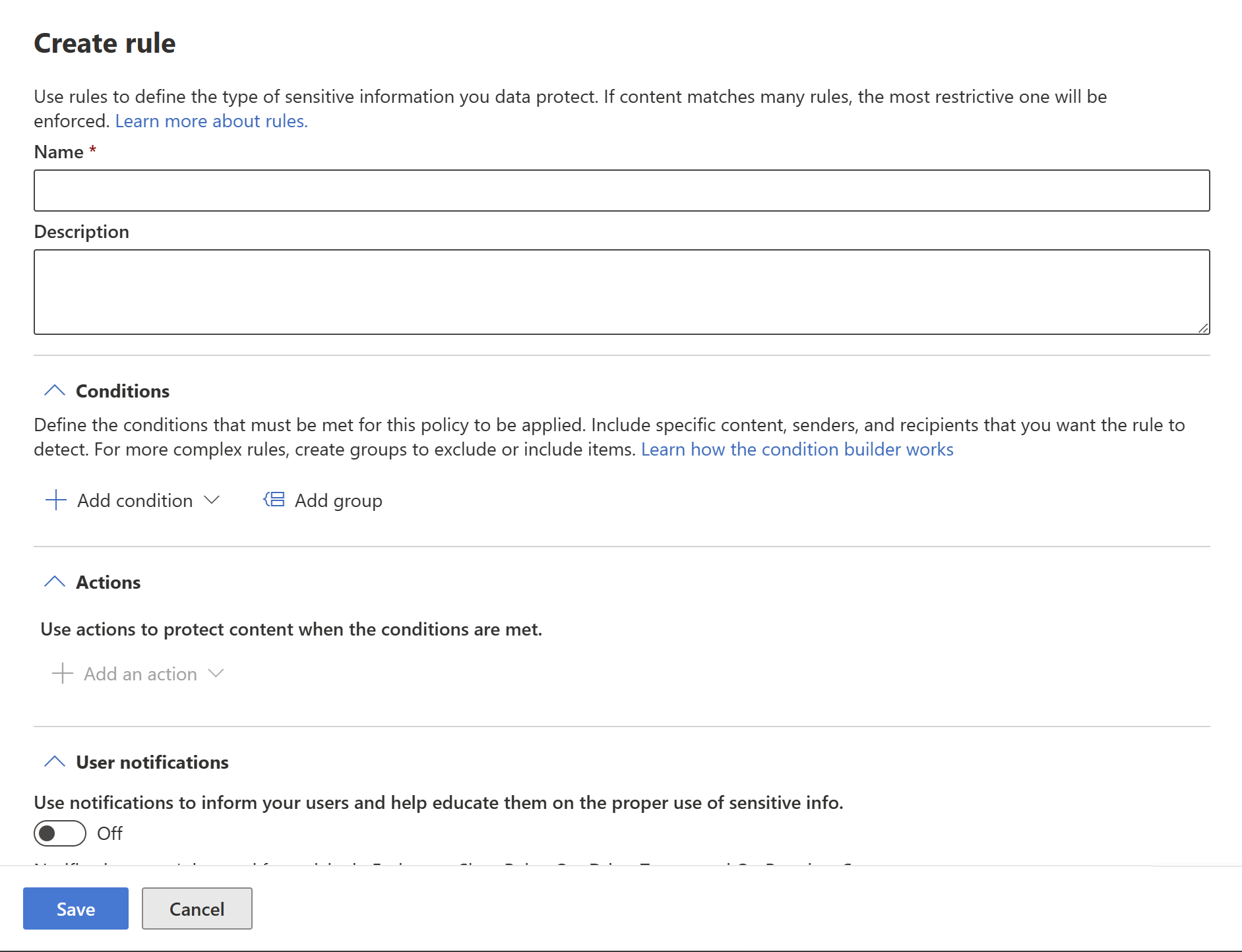

Siden Opprett regel vises. Angi et navn og en beskrivelse for regelen på siden opprettingsregel, og konfigurer deretter de andre inndelingene, som er beskrevet etter bildet nedenfor.

Betingelser

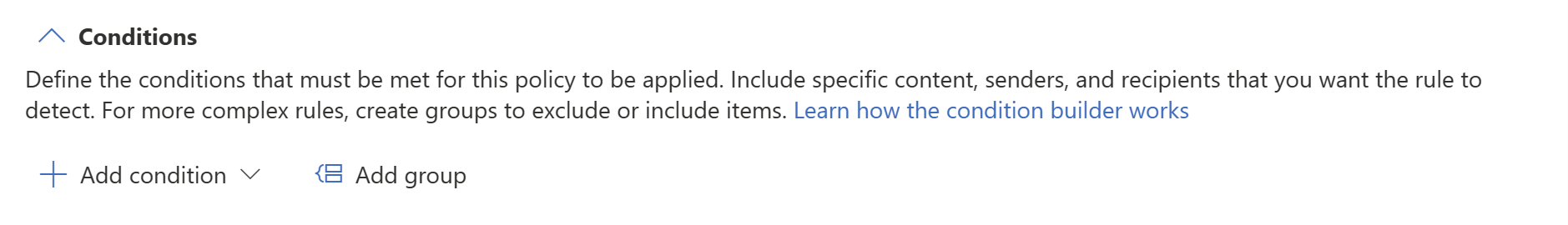

I betingelsesdelen definerer du betingelsene som policyen skal gjelde for for en semantisk modell. Betingelser opprettes i grupper. Grupper gjør det mulig å konstruere komplekse forhold.

Åpne betingelsesinndelingen. Velg Legg til betingelse hvis du vil opprette en enkel eller kompleks betingelse, eller Legg til gruppe hvis du vil begynne å opprette en kompleks betingelse.

Hvis du vil ha mer informasjon om hvordan du bruker betingelsesverktøyet, kan du se Kompleks regelutforming.

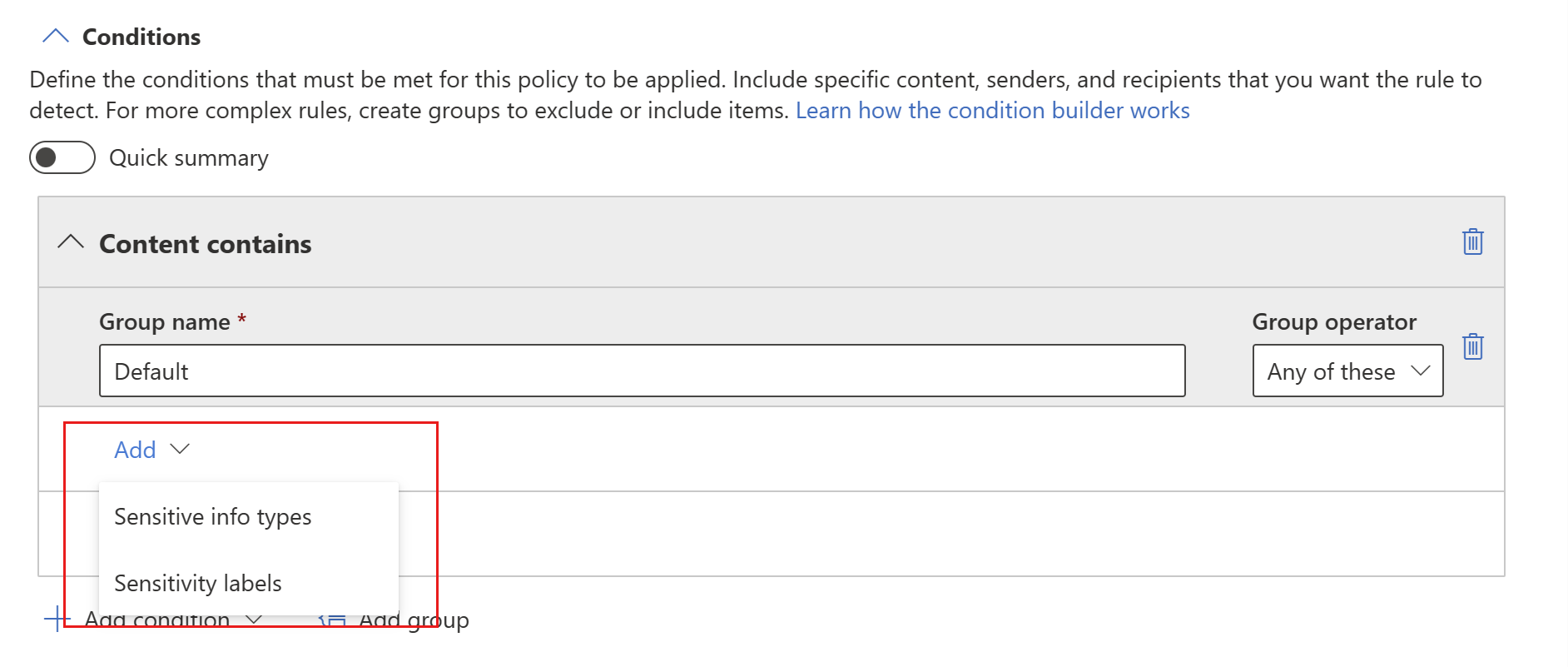

Hvis du velger Legg til betingelse, velger du innhold, deretter legger du til, og deretter enten sensitive informasjonstyper eller følsomhetsetiketter.

Hvis du begynte med Legg til gruppe, kommer du til slutt til Legg til-betingelse, hvoretter du fortsetter som beskrevet ovenfor.

Hvis du begynte med Legg til gruppe, kommer du til slutt til Legg til-betingelse, hvoretter du fortsetter som beskrevet ovenfor.

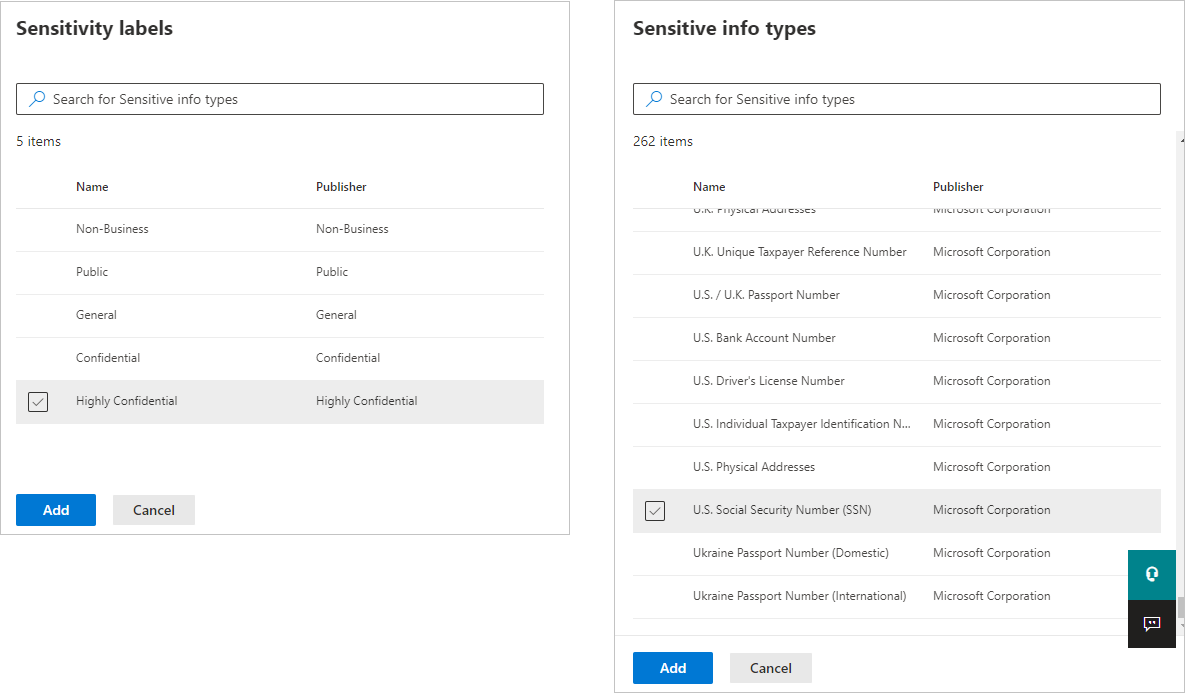

Når du velger sensitive informasjonstyper eller følsomhetsetiketter, kan du velge bestemte følsomhetsetiketter eller sensitive informasjonstyper du vil finne fra en liste som vises i en sidestolpe.

Når du velger en sensitiv informasjonstype som en betingelse, må du angi hvor mange forekomster av denne typen som må oppdages for at betingelsen skal betraktes som oppfylt. Du kan angi fra 1 til 500 forekomster. Hvis du vil oppdage 500 eller flere unike forekomster, skriver du inn et område på 500 til Any. Du kan også velge graden av tillit til samsvarende algoritme. Velg informasjonsknappen ved siden av konfidensnivået for å se definisjonen av hvert nivå.

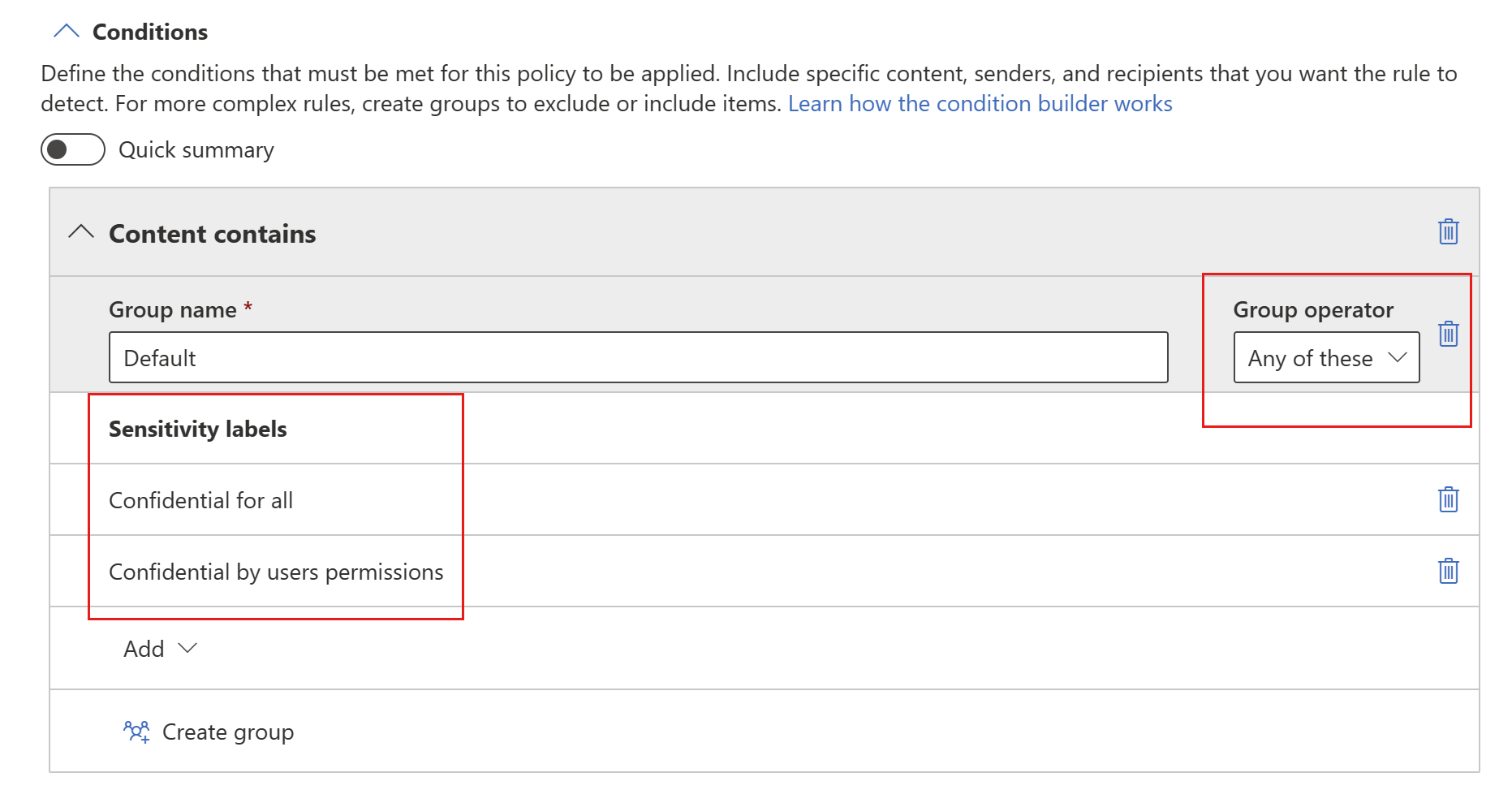

Du kan legge til flere følsomhetsetiketter eller sensitive informasjonstyper i gruppen. Til høyre for gruppenavnet kan du angi alle disse eller alle disse. Dette bestemmer om treff på alle eller noen av elementene i gruppen kreves for at betingelsen skal holde. Hvis du har angitt mer enn én følsomhetsetikett, kan du bare velge noen av disse, siden semantiske modeller ikke kan ha mer enn én etikett brukt.

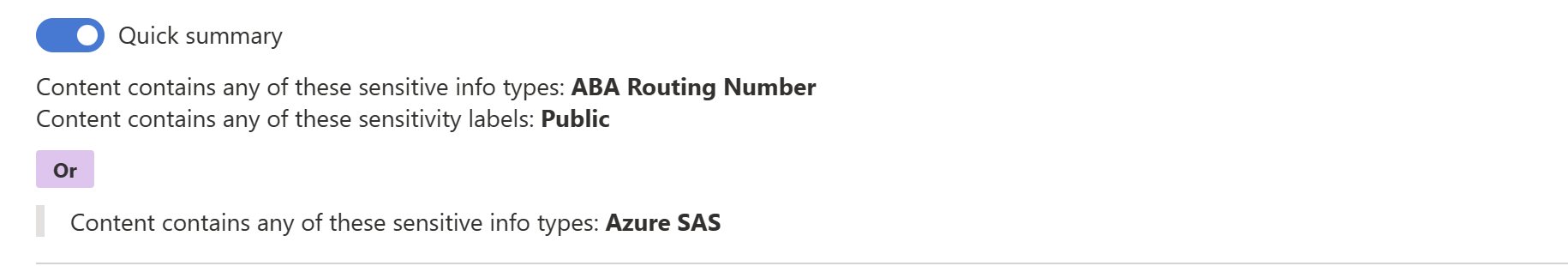

Bildet nedenfor viser en gruppe (standard) som inneholder to følsomhetsetikettbetingelser. Logikken Noen av disse betyr at et treff på en av følsomhetsetikettene i gruppen utgjør «sann» for denne gruppen.

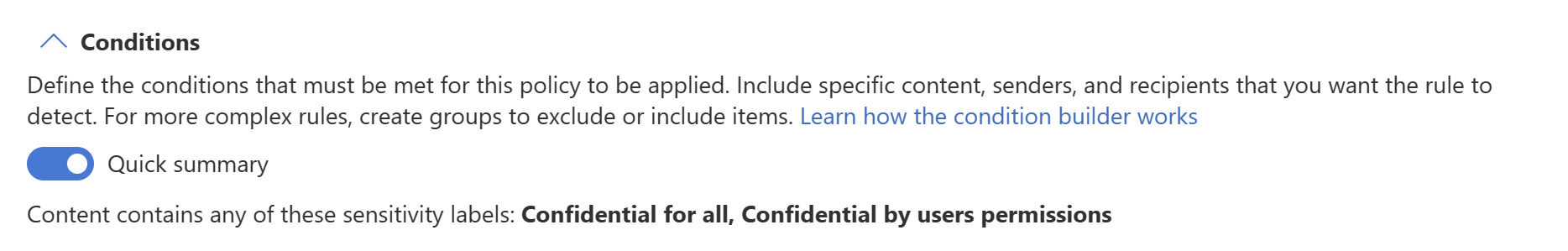

Du kan bruke hurtigsammendragsknappen for å få logikken i regelen oppsummert i en setning.

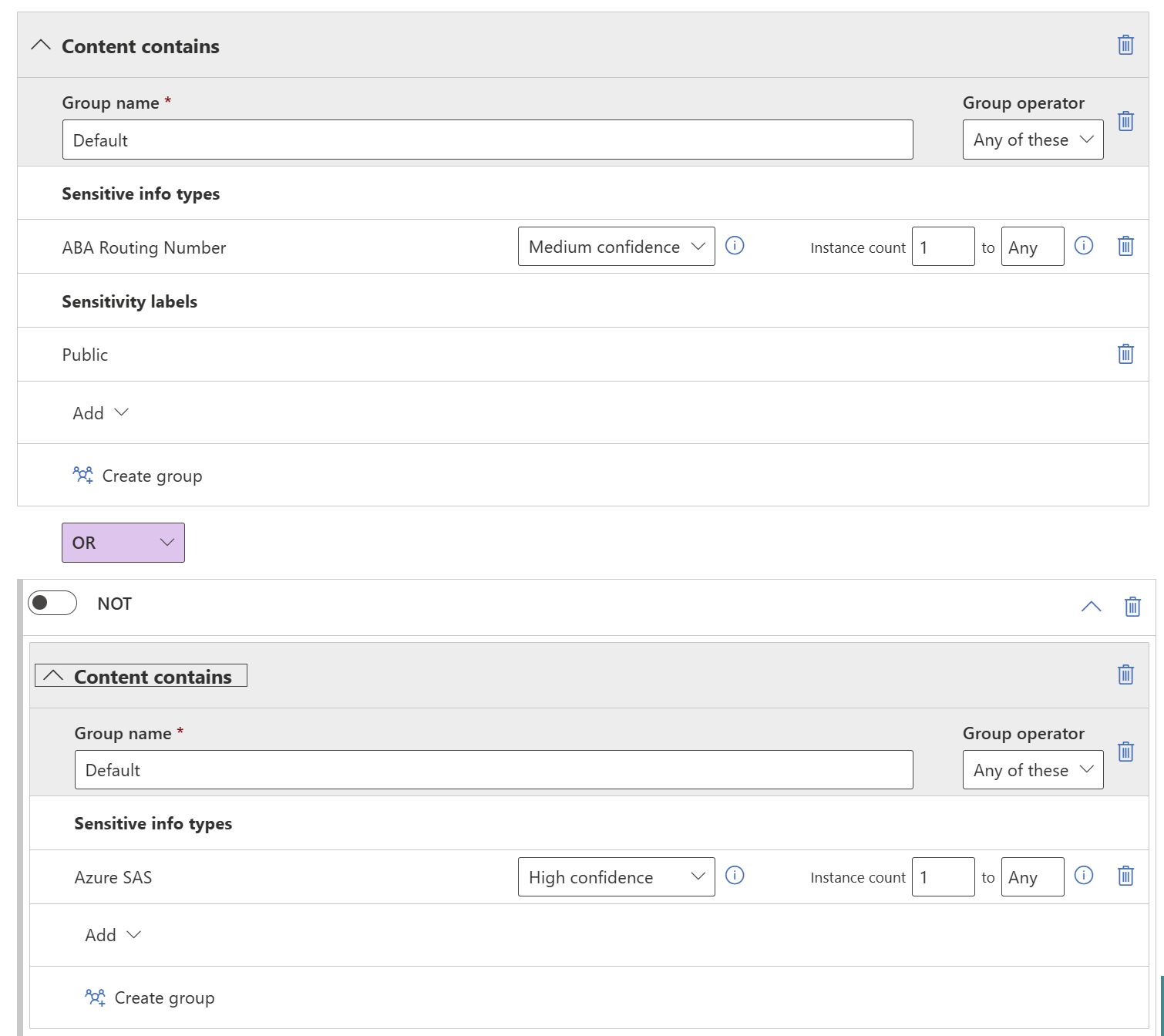

Du kan opprette mer enn én gruppe, og du kan kontrollere logikken mellom gruppene med OG eller ELLER logikk.

Bildet nedenfor viser en regel som inneholder to grupper, sammenføyd av OR-logikk .

Her er den samme regelen som vises som et raskt sammendrag.

Handlinger

Beskyttelseshandlinger er for øyeblikket utilgjengelige for Power BI DLP-policyer.

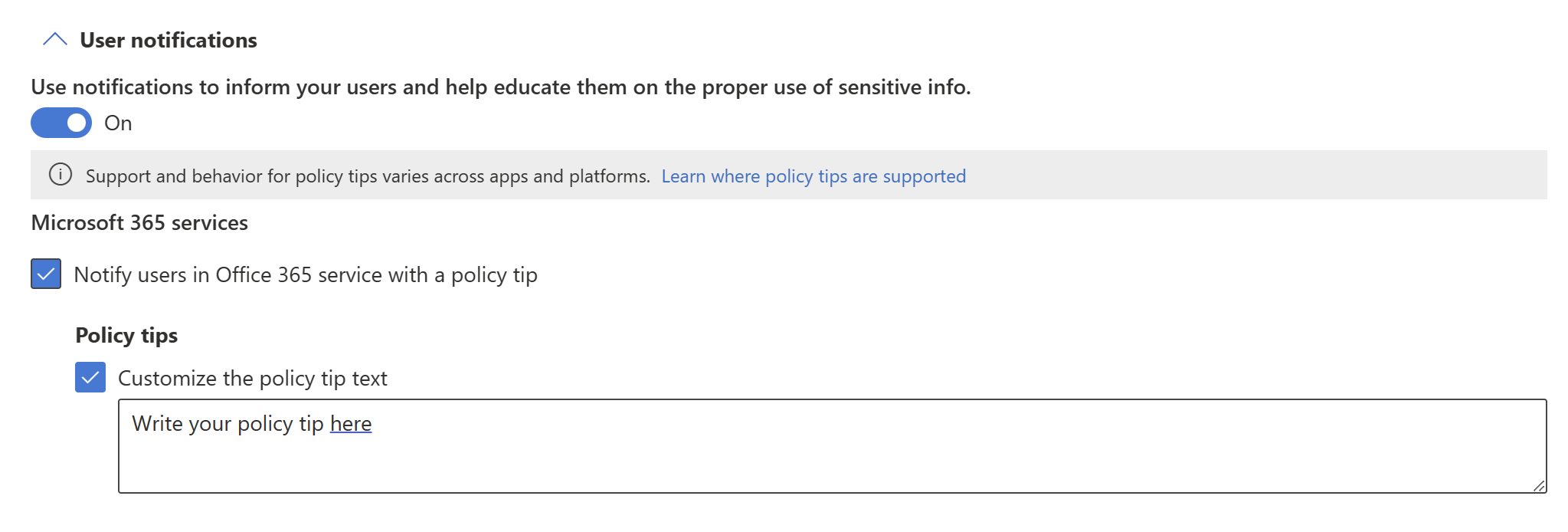

Brukervarsler

Brukervarslingsdelen er der du konfigurerer policytipset. Aktiver veksleknappen, merk av for Varsle brukere i Office 365-tjenesten med et policytips og policytips , og skriv policytipset i tekstboksen.

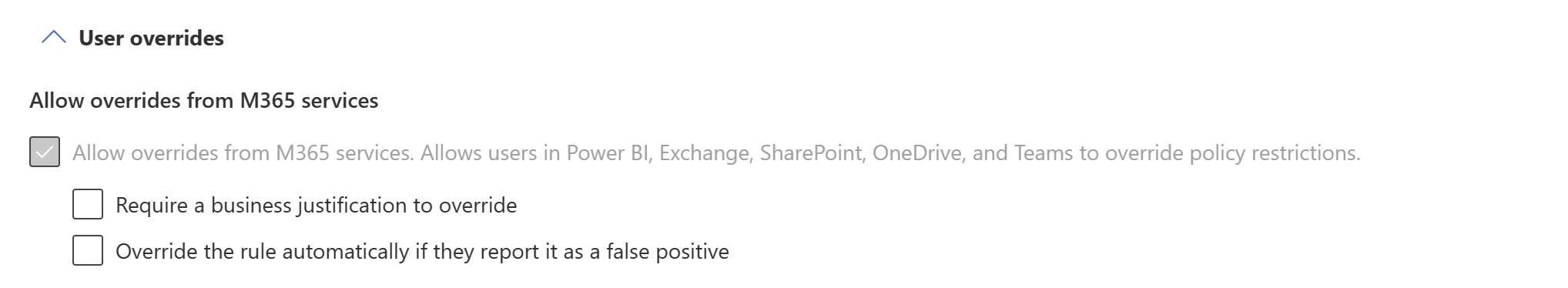

Brukeroverstyringer

Hvis du aktiverte brukervarsler og valgte Varsle brukere i Office 365-tjenesten med en policytipsboks, vil semantiske modelleiere (brukere med en administrator- eller medlemsrolle i arbeidsområdet der den semantiske modellen er plassert) kunne svare på brudd på policyene for hindring av datatap, som de kan vise fra en knapp på policytipset. Alternativene de har, avhenger av valgene i delen Bruker overstyrer .

Alternativene er beskrevet nedenfor.

Tillat overstyringer fra M365-tjenester. Lar brukere i Power BI, Exchange, SharePoint, OneDrive og Teams overstyre policybegrensninger (automatisk valgt når du har aktivert brukervarsler og valgt Varsle brukere i Office 365-tjenesten med en policytipsboks ): Brukere kan enten rapportere problemet som en falsk positiv eller overstyre policyen.

Krev en forretningsjustering for å overstyre: Brukere kan enten rapportere problemet som en falsk positiv eller overstyre policyen. Hvis de velger å overstyre, må de gi en forretningsmessig begrunnelse.

Overstyre regelen automatisk hvis de rapporterer den som en falsk positiv: Brukere vil kunne rapportere problemet som en falsk positiv og automatisk overstyre policyen, eller de kan bare overstyre policyen uten å rapportere det som en falsk positiv.

Hvis du velger begge overstyrer regelen automatisk hvis de rapporterer den som en falsk positiv og krever en forretningsmessig begrunnelse for å overstyre, vil brukerne kunne rapportere problemet som en falsk positiv og automatisk overstyre policyen, eller de kan bare overstyre policyen uten å rapportere det som en falsk positiv, men de må gi en forretningsmessig begrunnelse.

Å overstyre en policy betyr at policyen fra nå av ikke lenger vil kontrollere den semantiske modellen for sensitive data.

Rapportering av et problem som en falsk positiv betyr at dataeieren mener at policyen feilaktig har identifisert ikke-sensitive data som sensitive. Du kan bruke falske positiver til å finjustere reglene.

Alle handlinger brukeren utfører, logges for rapportering.

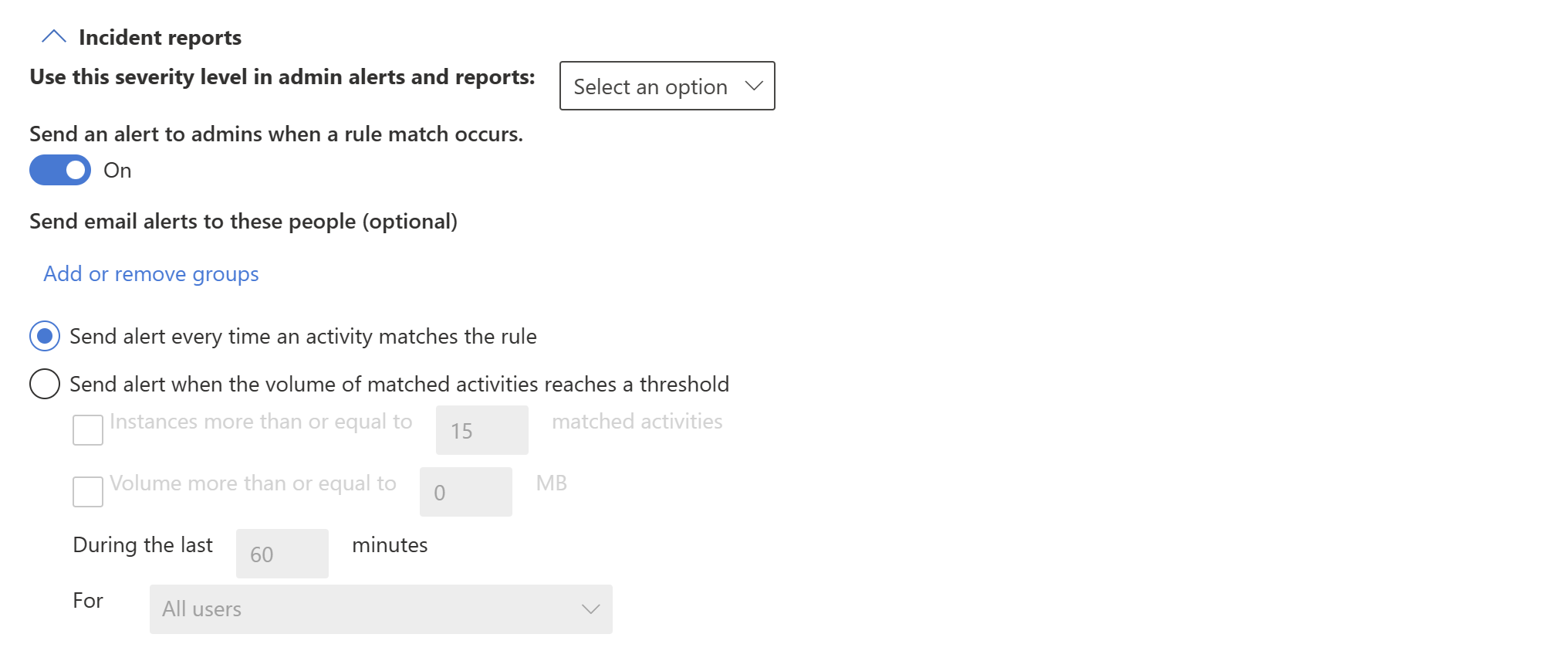

Hendelsesrapporter

Tilordne et alvorlighetsnivå som vises i varsler generert fra denne policyen. Aktiver (standard) eller deaktiver e-postvarsling til administratorer, angi brukere eller grupper for e-postvarsling, og konfigurer detaljene om når varslingen skal skje.

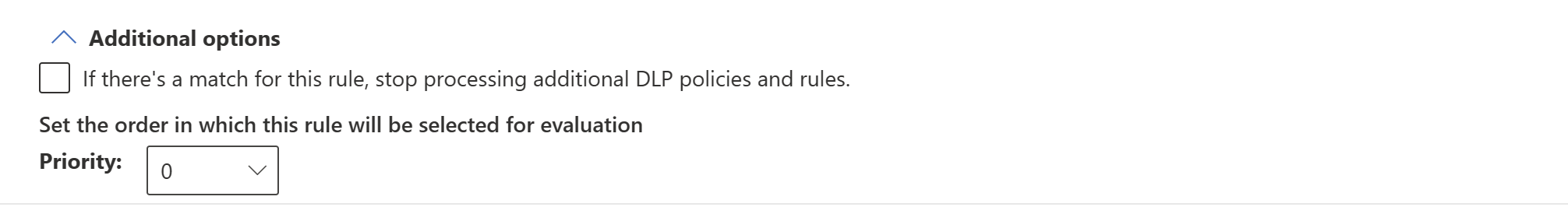

Tilleggsalternativer

Relatert innhold

Tilbakemeldinger

Kommer snart: Gjennom 2024 faser vi ut GitHub Issues som tilbakemeldingsmekanisme for innhold, og erstatter det med et nytt system for tilbakemeldinger. Hvis du vil ha mer informasjon, kan du se: https://aka.ms/ContentUserFeedback.

Send inn og vis tilbakemelding for