Beskriv godkjenningsmetoder

Autentisering er prosessen med å verifisere en persons identitet før tilgang til en ressurs, applikasjon, tjeneste, enhet eller nettverk gis. Det er slik et system sørger for at brukerne er den de utgir seg for å være når de prøver å logge inn. Microsoft Entra ID støtter et bredt spekter av autentiseringsmetoder som balanserer sikkerhet, brukervennlighet og behov for distribusjon.

Passord

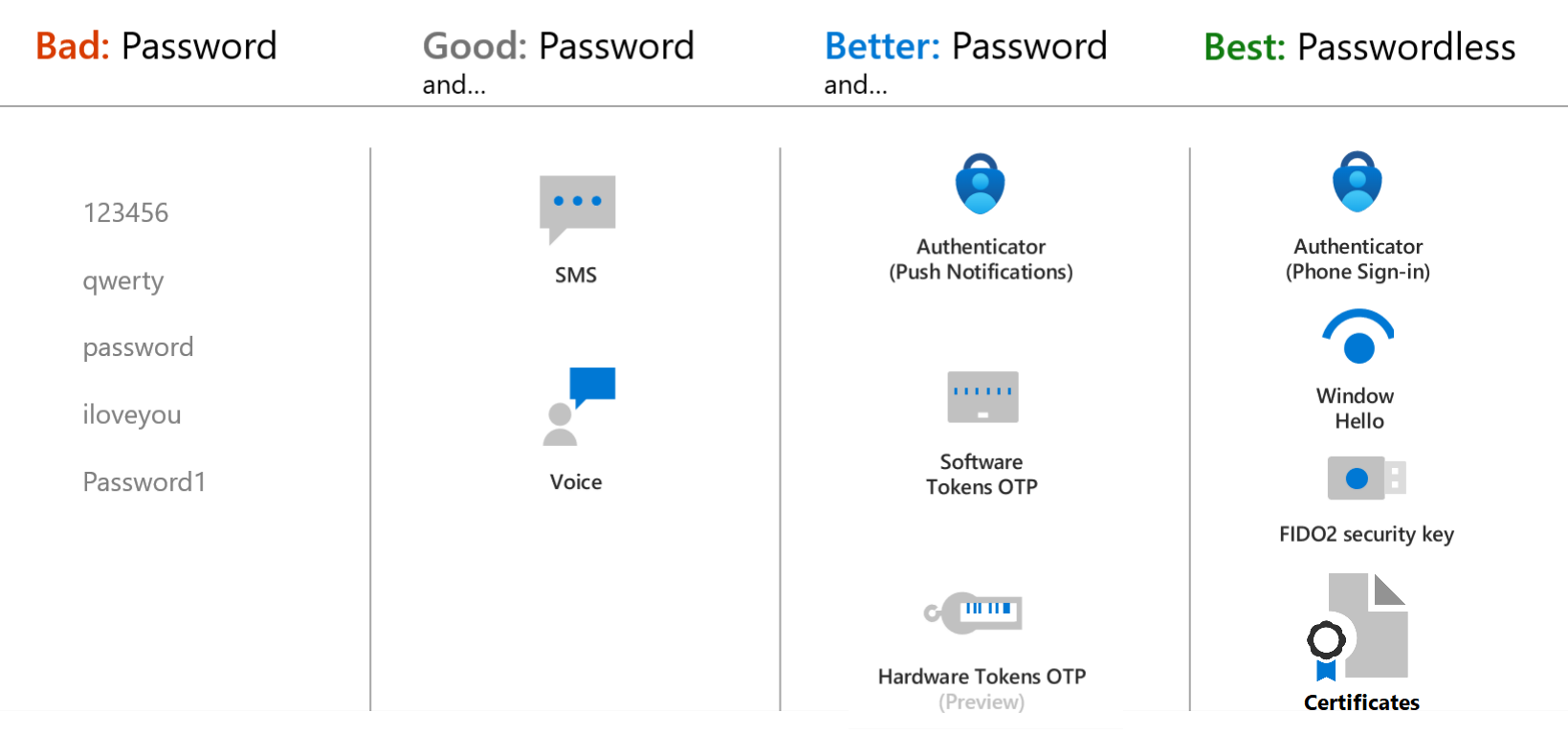

Passord er den vanligste formen for autentisering, men de har mange problemer, spesielt når de brukes som den eneste autentiseringsformen. Hvis de er enkle nok til å huske, er de enkle for en hacker å inngå kompromisser. Sterke passord som ikke er lett hacket, er vanskelige å huske og påvirke brukerproduktiviteten når de glemmes. Bruken av passord bør suppleres eller erstattes med sikrere autentiseringsmetoder tilgjengelig i Microsoft Entra ID.

Telefon

Microsoft Entra ID støtter to alternativer for telefonbasert godkjenning. Microsoft anbefaler at brukere går bort fra bruk av tekstmeldinger eller taleanrop for multifaktorautentisering til fordel for mer moderne metoder som Microsoft Authenticator eller passnøkler.

SMS-basert godkjenning. Kort meldingstjeneste (SMS) som brukes i tekstmeldinger på mobilenheter, kan brukes som en primær form for godkjenning. Med SMS-basert pålogging taster brukerne inn sitt registrerte mobilnummer, mottar en tekstmelding med en verifiseringskode, og taster inn denne koden i innloggingsgrensesnittet. SMS kan også fungere som en sekundær autentiseringsform under selvbetjent passordtilbakestilling (SSPR) eller Microsoft Entra multifaktorautentisering.

Bekreftelse av taleanrop. Brukere kan bruke taleanrop som en sekundær autentiseringsform for å verifisere sin identitet under SSPR- eller Microsoft Entra-flerfaktorautentisering. En automatisk talesamtale foretas til telefonnummeret som brukeren har registrert, og brukeren blir bedt om å trykke # på tastaturet for å fullføre innloggingsprosessen. Taleanrop støttes ikke som en primær autentiseringsform i Microsoft Entra ID.

ED

OATH (Åpen godkjenning) er en åpen standard som angir hvordan tidsbaserte, engangspassordkoder (TOTP) genereres. OATH TOTP kan implementeres ved hjelp av programvare eller maskinvare for å generere kodene.

Software OATH-tokens er vanligvis applikasjoner som Microsoft Authenticator-appen og andre autentiseringsapper. Microsoft Entra ID genererer den hemmelige nøkkelen, eller frøet, som er inndata i appen og brukes til å generere hver OTP.

OATH TOTP-maskinvaretokens er små maskinvareenheter som ser ut som en nøkkelbrikke og viser en kode som oppdateres hvert 30. eller 60. sekund, noe som gir en andre faktor for autentisering.

Programvare- og maskinvare-OATH-tokens støttes som sekundære autentiseringsformer i Microsoft Entra ID, for å verifisere en identitet under SSPR eller Microsoft Entra multifaktorautentisering.

Andre autentiseringsmetoder

Microsoft Entra ID støtter flere andre autentiseringsmetoder for spesifikke scenarioer:

Midlertidig adgangspass (TAP). En tidsbegrenset passkode utstedt av en administrator som kan brukes til å logge inn og registrere andre autentiseringsmetoder, inkludert passordløse metoder. TAP er nyttig for onboarding av nye brukere eller for å hjelpe brukere med å gjenopprette tilgang når de har mistet legitimasjonen sin.

QR-kodeautentisering. Designet primært for frontlinjearbeidere på delte enheter, lar QR-kodeautentisering brukere logge inn ved å skanne en unik QR-kode (som kan trykkes på et merke) og taste inn en numerisk PIN-kode, noe som eliminerer behovet for å skrive inn komplekse brukernavn og passord.

Send e-post med engangspassord (OTP). En verifiseringskode sendt til en brukers e-postadresse, brukt som en sekundær autentiseringsform under selvbetjent passordtilbakestilling (SSPR). Den kan også konfigureres for gjestebruker-innlogging.

Plattformlegitimasjon for macOS. En phishing-resistent legitimasjon støttet av enhetens Secure Enclave som muliggjør passordløs pålogging og enkeltpålogging (SSO) på tvers av apper på macOS-enheter, ved å bruke Touch ID eller et passord for å låse opp legitimasjonen.

Authenticator Light. En funksjon innebygd i kjente apper som Outlook mobile som lar brukere fullføre MFA ved hjelp av pushvarsler eller tidsbaserte engangspassord uten å trenge den separate Microsoft Authenticator-appen.

Eksterne autentiseringsmetoder. Gjør det mulig for organisasjoner å integrere en ikke-Microsoft multifaktorautentiseringsleverandør (som Duo Security eller RSA SecurID) med Microsoft Entra ID, slik at brukere kan oppfylle MFA-krav ved hjelp av en autentiseringsløsning organisasjonen allerede har på plass.

Passordløs godkjenning

Målet for mange organisasjoner er å fjerne bruken av passord som en del av påloggingshendelser. Passordløse metoder erstatter passord med noe du har, kombinert med noe du er eller noe du kjenner, noe som gir en sikrere og mer praktisk opplevelse.

Microsoft Entra ID tilbyr følgende passordløse autentiseringsalternativer.

Windows Hello for bedrifter

Windows Hello for Business erstatter passord med sterk tofaktorautentisering på enheter, som kombinerer en nøkkel eller et sertifikat knyttet til en enhet med noe personen kjenner (en PIN) eller noe personen er (biometri). Gesten utløser bruk av en privat nøkkel for kryptografisk å signere data sendt til identitetsleverandøren, som verifiserer brukerens identitet.

Windows Hello for Business beskytter mot tyveri av legitimasjon fordi en angriper må ha både enheten og den biometriske informasjonen eller PIN-koden, noe som gjør det vanskeligere å få tilgang uten at den ansatte vet det.

Passnøkler (FIDO2)

Passnøkler basert på FIDO2 (Fast Identity Online)-standarden er en phishing-resistent passordløs autentiseringsmetode. Passnøkler bruker offentlig nøkkelkryptografi, hvor et offentlig-privat nøkkelpar opprettes under registreringen. Den private nøkkelen lagres sikkert, og den offentlige nøkkelen er registrert med Microsoft Entra-ID.

Det finnes to typer passnøkler:

- Enhetsbundne passnøkler—den private nøkkelen lagres på én fysisk enhet og forlater den aldri. Eksempler inkluderer FIDO2-sikkerhetsnøkler (USB-, Bluetooth- eller NFC-enheter) og passnøkler i Microsoft Authenticator.

- Synkroniserte passnøkler—den private nøkkelen synkroniseres på tvers av brukerens enheter gjennom en skybasert passnøkkelleverandør, som Apple iCloud Keychain eller Google Password Manager.

Passnøkler er phishing-resistente fordi de er knyttet til det spesifikke nettstedet hvor de ble registrert. En passnøkkel opprettet for en legitim innloggingsside kan ikke brukes på et falskt etterligningsnettsted, selv ikke et som er laget med AI-drevne phishing-verktøy.

Microsoft Authenticator

Microsoft Authenticator-appen tilbyr en allsidig, gratis autentiseringsløsning for iOS- og Android-enheter. Den støtter passnøkler, passordløs innlogging og multifaktorautentisering.

- Innlogging med passnøkkel. Brukere kan registrere en enhetsbundet passnøkkel i appen, noe som muliggjør phishing-resistent autentisering ved hjelp av deres biometriske eller enhets-PIN.

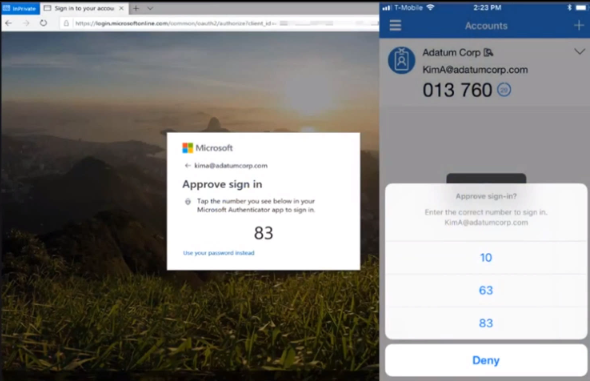

- Passordløs innlogging. I stedet for å skrive inn et passord, ser brukerne et tall på innloggingsskjermen, matcher det i Authenticator-appen sin, og bekrefter med sin biometriske kode eller PIN-kode.

- Push-varsling med nummermatching. Når appen brukes som sekundær faktor for MFA eller SSPR, sender den en push-varsling. Brukeren må taste inn nummeret som vises på innloggingsskjermen i Authenticator-appen for å godkjenne forespørselen.

- OATH-verifiseringskoder. Appen kan også generere OATH-verifiseringskoder som en annen form for autentisering.

Sertifikatbasert godkjenning

Microsoft Entra-sertifikatbasert autentisering (CBA) gjør det mulig for brukere å autentisere direkte med X.509-sertifikater mot deres Microsoft Entra-identitet. CBA eliminerer behovet for føderert infrastruktur som Active Directory Federation Services (AD FS), og tilbyr en forenklet, skybasert tilnærming. CBA støttes som en primær form for passordløs autentisering og, når det konfigureres, som en multifaktorautentiseringsmetode.

Phishing-resistent autentisering

Med økningen av KI-drevne cyberangrep er tradisjonelle MFA-metoder som SMS- eller e-postpassord stadig mer sårbare for fjern-phishing, hvor angripere bruker sosial ingeniørkunst og AI-drevne verktøy for å stjele identitetsinformasjon uten fysisk tilgang til brukerens enhet.

Microsoft anbefaler phishing-resistente autentiseringsmetoder for den sikreste innloggingsopplevelsen. Disse metodene bruker offentlig nøkkelkryptografi hvor legitimasjonen er bundet til det spesifikke nettstedets opprinnelse (domene) hvor den ble registrert. Fordi autentisatoren verifiserer domenet til det forespørrende nettstedet før han svarer, kan ikke legitimasjonen brukes på et falskt lookalike-nettsted, spilles av på nytt eller deles med ondsinnede aktører. Phishing-motstandsdyktige metoder i Microsoft Entra ID inkluderer:

- Windows Hello for bedrifter

- Plattformlegitimasjon for macOS

- Passnøkler (FIDO2), inkludert FIDO2-sikkerhetsnøkler og synkroniserte passnøkler

- Passnøkler i Microsoft Authenticator

- Sertifikatbasert autentisering (CBA)

Primær og sekundær godkjenning

Enkelte godkjenningsmetoder kan brukes som den primære faktoren når du logger på et program eller en enhet. Andre godkjenningsmetoder er bare tilgjengelige som en sekundær faktor når du bruker Microsoft Entra multifaktorgodkjenning eller SSPR. Følgende tabell oppsummerer når en autentiseringsmetode kan brukes under en innloggingshendelse.

| Metode | Primær autentisering | Sekundær autentisering |

|---|---|---|

| Windows Hello for bedrifter | Ja | godkjenning med flere faktorer |

| Plattformlegitimasjon for macOS | Ja | godkjenning med flere faktorer |

| Passnøkkel (FIDO2) | Ja | godkjenning med flere faktorer |

| Passnøkkel i Microsoft Authenticator | Ja | godkjenning med flere faktorer |

| Synkronisert passnøkkel | Ja | godkjenning med flere faktorer |

| Sertifikatbasert godkjenning | Ja | godkjenning med flere faktorer |

| Microsoft Authenticator (passordløs) | Ja | Nei |

| Microsoft Authenticator (push-varsling) | Ja | MFA og SSPR |

| Authenticator Lite | Nei | godkjenning med flere faktorer |

| Maskinvare OATH-tokens | Nei | MFA og SSPR |

| Programvare-OATH-tokens | Nei | MFA og SSPR |

| Eksterne autentiseringsmetoder | Nei | godkjenning med flere faktorer |

| Midlertidig adgangspass (TAP) | Ja | godkjenning med flere faktorer |

| SMS-pålogging | Ja | MFA og SSPR |

| Taleanrop | Nei | MFA og SSPR |

| QR-kode | Ja | Nei |

| Send e-post OTP | Nei | selvbetjent tilbakestilling av passord |

| Passord | Ja | Nei |