Beskriv identitetstyper

I Microsoft Entra ID finnes det ulike typer identiteter som støttes. Begrepene du introduserer i denne enheten er brukeridentiteter, arbeidsbelastningsidentiteter, enhetsidentiteter, eksterne identiteter og hybrididentiteter.

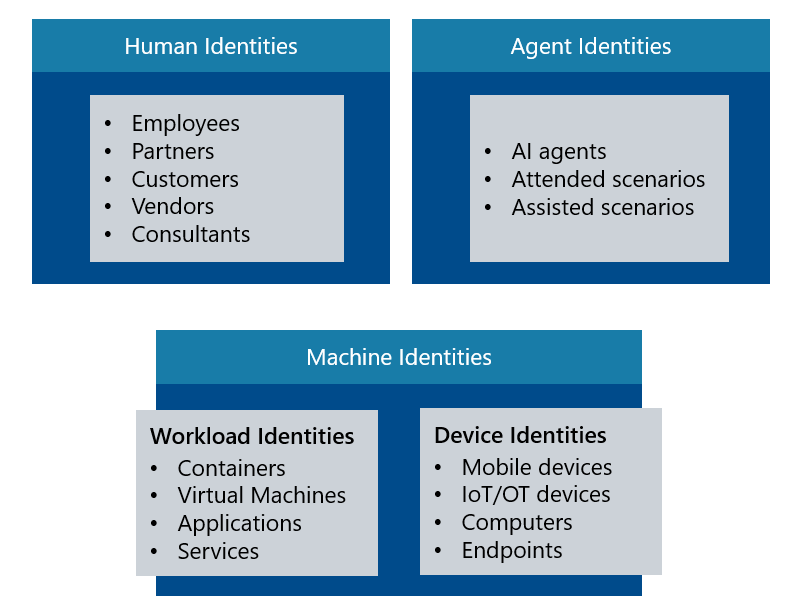

Når du stiller spørsmålet, til hva kan jeg tilordne en identitet i Microsoft Entra ID, er det tre kategorier.

- Du kan tildele identiteter til personer (mennesker), kalt brukeridentiteter.

- Du kan tilordne identiteter til fysiske enheter, for eksempel mobiltelefoner, stasjonære datamaskiner og IoT-enheter.

- Du kan tildele identiteter til programvarebaserte objekter, som applikasjoner, virtuelle maskiner, tjenester og containere. Disse typene identiteter kalles arbeidsbelastningsidentiteter.

I denne enheten vurderer vi hver type Microsoft Entra-identitet.

Bruker

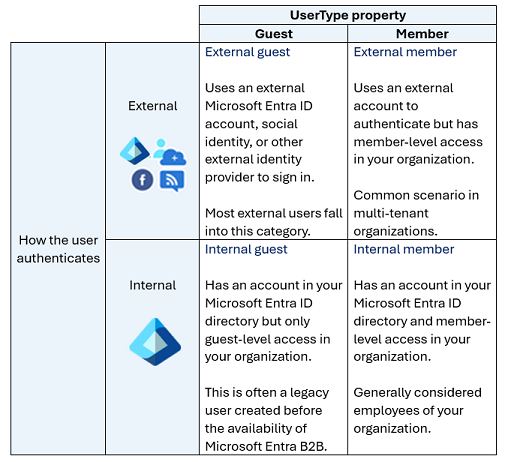

Brukeridentiteter representerer personer som ansatte og eksterne brukere (kunder, konsulenter, leverandører og partnere). I Microsoft Entra ID er brukeridentiteter preget av hvordan de godkjenner og brukertypeegenskapen.

Hvordan brukeren autentiserer seg i forhold til vertsorganisasjonens Microsoft Entra-leietaker kan være internt eller eksternt. Intern autentisering betyr at brukeren har en konto på vertsorganisasjonens Microsoft Entra-ID. Ekstern autentisering betyr at brukeren autentiserer seg ved hjelp av en ekstern Microsoft Entra-konto, en sosial nettverksidentitet eller annen ekstern identitetsleverandør.

Brukertype-egenskapen beskriver brukerens forhold til vertsorganisasjonens leieforhold. Brukeren kan være gjest eller medlem av organisasjonens Microsoft Entra-leietaker. Som standard har gjestene begrensede privilegier sammenlignet med medlemmene.

- Internt medlem: Disse brukerne regnes vanligvis som ansatte i organisasjonen. Brukeren godkjenner internt via organisasjonens Microsoft Entra-ID, og brukerobjektet som er opprettet i ressursen Microsoft Entra-katalogen, har en UserType of Member.

- Ekstern gjest: Eksterne brukere eller gjester, inkludert konsulenter, leverandører og partnere, faller vanligvis inn under denne kategorien. Brukeren autentiserer seg ved hjelp av en ekstern Microsoft Entra-konto eller en ekstern identitetsleverandør (som en sosial identitet), og brukerobjektet deres har en BrukerType av Gjest.

- Eksternt medlem: Dette scenarioet er vanlig i organisasjoner som består av flere leiere. For eksempel, hvis Contoso- og Fabrikam Microsoft Entra-leietakerne er innenfor én stor organisasjon, kan Contoso-brukere konfigureres i Fabrikam Microsoft Entra-katalogen til å autentisere med sin Contoso-konto (ekstern til Fabrikam), men ha en UserType of Member, noe som gir medlemsnivå-tilgang til Fabrikams ressurser.

- Intern gjest: Dette scenariet eksisterer når organisasjoner oppretter interne Microsoft Entra-kontoer for eksterne brukere som distributører eller leverandører, men utpeker dem som gjester ved å sette brukerobjektet UserType til Guest. Dette regnes som et legacy-scenario, siden det nå er vanligere å bruke B2B-samarbeid hvor brukere kan bruke sine egne legitimasjoner.

Eksterne gjester og eksterne medlemmer er B2B-samarbeidsbrukere som faller inn under eksterne identiteter i Microsoft Entra ID, beskrevet i den påfølgende enheten.

Arbeidsbelastningsidentiteter

En arbeidsbelastningsidentitet er en identitet du tildeler en programvarearbeidsbelastning for å gjøre det mulig å autentisere og få tilgang til andre tjenester og ressurser.

Å sikre arbeidsbelastningsidentiteter er viktig fordi en programvarearbeidsbelastning kan håndtere flere legitimasjoner for å få tilgang til ulike ressurser, og disse må lagres sikkert. Det er også vanskelig å spore når en arbeidsbelastningsidentitet opprettes eller når den bør tilbakekalles. Microsoft Entra Workload ID hjelper til med å løse disse problemene.

I Microsoft Entra er arbeidsbelastningsidentiteter programmer, tjenestekontohavere og administrerte identiteter.

Programmer og tjenestekontohavere

En tjenestekontohaver er i hovedsak en identitet for et program. For at et program skal delegere identitets- og tilgangsfunksjonene til Microsoft Entra ID, må programmet først registreres med Microsoft Entra ID for å aktivere integreringen. Når et program er registrert, opprettes en tjenestekontohaver i hver Microsoft Entra-leier der programmet brukes. Tjenestekontohaveren aktiverer kjernefunksjoner som godkjenning og godkjenning av programmet til ressurser som er sikret av Microsoft Entra-leieren.

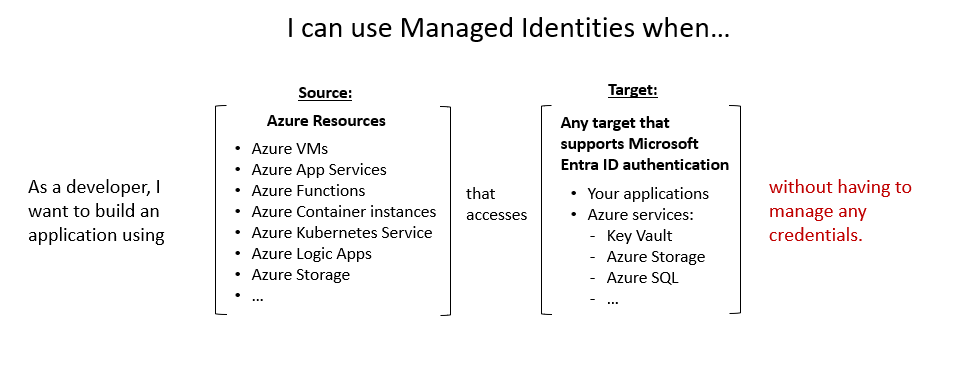

For at tjenesteledere skal få tilgang til ressurser, må applikasjonsutviklere administrere og beskytte legitimasjonen. Administrerte identiteter hjelper til med å avlaste dette ansvaret fra utviklerne.

Administrerte identiteter

Administrerte identiteter er en type tjenesteprincipal. Administrerte identiteter administreres automatisk i Microsoft Entra ID og eliminerer behovet for utviklere å administrere legitimasjon. Administrerte identiteter gir en identitet som programmer kan bruke når du kobler til Azure-ressurser som støtter Microsoft Entra-godkjenning og kan brukes uten ekstra kostnader.

Det finnes to typer administrerte identiteter: systemtilordnede og brukertilordnede.

Systemtilknyttet. Noen Azure-ressurser, for eksempel virtuelle maskiner, lar deg aktivere en administrert identitet direkte på ressursen. Når du aktiverer en systemtildelt administrert identitet, opprettes en identitet i Microsoft Entra som er knyttet til livssyklusen til den Azure-ressursen. Når ressursen slettes, sletter Azure automatisk identiteten for deg.

Brukertilordnet. Du kan også opprette en administrert identitet som en frittstående Azure-ressurs. Når du har opprettet en brukertildelt administrert identitet, kan du tilordne den til én eller flere forekomster av en Azure-tjeneste. Med brukertildelte administrerte identiteter administreres identiteten separat fra ressursene som bruker den. Å slette ressursene som bruker den brukertildelte administrerte identiteten sletter ikke identiteten; Den må eksplisitt slettes.

Agentidentiteter

Etter hvert som AI-agenter blir mer utbredt i organisasjoner, er det avgjørende å sikre deres tilgang til ressurser. Microsoft Entra Agent ID utvider identitets- og tilgangsstyringsmuligheter til AI-agenter ved å tilby spesialbygde agentidentiteter. Dette er spesialiserte identiteter i Microsoft Entra, adskilt fra tradisjonelle arbeidsbelastningsidentiteter, som gjør det mulig for organisasjoner å registrere agenter, håndheve betingede tilgangspolicyer basert på agentrisiko, og styre agentlivssykluser med utpekte eiere og sponsorer for ansvarlighet. Agentidentiteter støtter både overvåkede scenarier, der agenten handler på vegne av brukeren, og uovervåkede scenarier, hvor agenten opererer autonomt. Microsoft Entra Agent ID beskrives mer detaljert i neste enhet.

Enhet

En enhet er en del av maskinvaren, for eksempel mobile enheter, bærbare datamaskiner, servere eller skrivere. En enhetsidentitet gir administratorer informasjon de kan bruke når de tar beslutninger om tilgang eller konfigurasjon. Enhetsidentiteter kan konfigureres på forskjellige måter i Microsoft Entra ID.

- Registrerte Enheter for Microsoft Entra. Målet med registrerte Microsoft Entra-enheter er å gi brukere støtte for å ta med din egen enhet (BYOD) eller scenarioer for mobilenheter. I slike situasjoner kan en bruker få tilgang til organisasjonens ressurser ved hjelp av en personlig enhet.

- Microsoft Entra ble med. En Microsoft Entra-sammenføyd enhet er en enhet som er koblet til Microsoft Entra ID gjennom en organisasjonskonto, som deretter brukes til å logge på enheten. Microsoft Entra-sammenføyde enheter eies vanligvis av organisasjonen.

- Microsoft Entra hybrid sammenføyde enheter. Organisasjoner med eksisterende lokale Active Directory-implementeringer kan dra nytte av funksjonaliteten fra Microsoft Entra ID ved å implementere Hybrid sammenføyde enheter for Microsoft Entra. Disse enhetene er koblet til både din lokale Active Directory og Microsoft Entra-ID, og krever en organisasjonskonto for å logge inn på enheten.

Registrering og tilkobling av enheter til Microsoft Entra ID gir brukerne Single Sign-on (SSO) til skybaserte ressurser og lokale applikasjoner.

IT-administratorer kan bruke verktøy som Microsoft Intune for å kontrollere hvordan en organisasjons enheter brukes.

Grupper

I Microsoft Entra ID, hvis du har flere identiteter med samme tilgangsbehov, kan du opprette en gruppe for å gi tilgangstillatelser til alle medlemmer, i stedet for å tildele tilgang individuelt. Dette samsvarer med Zero Trust-prinsippet om å begrense tilgangen til kun de som trenger det.

Det finnes to gruppetyper:

Sikkerhet: En sikkerhetsgruppe er den vanligste typen gruppe, og den brukes til å administrere bruker- og enhetstilgang til delte ressurser. For eksempel kan du opprette en sikkerhetsgruppe for en spesifikk sikkerhetspolicy, som selvbetjent passordtilbakestilling eller for bruk med en betinget tilgangspolicy. Medlemmer av en sikkerhetsgruppe kan inkludere brukere (inkludert eksterne brukere), enheter, andre grupper, tjenesteprincipaler og agentidentiteter.

Microsoft 365: En Microsoft 365-gruppe, som også ofte kalles en distribusjonsgruppe, brukes til gruppering av brukere i henhold til samarbeidsbehov. For eksempel kan du gi medlemmer av gruppen tilgang til en delt postkasse, kalender, filer, SharePoint-nettsteder og mer. Medlemmer av en Microsoft 365-gruppe kan bare inkludere brukere, inkludert brukere utenfor organisasjonen.

Grupper kan konfigureres slik at medlemmer kan tilordnes, som er manuelt valgt, eller de kan konfigureres for dynamisk medlemskap. Dynamisk medlemskap bruker regler til å legge til og fjerne identiteter automatisk.