Utforsk godkjenningsmetoder

Tilgang til Azure SQL Database er beskyttet med pålogginger og brannmurer. Azure SQL Database støtter brukere og pålogginger for både SQL-godkjenning og godkjenning med Microsoft Entra ID (tidligere Azure Active Directory).

SQL-godkjenning er en vanlig metode der legitimasjon lagres direkte i SQL-databasen. Microsoft Entra ID gjør det derimot mulig for brukere å logge på med samme legitimasjon som de bruker for andre Microsoft-tjenester, for eksempel Azure-portalen eller Microsoft 365, og tilbyr en sømløs og enhetlig påloggingsopplevelse.

Merk deg

Når SQL Server-pålogginger brukes, sendes både påloggingsnavn og krypterte passord over nettverket, noe som reduserer sikkerheten.

Microsoft Entra-godkjenning

En viktig funksjon i en identitetsplattform er å godkjenne brukerlegitimasjon når du logger på en enhet, et program eller en tjeneste. Microsoft Entra ID går utover å bekrefte brukernavn og passord ved å innlemme flere komponenter for å forbedre sikkerheten og minimere kundestøtte. Disse komponentene inkluderer selvbetjent tilbakestilling av passord, godkjenning med flere faktorer, hybridintegrering for synkronisering av passordendringer og bruk av policyer for passordbeskyttelse i lokale miljøer, og gjennompassing av godkjenning.

Konfigurer Microsoft Entra-godkjenning

Hver logisk Azure-server som er vert for SQL Database, starter med én enkelt serveradministratorkonto. Denne kontoen er en inneholdt databasebruker i hoveddatabasen og er en del av db_owner rolle i hver brukerdatabase. Vi anbefaler imidlertid å opprette en Microsoft Entra-bruker som en ekstra administrator for å forbedre sikkerheten og forenkle brukerbehandlingen.

Når du bruker Microsoft Entra ID med georeplikering, må du konfigurere Microsoft Entra-administratoren for både primære og sekundære SQL-servere. Uten denne konfigurasjonen støter Microsoft Entra-pålogginger og brukere på tilkoblingsfeil.

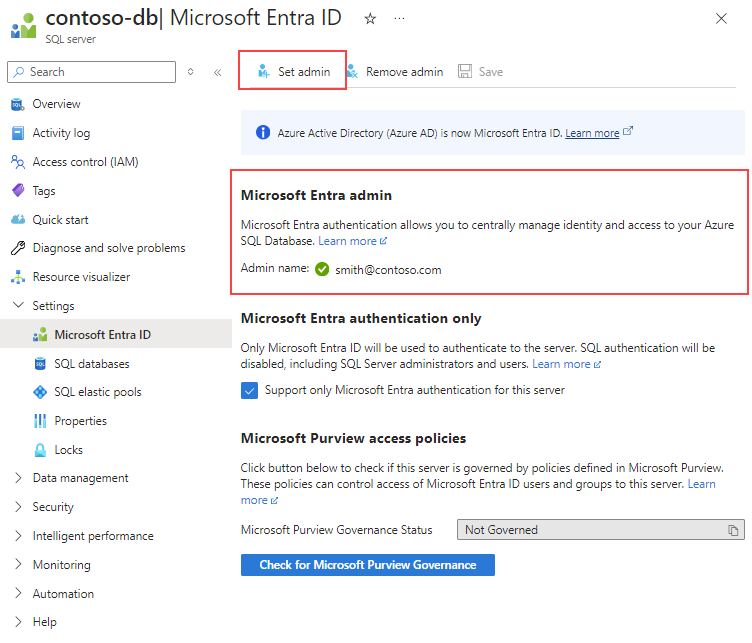

Du kan gå til SQL Server-siden i Azure-portalen for å konfigurere en Microsoft Entra-administrator for Azure SQL Database. Denne siden inneholder en sentralisert plassering for administrasjon av ulike aspekter av SQL-serveren, inkludert sikkerhetsinnstillinger.

Når du har klargjort en Microsoft Entra-administrator for Azure SQL Database, kan du begynne å opprette Microsoft Entra-serverkontohavere (pålogginger) med syntaksen CREATE LOGIN .

Godkjenning med flere faktorer (MFA)

Microsoft Entra-godkjenning med flere faktorer forbedrer sikkerheten ved å kreve at brukerne oppgir to eller flere godkjenningsfaktorer, for eksempel et passord, en smarttelefon eller biometriske data. Dette ekstra beskyttelseslaget bidrar til å sikre tilgang til data og programmer samtidig som du sikrer en enkel påloggingsprosess, noe som reduserer risikoen for uautorisert tilgang betydelig.

Når du har angitt riktig brukernavn og passord, må brukerne fullføre et ekstra bekreftelsestrinn, for eksempel svare på et push-varsel eller skrive inn en tilgangskode fra Microsoft Authenticator-appen. Denne prosessen sikrer at selv om en brukers primære legitimasjon er kompromittert, forhindres uautorisert tilgang fortsatt, og dermed forbedrer sikkerheten til databasen.

Hvis du vil lære mer om godkjennings- og bekreftelsesmetodene som er tilgjengelige i Microsoft Entra ID, kan du se Hvilke godkjennings- og bekreftelsesmetoder er tilgjengelige i Microsoft Entra ID?.

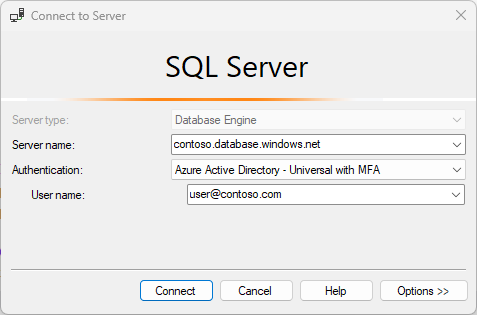

Koble til Azure SQL Database ved hjelp av Microsoft Entra-godkjenning

Microsoft Entra-godkjenning bruker identiteter i Microsoft Entra ID til å få tilgang til datakilder som Azure SQL Database, Azure SQL Managed Instance og Azure Synapse Analytics. Med Microsoft.Data.SqlClient navneområdet kan klientprogrammer angi Microsoft Entra-legitimasjon i ulike godkjenningsmoduser når du kobler til disse databasene. Hvis du vil bruke Microsoft Entra-godkjenning, må du konfigurere og administrere den i Azure SQL.

Når du angir tilkoblingsegenskapen Authentication i tilkoblingsstrengen, kan klienter velge foretrukket Microsoft Entra-godkjenningsmodus.

-

Passordgodkjenning:

Active Directory PasswordGodkjenningsmodus gjør det mulig for opprinnelige eller forbundsbaserte Microsoft Entra-brukere å godkjenne til Azure-datakilder ved hjelp av Microsoft Entra ID. I denne modusen må brukerlegitimasjon inkluderes i tilkoblingsstrengen.Server=myserver.database.windows.net;Authentication=Active Directory Password; Encrypt=True; Database=mydb;User Id=user@domain.com; Password=***"; -

Integrert godkjenning: Hvis du vil bruke

Active Directory Integratedgodkjenningsmodus, trenger du en lokal Active Directory-forekomst som er koblet til Microsoft Entra ID i skyen. Når du er logget på en domenetilkoblet maskin, kan du få tilgang til Azure SQL-datakilder uten å bli bedt om legitimasjon. For .NET Framework-programmer kan du ikke angi brukernavn og passord i tilkoblingsstrengen. Brukernavnet er valgfritt for .NET Core- og .NET Standard-programmer.Server=myserver.database.windows.net;Authentication=Active Directory Integrated; Encrypt=True; Database=mydb;"; -

Godkjenning av tjenestekontohaver: I

Active Directory Service Principalgodkjenningsmodus kobler klientprogrammet til Azure SQL-datakilder ved hjelp av klient-ID-en og hemmeligheten til en tjenestekontohaver.Server=myserver.database.windows.net;Authentication=Active Directory Service Principal; Encrypt=True;Database=mydb; User Id=AppId; Password=secret"

Hvis du vil ha mer informasjon om andre godkjenningsalternativer, kan du se Koble til Azure SQL med Microsoft Entra-godkjenning og SqlClient.