Konfigurer administrert identitet

Administrert identitet gjør det mulig for Azure-tjenester å godkjenne og få tilgang til andre Azure-ressurser på en sikker måte uten å måtte administrere legitimasjon. Den håndterer automatisk opprettelse og administrasjon av identiteten, noe som gjør det enklere og sikrere å koble til tjenester.

Godkjenning med administrerte identiteter for Azure-ressurser er den anbefalte godkjenningsmetoden for programmatisk tilgang til SQL.

Når du bruker Microsoft Entra-godkjenning med Azure SQL Database, må du tilordne en systemtilordnet administrert identitet når Azure-tjenestekontohavere brukes til å opprette Microsoft Entra-brukere i SQL Database. Tidligere kunne bare en systemtilordnet administrert identitet tilordnes til Azure SQL Database-serveridentiteten, men nå kan en brukertilordnet administrert identitet også tilordnes som serveridentitet.

Systemtil tilordnet administrert identitet

Når du aktiverer en systemtilordnet administrert identitet på en Azure-ressurs, for eksempel en logisk SQL-server, opprettes en spesiell tjenestekontohaver i Microsoft Entra ID. Denne tjenestekontohaveren er knyttet til ressursens livssyklus, noe som betyr at den slettes automatisk når ressursen slettes. Denne typen administrert identitet kan ikke deles og er bare knyttet til én enkelt Azure-ressurs. Den brukes ofte for arbeidsbelastninger i én enkelt ressurs som trenger uavhengige identiteter, for eksempel et program som kjører på én enkelt virtuell maskin.

Bruk systemtilordnet administrasjonsidentitet

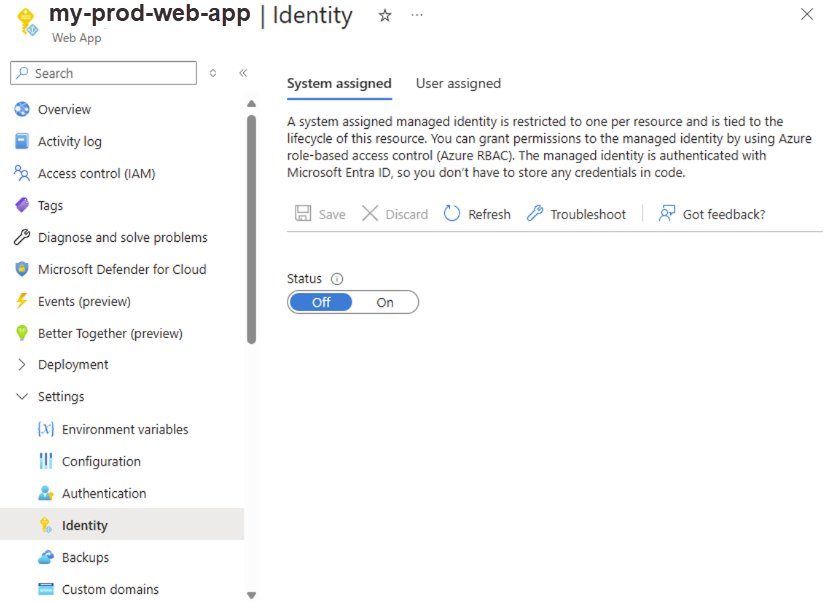

Se for deg et scenario der du må aktivere systemtilordnet administrert identitet for Azure Web App. Du må starte med å gå til Azure-portalen og finne webappen din. Når du er der, naviger til Innstillinger-delen i menyen til venstre og velg Identitet.

I Systemtilordnet-fanen må du bytte Status til På og deretter lagre endringene.

Hvis du vil at programmet skal få tilgang til databasen ved hjelp av en systemadministrert identitet, må du også opprette en bruker med de riktige tillatelsene for databasen.

CREATE USER [my-prod-web-app] FROM EXTERNAL PROVIDER;

ALTER ROLE db_datareader ADD MEMBER [my-prod-web-app];

ALTER ROLE db_datawriter ADD MEMBER [my-prod-web-app];

Deretter må du bruke følgende tilkoblingsstreng i programkoden til å koble til Azure SQL Database ved hjelp av en systemtilordnet administrert identitet.

Server=myserver.database.windows.net;Authentication=Active Directory Managed Identity; Encrypt=True;Database=my-db

Brukertilordnet administrert identitet

En brukertilordnet administrert identitet opprettes som en uavhengig Azure-ressurs. Denne typen administrert identitet kan tilordnes til flere forekomster av ulike Azure-tjenester, noe som gjør den egnet for arbeidsbelastninger som kjører på flere ressurser og kan dele én enkelt identitet.

Brukertilordnet administrert identitet er også nyttig for arbeidsbelastninger som trenger forhåndsgodkjenning til en sikker ressurs som en del av en klargjøringsflyt, eller der ressurser ofte resirkuleres, men tillatelser må forbli konsekvente.

Bruk brukertilordnet administreringsidentitet

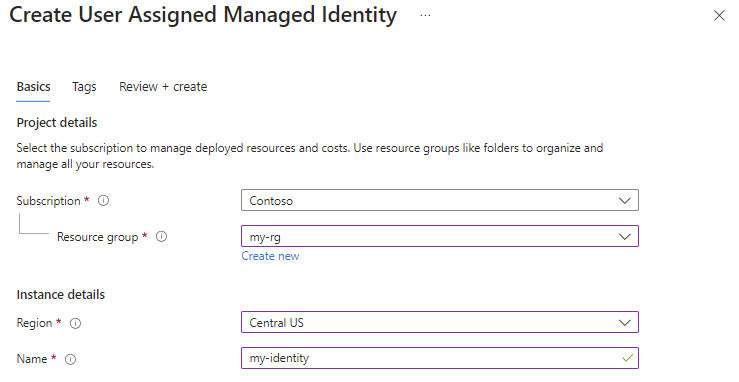

Hvis du vil bruke administrerte identiteter for Azure-ressurser, må vi først opprette en brukeradministrert identitet i Azure.

Du kan starte med å gå til Azure-portalen. Velg Administrerte identiteter, og velg deretter + Opprett. Fyll ut de obligatoriske feltene på siden Opprett brukertilordnet administrert identitet .

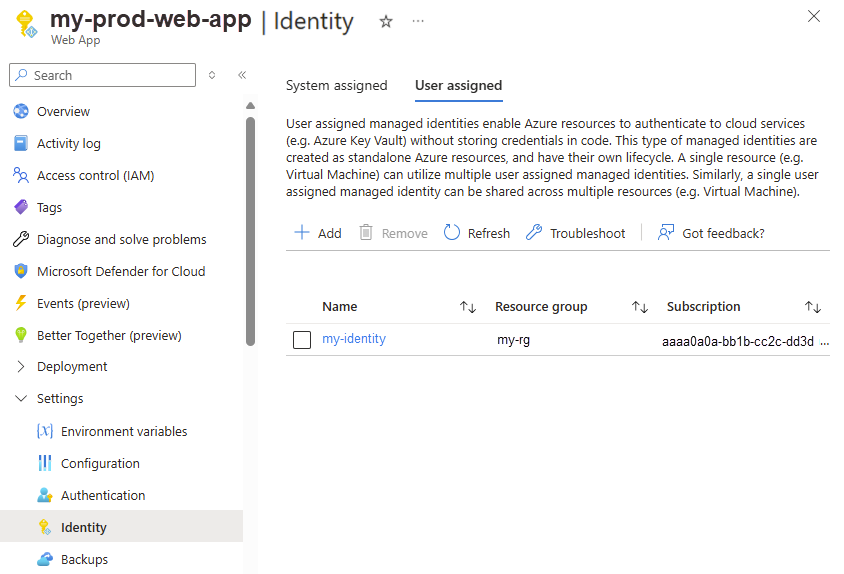

Deretter, på samme måte som en systemadministrert identitet, må du tilordne den brukeradministrerte identiteten til Azure-ressursen. I dette eksemplet tilordner du den til Azure Web App, under fanen Brukeradministrert .

Til slutt oppretter du en SQL-bruker fra den administrerte identiteten i måldatabasen ved hjelp av setningen CREATE USER . I dette eksemplet er navnet på den administrerte identiteten min identitet.

CREATE USER [my-identity] FROM EXTERNAL PROVIDER;

ALTER ROLE db_datareader ADD MEMBER [my-identity];

ALTER ROLE db_datawriter ADD MEMBER [my-identity];

Følgende tilkoblingsstreng viser hvordan du kobler til Azure SQL Database ved hjelp av en brukertilordnet administrert identitet.

Server=myserver.database.windows.net;Authentication=Active Directory Managed Identity; Encrypt=True;User Id=my-identity; Database=my-db

Denne fleksibiliteten gjør brukertilordnede administrerte identiteter til et allsidig og sikkert alternativ for å administrere tilgang på tvers av ulike tjenester i Azure-miljøet ditt.