Forstå brannmurregler

Brannmurer er avgjørende for å blokkere uautorisert tilgang til beskyttede ressurser. Hver Azure SQL Database tilordnes en offentlig IP-adresse som administreres av Microsoft. I hvert Azure-område finnes det én eller flere offentlige IP-adresser som fungerer som inngangspunkter til databasegatewayen, som deretter dirigerer deg til databasen.

Slik fungerer brannmur

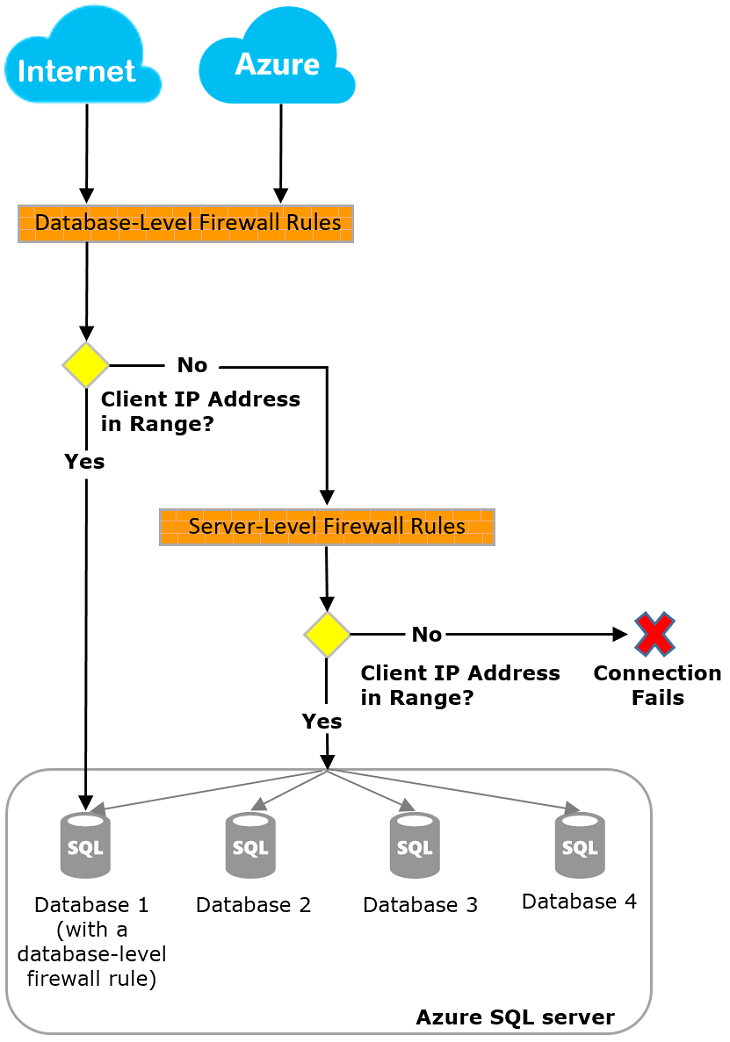

Alle tilkoblingsforsøk fra Internett eller Azure må gå gjennom brannmuren før du kommer til serveren eller databasen.

Azure tilbyr innebygde brannmurer for å begrense tilgangen og beskytte databasen og dataene. I Azure SQL Database finnes det to typer brannmurregler: IP-brannmurregler på servernivå og ip-brannmurregler på databasenivå.

Ip-brannmurregler på servernivå

Både brannmurer på servernivå og databasenivå i Azure SQL Database bruker IP-adresseregler i stedet for SQL Server-pålogginger. Denne fremgangsmåten gjør det mulig for alle brukere fra samme offentlige IP-adresse, vanligvis selskapets utgående IP-adresse, å få tilgang til SQL Server.

Brannmurregler på servernivå gjør det mulig for brukere å koble til alle databaser på serveren, mens brannmurregler på databasenivå brukes til å gi eller blokkere bestemte IP-adresser fra å få tilgang til individuelle databaser.

Du kan konfigurere brannmurregler på servernivå ved hjelp av Azure-portalen eller ved å utføre den sp_set_firewall_rule lagrede prosedyren i hoveddatabasen. Denne fleksibiliteten sikrer at du kan administrere tilgang effektivt og sikkert.

Merk deg

Tillat Azure Services og ressurser å få tilgang til denne serveren serverinnstillingen teller som én enkelt brannmurregel når den er aktivert.

Ip-brannmurregler på databasenivå

Ip-brannmurregler på databasenivå gir klienter tilgang til bestemte databaser ved å opprette regler for hver database, inkludert hoveddatabasen. Disse reglene administreres ved hjelp av Transact-SQL setninger etter konfigurering av den første brannmuren på servernivå. Du må bruke den sp_set_database_firewall_rule lagrede prosedyren fra databasen.

Når du kobler til en database med brannmurregler på databasenivå aktivert, ser Azure SQL Database først etter en brannmurregel på databasenivå som samsvarer med databasenavnet i tilkoblingsstrengen. Hvis det ikke finnes en slik regel, kontrollerer den ip-brannmurreglene på servernivå, som gjelder for alle databaser på serveren. Hvis en av regelene blir funnet, fullføres tilkoblingen.

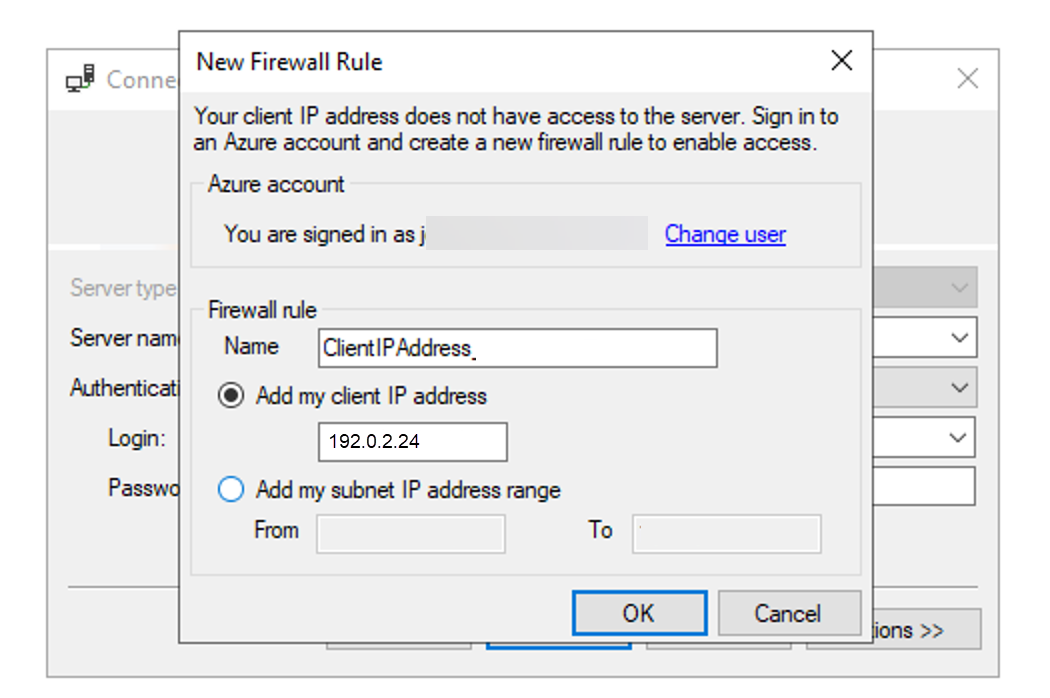

Hvis ingen av dem eksisterer og brukeren kobler seg til via SQL Server Management Studio, vil de bli bedt om å lage en brannmurregel som vist nedenfor.

Virtuelle nettverksendepunkter

Virtuelle nettverksendepunkter tillater trafikk fra et bestemt Azure Virtual Network. Disse reglene gjelder på servernivå, ikke bare databasenivået.

I tillegg gjelder tjenesteendepunktet bare for ett område, som er det underliggende endepunktets område.

En ekstra bekymring er at det virtuelle nettverket som kobler til Azure SQL Database, må ha utgående tilgang til den offentlige IP-adressen for Azure SQL Database, som kan konfigureres ved hjelp av servicekoder for Azure SQL Database.

For å løse dette problemet må du sørge for at det virtuelle nettverket som kobler til Azure SQL Database, har utgående tilgang til den offentlige IP-adressen for Azure SQL Database. I tillegg kan du bruke nettverkssikkerhetsgrupper (NSGs) til å definere og kontrollere utgående trafikkregler, slik at bare den nødvendige trafikken kan nå Azure SQL Database.

Privat kobling

Med funksjonen Private Link kan du koble til Azure SQL Database og andre PaaS-tilbud ved hjelp av et privat endepunkt.

Et privat endepunkt gjør det mulig for en tilkobling til Azure SQL Database å gå helt over Azure ryggradsnettverket og ikke via offentlig Internett.

Denne funksjonen inneholder en privat IP-adresse på det virtuelle nettverket. En annen funksjon for privat kobling er at den tillater Azure Express Route-tilkoblinger gjennom denne kretsen.

Privat kobling tilbyr flere fordeler, inkludert privat tilkobling på tvers av områder og beskyttelse mot datalekkasje ved bare å tillate tilkoblinger til bestemte ressurser.