Werkmap voor risicoanalyse voor identiteitsbeveiliging

Microsoft Entra ID Protection detecteert, herstelt en voorkomt gecompromitteerde identiteiten. Als IT-beheerder wilt u inzicht krijgen in risicotrends in uw organisaties en mogelijkheden voor een betere beleidsconfiguratie. Met de werkmap Identity Protection Risky Analysis kunt u veelgestelde vragen over uw Identity Protection-implementatie beantwoorden.

Dit artikel bevat een overzicht van de werkmap Identity Protection Risk Analysis .

Vereisten

Als u Azure Workbooks voor Microsoft Entra ID wilt gebruiken, hebt u het volgende nodig:

- Een Microsoft Entra-tenant met een Premium P1-licentie

- Een Log Analytics-werkruimte en toegang tot die werkruimte

- De juiste rollen voor Azure Monitor en Microsoft Entra-id

Log Analytics-werkruimte

U moet een Log Analytics-werkruimtemaken voordat u Microsoft Entra-werkmappen kunt gebruiken. verschillende factoren bepalen de toegang tot Log Analytics-werkruimten. U hebt de juiste rollen nodig voor de werkruimte en de resources die de gegevens verzenden.

Zie Toegang tot Log Analytics-werkruimten beheren voor meer informatie.

Azure Monitor-rollen

Azure Monitor biedt twee ingebouwde rollen voor het weergeven van bewakingsgegevens en het bewerken van bewakingsinstellingen. Op rollen gebaseerd toegangsbeheer van Azure (RBAC) biedt ook twee ingebouwde Log Analytics-rollen die vergelijkbare toegang verlenen.

Weergave:

- Lezer voor bewaking

- Lezer van Log Analytics

Instellingen weergeven en wijzigen:

- Bijdrager voor bewaking

- Inzender van Log Analytics

Microsoft Entra-rollen

Met alleen-lezentoegang kunt u logboekgegevens van Microsoft Entra ID weergeven in een werkmap, gegevens opvragen uit Log Analytics of logboeken lezen in het Microsoft Entra-beheercentrum. Met updatetoegang kunt u diagnostische instellingen maken en bewerken om Microsoft Entra-gegevens naar een Log Analytics-werkruimte te verzenden.

Lezen:

- Rapportenlezer

- Beveiligingslezer

- Algemene lezer

Bijwerken:

- Beveiligingsbeheer

Zie Ingebouwde Microsoft Entra-rollen voor meer informatie over ingebouwde Microsoft Entra-rollen.

Zie ingebouwde Azure-rollen voor meer informatie over de Log Analytics RBAC-rollen.

Beschrijving

Als IT-beheerder moet u inzicht hebben in trends in identiteitsrisico's en hiaten in uw beleidsuitvoeringen, om ervoor te zorgen dat u uw organisaties het beste beschermt tegen inbreuk op identiteiten. Met de werkmap voor risicoanalyse voor identiteitsbeveiliging kunt u de status van risico's in uw organisatie analyseren.

Deze werkmap:

- Biedt visualisaties van waar het risico in de wereld wordt gedetecteerd.

- Hiermee kunt u inzicht krijgen in de trends in realtime versus offlinerisicodetecties.

- Geeft inzicht in hoe effectief u reageert op riskante gebruikers.

Toegang krijgen tot de werkmap

Meld u aan bij het Microsoft Entra-beheercentrum met behulp van de juiste combinatie van rollen.

Blader naar Werkmappen voor identiteitsbewaking>en -status>.

Selecteer de werkmap Identity Protection Risk Analysis in de sectie Gebruik .

Werkmapsecties

Deze werkmap heeft vijf secties:

- Heatmap van risicodetecties

- Offline versus realtime risicodetecties

- Trends in risicodetectie

- Riskante gebruikers

- Samenvatting

Filters

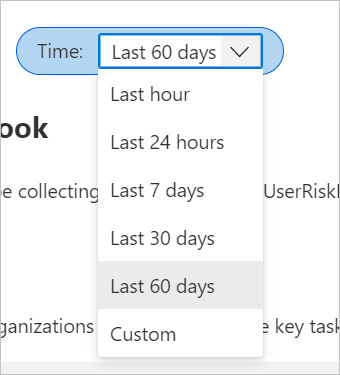

Deze werkmap ondersteunt het instellen van een tijdsbereikfilter.

Er zijn meer filters in de secties risicodetectietrends en riskante gebruikers.

Risicodetectietrends:

- Type detectietijd (realtime of offline)

- Risiconiveau (laag, gemiddeld, hoog of geen)

Riskante gebruikers:

- Risicodetails (wat aangeeft wat het risiconiveau van een gebruiker heeft gewijzigd)

- Risiconiveau (laag, gemiddeld, hoog of geen)

Aanbevolen procedures

Riskant aanmeldingsbeleid inschakelen: om te vragen om meervoudige verificatie (MFA) op gemiddeld risico of hoger. Het inschakelen van het beleid vermindert het aandeel actieve realtime risicodetecties doordat legitieme gebruikers de risicodetecties zelf kunnen herstellen met MFA.

Een riskant gebruikersbeleid inschakelen: om gebruikers in staat te stellen hun accounts veilig te herstellen wanneer ze als hoog risico worden beschouwd. Als u het beleid inschakelt, wordt het aantal actieve gebruikers in uw organisatie verminderd door de referenties van de gebruiker te retourneren naar een veilige status.

Zie Wat is identiteitsbeveiliging voor meer informatie over identiteitsbeveiliging.

Zie Microsoft Entra-werkmappen gebruiken voor meer informatie over Microsoft Entra-werkmappen.