Zelfstudie: Zscaler Private Access (ZPA) configureren voor automatische inrichting van gebruikers

Het doel van deze zelfstudie is om de stappen te laten zien die moeten worden uitgevoerd in Zscaler Private Access (ZPA) en Microsoft Entra ID om Microsoft Entra ID te configureren om gebruikers en/of groepen automatisch in te richten en de inrichting van gebruikers en/of groepen ongedaan te maken voor Zscaler Private Access (ZPA).

Notitie

In deze zelfstudie wordt een connector beschreven die is gebouwd op de Microsoft Entra-service voor het inrichten van gebruikers. Voor belangrijke informatie over wat deze service doet, hoe deze werkt en veelgestelde vragen, raadpleegt u Automate user provisioning and deprovisioning to SaaS applications with Microsoft Entra ID.

Vereisten

In het scenario dat in deze zelfstudie wordt beschreven, wordt ervan uitgegaan dat u al beschikt over de volgende vereisten:

- Een Microsoft Entra-tenant

- Een Zscaler Private Access (ZPA)-tenant

- Een gebruikersaccount in Zscaler Private Access (ZPA) met beheerdersmachtigingen.

Gebruikers toewijzen aan Zscaler Private Access (ZPA)

Microsoft Entra ID maakt gebruik van een concept met de naam toewijzingen om te bepalen welke gebruikers toegang moeten krijgen tot geselecteerde apps. In de context van automatische inrichting van gebruikers worden alleen de gebruikers en/of groepen die zijn toegewezen aan een toepassing in Microsoft Entra-id gesynchroniseerd.

Voordat u automatische inrichting van gebruikers configureert en inschakelt, moet u beslissen welke gebruikers en/of groepen in Microsoft Entra ID toegang nodig hebben tot Zscaler Private Access (ZPA). Als u dit eenmaal hebt besloten, kunt u deze gebruikers en/of groepen aan Zscaler Private Access (ZPA) toewijzen door de instructies hier te volgen:

Belangrijke tips voor het toewijzen van gebruikers aan Zscaler Private Access (ZPA)

Het wordt aanbevolen om één Microsoft Entra-gebruiker toe te wijzen aan Zscaler Private Access (ZPA) om de configuratie van de automatische gebruikersinrichting te testen. Extra gebruikers en/of groepen kunnen later worden toegewezen.

Als u een gebruiker aan Zscaler Private Access (ZPA) toewijst, moet u een geldige toepassingsspecifieke rol (indien beschikbaar) selecteren in het toewijzingsdialoogvenster. Gebruikers met de rol Standaard toegang worden uitgesloten van het inrichten.

Zscaler Private Access (ZPA) instellen voor inrichting

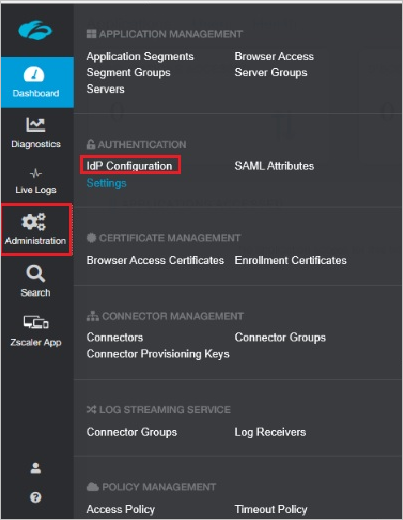

Meld u aan bij uw Zscaler Private Access (ZPA)-beheerconsole. Ga naar Beheer > IdP-configuratie.

Controleer of er een IdP is geconfigureerd voor Eenmalige aanmelding. Als er geen IdP is ingesteld, voegt u er een toe door op het pluspictogram in de rechterbovenhoek van het scherm te klikken.

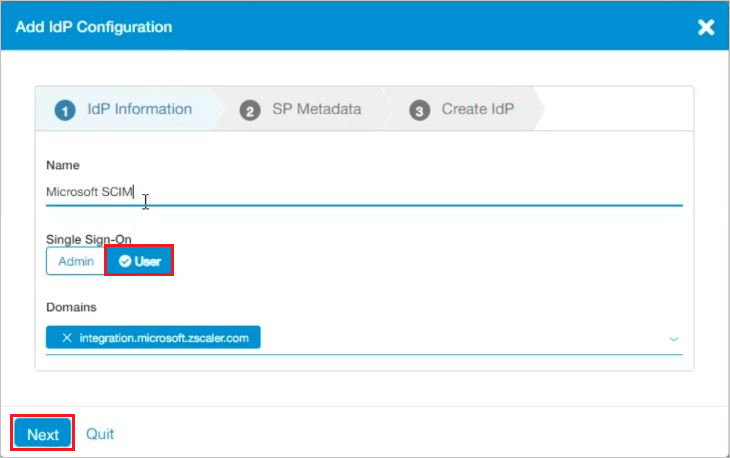

Volg de wizard IdP-configuratie toevoegen om een IdP toe te voegen. Laat het veld Eenmalige aanmelding ingesteld staan op Gebruiker. Geef een Naam op en selecteer de Domeinen in de vervolgkeuzelijst. Klik op Volgende om naar het volgende venster te gaan.

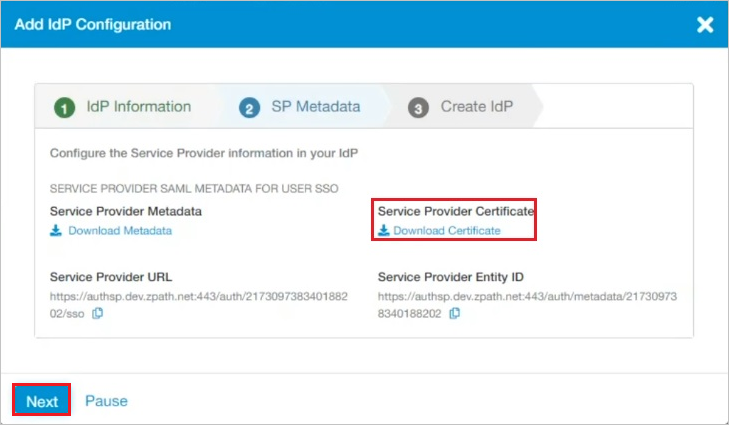

Download het Certificaat van de serviceprovider. Klik op Volgende om naar het volgende venster te gaan.

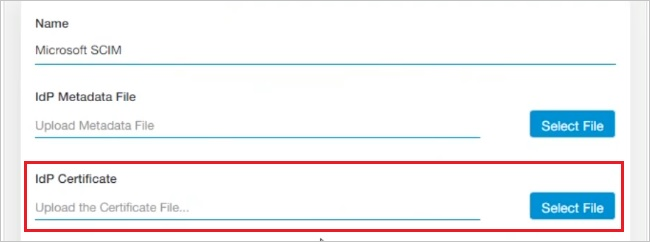

Upload in het volgende venster het Certificaat van de serviceprovider dat u eerder hebt gedownload.

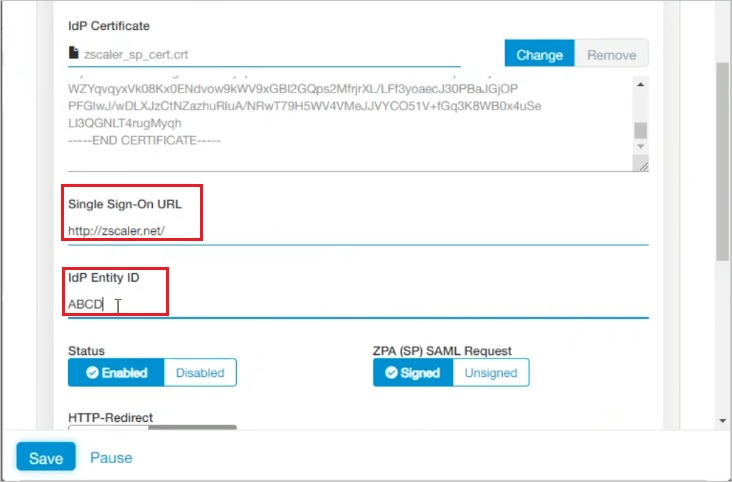

Scrol omlaag om de URL voor eenmalige aanmelding en de IdP-entiteits-id op te geven.

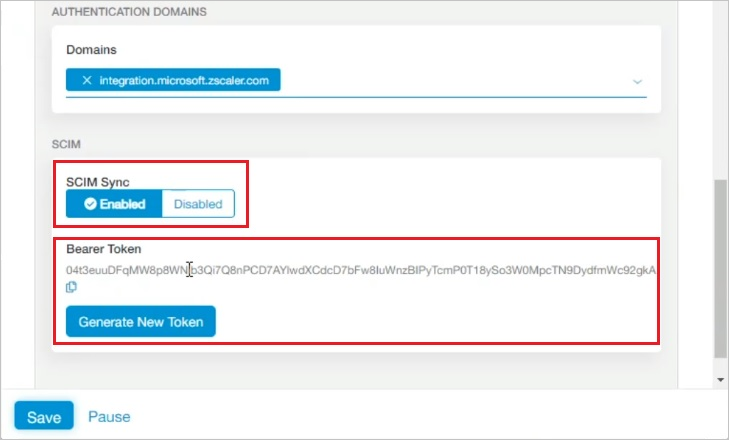

Schuif omlaag naar SCIM-synchronisatie inschakelen. Klik op de knop Nieuw token genereren . Kopieer de Bearer-token. Deze waarde wordt ingevoerd in het veld Token voor geheim op het tabblad Inrichten van uw Zscaler Private Access-toepassing (ZPA).

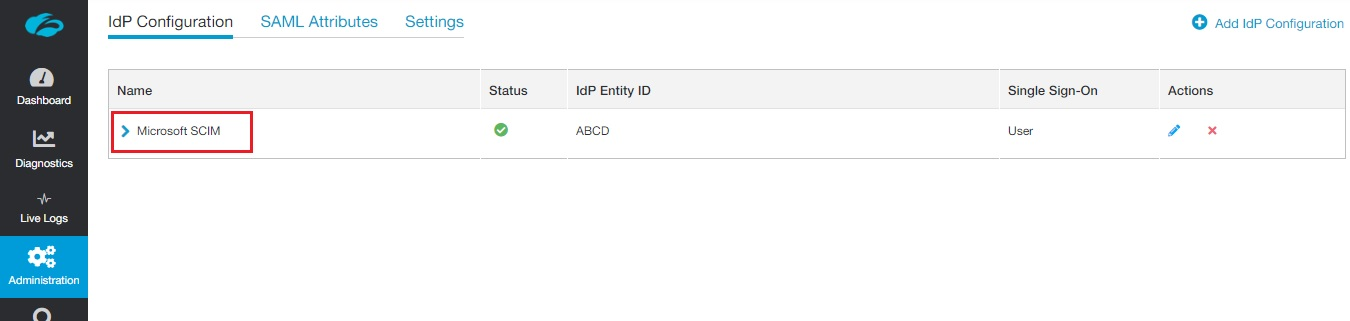

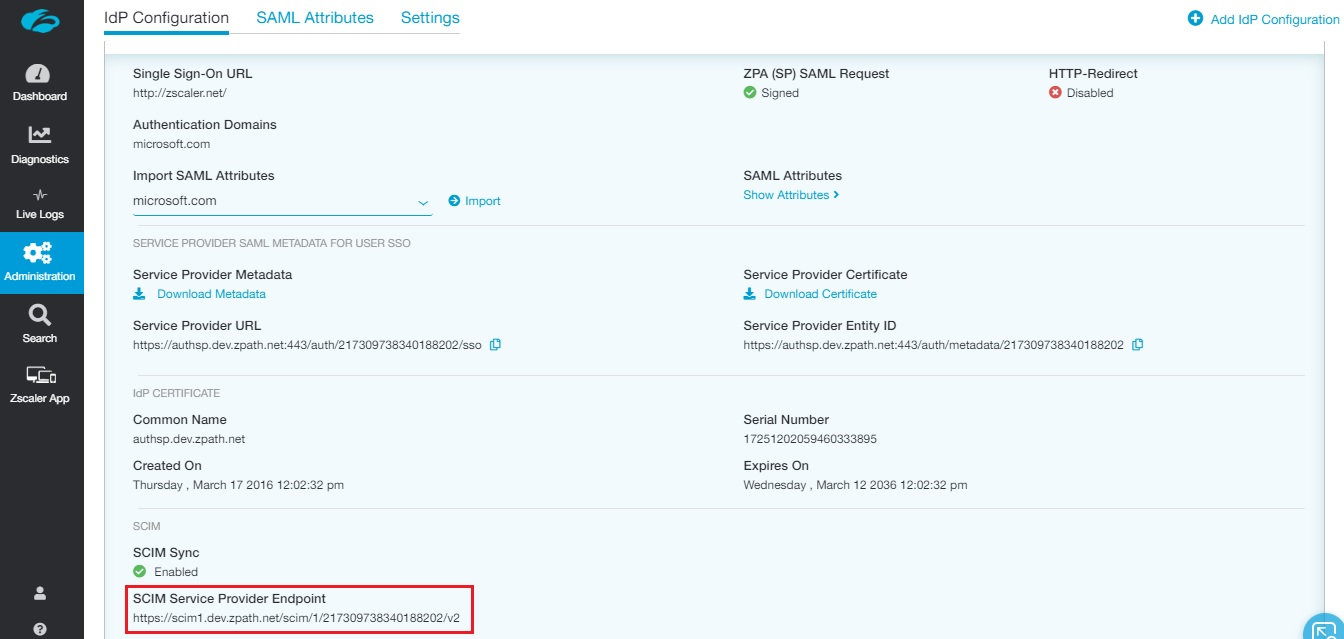

Om de Tenant-URL te vinden, gaat u naar Beheer > IDP-configuratie. Klik op de naam van de zojuist toegevoegde IdP-configuratie die wordt weergegeven op de pagina.

Scrol omlaag om het Eindpunt van de SCIM-serviceprovider aan het einde van de pagina weer te geven. Kopieer het Eindpunt van de SCIM-serviceprovider. Deze waarde wordt ingevoerd in het veld Tenant-URL op het tabblad Inrichten van uw Zscaler Private Access-toepassing (ZPA).

Zscaler Private Access (ZPA) toevoegen vanuit de galerie

Voordat u Zscaler Private Access (ZPA) configureert voor automatische inrichting van gebruikers met Microsoft Entra ID, moet u Zscaler Private Access (ZPA) vanuit de Microsoft Entra-toepassingsgalerie toevoegen aan uw lijst met beheerde SaaS-toepassingen.

Voer de volgende stappen uit om Zscaler Private Access (ZPA) toe te voegen vanuit de Microsoft Entra-toepassingsgalerie:

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassing Beheer istrator.

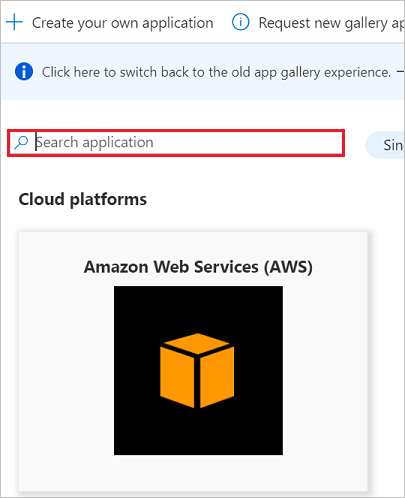

- Blader naar Bedrijfstoepassingen voor identiteitstoepassingen>>>Nieuwe toepassing.

- Typ in de sectie Toevoegen uit de galerie Zscaler Private Access (ZPA) en selecteer Zscaler Private Access (ZPA) in het zoekvak.

- Selecteer Zscaler Private Access (ZPA) in het deelvenster met resultaten en voeg de app vervolgens toe. Wacht enkele seconden tot de app aan de tenant is toegevoegd.

Automatische gebruikersinrichting configureren voor Zscaler Private Access (ZPA)

In deze sectie wordt u begeleid bij de stappen voor het configureren van de Microsoft Entra-inrichtingsservice om gebruikers en/of groepen in Zscaler Private Access (ZPA) te maken, bij te werken en uit te schakelen op basis van gebruikers- en/of groepstoewijzingen in Microsoft Entra ID.

Tip

U kunt er ook voor kiezen om eenmalige aanmelding op basis van SAML in te schakelen voor Zscaler Private Access (ZPA), waarvoor u de instructies in de zelfstudie over eenmalige aanmelding voor Zscaler Private Access (ZPA) moet volgen. Eenmalige aanmelding kan onafhankelijk van automatische inrichting van gebruikers worden geconfigureerd, hoewel deze twee functies een aanvulling op elkaar vormen.

Notitie

Wanneer gebruikers en groepen zijn ingericht of als de inrichting ongedaan is gemaakt, wordt u aangeraden het inrichten periodiek opnieuw te starten om ervoor te zorgen dat groepslidmaatschappen correct worden bijgewerkt. Als het inrichten opnieuw wordt gestart, wordt de service gedwongen om alle groepen opnieuw te evalueren en de lidmaatschappen bij te werken.

Notitie

Voor meer informatie over het SCIM-eindpunt van Zscaler Private Access raadpleegt u dit.

Automatische gebruikersinrichting configureren voor Zscaler Private Access (ZPA) in Microsoft Entra ID:

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassing Beheer istrator.

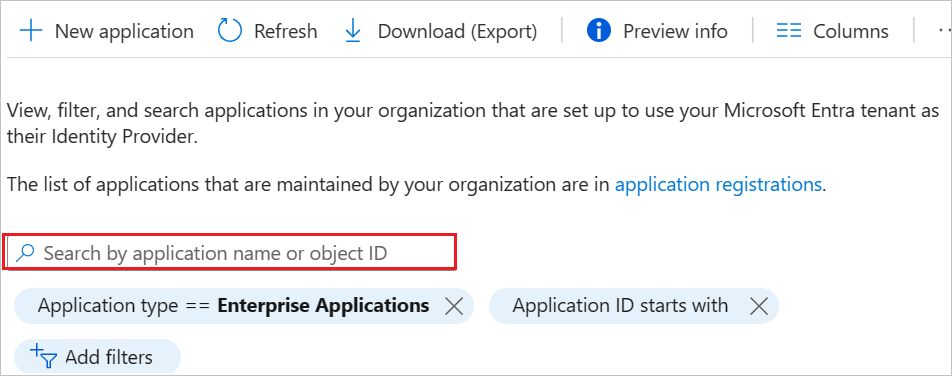

Blader naar Identity>Applications Enterprise-toepassingen>>Zscaler Private Access (ZPA).

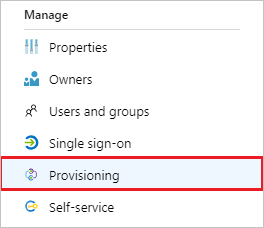

Selecteer het tabblad Inrichten.

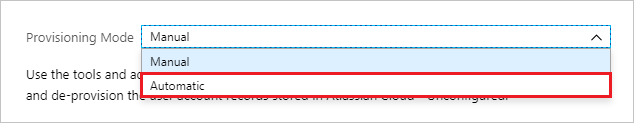

Stel Inrichtingsmodus in op Automatisch.

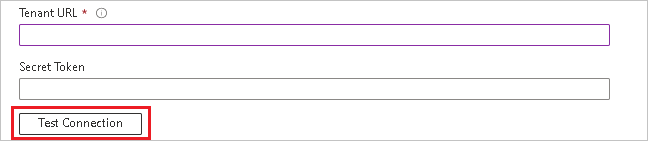

Voer in de sectie Beheerdersreferenties de waarde in van het Eindpunt van de SCIM-serviceprovider die eerder is opgehaald in Tenant-URL. Voer de waarde van de Bearer-token in die eerder is opgehaald in Geheime token. Klik op Test Verbinding maken ion om te controleren of Microsoft Entra ID verbinding kan maken met Zscaler Private Access (ZPA). Als de verbinding mislukt, moet u controleren of uw Zscaler Private Access (ZPA)-account beheerdersmachtigingen heeft. Probeer het daarna opnieuw.

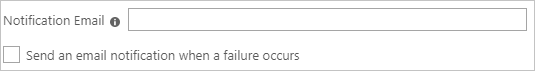

Voer in het veld E-mailadres voor meldingen het e-mailadres in van een persoon of groep die de inrichtingsfoutmeldingen zou moeten ontvangen en vink het vakje Een e-mailmelding verzenden als een fout optreedt aan.

Klik op Opslaan.

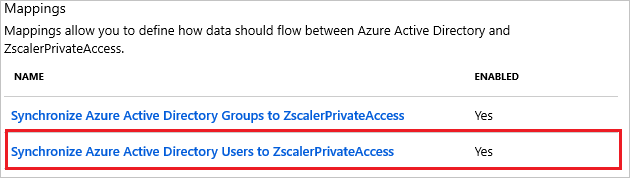

Selecteer in de sectie Toewijzingen Microsoft Entra-gebruikers synchroniseren met Zscaler Private Access (ZPA).

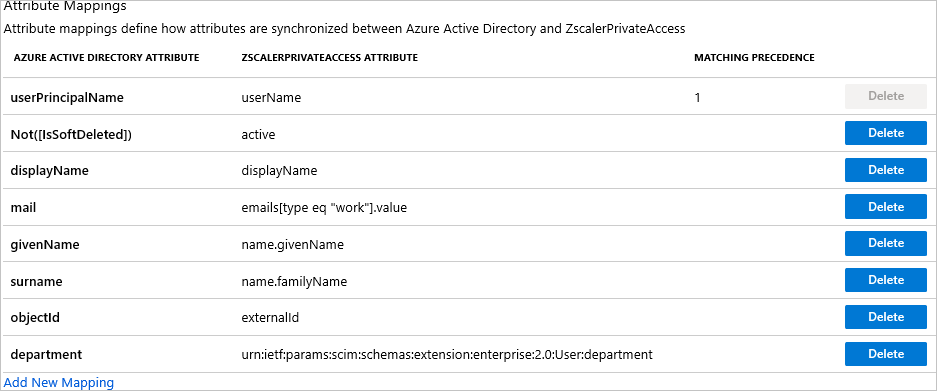

Controleer in de sectie Kenmerktoewijzing de gebruikerskenmerken die vanuit Microsoft Entra-id met Zscaler Private Access (ZPA) worden gesynchroniseerd. De kenmerken die als overeenkomende eigenschappen zijn geselecteerd, worden gebruikt om de gebruikersaccounts in Zscaler Private Access (ZPA) te vinden voor updatebewerkingen. Selecteer de knop Opslaan om eventuele wijzigingen door te voeren.

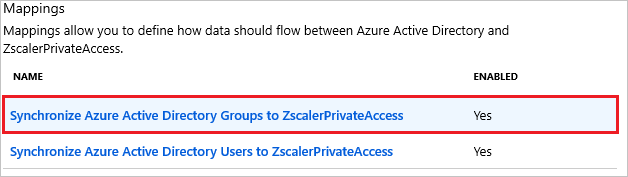

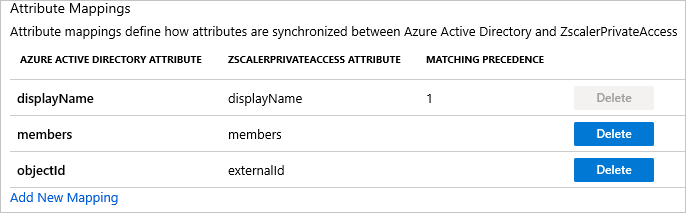

Selecteer in de sectie Toewijzingen Microsoft Entra-groepen synchroniseren met Zscaler Private Access (ZPA).

Controleer in de sectie Kenmerktoewijzing de groepskenmerken die vanuit Microsoft Entra-id met Zscaler Private Access (ZPA) worden gesynchroniseerd. De kenmerken die als overeenkomende eigenschappen zijn geselecteerd, worden gebruikt om de groepen in Zscaler Private Access (ZPA) te vinden voor updatebewerkingen. Selecteer de knop Opslaan om eventuele wijzigingen door te voeren.

Als u bereikfilters wilt configureren, raadpleegt u de volgende instructies in de zelfstudie Bereikfilter.

Wijzig de inrichtingsstatus van Microsoft Entra in de sectie Instellingen om de Microsoft Entra-inrichtingsservice in te schakelen voor Zscaler Private Access (ZPA).

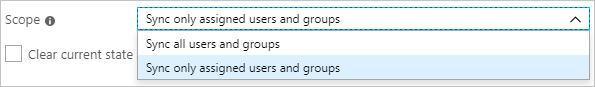

Definieer de gebruikers en/of groepen die u aan Zscaler Private Access (ZPA) wilt toevoegen door de gewenste waarden te kiezen in Bereik in de sectie Instellingen te kiezen.

Wanneer u klaar bent om in te richten, klikt u op Opslaan.

Met deze bewerking wordt de eerste synchronisatie gestart van alle gebruikers en/of groepen die zijn gedefinieerd onder Bereik in de sectie Instellingen. De eerste synchronisatie duurt langer dan volgende synchronisaties, die ongeveer om de 40 minuten plaatsvinden zolang de Microsoft Entra-inrichtingsservice wordt uitgevoerd. U kunt de sectie Synchronisatiedetails gebruiken om de voortgang te controleren en koppelingen te volgen naar het activiteitenrapport van de inrichting, waarin alle acties worden beschreven die door de Microsoft Entra-inrichtingsservice op Zscaler Private Access (ZPA) worden uitgevoerd.

Zie Rapportage over automatische inrichting van gebruikersaccounts voor meer informatie over het lezen van de Microsoft Entra-inrichtingslogboeken.

Aanvullende bronnen

- Gebruikersaccountinrichting voor zakelijke apps beheren

- Wat is toegang tot toepassingen en eenmalige aanmelding met Microsoft Entra ID?