Een zelfstandig Azure Automation-account maken

In dit artikel leest u hoe u een Azure Automation-account maakt met behulp van Azure Portal. U kunt het Automation-account gebruiken om Automatisering te evalueren en te leren zonder extra beheerfuncties te gebruiken of te integreren met Azure Monitor-logboeken. U kunt beheerfuncties toevoegen of integreren met Azure Monitor-logboeken voor geavanceerde bewaking van runbooktaken op elk gewenst moment in de toekomst.

Met een Automation-account kunt u runbooks verifiëren door resources te beheren in Azure Resource Manager of het klassieke implementatiemodel. Met één Automation-account kunt u resources in alle regio's en abonnementen voor een bepaalde tenant beheren.

Met dit account dat voor u is gemaakt, kunt u snel runbooks bouwen en implementeren ter ondersteuning van uw automatiseringsbehoeften.

Vereiste machtigingen om een Automation-account te maken

Als u een Automation-account wilt maken of bijwerken en de taken wilt uitvoeren die in dit artikel worden beschreven, moet u over de volgende bevoegdheden en machtigingen beschikken:

Als u een Automation-account wilt maken, moet uw Microsoft Entra-gebruikersaccount worden toegevoegd aan een rol met machtigingen die gelijk zijn aan de rol Eigenaar voor Microsoft.Automation resources. Zie Op rollen gebaseerd toegangsbeheer in Azure Automation voor meer informatie.

Nieuw Automation-account maken vanuit Azure Portal

Als u in Azure Portal een nieuw Azure Automation-account wilt maken, voert u de volgende stappen uit:

Meld u aan bij Azure Portal met een account dat lid is van de abonnementsrol Beheerders en dat medebeheerder is van het abonnement.

Selecteer + Een resource maken.

Zoek naar Automation. Selecteer Automation in de zoekresultaten.

Opties voor uw nieuwe Automation-account zijn ingedeeld in tabbladen op de pagina Automation-account maken. In de volgende secties worden alle tabbladen en de bijbehorende opties beschreven.

Basisprincipes

Geef op het tabblad Basisinformatie de essentiële informatie op voor uw Automation-account. Nadat u het tabblad Basisinformatie hebt voltooid, kunt u ervoor kiezen om uw nieuwe Automation-account verder aan te passen door opties in te stellen op de andere tabbladen. U kunt ook Controleren en maken selecteren om de standaardopties te accepteren en door te gaan met het valideren en maken van het account.

Notitie

Standaard is een door het systeem toegewezen beheerde identiteit ingeschakeld voor het Automation-account.

In de volgende tabel worden de velden op het tabblad Basisbeginselen beschreven.

| Veld | Vereist or facultatief |

Beschrijving |

|---|---|---|

| Abonnement | Vereist | Selecteer in de vervolgkeuzelijst het Azure-abonnement voor het account. |

| Resourcegroep | Vereist | Selecteer in de vervolgkeuzelijst de bestaande resourcegroep of selecteer Nieuwe maken. |

| Naam van Automation-account | Vereist | Voer een unieke naam in voor de locatie en resourcegroep. Namen voor Automation-accounts die zijn verwijderd, zijn mogelijk niet onmiddellijk beschikbaar. U kunt de accountnaam niet wijzigen nadat deze is ingevoerd in de gebruikersinterface. |

| Region | Vereist | Selecteer in de vervolgkeuzelijst een regio voor het account. Zie Beschikbare producten per regio voor een bijgewerkte lijst met locaties waarin u een Automation-account kunt implementeren. |

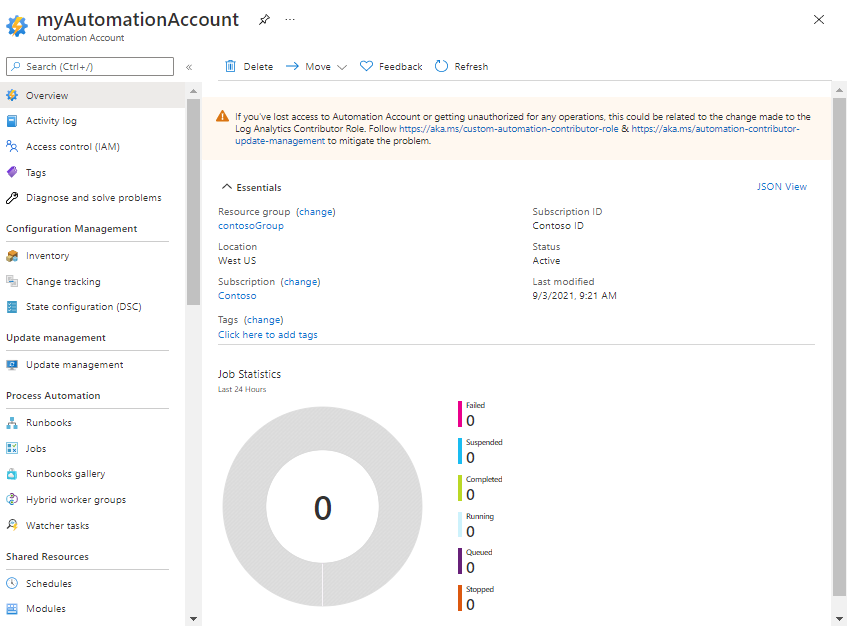

In de volgende afbeelding ziet u een standaardconfiguratie voor een nieuw Automation-account.

Geavanceerd

Op het tabblad Geavanceerd kunt u de optie Beheerde identiteit configureren voor uw nieuwe Automation-account. De optie Door de gebruiker toegewezen beheerde identiteit kan ook worden geconfigureerd nadat het Automation-account is gemaakt.

Zie Een door de gebruiker toegewezen beheerde identiteit maken voor instructies.

In de volgende tabel worden de velden op het tabblad Geavanceerd beschreven.

| Veld | Vereist or facultatief |

Beschrijving |

|---|---|---|

| Door het systeem toegewezen | Optioneel | Een Microsoft Entra-identiteit die is gekoppeld aan de levenscyclus van het Automation-account. |

| Door de gebruiker toegewezen | Optioneel | Een beheerde identiteit die wordt weergegeven als een zelfstandige Azure-resource die los van de resources die ervan gebruikmaken, wordt beheerd. |

U kunt ervoor kiezen om beheerde identiteiten later in te schakelen. Het Automation-account wordt dan zonder account gemaakt. Zie Beheerde identiteit inschakelen als u een beheerde identiteit wilt inschakelen nadat het account is gemaakt. Als u beide opties selecteert, selecteert u voor de door de gebruiker toegewezen identiteit de optie Door de gebruiker toegewezen identiteiten toevoegen. Selecteer op de pagina Door de gebruiker toegewezen beheerde identiteit selecteren een abonnement en voeg een of meer door de gebruiker toegewezen identiteiten toe die in dat abonnement zijn gemaakt om ze toe te wijzen aan het Automation-account.

In de volgende afbeelding ziet u een standaardconfiguratie voor een nieuw Automation-account.

Netwerken

Op het tabblad Netwerken kunt u connectiviteit met Automation-account configureren: openbaar via openbare IP-adressen of privé met behulp van een Azure Automation Private Link. Met Azure Automation Private Link worden een of meer privé-eindpunten (en dus de virtuele netwerken waarin ze zich bevinden) verbonden met de resource voor uw Automation-account.

In de volgende afbeelding ziet u een standaardconfiguratie voor een nieuw Automation-account.

Tags

Op het tabblad Tags kunt u Resource Manager-tags opgeven om uw Azure-resources te ordenen. Zie Resources, resourcegroepen en abonnementen voor logische organisatie taggen voor meer informatie.

Controleren en maken

Wanneer u naar het tabblad Controleren en maken gaat, voert Azure validatie uit voor de Automation-accountinstellingen die u hebt gekozen. Als de validatie is geslaagd, kunt u doorgaan met het maken van het Automation-account.

Als de validatie mislukt, geeft de portal aan welke instellingen moeten worden gewijzigd.

Controleer uw nieuwe Automation-account.

Wanneer het Automation-account is gemaakt, worden er automatisch verschillende resources voor u gemaakt. Na het maken kunnen deze runbooks veilig worden verwijderd als u ze niet wilt behouden. De beheerde identiteiten kunnen worden gebruikt voor verificatie bij uw account in een runbook en moeten worden overgelaten, tenzij u een andere identiteit maakt of deze niet nodig hebt. De Automation-toegangssleutels worden ook gemaakt tijdens het maken van een Automation-account. De volgende tabel bevat een overzicht van de resources voor het account.

| Resource | Beschrijving |

|---|---|

| AzureAutomationTutorialWithIdentityGraphical | Een voorbeeld van een grafisch runbook dat laat zien hoe u verifieert met behulp van de beheerde identiteit. Het runbook haalt alle Resource Manager-resources op. |

| AzureAutomationTutorialWithIdentity | Een voorbeeld van een PowerShell-runbook dat laat zien hoe u verifieert met behulp van de beheerde identiteit. Het runbook haalt alle Resource Manager-resources op. |

Notitie

De zelfstudierunbooks zijn niet bijgewerkt om te verifiëren met behulp van een beheerde identiteit. Bekijk de door het systeem toegewezen identiteit of door de gebruiker toegewezen identiteit gebruiken om te leren hoe u de beheerde identiteit toegang verleent tot resources en uw runbooks configureert voor verificatie met een van beide typen beheerde identiteiten.

Automation-accountsleutels beheren

Wanneer u een Automation-account maakt, genereert Azure twee 512-bits automation-accounttoegangssleutels voor dat account. Deze sleutels zijn gedeelde toegangssleutels die worden gebruikt als registratiesleutels voor het registreren van DSC-knooppunten en Windows - en Linux Hybrid Runbook Workers. Deze sleutels worden alleen gebruikt tijdens het registreren van DSC-knooppunten en Hybrid Workers. Bestaande machines die zijn geconfigureerd als DSC-knooppunten of hybrid workers, worden niet beïnvloed na het rouleren van deze sleutels.

Automation-accountsleutels weergeven

Voer de volgende stappen uit om de toegangssleutels voor uw Automation-account weer te geven en te kopiëren:

Ga in Azure Portal naar uw Automation-account.

Selecteer onder Accountinstellingen sleutels om de primaire en secundaire toegangssleutels van uw Automation-account weer te geven. U kunt een van de twee sleutels gebruiken om toegang te krijgen tot uw Automation-account. We raden u echter aan de eerste sleutel te gebruiken en het gebruik van de tweede sleutel te reserveren.

Toegangssleutels handmatig draaien

U wordt aangeraden uw toegangssleutels periodiek te roteren om het Automation-account veilig te houden. Omdat u twee toegangssleutels hebt, kunt u deze draaien met behulp van Azure Portal of Azure PowerShell-cmdlet.

Een client kiezen

Volg vervolgens deze stappen:

- Ga naar uw Automation-account in Azure Portal.

- Selecteer Sleutels onder Accountinstellingen.

- Selecteer Primair opnieuw genereren om de primaire toegangssleutel voor uw Automation-account opnieuw te genereren.

- Selecteer de secundaire opnieuw genereren om de secundaire toegangssleutel opnieuw te genereren.

Registratie-URL weergeven

Het DSC-knooppunt wordt geregistreerd bij de State Configuration-service met behulp van de registratie-URL en wordt geverifieerd met behulp van een registratietoegangssleutel, samen met de toegangssleutels van het Automation-account.

Volgende stappen

- Zie Zelfstudie: Een PowerShell-runbook maken om aan de slag te gaan met PowerShell-runbooks.

- Zie Zelfstudie: Een PowerShell Workflow-runbook maken om aan de slag te gaan met PowerShell Workflow-runbooks.

- Zie Zelfstudie: Een Python 3-runbook maken om aan de slag te gaan met Python 3-runbooks.

- Zie Az.Automation voor een naslagdocumentatie voor een PowerShell-cmdlet.