Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of mappen te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen om mappen te wijzigen.

In dit artikel leert u de belangrijkste op rollen gebaseerde toegangscontrole (RBAC) concepten voor Microsoft Foundry, waaronder bereik, ingebouwde rollen en gebruikelijke toewijzingspatronen voor ondernemingen.

Aanbeveling

RBAC-rollen zijn van toepassing wanneer u zich verifieert met behulp van Microsoft Entra ID. Als u in plaats daarvan verificatie op basis van sleutels gebruikt, verleent de sleutel volledige access zonder rolbeperkingen. Microsoft raadt aan om Entra ID-verificatie te gebruiken voor verbeterde beveiliging en gedetailleerde access control.

Zie Verificatie en autorisatie voor meer informatie over verificatie en autorisatie in Microsoft Foundry.

Minimale roltoewijzingen om te beginnen

Voor nieuwe gebruikers van Azure en Microsoft Foundry, begin met deze minimale toewijzingen, zodat zowel uw gebruikers-principal als uw projectbeheeridentiteit toegang kunnen krijgen tot de functies van Foundry.

U kunt de huidige toewijzingen controleren met behulp van Toegang controleren voor een gebruiker tot een enkele Azure-resource.

- Wijs de rol Azure AI-gebruiker toe aan de gebruiker-principal.

- Wijs de rol Azure AI-gebruiker toe aan de beheerde identiteit van uw project op uw Foundry-resource.

Als de gebruiker die de project heeft gemaakt, rollen kan toewijzen (bijvoorbeeld door de rol Azure Owner toe te wijzen op abonnements- of resourcegroepbereik), worden beide toewijzingen automatisch toegevoegd.

Als u deze rollen handmatig wilt toewijzen, gebruikt u de volgende snelle stappen.

Een rol toewijzen aan uw gebruikersprincipaal

Open uw Foundry-resource in de Azure portal en ga naar Access control (IAM). Een roltoewijzing maken voor Azure AI-gebruiker, stel Lids in op Gebruiker, groep of service-principal, selecteer uw gebruikers-principal en selecteer vervolgens Review + assign.

Een rol toewijzen aan de beheerde identiteit van uw project

Open in de Azure portal uw Foundry-project en ga naar Access control (IAM). Een roltoewijzing maken voor Azure AI-gebruiker, stel Lids in op Managed Identity, selecteer de beheerde identiteit van uw project en selecteer vervolgens Review + assign.

Terminologie voor op rollen gebaseerde access control in Foundry

Als u inzicht wilt in op rollen gebaseerde access control in Microsoft Foundry, moet u twee vragen voor uw onderneming overwegen.

- Welke machtigingen wil ik dat mijn team heeft bij het bouwen in Microsoft Foundry?

- Op welk niveau wil ik machtigingen aan mijn team toewijzen?

Hier volgen beschrijvingen van een aantal terminologie die in dit artikel wordt gebruikt om deze vragen te beantwoorden.

- Machtigingen: toegestane of geweigerde acties die een identiteit kan uitvoeren op een resource, zoals lezen, schrijven, verwijderen of beheren van besturingsvlak- en gegevensvlakbewerkingen.

- Scope: De set Azure resources waarop een roltoewijzing van toepassing is. De typische bereiken zijn het abonnement, de resourcegroep, de Foundry-resource of het Foundry-project.

- Role: Een benoemde verzameling machtigingen waarmee wordt gedefinieerd welke acties op Azure resources binnen een bepaald bereik kunnen worden uitgevoerd.

Een identiteit krijgt een rol met specifieke machtigingen voor een geselecteerd bereik op basis van uw bedrijfsvereisten.

Houd in Microsoft Foundry rekening met twee reikwijdten bij het voltooien van roltoewijzingen.

- Foundry-resource: Het bereik op het hoogste niveau waarmee de grens voor beheer, beveiliging en bewaking voor een Microsoft Foundry-omgeving wordt gedefinieerd.

- Foundry project: Een subbereik binnen een Foundry-resource die wordt gebruikt voor het organiseren van werk en het afdwingen van access control voor Foundry-API's, hulpprogramma's en ontwikkelaarswerkstromen.

Ingebouwde rollen

Een built-in-rol in Foundry is een rol die door Microsoft wordt gemaakt en die betrekking heeft op veelvoorkomende access scenario's die u kunt toewijzen aan uw teamleden. Belangrijke ingebouwde rollen die in Azure worden gebruikt, omvatten Eigenaar, Inzender en Lezer. Deze rollen zijn niet specifiek voor Foundry-resourcemachtigingen.

Gebruik voor Foundry-resources aanvullende ingebouwde rollen om de principes van minimale rechten te volgen. De volgende tabel bevat de belangrijkste ingebouwde rollen voor Foundry en koppelingen naar de exacte roldefinities in AI + Machine Learning ingebouwde rollen.

| Rol | Description |

|---|---|

| Azure AI-gebruiker | Verleent lezer toegang tot Foundry-project, Foundry-resource en gegevensacties voor het Foundry-project. Als u rollen kunt toewijzen, wordt deze rol automatisch aan u toegewezen. Anders verleent uw abonnementseigenaar of een gebruiker met roltoewijzingsmachtigingen deze. Toegangsrol met minimale privileges in Foundry. |

| Azure AI-projectmanager | Hiermee kunt u beheeracties uitvoeren op Foundry-projecten, bouwen en ontwikkelen met projecten en de Azure AI-gebruikersrol voorwaardelijk toewijzen aan andere gebruikersprinciplen. |

| Azure AI-accountbeheerder | Verleent volledige access voor het beheren van projecten en resources en stelt u in staat om de Azure AI-gebruikersrol voorwaardelijk toe te wijzen aan andere gebruikersprinciplen. |

| Azure AI-eigenaar | Verleent volledige toegang tot beheerde projecten en middelen en projecten bouwen en ontwikkelen. Zeer bevoorrechte zelfbedieningsrol die is ontworpen voor digitale generaties. |

Machtigingen voor elke ingebouwde rol

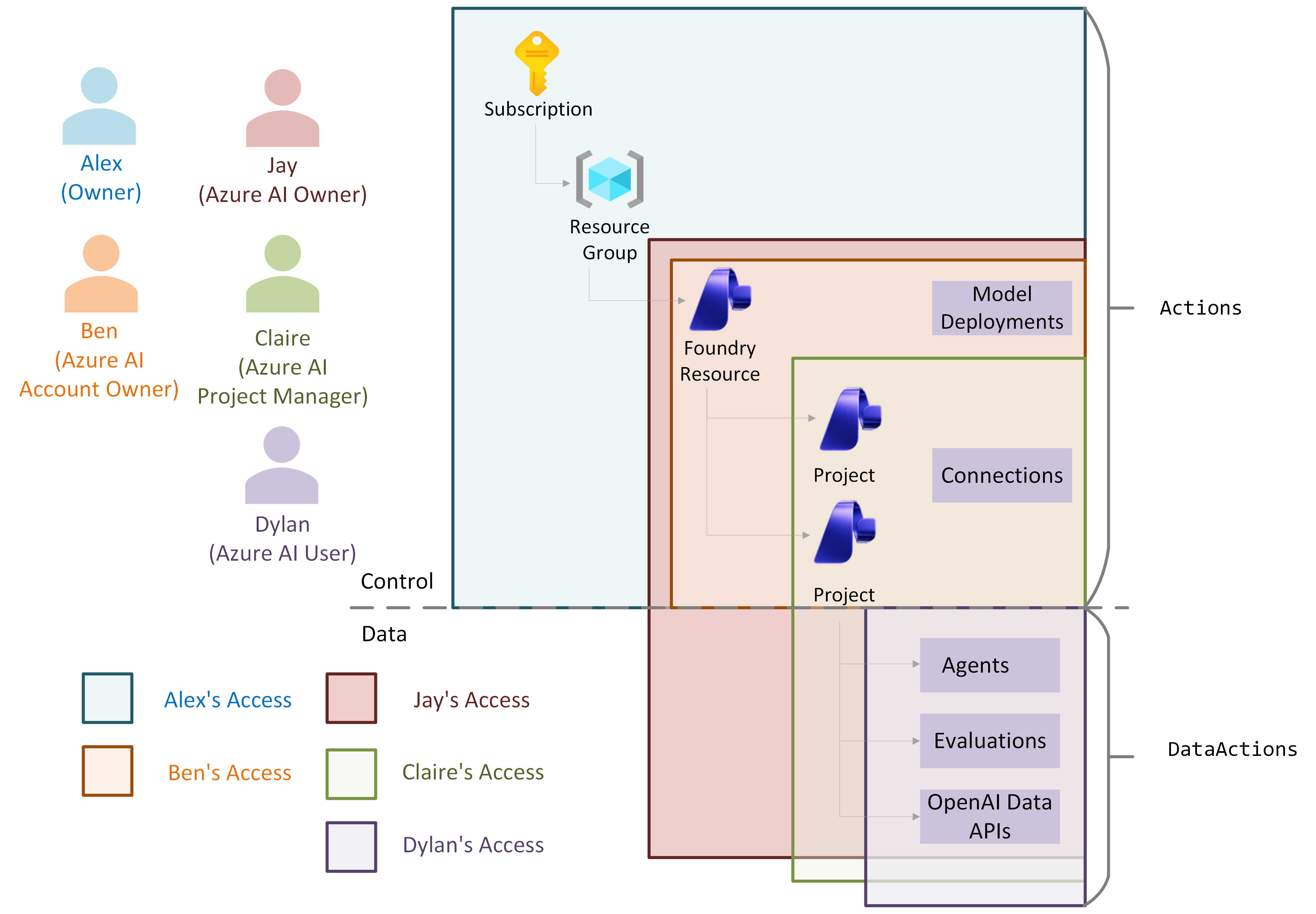

Gebruik de volgende tabel en diagram om de machtigingen te zien die zijn toegestaan voor elke ingebouwde rol binnen Foundry, inclusief de belangrijkste ingebouwde rollen in Azure.

| Ingebouwde rol | Foundry-projecten maken | Foundry-accounts maken | Bouwen en ontwikkelen in een project (gegevensacties) | Roltoewijzingen voltooien | Toegang voor gebruikers tot projecten en accounts | Modellen beheren |

|---|---|---|---|---|---|---|

| Azure AI-gebruiker | ✔ | ✔ | ||||

| Azure AI-projectmanager | ✔ | ✔ | ✔ (wijs alleen Azure AI-gebruikersrol toe) | ✔ | ||

| Azure AI-accountbeheerder | ✔ | ✔ | ✔ (wijs alleen Azure AI-gebruikersrol toe) | ✔ | ✔ | |

| Azure AI-eigenaar | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| Owner | ✔ | ✔ | ✔ (wijs een rol toe aan elke gebruiker) | ✔ | ✔ | |

| Contributor | ✔ | ✔ | ✔ | ✔ | ||

| Reader | ✔ |

Zie Azure ingebouwde rollen voor meer informatie over ingebouwde rollen in Azure en Foundry. Zie Delegate Azure roltoewijzingsbeheer met voorwaarden aan anderen voor meer informatie over voorwaardelijke delegering gebruikt in de rollen Azure AI Account Owner en Azure AI Project Manager.

Voorbeelden van RBAC-toewijzingen voor ondernemingsprojecten

Hier volgt een voorbeeld van het implementeren van op rollen gebaseerde access control (RBAC) voor een enterprise Foundry-resource.

| Personage | Rol en bereik | Doel |

|---|---|---|

| IT-beheerder | Eigenaar van abonnementsbereik | De IT-beheerder zorgt ervoor dat de Foundry-resource voldoet aan bedrijfsstandaarden. Wijs managers de rol Azure AI-accounteigenaar toe aan de resource, zodat ze nieuwe Foundry-accounts kunnen maken. Wijs managers de rol Azure AI Project Manager toe aan de resource om ze projecten binnen een account te laten maken. |

| Managers | Azure AI-accounteigenaar in het resourcebereik Foundry | Managers beheren de Foundry-resource, implementeren modellen, rekenresources controleren, verbindingen controleren en gedeelde verbindingen maken. Ze kunnen niet bouwen in projecten, maar ze kunnen de rol Azure AI-gebruiker aan zichzelf en anderen toewijzen om te beginnen met bouwen. |

| Teamleider of hoofdontwikkelaar | Azure AI Project Manager voor het resourcebereik Foundry | Leadontwikkelaars maken projecten voor hun team en beginnen met bouwen in deze projecten. Nadat u een project hebt gemaakt, nodigen project eigenaren andere leden uit en wijzen ze de rol Azure AI-gebruiker toe. |

| Teamleden of ontwikkelaars | Azure AI-gebruiker bij de scope van het Foundry-project en lezer bij de scope van de Foundry-resources | Ontwikkelaars bouwen agents in een project met vooraf geïmplementeerde Foundry-modellen en vooraf gebouwde verbindingen. |

Roltoewijzingen beheren

Als u rollen in Foundry wilt beheren, moet u gemachtigd zijn om rollen in Azure toe te wijzen en te verwijderen. De ingebouwde Azure Owner rol omvat die machtiging. U kunt rollen toewijzen via de Foundry-portal (beheerpagina), Azure portal IAM of Azure CLI. U kunt rollen verwijderen met behulp van Azure portal IAM of Azure CLI.

Beheer machtigingen in de Foundry-portal door:

- Open de pagina Admin in Foundry en selecteer vervolgens Operate>Admin.

- Selecteer uw project naam.

- Selecteer Add user om project access te beheren. Deze actie is alleen beschikbaar als u machtigingen voor roltoewijzing hebt.

- Pas hetzelfde proces toe voor Foundry-resourceniveau toegang.

U kunt machtigingen beheren in de Azure portal onder Access Control (IAM) of met behulp van Azure CLI.

Met de volgende opdracht wordt bijvoorbeeld de Azure AI-gebruikersrol toegewezen aan joe@contoso.com voor resourcegroep this-rg in abonnement 00000000-0000-0000-0000-000000000000:

az role assignment create --role "Azure AI User" --assignee "joe@contoso.com" --scope /subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/this-rg

Aangepaste rollen maken voor projecten

Als de ingebouwde rollen niet voldoen aan uw bedrijfsvereisten, maakt u een aangepaste rol die nauwkeurige controle biedt over toegestane acties en bereiken. Hier volgt een voorbeeld van een aangepaste roldefinitie op abonnementsniveau:

{

"properties": {

"roleName": "My Enterprise Foundry User",

"description": "Custom role for Foundry at my enterprise to only allow building Agents. Assign at subscription level.",

"assignableScopes": ["/subscriptions/<your-subscription-id>"],

"permissions": [ {

"actions": ["Microsoft.CognitiveServices/*/read", "Microsoft.Authorization/*/read", "Microsoft.CognitiveServices/accounts/listkeys/action","Microsoft.Resources/deployments/*"],

"notActions": [],

"dataActions": ["Microsoft.CognitiveServices/accounts/AIServices/agents/*"],

"notDataActions": []

} ]

}

}

Zie de volgende artikelen voor meer informatie over het maken van een aangepaste rol.

- Azure-portal

- Azure CLI

- Azure PowerShell

- Preview-functies uitschakelen in Microsoft Foundry. In dit artikel vindt u meer informatie over specifieke machtigingen in Foundry over het beheer- en gegevensvlak dat u kunt gebruiken bij het bouwen van aangepaste rollen.

Notities en beperkingen

- Als u verwijderde Foundry-accounts wilt weergeven en opschonen, moet de rol Inzender zijn toegewezen aan het abonnementsbereik.

- Gebruikers met de rol Inzender kunnen modellen implementeren in Foundry.

- U hebt de rol van Eigenaar nodig binnen de scope van een resource om aangepaste rollen voor de resource te kunnen maken.

- Als u machtigingen hebt om rollen toe te wijzen in Azure (bijvoorbeeld de rol Eigenaar die is toegewezen aan het accountbereik) aan uw gebruikersprincipaal en u een Foundry-resource implementeert vanuit de gebruikersinterface van de Azure portal- of Foundry-portal, wordt de Azure AI-gebruikersrol automatisch toegewezen aan uw gebruikersprincipaal. Deze toewijzing is niet van toepassing bij het implementeren van Foundry vanuit SDK of CLI.

- Wanneer u een Foundry-resource maakt, geeft de ingebouwde RBAC-machtigingen (role-based access control) u access aan de resource. Als u resources wilt gebruiken die buiten Foundry zijn gemaakt, moet u ervoor zorgen dat de resources machtigingen hebben waarmee u toegang tot heeft. Hier volgen enkele voorbeelden:

- Als u een nieuw Azure Blob Storage-account wilt gebruiken, voegt u de beheerde identiteit van de Foundry-accountresource toe aan de rol van Storage Blob-gegevenslezer voor dat storage account.

- Als u een nieuwe Azure AI Search bron wilt gebruiken, voegt u Foundry toe aan de Azure AI Search roltoewijzingen.

- Als u een model in Foundry wilt verfijnen, hebt u machtigingen voor zowel het gegevensvlak als het besturingsvlak nodig. Het implementeren van een nauwkeurig afgestemd model is een toestemming voor het controlevlak. Daarom is de enige ingebouwde rol met machtigingen voor zowel het gegevensvlak als het besturingsvlak de rol Azure AI-eigenaar. Als u wilt, kunt u ook de rol Azure AI-gebruiker toewijzen voor machtigingen voor gegevensvlakken en de rol Azure AI-accounteigenaar rol voor machtigingen voor besturingsvlak.

Verwante inhoud

- Maak een project.

- Controleer toegang voor een gebruiker tot een Azure resource.

- Verificatie en autorisatie in Foundry.

- Preview-functies uitschakelen in Microsoft Foundry.

Bijlage

Voorbeelden van Access Isolatie

Elke organisatie kan verschillende toegangsisolatievereisten hebben, afhankelijk van de gebruikerspersona's in hun onderneming. Access isolatie verwijst naar welke gebruikers in uw onderneming welke roltoewijzingen moeten worden toegewezen voor een scheiding van machtigingen met behulp van onze ingebouwde rollen of een uniforme, zeer permissieve rol. Er zijn drie toegangsisolatie-opties voor Foundry die u kunt selecteren voor uw organisatie, afhankelijk van uw toegangsisolatievereisten.

Geen toegangsisolatie. Dit betekent dat u in uw onderneming geen vereisten hebt die machtigingen scheiden tussen een ontwikkelaar, project manager of een beheerder. De machtigingen voor deze rollen kunnen worden toegewezen aan alle teams.

Daarom moet u...

- Geef alle gebruikers in uw organisatie de rol Azure AI-eigenaar op het resource-scope.

Isolatie van gedeeltelijke toegang Dit betekent dat de project manager in uw onderneming binnen projecten moet kunnen ontwikkelen en projecten moeten kunnen maken. Maar uw beheerders mogen zich niet kunnen ontwikkelen in Foundry, maar alleen Foundry-projecten en -accounts maken.

Daarom moet u...

- Geef uw beheerder de rol van Azure AI-accounteigenaar op de resourcescope.

- Geef uw ontwikkelaars en projectmanagers de Azure AI Project Manager rol voor de resource

Volledige toegang isolatie. Dit betekent dat uw beheerders, project managers en ontwikkelaars duidelijke machtigingen hebben die niet overlappen voor hun verschillende functies binnen een onderneming.

Daarom moet u...

- Geef uw beheerder de Azure AI-accounteigenaar in het resourcebereik

- Ken uw ontwikkelaar de rol Reader toe binnen de resource scope van Foundry en Azure AI User binnen de projectscope

- Geef uw projectmanager de rol Azure AI Project Manager voor de resourceruimte

Microsoft Entra-groepen gebruiken met Foundry

Microsoft Entra ID biedt verschillende manieren om access te beheren voor resources, toepassingen en taken. Met behulp van Microsoft Entra-groepen kunt u access en machtigingen verlenen aan een groep gebruikers in plaats van aan elke afzonderlijke gebruiker. It-beheerders van ondernemingen kunnen Microsoft Entra-groepen maken in de Azure portal om het roltoewijzingsproces voor ontwikkelaars te vereenvoudigen. Wanneer u een Microsoft Entra-groep maakt, kunt u het aantal roltoewijzingen minimaliseren dat nodig is voor nieuwe ontwikkelaars die aan Foundry-projecten werken door de groep de vereiste roltoewijzing toe te wijzen aan de benodigde resource.

Voer de volgende stappen uit om Microsoft Entra ID groepen te gebruiken met Foundry:

- Maak een groep Security in Groups in de Azure portal.

- Voeg een eigenaar en de gebruikers-principals toe in uw organisatie die gedeelde access nodig hebben.

- Open de doelresource en ga naar Access control (IAM).

- Wijs de vereiste rol toe aan Gebruiker, groep of service-principal en selecteer de nieuwe beveiligingsgroep.

- Selecteer Beoordelen en toewijzen , zodat de roltoewijzing van toepassing is op alle leden van de groep.

Veelvoorkomende voorbeelden:

- Als u agents wilt bouwen, traceringen wilt uitvoeren en kernmogelijkheden van Foundry wilt gebruiken, wijst u Azure AI-gebruiker toe aan de Microsoft Entra-groep.

- Als u tracerings- en bewakingsfuncties wilt gebruiken, wijst u de rol Lezer toe aan dezelfde groep op de verbonden Application Insights-resource.

Raadpleeg voor meer informatie over Microsoft Entra ID groepen, vereisten en beperkingen: