Gegevens exporteren naar een veilige bestemming in een virtueel Azure-netwerk

Met gegevensexport in IoT Central kunt u apparaatgegevens continu streamen naar bestemmingen zoals Azure Blob Storage, Azure Event Hubs, Azure Service Bus Messaging of Azure Data Explorer. U kunt deze bestemmingen vergrendelen met behulp van Azure Virtual Network en privé-eindpunten.

Momenteel is het niet mogelijk om een IoT Central-toepassing rechtstreeks te verbinden met een virtueel netwerk voor gegevensexport. Omdat IoT Central echter een vertrouwde Azure-service is, is het mogelijk om een uitzondering op de firewallregels te configureren en verbinding te maken met een beveiligd doel in een virtueel netwerk. In dit scenario gebruikt u doorgaans een beheerde identiteit om te verifiëren en autoriseren met de bestemming.

Vereisten

Een IoT Central-toepassing. Zie Een IoT Central-toepassing maken voor meer informatie.

Gegevensexport die is geconfigureerd in uw IoT Central-toepassing om apparaatgegevens naar een bestemming te verzenden, zoals Azure Blob Storage, Azure Event Hubs, Azure Service Bus of Azure Data Explorer. De bestemming moet worden geconfigureerd voor het gebruik van een beheerde identiteit. Zie IoT-gegevens exporteren naar cloudbestemmingen met behulp van Blob Storage voor meer informatie.

De doelservice configureren

Als u Azure Blob Storage wilt configureren voor het gebruik van een virtueel netwerk en een privé-eindpunt, raadpleegt u:

Als u Azure Event Hubs wilt configureren voor het gebruik van een virtueel netwerk en een privé-eindpunt, raadpleegt u:

- Toegang tot Azure Event Hubs-naamruimten vanuit specifieke virtuele netwerken toestaan

- Toegang tot Azure Event Hubs-naamruimten toestaan via privé-eindpunten

Als u Azure Service Bus Messaging wilt configureren voor het gebruik van een virtueel netwerk en privé-eindpunt, raadpleegt u:

- Toegang tot Azure Service Bus-naamruimte vanuit specifieke virtuele netwerken toestaan

- Toegang tot Azure Service Bus-naamruimten via privé-eindpunten toestaan

De firewall-uitzondering configureren

Als u wilt toestaan dat IoT Central verbinding maakt met een bestemming in een virtueel netwerk, schakelt u een firewalluitzondering in het virtuele netwerk in om verbindingen van vertrouwde Azure-services toe te staan.

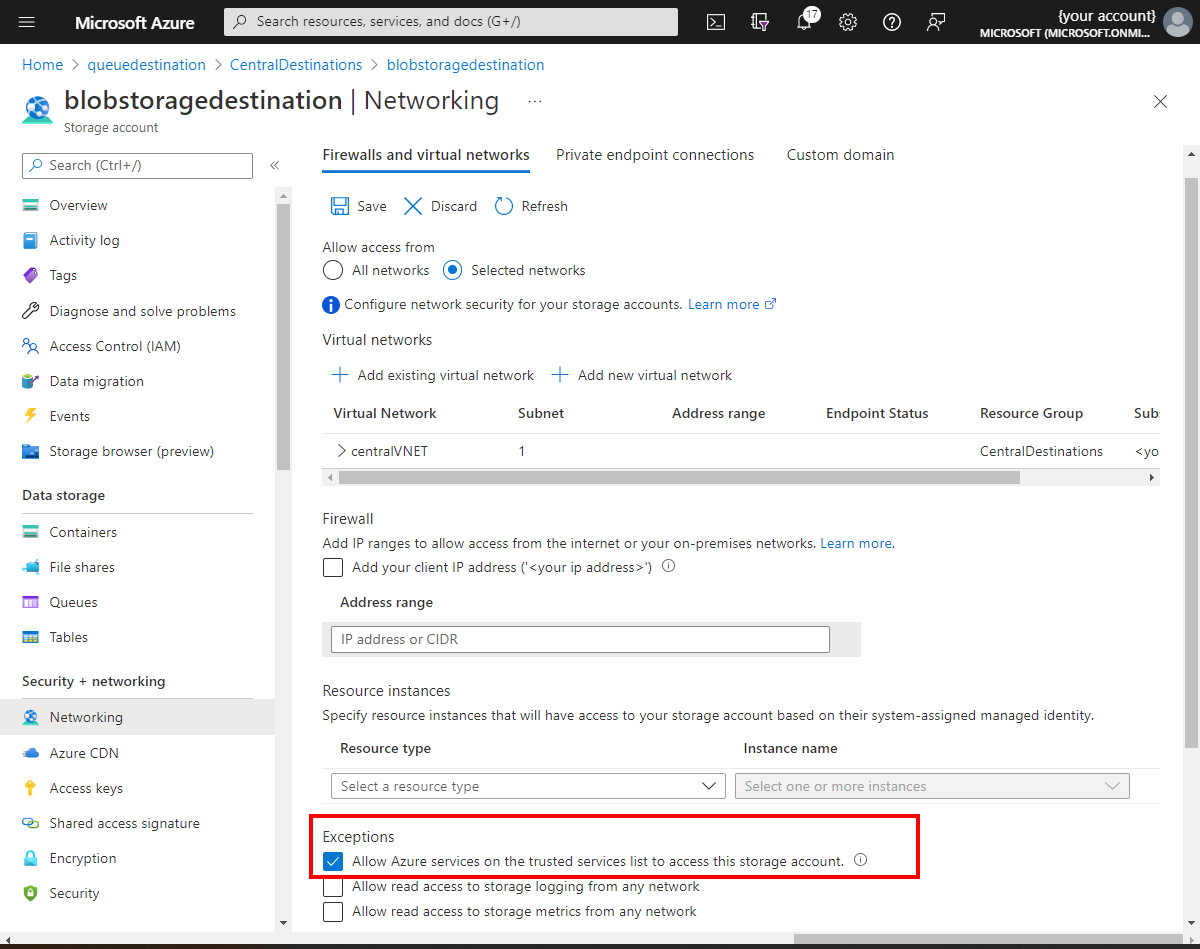

Als u de uitzondering in Azure Portal voor Azure Blob Storage wilt configureren, gaat u naar Netwerkfirewalls > en virtuele netwerken. Selecteer vervolgens Azure-services toestaan in de lijst met vertrouwde services voor toegang tot dit opslagaccount.

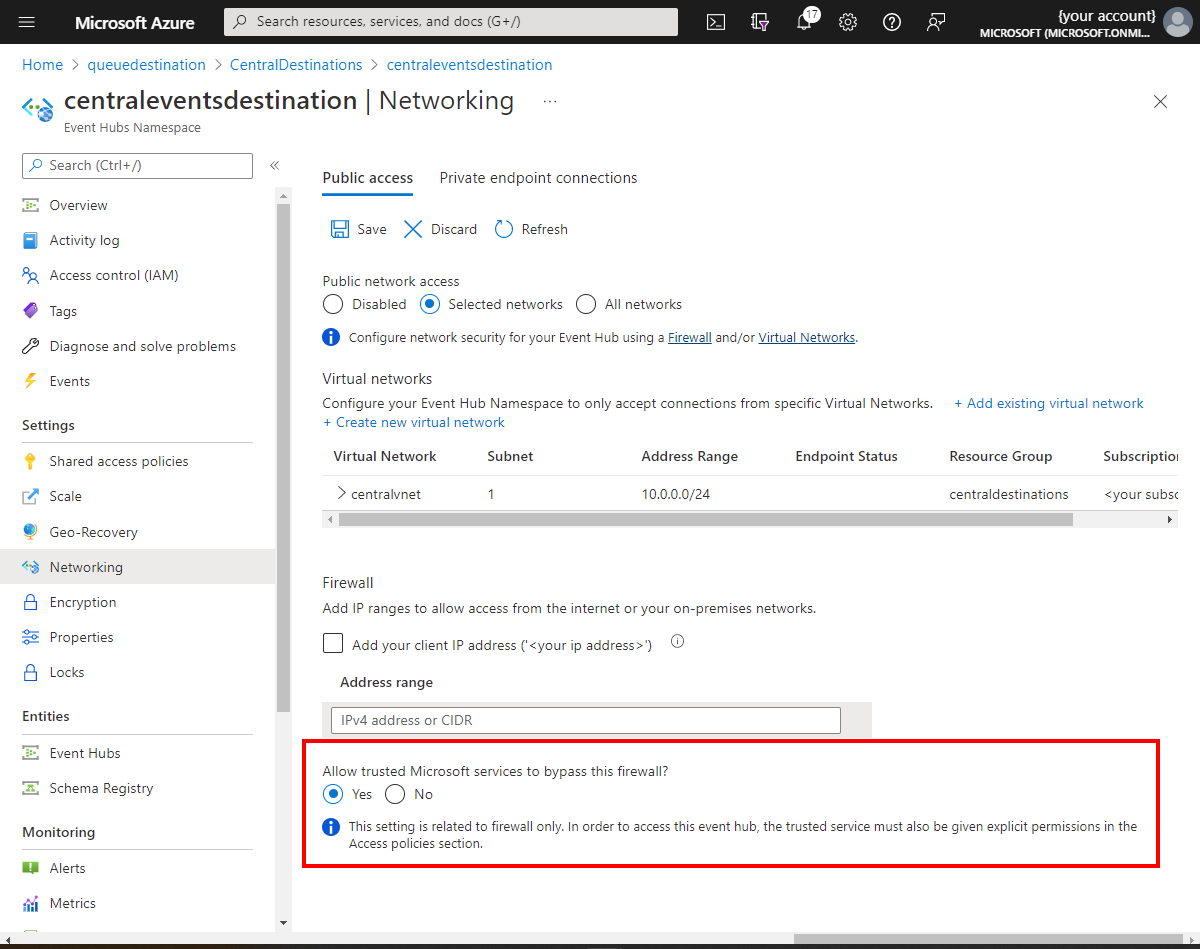

Als u de uitzondering wilt configureren in Azure Portal voor Azure Event Hubs, gaat u naar > Openbare netwerktoegang. Selecteer vervolgens Ja om vertrouwde Microsoft-services toe te staan om deze firewall te omzeilen:

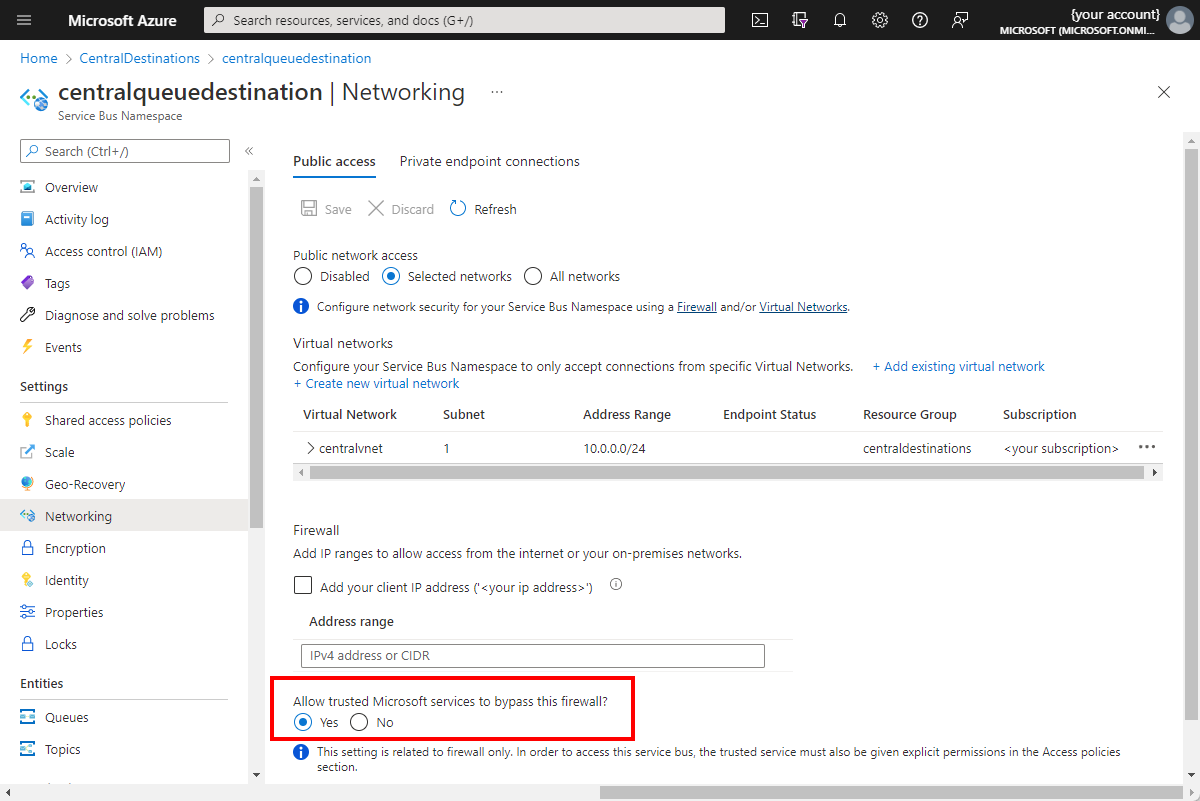

Als u de uitzondering in Azure Portal voor Azure Service Bus wilt configureren, gaat u naar > Openbare netwerktoegang. Selecteer vervolgens Ja om vertrouwde Microsoft-services toe te staan om deze firewall te omzeilen:

Volgende stappen

Nu u hebt geleerd hoe u gegevens exporteert naar een bestemming die is vergrendeld in een virtueel netwerk, volgt u de voorgestelde volgende stap: