Zelfstudie: Een NAT-gateway gebruiken met een hub- en spoke-netwerk

Een hub- en spoke-netwerk is een van de bouwstenen van een maximaal beschikbare netwerkinfrastructuur met meerdere locaties. De meest voorkomende implementatie van een hub- en spoke-netwerk wordt uitgevoerd met de bedoeling om alle inter-spoke- en uitgaand internetverkeer via de centrale hub te routeren. Het doel is om al het verkeer dat het netwerk doorkruist te inspecteren met een NVA (Network Virtual Appliance) voor beveiligingsscans en pakketinspectie.

Voor uitgaand verkeer naar internet heeft het virtuele netwerkapparaat doorgaans één netwerkinterface met een toegewezen openbaar IP-adres. De NVA nadat het uitgaande verkeer is geïnspecteerd, stuurt het verkeer via de openbare interface en internet door. Azure NAT Gateway elimineert de noodzaak voor het openbare IP-adres dat is toegewezen aan de NVA. Als u een NAT-gateway koppelt aan het openbare subnet van de NVA, wordt de routering voor de openbare interface gewijzigd om al het uitgaande internetverkeer via de NAT-gateway te routeren. De verwijdering van het openbare IP-adres verhoogt de beveiliging en maakt het schalen van uitgaande SNAT (Network Address Translation) mogelijk met meerdere openbare IP-adressen en of openbare IP-voorvoegsels.

Belangrijk

De NVA die in dit artikel wordt gebruikt, is alleen bedoeld voor demonstratiedoeleinden en wordt gesimuleerd met een virtuele Ubuntu-machine. De oplossing bevat geen load balancer voor hoge beschikbaarheid van de NVA-implementatie. Vervang de virtuele Ubuntu-machine in dit artikel door een NVA van uw keuze. Raadpleeg de leverancier van de gekozen NVA voor routerings- en configuratie-instructies. Een load balancer en beschikbaarheidszones worden aanbevolen voor een maximaal beschikbare NVA-infrastructuur.

In deze zelfstudie leert u het volgende:

- Maak een NAT-gateway.

- Maak een virtueel hub- en spoke-netwerk.

- Een gesimuleerd virtueel netwerkapparaat (NVA) maken.

- Dwing al het verkeer van de spokes via de hub af.

- Dwing al het internetverkeer in de hub en de spokes uit de NAT-gateway.

- Test de NAT-gateway en inter-spoke-routering.

Vereisten

- Een Azure-account met een actief abonnement. Gratis een account maken

Een NAT-gateway maken

Al het uitgaande internetverkeer gaat via de NAT-gateway naar internet. Gebruik het volgende voorbeeld om een NAT-gateway te maken voor het hub- en spoke-netwerk.

Meld u aan bij het Azure-portaal.

Voer in het zoekvak boven aan de portal NAT-gateway in. Selecteer NAT-gateways in de zoekresultaten.

Selecteer + Maken.

Voer op het tabblad Basis van de NAT-gateway (Network Address Translation) de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer Nieuw maken.

Voer test-rg in Naam in.

Selecteer OK.Exemplaardetails NAT-gatewaynaam Voer nat-gateway in. Regio Selecteer VS - oost 2. Availability zone Selecteer een zone of geen zone. Time-out voor tcp-inactiviteit (minuten) Laat de standaardwaarde 4 staan. Selecteer Volgende: Uitgaand IP-adres.

Selecteer in uitgaand IP-adres in openbare IP-adressen een nieuw openbaar IP-adres maken.

Voer public-ip-nat in naam in.

Selecteer OK.

Selecteer Controleren + maken.

Selecteer Maken.

Virtueel hub-netwerk maken

Het virtuele hubnetwerk is het centrale netwerk van de oplossing. Het hubnetwerk bevat het NVA-apparaat en een openbaar en privésubnet. De NAT-gateway wordt tijdens het maken van het virtuele netwerk toegewezen aan het openbare subnet. Een Azure Bastion-host wordt geconfigureerd als onderdeel van het volgende voorbeeld. De bastionhost wordt gebruikt om veilig verbinding te maken met de virtuele NVA-machine en de test-VM's die later in het artikel zijn geïmplementeerd in de spokes.

Voer in het zoekvak boven aan de portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer + Maken.

Voer op het tabblad Basisbeginselen van Virtueel netwerk maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Naam Voer vnet-hub in. Regio Selecteer VS - oost 2. Selecteer Volgende om door te gaan naar het tabblad Beveiliging.

Selecteer Azure Bastion inschakelen in de sectie Azure Bastion van het tabblad Beveiliging .

Azure Bastion gebruikt uw browser om verbinding te maken met VM's in uw virtuele netwerk via secure shell (SSH) of RDP (Remote Desktop Protocol) met behulp van hun privé-IP-adressen. De VM's hebben geen openbare IP-adressen, clientsoftware of speciale configuratie nodig. Zie Azure Bastion voor meer informatie over Azure Bastion

Notitie

De prijzen per uur beginnen vanaf het moment dat Bastion wordt geïmplementeerd, ongeacht het uitgaande gegevensgebruik. Zie Prijzen en SKU's voor meer informatie. Als u Bastion implementeert als onderdeel van een zelfstudie of test, raden we u aan deze resource te verwijderen nadat u deze hebt gebruikt.

Voer de volgende gegevens in of selecteer deze in Azure Bastion:

Instelling Weergegeven als Azure Bastion-hostnaam Voer bastion in. Openbaar IP-adres van Azure Bastion Selecteer Een openbaar IP-adres maken.

Voer public-ip-bastion in naam in.

Selecteer OK.Selecteer Volgende om door te gaan naar het tabblad IP-adressen.

Selecteer in het adresruimtevak in Subnetten het standaardsubnet .

Voer in het subnet Bewerken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Subnetdoel Laat de standaardwaarde staan. Naam Voer een subnet-privé in. IPv4 IPv4-adresbereik Laat de standaardwaarde 10.0.0.0/16 staan. Beginadres Laat de standaardwaarde 10.0.0.0 staan. Tekengrootte Laat de standaardwaarde /24(256 adressen) staan. Selecteer Opslaan.

Selecteer + Een subnet toevoegen.

Voer in het subnet Toevoegen de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Subnetdoel Laat de standaardwaarde staan. Naam Voer het subnet openbaar in. IPv4 IPv4-adresbereik Laat de standaardwaarde 10.0.0.0/16 staan. Beginadres Voer 10.0.253.0 in. Tekengrootte Selecteer /28(16 adressen). Beveiliging NAT-gateway Selecteer nat-gateway. Selecteer Toevoegen.

Selecteer Controleren + maken.

Selecteer Maken.

Het duurt enkele minuten voordat de bastionhost is geïmplementeerd. Wanneer het virtuele netwerk wordt gemaakt als onderdeel van de implementatie, kunt u doorgaan met de volgende stappen.

Een gesimuleerde VIRTUELE NVA-machine maken

De gesimuleerde NVA fungeert als een virtueel apparaat om al het verkeer tussen de spokes en de hub en het verkeer dat uitgaand is naar internet te routeren. Er wordt een virtuele Ubuntu-machine gebruikt voor de gesimuleerde NVA. Gebruik het volgende voorbeeld om de gesimuleerde NVA te maken en de netwerkinterfaces te configureren.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer + Maken en vervolgens virtuele Azure-machine.

Voer in Een virtuele machine maken de volgende gegevens in of selecteer deze op het tabblad Basisbeginselen:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Virtual machine name Voer vm-nva in. Regio Selecteer (VS) VS - oost 2. Beschikbaarheidsopties Selecteer Geen infrastructuurredundantie vereist. Beveiligingstype Selecteer Standaard. Afbeelding Selecteer Ubuntu Server 24.04 LTS - x64 Gen2. VM-architectuur Laat de standaardwaarde x64 staan. Tekengrootte Selecteer een grootte. Beheerdersaccount Authentication type Selecteer Wachtwoord. Username Voer een gebruikersnaam in. Wachtwoord Voer een wachtwoord in. Wachtwoord bevestigen Voer het wachtwoord opnieuw in. Regels voor binnenkomende poort Openbare poorten voor inkomend verkeer Selecteer Geen. Selecteer Volgende: Schijven en vervolgens Volgende: Netwerken.

Op het tabblad Netwerken de volgende informatie invoeren of selecteren:

Instelling Weergegeven als Netwerkinterface Virtueel netwerk Selecteer vnet-hub. Subnet Selecteer subnet-openbaar (10.0.253.0/28). Openbare IP Selecteer Geen. NIC-netwerkbeveiligingsgroep Selecteer Geavanceerd. Netwerkbeveiligingsgroep configureren Selecteer Nieuw maken.

Voer in Naam nsg-nva in.

Selecteer OK.Laat de rest van de opties op de standaardwaarden staan en selecteer Beoordelen en maken.

Selecteer Maken.

Netwerkinterfaces voor virtuele machines configureren

De IP-configuratie van de primaire netwerkinterface van de virtuele machine is standaard ingesteld op dynamisch. Gebruik het volgende voorbeeld om de IP-configuratie van de primaire netwerkinterface te wijzigen in statisch en een secundaire netwerkinterface toe te voegen voor de privéinterface van de NVA.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer vm-nva.

Selecteer Stoppen in het overzicht als de virtuele machine wordt uitgevoerd.

Vouw Netwerken uit en selecteer netwerkinstellingen.

Selecteer in Netwerkinstellingen de naam van de netwerkinterface naast Netwerkinterface:. De interfacenaam is de naam van de virtuele machine en willekeurige cijfers en letters. In dit voorbeeld is de interfacenaam vm-nva271.

Selecteer IP-configuraties in instellingen in de eigenschappen van de netwerkinterface.

Schakel het selectievakje in naast Doorsturen via IP inschakelen.

Selecteer Toepassen.

Wanneer de actie Toepassen is voltooid, selecteert u ipconfig1.

Selecteer Statisch in de instellingen voor privé-IP-adressen in ipconfig1.

Voer in privé-IP-adres 10.0.253.10 in.

Selecteer Opslaan.

Wanneer de actie Opslaan is voltooid, gaat u terug naar de netwerkconfiguratie voor vm-nva.

Selecteer in De netwerkinstellingen van vm-nva de optie Netwerkinterface koppelen.

Selecteer Netwerkinterface maken en koppelen.

Voer in Netwerkinterface maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Resourcegroep Selecteer test-rg. Netwerkinterface Naam Voer nic-privé in. Subnet Selecteer privé subnet (10.0.0.0/24). NIC-netwerkbeveiligingsgroep Selecteer Geavanceerd. Netwerkbeveiligingsgroep configureren Selecteer nsg-nva. Toewijzing van privé-IP-adressen Selecteer Statisch. Privé IP-adres Voer 10.0.0.10 in. Selecteer Maken.

Software voor virtuele machines configureren

De routering voor de gesimuleerde NVA maakt gebruik van IP-tabellen en interne NAT in de virtuele Ubuntu-machine. Maak verbinding met de virtuele NVA-machine met Azure Bastion om IP-tabellen en de routeringsconfiguratie te configureren.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer vm-nva.

Start vm-nva.

Wanneer de virtuele machine is opgestart, gaat u verder met de volgende stappen.

Selecteer Verbinding maken in de sectie Overzicht en selecteer vervolgens Verbinding maken via Bastion.

Voer de gebruikersnaam en het wachtwoord in die u hebt ingevoerd toen de virtuele machine werd gemaakt.

Selecteer Verbinding maken.

Voer de volgende informatie in bij de prompt van de virtuele machine om doorsturen via IP in te schakelen:

sudo vim /etc/sysctl.confVerwijder

#de regel innet.ipv4.ip_forward=1de Vim-editor:Druk op de toets Invoegen .

# Uncomment the next line to enable packet forwarding for IPv4 net.ipv4.ip_forward=1Druk op Esc.

Enter en druk op Enter

:wq.Voer de volgende gegevens in om interne NAT in te schakelen op de virtuele machine:

sudo iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE sudo apt-get update sudo apt install iptables-persistentSelecteer Ja twee keer.

sudo su iptables-save > /etc/iptables/rules.v4 exitGebruik Vim om de configuratie te bewerken met de volgende informatie:

sudo vim /etc/rc.localDruk op de toets Invoegen .

Voeg de volgende regel toe aan het configuratiebestand:

/sbin/iptables-restore < /etc/iptables/rules.v4Druk op Esc.

Enter en druk op Enter

:wq.Start de virtuele machine opnieuw op:

sudo reboot

Een hubnetwerkroutetabel maken

Routetabellen worden gebruikt om de standaardroutering van Azure te overschrijven. Maak een routetabel om al het verkeer binnen het privésubnet van de hub af te dwingen via de gesimuleerde NVA.

Voer in het zoekvak boven aan de portal routetabel in. Selecteer Routetabellen in de zoekresultaten.

Selecteer + Maken.

Voer in de tabel Route maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Regio Selecteer VS - oost 2. Naam Voer route-table-nat-hub in. Gatewayroutes doorgeven Laat de standaardwaarde Ja staan. Selecteer Controleren + maken.

Selecteer Maken.

Voer in het zoekvak boven aan de portal routetabel in. Selecteer Routetabellen in de zoekresultaten.

Selecteer route-table-nat-hub.

Vouw Instellingen uit en selecteer Vervolgens Routes.

Selecteer + Toevoegen in routes.

Voer de volgende gegevens in of selecteer deze in Route toevoegen:

Instelling Weergegeven als Routenaam Voer de standaard-via-nat-hub in. Doeltype Selecteer IP-adressen. DOEL-IP-adressen/CIDR-bereiken Voer 0.0.0.0/0 in. Volgend hoptype Selecteer Virtueel apparaat. Adres van de volgende hop Voer 10.0.0.10 in.

Dit is het IP-adres dat u in de vorige stappen hebt toegevoegd aan de privéinterface van de NVA.Selecteer Toevoegen.

Selecteer Subnetten in Instellingen.

Selecteer + Koppelen.

Voer de volgende gegevens in of selecteer deze in subnet koppelen:

Instelling Weergegeven als Virtueel netwerk Selecteer vnet-hub (test-rg). Subnet Selecteer privé subnet. Selecteer OK.

Spaak één virtueel netwerk maken

Maak een ander virtueel netwerk in een andere regio voor de eerste spoke van het hub- en spoke-netwerk.

Voer in het zoekvak boven aan de portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer + Maken.

Voer op het tabblad Basisbeginselen van Virtueel netwerk maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Naam Voer vnet-spoke-1 in. Regio Selecteer (VS) VS - zuid-centraal. Selecteer Volgende om door te gaan naar het tabblad Beveiliging.

Selecteer Volgende om door te gaan naar het tabblad IP-adressen.

Selecteer op het tabblad IP-adressen in de IPv4-adresruimte Verwijderen de adresruimte verwijderen om de adresruimte te verwijderen die automatisch is ingevuld.

Selecteer IPv4-adresruimte toevoegen.

Voer in IPv4-adresruimte 10.1.0.0 in. Laat de standaardwaarde /16 (65.536 adressen) in de maskerselectie staan.

Selecteer + Een subnet toevoegen.

Voer in Een subnet toevoegen de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Subnetdoel Laat de standaardwaarde staan. Naam Voer een subnet-privé in. IPv4 IPv4-adresbereik Laat de standaardwaarde 10.1.0.0/16 staan. Beginadres Laat de standaardwaarde 10.1.0.0 staan. Tekengrootte Laat de standaardwaarde /24(256 adressen) staan. Selecteer Toevoegen.

Selecteer Controleren + maken.

Selecteer Maken.

Peering maken tussen hub en spoke één

Een peering van een virtueel netwerk wordt gebruikt om de hub te verbinden met spoke één en spoke een met de hub. Gebruik het volgende voorbeeld om een peering in twee richtingen tussen de hub en spoke te maken.

Voer in het zoekvak boven aan de portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer vnet-hub.

Selecteer Peerings in Instellingen.

Selecteer + Toevoegen.

Voer de volgende gegevens in of selecteer deze in Peering toevoegen:

Instelling Weergegeven als Samenvatting van extern virtueel netwerk Naam van peeringkoppeling Voer vnet-spoke-1-to-vnet-hub in. Implementatiemodel voor het virtuele netwerk Laat de standaardwaarde van Resource Manager staan. Abonnement Selecteer uw abonnement. Virtueel netwerk Selecteer vnet-spoke-1 (test-rg). Instellingen voor peering van externe virtuele netwerken Toestaan dat 'vnet-spoke-1' toegang heeft tot 'vnet-hub' Laat de standaardwaarde geselecteerd staan. Toestaan dat 'vnet-spoke-1' doorgestuurd verkeer van 'vnet-hub' ontvangt Schakel het selectievakje in. Gateway of routeserver in 'vnet-spoke-1' toestaan verkeer door te sturen naar 'vnet-hub' Laat de standaardwaarde Uitgeschakeld staan. Schakel 'vnet-spoke-1' in om de externe gateway of routeserver van 'vnet-hub' te gebruiken Laat de standaardwaarde Uitgeschakeld staan. Samenvatting van lokaal virtueel netwerk Naam van peeringkoppeling Voer vnet-hub-naar-vnet-spoke-1 in. Peering-instellingen voor lokale virtuele netwerken 'vnet-hub' toegang geven tot 'vnet-spoke-1' Laat de standaardwaarde geselecteerd staan. Toestaan dat 'vnet-hub' doorgestuurd verkeer van 'vnet-spoke-1' ontvangt Schakel het selectievakje in. Gateway of routeserver in 'vnet-hub' toestaan om verkeer door te sturen naar 'vnet-spoke-1' Laat de standaardwaarde Uitgeschakeld staan. 'vnet-hub' inschakelen om de externe gateway of routeserver van vnet-spoke-1 te gebruiken Laat de standaardwaarde Uitgeschakeld staan. Selecteer Toevoegen.

Selecteer Vernieuwen en controleer of de peeringstatus verbonden is.

Spaak één netwerkroutetabel maken

Maak een routetabel om al het uitgaande verkeer tussen spokes en internet af te dwingen via de gesimuleerde NVA in het virtuele hubnetwerk.

Voer in het zoekvak boven aan de portal routetabel in. Selecteer Routetabellen in de zoekresultaten.

Selecteer + Maken.

Voer in de tabel Route maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Regio Selecteer VS - zuid-centraal. Naam Voer route-table-nat-spoke-1 in. Gatewayroutes doorgeven Laat de standaardwaarde Ja staan. Selecteer Controleren + maken.

Selecteer Maken.

Voer in het zoekvak boven aan de portal routetabel in. Selecteer Routetabellen in de zoekresultaten.

Selecteer route-table-nat-spoke-1.

Selecteer Routes in Instellingen.

Selecteer + Toevoegen in routes.

Voer de volgende gegevens in of selecteer deze in Route toevoegen:

Instelling Weergegeven als Routenaam Voer standaard-via-nat-spoke-1 in. Doeltype Selecteer IP-adressen. DOEL-IP-adressen/CIDR-bereiken Voer 0.0.0.0/0 in. Volgend hoptype Selecteer Virtueel apparaat. Adres van de volgende hop Voer 10.0.0.10 in.

Dit is het IP-adres dat u in de vorige stappen hebt toegevoegd aan de privéinterface van de NVA.Selecteer Toevoegen.

Selecteer Subnetten in Instellingen.

Selecteer + Koppelen.

Voer de volgende gegevens in of selecteer deze in subnet koppelen:

Instelling Weergegeven als Virtueel netwerk Selecteer vnet-spoke-1 (test-rg). Subnet Selecteer privé subnet. Selecteer OK.

Spaak één virtuele machine maken

Een virtuele Windows Server 2022-machine wordt gebruikt om het uitgaande internetverkeer via de NAT-gateway en inter-spoke-verkeer in het hub- en spoke-netwerk te testen. Gebruik het volgende voorbeeld om een virtuele Windows Server 2022-machine te maken.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer + Maken en vervolgens virtuele Azure-machine.

Voer in Een virtuele machine maken de volgende gegevens in of selecteer deze op het tabblad Basisbeginselen:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Virtual machine name Voer vm-spoke-1 in. Regio Selecteer (VS) VS - zuid-centraal. Beschikbaarheidsopties Selecteer Geen infrastructuurredundantie vereist. Beveiligingstype Selecteer Standaard. Afbeelding Selecteer Windows Server 2022 Datacenter - x64 Gen2. VM-architectuur Laat de standaardwaarde x64 staan. Tekengrootte Selecteer een grootte. Beheerdersaccount Authentication type Selecteer Wachtwoord. Username Voer een gebruikersnaam in. Wachtwoord Voer een wachtwoord in. Wachtwoord bevestigen Voer het wachtwoord opnieuw in. Regels voor binnenkomende poort Openbare poorten voor inkomend verkeer Selecteer Geen. Selecteer Volgende: Schijven en vervolgens Volgende: Netwerken.

Op het tabblad Netwerken de volgende informatie invoeren of selecteren:

Instelling Weergegeven als Netwerkinterface Virtueel netwerk Selecteer vnet-spoke-1. Subnet Selecteer subnet-privé (10.1.0.0/24). Openbare IP Selecteer Geen. NIC-netwerkbeveiligingsgroep Selecteer Geavanceerd. Netwerkbeveiligingsgroep configureren Selecteer Nieuw maken.

Voer nsg-spoke-1 in.Regels voor inkomend verkeer Selecteer + Een regel voor binnenkomend verkeer toevoegen.

Selecteer HTTP in service.

Selecteer Toevoegen.

Selecteer OK.Selecteer OK.

Laat de rest van de opties op de standaardwaarden staan en selecteer Beoordelen en maken.

Selecteer Maken.

Wacht totdat de virtuele machine is geïmplementeerd voordat u verdergaat met de volgende stappen.

IIS installeren op spoke één test-VM

IIS is geïnstalleerd op de virtuele Windows Server 2022-machine om uitgaand internetverkeer via de NAT-gateway en inter-spoke-verkeer in het hub- en spoke-netwerk te testen.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer vm-spoke-1.

Vouw Bewerkingen uit en selecteer vervolgens de opdracht Uitvoeren.

Selecteer RunPowerShellScript.

Voer het volgende script in script uitvoeren in:

# Install IIS server role Install-WindowsFeature -name Web-Server -IncludeManagementTools # Remove default htm file Remove-Item C:\inetpub\wwwroot\iisstart.htm # Add a new htm file that displays server name Add-Content -Path "C:\inetpub\wwwroot\iisstart.htm" -Value $("Hello World from " + $env:computername)Selecteer Uitvoeren.

Wacht totdat het script is voltooid voordat u verdergaat met de volgende stap. Het kan enkele minuten duren voordat het script is voltooid.

Wanneer het script is voltooid, wordt in de uitvoer het volgende weergegeven:

Success Restart Needed Exit Code Feature Result ------- -------------- --------- -------------- True No Success {Common HTTP Features, Default Document, D...

Het tweede spoke-virtuele netwerk maken

Maak het tweede virtuele netwerk voor de tweede spoke van het hub- en spoke-netwerk.

Voer in het zoekvak boven aan de portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer + Maken.

Voer op het tabblad Basisbeginselen van Virtueel netwerk maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Naam Voer vnet-spoke-2 in. Regio Selecteer (US) VS - west 2. Selecteer Volgende om door te gaan naar het tabblad Beveiliging.

Selecteer Volgende om door te gaan naar het tabblad IP-adressen.

Selecteer op het tabblad IP-adressen in de IPv4-adresruimte Verwijderen de adresruimte verwijderen om de adresruimte te verwijderen die automatisch is ingevuld.

Selecteer IPv4-adresruimte toevoegen.

Voer in IPv4-adresruimte 10.2.0.0 in. Laat de standaardwaarde /16 (65.536 adressen) in de maskerselectie staan.

Selecteer + Een subnet toevoegen.

Voer in Een subnet toevoegen de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Subnetdoel Laat de standaardwaarde staan. Naam Voer een subnet-privé in. IPv4 IPv4-adresbereik Laat de standaardwaarde 10.2.0.0/16 staan. Beginadres Laat de standaardwaarde 10.2.0.0 staan. Tekengrootte Laat de standaardwaarde /24(256 adressen) staan. Selecteer Toevoegen.

Selecteer Controleren + maken.

Selecteer Maken.

Peering tussen hub en spoke twee maken

Maak een peer in twee richtingen van een virtueel netwerk tussen de hub en spoke twee.

Voer in het zoekvak boven aan de portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer vnet-hub.

Selecteer Peerings in Instellingen.

Selecteer + Toevoegen.

Voer in het zoekvak boven aan de portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer vnet-hub.

Selecteer Peerings in Instellingen.

Selecteer + Toevoegen.

Voer de volgende gegevens in of selecteer deze in Peering toevoegen:

Instelling Weergegeven als Samenvatting van extern virtueel netwerk Naam van peeringkoppeling Voer vnet-spoke-2-to-vnet-hub in. Implementatiemodel voor het virtuele netwerk Laat de standaardwaarde van Resource Manager staan. Abonnement Selecteer uw abonnement. Virtueel netwerk Selecteer vnet-spoke-2 (test-rg). Instellingen voor peering van externe virtuele netwerken 'vnet-spoke-2' toegang geven tot 'vnet-hub' Laat de standaardwaarde geselecteerd staan. Toestaan dat 'vnet-spoke-2' doorgestuurd verkeer van 'vnet-hub' ontvangt Schakel het selectievakje in. Gateway of routeserver in 'vnet-spoke-2' toestaan om verkeer door te sturen naar 'vnet-hub' Laat de standaardwaarde Uitgeschakeld staan. Schakel 'vnet-spoke-2' in om de externe gateway of routeserver van 'vnet-hub' te gebruiken Laat de standaardwaarde Uitgeschakeld staan. Samenvatting van lokaal virtueel netwerk Naam van peeringkoppeling Voer vnet-hub-naar-vnet-spoke-2 in. Peering-instellingen voor lokale virtuele netwerken 'vnet-hub' toegang geven tot 'vnet-spoke-2' Laat de standaardwaarde geselecteerd staan. Toestaan dat 'vnet-hub' doorgestuurd verkeer van 'vnet-spoke-2' ontvangt Schakel het selectievakje in. Gateway of routeserver in 'vnet-hub' toestaan om verkeer door te sturen naar 'vnet-spoke-2' Laat de standaardwaarde Uitgeschakeld staan. Schakel 'vnet-hub' in om de externe gateway of routeserver van vnet-spoke-2 te gebruiken Laat de standaardwaarde Uitgeschakeld staan. Selecteer Toevoegen.

Selecteer Vernieuwen en controleer of de peeringstatus verbonden is.

Spaak twee netwerkroutetabel maken

Maak een routetabel om al het uitgaande internet- en interspaakverkeer via de gesimuleerde NVA in het virtuele hubnetwerk af te dwingen.

Voer in het zoekvak boven aan de portal routetabel in. Selecteer Routetabellen in de zoekresultaten.

Selecteer + Maken.

Voer in de tabel Route maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Regio Selecteer VS - west 2. Naam Voer route-table-nat-spoke-2 in. Gatewayroutes doorgeven Laat de standaardwaarde Ja staan. Selecteer Controleren + maken.

Selecteer Maken.

Voer in het zoekvak boven aan de portal routetabel in. Selecteer Routetabellen in de zoekresultaten.

Selecteer route-table-nat-spoke-2.

Selecteer Routes in Instellingen.

Selecteer + Toevoegen in routes.

Voer de volgende gegevens in of selecteer deze in Route toevoegen:

Instelling Weergegeven als Routenaam Voer standaard-via-nat-spoke-2 in. Doeltype Selecteer IP-adressen. DOEL-IP-adressen/CIDR-bereiken Voer 0.0.0.0/0 in. Volgend hoptype Selecteer Virtueel apparaat. Adres van de volgende hop Voer 10.0.0.10 in.

Dit is het IP-adres dat u in de vorige stappen hebt toegevoegd aan de privéinterface van de NVA.Selecteer Toevoegen.

Selecteer Subnetten in Instellingen.

Selecteer + Koppelen.

Voer de volgende gegevens in of selecteer deze in subnet koppelen:

Instelling Weergegeven als Virtueel netwerk Selecteer vnet-spoke-2 (test-rg). Subnet Selecteer privé subnet. Selecteer OK.

Spaak twee virtuele machine maken

Maak een virtuele Windows Server 2022-machine voor de virtuele testmachine in spaak twee.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer + Maken en vervolgens virtuele Azure-machine.

Voer in Een virtuele machine maken de volgende gegevens in of selecteer deze op het tabblad Basisbeginselen:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Virtual machine name Voer vm-spoke-2 in. Regio Selecteer (US) VS - west 2. Beschikbaarheidsopties Selecteer Geen infrastructuurredundantie vereist. Beveiligingstype Selecteer Standaard. Afbeelding Selecteer Windows Server 2022 Datacenter - x64 Gen2. VM-architectuur Laat de standaardwaarde x64 staan. Tekengrootte Selecteer een grootte. Beheerdersaccount Authentication type Selecteer Wachtwoord. Username Voer een gebruikersnaam in. Wachtwoord Voer een wachtwoord in. Wachtwoord bevestigen Voer het wachtwoord opnieuw in. Regels voor binnenkomende poort Openbare poorten voor inkomend verkeer Selecteer Geen. Selecteer Volgende: Schijven en vervolgens Volgende: Netwerken.

Op het tabblad Netwerken de volgende informatie invoeren of selecteren:

Instelling Weergegeven als Netwerkinterface Virtueel netwerk Selecteer vnet-spoke-2. Subnet Selecteer privé subnet (10.2.0.0/24). Openbare IP Selecteer Geen. NIC-netwerkbeveiligingsgroep Selecteer Geavanceerd. Netwerkbeveiligingsgroep configureren Selecteer Nieuw maken.

Voer nsg-spoke-2 in.Regels voor inkomend verkeer Selecteer + Een regel voor binnenkomend verkeer toevoegen.

Selecteer HTTP in service.

Selecteer Toevoegen.

Selecteer OK.Laat de rest van de opties op de standaardwaarden staan en selecteer Beoordelen en maken.

Selecteer Maken.

Wacht totdat de virtuele machine is geïmplementeerd voordat u verdergaat met de volgende stappen.

IIS installeren op spoke twee test-VM's

IIS is geïnstalleerd op de virtuele Windows Server 2022-machine om uitgaand internetverkeer via de NAT-gateway en inter-spoke-verkeer in het hub- en spoke-netwerk te testen.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer vm-spoke-2.

Selecteer in Bewerkingen de opdracht Uitvoeren.

Selecteer RunPowerShellScript.

Voer het volgende script in script uitvoeren in:

# Install IIS server role Install-WindowsFeature -name Web-Server -IncludeManagementTools # Remove default htm file Remove-Item C:\inetpub\wwwroot\iisstart.htm # Add a new htm file that displays server name Add-Content -Path "C:\inetpub\wwwroot\iisstart.htm" -Value $("Hello World from " + $env:computername)Selecteer Uitvoeren.

Wacht totdat het script is voltooid voordat u verdergaat met de volgende stap. Het kan enkele minuten duren voordat het script is voltooid.

Wanneer het script is voltooid, wordt in de uitvoer* het volgende weergegeven:

Success Restart Needed Exit Code Feature Result ------- -------------- --------- -------------- True No Success {Common HTTP Features, Default Document, D...

NAT-gateway testen

Maak verbinding met de virtuele Windows Server 2022-machines die u in de vorige stappen hebt gemaakt om te controleren of het uitgaande internetverkeer de NAT-gateway verlaat.

Openbaar IP-adres van NAT-gateway verkrijgen

Haal het openbare IP-adres van de NAT-gateway op voor verificatie van de stappen verderop in het artikel.

Voer in het zoekvak boven aan de portal een openbaar IP-adres in. Selecteer Openbare IP-adressen in de zoekresultaten.

Selecteer public-ip-nat.

Noteer de waarde in het IP-adres. Het voorbeeld dat in dit artikel wordt gebruikt, is 52.153.224.79.

NAT-gateway testen vanuit spoke één

Gebruik Microsoft Edge op de virtuele Windows Server 2022-machine om verbinding te maken om https://whatsmyip.com de functionaliteit van de NAT-gateway te controleren.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer vm-spoke-1.

Selecteer In Overzicht de optie Verbinding maken en vervolgens verbinding maken via Bastion.

Voer de gebruikersnaam en het wachtwoord in die u hebt ingevoerd toen de virtuele machine werd gemaakt.

Selecteer Verbinding maken.

Open Microsoft Edge wanneer het bureaublad is geladen.

Voer in de adresbalk het volgende in https://whatsmyip.com.

Controleer of het weergegeven uitgaande IP-adres hetzelfde is als het IP-adres van de NAT-gateway die u eerder hebt verkregen.

Laat de bastionverbinding geopend met vm-spoke-1.

NAT-gateway testen vanuit spoke twee

Gebruik Microsoft Edge op de virtuele Windows Server 2022-machine om verbinding te maken om https://whatsmyip.com de functionaliteit van de NAT-gateway te controleren.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines in de zoekresultaten.

Selecteer vm-spoke-2.

Selecteer In Overzicht de optie Verbinding maken en vervolgens verbinding maken via Bastion.

Voer de gebruikersnaam en het wachtwoord in die u hebt ingevoerd toen de virtuele machine werd gemaakt.

Selecteer Verbinding maken.

Open Microsoft Edge wanneer het bureaublad is geladen.

Voer in de adresbalk het volgende in https://whatsmyip.com.

Controleer of het weergegeven uitgaande IP-adres hetzelfde is als het IP-adres van de NAT-gateway die u eerder hebt verkregen.

Laat de bastionverbinding geopend met vm-spoke-2.

Routering tussen de spokes testen

Verkeer van spoke één naar spoke twee en spoke twee naar spoke één route via de gesimuleerde NVA in het virtuele hubnetwerk. Gebruik de volgende voorbeelden om de routering tussen spokes van het hub- en spoke-netwerk te controleren.

Routering van spoke één naar spoke twee testen

Gebruik Microsoft Edge om verbinding te maken met de webserver op vm-spoke-2 die u in de vorige stappen hebt geïnstalleerd.

Ga terug naar de open bastionverbinding met vm-spoke-1.

Open Microsoft Edge als deze niet is geopend.

Voer in de adresbalk 10.2.0.4 in.

Controleer of de IIS-pagina wordt weergegeven vanuit vm-spoke-2.

Sluit de bastionverbinding met vm-spoke-1.

Routering van spoke twee naar spoke één testen

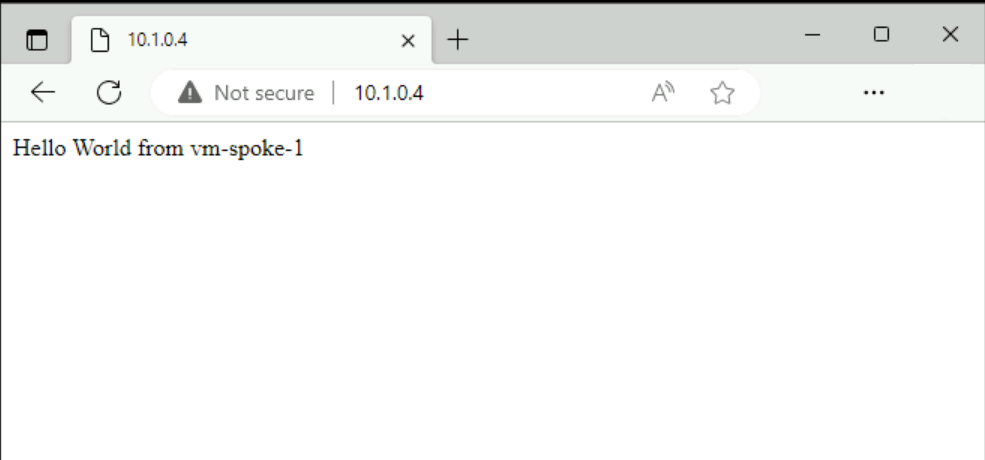

Gebruik Microsoft Edge om verbinding te maken met de webserver op vm-spoke-1 die u in de vorige stappen hebt geïnstalleerd.

Ga terug naar de open bastionverbinding met vm-spoke-2.

Open Microsoft Edge als deze niet is geopend.

Voer in de adresbalk 10.1.0.4 in.

Controleer of de IIS-pagina wordt weergegeven vanuit vm-spoke-1.

Sluit de bastionverbinding met vm-spoke-1.

Wanneer u klaar bent met het gebruik van de resources die u hebt gemaakt, kunt u de resourcegroep en alle bijbehorende resources verwijderen.

Zoek en selecteer Resourcegroepen in de Azure-portal.

Selecteer op de pagina Resourcegroepen de resourcegroep test-rg .

Selecteer op de pagina test-rg de optie Resourcegroep verwijderen.

Voer test-rg in Voer de naam van de resourcegroep in om het verwijderen te bevestigen en selecteer vervolgens Verwijderen.

Volgende stappen

Ga naar het volgende artikel voor meer informatie over het gebruik van een Azure Gateway Load Balancer voor maximaal beschikbare virtuele netwerkapparaten: