Quickstart: Een privé-eindpunt maken met behulp van Azure Portal

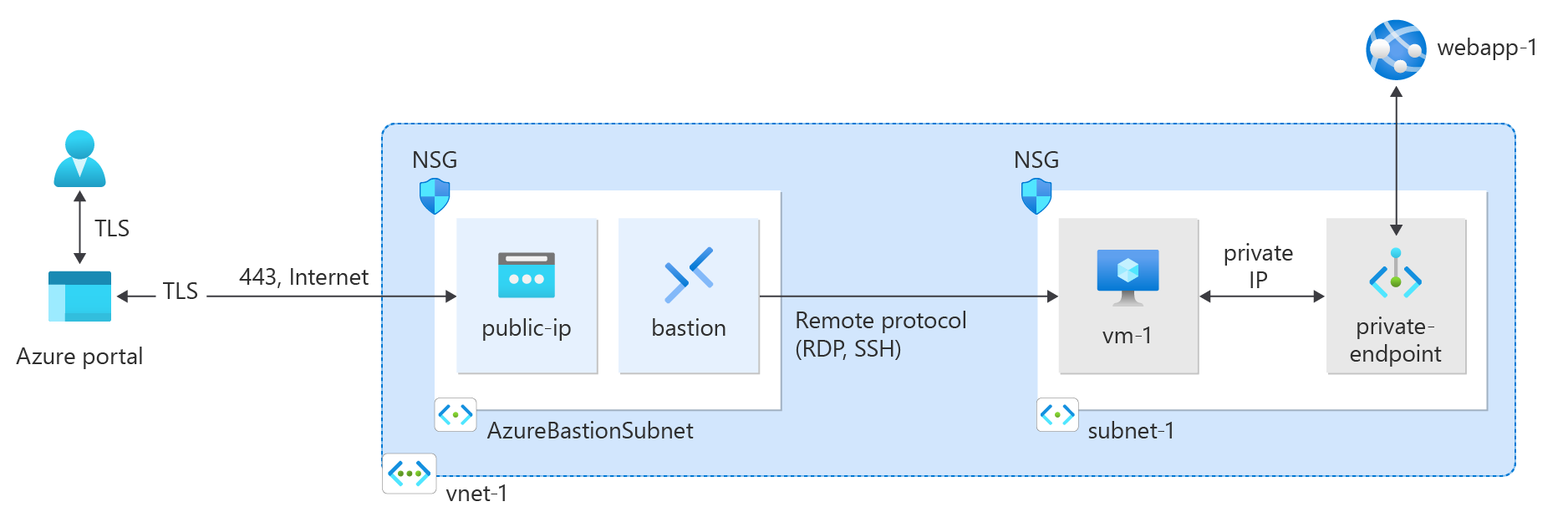

Ga aan de slag met Azure Private Link door een privé-eindpunt te maken en te gebruiken om veilig verbinding te maken met een Azure-web-app.

In deze quickstart maakt u een privé-eindpunt voor een Azure-app Services-web-app en maakt en implementeert u vervolgens een virtuele machine (VM) om de privéverbinding te testen.

U kunt privé-eindpunten maken voor verschillende Azure-services, zoals Azure SQL en Azure Storage.

Vereisten

Een Azure-account met een actief abonnement. Als u nog geen Azure-account hebt, maakt u gratis een account.

Een Azure-app Services-web-app met een App Service-plan Basic, Standard, PremiumV2, PremiumV3, IsolatedV2, Functions Premium (ook wel het Elastic Premium-abonnement genoemd) dat is geïmplementeerd in uw Azure-abonnement.

Zie quickstart: Een ASP.NET Core-web-app maken in Azure voor meer informatie en een voorbeeld.

De voorbeeldweb-app in dit artikel heeft de naam webapp-1. Vervang het voorbeeld door de naam van uw web-app.

Aanmelden bij Azure

Meld u aan bij het Azure-portaal.

Een virtueel netwerk en een Azure Bastion-host maken

Met de volgende procedure maakt u een virtueel netwerk met een resourcesubnet, een Azure Bastion-subnet en een Bastion-host:

Zoek en selecteer virtuele netwerken in de portal.

Selecteer + Maken op de pagina Virtuele netwerken.

Voer op het tabblad Basisbeginselen van Virtueel netwerk maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer Nieuw maken.

Voer test-rg in voor de naam.

Selecteer OK.Exemplaardetails Naam Voer vnet-1 in. Regio Selecteer VS - oost 2.

Selecteer Volgende om door te gaan naar het tabblad Beveiliging.

Selecteer Azure Bastion in de sectie Azure Bastion inschakelen.

Bastion gebruikt uw browser om verbinding te maken met VM's in uw virtuele netwerk via Secure Shell (SSH) of RdP (Remote Desktop Protocol) met behulp van hun privé-IP-adressen. De VM's hebben geen openbare IP-adressen, clientsoftware of speciale configuratie nodig. Zie Wat is Azure Bastion? voor meer informatie.

Notitie

De prijzen per uur beginnen vanaf het moment dat Bastion wordt geïmplementeerd, ongeacht het uitgaande gegevensgebruik. Zie Prijzen en SKU's voor meer informatie. Als u Bastion implementeert als onderdeel van een zelfstudie of test, raden we u aan deze resource te verwijderen nadat u deze hebt gebruikt.

Voer in Azure Bastion de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Azure Bastion-hostnaam Voer bastion in. Openbaar IP-adres van Azure Bastion Selecteer Een openbaar IP-adres maken.

Voer public-ip-bastion in naam in.

Selecteer OK.

Selecteer Volgende om door te gaan naar het tabblad IP-adressen.

Selecteer in het adresruimtevak in Subnetten het standaardsubnet .

Voer in het subnet Bewerken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Subnetdoel Laat de standaardwaarde standaard staan. Naam Voer subnet-1 in. IPv4 IPv4-adresbereik Laat de standaardwaarde 10.0.0.0/16 staan. Beginadres Laat de standaardwaarde 10.0.0.0 staan. Tekengrootte Laat de standaardwaarde /24 (256 adressen) staan. Selecteer Opslaan.

Selecteer Beoordelen en maken onderaan het venster. Wanneer de validatie is geslaagd, selecteert u Maken.

Een privé-eindpunt maken

Vervolgens maakt u een privé-eindpunt voor de web-app die u hebt gemaakt in de sectie Vereisten .

Belangrijk

U moet een eerder geïmplementeerde Azure-app Services-web-app hebben om door te gaan met de stappen in dit artikel. Zie Vereisten voor meer informatie.

Voer in het zoekvak boven aan de portal privé-eindpunt in. Selecteer Privé-eindpunten.

Selecteer + Maken in privé-eindpunten.

Voer op het tabblad Basisbeginselen van Een privé-eindpunt maken de volgende gegevens in of selecteer deze.

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Test-rg selecteren Exemplaardetails Naam Voer een privé-eindpunt in. Netwerkinterfacenaam Laat de standaardwaarde voor privé-eindpunt-nic staan. Regio Selecteer VS - oost 2. Selecteer Volgende: Resource.

Voer in het deelvenster Resource de volgende gegevens in of selecteer deze.

Instelling Weergegeven als Verbindingsmethode Laat de standaardwaarde van Verbinding maken met een Azure-resource in mijn directory staan. Abonnement Selecteer uw abonnement. Brontype Selecteer Microsoft.Web/sites. Bron Selecteer web-app-1. Subresource van doel Selecteer sites. Selecteer Volgende: Virtueel netwerk.

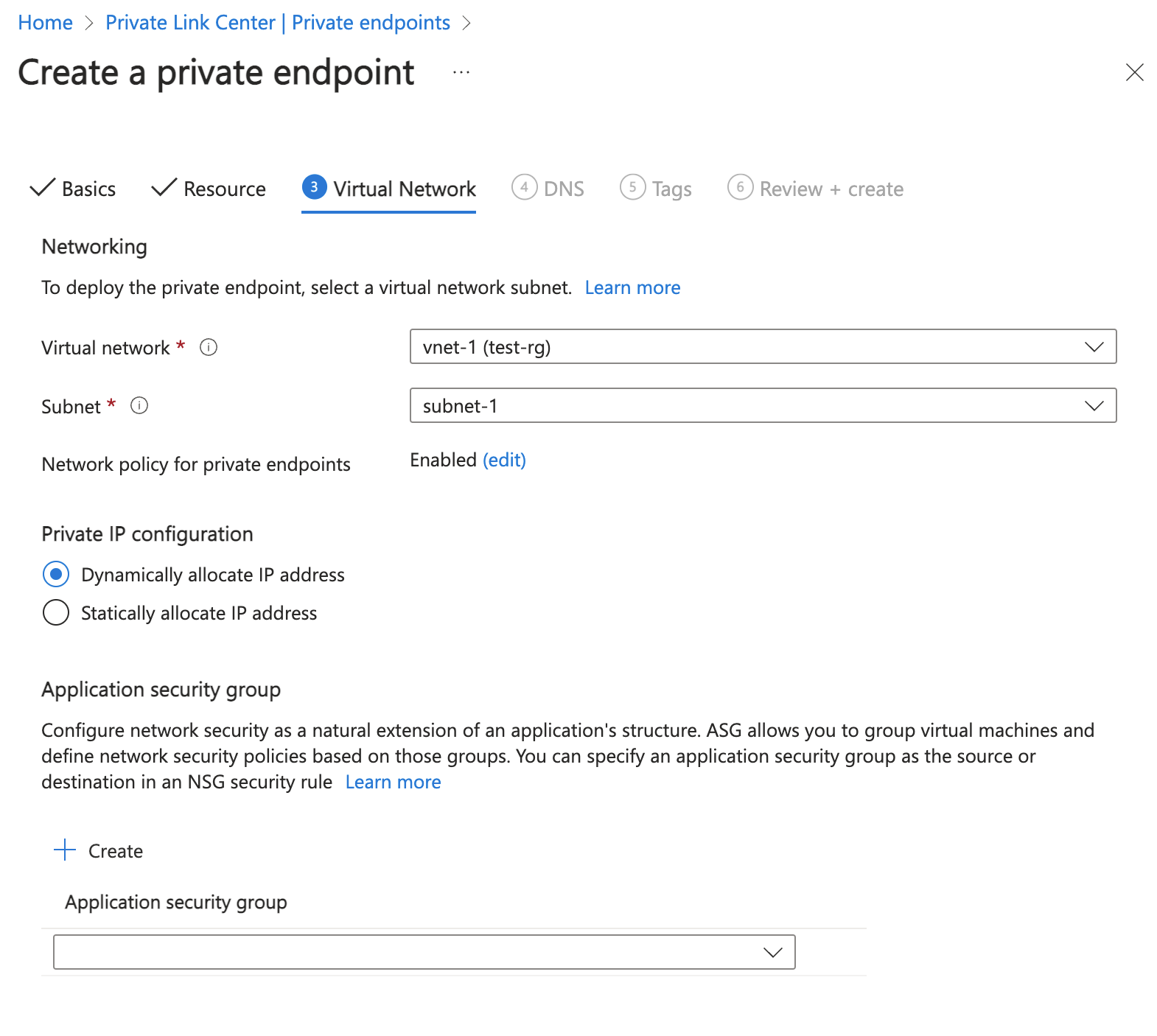

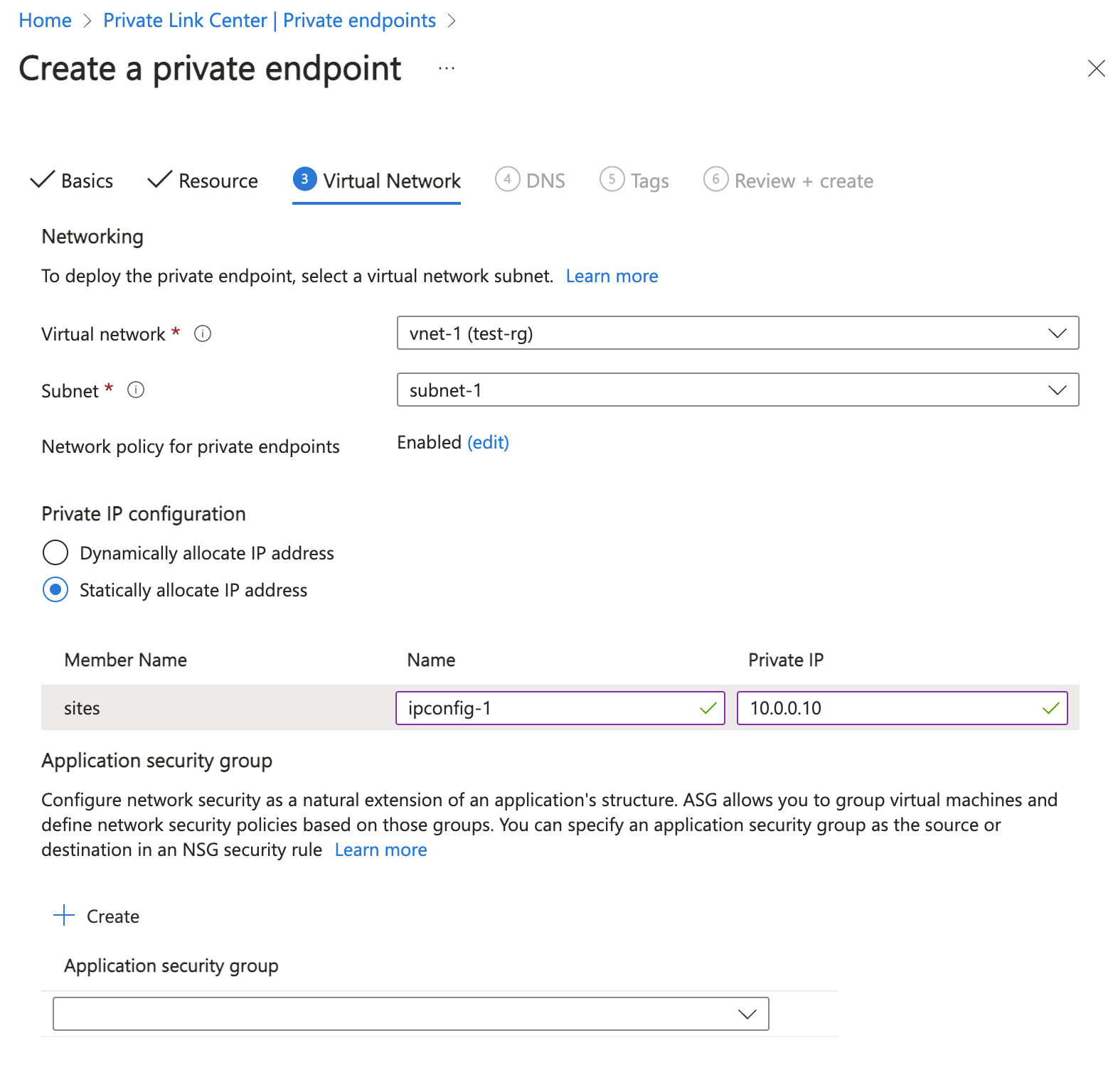

Voer in Virtual Network de volgende gegevens in of selecteer deze.

Instelling Weergegeven als Netwerken Virtueel netwerk Selecteer vnet-1 (test-rg). Subnet Selecteer subnet-1. Netwerkbeleid voor privé-eindpunten Selecteer bewerken om netwerkbeleid toe te passen voor privé-eindpunten.

Schakel in Het subnetnetwerkbeleid bewerken het selectievakje in naast netwerkbeveiligingsgroepen en routetabellen in de instelling Netwerkbeleid voor alle privé-eindpunten in deze subnet-pull-down.

Selecteer Opslaan.

Zie Netwerkbeleid voor privé-eindpunten beheren voor meer informatieInstelling Weergegeven als Privé-IP-configuratie Selecteer Dynamisch IP-adres toewijzen. Selecteer Volgende: DNS.

Laat de standaardwaarden in DNS staan. Selecteer Volgende: Tags en vervolgens Volgende: Beoordelen en maken.

Selecteer Maken.

Virtuele testmachine maken

Met de volgende procedure maakt u een virtuele testmachine (VM) met de naam vm-1 in het virtuele netwerk.

Zoek en selecteer virtuele machines in de portal.

Selecteer + Maken in virtuele machines en vervolgens de virtuele Azure-machine.

Voer op het tabblad Basisbeginselen van Een virtuele machine maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw abonnement. Resourcegroep Selecteer test-rg. Exemplaardetails Virtual machine name Voer vm-1 in. Regio Selecteer VS - oost 2. Beschikbaarheidsopties Selecteer Geen infrastructuurredundantie vereist. Beveiligingstype Laat de standaardwaarde van Standard staan. Afbeelding Selecteer Windows Server 2022 Datacenter - x64 Gen2. VM-architectuur Laat de standaardwaarde x64 staan. Tekengrootte Selecteer een grootte. Beheerdersaccount Authentication type Selecteer Wachtwoord. Username Voer azureuser in. Wachtwoord Voer een wachtwoord in. Wachtwoord bevestigen Voer het wachtwoord opnieuw in. Regels voor binnenkomende poort Openbare poorten voor inkomend verkeer Selecteer Geen. Selecteer het tabblad Netwerken boven aan de pagina.

Voer de volgende gegevens in of selecteer deze op het tabblad Netwerken :

Instelling Weergegeven als Netwerkinterface Virtueel netwerk Selecteer vnet-1. Subnet Selecteer subnet-1 (10.0.0.0/24). Openbare IP Selecteer Geen. NIC-netwerkbeveiligingsgroep Selecteer Geavanceerd. Netwerkbeveiligingsgroep configureren Selecteer Nieuw maken.

Voer nsg-1 in als naam.

Laat de rest op de standaardwaarden staan en selecteer OK.Laat de rest van de instellingen op de standaardwaarden staan en selecteer Beoordelen en maken.

Controleer de instellingen en selecteer Maken.

Notitie

Virtuele machines in een virtueel netwerk met een bastionhost hebben geen openbare IP-adressen nodig. Bastion biedt het openbare IP-adres en de VM's gebruiken privé-IP's om binnen het netwerk te communiceren. U kunt de openbare IP-adressen verwijderen van virtuele machines in gehoste virtuele bastionnetwerken. Zie Een openbaar IP-adres loskoppelen van een Virtuele Azure-machine voor meer informatie.

Notitie

Azure biedt een standaard ip-adres voor uitgaande toegang voor VM's waaraan geen openbaar IP-adres is toegewezen of zich in de back-endpool van een interne Azure-load balancer bevinden. Het standaard ip-mechanisme voor uitgaande toegang biedt een uitgaand IP-adres dat niet kan worden geconfigureerd.

Het standaard IP-adres voor uitgaande toegang is uitgeschakeld wanneer een van de volgende gebeurtenissen plaatsvindt:

- Er wordt een openbaar IP-adres toegewezen aan de VIRTUELE machine.

- De VIRTUELE machine wordt in de back-endpool van een standaard load balancer geplaatst, met of zonder uitgaande regels.

- Er wordt een Azure NAT Gateway-resource toegewezen aan het subnet van de VIRTUELE machine.

Virtuele machines die u maakt met behulp van virtuele-machineschaalsets in de flexibele indelingsmodus, hebben geen standaardtoegang voor uitgaand verkeer.

Zie Voor meer informatie over uitgaande verbindingen in Azure standaard uitgaande toegang in Azure en SNAT (Source Network Address Translation) gebruiken voor uitgaande verbindingen.

Connectiviteit met het privé-eindpunt testen

Gebruik de virtuele machine die u eerder hebt gemaakt om verbinding te maken met de web-app in het privé-eindpunt.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines.

Selecteer vm-1.

Selecteer Verbinding maken op de overzichtspagina voor vm-1 en selecteer vervolgens het tabblad Bastion.

Selecteer Azure Bastion gebruiken.

Voer de gebruikersnaam en het wachtwoord in die u hebt gebruikt bij het maken van de virtuele machine.

Selecteer Verbinding maken.

Nadat u verbinding hebt gemaakt, opent u PowerShell op de server.

Voer

nslookup webapp-1.azurewebsites.netin. U ontvangt een bericht dat lijkt op het volgende voorbeeld:Server: UnKnown Address: 168.63.129.16 Non-authoritative answer: Name: webapp-1.privatelink.azurewebsites.net Address: 10.0.0.10 Aliases: webapp-1.azurewebsites.netEen privé-IP-adres van 10.0.0.10 wordt geretourneerd voor de naam van de web-app als u in de vorige stappen een statisch IP-adres hebt gekozen. Dit adres bevindt zich in het subnet van het virtuele netwerk dat u eerder hebt gemaakt.

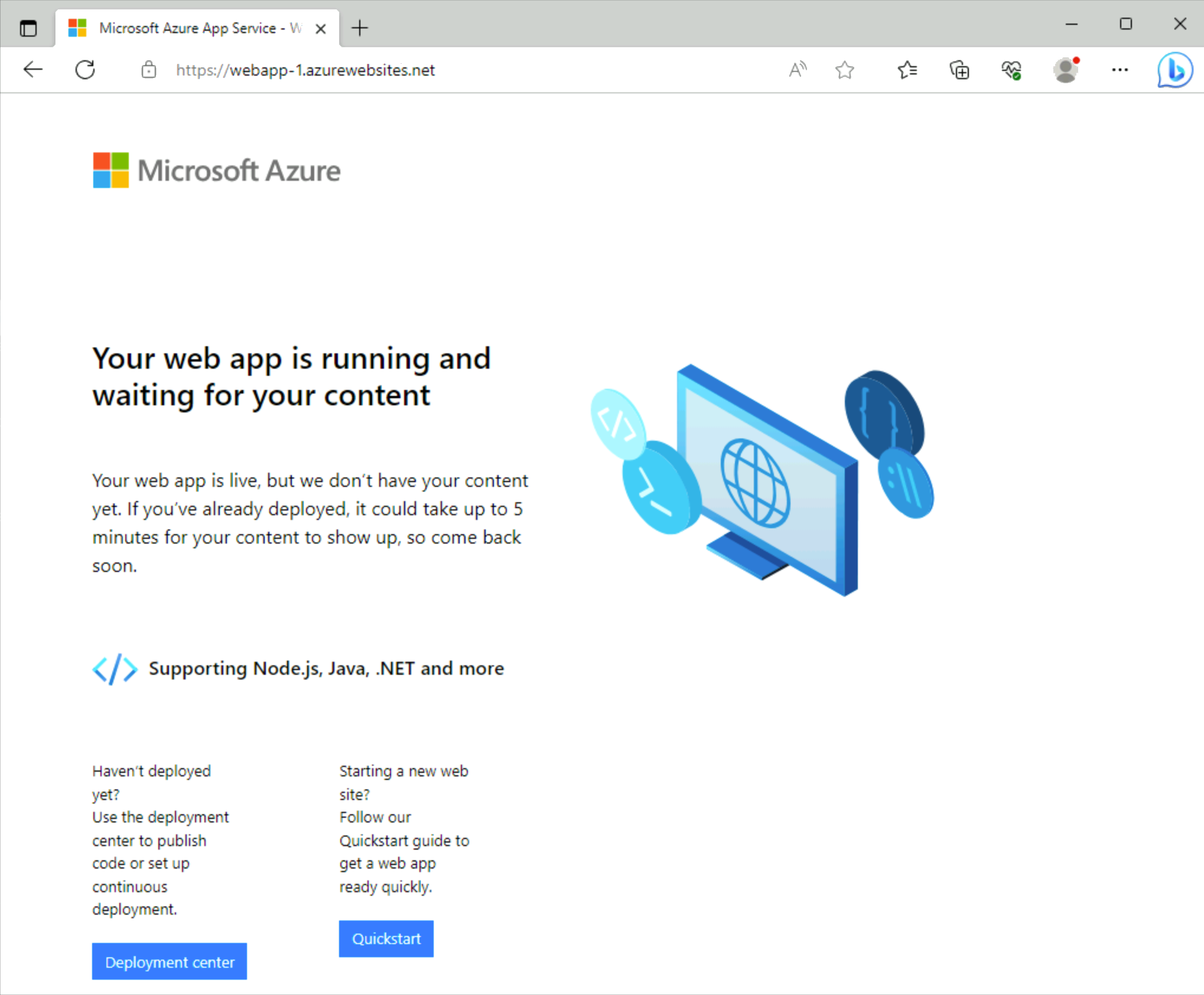

Open de webbrowser in de bastionverbinding met vm-1.

Voer de URL van uw web-app in.

https://webapp-1.azurewebsites.netAls uw web-app niet is geïmplementeerd, krijgt u de volgende standaardpagina voor web-apps:

Sluit de verbinding met vm-1.

Wanneer u klaar bent met het gebruik van de resources die u hebt gemaakt, kunt u de resourcegroep en alle bijbehorende resources verwijderen.

Zoek en selecteer Resourcegroepen in de Azure-portal.

Selecteer op de pagina Resourcegroepen de resourcegroep test-rg .

Selecteer op de pagina test-rg de optie Resourcegroep verwijderen.

Voer test-rg in Voer de naam van de resourcegroep in om het verwijderen te bevestigen en selecteer vervolgens Verwijderen.

Volgende stappen

In deze quickstart hebt u het volgende gemaakt:

Een virtueel netwerk en bastionhost

Een virtuele machine

Een privé-eindpunt voor een Azure-web-app

U hebt de VIRTUELE machine gebruikt om de connectiviteit met de web-app in het privé-eindpunt te testen.

Zie voor meer informatie over de services die ondersteuning bieden voor privé-eindpunten: