Apparaatbeheer in Microsoft Defender voor Eindpunt

Van toepassing op:

- Plan 1 voor Microsoft Defender voor Eindpunt

- Plan 2 voor Microsoft Defender voor Eindpunt

- Microsoft Defender voor Bedrijven

Met de mogelijkheden voor apparaatbeheer in Microsoft Defender voor Eindpunt kan uw beveiligingsteam bepalen of gebruikers randapparatuur, zoals verwisselbare opslag (USB-sticks, cd's, schijven, enzovoort), printers, Bluetooth-apparaten of andere apparaten met hun computer kunnen installeren en gebruiken. Uw beveiligingsteam kan beleidsregels voor apparaatbeheer configureren om regels zoals deze te configureren:

- Voorkomen dat gebruikers bepaalde apparaten (zoals USB-stations) installeren en gebruiken

- Voorkomen dat gebruikers externe apparaten installeren en gebruiken met specifieke uitzonderingen

- Gebruikers toestaan specifieke apparaten te installeren en te gebruiken

- Gebruikers toestaan om alleen met BitLocker versleutelde apparaten met Windows-computers te installeren en te gebruiken

Deze lijst is bedoeld om enkele voorbeelden te geven. Het is geen volledige lijst; er zijn andere voorbeelden die u kunt overwegen.

Apparaatbeheer helpt uw organisatie te beschermen tegen mogelijk gegevensverlies, malware of andere cyberdreigingen door bepaalde apparaten toe te staan of te voorkomen dat bepaalde apparaten worden verbonden met de computers van gebruikers. Met apparaatbeheer kan uw beveiligingsteam bepalen of en welke randapparatuur gebruikers op hun computers kunnen installeren en gebruiken.

Tip

Als aanvulling op dit artikel raadpleegt u onze installatiehandleiding voor Microsoft Defender voor eindpunten om best practices te bekijken en meer te weten te komen over essentiële hulpprogramma's, zoals kwetsbaarheid voor aanvallen verminderen en beveiliging van de volgende generatie. Voor een aangepaste ervaring op basis van uw omgeving hebt u toegang tot de handleiding voor geautomatiseerde installatie van Defender for Endpoint in het Microsoft 365-beheercentrum.

Microsoft-mogelijkheden voor apparaatbeheer

De mogelijkheden voor apparaatbeheer van Microsoft kunnen worden ingedeeld in drie hoofdcategorieën: apparaatbeheer in Windows, apparaatbeheer in Defender voor Eindpunt en Preventie van eindpuntgegevensverlies (Endpoint DLP).

Apparaatbeheer in Windows. Het Windows-besturingssysteem heeft ingebouwde mogelijkheden voor apparaatbeheer. Uw beveiligingsteam kan instellingen voor apparaatinstallatie configureren om te voorkomen (of toestaan) dat gebruikers bepaalde apparaten op hun computers installeren. Beleidsregels worden toegepast op apparaatniveau en gebruiken verschillende apparaateigenschappen om te bepalen of een gebruiker een apparaat kan installeren/gebruiken. Apparaatbeheer in Windows werkt met BitLocker- en ADMX-sjablonen en kan worden beheerd met Intune.

BitLocker. BitLocker is een Windows-beveiligingsfunctie die versleuteling biedt voor hele volumes. BitLocker-versleuteling kan vereist zijn voor het schrijven naar verwisselbare media. Samen met Intune kan beleid worden geconfigureerd om versleuteling af te dwingen op apparaten met BitLocker voor Windows. Zie Beleidsinstellingen voor schijfversleuteling voor eindpuntbeveiliging in Intune voor meer informatie.

Apparaatinstallatie. Windows biedt de mogelijkheid om de installatie van specifieke typen USB-apparaten te voorkomen.

Zie USB-apparaten beperken en specifieke USB-apparaten toestaan met behulp van ADMX-sjablonen in Intune voor meer informatie over het configureren van apparaatinstallatie met Intune.

Zie Apparaatinstallatie beheren met groepsbeleid voor meer informatie over het configureren van apparaatinstallatie met groepsbeleid.

Apparaatbeheer in Defender voor Eindpunt. Apparaatbeheer in Defender voor Eindpunt biedt geavanceerdere mogelijkheden en is platformoverschrijdend.

- Gedetailleerd toegangsbeheer: maak beleid om de toegang te beheren per apparaat, apparaattype, bewerking (lezen, schrijven, uitvoeren), gebruikersgroep, netwerklocatie of bestandstype.

- Bewijsmateriaal: sla de bestandsinformatie en inhoud op om bestanden te controleren die zijn gekopieerd of geopend op apparaten.

- Rapportage en geavanceerde opsporing: volledige zichtbaarheid van apparaatgerelateerde activiteiten.

- Apparaatbeheer in Microsoft Defender kan worden beheerd met Intune of Groepsbeleid.

- Apparaatbeheer in Microsoft Defender en Intune. Intune biedt een uitgebreide ervaring voor het beheren van complexe beleidsregels voor apparaatbeheer voor organisaties. U kunt bijvoorbeeld apparaatbeperkingsinstellingen configureren en implementeren in Defender voor Eindpunt. Zie Apparaatbeheer implementeren en beheren met Microsoft Intune.

Preventie van gegevensverlies van eindpunten (Eindpunt-DLP). Eindpunt-DLP bewaakt gevoelige informatie op apparaten die zijn onboarding naar Microsoft Purview-oplossingen. DLP-beleid kan beschermende acties afdwingen voor gevoelige informatie en waar deze worden opgeslagen of gebruikt. Meer informatie over eindpunt-DLP.

Algemene scenario's voor apparaatbeheer

Bekijk in de volgende secties de scenario's en bepaal vervolgens welke Microsoft-functionaliteit moet worden gebruikt.

- Toegang tot USB-apparaten beheren

- Toegang tot met BitLocker versleutelde verwisselbare media beheren (preview)

- Toegang tot printers beheren

- Toegang tot Bluetooth-apparaten beheren

Toegang tot USB-apparaten beheren

U kunt de toegang tot USB-apparaten beheren met behulp van apparaatinstallatiebeperkingen, apparaatbeheer voor verwisselbare media of Eindpunt-DLP.

Installatiebeperkingen voor apparaten configureren

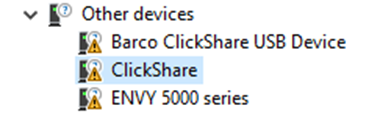

De apparaatinstallatiebeperkingen die beschikbaar zijn in Windows, staan de installatie van stuurprogramma's toe of weigeren op basis van de apparaat-id, apparaatexemplaren-id of installatieklasse. Dit kan elk apparaat in apparaatbeheer blokkeren, inclusief alle verwisselbare apparaten. Wanneer er beperkingen voor apparaatinstallatie worden toegepast, wordt het apparaat geblokkeerd in apparaatbeheer, zoals wordt weergegeven in de volgende schermopname:

Er zijn meer details beschikbaar door op het apparaat te klikken.

Er is ook een record in Advanced Hunting. Gebruik de volgende query om deze weer te geven:

DeviceEvents

| extend parsed=parse_json(AdditionalFields)

| extend MediaClass = tostring(parsed.ClassName)

| extend MediaDeviceId = tostring(parsed.DeviceId)

| extend MediaDescription = tostring(parsed.DeviceDescription)

| extend MediaSerialNumber = tostring(parsed.SerialNumber)

| extend DeviceInstanceId = tostring(parsed.DeviceInstanceId)

| extend DriverName = tostring(parsed.DriverName)

| extend ClassGUID = tostring(parsed.ClassGuid)

| where ActionType contains "PnPDeviceBlocked"

| project Timestamp, ActionType, DeviceInstanceId, DriverName, ClassGUID

| order by Timestamp desc

Wanneer een apparaatinstallatiebeperkingen zijn geconfigureerd en een apparaat is geïnstalleerd, wordt er een gebeurtenis met ActionType van PnPDeviceAllowed gemaakt.

Meer informatie::

Apparaatinstallatie beheren met groepsbeleid - Windows-clientbeheer

Beperk USB-apparaten en sta specifieke USB-apparaten toe met behulp van ADMX-sjablonen in Intune.

Toegang tot verwisselbare media beheren met apparaatbeheer

Apparaatbeheer voor Defender voor Eindpunt biedt nauwkeuriger toegangsbeheer voor een subset van USB-apparaten. Apparaatbeheer kan alleen de toegang beperken tot Windows Portal-apparaten, verwisselbare media, cd/dvd's en printers.

Opmerking

In Windows betekent de term verwisselbare media-apparaten niet een USB-apparaat. Niet alle USB-apparaten zijn verwisselbare media-apparaten. Om te worden beschouwd als een verwisselbaar mediaapparaat en daarom binnen het bereik van MDE-apparaatbeheer, moet het apparaat een schijf (zoals E: ) maken in Windows. Apparaatbeheer kan de toegang tot het apparaat en de bestanden op dat apparaat beperken door beleid te definiëren.

Belangrijk

Sommige apparaten maken meerdere vermeldingen in Windows-apparaatbeheer (bijvoorbeeld een verwisselbaar media-apparaat en een draagbaar Windows-apparaat). Als u wilt dat het apparaat goed werkt, moet u toegang verlenen voor alle vermeldingen die zijn gekoppeld aan het fysieke apparaat. Als een beleid is geconfigureerd met een controlevermelding, wordt er een gebeurtenis weergegeven in Geavanceerde opsporing met een ActionType van RemovableStoragePolicyTriggered.

DeviceEvents

| extend parsed=parse_json(AdditionalFields)

| extend MediaClass = tostring(parsed.ClassName)

| extend MediaDeviceId = tostring(parsed.DeviceId)

| extend MediaDescription = tostring(parsed.DeviceDescription)

| extend SerialNumberId = tostring(parsed.SerialNumber)

| extend RemovableStoragePolicy = tostring(parsed.RemovableStoragePolicy)

| extend RemovableStorageAccess =tostring(parsed.RemovableStorageAccess)

| extend RemovableStoragePolicyVerdict = tostring(parsed.RemovableStoragePolicyVerdict)

| extend PID = tostring(parsed.ProductId)

| extend VID = tostring(parsed.VendorId)

| extend VID_PID = strcat(VID,"_",PID)

| extend InstancePathId = tostring(parsed.DeviceInstanceId)

| where ActionType == "RemovableStoragePolicyTriggered"

| project Timestamp, RemovableStoragePolicy, RemovableStorageAccess,RemovableStoragePolicyVerdict, SerialNumberId,VID, PID, VID_PID, InstancePathId

| order by Timestamp desc

Deze query retourneert de naam van het beleid, de aangevraagde toegang en het oordeel (toestaan, weigeren), zoals weergegeven in de volgende schermopname:

Tip

Apparaatbeheer voor Microsoft Defender voor Eindpunt in macOS kan de toegang tot iOS-apparaten, draagbare apparaten zoals camera's en verwisselbare media, zoals USB-apparaten, beheren. Zie Apparaatbeheer voor macOS.

Eindpunt-DLP gebruiken om het kopiëren van bestanden naar USB te voorkomen

Gebruik Eindpunt DLP om het kopiëren van bestanden naar USB op basis van bestandsgevoeligheid te voorkomen.

Toegang tot met BitLocker versleutelde verwisselbare media beheren (preview)

U gebruikt BitLocker om de toegang tot verwisselbare media te beheren of om ervoor te zorgen dat apparaten worden versleuteld.

BitLocker gebruiken om toegang tot verwisselbare media te weigeren

Windows biedt de mogelijkheid om schrijven naar alle verwisselbare media te weigeren of schrijftoegang te weigeren, tenzij een apparaat is versleuteld met BitLocker. Zie BitLocker - Windows-beveiliging configureren voor meer informatie.

Beleid voor apparaatbeheer configureren voor BitLocker (preview)

Apparaatbeheer voor Microsoft Defender voor Eindpunt bepaalt de toegang tot een apparaat op basis van de versleutelde BitLocker-status (versleuteld of gewoon). Hierdoor kunnen uitzonderingen worden gemaakt om toegang tot niet-BitLocker-versleutelde apparaten toe te staan en te controleren.

Tip

Als u een Mac gebruikt, kan apparaatbeheer de toegang tot verwisselbare media beheren op basis van de APFS-versleutelingsstatus. Zie Apparaatbeheer voor macOS.

Toegang tot printers beheren

U kunt de toegang tot printers beheren met behulp van printerinstallatiebeperkingen, apparaatbeheerbeleid voor afdrukken of Eindpunt-DLP.

Installatiebeperkingen voor printers instellen

De apparaatinstallatiebeperkingen van Windows kunnen worden toegepast op printers.

Beleid voor apparaatbeheer configureren voor afdrukken

Apparaatbeheer voor Microsoft Defender voor Eindpunt bepaalt de toegang tot de printer op basis van de eigenschappen van de printer (VID/PID), het type printer (netwerk, USB, zakelijk, enzovoort).

Apparaatbeheer kan ook de typen bestanden beperken die worden afgedrukt. Apparaatbeheer kan ook het afdrukken beperken in niet-bedrijfsomgevingen.

Eindpunt-DLP gebruiken om het afdrukken van geclassificeerde documenten te voorkomen

Als u het afdrukken van documenten wilt blokkeren op basis van informatieclassificatie, gebruikt u Eindpunt-DLP.

Toegang tot Bluetooth-apparaten beheren

U kunt apparaatbeheer gebruiken om de toegang tot Bluetooth-services op Windows-apparaten te beheren of met behulp van Eindpunt-DLP.

Tip

Als u een Mac gebruikt, kan apparaatbeheer de toegang tot Bluetooth beheren. Zie Apparaatbeheer voor macOS.

Toegang tot Bluetooth-services in Windows beheren

Beheerders kunnen het gedrag van de Bluetooth-service (advertenties, detectie, voorbereiden en vragen toestaan) en de Toegestane Bluetooth-services beheren. Zie Windows Bluetooth voor meer informatie.

Eindpunt-DLP gebruiken om te voorkomen dat documenten naar apparaten worden gekopieerd

Als u het kopiëren van gevoelige documenten naar een Bluetooth-apparaat wilt blokkeren, gebruikt u Eindpunt-DLP.

Voorbeelden en scenario's van apparaatbeheerbeleid

Apparaatbeheer in Defender voor Eindpunt biedt uw beveiligingsteam een robuust model voor toegangsbeheer dat een breed scala aan scenario's mogelijk maakt (zie Beleid voor apparaatbeheer). We hebben een GitHub-opslagplaats samengesteld met voorbeelden en scenario's die u kunt verkennen. Zie de volgende bronnen:

- Voorbeelden van apparaatbeheer LEESMIJ

- Aan de slag met voorbeelden van apparaatbeheer op Windows-apparaten

- Apparaatbeheer voor macOS-voorbeelden

Als u nog geen gebruik hebt gemaakt van apparaatbeheer, raadpleegt u Overzichten voor apparaatbeheer.

Vereisten voor apparaatbeheer

Apparaatbeheer in Defender voor Eindpunt kan worden toegepast op apparaten met Windows 10 of Windows 11 met de antimalwareclientversie 4.18.2103.3 of hoger. (Momenteel worden servers niet ondersteund.)

4.18.2104of hoger: VoegSerialNumberId,VID_PIDondersteuning voor op bestandspaden gebaseerd groepsbeleidsobject toe enComputerSid.4.18.2105of hoger: ondersteuning voor jokertekens toevoegen voorHardwareId/DeviceId/InstancePathId/FriendlyNameId/SerialNumberId; de combinatie van specifieke gebruikers op specifieke computers, verwisselbare SSD (een SanDisk Extreme SSD)/UAS-ondersteuning (USB Attached SCSI).4.18.2107of hoger: Ondersteuning voor Windows Portable Device (WPD) toevoegen (voor mobiele apparaten, zoals tablets); voeg toe aanAccountNamegeavanceerde opsporing.4.18.2205of hoger: vouw de standaard afdwinging uit naar Printer. Als u deze instelt op Weigeren, wordt printer ook geblokkeerd. Als u alleen opslag wilt beheren, moet u een aangepast beleid maken om Printer toe te staan.4.18.2207of hoger: Bestandsondersteuning toevoegen; het veelvoorkomende gebruiksvoorbeeld kan zijn: 'blokkeer personen van lezen/schrijven/uitvoeren van de toegang tot een specifiek bestand op verwisselbare opslag'. Ondersteuning voor netwerk- en VPN-verbindingen toevoegen; de veelvoorkomende use-case kan zijn: 'personen toegang tot verwisselbare opslag blokkeren wanneer de computer geen verbinding maakt met het bedrijfsnetwerk'.

Zie Apparaatbeheer voor macOS voor Mac.

Apparaatbeheer wordt momenteel niet ondersteund op servers.

Volgende stappen

Feedback

Binnenkort: Gedurende 2024 worden GitHub Issues uitgefaseerd als het feedbackmechanisme voor inhoud. Dit wordt vervangen door een nieuw feedbacksysteem. Ga voor meer informatie naar: https://aka.ms/ContentUserFeedback.

Feedback verzenden en bekijken voor