Aangepaste rollen in op rollen gebaseerd toegangsbeheer voor Microsoft Defender-portalservices

Toegang tot services die beschikbaar zijn in de Microsoft Defender-portal wordt standaard gezamenlijk beheerd met behulp van globale Rollen van Microsoft Entra. Als u meer flexibiliteit en controle nodig hebt over de toegang tot specifieke productgegevens en nog geen gebruik maakt van microsoft Defender XDR Unified RBAC (Op rollen gebaseerd toegangsbeheer) voor gecentraliseerd machtigingenbeheer, raden we u aan voor elke service aangepaste rollen te maken.

Maak bijvoorbeeld een aangepaste rol voor Microsoft Defender voor Eindpunt om de toegang tot specifieke Defender voor Eindpunt-gegevens te beheren of maak een aangepaste rol voor Microsoft Defender voor Office om de toegang tot specifieke e-mail- en samenwerkingsgegevens te beheren.

Van toepassing op:

- Microsoft Defender voor Cloud

- Microsoft Defender for Cloud Apps

- Microsoft Defender voor Eindpunt

- Microsoft Defender for Identity

- Microsoft Defender voor IoT

- Microsoft Defender voor Office 365

- Microsoft Defender XDR

- Microsoft Security Exposure Management (preview)

- Microsoft Sentinel

Belangrijk

Sommige informatie in dit artikel heeft betrekking op een vooraf uitgebracht product dat aanzienlijk kan worden gewijzigd voordat het commercieel wordt uitgebracht. Microsoft geeft geen garanties, expliciet of impliciet, met betrekking tot de informatie die hier wordt verstrekt.

Aangepaste instellingen voor rolbeheer zoeken in de Microsoft Defender-portal

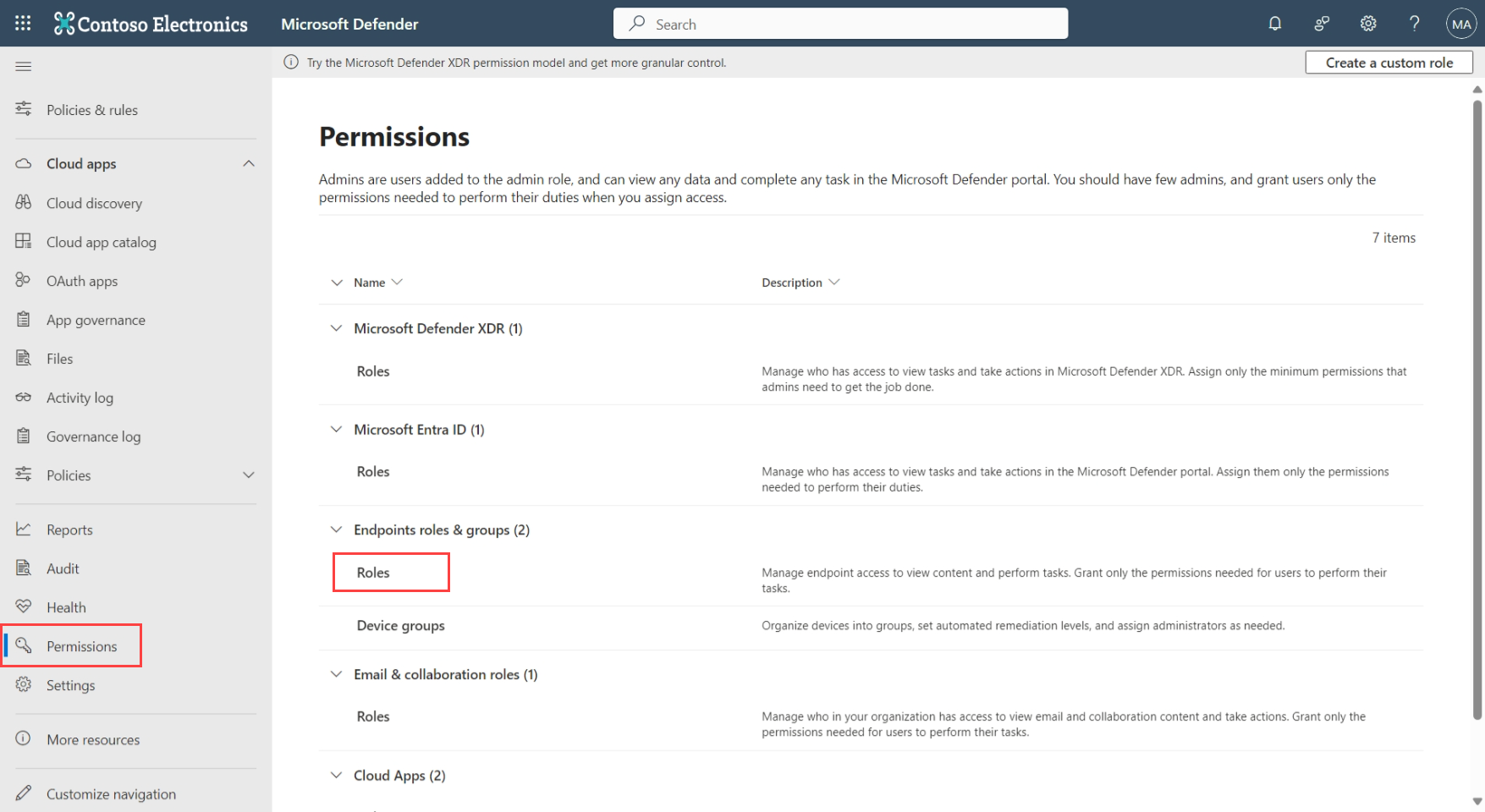

Elke Microsoft Defender-service heeft zijn eigen aangepaste instellingen voor rolbeheer, waarbij sommige services worden weergegeven op een centrale locatie in de Microsoft Defender-portal. Aangepaste instellingen voor rolbeheer zoeken in de Microsoft Defender-portal:

- Meld u aan bij de Microsoft Defender-portal op security.microsoft.com.

- Selecteer machtigingen in het navigatiedeelvenster.

- Selecteer de koppeling Rollen voor de service waar u een aangepaste rol wilt maken. Bijvoorbeeld voor Defender voor Eindpunt:

In elke service zijn aangepaste rolnamen niet verbonden met globale rollen in Microsoft Entra ID, zelfs niet als ze een vergelijkbare naam hebben. Een aangepaste rol met de naam Beveiligingsbeheerder in Microsoft Defender voor Eindpunt is bijvoorbeeld niet verbonden met de globale rol Beveiligingsbeheerder in Microsoft Entra ID.

Naslaginformatie over de inhoud van de Defender-portalservice

Zie de volgende artikelen voor informatie over de machtigingen en rollen voor elke Microsoft Defender XDR-service:

- Microsoft Defender for Cloud-gebruikersrollen en -machtigingen

- Toegang configureren voor Defender for Cloud Apps

- Rollen maken en beheren in Defender voor Eindpunt

- Rollen en machtigingen in Defender for Identity

- Microsoft Defender voor IoT-gebruikersbeheer

- Machtigingen voor Microsoft Defender voor Office 365

- Toegang tot Microsoft Defender XDR beheren

- Microsoft Security Exposure Management-machtigingen

- Rollen en machtigingen in Microsoft Sentinel

Microsoft raadt u aan rollen te gebruiken met de minste machtigingen. Dit helpt bij het verbeteren van de beveiliging voor uw organisatie. Globale beheerder is een zeer bevoorrechte rol die moet worden beperkt tot scenario's voor noodgevallen wanneer u een bestaande rol niet kunt gebruiken.