Zelfstudie: Een beheer-VM maken voor het configureren en beheren van een door Microsoft Entra Domain Services beheerd domein

Microsoft Entra Domain Services biedt beheerde domeinservices, zoals domeindeelname, groepsbeleid, LDAP en Kerberos/NTLM-verificatie die volledig compatibel is met Windows Server Active Directory. U beheert dit beheerde domein met behulp van dezelfde Remote Server Administration Tools (RSAT), net als bij een on-premises domein van Active Directory Domain Services. Aangezien Domain Services een beheerde service is, zijn er enkele beheertaken die u niet kunt uitvoeren, zoals het gebruik van remote desktop protocol (RDP) om verbinding te maken met de domeincontrollers.

In deze zelfstudie leert u hoe u een Virtuele Windows Server-machine in Azure configureert en de vereiste hulpprogramma's installeert om een door Domain Services beheerd domein te beheren.

In deze zelfstudie leert u het volgende:

- Inzicht krijgen in de beschikbare beheertaken in een beheerd domein

- De Active Directory-beheerprogramma's installeren op een Windows Server-VM

- Algemene taken uitvoeren met behulp van het Active Directory-beheercentrum

Als u geen Azure-abonnement hebt, maakt u een account voordat u begint.

Vereisten

Voor het voltooien van deze zelfstudie hebt u de volgende resources en machtigingen nodig:

- Een actief Azure-abonnement.

- Als u nog geen Azure-abonnement hebt, maakt u een account.

- Een Microsoft Entra-tenant die is gekoppeld aan uw abonnement, gesynchroniseerd met een on-premises directory of een cloudmap.

- Maak indien nodig een Microsoft Entra-tenant of koppel een Azure-abonnement aan uw account.

- Een door Microsoft Entra Domain Services beheerd domein ingeschakeld en geconfigureerd in uw Microsoft Entra-tenant.

- Raadpleeg zo nodig de eerste zelfstudie voor het maken en configureren van een door Microsoft Entra Domain Services beheerd domein.

- Een Windows Server-VM die is gekoppeld aan het beheerde domein.

- Raadpleeg, indien nodig, de vorige zelfstudie om een Windows Server-VM te maken en deze aan een beheerd domein toe te voegen.

- Een gebruikersaccount dat lid is van de Microsoft Entra DC-beheerdersgroep in uw Microsoft Entra-tenant.

- Een Azure Bastion-host die is geïmplementeerd in uw virtuele Domain Services-netwerk.

- Maak een Azure Bastion-host als dat nodig is.

Meld u aan bij het Microsoft Entra-beheercentrum

In deze zelfstudie maakt en configureert u een beheer-VM met behulp van het Microsoft Entra-beheercentrum. Meld u eerst aan bij het Microsoft Entra-beheercentrum om aan de slag te gaan.

Beschikbare beheertaken in Domain Services

Domain Services biedt een beheerd domein voor uw gebruikers, toepassingen en services die u kunt gebruiken. Met deze aanpak worden enkele van de beschikbare beheertaken gewijzigd die u kunt uitvoeren, evenals de bevoegdheden die u hebt in het beheerde domein. Deze taken en machtigingen kunnen afwijken van wat u met een gebruikelijke on-premises Active Directory Domain Services-omgeving ervaart. U kunt ook geen verbinding maken met domeincontrollers op het beheerde domein met behulp van Extern bureaublad.

Beheertaken die u kunt uitvoeren op een beheerd domein

Leden van de AAD DC-beheerdersgroep krijgen bevoegdheden voor het beheerde domein waarmee ze taken kunnen uitvoeren, zoals:

- Het ingebouwde groepsbeleidobject (GPO) voor de containers AADDC Computers en AADDC Users in het beheerde domein configureren.

- DNS beheren in het beheerde domein.

- Aangepaste organisatie-eenheden (OU's) maken en beheren in het beheerde domein.

- Beheerderstoegang verkrijgen tot computers die aan het beheerde domein zijn gekoppeld.

Beheerdersbevoegdheden die u niet hebt in een beheerd domein

Het beheerde domein is vergrendeld, dus u hebt geen bevoegdheden om bepaalde beheertaken uit te voeren in het domein. Enkele van de volgende voorbeelden zijn taken die u niet kunt uitvoeren:

- Het schema van het beheerde domein uitbreiden.

- Verbinding maken met domeincontrollers voor het beheerde domein met behulp van Extern bureaublad.

- Domeincontrollers toevoegen aan het beheerde domein.

- U beschikt niet over de machtigingen van domeinbeheerder of ondernemingsbeheerder voor het beheerde domein.

Meld u aan bij de Windows Server-VM

In de vorige zelfstudie is een Windows Server-VM gemaakt en aan het beheerde domein toegevoegd. Gebruik die VM om de beheerprogramma's te installeren. Volg, indien nodig, de stappen in de zelfstudie om een Windows Server-VM te maken en aan een beheerd domein toe te voegen.

Notitie

In deze zelfstudie gebruikt u een Windows Server-VM in Azure die is toegevoegd aan het beheerde domein. U kunt ook een Windows-client, zoals Windows 10, gebruiken die aan het beheerde domein is toegevoegd.

Zie Beheerhulpprogramma's voor externe servers (Remote Server Administration Tools, RSAT) installeren voor meer informatie over het installeren van de beheerprogramma's op een Windows-client

Maak als volgt verbinding met de Windows Server-VM om aan de slag te gaan:

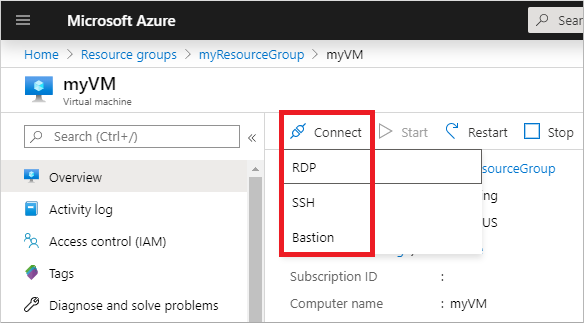

Selecteer resourcegroepen aan de linkerkant in het Microsoft Entra-beheercentrum. Kies de resourcegroep waar uw VM is gemaakt, zoals myResourceGroup, en selecteer vervolgens de VM, zoals myVM.

Selecteer in het deelvenster Overzicht voor uw virtuele machine Verbinding maken en vervolgens Bastion.

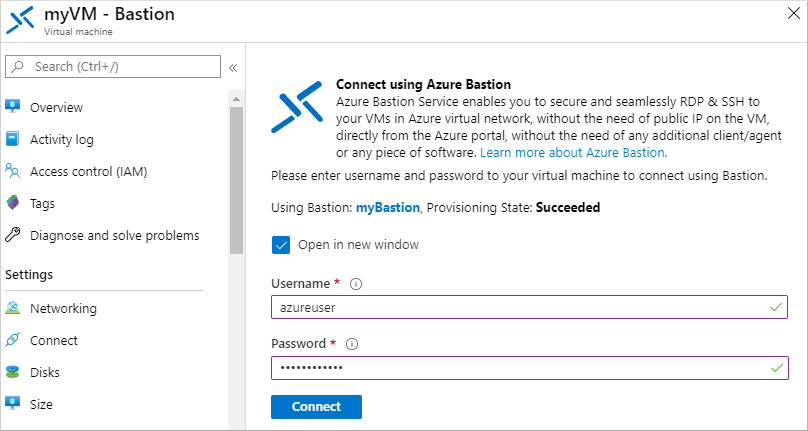

Voer de referenties voor uw VM in en selecteer Verbinding maken.

Laat, indien nodig, uw webbrowser pop-ups openen voor de weer te geven Bastion-verbinding. Het duurt een paar seconden om de verbinding met uw virtuele machine te maken.

Active Directory-beheerprogramma's installeren

U gebruikt dezelfde beheerprogramma's in een beheerd domein als in on-premises AD DS-omgevingen, zoals het Active Directory-beheercentrum (ADAC) of AD PowerShell. Deze hulpprogramma's kunnen worden geïnstalleerd als onderdeel van de functie Beheerhulpprogramma's voor externe servers (Remote Server Administration Tools, RSAT) op Windows Server- en clientcomputers. Leden van de AAD DC-beheerdersgroep kunnen vervolgens met behulp van deze AD-beheerprogramma's beheerde domeinen op afstand beheren vanaf een computer die is toegevoegd aan het beheerde domein.

Voer de volgende stappen uit om de Active Directory-beheerprogramma's te installeren op een VM die aan het domein is toegevoegd:

Als Serverbeheer niet standaard wordt geopend wanneer u zich aanmeldt bij de VM, selecteert u het menu Start en kiest u vervolgens Serverbeheer.

Selecteer in het deelvenster Dashboard van het venster Serverbeheer de optie Functies en onderdelen toevoegen.

Selecteer op de pagina Voordat u begint van de wizard Functies en onderdelen toevoegenVolgende.

Voor het installatietype moet u de optie van het selectievakje Installatie die op de functie of het onderdeel is gebaseerd ingeschakeld laten en Volgende selecteren.

Kies op de pagina Selectie van servers de huidige VM uit de servergroep, zoals myvm.aaddscontoso.com, en selecteer vervolgens Volgende.

Klik op de pagina Serverfuncties op Volgende.

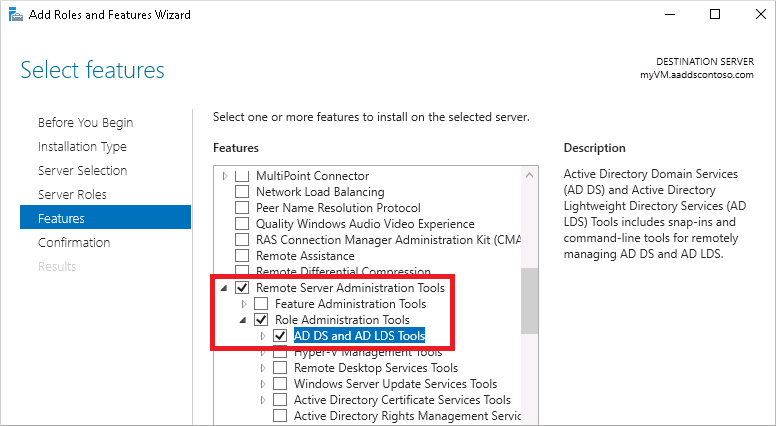

Vouw op de pagina Functies het knooppunt Beheerhulpprogramma's voor externe servers uit en vouw vervolgens het knooppunt Hulpprogramma's voor functiebeheer uit.

Kies de functie AD DS- en AD LDS-hulpprogramma's uit de lijst met hulpprogramma's voor functiebeheer, en selecteer vervolgens Volgende.

Selecteer op de pagina BevestigingInstalleren. Het kan een paar minuten duren voordat de beheerprogramma's zijn geïnstalleerd.

Wanneer de installatie van de functie is voltooid, selecteert u Sluiten om de wizard Functies en onderdelen toevoegen af te sluiten.

Active Directory-beheerprogramma's gebruiken

Nu de beheerprogramma's zijn geïnstalleerd, gaan we kijken hoe u deze kunt gebruiken om het beheerde domein te beheren. Zorg ervoor dat u bent aangemeld bij de virtuele machine met een gebruikersaccount dat lid is van de AAD DC-beheerdersgroep.

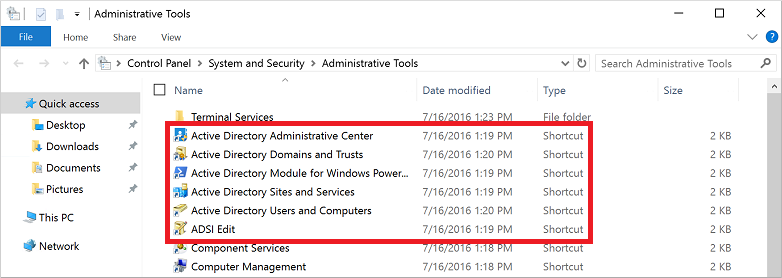

Selecteer in het menu StartWindows Systeembeheer. De AD-beheerprogramma's die in de vorige stap zijn geïnstalleerd, worden weergegeven.

Selecteer Active Directory-beheercentrum.

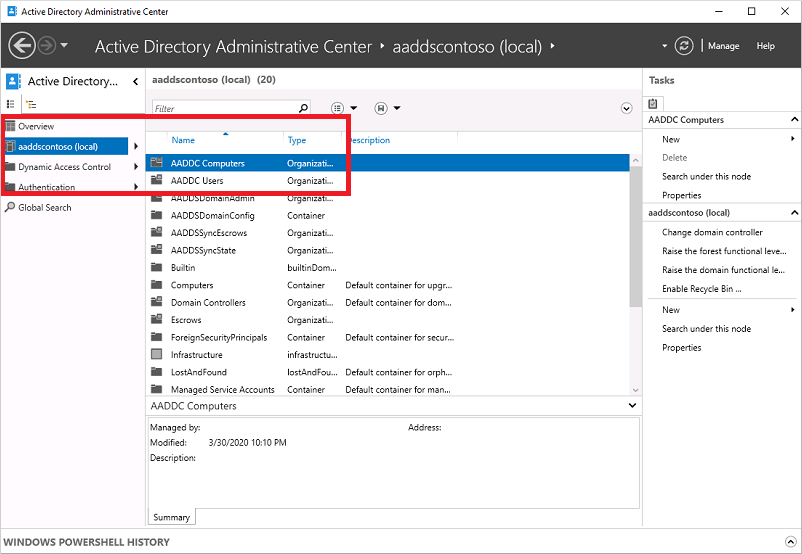

Als u het beheerde domein wilt verkennen, kiest u de domeinnaam in het linkerdeelvenster, bijvoorbeeld aaddscontoso. Twee containers met de naam AADDC Computers en AADDC Users bevinden zich bovenaan de lijst.

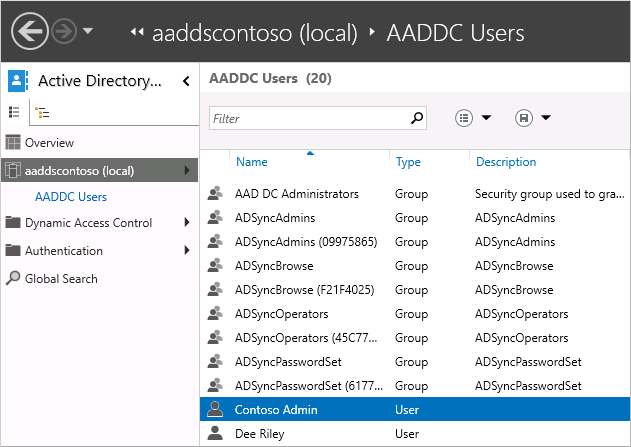

Als u de gebruikers en groepen wilt zien die tot het beheerde domein behoren, selecteert u de container AADDC Users. De gebruikersaccounts en -groepen van uw Microsoft Entra-tenant worden vermeld in deze container.

In de volgende voorbeelduitvoer worden een gebruikersaccount met de naam Contoso Admin en een groep voor AAD DC-beheerders weergegeven in deze container.

Selecteer de container AADDC Computers om de computers te zien die lid zijn van het beheerde domein. Er wordt een vermelding voor de huidige virtuele machine weergegeven, bijvoorbeeld myVM. Computeraccounts voor alle apparaten die lid zijn van het beheerde domein worden opgeslagen in deze container AADDC Computers.

Algemene acties van het Active Directory-beheercentrum, zoals het opnieuw instellen van het wachtwoord voor een gebruikersaccount of het beheren van groepslidmaatschap, zijn beschikbaar. Deze acties werken alleen voor gebruikers en groepen die rechtstreeks in het beheerde domein zijn gemaakt. Identiteitsgegevens worden alleen gesynchroniseerd van Microsoft Entra-id naar Domain Services. Er is geen write-back van Domain Services naar Microsoft Entra-id. U kunt geen wachtwoorden of het beheerde groepslidmaatschap wijzigen voor gebruikers die zijn gesynchroniseerd vanuit Microsoft Entra-id en deze wijzigingen terug laten synchroniseren.

U kunt ook via de Active Directory-module voor Windows PowerShell, die is geïnstalleerd als onderdeel van het systeembeheer, algemene acties in uw beheerde domein beheren.

Volgende stappen

In deze zelfstudie heeft u het volgende geleerd:

- Inzicht krijgen in de beschikbare beheertaken in een beheerd domein

- De Active Directory-beheerprogramma's installeren op een Windows Server-VM

- Algemene taken uitvoeren met behulp van het Active Directory-beheercentrum

Schakel het veilige Lightweight Directory Access Protocol (LDAPS) in om veilig met uw beheerde domein te communiceren vanuit andere toepassingen.