Check Point Harmony Mobile Threat Defense-connector met Intune

U kunt de toegang van mobiele apparaten tot bedrijfsresources beheren met behulp van voorwaardelijke toegang op basis van een risicoanalyse die wordt uitgevoerd door Check Point Harmony Mobile, een mobile threat defense-oplossing die is geïntegreerd met Microsoft Intune. Risico's worden beoordeeld op basis van telemetrie die is verzameld op apparaten waarop de Harmony Mobile Protect-app wordt uitgevoerd.

U kunt beleid voor voorwaardelijke toegang configureren op basis van de risicoanalyse van Check Point Harmony Mobile die is ingeschakeld via intune-nalevingsbeleid voor apparaten. Dit beleid kunt u gebruiken om niet-compatibele apparaten toegang tot bedrijfsresources toe te staan of te blokkeren op basis van gedetecteerde bedreigingen.

Ondersteunde platformen

Android 8 en hoger

iOS 12 en hoger

Vereisten

Microsoft Entra ID P1

Microsoft Intune Abonnement 1-abonnement

Check Point Harmony Mobile Threat Defense-abonnement

- Ga naar de website van CheckPoint Harmony.

Hoe helpen Intune en Check Point Harmony Mobile uw bedrijfsbronnen te beschermen?

De Mobiele App van Check Point Harmony voor Android en iOS/iPadOS legt het bestandssysteem, de netwerkstack en de telemetrie van apparaten en toepassingen vast, indien beschikbaar, en verzendt vervolgens de telemetriegegevens naar de Check Point Harmony-cloudservice om het risico op mobiele bedreigingen van het apparaat te beoordelen.

Het Intune-nalevingsbeleid voor apparaten bevat een regel voor Check Point Harmony Mobile Threat Defense, die is gebaseerd op de Check Point Harmony-risicoanalyse. Wanneer deze regel is ingeschakeld, evalueert Intune de naleving van het apparaat met het beleid dat u hebt ingeschakeld. Als het apparaat niet compatibel wordt gevonden, krijgen gebruikers geen toegang tot bedrijfsresources zoals Exchange Online en SharePoint Online. Gebruikers ontvangen ook richtlijnen van de Harmony Mobile Protect-app die op hun apparaten is geïnstalleerd om het probleem op te lossen en weer toegang te krijgen tot bedrijfsresources.

Hier volgen enkele veelvoorkomende scenario's:

Toegang beheren op basis van bedreigingen van schadelijke apps

Wanneer schadelijke apps zoals malware op apparaten worden gedetecteerd, kunt u apparaten blokkeren totdat de bedreiging is opgelost:

Verbinding maken met zakelijke e-mail

Zakelijke bestanden synchroniseren met de OneDrive for Work-app

Toegang tot bedrijfsapps

Blokkeren wanneer schadelijke apps worden gedetecteerd:

Toegang verleend bij herstel:

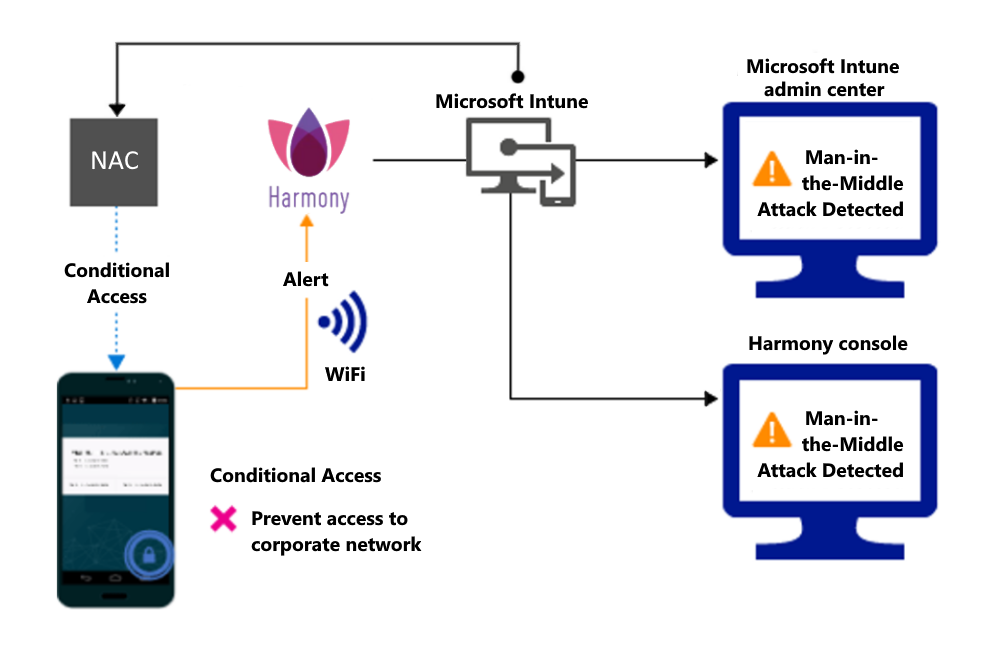

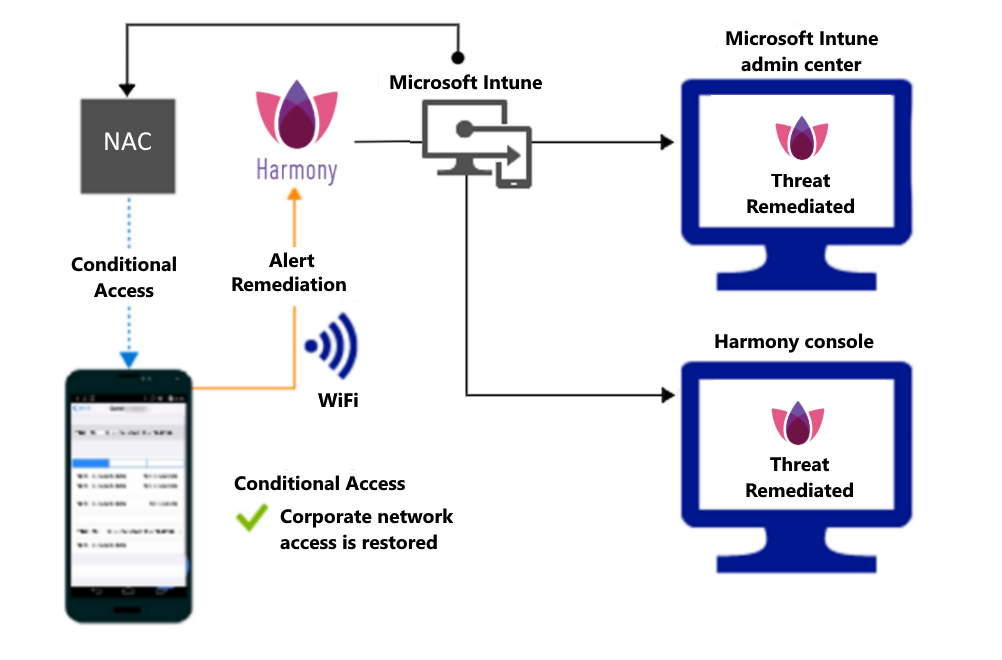

Toegang beheren op basis van bedreigingen voor het netwerk

Detecteer bedreigingen zoals man-in-the-middle in het netwerk en beveilig de toegang tot Wi-Fi netwerken op basis van het apparaatrisico.

Netwerktoegang via Wi-Fi blokkeren:

Toegang verleend bij herstel:

Toegang tot SharePoint Online beheren op basis van bedreigingen voor het netwerk

Detecteer bedreigingen zoals man-in-the-middle in het netwerk en voorkom synchronisatie van bedrijfsbestanden op basis van het apparaatrisico.

SharePoint Online blokkeren wanneer netwerkbedreigingen worden gedetecteerd:

Toegang verleend bij herstel:

Toegang beheren op niet-ingeschreven apparaten op basis van bedreigingen van schadelijke apps

Wanneer de Check Point Harmony Mobile Threat Defense-oplossing een apparaat als geïnfecteerd beschouwt:

Er wordt toegang verleend bij herstel: