Een SAML 2.0-provider configureren voor portals met Azure AD

Notitie

Met ingang van 12 oktober 2022 wordt Power Apps-portals hernoemd tot Power Pages. Meer informatie: Microsoft Power Pages is nu algemeen beschikbaar (blog)

We zullen binnenkort de documentatie voor Power Apps-portals migreren en samenvoegen met Power Pages-documentatie.

In dit artikel leert u hoe u een SAML 2.0-provider configureert voor portals met Azure Active Directory (Azure AD).

Notitie

- Portals kan worden geconfigureerd met identiteitsproviders die voldoen aan de SAML 2.0-standaard (Security Assertion Markup Language). In dit artikel leert u hoe u Azure AD gebruikt, als voorbeeld voor identiteitsproviders die SAML 2.0 gebruiken. Het kan enkele minuten duren voordat de wijzigingen in de verificatie-instellingen zichtbaar zijn in de portal. Start de portal opnieuw met de portalacties als u de wijzigingen onmiddellijk wilt zien.

Azure AD configureren als de SAML 2.0-provider

Selecteer Provider toevoegen voor uw portal.

Selecteer als Aanmeldingsprovider de waarde Overig.

Selecteer bij Protocol de optie SAML 2.0.

Voer een providernaam in.

Selecteer Volgende.

In deze stap maakt u de toepassing en configureert u de instellingen met uw identiteitsprovider.

Notitie

- De Antwoord-URL wordt gebruikt door de app om gebruikers door te leiden naar de portal nadat de verificatie is geslaagd. Als uw portal een aangepaste domeinnaam gebruikt, hebt u mogelijk een andere URL dan hier is opgegeven.

- Meer informatie over het maken van de app-registratie op de Azure-portal is beschikbaar in Snelstartgids: een toepassing registreren bij het Microsoft-identiteitsplatform.

Meld u aan bij de Azure-portal.

Zoek naar en selecteer Azure Active Directory.

Selecteer App-registraties onder Beheren.

Selecteer Nieuwe registratie.

Voer een naam in.

Selecteer zo nodig een ander Ondersteund accounttype. Meer informatie: Ondersteunde accounttypen

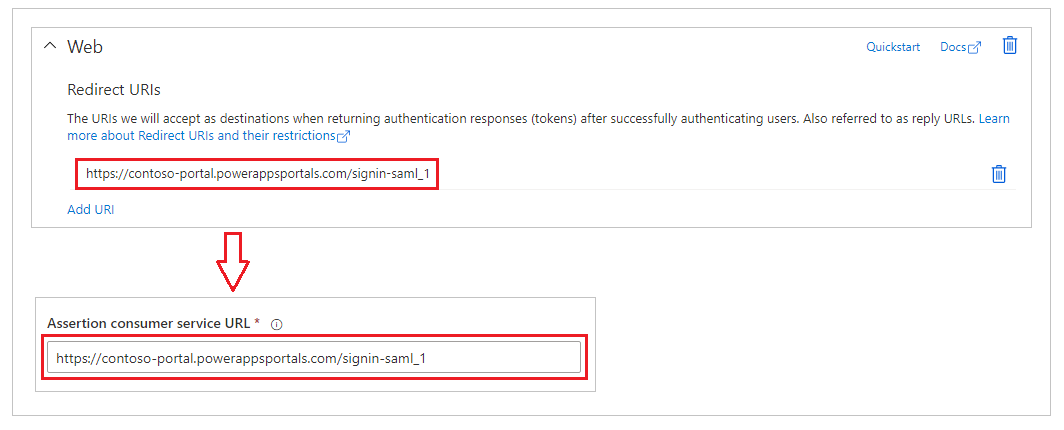

Selecteer onder Omleidings-URI de optie Web (als dat nog niet is gebeurd).

Voer de Antwoord-URL voor uw portal in het tekstvak Omleidings-URI in.

Voorbeeld:https://contoso-portal.powerappsportals.com/signin-saml_1Notitie

Als u de standaard portal-URL gebruikt, kopieert en plakt u de Antwoord-URL zoals weergegeven in de sectie SAML 2.0-providerinstellingen maken en configureren in Azure in het scherm Identiteitsprovider configureren (stap 6 hierboven). Als u een aangepaste domeinnaam voor de portal gebruikt, voert u de aangepaste URL in. Zorg ervoor dat u deze waarde gebruikt wanneer u de URL voor Assertion Consumer Service in uw portalinstellingen configureert wanneer u de SAML 2.0-provider configureert.

Als u bijvoorbeeld de Omleidings-URI in Azure Portal invoert alshttps://contoso-portal.powerappsportals.com/signin-saml_1, moet u deze in de huidige vorm gebruiken voor de SAML 2.0-configuratie in portals.

Selecteer Registreren.

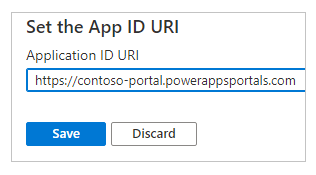

Selecteer Een API beschikbaar maken.

Selecteer Instellen voor URI van toepassings-id.

Voer de portal-URL in als URI van toepassings-id.

Notitie

De portal-URL wijkt mogelijk af als u een aangepaste domeinnaam gebruikt.

Selecteer Opslaan.

Houd de Azure Portal open en schakel over naar de SAML 2.0-configuratie voor Power Apps-portals voor de volgende stappen.

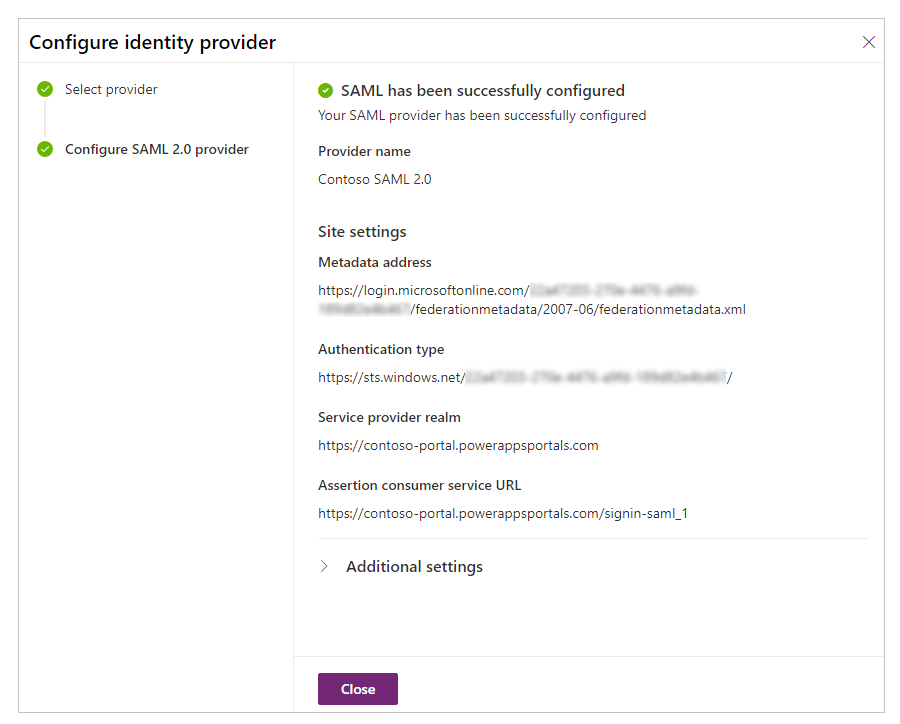

Voer in deze stap de site-instellingen in voor de portalconfiguratie.

Tip

Als u het browservenster hebt gesloten nadat u in de vorige stap de app-registratie hebt geconfigureerd, meld u dan opnieuw aan op de Azure Portal en ga naar de app die u hebt geregistreerd.

Metagegevensadres: ga als volgt te werk om het metagegevensadres te configureren:

Selecteer Overzicht in de Azure Portal.

Selecteer Eindpunten.

Kopieer de URL voor Federation Metadata-document.

Plak de gekopieerde document-URL als het Metagegevensadres voor portals.

Verificatietype: ga als volgt te werk om het verificatietype te configureren::

Kopieer het Metagegevensadres dat u eerder hebt geconfigureerd en plak het in een nieuw browservenster.

Kopieer de waarde van de tag

entityIDuit het URL-document.

Plak de gekopieerde waarde van

entityIDals het Verificatietype.

Voorbeeld:https://sts.windows.net/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/

Realm van serviceprovider: voer de portal-URL in als het realm van de serviceprovider.

Voorbeeld:https://contoso-portal.powerappsportals.comNotitie

De portal-URL wijkt mogelijk af als u een aangepaste domeinnaam gebruikt.

URL voor Assertion Consumer Service: voer de Antwoord-URL voor uw portal in het tekstvak URL voor Assertion Consumer Service in.

Voorbeeld:https://contoso-portal.powerappsportals.com/signin-saml_1

Notitie

Als u de standaard portal-URL gebruikt, kunt u de Antwoord-URL kopiëren en plakken, zoals getoond in de stap SAML 2.0-provider instellingen maken en kopiëren. Voer de URL handmatig in als u een aangepaste domeinnaam gebruikt. Zorg ervoor dat de waarde die u hier invoert exact dezelfde is als de waarde die u eerder hebt ingevoerd voor Omleidings-URI in de Azure Portal.

Selecteer Bevestigen.

Selecteer Sluiten.

Zie ook

Een SAML 2.0-provider configureren voor portals met AD FS

Veelgestelde vragen over het gebruik van SAML 2.0 in portals

Een SAML 2.0-provider configureren voor portals

Notitie

Laat ons uw taalvoorkeuren voor documentatie weten! Beantwoord een korte enquête. (houd er rekening mee dat deze in het Engels is)

De enquête duurt ongeveer zeven minuten. Er worden geen persoonlijke gegevens verzameld (privacyverklaring).