Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Utilize as Marcas de Serviço e marcas de FQDN internas do Firewall do Azure para permitir a comunicação de saída para os pontos de extremidade e endereços IP do Microsoft 365.

Observação

A política de Firewall do Azure oferece suporte a tags de serviço do Microsoft 365 e tags FQDN. Regras clássicas não dão suporte a elas.

Criação de etiquetas

Para cada produto e categoria do Microsoft 365, o Firewall do Azure recupera automaticamente os pontos de extremidade e endereços IP necessários, criando as tags correspondentes.

- Nome da marca: todos os nomes começam com o Microsoft365 e são seguidos por:

- Produto: Exchange, Skype, SharePoint ou Common

-

Categoria:

- Otimizar e permitir: os pontos de extremidade de rede com a categoria Otimizar ou Permitir têm maior volume de tráfego e são sensíveis à latência e ao desempenho da rede. Esses pontos de extremidade têm endereços IP listados com o domínio.

- Padrão: os pontos de extremidade de rede na categoria Padrão não têm endereços IP associados porque são dinâmicos por natureza e os endereços IP mudam ao longo do tempo.

- Obrigatório ou não obrigatório (opcional)

- Tipo de marca:

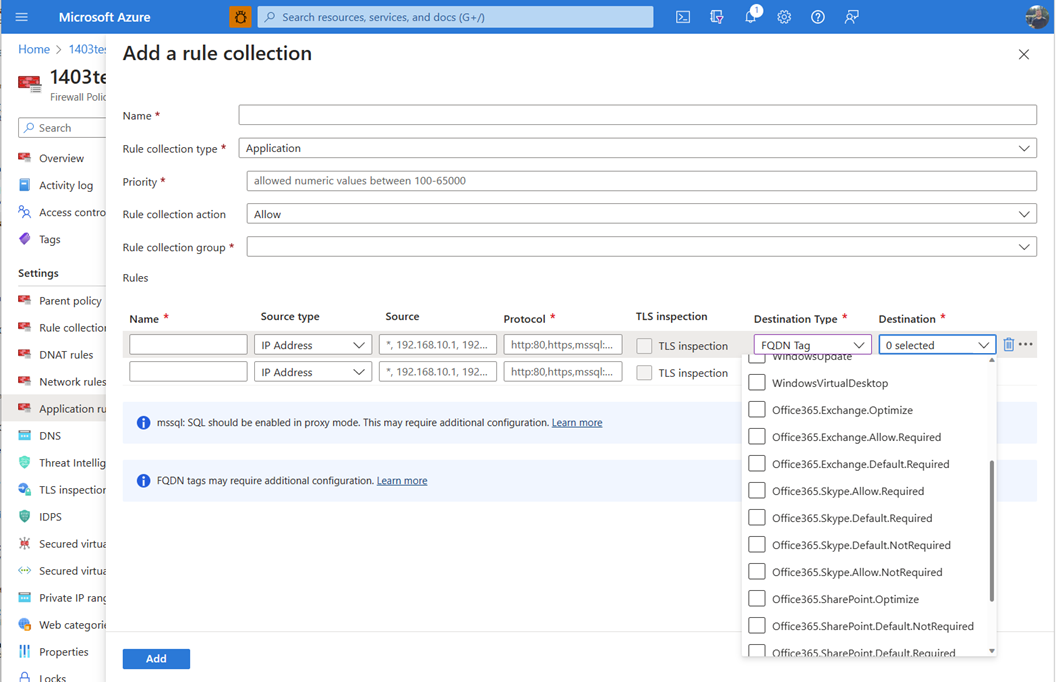

- A marca FQDN representa apenas os FQDNs necessários para o produto e a categoria específicos que se comunicam por HTTP/HTTPS (portas 80/443). Use essas tags nas Regras de Aplicação para proteger o tráfego para esses FQDNs e protocolos.

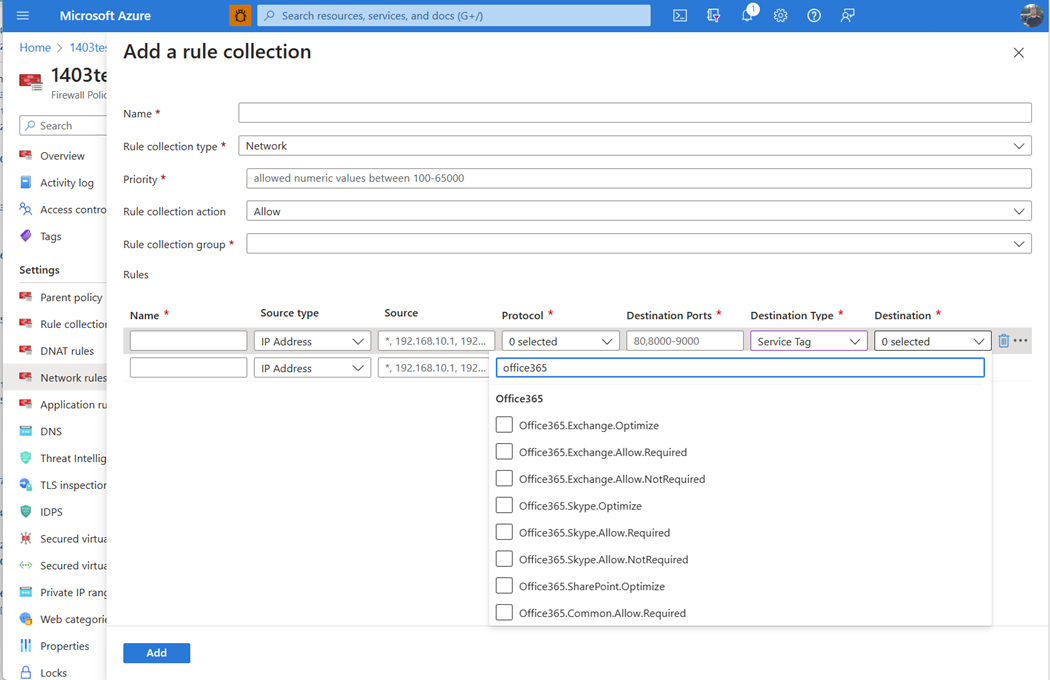

- Tag de serviço representa apenas os endereços e intervalos IPv4 necessários para o produto e a categoria específicos. Use essas marcas em Regras de Rede para proteger o tráfego para esses endereços IP e para qualquer porta necessária.

Aceite uma marcação disponível para uma combinação específica de produto, categoria e obrigatório ou não obrigatório nos seguintes casos:

- Para uma Marca de Serviço – essa combinação específica existe e tem endereços IPv4 necessários listados.

- Para uma Regra de FQDN: essa combinação específica existe e tem os FQDNs necessários listados que se comunicam com as portas 80/443.

O Azure Firewall atualiza automaticamente as tags com quaisquer modificações nos endereços IPv4 e nos FQDNs necessários. No futuro, o Firewall do Azure poderá criar automaticamente novas tags se novas combinações de produto e categoria forem adicionadas.

Coleção de regras de

Coleção de regras de aplicativo:

Configuração de regras

Essas tags internas fornecem granularidade para permitir e proteger o tráfego de saída destinado ao Microsoft 365, de acordo com suas preferências e uso. Você pode permitir o tráfego de saída apenas para produtos e categorias específicos para uma fonte específica. Você também pode usar a Inspeção TLS e o IDPS do Azure Firewall Premium para monitorar parte do tráfego. Por exemplo, tráfego para pontos de extremidade na categoria Padrão que pode ser tratado como tráfego de saída da Internet normal. Para obter mais informações sobre as categorias de ponto de extremidade do Microsoft 365, consulte Novas categorias de ponto de extremidade do Microsoft 365.

Ao criar as regras, certifique-se de definir as portas TCP necessárias (para regras de rede) e protocolos (para regras de aplicativo), conforme exigido pelo Microsoft 365. Se uma combinação específica de produto, categoria e status necessário ou não necessário tiver tanto um Tag de Serviço quanto um Tag FQDN, crie regras representativas para ambos os tags para cobrir totalmente a comunicação necessária.

Limitações

Se uma combinação específica de produto, categoria e status requer apenas FQDNs, mas utiliza portas TCP que não são 80 ou 443, o sistema não criará uma etiqueta FQDN para essa combinação. As Regras de Aplicativo só podem abranger HTTP, HTTPS ou MSSQL. Para permitir a comunicação com esses FQDNs, crie suas próprias regras de rede com esses FQDNs e portas. Para obter mais informações, consulte Usar a filtragem FQDN nas regras de rede.

Próximas etapas

- Para obter mais informações, consulte Proteger o Microsoft 365 e o Windows 365 com o Firewall do Azure.

- Saiba mais sobre a conectividade de rede do Microsoft 365: visão geral da conectividade de rede do Microsoft 365.