Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

A camada de comportamento ueBA (User and Entity Behavior Analytics) no Microsoft Sentinel agrega e resume registos não processados de grande volume em padrões claros e simples de ações de segurança, explicando "quem fez o quê a quem" de forma estruturada.

Ao contrário de alertas ou anomalias, os comportamentos não indicam necessariamente risco - criam uma camada de abstração que otimiza os seus dados para investigações, investigação e deteção ao melhorar:

- Eficiência: reduza o tempo de investigação ao coser eventos relacionados em histórias coesas.

- Clarity: traduza registos ruidosos e de baixo nível em resumos de linguagem simples.

- Contexto: adicione funções de entidade e mapeamento CK mitre att¶ relevância de segurança instantânea.

- Consistência: forneça um esquema unificado em diversas origens de registo.

Esta camada de abstração permite uma deteção de ameaças, investigação e resposta mais rápidas em todas as operações de segurança, sem precisar de uma profunda familiaridade com todas as origens de registos.

Este artigo explica como funciona a camada de comportamentos UEBA, como ativar a camada de comportamentos e como utilizar comportamentos para melhorar as operações de segurança.

Veja o webinar de comportamentos UEBA para obter uma descrição geral e demonstração completas da camada de comportamentos UEBA.

Como funciona a camada de comportamentos UEBA

Os comportamentos fazem parte das capacidades ueBA (User and Entity Behavior Analytics) do Microsoft Sentinel, fornecendo resumos de atividade normalizados e contextualizados que complementam a deteção de anomalias e enriquecem as investigações.

Comparar comportamentos, anomalias e alertas

Esta tabela mostra como os comportamentos diferem de anomalias e alertas:

| Recursos | O que representa | Objetivo |

|---|---|---|

| Anomalias | Padrões que se desviam das linhas de base estabelecidas | Realçar atividades invulgares ou suspeitas |

| Alertas | Sinalizar um potencial problema de segurança que requer atenção | Acionar fluxos de trabalho de resposta a incidentes |

| Behaviors | Resumos neutros e estruturados da atividade - normal ou anormal - com base em janelas de tempo ou acionadores, enriquecidos com mitre ATT&mapeamentos CK e funções de entidade | Fornecer contexto e clareza para investigações, investigação e deteção |

Tipos de comportamento e registos

Quando ativa a camada de comportamentos UEBA, Microsoft Sentinel processos suportados registos de segurança que recolhe na área de trabalho Sentinel em tempo quase real e resume dois tipos de padrões comportamentais:

| Tipo de comportamento | Descrição | Exemplos | Caso de uso |

|---|---|---|---|

| Comportamentos agregados | Detetar padrões baseados em volume ao recolher eventos relacionados ao longo do tempo |

|

Converta registos de volume elevado em informações de segurança acionáveis. Este tipo de comportamento é apresentado na identificação de níveis de atividade invulgares. |

| Comportamentos sequenciados | Identificar padrões de vários passos ou cadeias de ataque complexas que não são óbvias quando analisa eventos individuais | Chave de acesso criada > utilizada a partir de novas chamadas à API com privilégios de IP > | Detetar sequências de ataque sofisticadas e ameaças em várias fases. |

A camada de comportamentos UEBA resume comportamentos em intervalos de tempo personalizados específicos da lógica de cada comportamento, criando registos de comportamento imediatamente quando identifica padrões ou quando as janelas de tempo fecham.

Cada registo de comportamento inclui:

- Uma descrição simples e contextual: uma explicação em linguagem natural do que aconteceu em termos relevantes para a segurança - por exemplo, quem fez o quê a quem e por que é importante.

- Esquema unificado e referências aos registos não processados subjacentes: todos os comportamentos utilizam uma estrutura de dados consistente em diferentes produtos e tipos de registo, pelo que os analistas não precisam de traduzir diferentes formatos de registo ou de associar tabelas de elevado volume.

- MITRE ATT&mapeamento CK: todos os comportamentos são marcados com táticas e técnicas MITRE relevantes, fornecendo rapidamente contexto padrão da indústria. Não se vê apenas o que aconteceu, mas também como se encaixa numa estrutura de ataque ou linha do tempo.

- Mapeamento de relações entre entidades: cada comportamento identifica entidades envolvidas (utilizadores, anfitriões, endereços IP) e as respetivas funções (ator, destino ou outro).

A camada de abstração de comportamentos

Este diagrama ilustra como a camada de comportamentos UEBA transforma registos não processados em registos de comportamento estruturados que melhoram as operações de segurança:

Armazenamento de comportamentos e tabelas

A camada de comportamentos UEBA armazena registos de comportamento em dois tipos de tabelas:

- Uma tabela de informações de comportamento , que contém o título de comportamento, descrição, mapeamentos MITRE, categorias e ligações para registos não processados e

- Uma tabela de entidades relacionadas com o comportamento , que lista todas as entidades envolvidas no comportamento e nas respetivas funções.

Estas tabelas integram-se perfeitamente com os fluxos de trabalho existentes para deteção de regras, investigações e análise de incidentes. Processam todos os tipos de atividade de segurança , não apenas eventos suspeitos, e fornecem visibilidade abrangente sobre padrões de comportamento normais e anómalos.

Para obter informações sobre como utilizar tabelas de comportamentos, veja Melhores práticas e sugestões de resolução de problemas para comportamentos de consulta.

Importante

A IA Geradora alimenta a camada Comportamentos da UEBA para criar e dimensionar as informações que fornece. A Microsoft concebeu a funcionalidade Comportamentos com base na privacidade e nos princípios de IA responsáveis para garantir transparência e explicabilidade. Os comportamentos não introduzem novos riscos de conformidade ou análises opacas de "caixa preta" no seu SOC. Para obter detalhes sobre como a IA é aplicada nesta funcionalidade e a abordagem da Microsoft à IA responsável, veja FAQ de IA Responsável para a camada de comportamentos da UEBA da Microsoft.

Casos de utilização e exemplos

Eis como analistas, caçadores e engenheiros de deteção podem utilizar comportamentos durante investigações, investigação e criação de alertas.

Investigação e melhoramento de incidentes

Os comportamentos dão aos analistas do SOC uma clareza imediata sobre o que aconteceu em torno de um alerta, sem dinamizar várias tabelas de registos não processadas.

Fluxo de trabalho sem comportamentos: Muitas vezes, os analistas precisam de reconstruir as linhas cronológicas manualmente ao consultar tabelas específicas de eventos e coser resultados em conjunto.

Exemplo: um alerta é acionado numa atividade suspeita do AWS. O analista consulta a

AWSCloudTrailtabela e, em seguida, dinamize os dados da firewall para compreender o que o utilizador ou o anfitrião fez. Isto requer conhecimento de cada esquema e a triagem lenta.Fluxo de trabalho com comportamentos: A camada de comportamentos UEBA agrega automaticamente eventos relacionados em entradas de comportamento que podem ser anexadas a um incidente ou consultadas a pedido.

Exemplo: Um alerta indica uma possível transferência de credenciais exfiltração.

BehaviorInfoNa tabela, o analista vê o comportamento Acesso secreto em massa suspeito através do IAM do AWS por Utilizador123 mapeado para a Técnica MITRE T1552 (Credenciais Não Protegidas). A camada de comportamentos UEBA gerou este comportamento ao agregar 20 entradas de registo do AWS. O analista compreende imediatamente que o Utilizador123 acedeu a muitos segredos – contexto crucial para escalar o incidente – sem rever manualmente todas as 20 entradas de registo.

Busca de ameaças

Os comportamentos permitem que os caçadores procurem TTPs e resumos de atividade, em vez de escreverem associações complexas ou normalizarem os registos não processados sozinhos.

Fluxo de trabalho sem comportamentos: As caçadas requerem KQL complexo, associações a tabelas e estar familiarizados com cada formato de origem de dados. A atividade importante pode estar enterrada em grandes conjuntos de dados com pouco contexto de segurança incorporado.

Exemplo: A procura de sinais de reconhecimento pode exigir eventos de análise

AWSCloudTraile determinados padrões de ligação da firewall separadamente. O contexto existe principalmente em incidentes e alertas, dificultando a investigação proativa.Fluxo de trabalho com comportamentos: Os comportamentos são normalizados, enriquecidos e mapeados para táticas e técnicas MITRE. Os caçadores podem procurar padrões significativos sem depender do esquema de cada origem.

Um caçador pode filtrar a tabela BehaviorInfo por tática (

Categories), técnica, título ou entidade. Por exemplo:BehaviorInfo | where Categories has "Discovery" | summarize count() by TitleOs caçadores também podem:

- Identifique comportamentos raros ao utilizar

count distinctnoTitlecampo. - Explore um tipo de comportamento interessante, identifique as entidades envolvidas e investigue mais aprofundadamente.

- Desagregue para registos não processados com as

BehaviorIdcolunas eAdditionalFields, muitas vezes, referenciam os registos não processados subjacentes.

Exemplo: Um caçador à procura de consultas furtivas de acesso a credenciais para comportamentos com "enumerar credenciais" na

Titlecoluna. Os resultados devolvem algumas instâncias de "Cópia de segurança de credenciais tentada do Cofre pelo utilizador AdminJoe" (derivada dosCyberArkregistos). Embora os alertas não tenham sido acionados, este comportamento é incomum para o AdminJoe e leva a uma investigação mais aprofundada – algo que é difícil de detetar nos registos de auditoria do Cofre verboso.Os caçadores também podem caçar por:

Tática MITRE:

// Find behaviors by MITRE tactic BehaviorInfo | where Categories == "Lateral Movement"Técnica:

// Find behaviors by MITRE technique BehaviorInfo | where AttackTechniques has "T1078" // Valid Accounts | extend AF = parse_json(AdditionalFields) | extend TableName = tostring(AF.TableName) | project TimeGenerated, Title, Description, TableNameUtilizador específico:

// Find all behaviors for a specific user over last 7 days BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(7d) | where EntityType == "User" and AccountUpn == "user@domain.com" | project TimeGenerated, Title, Description, Categories | order by TimeGenerated descComportamentos raros (potenciais anomalias):

// Find rare behaviors (potential anomalies) BehaviorInfo | where TimeGenerated >= ago(30d) | summarize Count=count() by Title | where Count < 5 // Behaviors seen less than 5 times | order by Count asc

- Identifique comportamentos raros ao utilizar

Alertas e automatização

Os comportamentos simplificam a lógica das regras ao fornecer sinais normalizados e de alta qualidade com contexto incorporado e permitem novas possibilidades de correlação.

Fluxo de trabalho sem comportamentos: As regras de correlação entre origens são complexas porque cada formato de registo é diferente. Geralmente, as regras requerem:

- Lógica de normalização

- Condições específicas do esquema

- Várias regras separadas

- Confiar em alertas em vez de atividade não processada

A automatização também pode ser acionada com demasiada frequência se for impulsionada por eventos de baixo nível.

Fluxo de trabalho com comportamentos: Os comportamentos já agregam eventos relacionados e incluem mapeamentos MITRE, funções de entidade e esquemas consistentes, para que os engenheiros de deteção possam criar regras de deteção mais simples e claras.

Exemplo: Para alertar sobre um potencial compromisso de chave e sequência de escalamento de privilégios, um engenheiro de deteção escreve uma regra de deteção com esta lógica: "Alertar se um utilizador tiver um comportamento de "Criação de nova chave de acesso do AWS" seguido de um comportamento de "Elevação de privilégios no AWS" dentro de 1 hora."

Sem a camada de comportamentos UEBA, esta regra exigiria juntar eventos não processados

AWSCloudTraile interpretá-los na lógica da regra. Com os comportamentos, é simples e resiliente registar alterações ao esquema porque o esquema está unificado.Os comportamentos também servem como acionadores fiáveis para automatização. Em vez de criar alertas para atividades não arriscadas, utilize comportamentos para acionar a automatização, por exemplo, para enviar um e-mail ou iniciar a verificação.

Origens e comportamentos de dados suportados

A lista de origens de dados e fornecedores ou serviços suportados que enviam registos para estas origens de dados está a evoluir. A camada de comportamentos UEBA agrega automaticamente as informações de todos os fornecedores suportados com base nos registos que recolhe.

A camada de comportamentos UEBA concentra-se atualmente nestas origens de dados que não são da Microsoft que tradicionalmente carecem de contexto comportamental fácil no Microsoft Sentinel:

| Fonte de dados | Fornecedores, serviços e registos suportados | Conector | Comportamentos suportados |

|---|---|---|---|

| CommonSecurityLog1 |

|

||

| AWSCloudTrail |

|

||

| GCPAuditLogs |

|

1CommonSecurityLog pode conter registos de muitos fornecedores. A camada de comportamentos UEBA só gera comportamentos para fornecedores e tipos de registo suportados. Se a tabela receber registos de um fornecedor não suportado, não verá nenhum comportamento, mesmo que a origem de dados esteja ligada.

Importante

Tem de ativar estas origens separadamente de outras capacidades UEBA. Por exemplo, se tiver ativado o AWSCloudTrail para análises e anomalias ueBA, ainda terá de a ativar separadamente para comportamentos.

Pré-requisitos

Para utilizar a camada de comportamentos UEBA, precisa de:

- Uma Microsoft Sentinel área de trabalho integrada no portal do Defender.

- Ingerir uma ou mais das origens de dados suportadas na camada Análise. Para obter mais informações sobre camadas de dados, veja Gerir camadas de dados e retenção no Microsoft Sentinel.

Permissões obrigatórias

Para ativar e utilizar a camada de comportamentos UEBA, precisa destas permissões:

| Ação do usuário | Permissão necessária |

|---|---|

| Ativar comportamentos | Pelo menos a função de Administrador de Segurança no Microsoft Entra ID e a função contribuidor de Microsoft Sentinel na área de trabalho Sentinel. |

| Tabelas de comportamentos de consulta |

|

Para obter mais informações sobre o RBAC unificado no portal do Defender, veja Microsoft Defender XDR Controlo de acesso baseado em funções (RBAC) unificado.

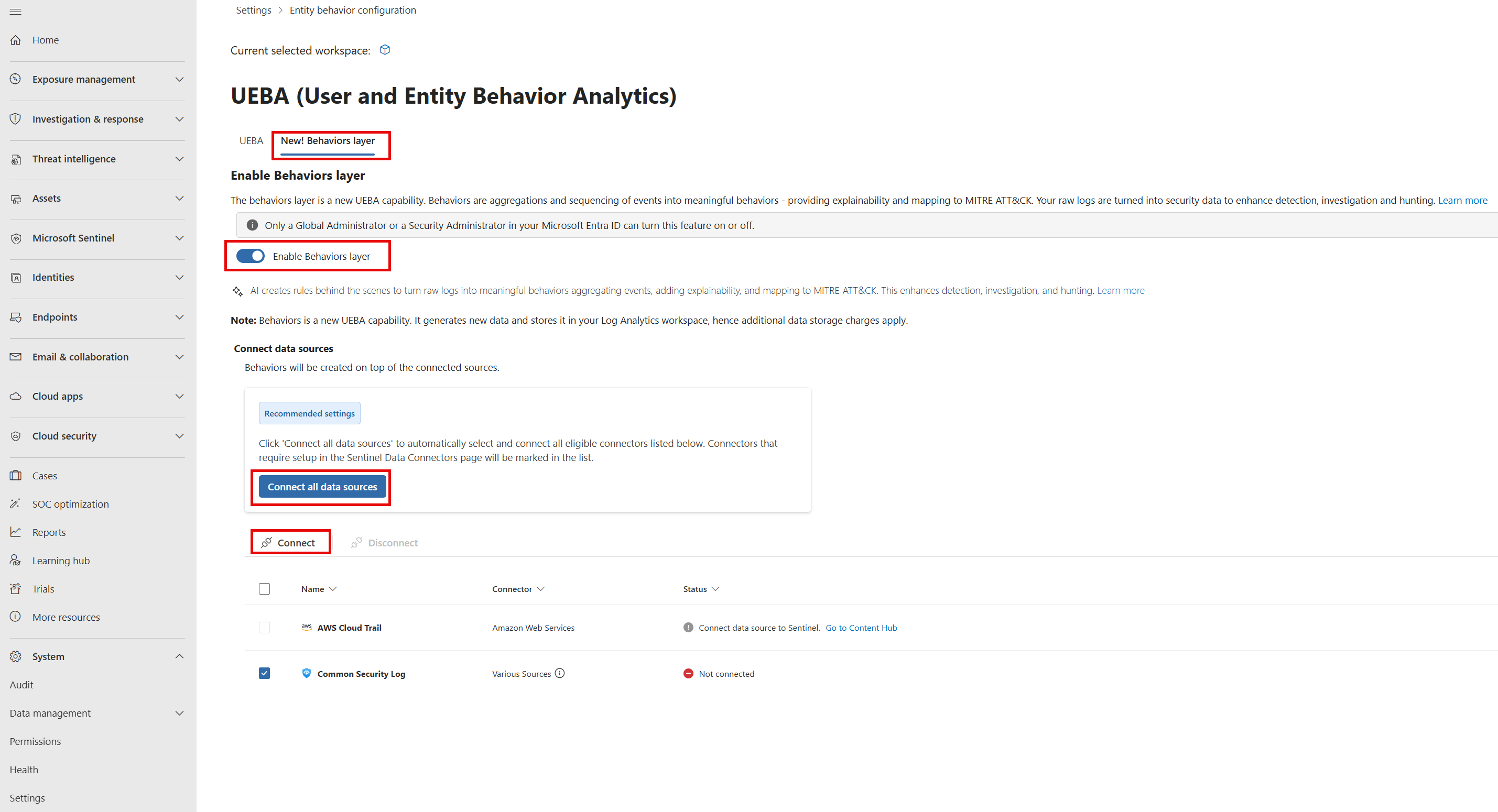

Ativar a camada de comportamentos UEBA

Para começar a agregar comportamentos UEBA, certifique-se de que liga pelo menos uma origem de dados suportada. A camada de comportamentos UEBA só agrega comportamentos quando as origens de dados suportadas estão ligadas e enviam ativamente registos para a camada Análise.

Para ativar a camada de comportamentos UEBA na área de trabalho:

No portal do Defender, selecione Definições > do Sistema > Microsoft Sentinel > áreas de trabalho SIEM.

Selecione o Sentinel área de trabalho onde pretende ativar a camada de comportamentos UEBA.

Selecione Ativar análise comportamental > Configurar UEBA > Novo! Camada de comportamentos.

Ative a camada Ativar Comportamentos.

Selecione Ligar todas as origens de dados ou selecione as origens de dados específicas na lista.

Se ainda não tiver ligado origens de dados suportadas à área de trabalho Sentinel, selecione Aceder ao Hub de Conteúdos para localizar e ligar os conectores relevantes.

Selecione Conectar.

Importante

Atualmente, pode ativar comportamentos numa única área de trabalho no seu inquilino.

Modelo de preços

A utilização da camada de comportamentos UEBA resulta nos seguintes custos:

Sem custos adicionais de licença: Os comportamentos são incluídos como parte do Microsoft Sentinel. Não precisa de um SKU, suplemento UEBA ou licenciamento adicional separados. Se a área de trabalho estiver ligada a Sentinel e integrada no portal do Defender, pode utilizar comportamentos sem custos adicionais de funcionalidades.

Custos de ingestão de dados de registo: Os registos de comportamento são armazenados nas

SentinelBehaviorInfotabelas eSentinelBehaviorEntitiesna área de trabalho Sentinel. Cada comportamento contribui para o volume de ingestão de dados da área de trabalho e é faturado à taxa de ingestão de dados do Log Analytics/Sentinel existente. Os comportamentos são aditivos- não substituem os registos não processados existentes.

Melhores práticas e sugestões de resolução de problemas para comportamentos de consulta

Esta secção explica como consultar comportamentos do portal do Defender e da área de trabalho Sentinel. Embora os esquemas sejam idênticos, o âmbito de dados difere:

- No portal do Defender, as tabelas de comportamento incluem comportamentos e comportamentos UEBA de serviços do Defender ligados, como Microsoft Defender para Aplicativos de Nuvem e Microsoft Defender para a Cloud.

- Na área de trabalho Sentinel, as tabelas de comportamento incluem apenas comportamentos UEBA gerados a partir de registos ingeridos nessa área de trabalho específica.

Esta tabela mostra as tabelas de comportamento a utilizar em cada ambiente:

| Ambiente | Tabelas a utilizar | Casos de uso |

|---|---|---|

| Portal do Defender – Investigação Avançada |

BehaviorInfo BehaviorEntities |

Regras de deteção, investigação de incidentes, investigação de ameaças no portal do Defender |

| Sentinel área de trabalho |

SentinelBehaviorInfo SentinelBehaviorEntities |

Azure Monitorizar livros, monitorização de ingestão, consultas KQL na área de trabalho do Sentinel |

Para obter exemplos mais práticos de utilização de comportamentos, veja Casos de utilização e exemplos.

Para obter mais informações sobre Linguagem de Consulta Kusto (KQL), veja Descrição geral da linguagem de consulta Kusto.

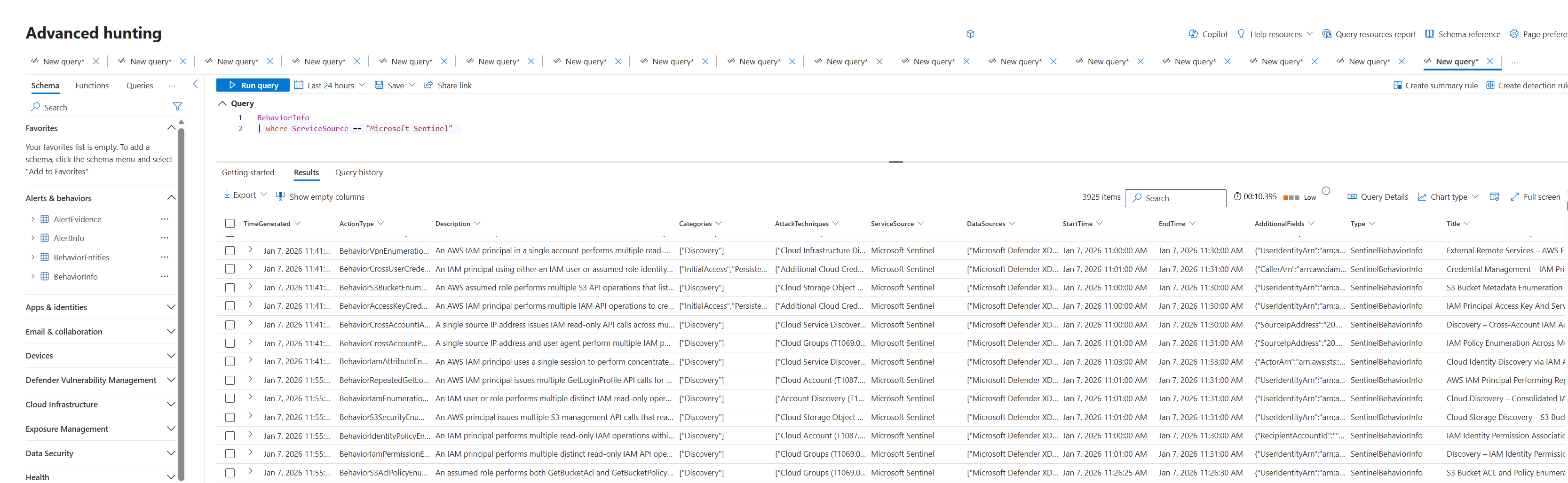

Filtrar por comportamentos UEBA no portal do Defender

As

BehaviorInfotabelas eBehaviorEntitiesincluem todos os comportamentos UEBA e também podem incluir comportamentos de serviços Microsoft Defender.Para filtrar por comportamentos da camada Microsoft Sentinel comportamentos UEBA, utilize a

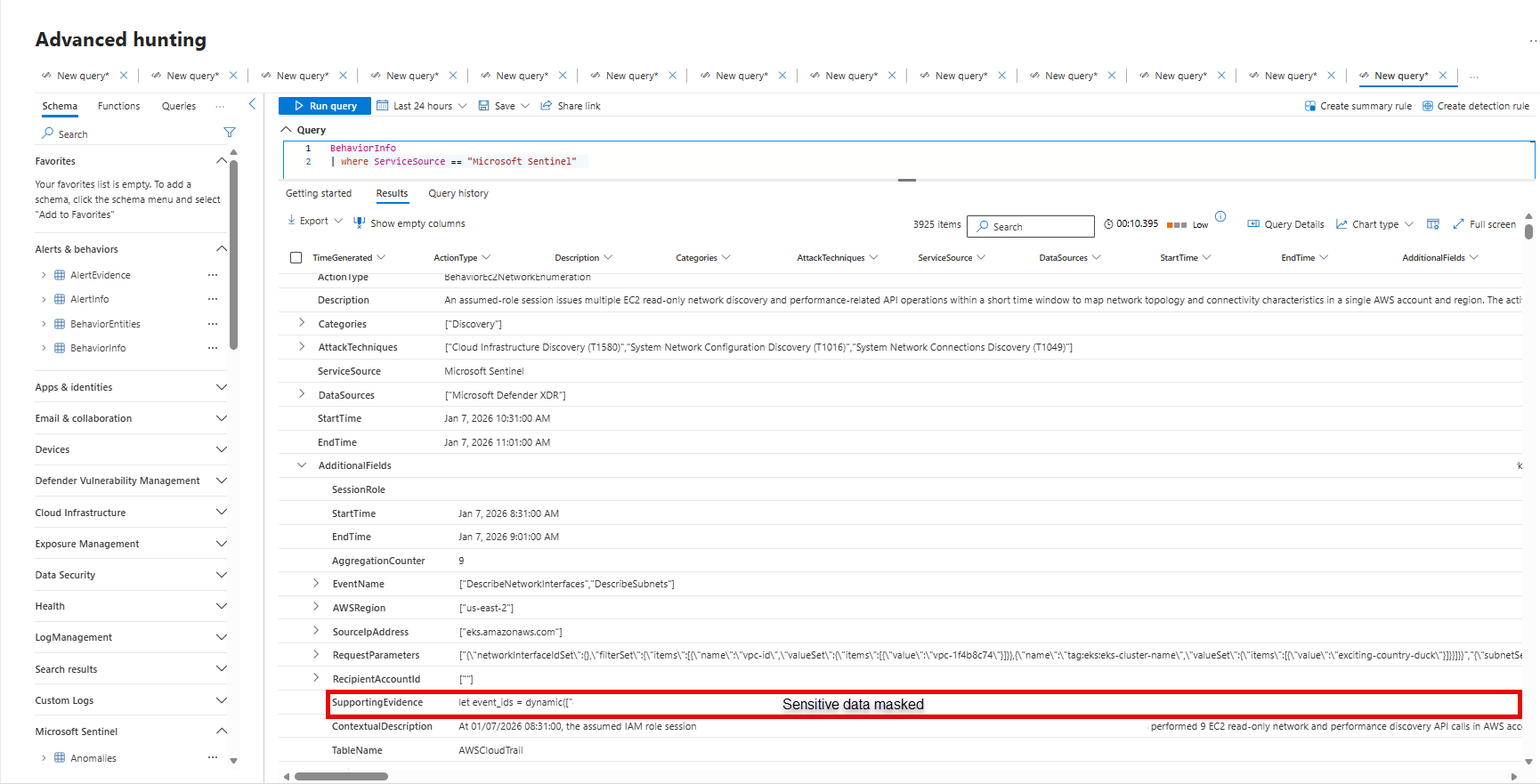

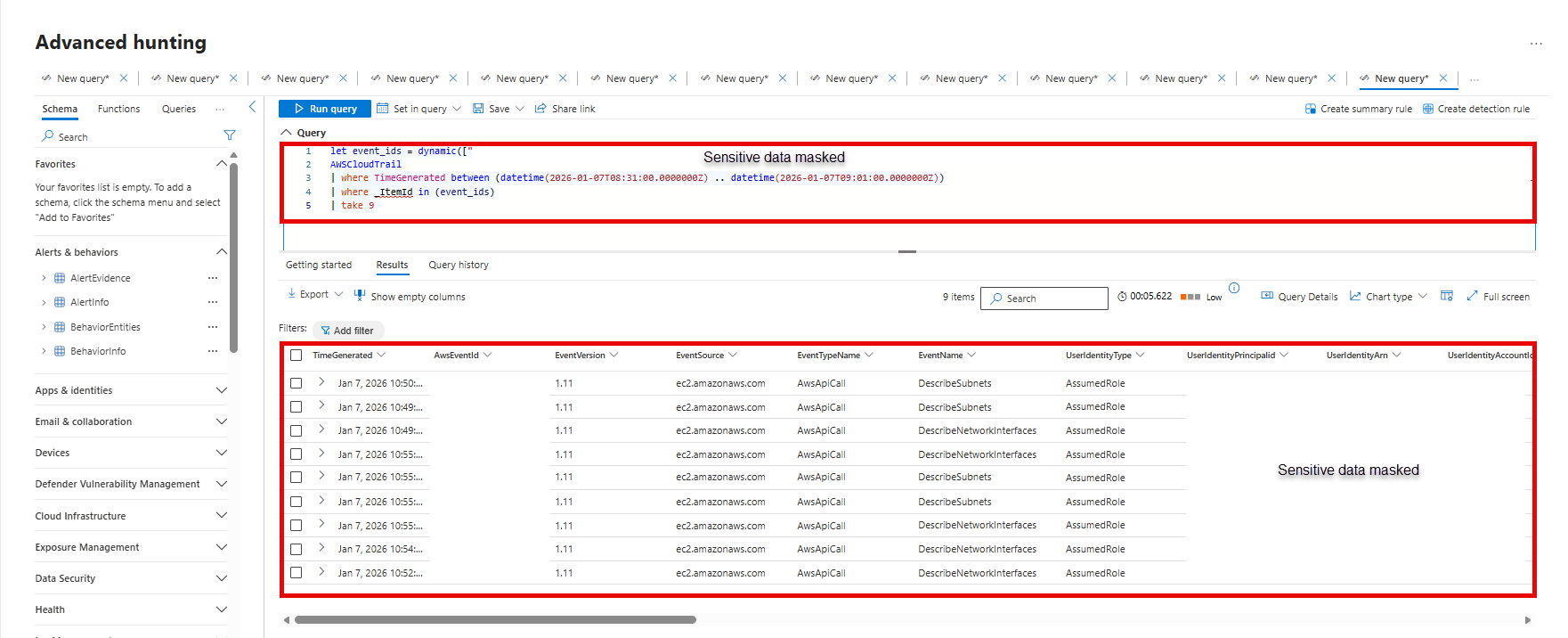

ServiceSourcecoluna . Por exemplo:BehaviorInfo | where ServiceSource == "Microsoft Sentinel"Desagregar de comportamentos para registos não processados

Utilize a

AdditionalFieldscoluna emBehaviorInfo, que contém referências aos IDs de evento originais noSupportingEvidencecampo.Execute uma consulta no valor do

SupportingEvidencecampo para localizar os registos não processados que contribuíram para um comportamento.Comportamento de AssociaçãoInfo e BehaviorEntities

Utilize o

BehaviorIdcampo para associarBehaviorInfocomBehaviorEntities.Por exemplo:

BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(1d) | project TimeGenerated, Title, Description, EntityType, EntityRole, AccountUpnIsto dá-lhe cada comportamento e cada entidade envolvida no mesmo. As

AccountUpninformações de identificação ou para a entidade estão emBehaviorEntities, enquanto queBehaviorInfopodem referir-se a "Utilizador" ou "Anfitrião" no texto.Monitorizar a ingestão de dados de comportamento

Para monitorizar a ingestão de dados de comportamento, consulte a

Usagetabela para obter entradas relacionadas comSentinelBehaviorInfoeSentinelBehaviorEntities.Criar automatização, livros e regras de deteção com base em comportamentos

- Utilize a

BehaviorInfotabela como origem de dados para regras de deteção ou manuais de procedimentos de automatização no portal do Defender. Por exemplo, crie uma regra de consulta agendada que acione quando é apresentado um comportamento específico. - Para Azure Monitorizar livros e quaisquer artefactos criados diretamente na área de trabalho do Sentinel, certifique-se de que consulta as

SentinelBehaviorInfotabelas eSentinelBehaviorEntitiesna área de trabalho do Sentinel.

- Utilize a

Solução de problemas

- Se não estiverem a ser gerados comportamentos: certifique-se de que as origens de dados suportadas estão a enviar ativamente registos para a camada Análise, confirme que o botão de alternar da origem de dados está ativado e aguarde 15 a 30 minutos após a ativação.

- Vejo menos comportamentos do que o esperado: a nossa cobertura de tipos de comportamento suportados é parcial e crescente. Para obter mais informações, veja Origens e comportamentos de dados suportados. A camada de comportamentos UEBA também poderá não conseguir detetar um padrão de comportamento se existirem muito poucas instâncias de um tipo de comportamento específico.

- Contagens de comportamento: um único comportamento pode representar dezenas ou centenas de eventos não processados, o que foi concebido para reduzir o ruído.

Limitações

Estas limitações aplicam-se atualmente à camada de comportamentos UEBA:

- Pode ativar comportamentos numa única área de trabalho Sentinel por inquilino.

- A camada de comportamentos UEBA gera comportamentos para um conjunto limitado de origens de dados e fornecedores ou serviços suportados.

- A camada de comportamentos UEBA não captura atualmente todas as técnicas de ataque ou ação possíveis, mesmo para origens suportadas. Alguns eventos podem não produzir comportamentos correspondentes. Não suponha que a ausência de um comportamento significa que não ocorreu nenhuma atividade. Reveja sempre os registos não processados se suspeitar que algo pode estar em falta.

- Os comportamentos visam reduzir o ruído ao agregar e sequenciar eventos, mas ainda poderá ver demasiados registos de comportamento. Agradecemos o seu feedback sobre tipos de comportamento específicos para ajudar a melhorar a cobertura e a relevância.

- Os comportamentos não são alertas ou anomalias. São observações neutras, não classificadas como maliciosas ou benignas. A presença de um comportamento significa "isto aconteceu", não "isto é uma ameaça". A deteção de anomalias permanece separada no UEBA. Utilize o julgamento ou combine comportamentos com dados de anomalias UEBA para identificar padrões notáveis.