Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Um centro de operações de segurança (SOC) é uma função centralizada numa organização que integra pessoas, processos e tecnologia. Um SOC implementa o quadro global de cibersegurança da organização. O SOC colabora nos esforços organizacionais para monitorizar, alertar, prevenir, detetar, analisar e responder a incidentes de cibersegurança. As equipas SOC, lideradas por um gestor do SOC, podem incluir participantes de incidentes, analistas soc nos níveis 1, 2 e 3, caçadores de ameaças e gestores de resposta a incidentes.

As equipas soc utilizam telemetria de toda a infraestrutura de TI da organização, incluindo redes, dispositivos, aplicações, comportamentos, aplicações e arquivos de informações. Em seguida, as equipas co-relacionam e analisam os dados, para determinar como gerir os dados e que ações tomar.

Para migrar com êxito para Microsoft Sentinel, tem de atualizar não só a tecnologia que o SOC utiliza, mas também as tarefas e processos soc. Este artigo descreve como atualizar o SOC e os processos dos analistas como parte da migração para Microsoft Sentinel.

Atualizar fluxo de trabalho do analista

Microsoft Sentinel oferece uma variedade de ferramentas que mapeiam para um fluxo de trabalho de analista típico, desde a atribuição de incidentes ao encerramento. Os analistas podem utilizar de forma flexível algumas ou todas as ferramentas disponíveis para fazer a triagem e investigar incidentes. À medida que a sua organização migra para Microsoft Sentinel, os seus analistas têm de se adaptar a estes novos conjuntos de ferramentas, funcionalidades e fluxos de trabalho.

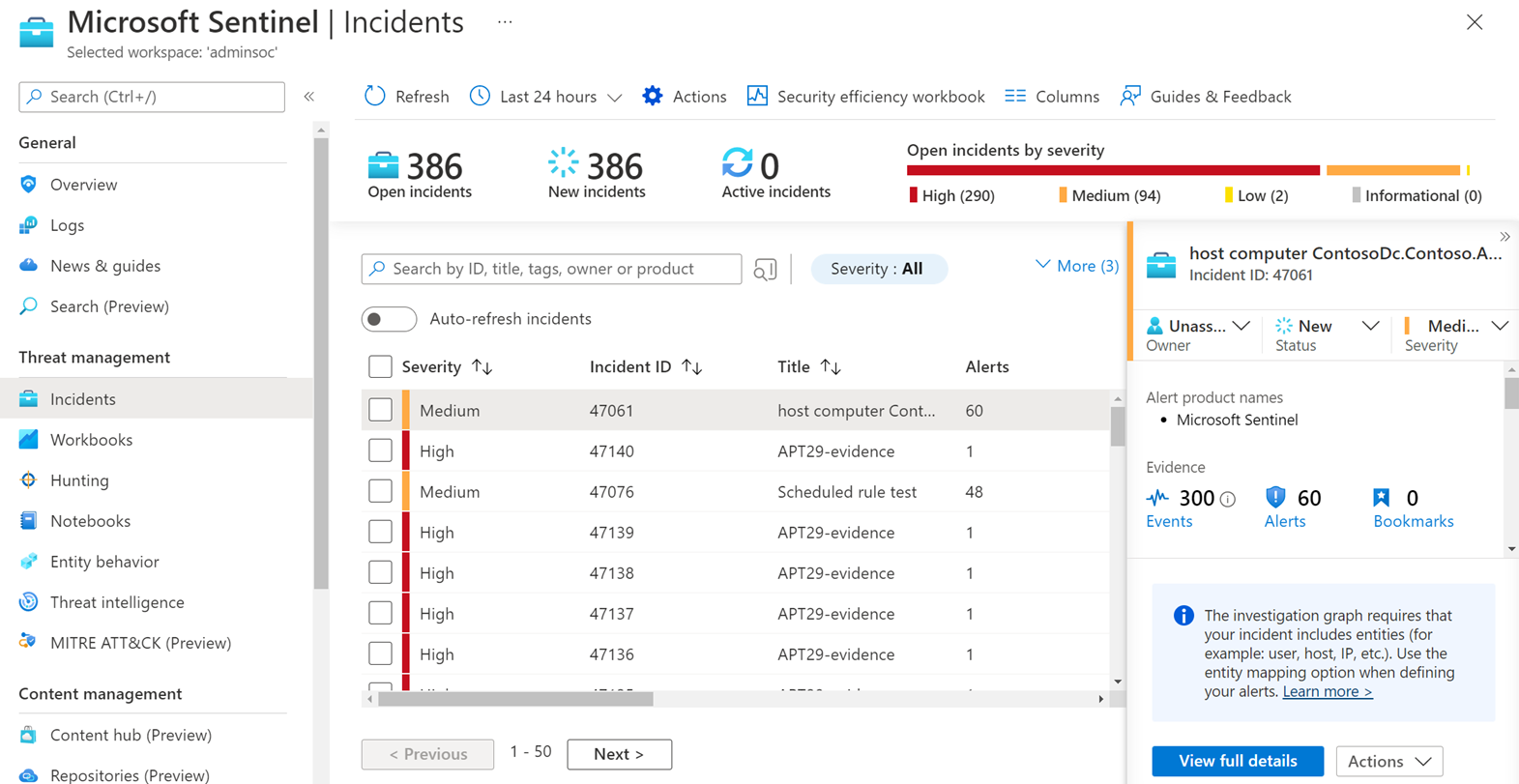

Incidentes no Microsoft Sentinel

No Microsoft Sentinel, um incidente é uma coleção de alertas que Microsoft Sentinel determina que têm fidelidade suficiente para acionar o incidente. Assim, com Microsoft Sentinel, o analista faz a triagem dos incidentes na página Incidentes primeiro e, em seguida, continua a analisar alertas, se for necessário um mergulho mais aprofundado. Compare as áreas de terminologia e gestão de incidentes do SIEM com Microsoft Sentinel.

Fases de fluxo de trabalho do analista

Esta tabela descreve as fases principais no fluxo de trabalho do analista e destaca as ferramentas específicas relevantes para cada atividade no fluxo de trabalho.

| Atribuir | Triagem | Investigar | Responder |

|---|---|---|---|

|

Atribuir incidentes: • Manualmente, na página Incidentes • Utilizar automaticamente manuais de procedimentos ou regras de automatização |

Triagem de incidentes com: • Os detalhes do incidente na página Incidente • Informações da entidade na página Incidente, no separador Entidades • Jupyter Notebooks |

Investigar incidentes com: • O gráfico de investigação • Microsoft Sentinel Livros • A janela de consulta do Log Analytics |

Responder a incidentes com: • Manuais de procedimentos e regras de automatização • Sala de Guerra do Microsoft Teams |

As secções seguintes mapeiam a terminologia e o fluxo de trabalho do analista para funcionalidades de Microsoft Sentinel específicas.

Atribuir

Utilize a página Incidentes Microsoft Sentinel para atribuir incidentes. A página Incidentes inclui uma pré-visualização de incidentes e uma vista detalhada para incidentes únicos.

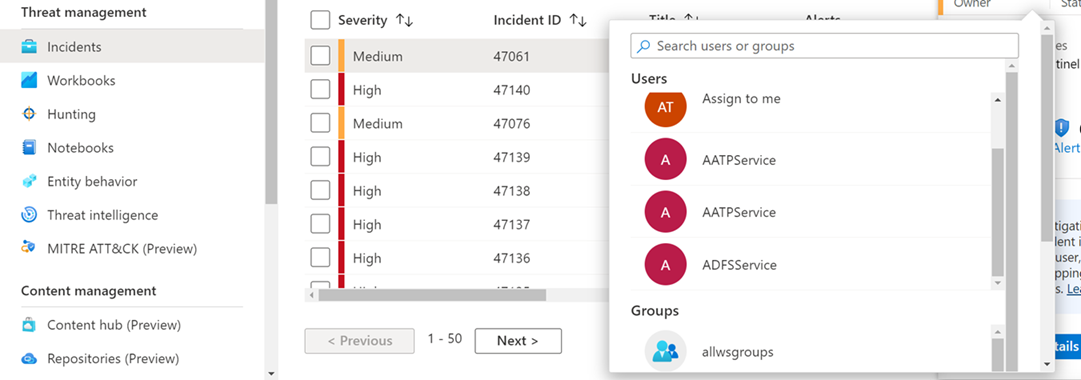

Para atribuir um incidente:

- Manualmente. Defina o campo Proprietário para o nome de utilizador relevante.

- Automaticamente. Utilize uma solução personalizada baseada no Microsoft Teams e no Logic Appsou uma regra de automatização.

Triagem

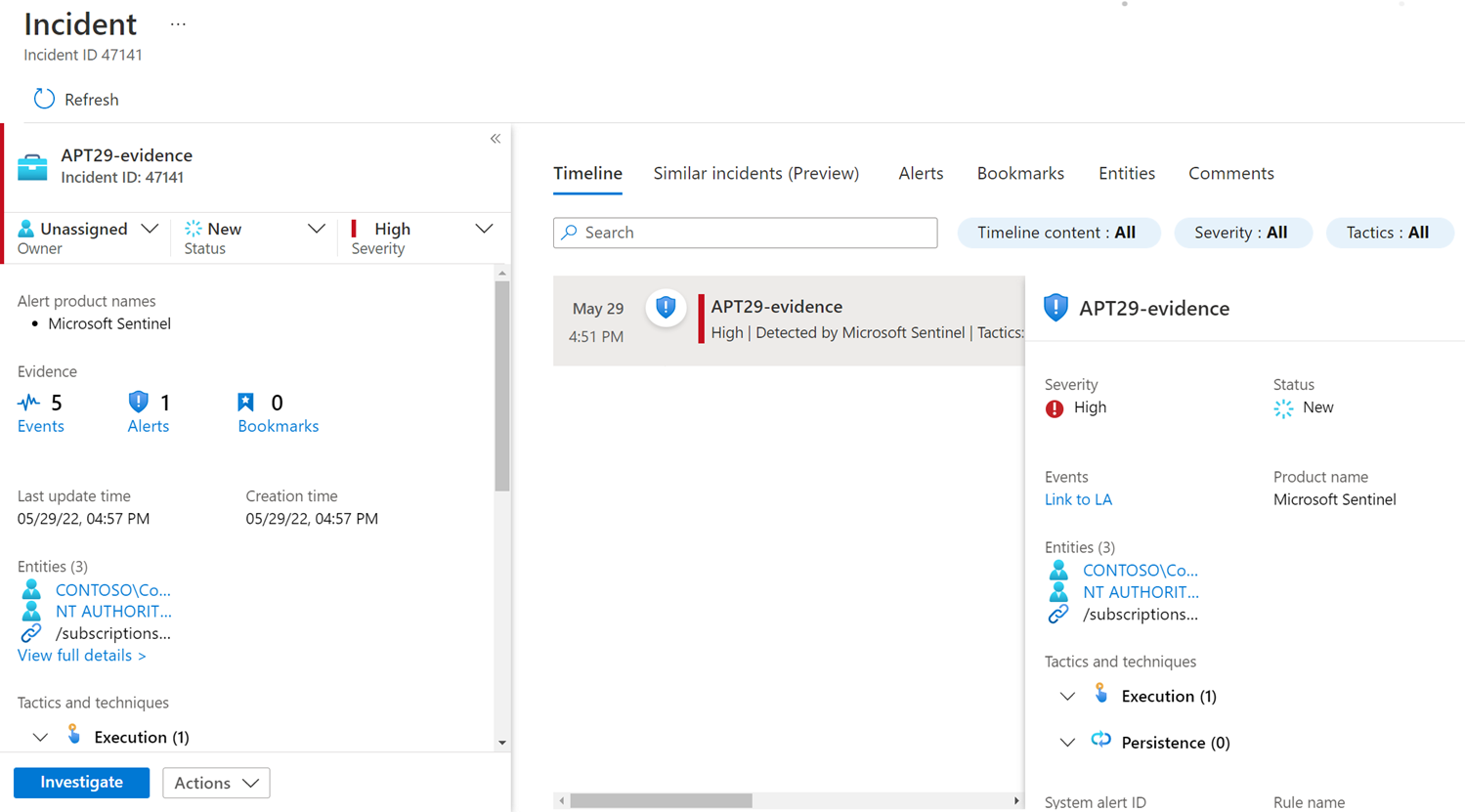

Para realizar um exercício de triagem no Microsoft Sentinel, pode começar com várias funcionalidades de Microsoft Sentinel, consoante o seu nível de conhecimento e a natureza do incidente sob investigação. Como um ponto de partida típico, selecione Ver detalhes completos na página Incidente . Agora pode examinar os alertas que compõem o incidente, rever marcadores, selecionar entidades para desagregar mais em entidades específicas ou adicionar comentários.

Eis as ações sugeridas para continuar a revisão do incidente:

- Selecione Investigação para obter uma representação visual das relações entre os incidentes e as entidades relevantes.

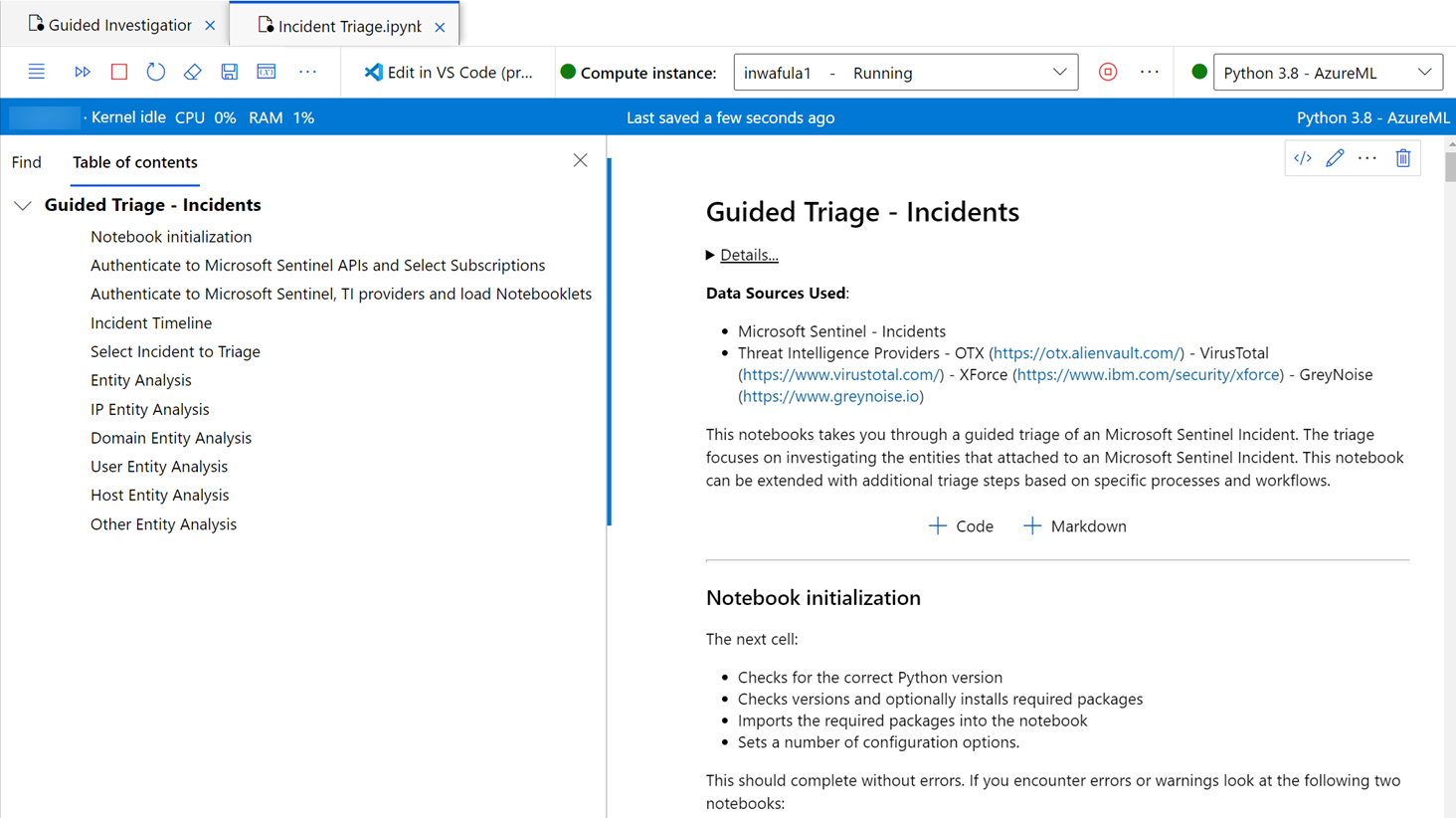

- Utilize um bloco de notas do Jupyter para realizar um exercício de triagem aprofundado para uma determinada entidade. Pode utilizar o bloco de notas de triagem Incidentes para este exercício.

Agilizar a triagem

Utilize estas funcionalidades e capacidades para acelerar a triagem:

- Para filtragem rápida, na página Incidentes , procure incidentes associados a uma entidade específica. Filtrar por entidade na página Incidentes é mais rápido do que filtrar pela coluna entidade em filas de incidentes SIEM legadas.

- Para uma triagem mais rápida, utilize o ecrã Detalhes do alerta para incluir informações importantes sobre incidentes no nome e descrição do incidente, como o nome de utilizador, endereço IP ou anfitrião relacionados. Por exemplo, um incidente pode ser mudado dinamicamente para

Ransomware activity detected in DC01, em queDC01é um recurso crítico, identificado dinamicamente através das propriedades de alerta personalizáveis. - Para uma análise mais aprofundada, na página Incidentes, selecione um incidente e selecione Eventos em Provas para ver eventos específicos que acionaram o incidente. Os dados do evento são visíveis como o resultado da consulta associada à regra de análise, em vez do evento não processado. O engenheiro de migração de regras pode utilizar esta saída para garantir que o analista obtém os dados corretos.

- Para obter informações detalhadas sobre a entidade, na página Incidentes, selecione um incidente e selecione um nome de entidade em Entidades para ver as informações de diretório, linha do tempo e informações da entidade. Saiba como mapear entidades.

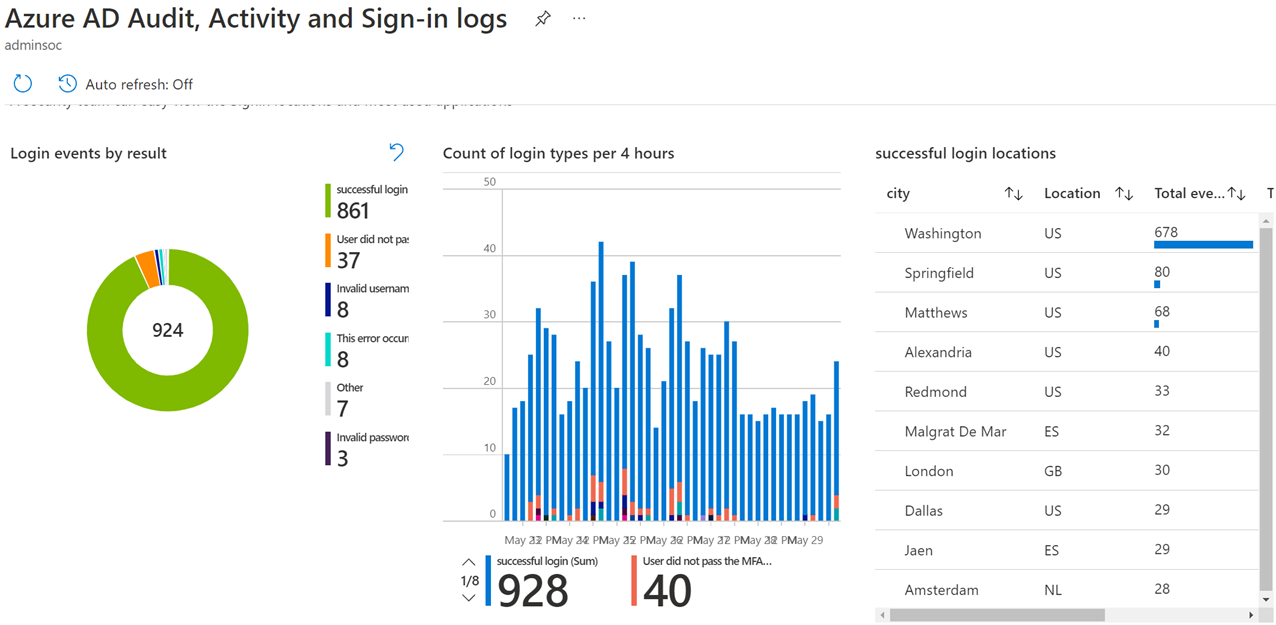

- Para ligar a livros relevantes, selecione Pré-visualização do incidente. Pode personalizar o livro para apresentar informações adicionais sobre o incidente ou entidades associadas e campos personalizados.

Investigar

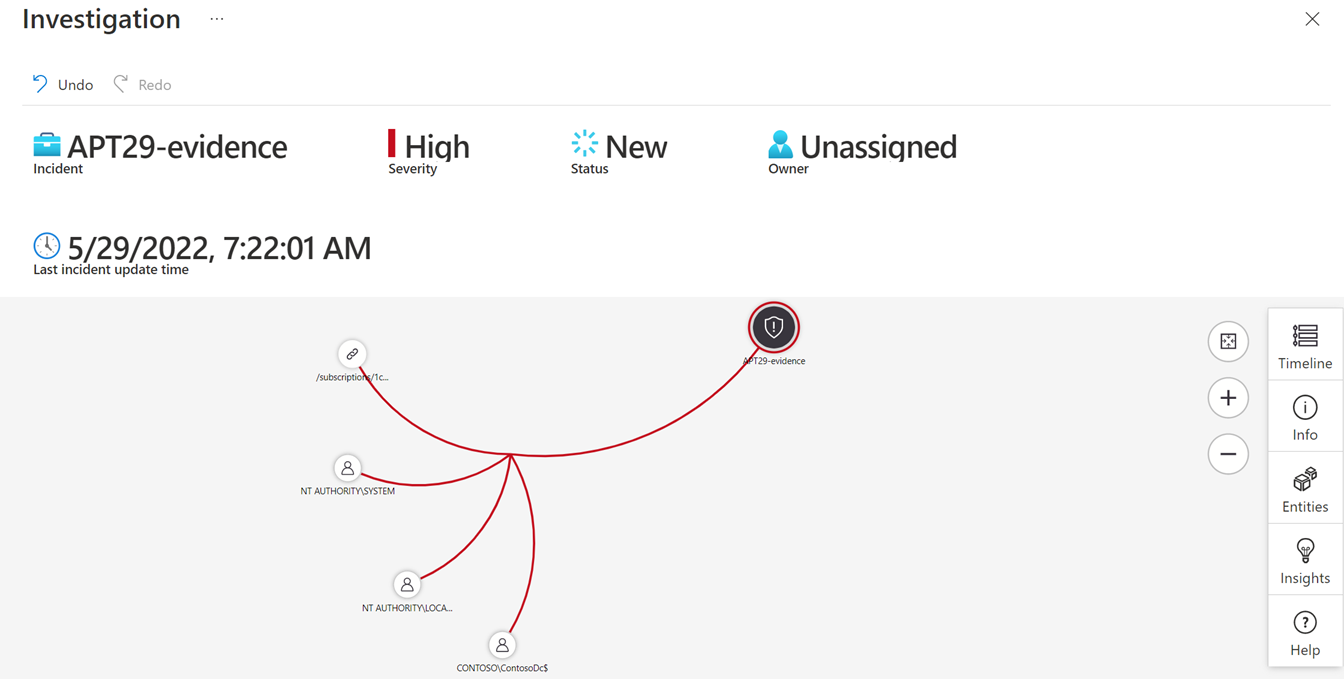

Utilize o gráfico de investigação para investigar profundamente incidentes. Na página Incidentes , selecione um incidente e selecione Investigar para ver o gráfico de investigação.

Com o gráfico de investigação, pode:

- Compreenda o âmbito e identifique a causa raiz de potenciais ameaças de segurança ao correlacionar dados relevantes com qualquer entidade envolvida.

- Aprofunde as entidades e escolha entre diferentes opções de expansão.

- Veja facilmente ligações em diferentes origens de dados ao ver relações extraídas automaticamente dos dados não processados.

- Expanda o âmbito da investigação através de consultas de exploração incorporadas para ver o âmbito completo de uma ameaça.

- Utilize opções de exploração predefinidas para o ajudar a fazer as perguntas certas enquanto investiga uma ameaça.

A partir do gráfico de investigação, também pode abrir livros para continuar a apoiar os seus esforços de investigação. Microsoft Sentinel inclui vários modelos de livros que pode personalizar de acordo com o seu caso de utilização específico.

Responder

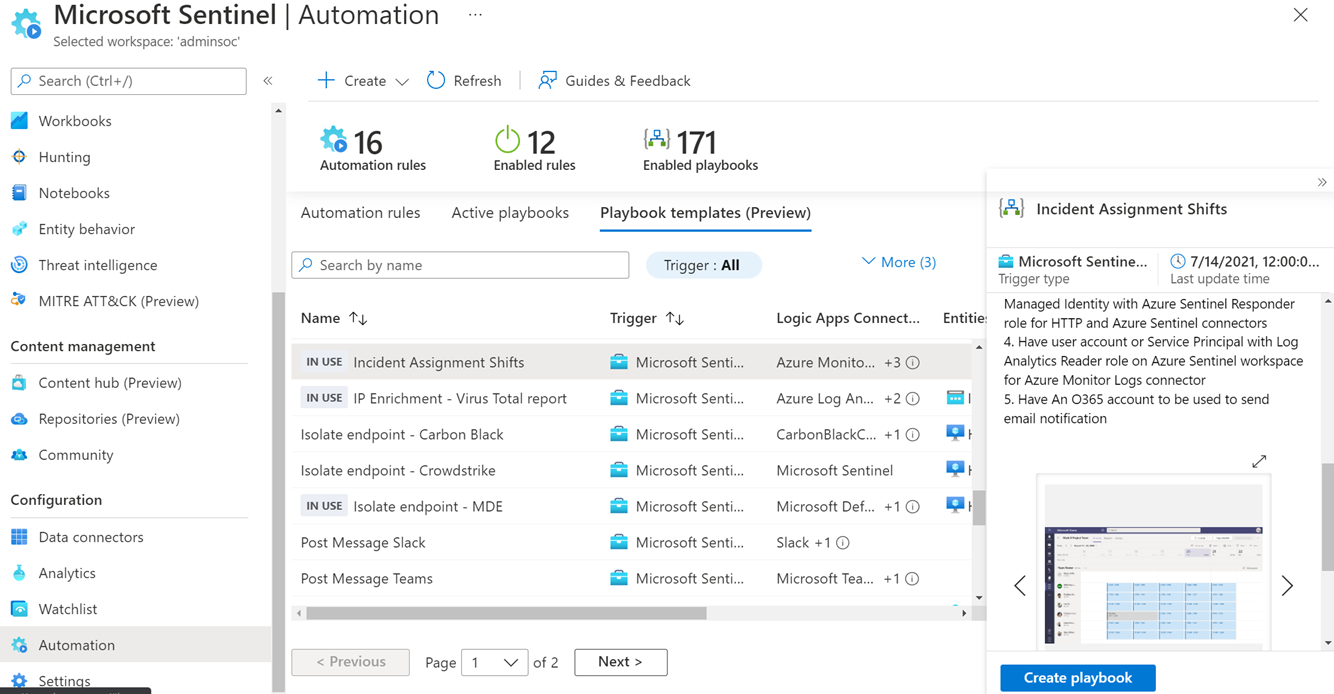

Utilize Microsoft Sentinel capacidades de resposta automatizadas para responder a ameaças complexas e reduzir a fadiga dos alertas. Microsoft Sentinel fornece resposta automatizada com manuais de procedimentos e regras de automatização do Logic Apps.

Utilize uma das seguintes opções para aceder aos manuais de procedimentos:

- O separador Modelos de Manual de Procedimentos de Automatização >

- O hub de Conteúdos do Microsoft Sentinel

- O Microsoft Sentinel repositório do GitHub

Estas origens incluem uma vasta gama de manuais de procedimentos orientados para a segurança para abranger uma parte substancial dos casos de utilização de complexidade variável. Para simplificar o seu trabalho com manuais de procedimentos, utilize os modelos em Modelos de Manual de Procedimentos de Automatização>. Os modelos permitem-lhe implementar facilmente manuais de procedimentos na instância Microsoft Sentinel e, em seguida, modificar os manuais de procedimentos de acordo com as necessidades da sua organização.

Veja o SOC Process Framework para mapear o seu processo SOC para Microsoft Sentinel capacidades.

Comparar conceitos de SIEM

Utilize esta tabela para comparar os principais conceitos do seu SIEM legado com Microsoft Sentinel conceitos.

| ArcSight | QRadar | Splunk | Microsoft Sentinel |

|---|---|---|---|

| Evento | Evento | Evento | Evento |

| Evento de Correlação | Evento de Correlação | Evento Notável | Alerta |

| Incidente | Ofensa | Evento Notável | Incidente |

| Lista de infrações | Marcações | Página incidentes | |

| Rótulos | Campo personalizado no SOAR | Marcações | Marcações |

| Jupyter Notebooks | Jupyter Notebooks | Microsoft Sentinel blocos de notas | |

| Painéis | Painéis | Painéis | Pastas de trabalho |

| Regras de correlação | Blocos de construção | Regras de correlação | Regras de análise |

| Fila de incidentes | Separador Ofensas | Análise de incidentes | Página de incidente |

Próximas etapas

Após a migração, explore os recursos Microsoft Sentinel da Microsoft para expandir as suas competências e tirar o máximo partido das Microsoft Sentinel.

Considere também aumentar a proteção contra ameaças ao utilizar Microsoft Sentinel juntamente com Microsoft Defender XDR e Microsoft Defender para a Cloud para proteção contra ameaças integrada. Tire partido da amplitude de visibilidade que Microsoft Sentinel proporciona, enquanto mergulha mais profundamente na análise detalhada das ameaças.

Para saber mais, confira:

- Melhores práticas de migração de regras

- Seminário Web: Melhores Práticas para Converter Regras de Deteção

- Orquestração de Segurança, Automatização e Resposta (SOAR) no Microsoft Sentinel

- Gerir melhor o SOC com as métricas de incidentes

- percurso de aprendizagem Microsoft Sentinel

- Sc-200 Microsoft Security Operations Analyst certification (Certificação do Analista de Operações de Segurança da Microsoft SC-200)

- Treino Microsoft Sentinel Ninja

- Investigar um ataque a um ambiente híbrido com Microsoft Sentinel