Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Use regras de resumo no Microsoft Sentinel para agregar grandes conjuntos de dados em segundo plano, proporcionando uma experiência operacional de segurança mais fluída em todas as camadas de log. Os dados de resumo são pré-compilados em tabelas de log personalizadas e fornecem um desempenho de consulta rápido, incluindo consultas executadas em dados derivados de camadas de log de baixo custo. As regras de resumo podem ajudar a otimizar seus dados para:

- Análise e relatórios, especialmente em conjuntos de dados grandes e intervalos de tempo, conforme necessário para análise de segurança e incidentes, relatórios comerciais mensais ou anuais etc.

- Economia de custos em logs detalhados, que você pode manter pelo tempo que precisar em um nível de log mais econômico e enviar apenas como dados resumidos para uma tabela do Analytics para análise e relatórios.

- Segurança e privacidade de dados, removendo ou ocultando detalhes de privacidade em dados compartilháveis resumidos e limitando o acesso a tabelas com dados brutos.

O Microsoft Sentinel armazena os resultados resumidos das regras em tabelas personalizadas usando o plano de dados Analytics. Para obter mais informações sobre planos de dados e custos de armazenamento, consulte os planos da tabela log.

Este artigo explica como criar regras de resumo ou implantar modelos de regra de resumo pré-criados no Microsoft Sentinel e fornece exemplos de cenários comuns para usar regras de resumo.

Important

Após 31 de março de 2027, o Microsoft Sentinel não terá mais suporte no portal do Azure e estará disponível apenas no portal do Microsoft Defender. Todos os clientes que usam o Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e usarão apenas o Microsoft Sentinel no portal do Defender. A partir de julho de 2025, muitos novos clientes são automaticamente integrados e redirecionados para o portal do Defender.

Se você ainda estiver usando o Microsoft Sentinel no portal do Azure, recomendamos que você comece a planejar sua transição para o portal do Defender para garantir uma transição tranquila e aproveitar ao máximo a experiência de operações de segurança unificada oferecida pelo Microsoft Defender. Para obter mais informações, consulte É Hora de Mudar: Aposentando o portal Azure do Microsoft Sentinel para maior segurança.

Prerequisites

Para criar as regras de resumo no Microsoft Sentinel:

O Microsoft Sentinel deve ser habilitado em pelo menos um workspace e consumir logs ativamente.

Você pode acessar o Microsoft Sentinel com permissões de Colaborador do Microsoft Sentinel. Para obter mais informações, consulte Funções e permissões no Microsoft Sentinel.

Para criar regras de resumo no portal do Microsoft Defender, primeiro você deve integrar seu workspace ao portal do Defender. Para obter mais informações, confira Como conectar o Microsoft Sentinel ao portal do Microsoft Defender.

Recomendamos que você experimente a consulta de regra de resumo na página Logs antes de criar sua regra. Verifique se a consulta não atinge ou se está perto do limite de consulta e verifique se a consulta produz o esquema pretendido e os resultados esperados. Se a consulta estiver perto dos limites de consulta, considere o uso de um binSize menor para processar menos dados por compartimento. Você também pode modificar a consulta para retornar menos registros ou remover campos com um volume maior.

Criar uma nova regra de resumo

Crie uma nova regra de resumo para agregar um grande conjunto específico de dados em uma tabela dinâmica. Configure a frequência da sua regra para determinar com que frequência seu conjunto de dados agregados é atualizado a partir dos dados brutos.

Abra o gerenciador de regra de resumo:

Selecione + Criar e insira os seguintes detalhes:

Name. Insira um nome relevante para sua regra.

Description. Insira uma descrição opcional.

Tabela de destino. Defina a tabela de log personalizada onde os dados são agregados:

Se você selecionar a Tabela de log personalizada existente, selecione a tabela que deseja usar.

Se você selecionar Nova tabela de log personalizada, insira um nome significativo para sua tabela. O nome da tabela completa usa a seguinte sintaxe:

<tableName>_CL.

Recomendamos habilitar as configurações de diagnóstico de SummaryLogs em seu workspace para obter visibilidade de runas e falhas históricas. Se as configurações de diagnóstico de SummaryLogs não estiverem habilitadas, você será solicitado a habilitá-las na área de configurações de diagnóstico .

Se as configurações de diagnóstico do SummaryLogs já estiverem habilitadas, mas você quiser modificar as configurações, selecione Definir configurações avançadas de diagnóstico. Ao retornar à página do Assistente de regras de resumo, certifique-se de selecionar Atualizar para atualizar os detalhes da sua configuração.

Important

A configuração de diagnóstico de SummaryLogs tem custos adicionais. Para obter mais informações, consulte as configurações de diagnóstico no Azure Monitor.

Selecione Avançar: Definir a lógica de resumo > para continuar.

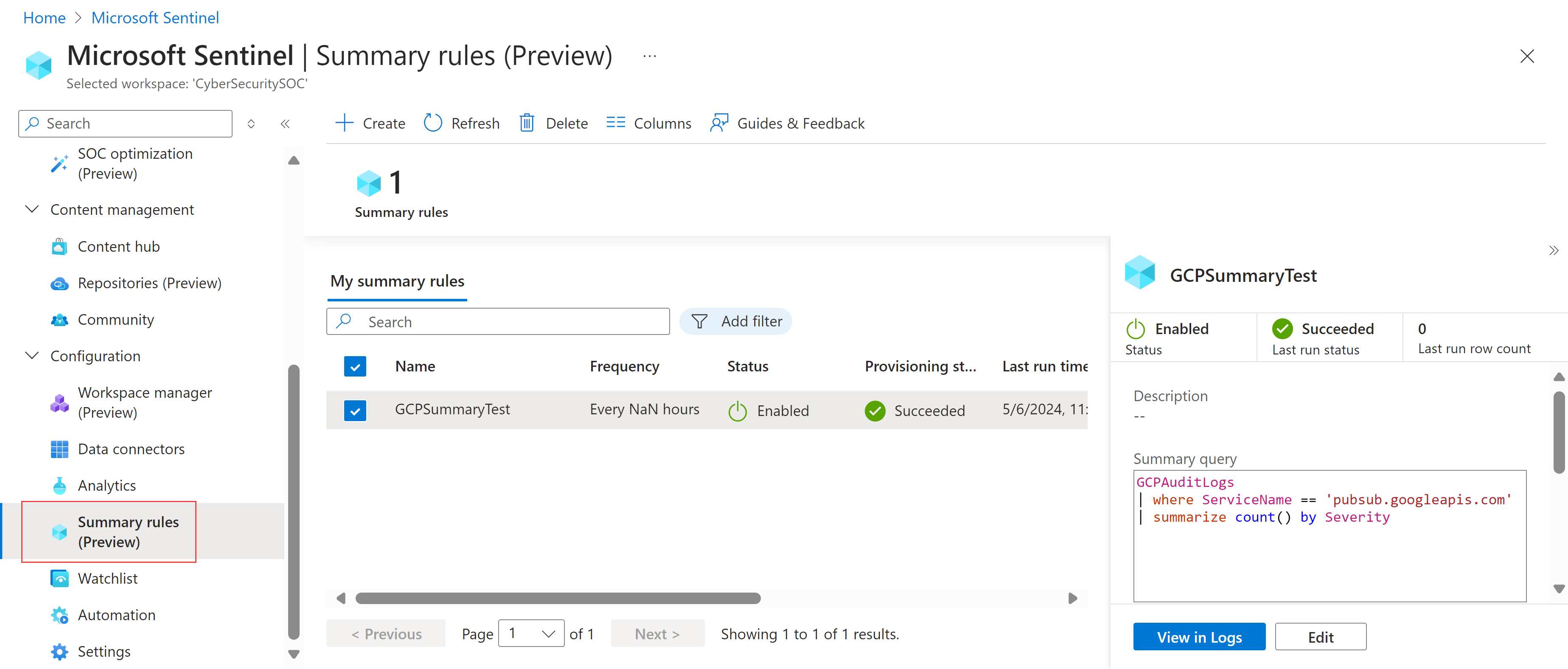

Na página Definir a lógica de resumo, insira sua consulta de resumo. Por exemplo, para resumir dados do Google Cloud Platform, convém inserir:

GCPAuditLogs | where ServiceName == 'pubsub.googleapis.com' | summarize count() by SeverityPara obter mais informações, confira Cenários de regras de resumo de exemplo e KQL (Linguagem de Consulta Kusto) no Azure Monitor.

Selecione os resultados da versão prévia para mostrar um exemplo dos dados que você coletaria com a consulta configurada.

Na área de agendamento de consulta, defina os seguintes detalhes:

- Com que frequência você deseja que a regra seja executada

- Se você deseja que a regra seja executada com qualquer tipo de atraso, em minutos

- Quando você deseja que a regra comece a ser executada

Os horários definidos no agendamento são baseados na coluna

timegeneratedem seus dadosSelecione Avançar: Revisar + criar >>Salvar para concluir a regra de resumo.

As regras de resumo existentes são listadas na página Regras de resumo , na qual você pode examinar o status da regra. Para cada regra, selecione o menu de opções no final da linha para executar uma das seguintes ações:

- Exiba os dados atuais da regra na página Logs , como se você executasse a consulta imediatamente

- Exiba o histórico de execução da regra selecionada

- Desabilite ou habilite a regra.

- Edite a configuração da regra

Para excluir uma regra, selecione a linha de regra e, em seguida, selecione Excluir na barra de ferramentas na parte superior da página.

Note

O Azure Monitor também dá suporte à criação de regras de resumo por meio da API ou de um modelo do ARM (Azure Resource Monitor). Para obter mais informações, confira Criar ou atualizar uma regra de resumo.

Implantar templates de regras de resumo predefinidas

Modelos de regra de resumo são regras de resumo predefinidas que você pode implantar como estão ou personalizar de acordo com suas necessidades.

Para implementar um modelo de regra de resumo:

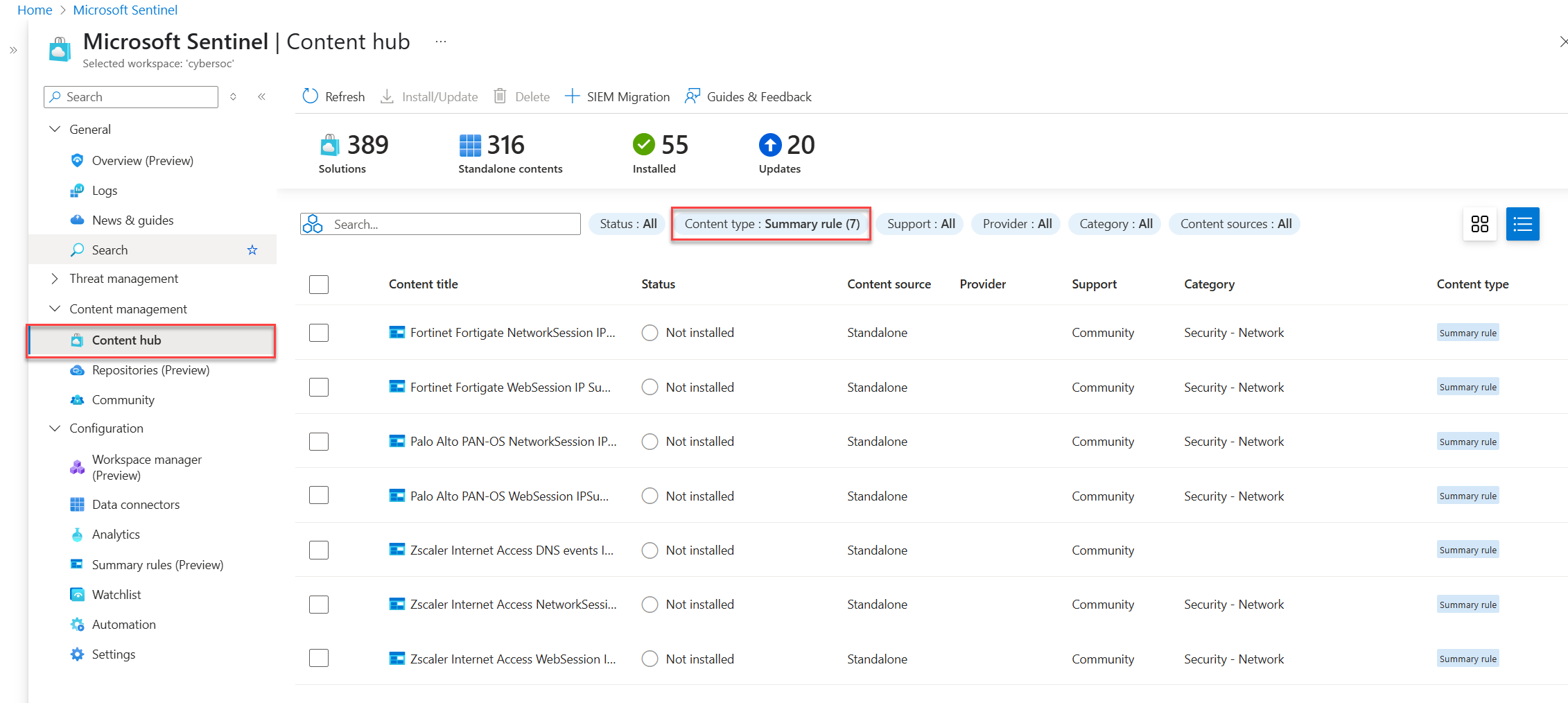

Abra o hub de conteúdo e filtre o tipo de conteúdo por regras de resumo para exibir os modelos de regra de resumo disponíveis.

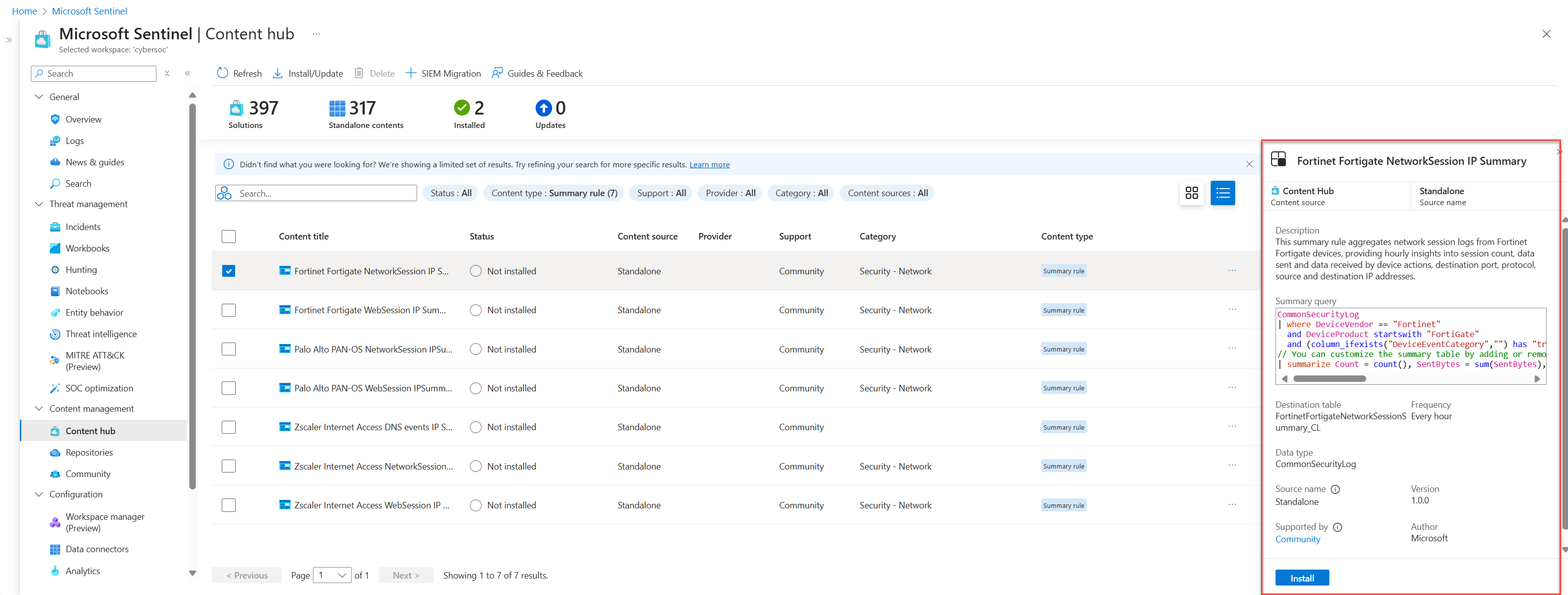

Selecione um modelo de regra de resumo.

Um painel com informações sobre o modelo de regra de resumo é aberto, exibindo campos como descrição, consulta de resumo e tabela de destino.

Selecione Instalar para instalar o modelo.

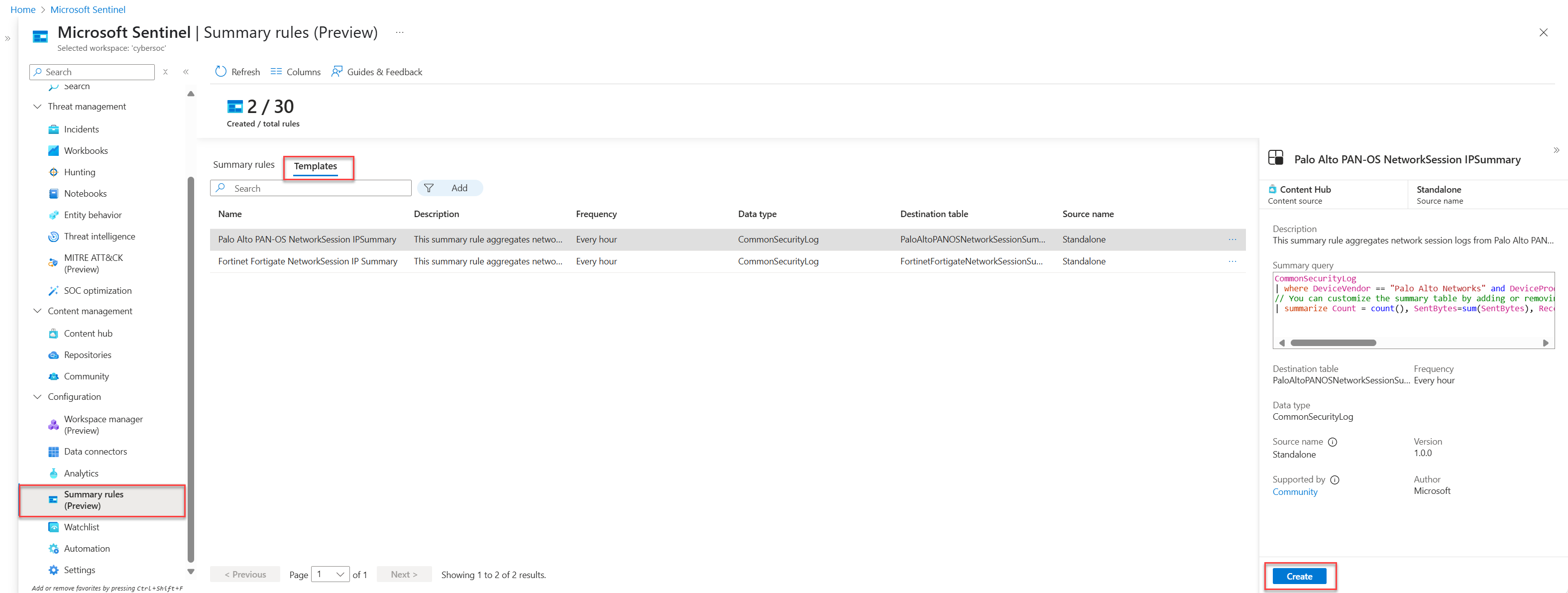

Selecione a guia Modelos na página Regras de Resumo e selecione a regra de resumo instalada.

Selecione Criar para abrir o assistente de regras de resumo, no qual todos os campos são pré-preenchidos.

Passe pelo assistente da regra de resumo e selecione Salvar para implantar a regra de resumo.

Para obter mais informações sobre o assistente de regra de resumo, consulte Criar uma nova regra de resumo.

Cenários de resumo de regras de amostra no Microsoft Sentinel

Essa seção analisa os cenários comuns para criar regras de resumo no Microsoft Sentinel e nossas recomendações sobre como configurar cada regra. Para obter mais informações e exemplos, consulte Resumir insights a partir de dados brutos em uma Tabela Auxiliar para uma Tabela de Análise no Microsoft Sentinel e Fontes de Log a serem usadas para Ingestão de Logs Auxiliares.

Localize rapidamente um endereço IP mal-intencionado no tráfego

Cenário: você é um caçador de ameaças e uma das metas da sua equipe é identificar todas as instâncias de quando um endereço IP mal-intencionado interagiu nos logs de tráfego de rede de um incidente ativo, nos últimos 90 dias.

Desafio: no momento, o Microsoft Sentinel ingere vários terabytes de logs de rede por dia. Você precisa passar por eles rapidamente para encontrar correspondências para o endereço IP mal-intencionado.

Solução: é recomendável usar regras de resumo para fazer o seguinte:

Crie um conjunto de dados de resumo para cada endereço IP relacionado ao incidente, incluindo os

SourceIP,DestinationIP,MaliciousIP,RemoteIP, cada um listando atributos importantes, comoIPType,FirstTimeSeeneLastTimeSeen.O conjunto de dados de resumo permite que você pesquise rapidamente um endereço IP específico e reduza o intervalo de tempo em que o endereço IP é encontrado. Você pode fazer isso mesmo quando os eventos pesquisados ocorreram há mais de 90 dias, o que está além do período de retenção do workspace.

Nesse exemplo, configure o resumo para ser executado diariamente, de modo que a consulta adicione novos registros de resumo todos os dias até expirar.

Crie uma regra de análise que seja executada em menos de dois minutos no conjunto de dados de resumo, detalhando rapidamente o intervalo de tempo específico quando o endereço IP mal-intencionado interagiu com a rede da empresa.

Certifique-se de configurar intervalos de execução de até cinco minutos no mínimo, para acomodar diferentes tamanhos de conteúdo de resumo. Isso garante que não haja perdas, mesmo quando há um atraso na ingestão de eventos.

Por exemplo:

let csl_columnmatch=(column_name: string) { summarized_CommonSecurityLog | where isnotempty(column_name) | extend Date = format_datetime(TimeGenerated, "yyyy-MM-dd"), IPaddress = column_ifexists(column_name, ""), FieldName = column_name | extend IPType = iff(ipv4_is_private(IPaddress) == true, "Private", "Public") | where isnotempty(IPaddress) | project Date, TimeGenerated, IPaddress, FieldName, IPType, DeviceVendor | summarize count(), FirstTimeSeen = min(TimeGenerated), LastTimeSeen = min(TimeGenerated) by Date, IPaddress, FieldName, IPType, DeviceVendor }; union csl_columnmatch("SourceIP") , csl_columnmatch("DestinationIP") , csl_columnmatch("MaliciousIP") , csl_columnmatch("RemoteIP") // Further summarization can be done per IPaddress to remove duplicates per day on larger timeframe for the first run | summarize make_set(FieldName), make_set(DeviceVendor) by IPType, IPaddressExecute uma pesquisa ou correlação subsequente com outros dados para concluir a história do ataque.

Gere alertas em correspondências de inteligência contra ameaças em relação aos dados de rede

Gere alertas em correspondências de inteligência contra dados de rede ruidosos, de alto volume e de baixo valor de segurança.

Cenário: você precisa criar uma regra analítica para os registros do firewall para comparar os nomes de domínio no sistema que foram visitados com uma lista de nomes de domínio de inteligência de ameaças.

A maioria das fontes de dados são logs brutos que são ruidosos e têm alto volume, mas têm menor valor de segurança, incluindo endereços IP, tráfego do Firewall do Azure, tráfego do Fortigate e assim por diante. Há um volume total de cerca de 1 TB por dia.

Desafio: a criação de regras separadas requer vários aplicativos lógicos, exigindo sobrecarga e custos extras de instalação e manutenção.

Solução: é recomendável usar regras de resumo para fazer o seguinte:

Criar uma regra de resumo:

Estenda sua consulta para extrair campos de chave, como o endereço de origem, o endereço de destino e a porta de destino da tabela CommonSecurityLog_CL, que é o CommonSecurityLog com o plano Auxiliar.

Execute uma pesquisa interna em relação aos Indicadores de Inteligência contra Ameaças ativos para identificar quaisquer correspondências com nosso endereço de origem. Isso permite que você faça referência cruzada aos dados com ameaças conhecidas.

Informações relevantes do projeto, incluindo o tempo gerado, o tipo de atividade e quaisquer IPs de origem mal-intencionados, juntamente com os detalhes de destino. Defina a frequência que deseja que a consulta seja executada e a tabela de destino, como MaliciousIPDetection . Os resultados nesta tabela estão na camada analítica e são cobrados adequadamente.

Criar um alerta:

Criando uma regra de análise no Microsoft Sentinel que alerta com base nos resultados da tabela MaliciousIPDetection . Esta etapa é crucial para a detecção proativa de ameaças e a resposta a incidentes.

Regra de resumo de exemplo:

CommonSecurityLog_CL

| extend sourceAddress = tostring(parse_json(Message).sourceAddress), destinationAddress = tostring(parse_json(Message).destinationAddress), destinationPort = tostring(parse_json(Message).destinationPort)

| lookup kind=inner (ThreatIntelligenceIndicator | where Active == true ) on $left.sourceAddress == $right.NetworkIP

| project TimeGenerated, Activity, Message, DeviceVendor, DeviceProduct, sourceMaliciousIP =sourceAddress, destinationAddress, destinationPort