Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Correlacione os dados da lista de observação com quaisquer dados Microsoft Sentinel com operadores tabulares kusto, como join e lookup. Quando cria uma lista de observação, define a SearchKey. A chave de pesquisa é o nome de uma coluna na sua lista de observação que espera utilizar como uma associação a outros dados ou como um objeto frequente de pesquisas.

Para obter um desempenho de consulta ideal, utilize SearchKey como a chave para associações nas suas consultas.

Importante

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender.

Criar consultas com listas de observação

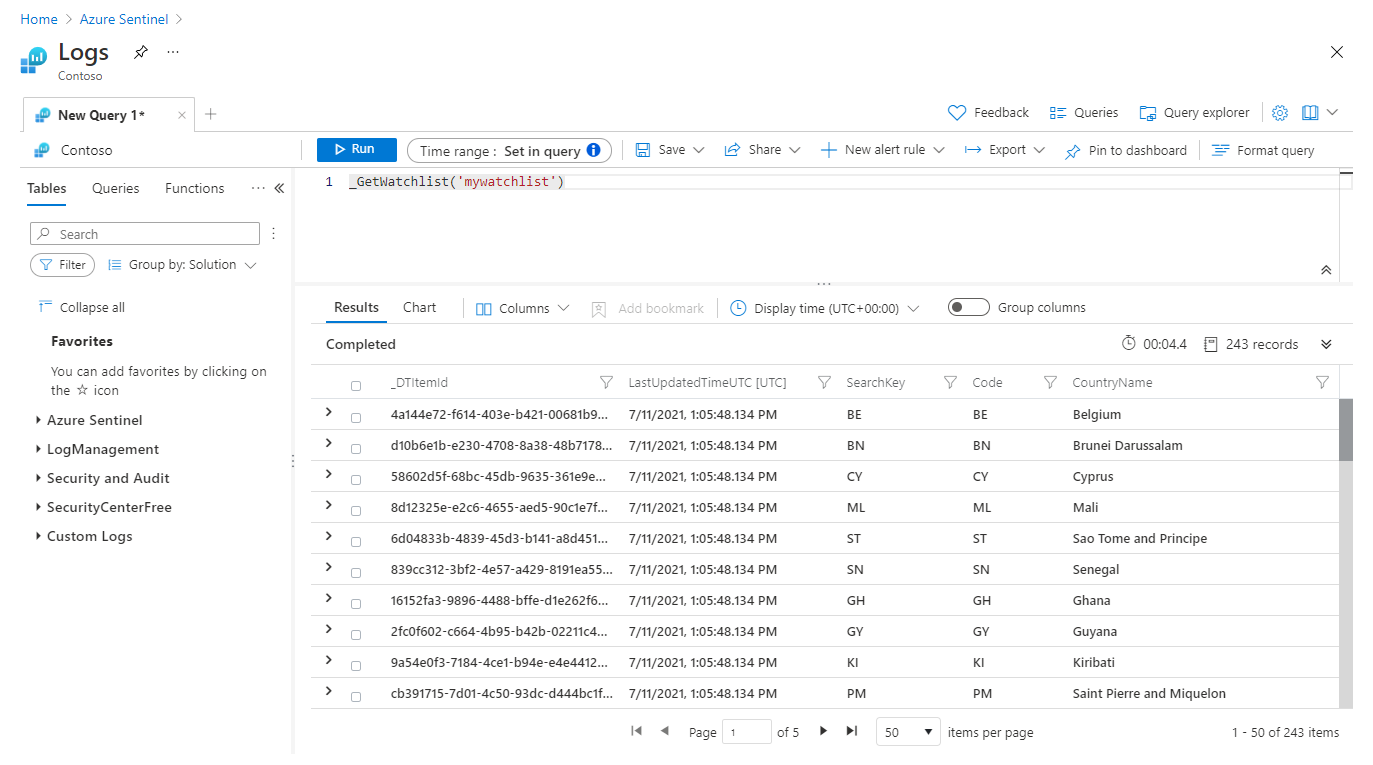

Para utilizar uma lista de observação na consulta de pesquisa, escreva uma consulta Kusto que utilize a função _GetWatchlist('watchlist-name') e utilize SearchKey como a chave para a sua associação.

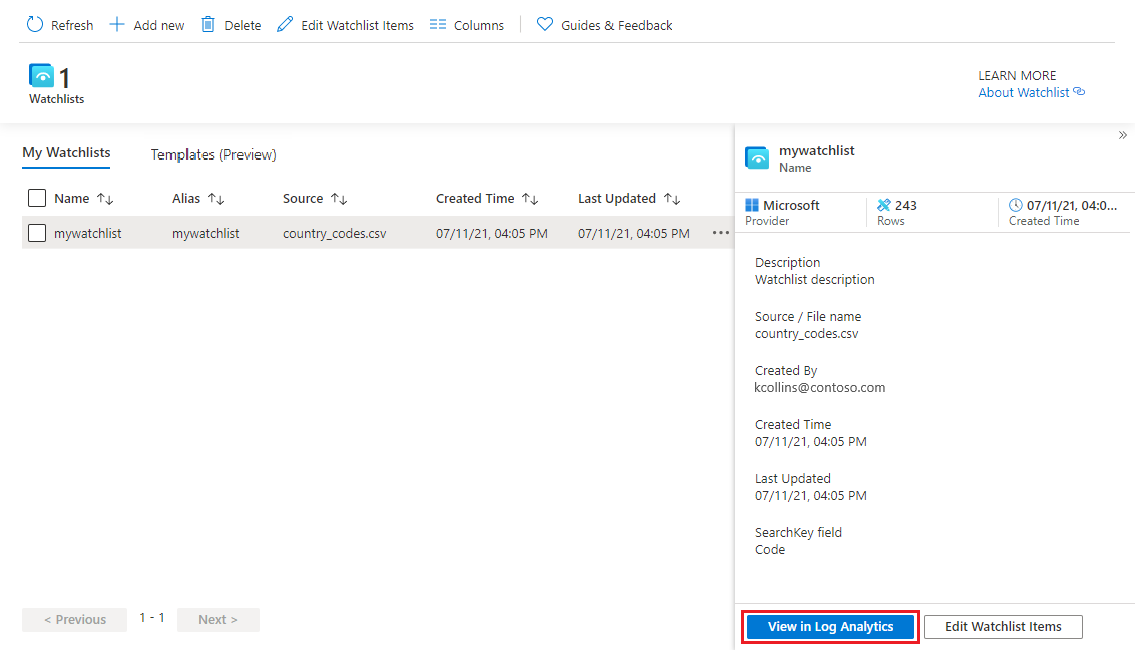

Para Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Configuração>lista de observação. Para Microsoft Sentinel na portal do Azure, em Configuração, selecione Lista de observação.

Selecione a lista de observação que pretende utilizar.

Selecione Ver nos Registos.

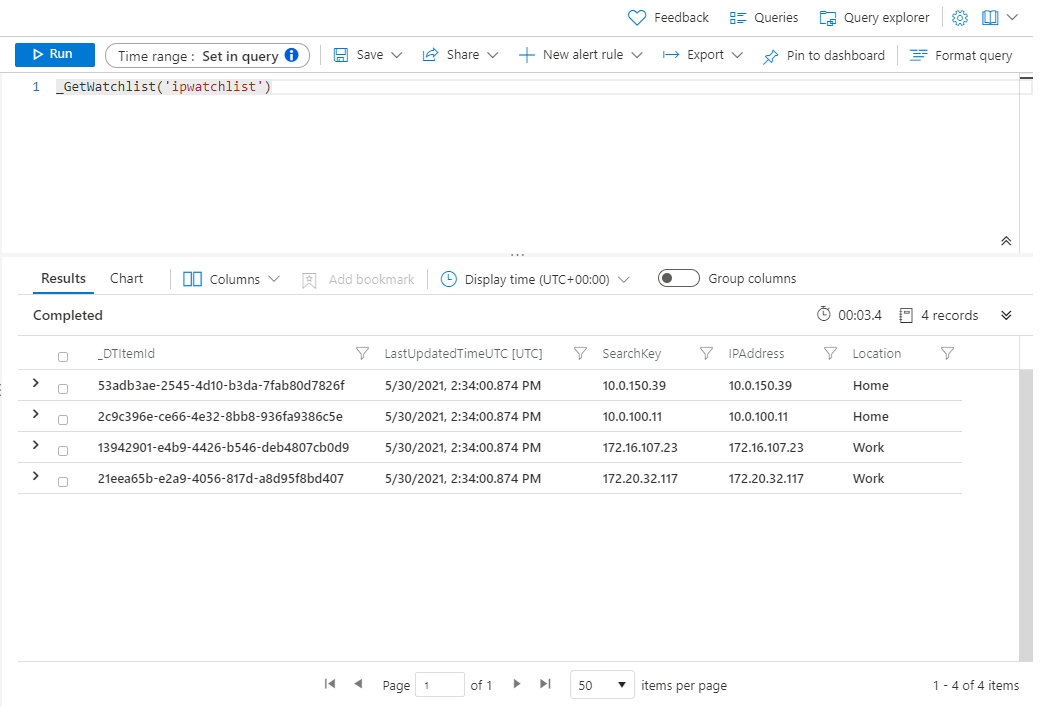

Reveja o separador Resultados . Os itens na sua lista de observação são extraídos automaticamente para a sua consulta.

O exemplo abaixo mostra os resultados da extração dos campos Nome e Endereço IP . A Tecla de Pesquisa é apresentada como a sua própria coluna.

O carimbo de data/hora nas consultas será ignorado na IU da consulta e nos alertas agendados.

Escreva uma consulta que utilize a função _GetWatchlist('watchlist-name') e utilize SearchKey como a chave para a sua associação.

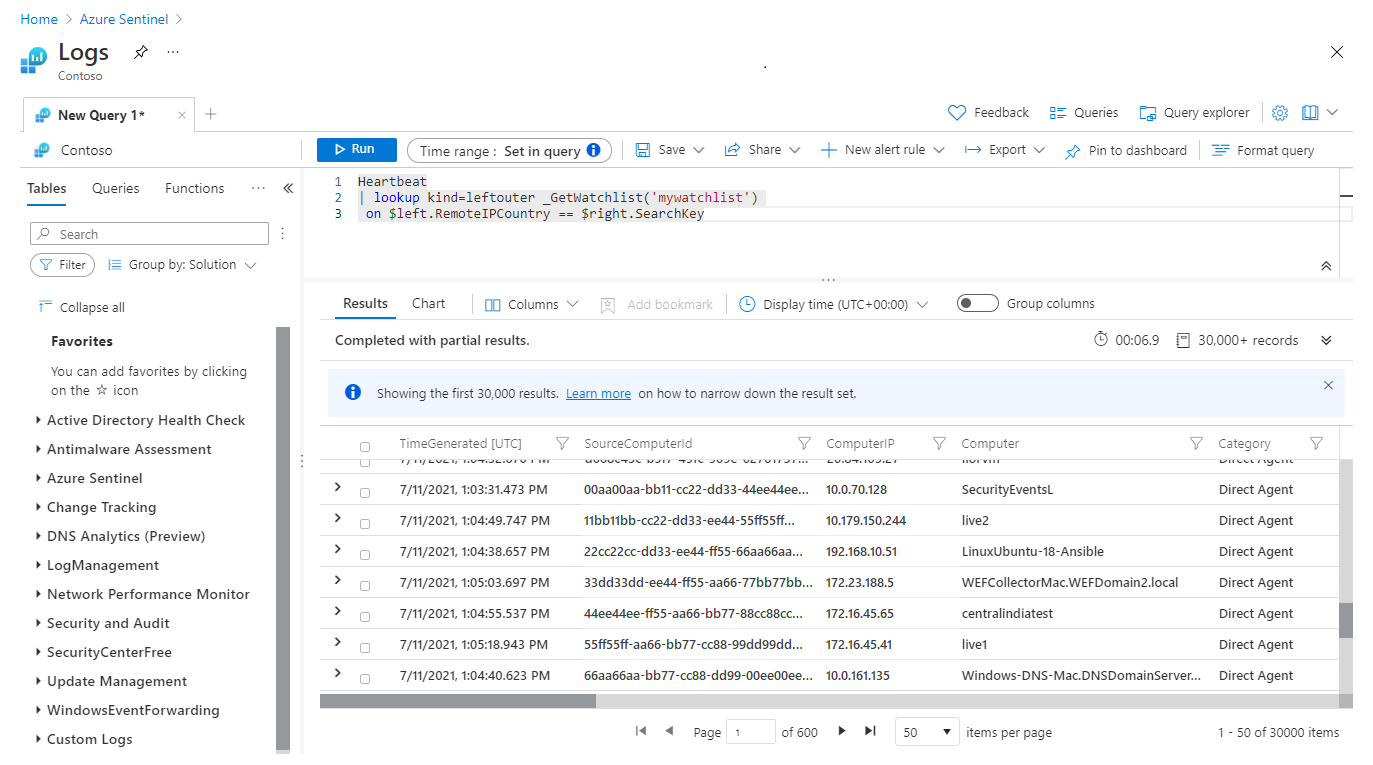

Por exemplo, a seguinte consulta de exemplo associa a

RemoteIPCountrycoluna naHeartbeattabela com a chave de pesquisa definida para a lista de observação denominadamywatchlist.Heartbeat | lookup kind=leftouter _GetWatchlist('mywatchlist') on $left.RemoteIPCountry == $right.SearchKeyA imagem seguinte mostra os resultados desta consulta de exemplo no Log Analytics.

Criar uma regra de análise com uma lista de observação

Para utilizar listas de observação em regras de análise, crie uma regra com a função _GetWatchlist('watchlist-name') na consulta.

Em Configuração, selecione Análise.

Selecione Criar e o tipo de regra que pretende criar.

No separador Geral , introduza as informações adequadas.

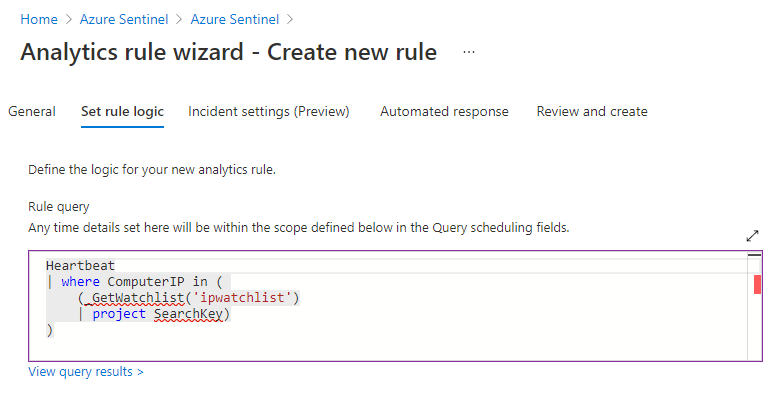

No separador Definir lógica de regra , em Consulta de regra , utilize a

_GetWatchlist('<watchlist>')função na consulta.Por exemplo, digamos que tem uma lista de observação denominada

ipwatchlistque criou a partir de um ficheiro CSV com os seguintes valores:IPAddress,Location10.0.100.11,Home172.16.107.23,Work10.0.150.39,Home172.20.32.117,WorkO ficheiro CSV tem um aspeto semelhante à imagem seguinte.

Para utilizar a

_GetWatchlistfunção para este exemplo, a consulta seria_GetWatchlist('ipwatchlist').

Neste exemplo, só incluímos eventos de endereços IP na lista de observação:

//Watchlist as a variable let watchlist = (_GetWatchlist('ipwatchlist') | project IPAddress); Heartbeat | where ComputerIP in (watchlist)A consulta de exemplo seguinte utiliza a lista de observação inline com a consulta e a chave de pesquisa definidas para a lista de observação.

//Watchlist inline with the query //Use SearchKey for the best performance Heartbeat | where ComputerIP in ( (_GetWatchlist('ipwatchlist') | project SearchKey) )A imagem seguinte mostra esta última consulta utilizada na consulta de regras.

Conclua os restantes separadores no assistente de regras de Análise.

As listas de observação são atualizadas na sua área de trabalho a cada 12 dias, atualizando o TimeGenerated campo. Para obter mais informações, veja Criar regras de análise personalizadas para detetar ameaças.

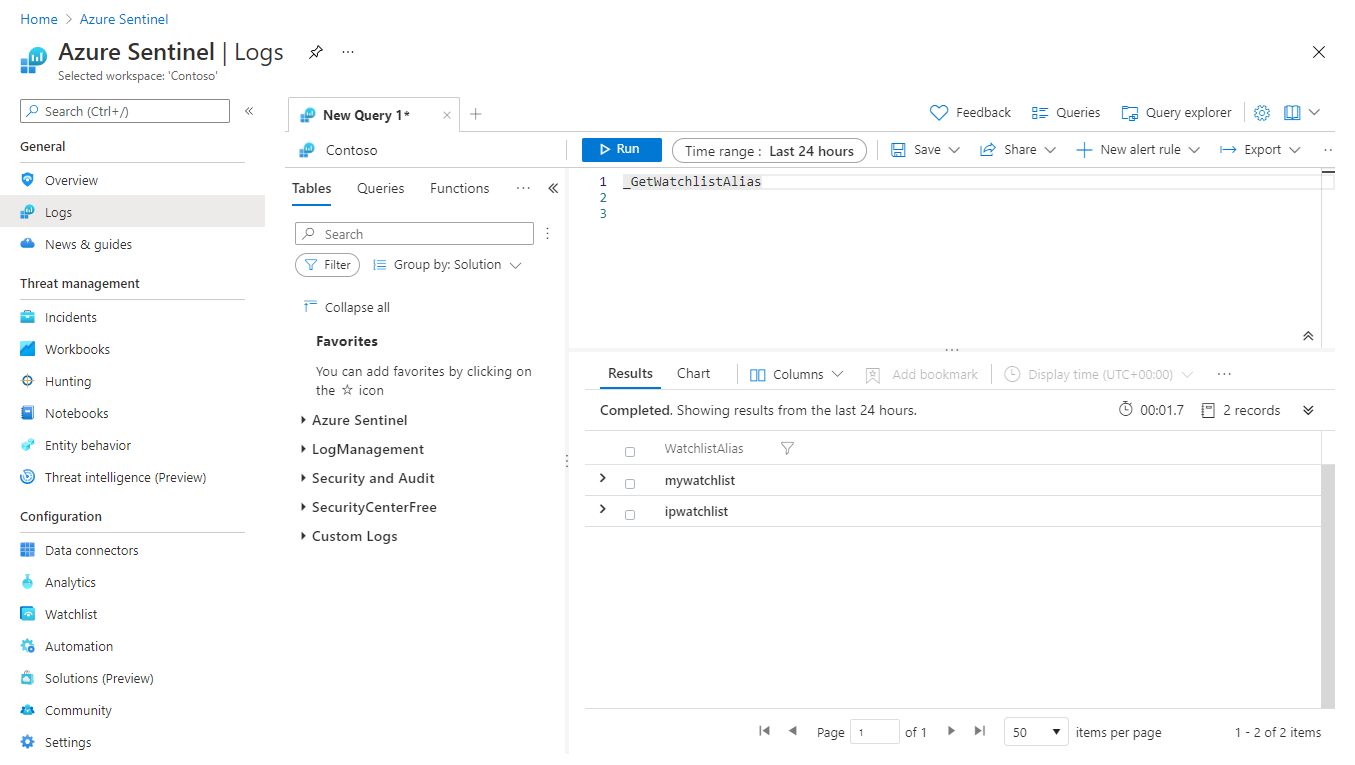

Ver lista de aliases da lista de observação

Poderá ter de ver uma lista de aliases de lista de observação para identificar uma lista de observação a utilizar numa regra de consulta ou análise.

Para Microsoft Sentinel no portal do Azure, em Geral, selecione Registos.

No portal do Defender, selecione Investigação & resposta>Investigação>Avançada de investigação.Na página Nova Consulta , execute a seguinte consulta:

_GetWatchlistAlias.Reveja a lista de aliases no separador Resultados .

Veja mais informações sobre os seguintes itens utilizados nos exemplos anteriores, na documentação do Kusto:

Para obter mais informações sobre o KQL, veja Descrição geral do Linguagem de Consulta Kusto (KQL).

Outros recursos:

Conteúdo relacionado

Neste documento, aprendeu a utilizar listas de observação no Microsoft Sentinel para melhorar os dados e melhorar as investigações. Para saber mais sobre Microsoft Sentinel, consulte os seguintes artigos:

- Criar listas de observação

- Saiba como obter visibilidade sobre os seus dados e potenciais ameaças.

- Comece a detetar ameaças com Microsoft Sentinel.

- Utilize livros para monitorizar os seus dados.