Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Os Aplicativos de Contêiner do Azure permitem limitar o tráfego de entrada para seu aplicativo de contêiner configurando restrições de entrada de IP por meio da configuração de entrada.

Existem dois tipos de restrições:

- Permitir: permite o tráfego de entrada somente de intervalos de endereços especificados nas regras de permissão.

- Negar: nega todo o tráfego de entrada somente de intervalos de endereços especificados em regras de negação.

Quando nenhuma regra de restrição de IP é definida, todo o tráfego de entrada é permitido.

As regras de restrição de IP contêm as seguintes propriedades:

| Propriedade | Valor | Descrição |

|---|---|---|

| nome | cadeia | O nome da regra. |

| descrição | cadeia | Descrição da regra. |

| ipAddressRange | Intervalo de endereços IP no formato CIDR | O intervalo de endereços IP na notação CIDR. |

| ação | Permitir ou Negar | A ação a ser tomada em relação à regra. |

O parâmetro ipAddressRange aceita endereços IPv4. Defina cada bloco de endereços IPv4 na notação CIDR (Classless Inter-Domain Routing).

Observação

Todas as regras devem ser do mesmo tipo. Você não pode combinar regras de permissão e regras de recusa.

Gerenciar restrições de entrada IP

Você pode gerenciar as regras de restrição de acesso IP por meio do portal do Azure ou da CLI do Azure.

Adicionar regras

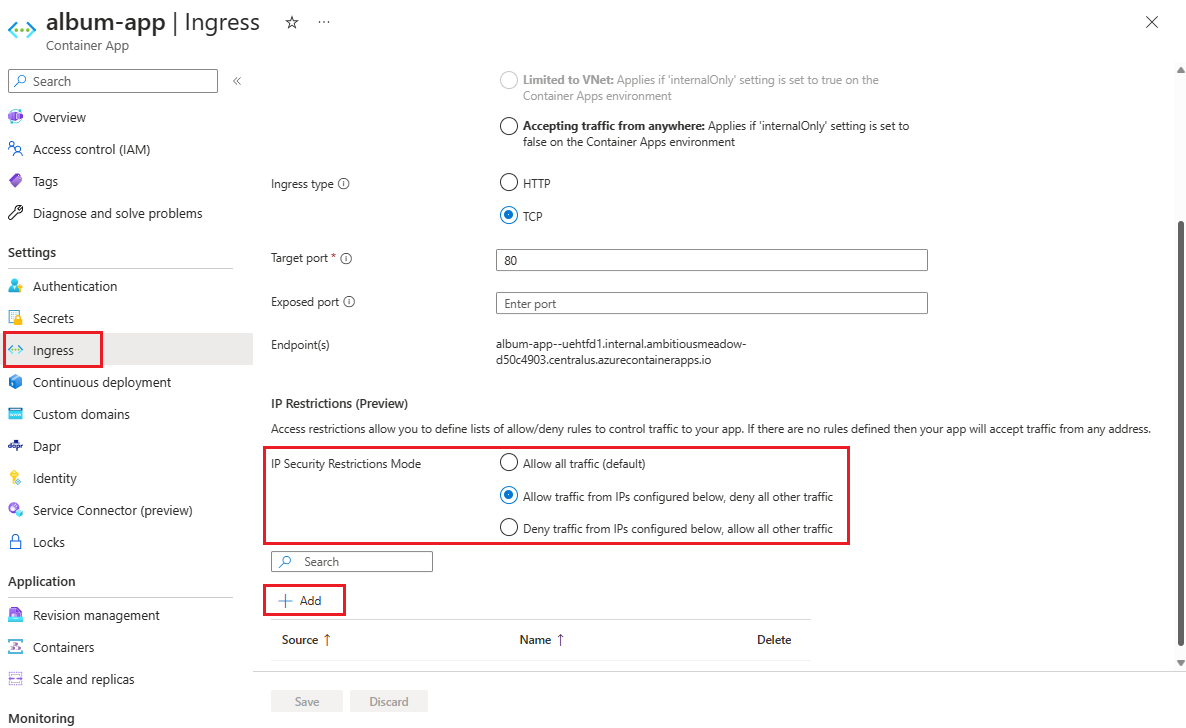

Vá para o aplicativo de contêiner no portal do Azure.

Selecione Entrada no menu à esquerda.

Selecione a opção Modo de Restrições de Segurança IP para ativar as restrições de IP. Você pode optar por permitir ou negar o tráfego proveniente dos intervalos de endereços IP especificados.

Selecione Adicionar para criar a regra.

Insira valores nos seguintes campos:

Campo Descrição Endereço ou intervalo IPv4 Insira o endereço IP ou o intervalo de endereços IP na notação CIDR. Por exemplo, para permitir o acesso a partir de um único endereço IP, utilize o seguinte formato: 10.200.10.2/32. Nome Insira um nome para a regra. Descrição Insira uma descrição para a regra Selecione Adicionar.

Repita os passos 4 a 6 para adicionar mais regras.

Quando terminar de adicionar regras, selecione Salvar.

Atualizar uma regra

- Vá para o aplicativo de contêiner no portal do Azure.

- Selecione Entrada no menu à esquerda.

- Selecione a regra que deseja atualizar.

- Alterar as configurações da regra.

- Selecione Salvar para salvar as atualizações.

- Selecione Salvar na página Entrada para salvar as regras atualizadas.

Excluir uma regra

- Vá para o aplicativo de contêiner no portal do Azure.

- Selecione Entrada no menu à esquerda.

- Selecione o ícone Excluir ao lado da regra que deseja excluir.

- Clique em Salvar.

Você pode gerenciar Restrições de acesso a IP usando o grupo de comandos az containerapp ingress access-restriction. Este grupo de comandos possui as seguintes opções:

-

set: criar ou atualizar uma regra. -

remove: excluir uma regra. -

list: listar todas as regras.

Criar ou atualizar regras

Você pode criar ou atualizar restrições de IP usando o comando az containerapp ingress access-restriction set.

O grupo de comandos az containerapp ingress access-restriction set usa os seguintes parâmetros.

| Argumento | Valores | Descrição |

|---|---|---|

--rule-name (obrigatório) |

String | Especifica o nome da regra de restrição de acesso. |

--description |

String | Especifica uma descrição para a regra de restrição de acesso. |

--action (obrigatório) |

Permitir/Negar | Especifica se o acesso deve ser permitido ou negado a partir do intervalo de endereços IP especificado. |

--ip-address (obrigatório) |

Endereço IP ou intervalo de endereços IP na notação CIDR. | Especifica o intervalo de endereços IP a serem permitidos ou negados. |

Adicione mais regras repetindo o comando com um valores --rule-name e ---ip-address diferentes.

Criar regras de permissão

O comando de exemplo a seguir az containerapp access-restriction set cria uma regra para restringir o acesso de entrada a um intervalo de endereços IP. Você deve excluir todas as regras de negação existentes antes de adicionar quaisquer regras de permissão.

Substitua os valores no exemplo a seguir pelos seus próprios valores.

az containerapp ingress access-restriction set \

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP> \

--rule-name "my allow rule" \

--description "example of rule allowing access" \

--ip-address 192.168.0.1/28 \

--action Allow

Você pode adicionar às regras de permissão repetindo o comando com valores diferentes --ip-address e --rule-name.

Criar regras de negação

O exemplo a seguir do comando az containerapp access-restriction set cria uma regra de acesso para negar o tráfego de entrada de um intervalo de IP especificado. Você deve excluir todas as regras de permissão existentes antes de adicionar regras de negação.

Substitua os espaços reservados no exemplo a seguir pelos seus próprios valores.

az containerapp ingress access-restriction set \

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP> \

--rule-name "my deny rule" \

--description "example of rule denying access" \

--ip-address 192.168.0.100/28 \

--action Deny

Você pode adicionar às regras de negação repetindo o comando com valores diferentes --ip-address e --rule-name. Se você usar um nome de regra que já existe, a regra existente será atualizada.

Atualizar uma regra

Você pode atualizar uma regra usando o comando az containerapp ingress access-restriction set. Você pode alterar o intervalo de endereços IP e a descrição da regra, mas não o nome ou a ação da regra.

O parâmetro --action é necessário, mas você não pode alterar a ação de Permitir para Negar ou vice-versa.

Se você omitir o parâmetro ---description, a descrição será excluída.

O exemplo a seguir atualiza o intervalo de endereços IP.

az containerapp ingress access-restriction set \

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP> \

--rule-name "my deny rule" \

--ip-address 192.168.0.1/24 \

--description "example of rule denying access" \

--action Deny

Remover restrições de acesso

O comando de exemplo a seguir az containerapp ingress access-restriction remove remove uma regra.

az containerapp ingress access-restriction list

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP> \

--rule-name "<your rule name>"

Lista de restrições de acesso

O comando de exemplo a seguir az containerapp ingress access-restriction list lista as regras de restrição de IP para o aplicativo de contêiner.

az containerapp ingress access-restriction list

--name <CONTAINER_APP_NAME> \

--resource-group <RESOURCE_GROUP>

Resolução de problemas

Use as informações a seguir para ajudá-lo a solucionar problemas relacionados a IP em seu aplicativo de contêiner.

Acesso negado

Uma mensagem RBAC: Acesso Negado retornada ao cliente indica que o cliente está bloqueado por restrições de IP do aplicativo contêiner. Para corrigir isso, verifique se o endereço IP do cliente que solicita acesso é permitido com base nas regras "permitir" ou "negar".

Se estiver usando um intervalo de endereços, verifique se o IP bloqueado está dentro de um intervalo permitido.