Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Esta página fornece uma perspectiva opinativa sobre como configurar melhor a identidade no Azure Databricks. Ele inclui um guia sobre como migrar para a federação de identidade, o que permite gerenciar todos os usuários, grupos e entidades de serviço na conta do Azure Databricks.

Para obter uma visão geral do modelo de identidade do Azure Databricks, confira Identidades do Azure Databricks.

Para obter informações sobre como acessar com segurança as APIs do Azure Databricks, consulte Gerenciar permissões de token de acesso pessoal.

Configurar usuários, entidades de serviço e grupos

Há três tipos de identidade no Azure Databricks:

- Usuários: identidades de usuário reconhecidas pelo Azure Databricks e representadas por endereços de e-mail.

- Principais de serviço: identidades para uso com trabalhos, ferramentas automatizadas e sistemas, como scripts, aplicativos e plataformas de CI/CD.

- Grupos: os grupos simplificam o gerenciamento de identidades, facilitando a atribuição de acesso a workspaces, dados e outros objetos protegíveis.

O Databricks recomenda a criação de entidades de serviço para executar trabalhos de produção ou modificar dados de produção. Se todos os processos que atuam em dados de produção forem executados usando entidades de serviço, os usuários interativos não precisarão de privilégios de gravação, exclusão ou modificação na produção. Isso elimina o risco de um usuário substituir acidentalmente os dados de produção.

É uma melhor prática atribuir acesso a espaços de trabalho e políticas de controle de acesso no Catálogo do Unity a grupos, em vez de aos usuários individualmente. Todas as identidades do Azure Databricks podem ser atribuídas como membros de grupos e membros herdam permissões atribuídas aos seus grupos.

A seguir estão as funções administrativas que podem gerenciar as identidades do Azure Databricks:

- Os administradores da conta podem adicionar usuários, entidades de serviço e grupos à conta e atribuir-lhes funções de administrador. Eles podem dar aos usuários acesso a espaços de trabalho, desde que esses espaços de trabalho usem a federação de identidade.

- Os administradores do espaço de trabalho podem adicionar usuários e entidades de serviço à conta do Azure Databricks. Eles também podem adicionar grupos à conta do Azure Databricks se seus espaços de trabalho estiverem habilitados para federação de identidade. Os administradores do espaço de trabalho podem conceder aos usuários, entidades de serviço e grupos acesso aos seus espaços de trabalho.

- Os gerentes de grupo podem gerenciar a associação ao grupo. Eles também podem atribuir a outros usuários a função de gerente de grupo.

- Os gerentes principais de serviço podem gerenciar funções de um principal de serviço.

O Databricks recomenda que haja um número limitado de administradores de conta por conta e administradores de espaço de trabalho em cada espaço de trabalho.

Sincronizar usuários e grupos automaticamente do Microsoft Entra ID

Você pode adicionar usuários, entidades de serviço e grupos da ID do Microsoft Entra ao Azure Databricks sem configurar um aplicativo na ID do Microsoft Entra usando o gerenciamento automático de identidade. Quando o gerenciamento automático de identidade está habilitado, você pode pesquisar diretamente em workspaces federados de identidade por usuários, entidades de serviço e grupos do Microsoft Entra ID e adicioná-los ao seu workspace. O Databricks usa a ID do Microsoft Entra como fonte de verdade, portanto, todas as alterações nos usuários ou associações de grupo são respeitadas no Azure Databricks. O gerenciamento automático de identidade é habilitado por padrão para contas criadas após 1º de agosto de 2025.

Os usuários também podem compartilhar painéis com qualquer usuário, entidade de serviço ou grupo na ID do Microsoft Entra. Quando compartilhados, esses usuários, entidades de serviço e membros de grupos são adicionados automaticamente à conta do Azure Databricks após o logon.

O gerenciamento automático de identidade só tem suporte em workspaces com federação de identidade. Para obter mais informações sobre federação de identidade, consulte Sincronizar automaticamente usuários e grupos a partir do Microsoft Entra ID.

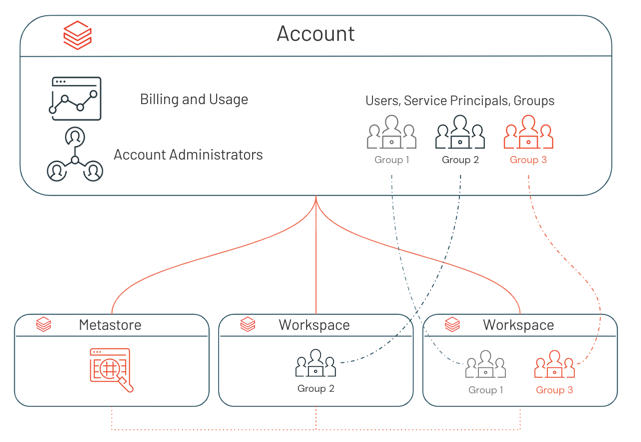

Habilitar a federação de identidade

A federação de identidade permite que você configure usuários, entidades de serviço e grupos no console da conta e atribua a essas identidades acesso a workspaces específicos. Isso simplifica a administração e a governança de dados do Azure Databricks.

O Databricks começou a habilitar automaticamente novos workspaces para federação de identidade e Unity Catalog em 9 de novembro de 2023, com uma distribuição gradual entre contas. Se o workspace estiver habilitado para federação de identidades por padrão, ele não poderá ser desabilitado. Para obter mais informações, confira Habilitação automática do Catálogo do Unity.

Com a federação de identidade, você configura usuários, entidades de serviço e grupos do Azure Databricks uma vez no console da conta, em vez de repetir a configuração separadamente em cada workspace. Depois que usuários, entidades de serviço e grupos forem adicionados à conta, você poderá atribuir permissões a eles em workspaces. Você só pode atribuir acesso a identidades de nível de conta a espaços de trabalho ativados para a federação de identidade.

Para habilitar um workspace para federação de identidade, consulte Federação de identidade. Quando a atribuição for finalizada, a federação de identidade será marcada como Habilitada na guia Configuração do workspace no console da conta.

A federação de identidade está habilitada no nível do espaço de trabalho e você pode ter uma combinação de espaços de trabalho com federação de identidade e sem federação de identidade. Para os espaços de trabalho que não estão habilitados para federação de identidade, os administradores do espaço de trabalho gerenciam seus usuários, principais de serviço e grupos inteiramente no escopo do espaço de trabalho (o modelo herdado). Eles não podem usar o console da conta ou as APIs de nível de conta para atribuir usuários da conta a esses workspaces, mas podem usar qualquer uma das interfaces no nível do workspace. Sempre que um novo usuário ou principal de serviço é adicionado a um workspace usando interfaces no nível do workspace, esse usuário ou principal de serviço é sincronizado com o nível da conta. Isso permite que você tenha um conjunto consistente de usuários e entidades de serviço em sua conta.

No entanto, quando um grupo é adicionado a um workspace federado sem identidade usando interfaces no nível do workspace, esse grupo é um grupo local de workspace e não é adicionado à conta. Você deve procurar usar grupos de contas em vez de grupos locais do espaço de trabalho. Os grupos locais do workspace não podem receber políticas de controle de acesso no Unity Catalog nem permissões para outros workspaces.

Fazer upgrade para federação de identidade

Se você estiver habilitando a federação de identidade em um workspace existente, faça o seguinte:

Migrar o provisionamento do SCIM no nível do workspace para o nível da conta

Se você tem o provisionamento SCIM configurado no nível do workspace, configure o provisionamento SCIM no nível da conta e desative o provisionamento SCIM no nível do workspace. O SCIM no nível do workspace continuará a criar e atualizar grupos locais de workspace. O Databricks recomenda usar grupos de contas em vez de grupos locais do workspace para aproveitar a atribuição centralizada do workspace e o gerenciamento de acesso a dados usando o Unity Catalog. O SCIM no nível do espaço de trabalho não reconhece os grupos de contas atribuídos ao seu espaço de trabalho federado por identidade e as chamadas à API do SCIM no nível do espaço de trabalho falharão se envolverem grupos de contas. Para obter mais informações sobre como desabilitar o SCIM no nível do workspace, consulte Migrar o provisionamento SCIM no nível do workspace para o nível da conta.

Converta os grupos locais do workspace para grupos de contas.

O Databricks recomenda converter seus grupos locais de workspace existentes em grupos de contas. Confira Migrar grupos locais do workspace para grupos de contas para obter instruções.

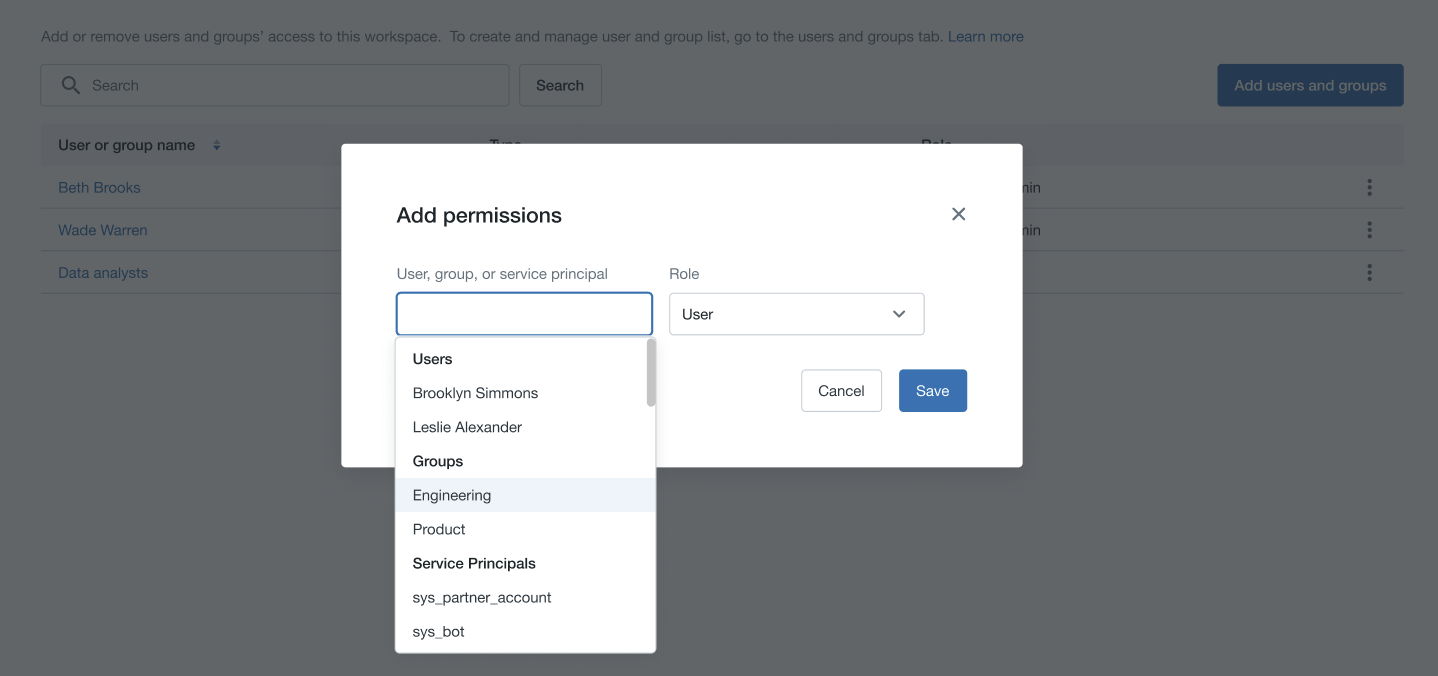

Atribuir permissões de workspace para grupos

Agora que a federação de identidade está habilitada em seu ambiente de trabalho, você pode atribuir permissões aos usuários, entidades de serviço e grupos nesse ambiente de trabalho. O Databricks recomenda que você atribua permissões de grupos a workspaces em vez de atribuir permissões de workspace aos usuários individualmente. Todas as identidades do Azure Databricks podem ser atribuídas como membros de grupos e membros herdam permissões atribuídas aos seus grupos.

Note

Em uma versão futura, a associação ao grupo de contas também afetará as permissões dos objetos no espaço de trabalho. Os membros herdam permissões em objetos de workspace, como trabalhos, notebooks e pastas, de todos os grupos de contas dos quais são membros, independentemente de esses grupos serem atribuídos ao workspace. Use o notebook de análise de permissões órfãs para examinar as concessões de permissão em seus espaços de trabalho. Em breve, as permissões de objeto do Workspace serão herdadas de todos os grupos de contas.

Saiba mais

- Gerencie usuários, entidades de serviço e grupos, saiba mais sobre o modelo de identidade do Azure Databricks.

- Sincronizar usuários e grupos do Microsoft Entra ID usando SCIM, comece a utilizar o provisionamento SCIM.

- Melhores práticas do Catálogo do Unity, saiba como configurar melhor o Catálogo do Unity.