Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

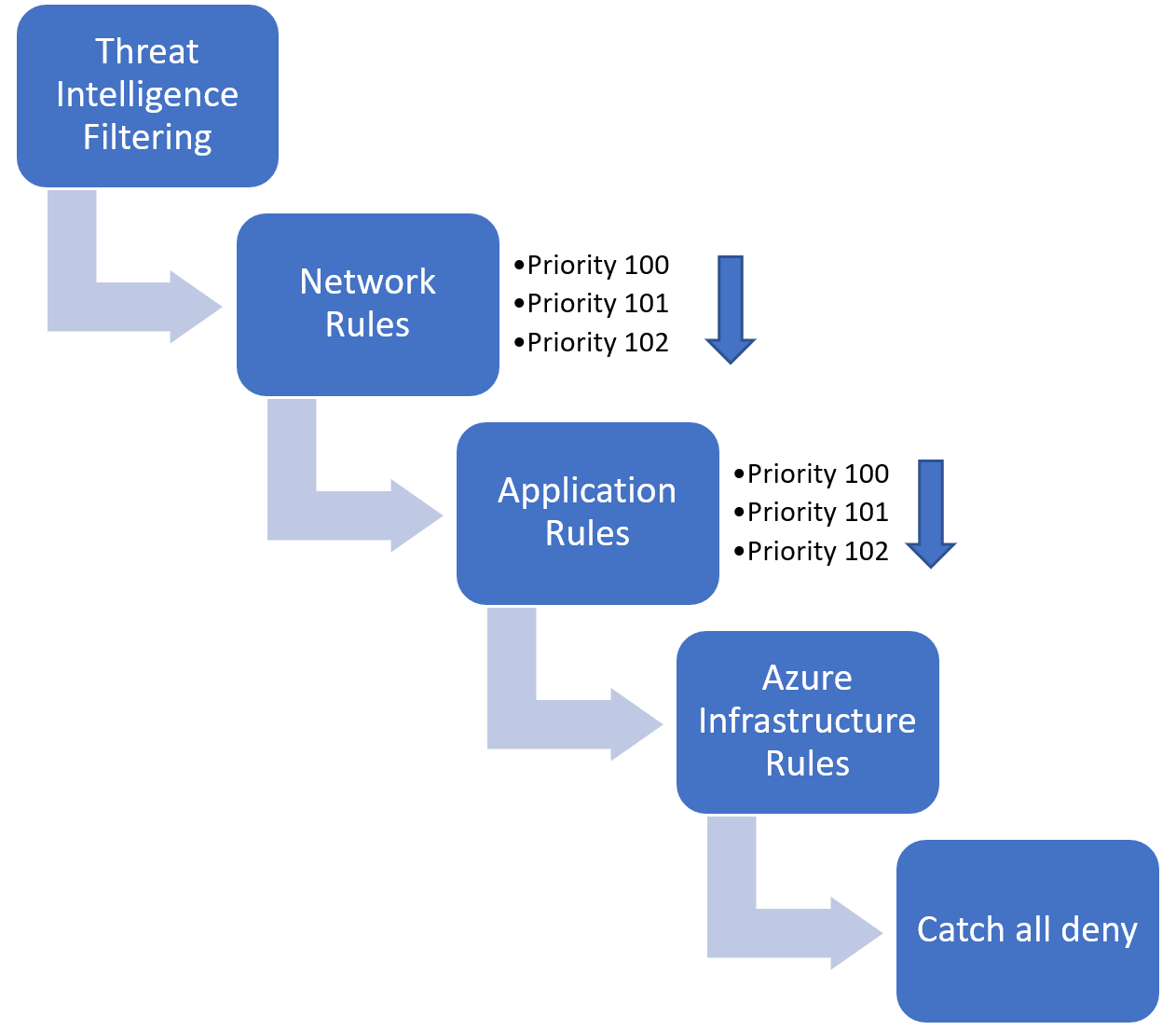

O firewall do Azure tem regras NAT, regras de rede e regras de aplicativos. As regras são processadas de acordo com o tipo de regra.

Regras de rede e regras de aplicativos

As regras de rede são aplicadas primeiro e, seguida, são aplicadas as regras de aplicativo. As regras estão sendo encerradas. Portanto, se uma correspondência for encontrada nas regras de rede, as regras de aplicativo não serão processadas. Se nenhuma regra de rede corresponder, e se o protocolo do pacote for HTTP/HTTPS, então as regras de aplicativo avaliarão o pacote. Se ainda assim nenhuma correspondência for encontrada, o pacote será avaliado em relação à coleção de regras de infraestrutura. Se ainda não houver nenhuma correspondência, o pacote será negado por padrão.

Exemplo de lógica de processamento

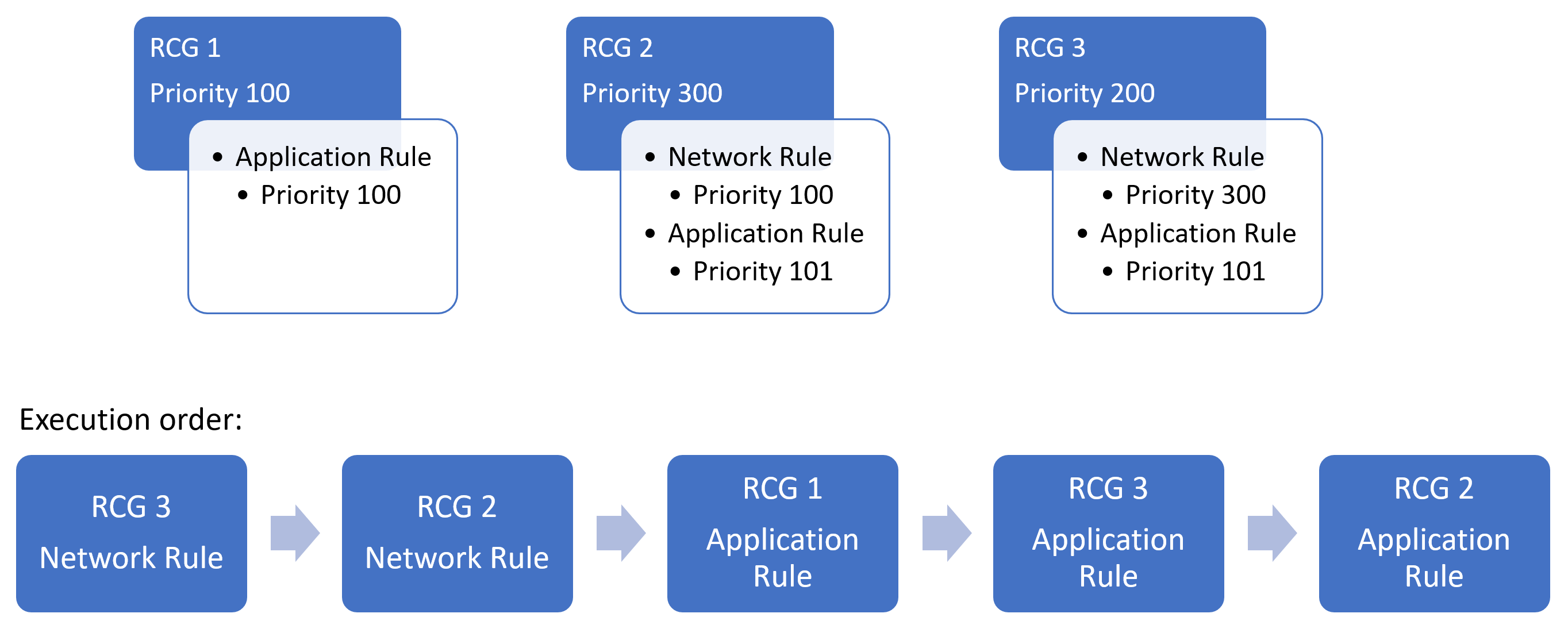

Cenário de exemplo: existem três grupos de coleção de regras na política de Firewall do Azure. Cada grupo de coleção de regras tem uma série de regras de aplicativo e rede.

No diagrama ilustrado, as regras de rede são executadas primeiro, seguidas pelas regras do aplicativo devido à lógica de processamento de regra do Firewall do Azure que indica que as regras de rede sempre têm prioridade de execução sobre as regras de aplicativo.

Regras de NAT

A conectividade de entrada de Internet pode ser habilitada configurando a DNAT (conversão de endereços de rede de destino) conforme descrito em Filtrar o tráfego de entrada com DNAT de Firewall do Azure usando o portal do Azure. As regras NAT são aplicadas com prioridade que precede a das regras de rede. Se uma correspondência for encontrada, o tráfego será convertido de acordo com a regra DNAT e permitido pelo firewall. Assim o tráfego não está sujeito a nenhum processamento adicional por outras regras de rede. Por motivos de segurança, a abordagem recomendada é adicionar uma fonte específica de Internet para permitir o acesso DNAT à rede e evitar o uso de caracteres curinga.

As regras de aplicativo não são aplicadas a conexões de entrada. Portanto, se você quiser filtrar tráfego HTTP/S de entrada, deverá usar o WAF (Firewall de Aplicativo Web). Para obter mais informações, confira O que é o Firewall de Aplicativo Web do Azure?

Regras herdadas

As coleções de regras de rede herdadas de uma política pai sempre são priorizadas com relação às coleções de regras de rede que são definidas como parte de sua nova política. A mesma lógica também se aplica às coleções de regras de aplicativo. No entanto, as coleções de regras de rede são sempre processadas antes de coleções de regras de aplicativo, independentemente da herança.

Por padrão, sua política herda seu modo de inteligência contra ameaças da política pai. Você pode substituir esse comportamento definindo seu modo de inteligência contra ameaças para um valor diferente na página de configurações de política. Só é possível substituí-lo por um valor mais estrito. Por exemplo, se sua política pai estiver definida como Somente alerta, você poderá configurar essa política local como Alertar e recusar, mas não será possível desativá-la.