Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Você pode usar o Azure Key Vault para controlar a propriedade das chaves usadas para criptografar seus dados no Azure HPC Cache. Este artigo explica como usar chaves gerenciadas pelo cliente para criptografia de dados de cache.

Note

Todos os dados armazenados no Azure, inclusive nos discos de cache, são criptografados em repouso usando chaves gerenciadas pela Microsoft por padrão. Você só precisará seguir as etapas neste artigo se quiser gerenciar as chaves usadas para criptografar seus dados.

O HPC Cache do Azure também é protegido pela criptografia de host de VM nos discos gerenciados que contêm seus dados armazenados em cache, mesmo que você adicione uma chave do cliente para os discos de cache. Adicionar uma chave gerenciada pelo cliente para criptografia dupla fornece um nível extra de segurança para clientes com necessidades de alta segurança. Leia a criptografia do lado do servidor do armazenamento em disco do Azure para obter detalhes.

Há três etapas para habilitar a criptografia de chave gerenciada pelo cliente para o Azure HPC Cache:

Configure um Azure Key Vault para armazenar as chaves.

Ao criar o Azure HPC Cache, escolha a criptografia de chave gerenciada pelo cliente e especifique o cofre de chaves e a chave a serem usadas. Opcionalmente, forneça uma identidade gerenciada para o cache a ser usado para acessar o cofre de chaves.

Dependendo das escolhas que você fizer nesta etapa, você poderá ignorar a etapa 3. Leia Escolher uma opção de identidade gerenciada para o cache para obter detalhes.

Se estiver usando uma identidade gerenciada atribuída pelo sistema ou uma identidade atribuída pelo usuário que não esteja configurada com acesso ao cofre de chaves: acesse o cache recém-criado e autorize-o a acessar o cofre de chaves.

Se a identidade gerenciada ainda não tiver acesso ao Azure Key Vault, sua criptografia não será completamente configurada até que você a autorize do cache recém-criado (etapa 3).

Se você usar uma identidade gerenciada pelo sistema, a identidade será criada quando o cache for criado. Você deve passar a identidade do cache para o cofre de chaves para torná-lo um usuário autorizado após a criação do cache.

Você poderá ignorar esta etapa caso atribua uma identidade gerida pelo usuário que já possua acesso ao cofre de chaves.

Depois de criar o cache, você não poderá alterar entre chaves gerenciadas pelo cliente e chaves gerenciadas pela Microsoft. No entanto, se o cache usar chaves gerenciadas pelo cliente, você poderá alterar a chave de criptografia, a versão da chave e o cofre de chaves, conforme necessário.

Entender o cofre de chaves e os requisitos de chaves

O cofre de chaves e a chave devem atender a esses requisitos para trabalhar com o Azure HPC Cache.

Propriedades do cofre de chaves:

- Assinatura – Use a mesma assinatura usada para o cache.

- Região – O cofre de chaves deve estar na mesma região que o Azure HPC Cache.

- Tipo de preço – a camada Standard é suficiente para uso com o HPC Cache do Azure.

- Exclusão suave – o HPC Cache do Azure ativará a exclusão suave se ela ainda não estiver configurada no cofre de chaves.

- Proteção contra limpeza – a proteção contra limpeza deve ser habilitada.

- Política de acesso – As configurações padrão são suficientes.

- Conectividade de rede – o HPC Cache do Azure deve ser capaz de acessar o Key Vault, independentemente das configurações de ponto de extremidade escolhidas.

Propriedades principais

- Tipo de chave – RSA

- Tamanho da Chave RSA – 2048

- Habilitado – Sim

Permissões de acesso ao cofre de chaves:

O usuário que cria o HPC Cache do Azure deve ter permissões equivalentes à função de colaborador do Key Vault. As mesmas permissões são necessárias para configurar e gerenciar o Azure Key Vault.

Leia o acesso seguro a um cofre de chaves para obter mais informações.

Escolher uma opção de identidade gerenciada para o cache

O HPC Cache usa sua credencial de identidade gerenciada para se conectar ao cofre de chaves.

O HPC Cache do Azure pode usar dois tipos de identidades gerenciadas:

Identidade gerenciada atribuída pelo sistema – uma identidade exclusiva e criada automaticamente para o cache. Essa identidade gerenciada só existe enquanto o HPC Cache existe e não pode ser gerenciada ou modificada diretamente.

Identidade gerenciada atribuída pelo usuário – uma credencial de identidade autônoma que você gerencia separadamente do cache. Você pode configurar uma identidade gerenciada atribuída pelo usuário que tenha exatamente o acesso desejado e usá-la em vários Caches HPC.

Se você não atribuir uma identidade gerenciada ao cache ao criá-la, o Azure criará automaticamente uma identidade gerenciada atribuída pelo sistema para o cache.

Com uma identidade gerenciada atribuída pelo próprio usuário, você pode fornecer uma identidade que já tenha acesso ao seu cofre de chaves. (Por exemplo, ela foi adicionada a uma política de acesso do cofre de chaves ou tem uma função RBAC do Azure que permite o acesso.) Se você usar uma identidade atribuída pelo sistema ou fornecer uma identidade gerenciada que não tenha acesso, será necessário solicitar acesso do cache após a criação. Esta é uma etapa manual, descrita abaixo na etapa 3.

Saiba mais sobre identidades gerenciadas

Conheça as noções básicas do Azure Key Vault

1. Configurar o Azure Key Vault

Você pode configurar um cofre de chaves e uma chave antes de criar o cache ou fazê-lo como parte da criação do cache. Verifique se esses recursos atendem aos requisitos descritos acima.

No momento da criação do cache, você deve especificar um cofre, uma chave e uma versão de chave a serem usadas para a criptografia do cache.

Leia a documentação do Azure Key Vault para obter detalhes.

Note

O Azure Key Vault deve usar a mesma assinatura e estar na mesma região que o Azure HPC Cache. Verifique se a região escolhida dá suporte a ambos os produtos.

2. Criar o cache com chaves gerenciadas pelo cliente habilitadas

Você deve especificar a origem da chave de criptografia ao criar o Azure HPC Cache. Siga as instruções em Criar um HPC Cache do Azure e especifique o cofre de chaves e a chave na página chaves de criptografia de disco . Você pode criar um novo cofre de chaves e uma chave durante a criação do cache.

Dica

Se a página de chaves de criptografia de disco não aparecer, verifique se o cache está em uma das regiões com suporte.

O usuário que cria o cache deve ter privilégios iguais à função de colaborador do Key Vault ou superior.

Clique no botão para habilitar chaves gerenciadas privadamente. Depois de alterar essa configuração, as configurações do cofre de chaves serão exibidas.

Clique em Selecionar um cofre de chaves para abrir a página de seleção de chaves. Escolha ou crie o cofre de chaves e a chave para criptografar dados nos discos desse cache.

Se o Azure Key Vault não aparecer na lista, verifique estes requisitos:

- O cache está na mesma assinatura que o cofre de chaves?

- O cache está na mesma região que o cofre de chaves?

- Há conectividade de rede entre o portal do Azure e o cofre de chaves?

Depois de selecionar um cofre, escolha a chave específica entre as opções disponíveis ou crie uma nova chave. A chave deve ser uma RSA de 2048 bits.

Especifique a versão para a chave selecionada. Saiba mais sobre o controle de versão na documentação do Azure Key Vault.

Essas configurações são opcionais:

Marque a caixa Sempre usar a versão atual da chave se desejar usar a rotação de chaves automática.

Se você quiser usar uma identidade gerenciada específica para esse cache, selecione Usuário atribuído na seção Identidades Gerenciadas e selecione a identidade a ser usada. Leia a documentação de identidades gerenciadas para obter ajuda.

Dica

Uma identidade gerenciada atribuída pelo usuário pode simplificar a criação de cache se você passar uma identidade que já está configurada para acessar o cofre de chaves. Com uma identidade gerenciada atribuída pelo sistema, você deve realizar uma etapa extra após a criação do cache para autorizar a nova identidade gerenciada do sistema do cache a usar o cofre de chaves.

Note

Você não pode alterar a identidade atribuída após criar o cache.

Continue com o restante das especificações e crie o cache, conforme descrito em Criar um HPC Cache do Azure.

3. Autorizar a criptografia do Azure Key Vault do cache (se necessário)

Note

Essa etapa não será necessária se você forneceu uma identidade gerenciada atribuída pelo usuário com acesso ao cofre de chaves quando criou o cache.

Após alguns minutos, o novo HPC Cache do Azure será exibido no portal do Azure. Vá para a página Visão geral para autorizá-lo a acessar o Azure Key Vault e habilitar a criptografia de chave gerenciada pelo cliente.

Dica

O cache pode aparecer na lista de recursos antes que as mensagens de "implantação em andamento" sejam resolvidas. Verifique sua lista de recursos após um minuto ou dois, em vez de aguardar uma notificação de êxito.

Você deve autorizar a criptografia dentro de 90 minutos após a criação do cache. Se você não concluir esta etapa, o cache expirará o tempo limite e falhará. Um cache com falha precisa ser recriado, não pode ser corrigido.

O cache mostra o status aguardando a chave. Clique no botão Habilitar criptografia na parte superior da página para autorizar o cache a acessar o cofre de chaves especificado.

Clique em Habilitar criptografia e clique no botão Sim para autorizar o cache a usar a chave de criptografia. Essa ação também habilita a exclusão suave e a proteção contra remoção (se ainda não estiver habilitada) no cofre de chaves.

Depois que o cache solicita acesso ao cofre de chaves, ele pode criar e criptografar os discos que armazenam dados armazenados em cache.

Depois de autorizar a criptografia, o HPC Cache do Azure passa por mais alguns minutos de instalação para criar os discos criptografados e a infraestrutura relacionada.

Atualizar configurações de chave

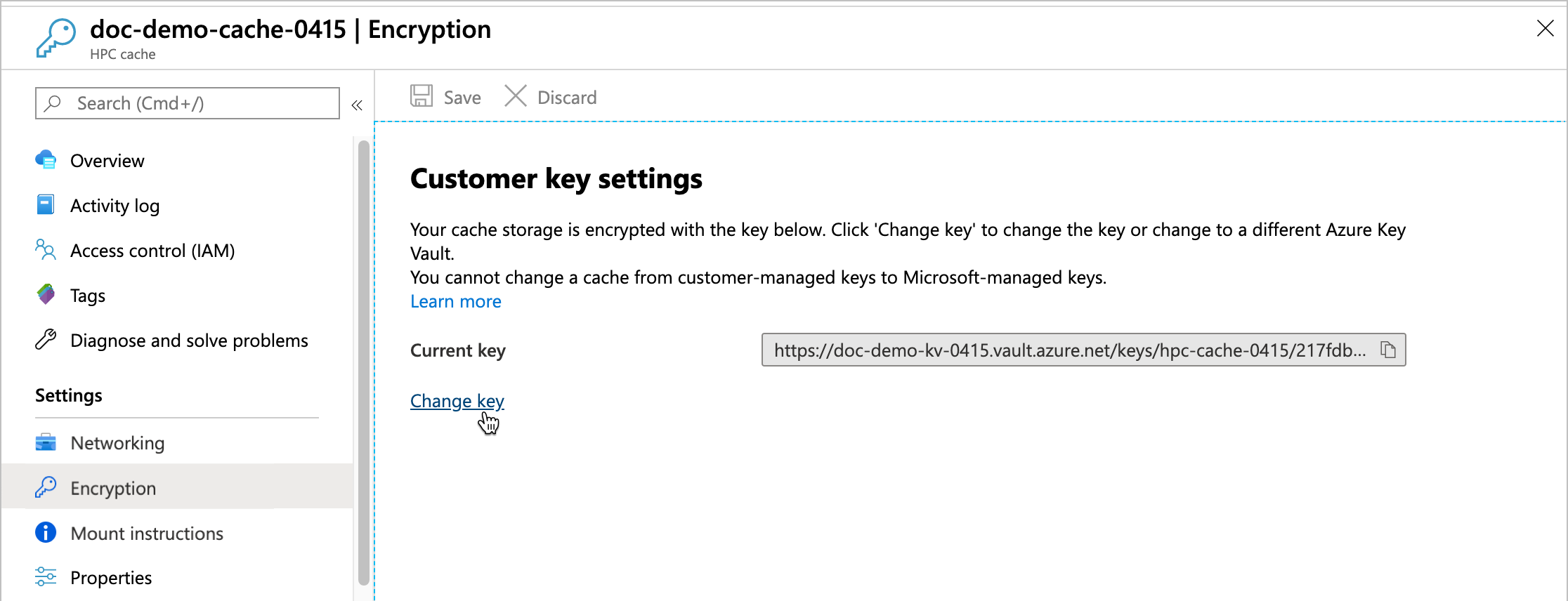

Você pode alterar o cofre de chaves, a chave ou a versão da chave do cache no portal do Azure. Clique no link de configurações de Criptografia do cache para abrir a página de configurações de chave do cliente .

Não é possível alterar um cache entre chaves gerenciadas pelo cliente e chaves gerenciadas pelo sistema.

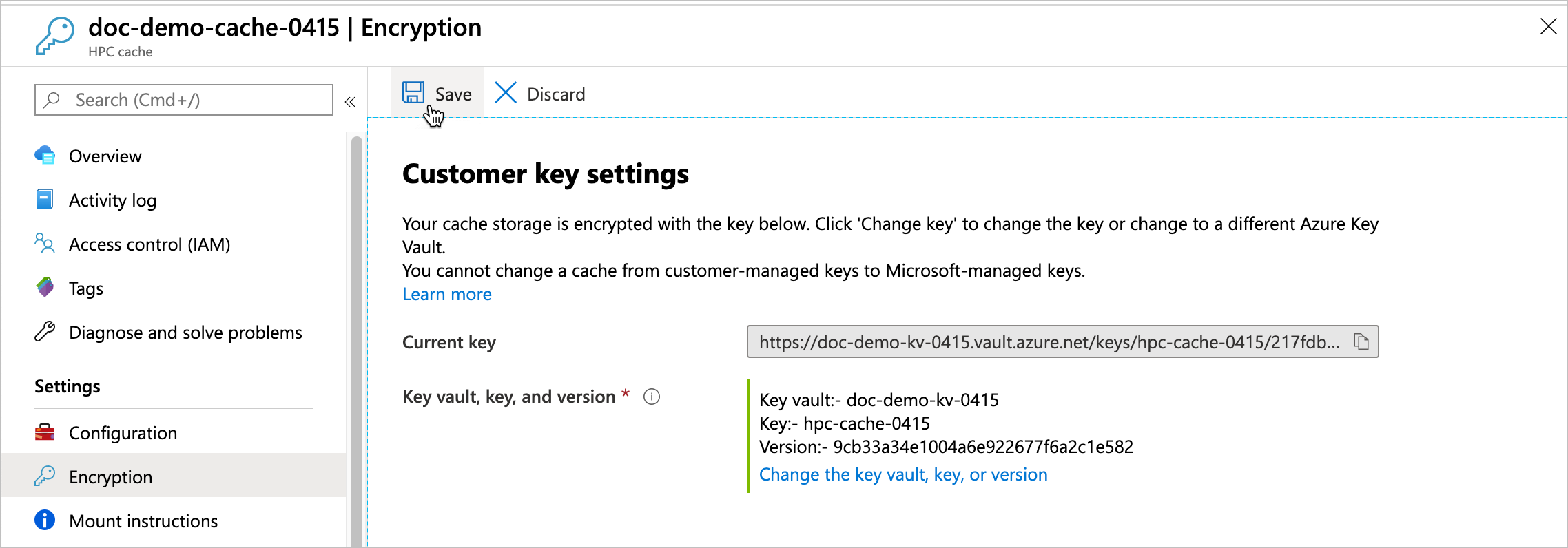

Clique no link Alterar chave e, em seguida , clique em Alterar o cofre de chaves, a chave ou a versão para abrir o seletor de chave.

Os cofres de chaves que estão na mesma assinatura e na mesma região deste cache estão mostrados na lista.

Depois de escolher os novos valores de chave de criptografia, clique em Selecionar. Uma página de confirmação é exibida com os novos valores. Clique em Salvar para finalizar a seleção.

Leia mais sobre chaves gerenciadas pelo cliente no Azure

Estes artigos explicam mais sobre como usar o Azure Key Vault e chaves gerenciadas pelo cliente para criptografar dados no Azure:

- Visão geral da criptografia de armazenamento do Azure

- Criptografia de disco com chaves gerenciadas pelo cliente – Documentação para usar o Azure Key Vault com discos gerenciados, que é um cenário semelhante ao Azure HPC Cache

Próximas Etapas

Depois de criar o Azure HPC Cache e a criptografia autorizada baseada no Key Vault, continue configurando seu cache dando-lhe acesso às fontes de dados.