Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

O bloqueio de saída fornece acesso às URLs e aos pontos de extremidade que um cluster do Red Hat OpenShift no Azure precisa para funcionar com eficiência.

O bloqueio de saída garante que você tenha acesso a URLs, como management.azure.com, para que seja possível criar outro nó de trabalho respaldado pelas VMs do azure. O bloqueio de saída garante o acesso mesmo que o tráfego de saída seja restringido por um dispositivo de firewall ou por outros meios.

O bloqueio de saída usa uma coleção de domínios necessários para que um cluster do Red Hat OpenShift no Azure funcione e as chamadas de proxy para esses domínios por meio do serviço Red Hat OpenShift no Azure. Os domínios, que são específicos da região, não podem ser configurados pelos clientes.

O bloqueio de saída não depende do acesso à Internet do cliente para que os serviços do Red Hat OpenShift no Azure funcionem. Para que os clusters alcancem qualquer serviço do Red Hat OpenShift no Azure, o tráfego de cluster é encerrado por meio de um ponto de extremidade privado do Azure criado no grupo de recursos de cluster em que todos os recursos do Red Hat OpenShift no Azure estão disponíveis.

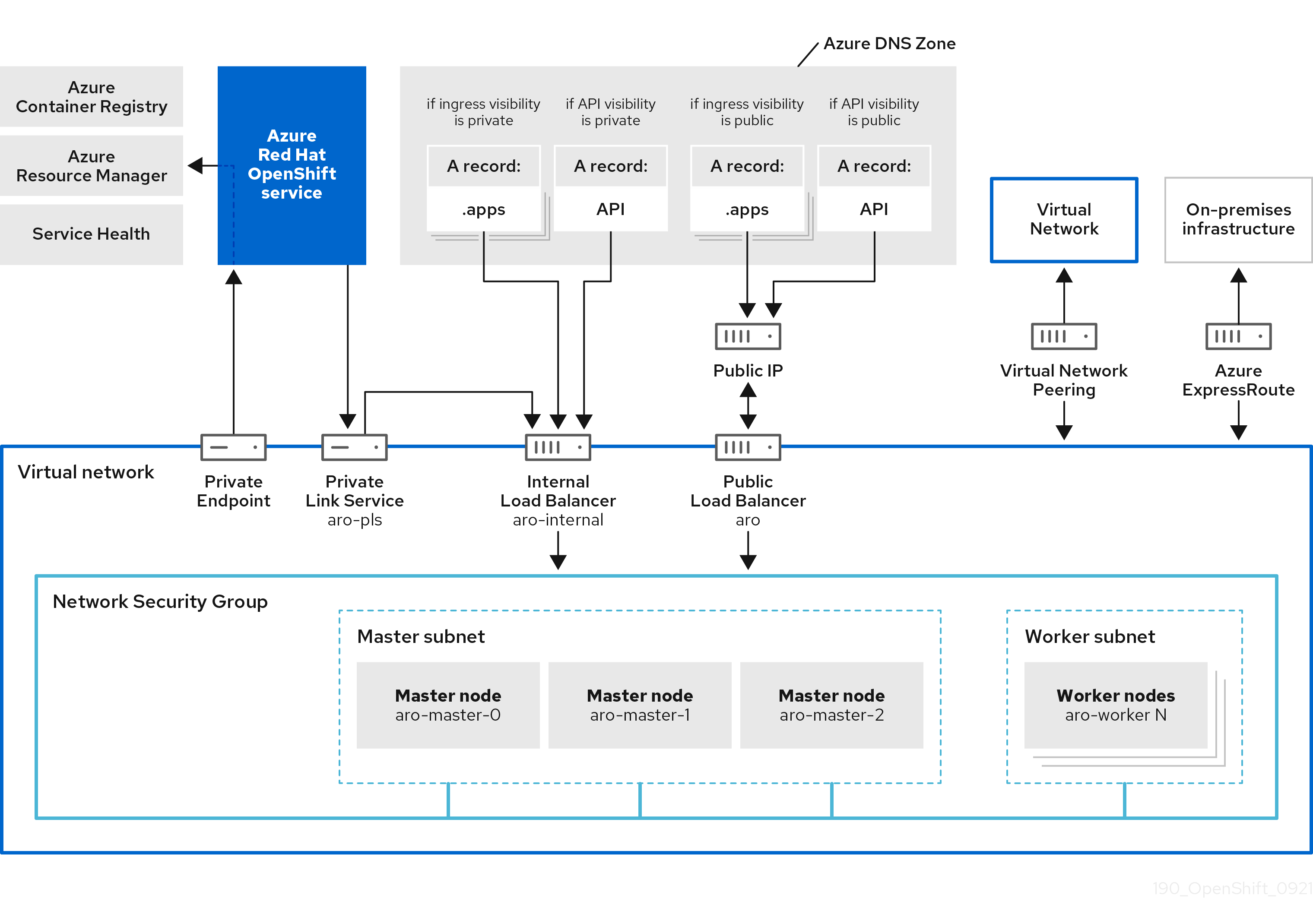

A imagem a seguir exibe as alterações de arquitetura que abrangem o bloqueio de saída.

Um subconjunto conhecido de domínios (que os clusters do Red Hat OpenShift no Azure precisam para funcionar) valida o destino do tráfego do cluster. Por fim, o tráfego passa pelo serviço do Red Hat OpenShift no Azure para se conectar a essas URLs e aos pontos de extremidade.

Habilitar bloqueio de saída

Para isso funcionar, o bloqueio de saída depende da extensão SNI (Indicação de Nome de Servidor) para o protocolo TLS. Todas as cargas de trabalho do cliente que se comunicam com o subconjunto conhecido de domínios devem ter a SNI habilitada.

O bloqueio de saída é habilitado por padrão para nova criação de cluster. No entanto, para habilitar o bloqueio de saída em clusters existentes, você deve ter a SNI habilitada nas cargas de trabalho do cliente. Para habilitar o bloqueio de saída nos clusters existentes, envie um caso de suporte para o Suporte da Microsoft ou para o Suporte do Red Hat.

Verificar se o bloqueio de saída está habilitado em um cluster

Para verificar se o bloqueio de saída está habilitado em um cluster, conecte-se ao cluster do Azure e execute o seguinte comando:

$ oc get cluster.aro.openshift.io cluster -o go-template='{{ if .spec.gatewayDomains }}{{ "Egress Lockdown Feature Enabled" }}{{ else }}{{ "Egress Lockdown Feature Disabled" }}{{ end }}{{ "\n" }}'

Caso o bloqueio de saída esteja habilitado ou desabilitado, você verá uma das seguintes mensagens:

Egress Lockdown Feature EnabledEgress Lockdown Feature Disabled

Relação ao bloqueio de armazenamento

O bloqueio de armazenamento é outro recurso do Red Hat OpenShift no Azure que aprimora a segurança do cluster. As contas de armazenamento criadas com o cluster são configuradas para restringir todo acesso público. As exceções são adicionadas às sub-redes do Provisionador de Recursos do Red Hat OpenShift no Azure, bem como à sub-rede do gateway de bloqueio de saída. Os componentes de cluster que utilizam esse armazenamento, por exemplo, o Registro de imagem do OpenShift, dependem da funcionalidade de bloqueio de saída em vez de acessar as contas de armazenamento diretamente.

Próximas etapas

Para obter mais informações sobre como controlar o tráfego de saída no cluster do Red Hat OpenShift no Azure, consulte Controlar o tráfego de saída para seu cluster do ARO (Red Hat OpenShift no Azure), versão prévia.