Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

O conector de registo do serviço Amazon Web Services (AWS) está disponível em duas versões: o conector legado para registos de dados e gestão do CloudTrail e a nova versão que pode ingerir registos dos seguintes serviços do AWS ao extraí-los de um registo S3 (as ligações são para a documentação do AWS):

- Amazon Virtual Private Cloud (VPC) - Registos do Fluxo de VPC

- Amazon GuardDuty - Resultados

- CloudTrail - do AWSEventos de gestão e dados

- AWS CloudWatch - Registos do CloudWatch

Este separador explica como configurar o conector AWS S3 com um de dois métodos:

- Configuração automática (Recomendado)

- Configuração manual

Pré-requisitos

Tem de ter permissão de escrita na área de trabalho Microsoft Sentinel.

Instale a solução Amazon Web Services a partir do Hub de Conteúdos no Microsoft Sentinel. Para obter mais informações, consulte Detetar e gerir Microsoft Sentinel conteúdo inicial.

Instale o PowerShell e a CLI do AWS no seu computador (apenas para configuração automática):

- Instruções de instalação do PowerShell

- Instruções de instalação para a CLI do AWS (a partir da documentação do AWS)

Certifique-se de que os registos do serviço AWS selecionado utilizam o formato aceite pelo Microsoft Sentinel:

- Amazon VPC: .csv ficheiro no formato GZIP com cabeçalhos; delimitador: espaço.

- Amazon GuardDuty: formatos json-line e GZIP.

- CloudTrail do AWS: .json ficheiro num formato GZIP.

- CloudWatch: .csv ficheiro num formato GZIP sem um cabeçalho. Se precisar de converter os registos neste formato, pode utilizar esta função lambda do CloudWatch.

Configuração automática

Para simplificar o processo de inclusão, Microsoft Sentinel forneceu um script do PowerShell para automatizar a configuração do lado do AWS do conector , os recursos, credenciais e permissões do AWS necessários.

O script:

Cria um fornecedor de identidade Web OIDC para autenticar Microsoft Entra ID utilizadores no AWS. Se já existir um fornecedor de identidade Web, o script adiciona Microsoft Sentinel como uma audiência ao fornecedor existente.

Cria uma função assumida pelo IAM com as permissões mínimas necessárias para conceder aos utilizadores autenticados com OIDC acesso aos seus registos num determinado registo S3 e numa fila SQS.

Permite que os serviços do AWS especificados enviem registos para esse registo S3 e mensagens de notificação para essa fila do SQS.

Se necessário, cria esse registo S3 e essa fila SQS para esta finalidade.

Configura todas as políticas de permissões IAM necessárias e aplica-as à função IAM criada acima.

Para Azure Governamental clouds, um script especializado cria um fornecedor de identidade Web OIDC diferente, ao qual atribui a função assumida pelo IAM.

Instruções

Para executar o script para configurar o conector, utilize os seguintes passos:

No menu de navegação Microsoft Sentinel, selecione Conectores de dados.

Selecione Amazon Web Services S3 na galeria de conectores de dados.

Se não vir o conector, instale a solução Amazon Web Services a partir do Hub de Conteúdos no Microsoft Sentinel.

No painel de detalhes do conector, selecione Abrir página do conector.

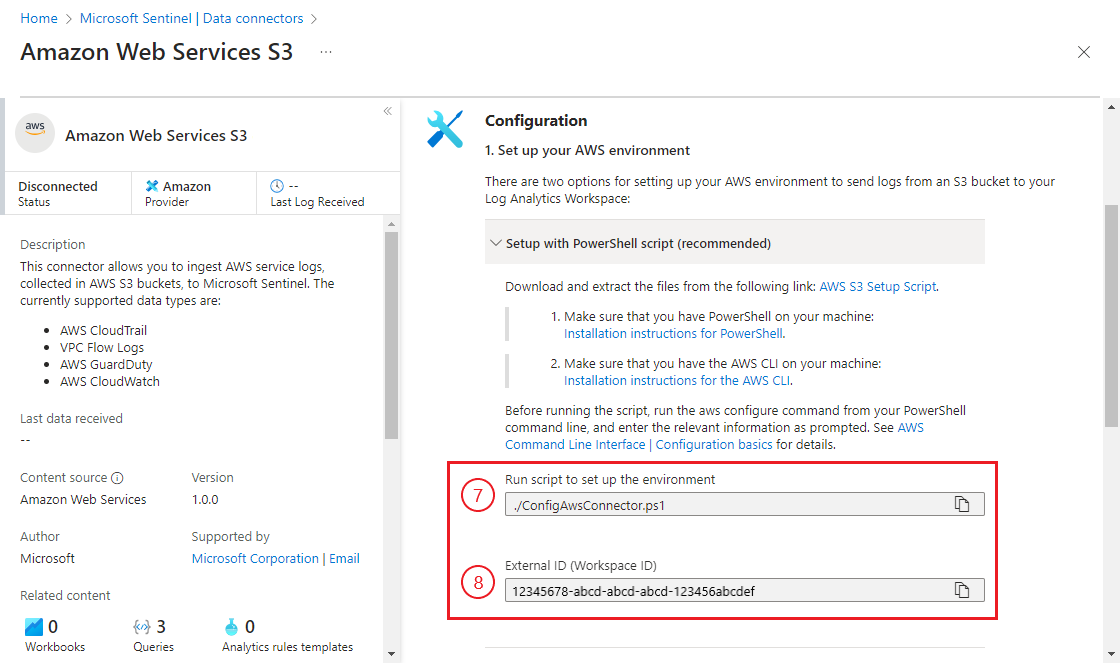

Na secção Configuração , em 1. Configure o ambiente do AWS, expanda Configuração com o script do PowerShell (recomendado).

Siga as instruções apresentadas no ecrã para transferir e extrair o Script de Configuração do AWS S3 (a ligação transfere um ficheiro zip que contém o script de configuração principal e os scripts auxiliares) da página do conector.

Observação

Para ingerir registos do AWS numa nuvem Azure Governamental, transfira e extraia este Script de Configuração do AWS S3 Gov especializado.

Antes de executar o script, execute o comando a

aws configurepartir da linha de comandos do PowerShell e introduza as informações relevantes conforme solicitado. Veja Interface de Linha de Comandos do AWS | Noções básicas de configuração (da documentação do AWS) para obter detalhes.Agora, execute o script. Copie o comando da página do conector (em "Executar script para configurar o ambiente") e cole-o na linha de comandos.

O script pede-lhe para introduzir o ID da Área de Trabalho. Este ID é apresentado na página do conector. Copie-o e cole-o na linha de comandos do script.

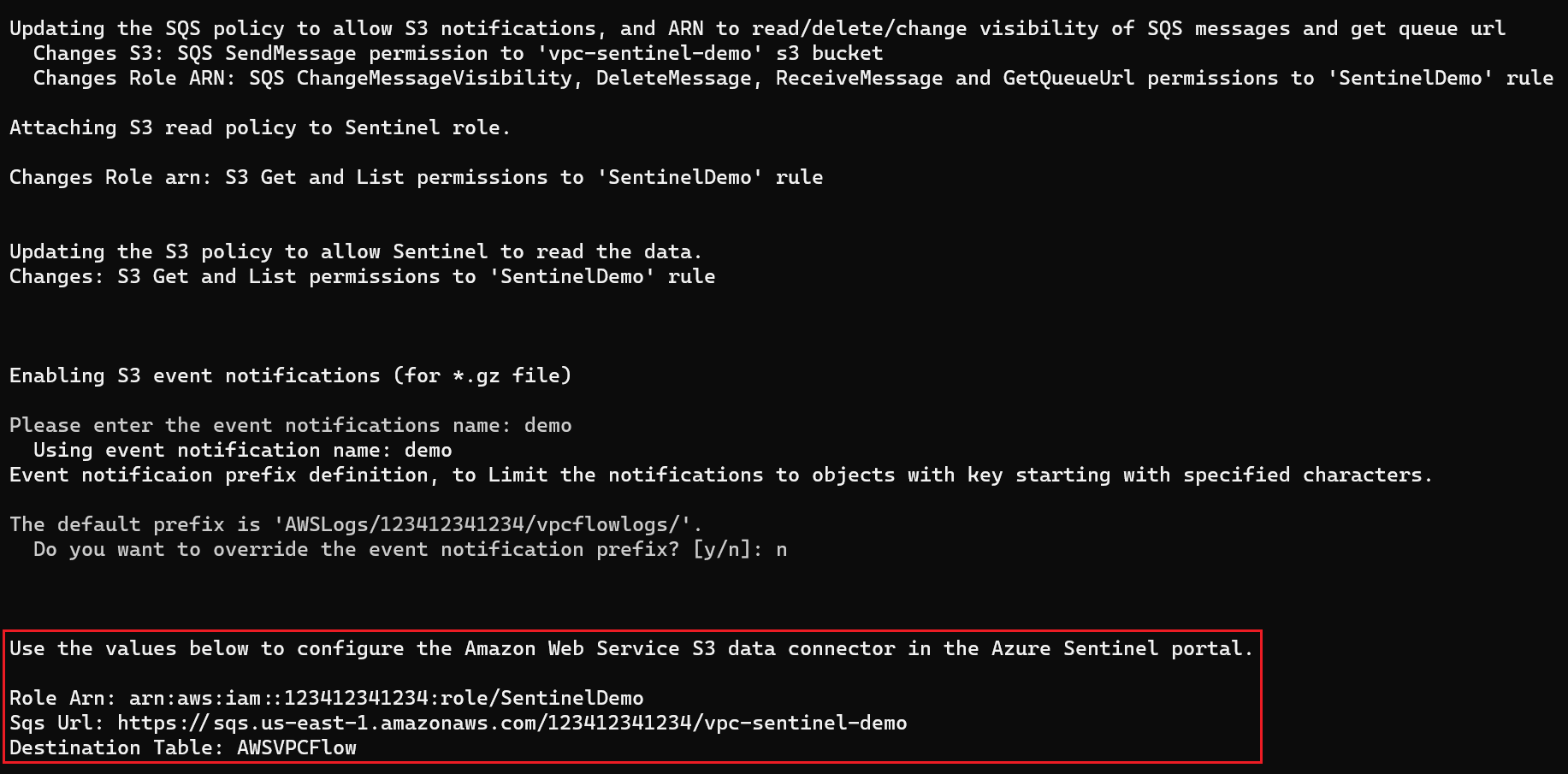

Quando o script terminar de ser executado, copie o ARN da Função e o URL do SQS a partir da saída do script (veja o exemplo na primeira captura de ecrã abaixo) e cole-os nos respetivos campos na página do conector abaixo de 2. Adicione ligação (veja a segunda captura de ecrã abaixo).

Selecione um tipo de dados na lista pendente Tabela de destino. Isto indica ao conector que registos do serviço AWS esta ligação está a ser estabelecida para recolher e em que tabela do Log Analytics armazena os dados ingeridos. Em seguida, selecione Adicionar ligação.

Observação

O script pode demorar até 30 minutos a concluir a execução.

Configuração manual

Recomendamos que utilize o script de configuração automática para implementar este conector. Se, por qualquer motivo, não quiser tirar partido desta conveniência, siga os passos abaixo para configurar o conector manualmente.

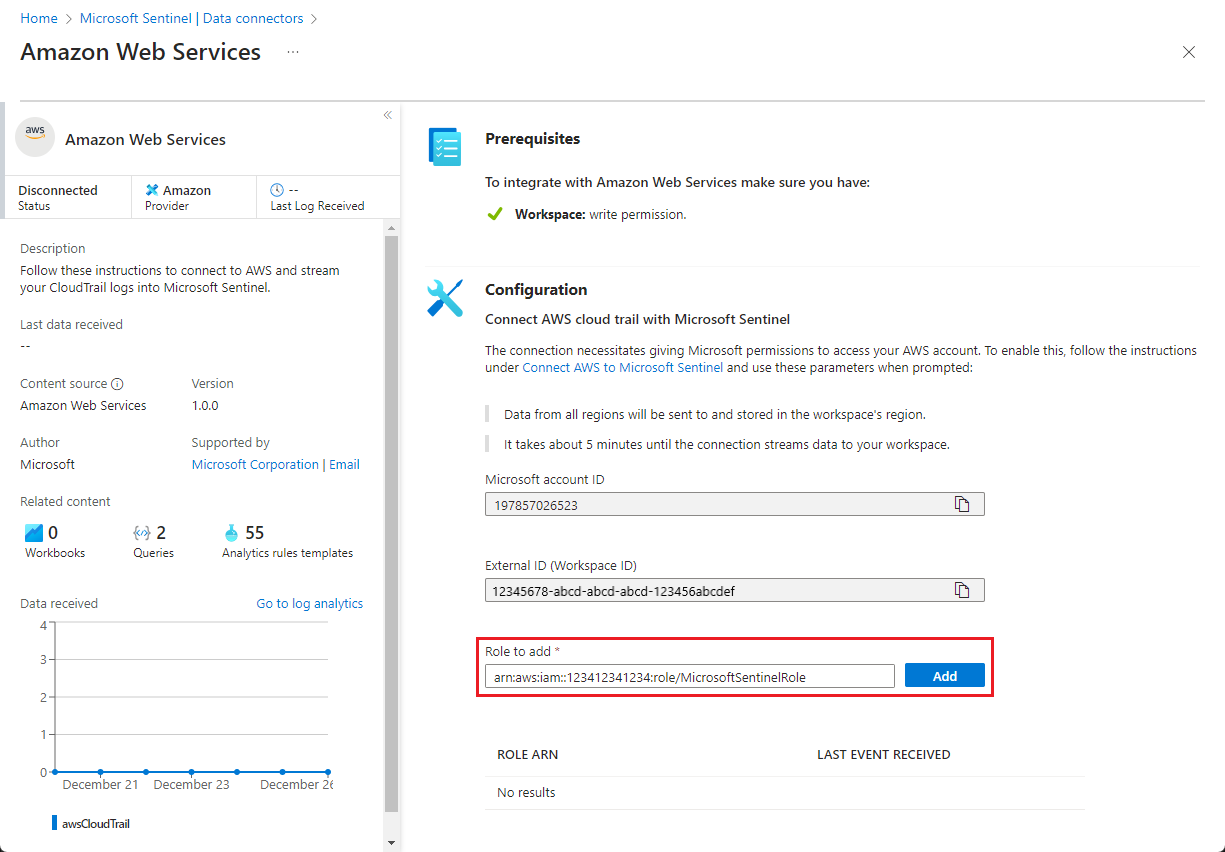

Configure o ambiente do AWS conforme descrito em Configurar o ambiente do Amazon Web Services para recolher registos do AWS para Microsoft Sentinel.

Na consola do AWS:

Introduza o serviço Gestão de Identidades e Acessos (IAM) e navegue para a lista de Funções. Selecione a função que criou acima.

Copie o ARN para a área de transferência.

Introduza o Serviço fila simples, selecione a fila SQS que criou e copie o URL da fila para a área de transferência.

No Microsoft Sentinel, selecione Conectores de dados no menu de navegação.

Selecione Amazon Web Services S3 na galeria de conectores de dados.

Se não vir o conector, instale a solução Amazon Web Services a partir do Hub de Conteúdos no Microsoft Sentinel. Para obter mais informações, consulte Detetar e gerir Microsoft Sentinel conteúdo inicial.

No painel de detalhes do conector, selecione Abrir página do conector.

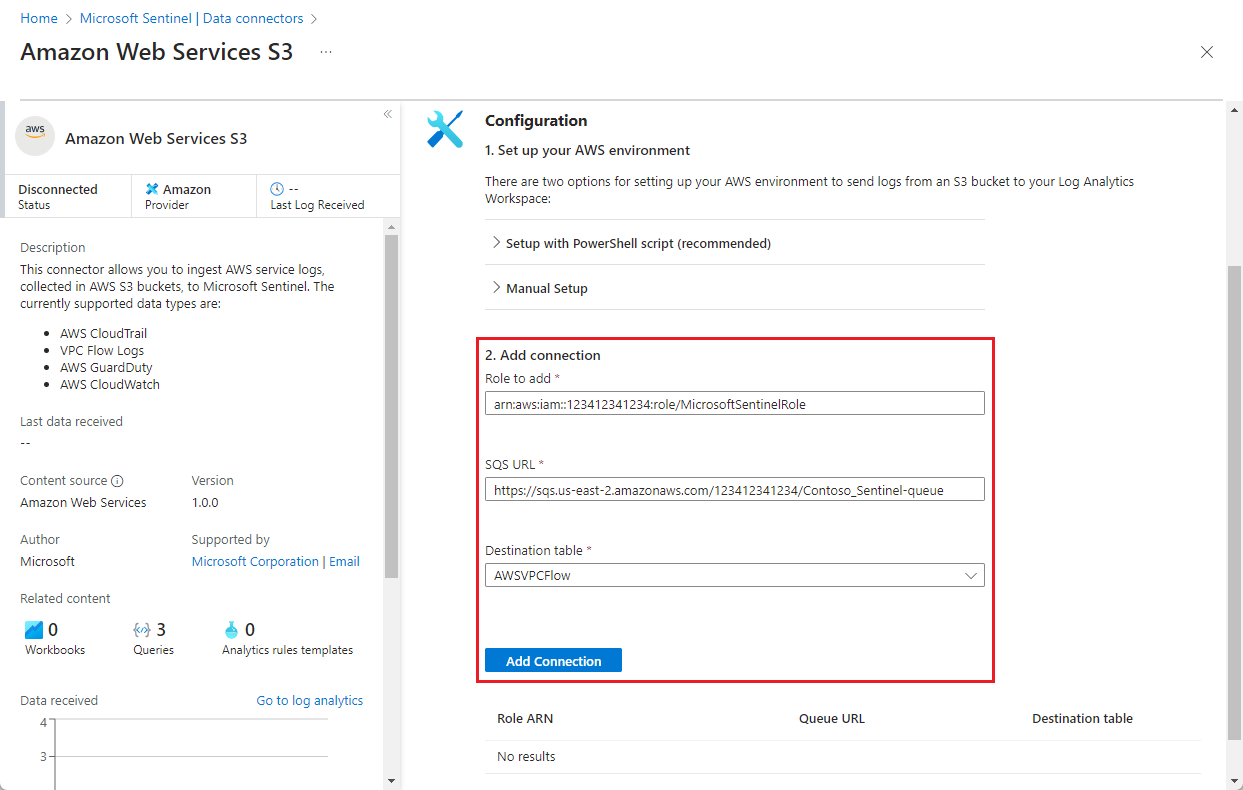

Menos de 2. Adicionar ligação:

- Cole o ARN da função IAM que copiou há dois passos na Função para adicionar o campo.

- Cole o URL da fila do SQS que copiou no último passo para o campo URL do SQS .

- Selecione um tipo de dados na lista pendente Tabela de destino. Isto indica ao conector que registos do serviço AWS esta ligação está a ser estabelecida para recolher e em que tabela do Log Analytics armazena os dados ingeridos.

- Selecione Adicionar ligação.

Problemas conhecidos e resolução de problemas

Problemas conhecidos

Diferentes tipos de registos podem ser armazenados no mesmo registo S3, mas não devem ser armazenados no mesmo caminho.

Cada fila SQS deve apontar para um tipo de mensagem. Se quiser ingerir resultados do GuardDuty e registos de fluxo de VPC, configure filas separadas para cada tipo.

Uma única fila SQS só pode servir um caminho num registo S3. Se estiver a armazenar registos em vários caminhos, cada caminho requer a sua própria fila de SQS dedicada.

Solução de problemas

Saiba como resolver problemas de conectores do Amazon Web Services S3.

Enviar eventos formatados do CloudWatch para o S3 com uma função lambda (opcional)

Se os registos do CloudWatch não estiverem no formato aceite pelo Microsoft Sentinel - .csv ficheiro num formato GZIP sem cabeçalho - utilize uma função lambda para ver o código fonte no AWS para enviar eventos do CloudWatch para um registo S3 no formato aceite.

A função lambda utiliza o runtime python 3.12 e x86_64 arquitetura.

Para implementar a função lambda:

Na Consola de Gestão do AWS, selecione o serviço lambda.

Selecione Criar função.

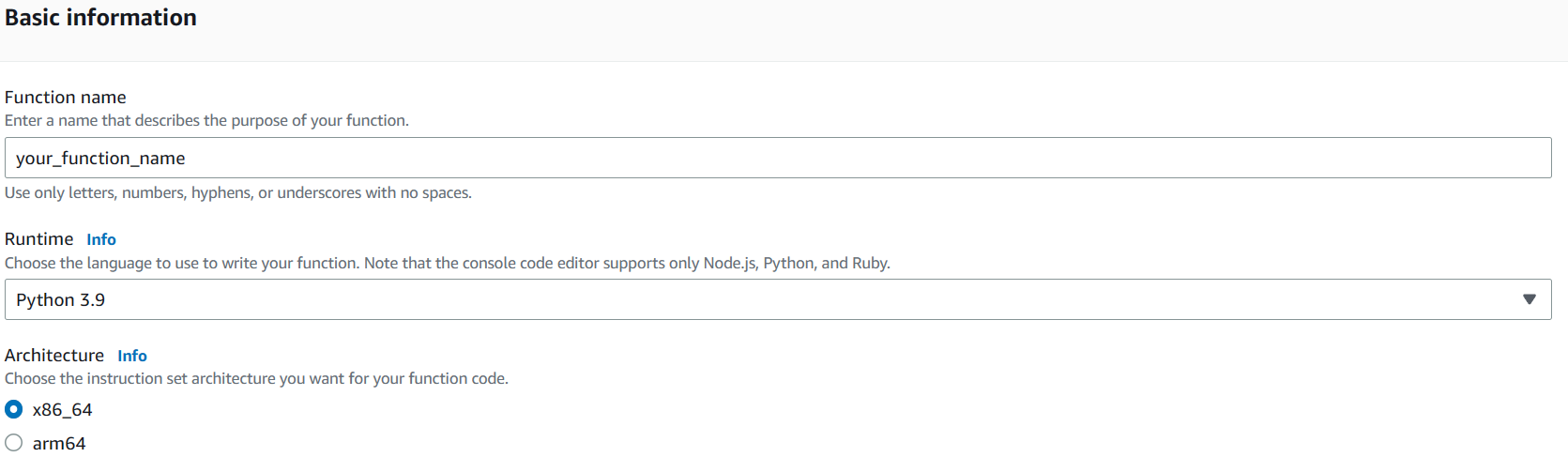

Escreva um nome para a função e selecione Python 3.12 como runtime e x86_64 como a arquitetura.

Selecione Criar função.

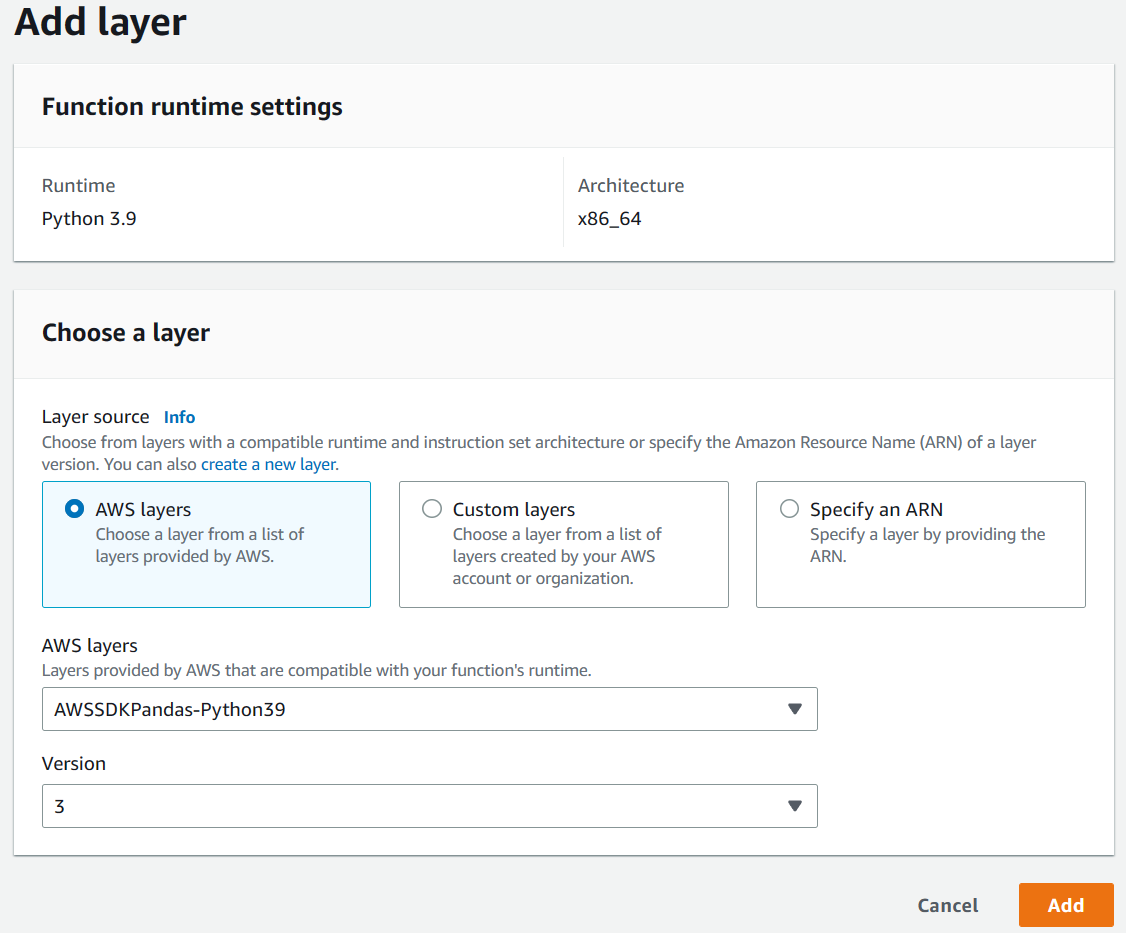

Em Escolher uma camada, selecione uma camada e selecione Adicionar.

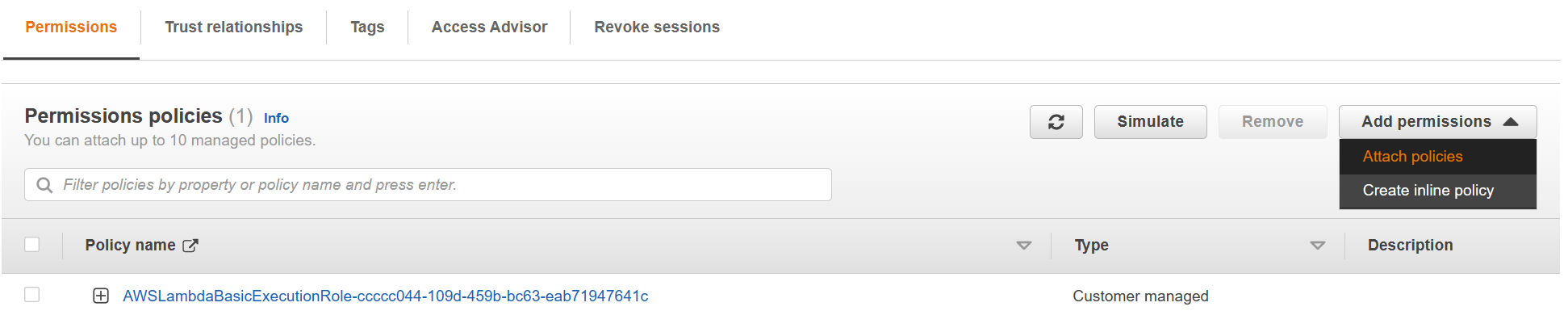

Selecione Permissões e, em Função de execução, selecione Nome da função.

Em Políticas de permissões, selecione Adicionar permissões>Anexar políticas.

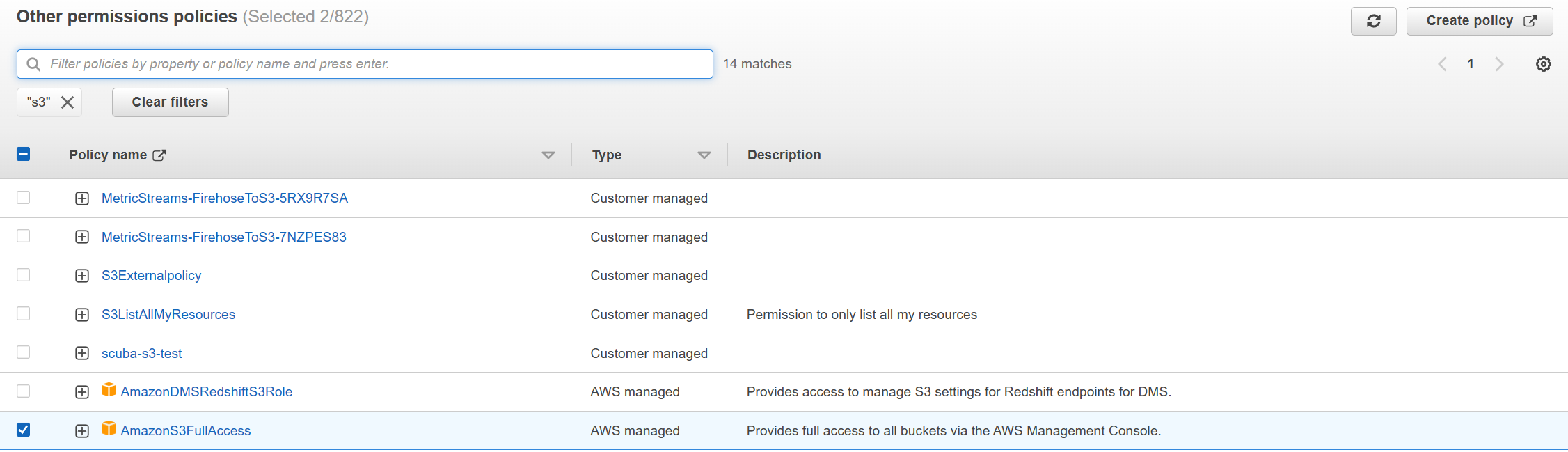

Procure as políticas AmazonS3FullAccess e CloudWatchLogsReadOnlyAccess e anexe-as.

Regresse à função, selecione Código e cole a ligação de código em Código fonte.

Os valores predefinidos para os parâmetros são definidos com variáveis de ambiente. Se necessário, pode ajustar manualmente estes valores diretamente no código.

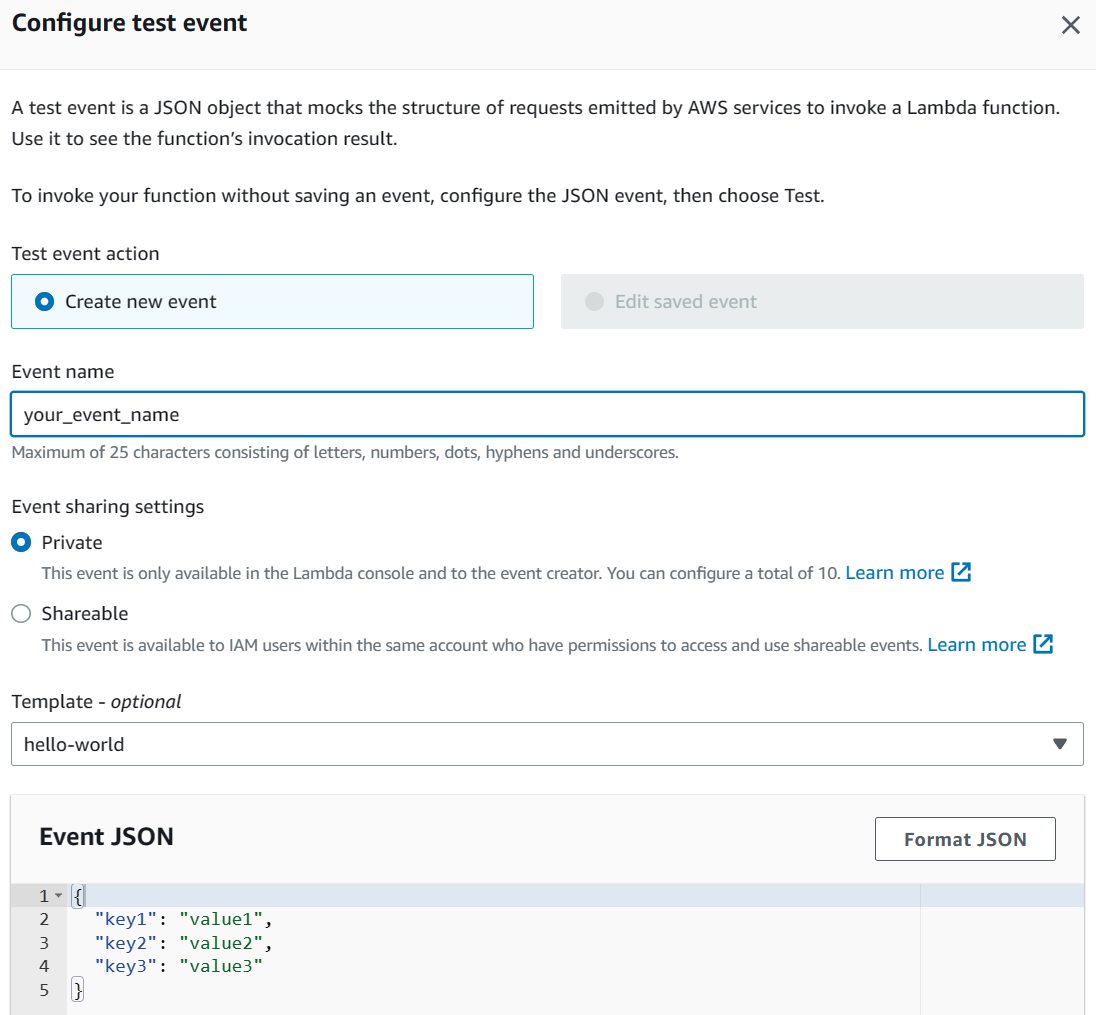

Selecione Implementar e, em seguida, selecione Testar.

Crie um evento preenchendo os campos necessários.

Selecione Testar para ver como o evento aparece no registo S3.

Próximas etapas

Neste documento, aprendeu a ligar-se aos recursos do AWS para ingerir os respetivos registos no Microsoft Sentinel. Para saber mais sobre Microsoft Sentinel, consulte os seguintes artigos:

- Saiba como obter visibilidade sobre os seus dados e potenciais ameaças.

- Comece a detetar ameaças com Microsoft Sentinel.

- Utilize livros para monitorizar os seus dados.