Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Tempo estimado: 5 minutos

Implante seu agente e conceda-lhe acesso aos recursos do Azure.

O que você realiza

Ao final desta etapa, seu agente é:

- Implantado em sua assinatura do Azure

- Acesso concedido a todos os recursos selecionados durante a instalação (você pode adicionar mais tarde)

- Pronto para responder perguntas sobre sua infraestrutura

Pré-requisitos

| Requisito | Detalhes |

|---|---|

| assinatura do Azure | Assinatura ativa com o provedor de recursos Microsoft.App registrado. |

| Permissões | Função de Proprietário ou Administrador de Acesso de Usuário na assinatura (necessário para atribuir funções de RBAC à identidade gerenciada do agente). |

| Grupo de recursos | Grupo de recursos existente ou crie um durante a instalação. |

| Acesso à rede |

*.azuresre.ai deve ser permitido pelo firewall. Consulte os requisitos de rede. |

| Região | Sua assinatura deve permitir a criação de recursos na Suécia Central, Leste dos EUA 2 ou Leste da Austrália. |

Observação

Se o botão Criar não estiver disponível ou a implantação falhar com "DeploymentNotFound", registre o provedor de recursos:

az provider register --namespace "Microsoft.App"

Em seguida, tente criar o agente novamente.

Abrir o assistente de criação

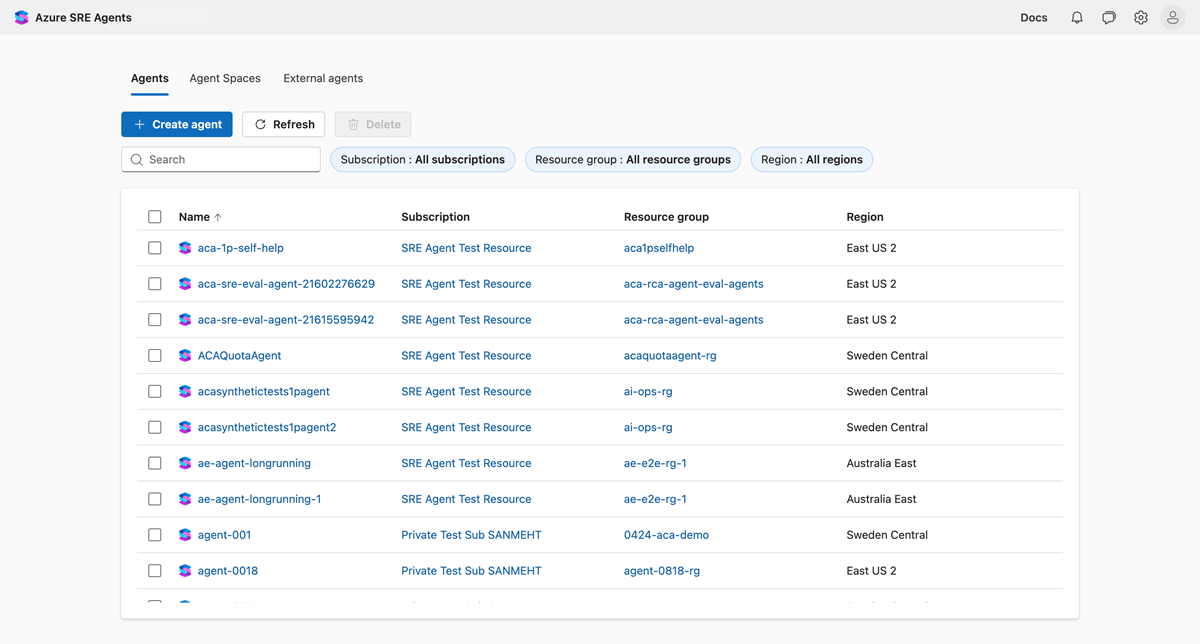

Vá para sre.azure.com.

Se você não estiver conectado, verá a página de destino com uma visão geral dos recursos do Agente SRE, demonstrações e recursos para iniciantes. Selecione Entrar para continuar.

Depois de entrar, selecione Criar agente.

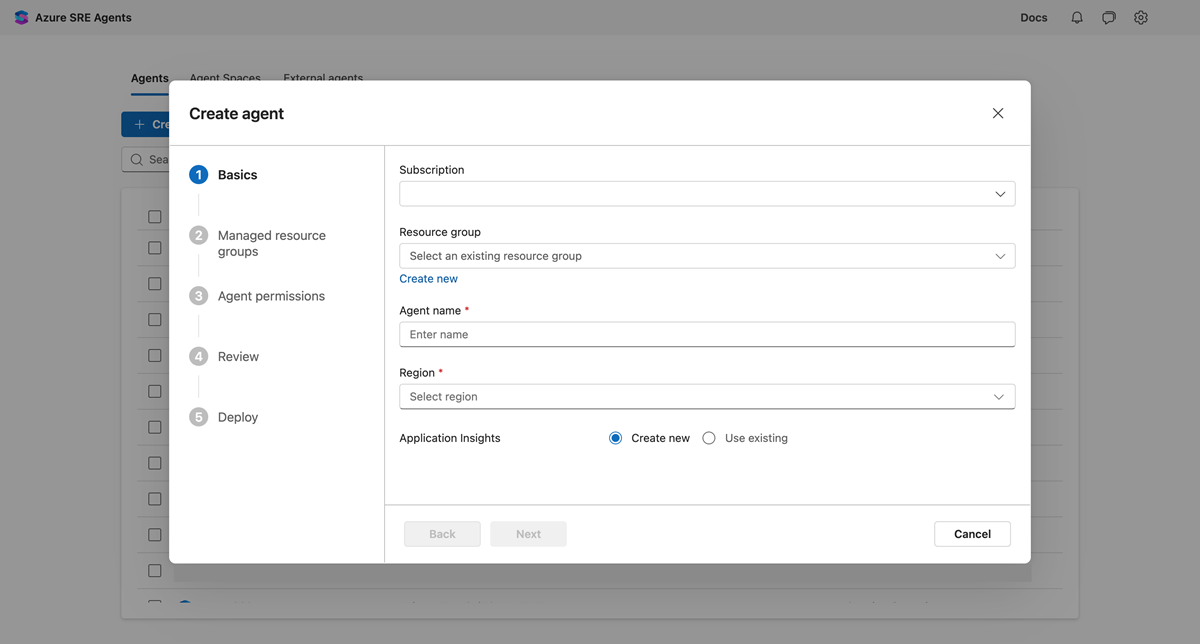

Configurar configurações básicas

Preencha os campos obrigatórios para o seu agente.

| Campo | O que inserir |

|---|---|

| Subscription | Sua assinatura do Azure |

| Grupo de recursos | Escolher existente ou criar novo |

| Nome do agente | Nome descritivo (por exemplo, prod-monitoring) |

| Região | Suécia Central, Leste dos EUA 2 ou Leste da Austrália |

| Application Insights | Criar novo (recomendado) |

Selecione Próximo.

Selecionar grupos de recursos para monitorar (opcional)

Escolha quais recursos do Azure seu agente pode acessar. Esta etapa é opcional. Você pode ignorá-lo e conceder acesso mais tarde. Para obter mais informações, consulte Alternativa: acesso no nível da assinatura.

Observação

Você precisa de permissões de Proprietário ou Administrador de Acesso de Usuário em qualquer grupo de recursos que você deseja atribuir ao agente.

- Selecione grupos de recursos que contêm seus aplicativos, bancos de dados ou infraestrutura.

- Use filtros para localizar grupos específicos entre assinaturas.

- Selecione vários grupos de recursos conforme necessário.

Observação

O agente obtém acesso de leitura aos recursos nesses grupos, incluindo logs, métricas e configurações. Ele não pode fazer alterações, a menos que você conceda permissões privilegiadas mais tarde.

Dica

Selecione um ou dois grupos de recursos para iniciar ou ignore esta etapa inteiramente. Você pode adicionar mais recursos posteriormente a partir derecursos gerenciados de >.

Selecione Próximo.

Escolher um nível de permissão

Defina o nível de permissão para os grupos de recursos gerenciados selecionados. Se você pulou a etapa anterior, essas permissões ainda não se aplicam a nada, mas você ainda precisa concluir esta etapa.

| Nível | O que significa | Quando usar |

|---|---|---|

| Leitor (recomendado) | O agente só pode ler. As ações exigem sua aprovação. | Comece aqui para obter a opção mais segura. |

| Privilégiado | O agente pode executar ações aprovadas diretamente. | Depois de confiar no agente. |

O assistente mostra quais funções do Azure RBAC são atribuídas (Leitor de Log Analytics, Leitor de Monitoramento, Usuário de Cluster do AKS e outros).

Dica

Para controlar se as ações são executadas automaticamente ou exigem aprovação, consulte modos de execução.

Selecione Próximo.

Examinar e implantar

Conclua o processo de implantação.

- Examine sua configuração.

- Selecione Criar.

- Aguarde alguns minutos para a implantação.

- Selecione Chat com o agente quando a implantação for concluída.

Verificar se funciona

Faça uma pergunta ao seu agente para confirmar se ele pode ver seus recursos.

What Azure resources can you see?

Você deve ver um resumo como "Encontrei 251 recursos em 3 grupos de recursos, incluindo 5 Aplicativos de Contêiner, 2 clusters do AKS..."

Seu agente também mostra:

- Uma tabela de grupos de recursos com grupos monitorados

- Análise de recursos por tipo

- Prompts sugeridos adaptados para seus recursos

Resumo

Seu agente agora tem acesso de leitura aos recursos em seus grupos de recursos selecionados, pode consultar logs e métricas do Azure Monitor para esses recursos e está pronto para responder perguntas sobre sua infraestrutura.

Alternativa: acesso no nível da assinatura

Se você pulou a etapa de seleção do grupo de recursos ou deseja acesso mais amplo do que grupos de recursos individuais, você pode conceder ao agente acesso de Leitor em toda a sua assinatura.

- Vá para Configurações>Básico em seu agente.

- Selecione o link de identidade gerenciada para abri-lo no portal do Azure.

- Navegue até o controle de acesso (IAM) da sua assinatura.

- Adicione uma atribuição de função de Leitor para a identidade gerenciada do agente.

Essa abordagem fornece ao agente visibilidade de todos os recursos na assinatura sem selecionar grupos de recursos individuais.

Próxima etapa

Conteúdo relacionado

- Permissões e funções: modelo de permissão detalhado

- Funções de usuário: Quem pode acessar seu agente e o que pode fazer

- Modos de execução: controlar a quantidade de autonomia que seu agente tem

- Regiões com suporte: lista completa das regiões disponíveis

- Diagnóstico de observabilidade do Azure: o que seu agente pode fazer com o acesso do Azure