Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo se concentra em habilitar e configurar o Microsoft Entra ID (antigo Azure AD) para autenticar identidades de usuários híbridas, que são identidades do AD DS locais que são sincronizadas com o Microsoft Entra ID usando o Microsoft Entra Connect ou sincronização em nuvem do Microsoft Entra Connect.. Identidades somente na nuvem não são suportadas atualmente.

Essa configuração permite que usuários híbridos acessem compartilhamentos de arquivos do Azure usando a autenticação Kerberos, usando o Microsoft Entra ID para emitir os tíquetes Kerberos necessários para acessar o compartilhamento de arquivos com o protocolo SMB. Isso significa que seus usuários finais podem acessar compartilhamentos de arquivos do Azure pela Internet sem precisar de conectividade de rede desimpedida com controladores de domínio de clientes híbridos e associados ao Microsoft Entra. No entanto, a configuração de listas de controle de acesso (ACLs)/permissões de nível de diretório e arquivo do Windows para um usuário ou grupo requer conectividade de rede irrestrita com o controlador de domínio local.

Para obter mais informações sobre opções com suporte e considerações, veja Visão geral das opções de autenticação baseada em identidade dos Arquivos do Azure para acesso SMB. Para mais informações, veja esse mergulho profundo.

Importante

Você só pode usar um método do AD para autenticação baseada em identidade com o Arquivos do Azure. Se a autenticação Kerberos do Microsoft Entra para identidades híbridas não atender aos seus requisitos, você poderá usar o Serviço de Domínio do Active Directory (AD DS) local ou o Serviços de Domínio do Microsoft Entra. As etapas de configuração e os cenários suportados são diferentes para cada método.

Aplica-se a

| Modelo de gestão | Modelo de cobrança | Camada de mídia | Redundância | PME | NFS (Nota Fiscal de Serviços) |

|---|---|---|---|---|---|

| Microsoft.Storage | Provisionado v2 | HDD (padrão) | Local (LRS) |

|

|

| Microsoft.Storage | Provisionado v2 | HDD (padrão) | Zona (ZRS) |

|

|

| Microsoft.Storage | Provisionado v2 | HDD (padrão) | Localização geográfica (GRS) |

|

|

| Microsoft.Storage | Provisionado v2 | HDD (padrão) | GeoZone (GZRS) |

|

|

| Microsoft.Storage | Provisionado v1 | SSD (de alta qualidade) | Local (LRS) |

|

|

| Microsoft.Storage | Provisionado v1 | SSD (de alta qualidade) | Zona (ZRS) |

|

|

| Microsoft.Storage | Pagamento Conforme o Uso | HDD (padrão) | Local (LRS) |

|

|

| Microsoft.Storage | Pagamento Conforme o Uso | HDD (padrão) | Zona (ZRS) |

|

|

| Microsoft.Storage | Pagamento Conforme o Uso | HDD (padrão) | Localização geográfica (GRS) |

|

|

| Microsoft.Storage | Pagamento Conforme o Uso | HDD (padrão) | GeoZone (GZRS) |

|

|

Pré-requisitos

Antes de habilitar a autenticação Microsoft Entra Kerberos via SMB para compartilhamentos de arquivos do Azure, certifique-se de ter concluído os seguintes pré-requisitos.

Pré-requisitos mínimos

Os seguintes pré-requisitos são obrigatórios. Sem eles, você não poderá autenticar usando o Microsoft Entra ID.

Sua conta de armazenamento do Azure não pode ser autenticada com o Microsoft Entra ID e um segundo método, como AD DS ou Microsoft Entra Domain Services. Se você já escolheu outro método de AD para sua conta de armazenamento, desabilite-o antes de habilitar o Microsoft Entra Kerberos.

Atualmente, esse recurso não oferece suporte a contas de usuário que você cria e gerencia somente no Microsoft Enterprise ID. As contas de usuário devem ser identidades de usuário híbridas, o que significa que você também precisará do AD DS e da sincronização na nuvem do Microsoft Entra Connect ou do Microsoft Entra Connect. Você deve criar essas contas no Active Directory e sincronizá-las ao Microsoft Entra ID. Para atribuir permissões de Controle de Acesso Baseado em Função (RBAC) do Azure para o compartilhamento de arquivos do Azure a um grupo de usuários, você deve criar o grupo no Active Directory e sincronizá-lo com o Microsoft Entra ID.

O serviço de descoberta automática de proxy da Web WinHTTP (

WinHttpAutoProxySvc) e o serviço auxiliar de IP (iphlpsvc) são necessários. O estado deles deve ser definido como em execução.Você deve desabilitar a autenticação multifator (MFA) no aplicativo Microsoft Entra que representa a conta de armazenamento. Para obter instruções, veja Desabilitar autenticação multifator na conta de armazenamento.

Atualmente, esse recurso não oferece suporte ao acesso entre locatários para usuários B2B ou convidados. Usuários de um locatário do Microsoft Entra diferente do configurado não poderão acessar o compartilhamento de arquivos.

Com o Microsoft Entra Kerberos, a criptografia do tíquete Kerberos é sempre AES-256. Mas você pode definir a criptografia do canal SMB que melhor se adapta às suas necessidades.

Pré-requisitos do sistema operacional e do domínio

Os pré-requisitos a seguir são necessários para o fluxo de autenticação padrão do Microsoft Entra Kerberos, conforme descrito neste artigo. Se alguns ou todos os computadores cliente não atenderem a eles, você ainda poderá habilitar a autenticação do Microsoft Entra Kerberos para compartilhamentos de arquivos SMB, mas também precisará configurar uma confiança na nuvem para permitir que esses clientes acessem compartilhamentos de arquivos.

Requisitos do sistema operacional:

- Windows 11 Enterprise/Pro, sessão única ou múltipla.

- Windows 10 Enterprise/Pro, sessão única ou múltipla, versões 2004 ou posteriores com as últimas atualizações cumulativas instaladas, especialmente a KB5007253 - Visualização da atualização cumulativa de 2021-11 para Windows 10.

- Windows Server, versão 2022 com as últimas atualizações cumulativas instaladas, especialmente a KB5007254 - Visualização da atualização cumulativa de 2021-11 para o sistema operacional do servidor Microsoft versão 21H2.

Para saber como criar e configurar uma VM do Windows e efetuar login usando a autenticação baseada no ID do Microsoft Entra, veja Fazer login em uma máquina virtual do Windows no Azure usando o ID do Microsoft Entra.

Os clientes devem estar associados ao Microsoft Entra ou Microsoft Entra híbrido associado. Eles não podem ser associados ao Microsoft Enterprise Domain Services ou associados somente ao AD.

Disponibilidade regional

Este recurso é suportado nas nuvens Azure Public, Azure US Gov e Azure China 21Vianet.

Habilitar autenticação Microsoft Entra Kerberos para contas de usuários híbridas

Você pode habilitar a autenticação Microsoft Entra Kerberos no Arquivos do Azure para contas de usuário híbridas usando o portal do Azure, o PowerShell ou o CLI do Azure

Para habilitar a autenticação Microsoft Entra Kerberos usando o portal do Azure, siga essas etapas.

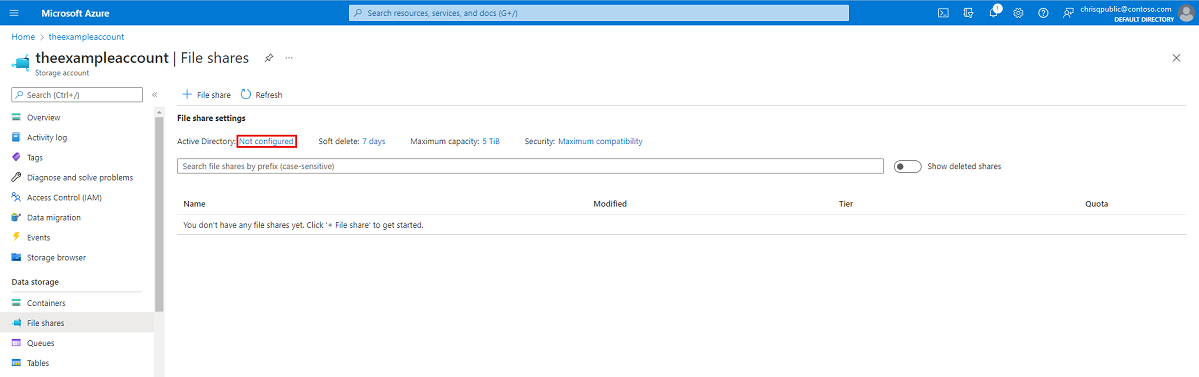

Entre no portal do Azure e selecione a conta de armazenamento para a qual deseja habilitar a autenticação Microsoft Entra Kerberos.

Em Armazenamento de dados, selecione Compartilhamentos de arquivos.

Ao lado do Active Directory, selecione o status da configuração (por exemplo, Não configurado).

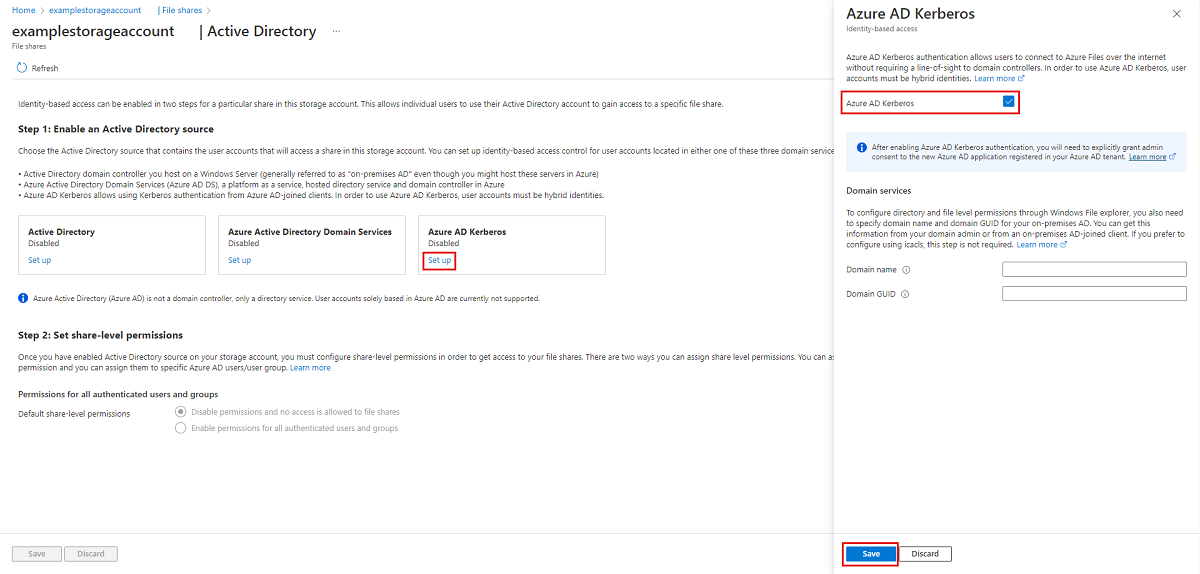

Em Microsoft Entra Kerberos, selecione Configurar.

Marque a caixa de seleção Microsoft Entra Kerberos.

Opcional: Se quiser configurar permissões em nível de diretório e arquivo por meio do Windows File Explorer, você deverá especificar o nome de domínio e o GUID de domínio para seu AD local. Você pode obter essas informações com o administrador do seu domínio ou executando o seguinte cmdlet do PowerShell do Active Directory em um cliente ingressado no AD local:

Get-ADDomain. Seu nome de domínio deve ser listado na saída emDNSRoote seu GUID de domínio deve ser listado emObjectGUID. Se preferir configurar permissões de diretório e nível de arquivo usando icacls, você pode pular essa etapa. Entretanto, se você quiser usar icacls, o cliente precisará de conectividade de rede desimpedida com o AD local.Clique em Salvar.

Aviso

Se você tiver habilitado anteriormente a autenticação Kerberos do Microsoft Entra por meio de etapas de visualização limitada manual para armazenar perfis do FSLogix no Arquivos do Azure para VMs associadas ao Microsoft Entra, a senha da entidade de serviço da conta de armazenamento será definida para expirar a cada seis meses. Depois que a senha expirar, os usuários não poderão obter tickets Kerberos para o compartilhamento de arquivos. Para atenuar isso, consulte "Erro - A senha principal do serviço expirou no ID do Microsoft Entra" em Erros potenciais ao habilitar a autenticação Kerberos do Microsoft Entra para usuários híbridos.

Conceder consentimento administrativo ao novo principal de serviço

Depois de habilitar a autenticação Kerberos do Microsoft Entra, você precisará conceder explicitamente o consentimento do administrador ao novo aplicativo Microsoft Entra registrado no seu locatário do Microsoft Entra. Este principal de serviço é gerado automaticamente e não é usado para autorização do compartilhamento de arquivos, portanto, não faça nenhuma edição no principal de serviço além daquelas documentadas aqui. Se fizer isso, você poderá receber um erro.

Você pode configurar as permissões da API no portal do Azure seguindo essas etapas:

- Abra o Microsoft Entra ID.

- No o menu de serviço, em Gerenciar, selecione a opção Registros de aplicativo.

- Selecionar Todos os Aplicativos.

- Selecione o aplicativo com o nome correspondente [conta de armazenamento]

<your-storage-account-name>.file.core.windows.net. - No menu de serviço, em Gerenciar, selecione Permissões da API.

- Selecione Conceder consentimento de administrador para [Nome do diretório] para conceder consentimento para as três permissões de API solicitadas (openid, perfil e User.Read) para todas as contas no diretório.

- Clique em Sim para confirmar.

Importante

Se você estiver se conectando a uma conta de armazenamento por meio de um ponto de extremidade privado/link privado usando a autenticação Kerberos do Microsoft Entra, também precisará adicionar o FQDN do link privado ao aplicativo Microsoft Entra da conta de armazenamento. Para obter instruções, veja a entrada em nosso guia de solução de problemas.

Desabilitar autenticação multifator na conta de armazenamento

O Microsoft Entra Kerberos não oferece suporte ao uso de MFA para acessar compartilhamentos de arquivos do Azure configurados com o Microsoft Entra Kerberos. Você deve excluir o aplicativo Microsoft Entra que representa sua conta de armazenamento das suas políticas de acesso condicional do MFA se elas se aplicarem a todos os aplicativos.

O aplicativo da conta de armazenamento deve ter o mesmo nome da conta de armazenamento na lista de exclusão de acesso condicional. Ao pesquisar o aplicativo de conta de armazenamento na lista de exclusão de acesso condicional, pesquise por: [Conta de armazenamento] <your-storage-account-name>.file.core.windows.net

Lembre-se de substituir <your-storage-account-name> pelo valor adequado.

Importante

Se você não excluir as políticas de MFA do aplicativo da conta de armazenamento, não poderá acessar o compartilhamento de arquivos. Tentar mapear o compartilhamento de arquivos usando net use resultará em uma mensagem de erro que diz "Erro de sistema 1327: restrições de conta estão impedindo este usuário de fazer login. Por exemplo: senhas em branco não são permitidas, os tempos de login são limitados ou uma restrição de política foi aplicada."

Para obter orientações sobre como desabilitar o MFA, consulte o seguinte:

- Adicionar exclusões para entidades de serviço de recursos do Azure

- Crie uma política de acesso condicional

Atribuir permissões de níveis de compartilhamento

Ao habilitar o acesso baseado em identidade, para cada compartilhamento você deve atribuir quais usuários e grupos têm acesso a esse compartilhamento específico. Depois que um usuário ou grupo recebe permissão para acessar um compartilhamento, as ACLs do Windows (também chamadas de permissões NTFS) em arquivos e diretórios individuais assumem o controle. Isso permite um controle preciso sobre as permissões, semelhante a um compartilhamento SMB em um servidor Windows.

Para definir permissões de nível de compartilhamento, siga as instruções em Atribuir permissões de nível de compartilhamento a uma identidade.

Configurar permissões de diretório e nível de arquivo

Depois que as permissões de nível de compartilhamento estiverem definidas, você poderá atribuir permissões de nível de diretório/arquivo ao usuário ou grupo. Isso requer o uso de um dispositivo com conectividade de rede desimpedida a um AD local.

Para configurar permissões de nível de diretório e arquivo, siga as instruções em Configurar permissões de nível de diretório e arquivo via SMB.

Configurar os clientes para recuperar tickets Kerberos

Habilite a funcionalidade Microsoft Entra Kerberos na(s) máquina(s) cliente(s) das quais você deseja montar/usar compartilhamentos de arquivos do Azure. Você deve fazer isso em todos os clientes nos quais os Arquivos do Azure serão usados.

Use um dos seguintes métodos:

Configure este CSP de política do Intune e aplique-o ao(s) cliente(s): Kerberos/CloudKerberosTicketRetrievalEnabled, defina como 1

As alterações não são instantâneas e exigem uma atualização de política ou uma reinicialização para entrarem em vigor.

Importante

Depois que essa alteração for aplicada, o(s) cliente(s) não poderão se conectar às contas de armazenamento configuradas para integração do AD DS local sem configurar os mapeamentos de domínio do Kerberos. Se você quiser que o(s) cliente(s) consiga(m) se conectar a contas de armazenamento configuradas para o AD DS, bem como contas de armazenamento configuradas para o Microsoft Entra Kerberos, siga as etapas em Configurar coexistência com contas de armazenamento usando o AD DS local.

Configurar coexistência com contas de armazenamento usando o AD DS local

Se você quiser permitir que máquinas cliente se conectem a contas de armazenamento configuradas para AD DS, bem como contas de armazenamento configuradas para Microsoft Entra Kerberos, siga essas etapas. Se você estiver usando apenas o Microsoft Entra Kerberos, pule essa seção.

Adicione uma entrada para cada conta de armazenamento que usa a integração do AD DS local. Use um dos três métodos a seguir para configurar mapeamentos de domínio do Kerberos. As alterações não são instantâneas e exigem uma atualização de política ou uma reinicialização para entrarem em vigor.

Configure essa política CSP do Intune e aplique-a ao(s) cliente(s): Kerberos/HostToRealm

Importante

No Kerberos, os nomes de realm diferenciam maiúsculas e minúsculas. O nome do realm Kerberos geralmente é o mesmo que o nome de domínio, em letras maiúsculas.

Desfazer a configuração do cliente para recuperar tíquetes Kerberos

Se não quiser mais usar uma máquina cliente para autenticação do Microsoft Entra Kerberos, você poderá desabilitar a funcionalidade do Microsoft Entra Kerberos nessa máquina. Use um dos três métodos a seguir, dependendo de como você habilitou a funcionalidade:

Configure esse CSP de política do Intune e aplique-o ao(s) cliente(s): Kerberos/CloudKerberosTicketRetrievalEnabled, defina como 0

As alterações não são instantâneas e exigem uma atualização de política ou uma reinicialização para entrarem em vigor.

Se você seguiu as etapas em Configurar coexistência com contas de armazenamento usando o AD DS local, opcionalmente poderá remover todos os mapeamentos de nomes de host para o domínio Kerberos da máquina cliente. Use um dos seguintes métodos:

Configure essa política CSP do Intune e aplique-a ao(s) cliente(s): Kerberos/HostToRealm

As alterações não são instantâneas e exigem uma atualização de política ou uma reinicialização para entrarem em vigor.

Importante

Depois que essa alteração for aplicada, o(s) cliente(s) não poderão se conectar às contas de armazenamento configuradas para autenticação Microsoft Enterprise Kerberos. No entanto, eles poderão se conectar a contas de armazenamento configuradas para o AD DS, sem nenhuma configuração adicional.

Desabilitar a autenticação do Microsoft Entra em sua conta de armazenamento

Se quiser usar outro método de autenticação, você pode desabilitar a autenticação do Microsoft Entra na sua conta de armazenamento usando o portal do Azure, o Azure PowerShell ou o CLI do Azure.

Observação

Desabilitar esse recurso significa que não haverá configuração do Active Directory para compartilhamentos de arquivos na sua conta de armazenamento até que você habilite uma das outras fontes do Active Directory para restabelecer sua configuração do Active Directory.

Para desabilitar a autenticação Microsoft Entra Kerberos na sua conta de armazenamento usando o portal do Azure, siga essas etapas.

- Entre no portal do Azure e selecione a conta de armazenamento para a qual deseja desabilitar a autenticação Microsoft Entra Kerberos.

- Em Armazenamento de dados, selecione Compartilhamentos de arquivos.

- Próximo ao Active Directory, selecione o status da configuração.

- Em Kerberos para Microsoft Entra, selecione Configurar.

- Desmarque a caixa de seleção Kerberos para Microsoft Entra.

- Clique em Salvar.

Depuração

Se necessário, você pode executar o cmdlet Debug-AzStorageAccountAuth para realizar um conjunto de verificações básicas na configuração do seu Microsoft Entra ID com o usuário Entra ID conectado. As verificações do Microsoft Entra que fazem parte desse cmdlet têm suporte na versão AzFilesHybrid v0.3.0+. Esse cmdlet é aplicável à autenticação Kerberos do Microsoft Entra e do AD DS, mas não funciona para contas de armazenamento habilitadas para o Microsoft Entra Domain Services. Para obter mais informações sobre as verificações realizadas neste cmdlet, veja Não é possível montar compartilhamentos de arquivos do Azure com o Microsoft Entra Kerberos.