Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Aplica-se a:

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender XDR

Plataformas

- Windows 7 SP1 Enterprise

- Windows 7 SP1 Pro

- Windows 8.1 Pro

- Windows 8.1 Enterprise

- Windows Server 2008 R2 SP1

Deseja experimentar o Defender para Ponto de Extremidade? Inscreva-se para uma avaliação gratuita.

O Defender para Endpoint expande o suporte para incluir sistemas operativos de nível inferior, fornecendo capacidades avançadas de investigação e deteção de ataques em versões suportadas do Windows.

Para integrar pontos finais de cliente Windows de nível inferior no Defender para Endpoint, tem de:

- Configurar e atualizar clientes System Center Endpoint Protection

- Instalar e configurar o Microsoft Monitoring Agent (MMA) para comunicar dados do sensor

Para Windows Server 2008 R2 SP1, tem a opção de integrar através do Microsoft Defender para a Cloud.

Observação

A licença de servidor autónomo do Defender para Endpoint é necessária, por nó, para integrar um servidor Windows através do Microsoft Monitoring Agent (Opção 1). Em alternativa, é necessária uma licença de Microsoft Defender para servidores, por nó, para integrar um servidor Windows através do Microsoft Defender para a Cloud (Opção 2), veja Funcionalidades suportadas disponíveis no Microsoft Defender para a Cloud.

Dica

Depois de integrar o dispositivo, pode optar por executar um teste de deteção para verificar se está corretamente integrado no serviço. Para obter mais informações, veja Executar um teste de deteção num ponto final do Defender para Ponto Final recentemente integrado.

Configurar e atualizar clientes System Center Endpoint Protection

O Defender para Endpoint integra-se com System Center Endpoint Protection para fornecer visibilidade às deteções de software maligno e parar a propagação de um ataque na sua organização ao proibir ficheiros potencialmente maliciosos ou software maligno suspeito.

São necessários os seguintes passos para ativar esta integração:

- Instalar a atualização da plataforma antimalware de janeiro de 2017 para clientes do Endpoint Protection

- Configurar a associação do Serviço de Proteção da Cloud do cliente SCEP à definição Avançadas

- Configure a sua rede para permitir ligações à cloud antivírus Microsoft Defender. Para obter mais informações, veja Configurar e validar Microsoft Defender ligações de rede antivírus

Instalar e configurar o Microsoft Monitoring Agent (MMA)

Antes de começar

Veja os seguintes detalhes para verificar os requisitos mínimos de sistema:

Instale o update rollup mensal de fevereiro de 2018 - A ligação transferência direta a partir do catálogo de Windows Update está disponível aqui

Instale a atualização da pilha de manutenção de 12 de março de 2019 (ou posterior) – a ligação Transferência direta a partir do catálogo Windows Update está disponível aqui

Instalar a atualização de suporte de assinatura de código SHA-2 – A ligação transferência direta do catálogo de Windows Update está disponível aqui

Observação

Aplicável apenas para Windows Server 2008 R2, Windows 7 SP1 Enterprise e Windows 7 SP1 Pro.

Instalar a Atualização para a experiência do cliente e a telemetria de diagnóstico

Instalar o Microsoft .Net Framework 4.5.2 ou posterior

Observação

A instalação do .NET 4.5 poderá exigir que reinicie o computador após a instalação.

Cumprir os requisitos mínimos de sistema do agente do Azure Log Analytics. Para obter mais informações, veja Recolher dados de computadores no seu ambiente com o Log Analytics

Etapas de instalação

Transfira o ficheiro de configuração do agente: agente de 64 bits do Windows ou agente de 32 bits do Windows.

Observação

Devido à descontinuação do suporte SHA-1 pelo agente MMA, o agente MMA tem de ser a versão 10.20.18029 ou mais recente.

Obtenha o ID da área de trabalho:

- No painel de navegação do Defender para Ponto Final, selecione Definições Gestão > de dispositivos > Integração

- Selecionar o sistema operativo

- Copiar o ID da área de trabalho e a chave da área de trabalho

Com o ID da Área de Trabalho e a Chave de Área de Trabalho, escolha qualquer um dos seguintes métodos de instalação para instalar o agente:

Instale manualmente o agente com a configuração.

Na página Opções de Configuração do Agente , selecione Ligar o agente ao Azure Log Analytics (OMS)

Observação

Se for um cliente do Us Government, em "Azure Cloud", tem de escolher "Azure US Government" se utilizar o assistente de configuração ou se estiver a utilizar uma linha de comandos ou um script , defina o parâmetro "OPINSIGHTS_WORKSPACE_AZURE_CLOUD_TYPE" como 1.

Se estiver a utilizar um proxy para ligar à Internet, veja a secção Configurar definições de proxy e conectividade à Internet.

Depois de concluído, deverá ver os pontos finais integrados no portal dentro de uma hora.

Definir as configurações de proxy e conectividade com a Internet

Se os servidores precisarem de utilizar um proxy para comunicar com o Defender para Endpoint, utilize um dos seguintes métodos para configurar o MMA para utilizar o servidor proxy:

Se um proxy ou firewall estiver a ser utilizado, certifique-se de que os servidores podem aceder a todos os URLs do serviço Microsoft Defender para Ponto de Extremidade diretamente e sem intercepção SSL. Para obter mais informações, veja Ativar o acesso aos URLs do serviço Microsoft Defender para Ponto de Extremidade. A utilização da intercepção SSL impede que o sistema comunique com o serviço Defender para Endpoint.

Depois de concluído, deverá ver os servidores Windows integrados no portal dentro de uma hora.

Integrar servidores Windows através do Microsoft Defender para a Cloud

No painel de navegação Microsoft Defender XDR, selecione Definições Pontos Finais>Gestão> dedispositivos>Integração.

Selecione Windows Server 2008 R2 SP1 como o sistema operativo.

Clique em Integrar Servidores no Microsoft Defender para a Cloud.

Siga as instruções de inclusão no Microsoft Defender para Ponto de Extremidade com Microsoft Defender para a Cloud e, se estiver a utilizar o Azure ARC, siga as instruções de inclusão em Ativar o Microsoft Defender para Ponto de Extremidade integração.

Depois de concluir os passos de integração, terá de Configurar e atualizar System Center Endpoint Protection clientes.

Observação

- Para a integração através de Microsoft Defender para que os servidores funcionem conforme esperado, o servidor tem de ter uma área de trabalho e uma chave adequadas configuradas nas definições do Microsoft Monitoring Agent (MMA).

- Depois de configurado, o pacote de gestão da cloud adequado é implementado no computador e o processo do sensor (MsSenseS.exe) será implementado e iniciado.

- Isto também é necessário se o servidor estiver configurado para utilizar um servidor de Gateway do OMS como proxy.

Verificar a integração

Verifique se Microsoft Defender Antivírus e Microsoft Defender para Ponto de Extremidade estão em execução.

Observação

Não é necessário executar Microsoft Defender Antivírus, mas é recomendado. Se outro produto de fornecedor antivírus for a solução de proteção de ponto final principal, pode executar Defender Antivírus no modo Passivo. Só pode confirmar que o modo passivo está ativado depois de verificar se Microsoft Defender para Ponto de Extremidade sensor (SENSE) está em execução.

Observação

Uma vez que o Antivírus Microsoft Defender só é suportado para Windows 10 e Windows 11, o passo 1 não se aplica ao executar o Windows Server 2008 R2 SP1.

Execute o seguinte comando para verificar se Microsoft Defender Antivírus está instalado:

sc.exe query WindefendSe o resultado for "O serviço especificado não existe como um serviço instalado", terá de instalar Microsoft Defender Antivírus. Para obter mais informações, veja Antivírus Microsoft Defender no Windows 10.

Para obter informações sobre como utilizar Política de Grupo para configurar e gerir Microsoft Defender Antivírus nos seus servidores Windows, consulte Utilizar definições de Política de Grupo para configurar e gerir Microsoft Defender Antivírus.

Se tiver problemas com a integração, veja Resolução de problemas de integração.

Executar um teste de detecção

Siga os passos em Executar um teste de deteção num dispositivo recentemente integrado para verificar se o servidor está a reportar ao Defender para o serviço Endpoint.

Integrar pontos finais sem solução de gestão

Uso da Política de Grupo

Passo 1: transfira a atualização correspondente para o ponto final.

Navegue para c:\windows\sysvol\domain\scripts (Pode ser necessário alterar o controlo num dos controladores de domínio.)

Crie uma pasta com o nome MMA.

Transfira o seguinte e coloque-os na pasta MMA:

- Atualização para a experiência do cliente e telemetria de diagnóstico:

Para Windows Server 2008 R2 SP1, também são necessárias as seguintes atualizações:

Roll up Mensal de Fevereiro de 2018 - KB4074598 (Windows Server 2008 R2)

Catálogo do Microsoft Update

Transferir atualizações para Windows Server 2008 R2 x64.NET Framework 3.5.1 (KB315418)

Para Windows Server 2008 R2 x64Observação

Este artigo pressupõe que está a utilizar servidores baseados em x64 (Agente MMA .exe nova versão compatível com SHA-2 x64).

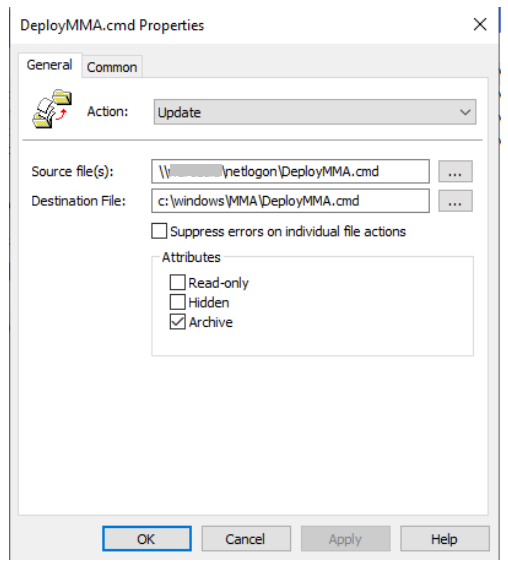

Passo 2: criar um nome de ficheiro DeployMMA.cmd (com o bloco de notas) Adicione as seguintes linhas ao ficheiro cmd. Tenha em atenção que irá precisar do ID e da CHAVE da ÁREA DE TRABALHO.

O seguinte comando é um exemplo. Substitua os seguintes valores:

- KB – Utilize a BDC aplicável relevante para o ponto final que está a integrar

- ID e CHAVE da Área de Trabalho – Utilizar o ID e a chave

@echo off

cd "C:"

IF EXIST "C:\Program Files\Microsoft Monitoring Agent\Agent\MonitoringHost.exe" (

exit

) ELSE (

wusa.exe C:\Windows\MMA\Windows6.1-KB3080149-x64.msu /quiet /norestart

wusa.exe C:\Windows\MMA\Windows6.1-KB4074598-x64.msu /quiet /norestart

wusa.exe C:\Windows\MMA\Windows6.1-KB3154518-x64.msu /quiet /norestart

wusa.exe C:\Windows\MMA\Windows8.1-KB3080149-x64.msu /quiet /norestart

"c:\windows\MMA\MMASetup-AMD64.exe" /c /t:"C:\Windows\MMA"

c:\windows\MMA\setup.exe /qn NOAPM=1 ADD_OPINSIGHTS_WORKSPACE=1 OPINSIGHTS_WORKSPACE_ID="<your workspace ID>" OPINSIGHTS_WORKSPACE_KEY="<your workspace key>" AcceptEndUserLicenseAgreement=1

)

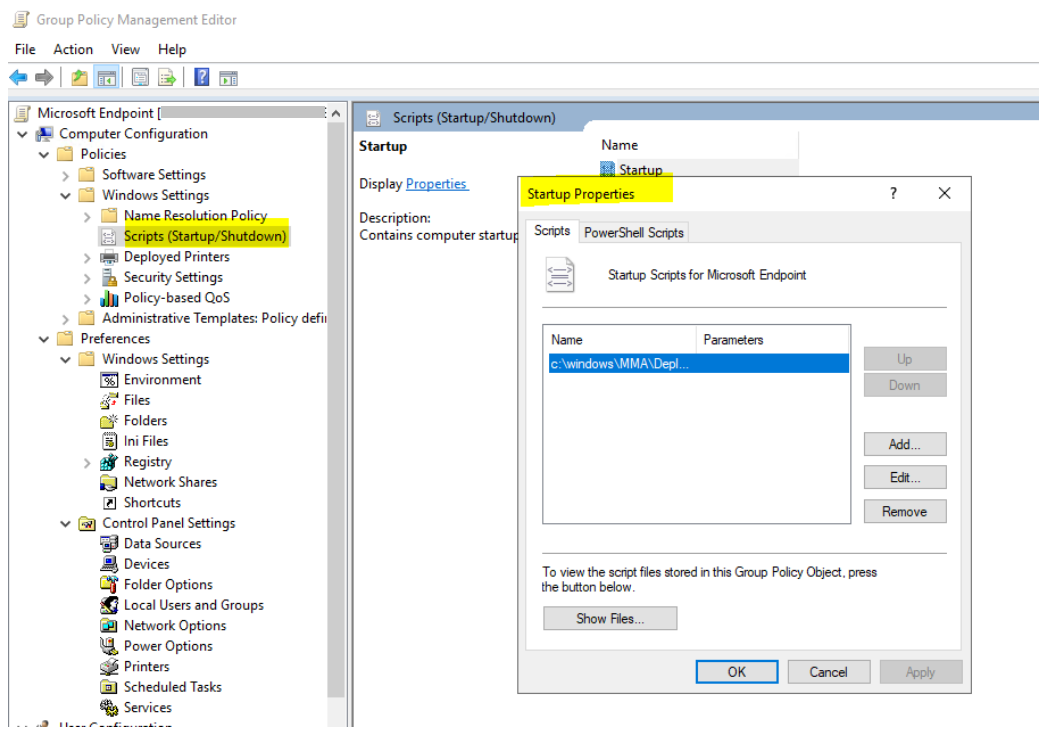

Configuração do Política de Grupo

Crie uma nova política de grupo especificamente para integrar dispositivos, como "Microsoft Defender para Ponto de Extremidade Inclusão".

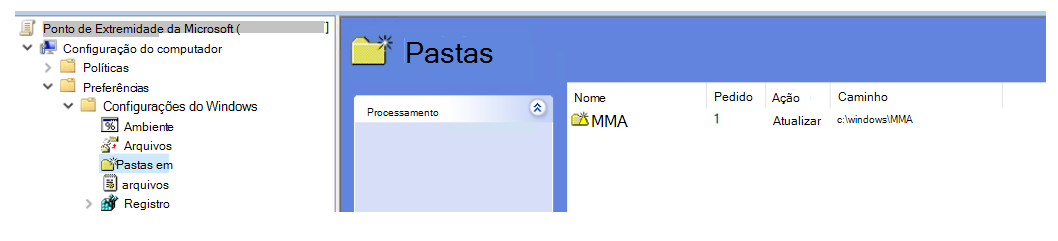

Criar uma Pasta de Política de Grupo com o nome "c:\windows\MMA"

Esta ação irá adicionar uma nova pasta em cada servidor que obtém o GPO aplicado, denominada MMA, e será armazenada em c:\windows. Isto irá conter os ficheiros de instalação do MMA, pré-requisitos e script de instalação.

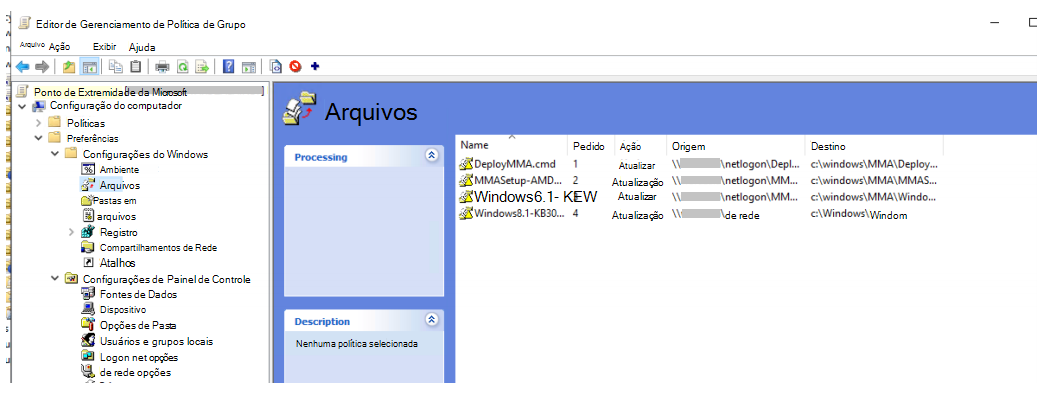

Crie uma preferência Política de Grupo Ficheiros para cada um dos ficheiros armazenados no início de sessão net.

Copia os ficheiros de DOMAIN\NETLOGON\MMA\filename para C:\windows\MMA\filename - para que os ficheiros de instalação sejam locais para o servidor:

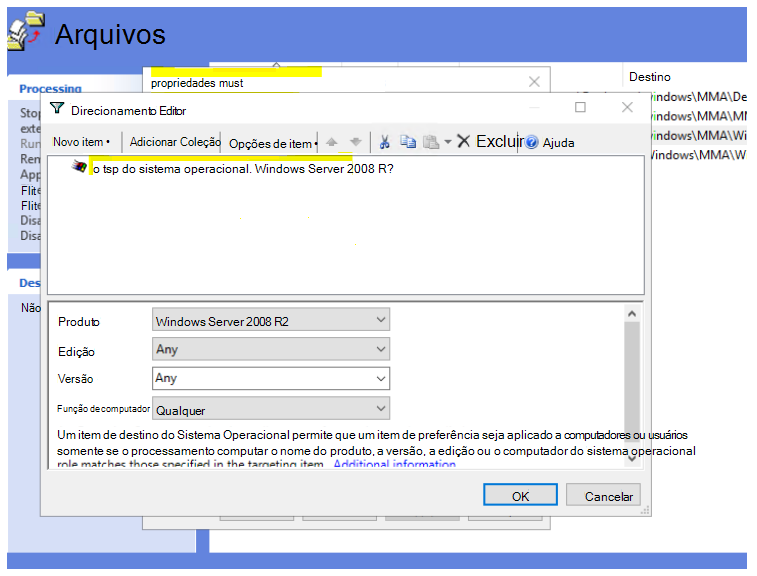

Repita o processo, mas crie a segmentação ao nível do item no separador COMMON, para que o ficheiro só seja copiado para a versão adequada do sistema operativo/plataforma no âmbito:

Para Windows Server 2008 R2, precisará (e só copiará) o seguinte:

- Windows6.1-KB3080149-x64.msu

- Windows6.1-KB3154518-x64.msu

- Windows6.1-KB4075598-x64.msu

Assim que isto estiver concluído, terá de criar uma política de script de arranque:

O nome do ficheiro a executar aqui é c:\windows\MMA\DeployMMA.cmd. Assim que o servidor for reiniciado como parte do processo de arranque, instalará a Atualização para a experiência do cliente e a KB de telemetria de diagnóstico e, em seguida, instalará o Agente MMA, enquanto define o ID e a Chave da Área de Trabalho e o servidor será integrado.

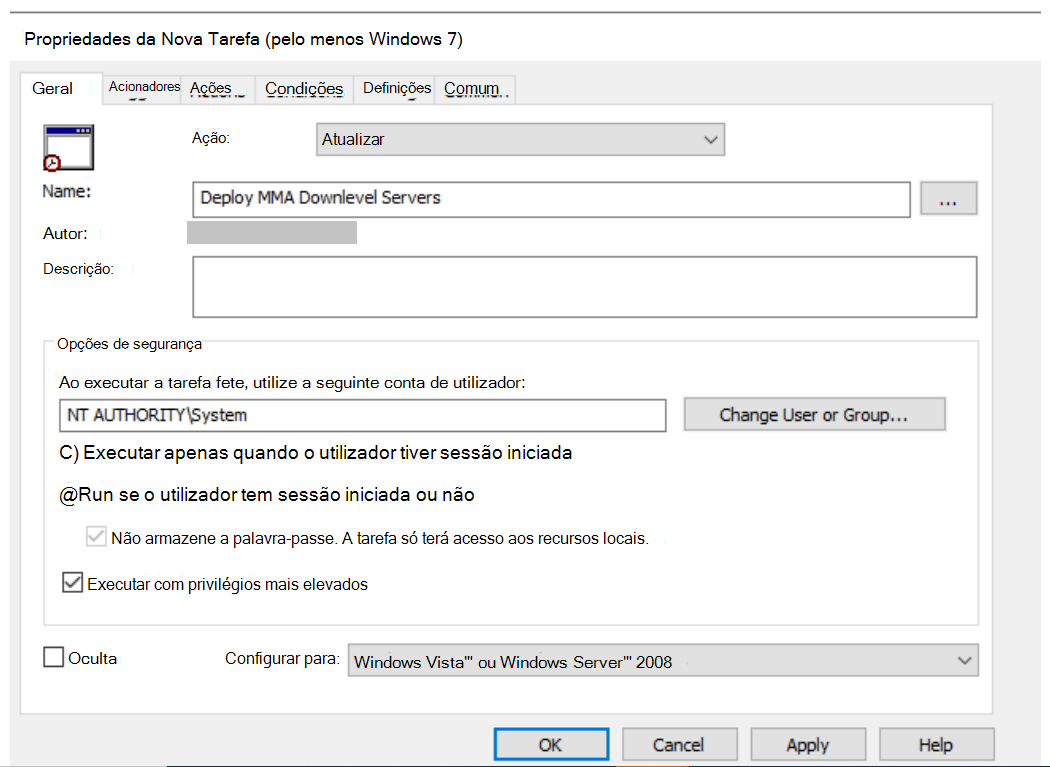

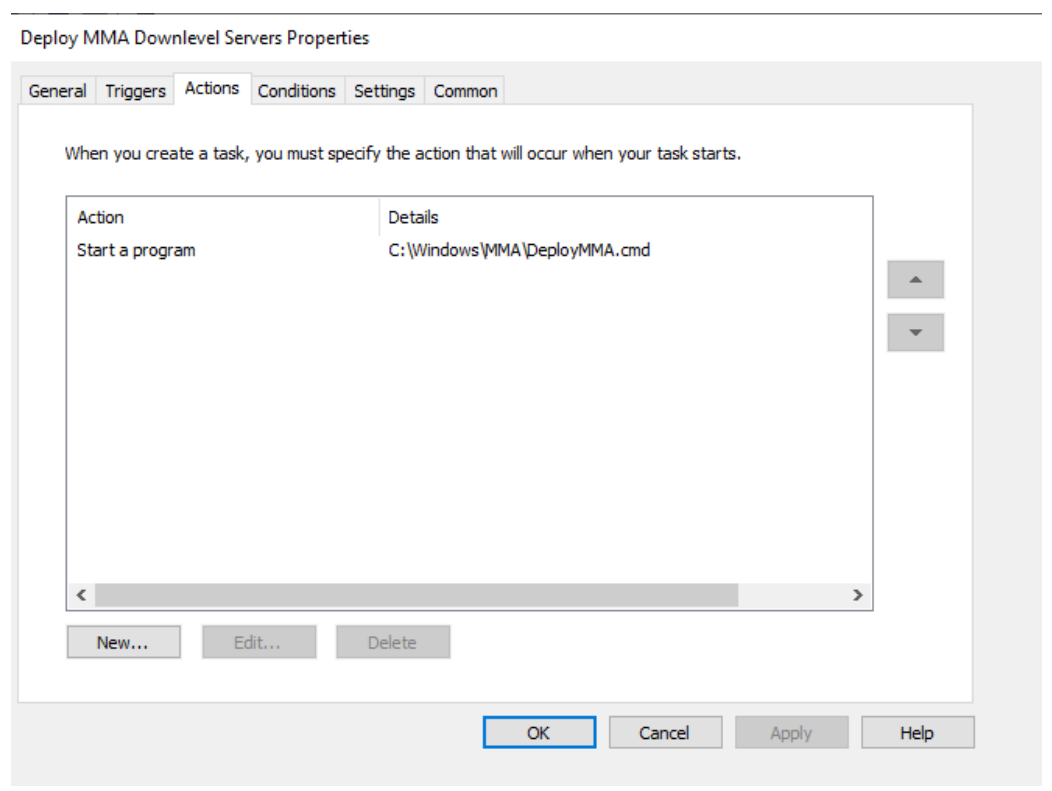

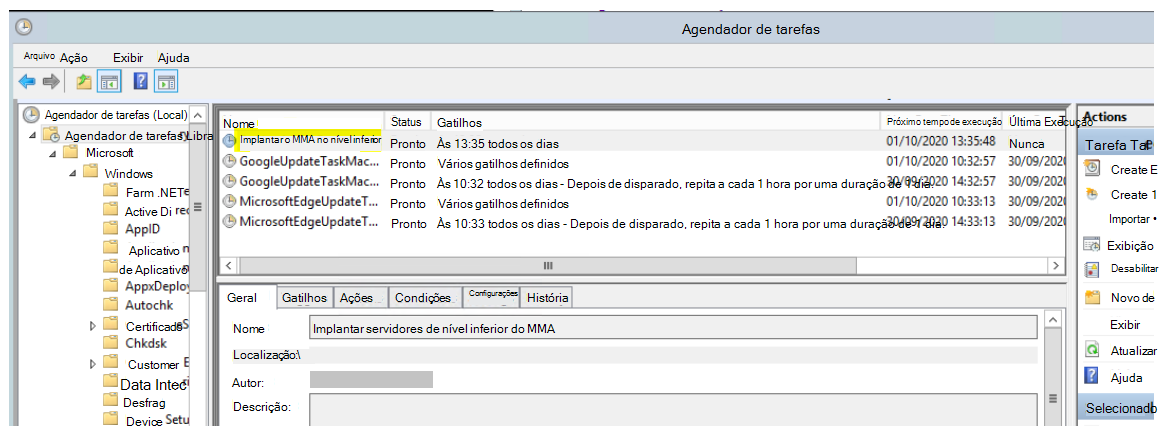

Também pode utilizar uma tarefa imediata para executar o deployMMA.cmd se não quiser reiniciar todos os servidores.

Isto pode ser feito em duas fases. Primeiro, crie os ficheiros e a pasta no GPO – dê tempo ao sistema para garantir que o GPO foi aplicado e que todos os servidores têm os ficheiros de instalação. Em seguida, adicione a tarefa imediata. Isto alcançará o mesmo resultado sem que seja necessário reiniciar.

Uma vez que o Script tem um método de saída e não será novamente executado se o MMA estiver instalado, também pode utilizar uma tarefa agendada diária para obter o mesmo resultado. Semelhante a uma política de conformidade Configuration Manager, marcar diariamente para garantir que o MMA está presente.

Conforme mencionado na documentação de integração do Server especificamente em torno do Server 2008 R2, veja abaixo: Para Windows Server 2008 R2 SP1, certifique-se de que cumpre os seguintes requisitos:

- Instalar o update rollup mensal de fevereiro de 2018

- Instale o .NET Framework 4.5 (ou posterior) ou KB3154518

Por favor, marcar os KBs estão presentes antes de integrar Windows Server 2008 R2. Este processo permite-lhe integrar todos os servidores se não tiver Configuration Manager gerir Servidores.

Pontos finais offboard

Tem duas opções para eliminar pontos finais do Windows do serviço:

- Desinstalar o agente MMA

- Remover a configuração da área de trabalho do Defender para Endpoint

Observação

A exclusão faz com que o ponto final do Windows deixe de enviar dados do sensor para o portal, mas os dados do ponto final, incluindo a referência a quaisquer alertas que tenha tido, serão retidos até 6 meses.

Desinstalar o agente MMA

Para remover o ponto final do Windows, pode desinstalar o agente MMA ou desanexá-lo dos relatórios para a área de trabalho do Defender para Endpoint. Após a exclusão do agente, o ponto final deixará de enviar dados do sensor para o Defender para Endpoint. Para obter mais informações, veja Para desativar um agente.

Remover a configuração da área de trabalho do Defender para Endpoint

Pode utilizar qualquer um dos seguintes métodos:

- Remover a configuração da área de trabalho do Defender para Endpoint do agente MMA

- Executar um comando do PowerShell para remover a configuração

Remover a configuração da área de trabalho do Defender para Endpoint do agente MMA

Nas Propriedades do Agente de Monitorização da Microsoft, selecione o separador Azure Log Analytics (OMS ).

Selecione a área de trabalho Defender para Ponto Final e clique em Remover.

Executar um comando do PowerShell para remover a configuração

Obtenha o ID da Área de Trabalho:

- No painel de navegação, selecione Definições>Inclusão.

- Selecione o sistema operativo relevante e obtenha o ID da Área de Trabalho.

Abra um PowerShell elevado e execute o seguinte comando. Utilize o ID da Área de Trabalho que obteve e substitua

WorkspaceID:$AgentCfg = New-Object -ComObject AgentConfigManager.MgmtSvcCfg # Remove OMS Workspace $AgentCfg.RemoveCloudWorkspace("WorkspaceID") # Reload the configuration and apply changes $AgentCfg.ReloadConfiguration()

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft na nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.