Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

A autenticação ajuda a verificar a identidade e o controle de acesso é um processo de autorização de usuários e grupos para acessar recursos.

Protocolo de autenticação e pontos de extremidade: aplicativos e autenticação do cliente

Os aplicativos voltados para o cliente podem se autenticar com a ID Externa do Microsoft Entra usando o Open Authorization 2.0 (OAuth 2) ou o Security Assertion Markup Language 2.0 (SAML 2).

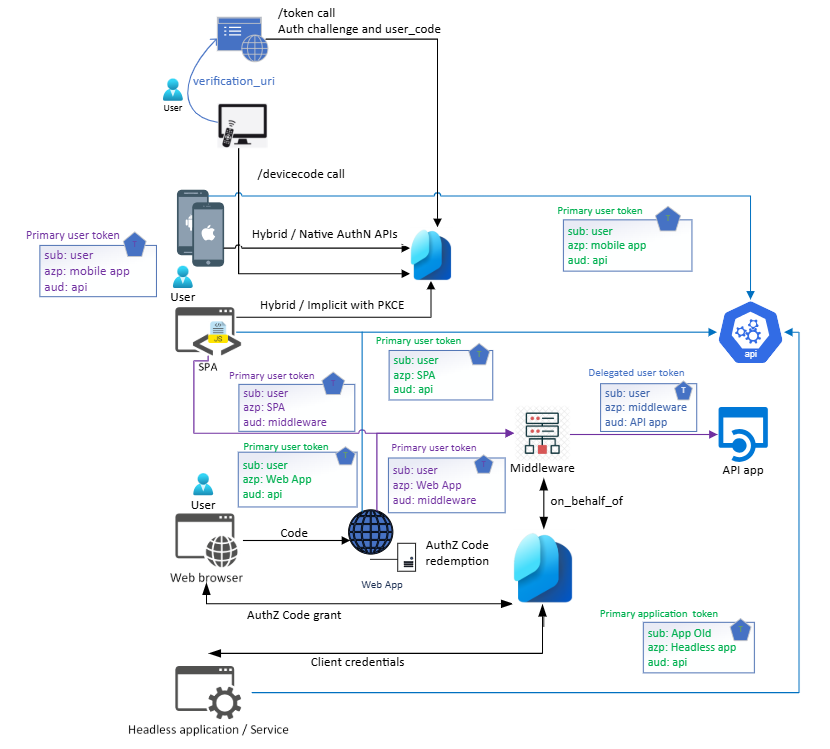

A tabela a seguir resume as opções de integração de aplicativos para OAuth 2 e OpendID Connect (OIDC).

| Tipo de aplicativo | Iniciador de autenticação | Opções de autenticação |

|---|---|---|

| Cliente nativo: aplicativos móveis e de plataforma | Usuário interagindo com o aplicativo |

-

Autenticação nativa com Bibliotecas de Autenticação da Microsoft (MSAL) - código de autorização - híbrido |

| Aplicativos Web em execução em um servidor | Um usuário interagindo com o aplicativo | Código de Autorização |

| Aplicativo Web em execução no navegador, um SPA (aplicativo de página única) | Um usuário interagindo com o aplicativo |

-

Autenticação nativa com MSAL – código - de autorização híbrido ou implícito, com chave de prova para troca de código (PKCE) |

| Aplicativo Web em execução em um servidor: middleware | Um aplicativo em nome de um usuário | Em nome de |

| Aplicativo Web em execução em um servidor | Serviço ou aplicativo sem cabeça | Credenciais do cliente |

| Dispositivo de entrada limitado | Usuário interagindo com o dispositivo | Fluxo de código do dispositivo |

Observação

Em relação a em nome de, a alegação declarada (assunto) apresentada ao middleware e ao back-end é diferente. Veja as cargas úteis na referência das declarações do token de acesso. O sujeito é um identificador par único relativo a uma ID de aplicativo. Se um usuário entrar em dois aplicativos usando IDs de cliente diferentes, os aplicativos receberão dois valores de declaração de assunto. Use se os dois valores dependerem de requisitos de arquitetura e privacidade. Observe a declaração de OID (identificador de objeto), que permanece a mesma entre os aplicativos de um locatário.

O diagrama a seguir dos fluxos OAuth 2 e OIDC mostra as opções de integração de aplicativos OAuth.

As opções de integração de aplicativos para SAML baseiam-se no fluxo iniciado pelo provedor de serviços (SP). O fluxo SAML é detalhado na autenticação com o Microsoft Entra ID.

Design de extensão de autenticação personalizada

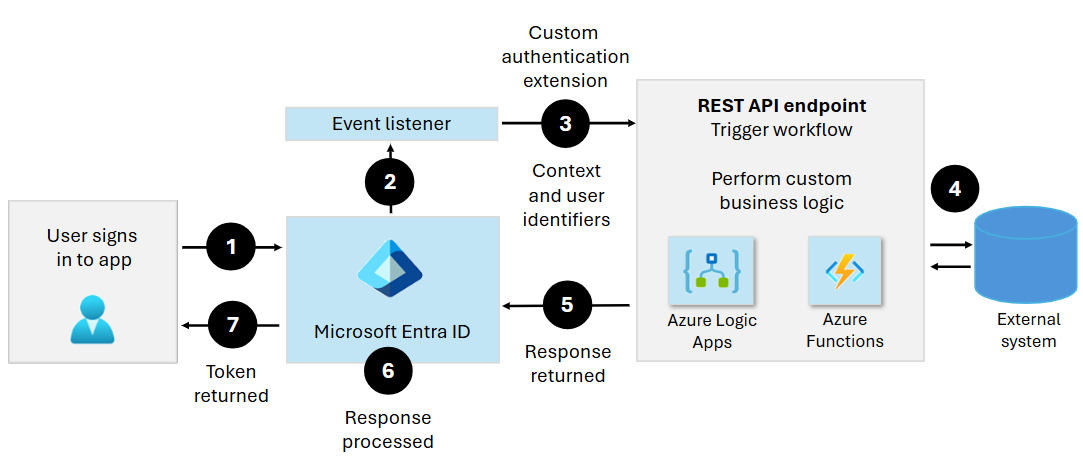

Use extensões de autenticação personalizadas para personalizar a experiência de autenticação do Microsoft Entra integrando-se a sistemas externos. No diagrama a seguir, observe o progresso da inscrição para o token retornado.

Confira a visão geral das extensões de autenticação personalizadas.

O diagrama a seguir mostra um fluxo de autenticação personalizado.

Considerações sobre a API e o manipulador de eventos

Implemente a API como uma API dedicada ou usando um Facade de API usando uma solução de middleware como um gerenciador de API. Cada extensão personalizada tem um contrato de API estritamente tipado. Dê atenção às definições.

Saiba mais sobre o tipo de recurso authenticationEventListener.

Observação

A lista no artigo anterior cresce à medida que adicionamos mais tipos de recursos.

A Microsoft fornece um pacote NuGet para desenvolvedores do .NET que criam aplicativos do Azure Functions . Essa solução lida com o processamento de back-end para solicitações HTTP de entrada para eventos de autenticação do Microsoft Entra. Localize a validação de token para proteger a chamada à API, o modelo de objeto, digite com o IDE IntelliSense. Encontre também a validação de entrada e saída dos esquemas de solicitação e resposta da API.

As extensões de autenticação são executadas em conjunto com os fluxos de login e registro. Verifique se o cenário é altamente eficiente, robusto e seguro. O Azure Functions oferece infraestrutura segura, incluindo bibliotecas, Azure Key Vault para armazenamento secreto, cache, dimensionamento automático e monitoramento. Há mais recomendações em operações de segurança.

Próximas etapas

Use os seguintes artigos para ajudá-lo a iniciar uma implantação da ID Externa do Microsoft Entra:

- Introdução ao guia de implantação da ID Externa do Microsoft Entra

- Design do locatário

- Experiência de autenticação do cliente

- operações de segurança

- Arquitetura de controle de acesso e autenticação