Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo fornece conceitos e terminologia fundamentais para ajudar você a entender o gerenciamento de identidade e acesso (IAM).

O que é o gerenciamento de identidade e acesso (IAM)?

O gerenciamento de identidade e acesso garante que as pessoas, os computadores e os componentes de software certos tenham acesso aos recursos certos no momento certo. Primeiro, a pessoa, o computador ou o componente de software prova que é quem ou o que afirma ser. Em seguida, a pessoa, o computador ou o componente de software recebe permissão ou negação de acesso ou uso de determinados recursos.

Aqui estão alguns conceitos fundamentais para ajudar você a entender o gerenciamento de identidade e acesso:

Identidade

Uma identidade digital é uma coleção de identificadores ou atributos exclusivos que representam um ser humano, um componente de software, um computador, um ativo ou um recurso em um sistema de computação. Um identificador pode ser:

- Um endereço de email

- Credenciais de entrada (nome de usuário/senha)

- Número da conta bancária

- Documento de identidade emitido pelo governo

- Endereço MAC ou endereço IP

As identidades são usadas para autenticar e autorizar o acesso a recursos, se comunicar com outros seres humanos, realizar transações e outros fins.

Em um nível mais elevado, há três tipos de identidades:

- As identidades humanas representam pessoas como funcionários (trabalhadores internos e trabalhadores da linha de frente) e usuários externos (clientes, consultores, fornecedores e parceiros).

- Identidades de carga de trabalho representam as cargas de trabalho de software, como um aplicativo, serviço, script ou contêiner.

- Identidades de dispositivos representam dispositivos como computadores desktop, telefones celulares, sensores de IoT e dispositivos gerenciados de IoT. As identidades dos dispositivos são diferentes das identidades humanas.

Autenticação

Autenticação é o processo de desafiar uma pessoa, um componente de software ou um dispositivo de hardware a fornecer credenciais, a fim de verificar sua identidade ou provar que ele é quem ou o que diz ser. A autenticação normalmente exige o uso de credenciais (como nome de usuário e senha, impressões digitais, certificados ou senhas de uso único). Às vezes, a autenticação é abreviada para AuthN.

A MFA (autenticação multifator) é uma medida de segurança que exige que os usuários forneçam mais de uma evidência para verificar suas identidades, como:

- Algo que eles saibam, por exemplo, uma senha.

- Algo que eles têm, como um crachá ou um token de segurança.

- Algo que eles são, como uma biométrica (impressão digital ou rosto).

O logon Único (SSO) permite que os usuários autentiquem sua identidade uma vez e, posteriormente, autentiquem silenciosamente ao acessar vários recursos que dependem da mesma identidade. Uma vez autenticado, o sistema IAM atua como uma fonte de identidade confiável para os outros recursos disponíveis para o usuário. Ele elimina a necessidade de se conectar a vários sistemas de destino separados.

Autorização

A autorização valida que o usuário, o computador ou o componente de software recebeu acesso a determinados recursos. Às vezes, a autorização é abreviada para AuthZ.

Autenticação versus autorização

Às vezes, os termos autenticação e autorização são usados de forma intercambiável, porque muitas vezes parecem ser uma única experiência para os usuários. Na verdade, são dois processos distintos:

- A autenticação comprova a identidade de um usuário, de um computador ou de um componente de software.

- A autorização concede ou nega ao usuário, ao computador ou ao componente de software acesso a determinados recursos.

Esta é uma visão geral rápida da autenticação e da autorização:

| Autenticação | Autorização |

|---|---|

| Pode ser considerado como um gatekeeper, permitindo o acesso somente às entidades que fornecem credenciais válidas. | Pode ser considerado como uma proteção, garantindo que somente as entidades com a devida autorização possam entrar em determinadas áreas. |

| Verifica se um usuário, um computador ou um software é quem ou o que afirma ser. | Determina se o usuário, o computador ou o software tem permissão para acessar um recurso específico. |

| Desafia o usuário, o computador ou o software a obter credenciais verificáveis (por exemplo, senhas, identificadores biométricos ou certificados). | Determina o nível de acesso de um usuário, computador ou software. |

| Feito antes da autorização. | Feito após a autenticação bem-sucedida. |

| As informações são transferidas em um token de identificação. | As informações são transferidas em um token de acesso. |

| Geralmente usa os protocolos OpenID Connect (OIDC) (que se baseia no protocolo OAuth 2.0) ou SAML. | Muitas vezes usa o protocolo OAuth 2.0. |

Para obter informações mais detalhadas, leia Autenticação vs. autorização.

Exemplo

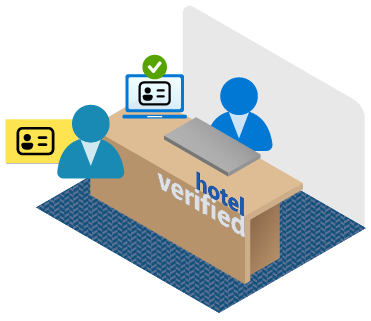

Suponha que você queira passar a noite em um hotel. Você pode pensar na autenticação e na autorização como o sistema de segurança do edifício do hotel. Os usuários são as pessoas que querem se hospedar no hotel, os recursos são os quartos ou as áreas que as pessoas querem usar. A equipe do hotel é outro tipo de usuário.

Se você estiver hospedado no hotel, primeiro vá à recepção para iniciar o "processo de autenticação". Você mostra uma carteira de identidade e um cartão de crédito e a recepcionista compara seu documento de identificação com a reserva online. Depois que a recepcionista verificar quem você é, ela lhe dará permissão para acessar a sala que lhe foi atribuída. Você recebe um cartão de acesso e pode ir para o seu quarto.

As portas dos quartos do hotel e de outras áreas têm sensores de cartão de acesso. Passar o cartão de acesso na frente de um sensor é o "processo de autorização". O cartão de acesso só permite que você abra as portas dos cômodos aos quais você tem permissão de acesso, como o seu quarto de hotel e a sala de exercícios do hotel. Se você passar seu cartão de acesso para entrar em qualquer outro quarto de hotel, seu acesso será negado.

As permissões individuais, como o acesso à sala de exercícios e a um quarto de hóspedes específico, são coletadas em funções que podem ser concedidas a usuários individuais. Quando estiver hospedado no hotel, você receberá a função de Patrono do hotel. A equipe de serviço de quarto do hotel receberia a função Serviço de Quarto do Hotel. Essa função permite o acesso a todos os quartos de hóspedes do hotel (mas somente entre 11h e 16h), à lavanderia e aos armários de suprimentos em cada andar.

Provedor de identidade

Um provedor de identidade cria, mantém e gerencia as informações de identidade e, ao mesmo tempo, fornece serviços de autenticação, autorização e auditoria.

Com a autenticação moderna, todos os serviços, incluindo todos os serviços de autenticação, são fornecidos por um provedor de identidade central. As informações usadas para autenticar o usuário com o servidor são armazenadas e gerenciadas de forma centralizada pelo provedor de identidade.

Com um provedor de identidade central, as organizações podem estabelecer políticas de autenticação e autorização, monitorar o comportamento do usuário, identificar atividades suspeitas e reduzir ataques mal-intencionados.

O Microsoft Entra é um exemplo de um provedor de identidade baseado em nuvem. Outros exemplos incluem X, Google, Amazon, LinkedIn e GitHub.

Próximas etapas

- Leia Introdução ao gerenciamento de identidades e acesso para saber mais.

- Obtenha informações sobre o logon único (SSO).

- Saiba mais sobre a MFA (autenticação multifator).