Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este guia passo a passo explica como integrar um farm do SharePoint local com o proxy de aplicativo do Microsoft Entra.

Pré-requisitos

Para efetuar a configuração, precisa dos seguintes recursos:

- Um farm do SharePoint 2013 ou mais recente. O farm do SharePoint deve ser integrado com o ID do Microsoft Entra.

- Um tenant do Microsoft Entra com um plano que inclui o proxy de aplicativo. Saiba mais sobre Microsoft Entra ID planos e preços.

- Um Microsoft Office Web Apps Server farm para lançar corretamente arquivos do Office a partir do farm do SharePoint local.

- Um domínio personalizado e verificado no locatário do Microsoft Entra.

- Implantações locais do Active Directory sincronizadas com o Microsoft Entra Connect, por meio das quais os usuários podem entrar no Azure.

- um conector de rede privado instalado e em execução em um computador dentro do domínio corporativo.

Configurar o SharePoint com o proxy de aplicativo requer duas URLs:

- Uma URL externa, visível para os usuários finais e determinada no Microsoft Entra ID. Essa URL pode usar um domínio personalizado. Saiba mais sobre como trabalhar com domínios personalizados no proxy de aplicativo do Microsoft Entra ID.

- Uma URL interna, conhecida apenas dentro do domínio corporativo e nunca usada diretamente.

Importante

Para verificar se os links estão mapeados corretamente, siga estas recomendações para a URL interna:

- Use o HTTPS.

- Não use portas personalizadas.

- Crie um host (

Aregistro) no DNS (Sistema de Nomes de Domínio corporativo) que aponte para o WFE (SharePoint Web Front End) (ou balanceador de carga) e não um alias (CNameregistro).

Este artigo usa os seguintes valores:

- URL interna:

https://sharepoint. - URL externa:

https://spsites-demo1984.msappproxy.net/. - Conta do pool de aplicativos para o aplicativo Web do SharePoint:

Contoso\spapppool.

Etapa 1: Configurar um aplicativo no Microsoft Entra ID que utiliza o proxy de aplicações.

Nesta etapa, você criará um aplicativo no seu locatário do Microsoft Entra que usa o proxy de aplicações. Você definirá a URL externa e especificará a URL interna, ambas usadas posteriormente no SharePoint.

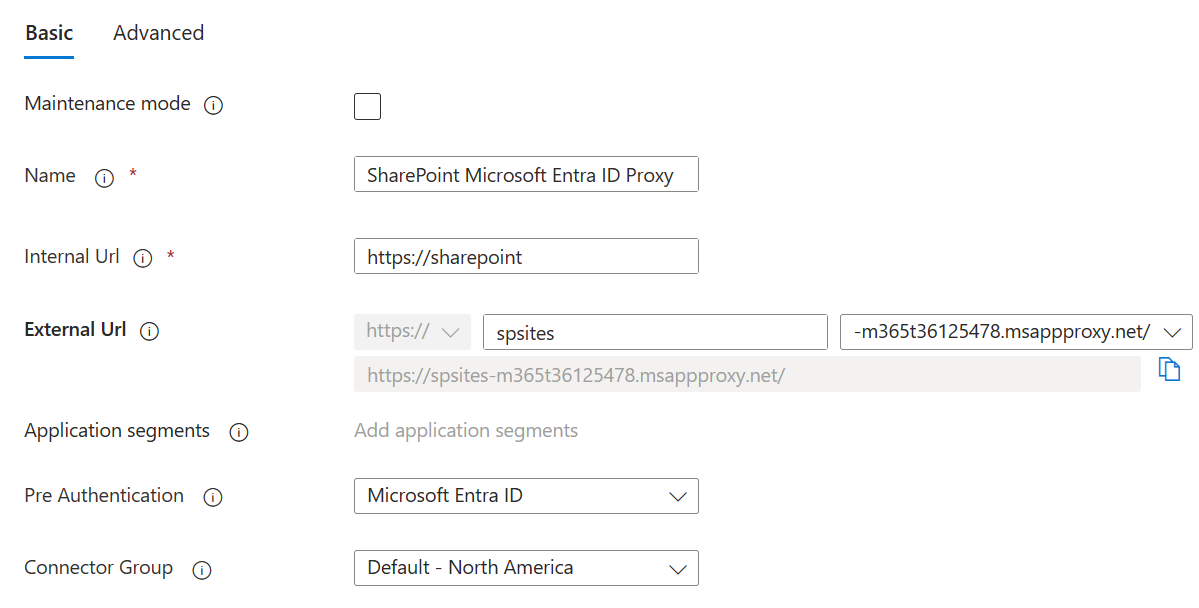

Crie o aplicativo conforme descrito com as configurações a seguir. Para obter instruções passo a passo, consulte Publicar aplicativos usando o proxy de aplicativo do Microsoft Entra.

-

URL interna: URL interna do SharePoint definida posteriormente no SharePoint, como

https://sharepoint. -

Pré-autenticação:

Microsoft Entra ID. -

Traduzir URLs em Cabeçalhos:

No. -

Traduzir URLs no Corpo do Aplicativo:

No.

-

URL interna: URL interna do SharePoint definida posteriormente no SharePoint, como

Depois que o aplicativo for publicado, siga estas etapas para definir as configurações de logon único.

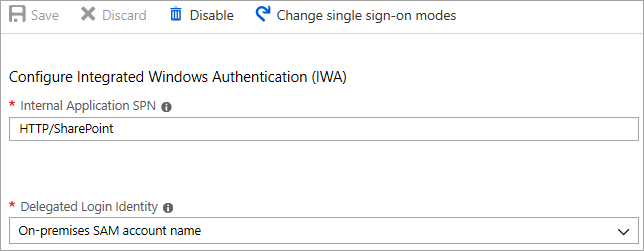

- Na página do aplicativo no portal, selecione Autenticação única.

- Para o Modo de Logon Único, selecione Autenticação Integrada do Windows.

- Defina o Nome da Entidade de Serviço de Aplicativo Interno (SPN) para o valor que você configurou anteriormente. Neste exemplo, o valor é

HTTP/sharepoint. - Em Identidade de Logon Delegada, selecione a opção mais adequada para a configuração da floresta do Active Directory. Por exemplo, se você tiver um único domínio do Active Directory em sua floresta, selecione Nome da conta SAM local (conforme mostrado na captura de tela a seguir). No entanto, se os usuários não estiverem no mesmo domínio que o SharePoint e os servidores de conector de rede privada, selecione o nome da entidade de usuário local (não mostrado na captura de tela).

Conclua a configuração do aplicativo, vá para a seção Usuários e grupos e atribua usuários para acessar esse aplicativo.

Etapa 2: configurar o aplicativo Web do SharePoint

O aplicativo Web do SharePoint deve ser configurado com Kerberos e os mapeamentos de acesso alternativo apropriados para funcionar corretamente com o proxy de aplicativo do Microsoft Entra. Há duas opções possíveis:

- Crie um novo aplicativo Web e use apenas a zona padrão . Usar a zona padrão é a opção preferencial, oferece a melhor experiência com o SharePoint. Por exemplo, os links em alertas de email gerados pelo SharePoint apontam para a zona padrão .

- Estenda um aplicativo Web existente para configurar Kerberos em uma zona não padrão.

Importante

Independentemente da zona usada, a conta do pool de aplicativos do aplicativo Web do SharePoint deve ser uma conta de domínio para o Kerberos funcionar corretamente.

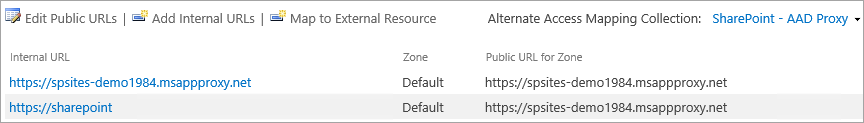

Criar o aplicativo Web do SharePoint

O script mostra um exemplo de criação de um novo aplicativo Web usando a zona padrão . usar a zona padrão é a opção preferencial.

Inicie o Shell de Gerenciamento do SharePoint e execute o script.

# This script creates a web application and configures the Default zone with the internal/external URL needed to work with Azure AD application proxy # Edit variables below to fit your environment. Note that the managed account must exist and it must be a domain account $internalUrl = "https://sharepoint" $externalUrl = "https://spsites-demo1984.msappproxy.net/" $applicationPoolManagedAccount = "Contoso\spapppool" $winAp = New-SPAuthenticationProvider -UseWindowsIntegratedAuthentication -DisableKerberos:$false $wa = New-SPWebApplication -Name "SharePoint - AAD Proxy" -Port 443 -SecureSocketsLayer -URL $externalUrl -ApplicationPool "SharePoint - AAD Proxy" -ApplicationPoolAccount (Get-SPManagedAccount $applicationPoolManagedAccount) -AuthenticationProvider $winAp New-SPAlternateURL -Url $internalUrl -WebApplication $wa -Zone Default -InternalAbra o site da Administração Central do SharePoint.

Em Configurações do Sistema, selecione Configurar Mapeamentos Alternativos de Acesso. A caixa Coleção de Mapeamentos Alternativos de Acesso será aberta.

Filtre a exibição com o novo aplicativo Web.

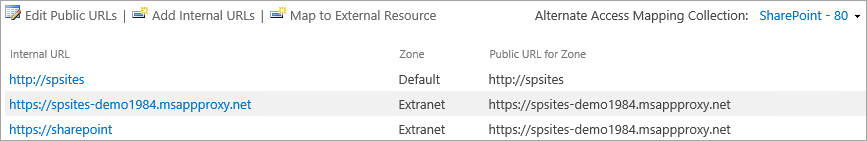

Se você estender um aplicativo Web existente para uma nova zona.

Inicie o Shell de Gerenciamento do SharePoint e execute o script a seguir.

# This script extends an existing web application to Internet zone with the internal/external URL needed to work with Azure AD application proxy # Edit variables below to fit your environment $webAppUrl = "http://spsites/" $internalUrl = "https://sharepoint" $externalUrl = "https://spsites-demo1984.msappproxy.net/" $winAp = New-SPAuthenticationProvider -UseWindowsIntegratedAuthentication -DisableKerberos:$false $wa = Get-SPWebApplication $webAppUrl New-SPWebApplicationExtension -Name "SharePoint - AAD Proxy" -Identity $wa -SecureSocketsLayer -Zone Extranet -Url $externalUrl -AuthenticationProvider $winAp New-SPAlternateURL -Url $internalUrl -WebApplication $wa -Zone Extranet -Internal

`. Abra o site da Administração Central do SharePoint.

Em Configurações do Sistema, selecione Configurar Mapeamentos Alternativos de Acesso. A caixa Coleção de Mapeamentos Alternativos de Acesso será aberta.

Filtre a exibição com o aplicativo web que foi ampliado.

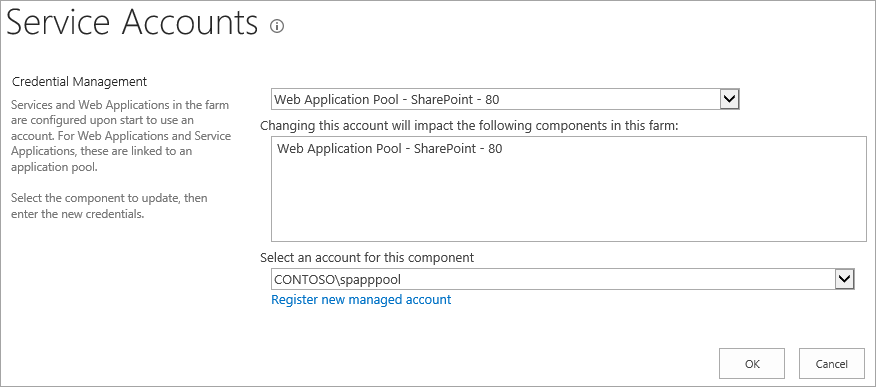

Verificar se o aplicativo Web do SharePoint está em execução em uma conta de domínio

Para identificar a conta que executa o pool de aplicativos do aplicativo Web do SharePoint e verificar se ela é uma conta de domínio, siga estas etapas:

Abra o site da Administração Central do SharePoint.

Vá para Segurança e selecione Configurar contas de serviço.

Selecione Pool de aplicativos Web – YourWebApplicationName.

Confirme se Selecionar uma conta para esse componente retorna uma conta de domínio e lembre-se dela, já que você a usará na próxima etapa.

Verifique se um certificado HTTPS está configurado para o site do IIS da zona de extranet

Como a URL interna usa o protocolo HTTPS (https://SharePoint/), um certificado deve ser definido no site dos Serviços de informações da Internet (IIS).

Abra o console do Windows PowerShell.

Execute o script a seguir para gerar um certificado autoassinado e adicioná-lo ao computador

MY store.# Replace "SharePoint" with the actual hostname of the Internal URL of your Azure AD proxy application New-SelfSignedCertificate -DnsName "SharePoint" -CertStoreLocation "cert:\LocalMachine\My"Importante

Os certificados autoassinados são adequados somente para fins de teste. Em ambientes de produção, recomendamos expressamente usar certificados emitidos por uma autoridade de certificação.

Abra o console do Gerenciador dos Serviços de Informações da Internet.

Expanda o servidor no modo de exibição de árvore, expanda Sites, selecione o site SharePoint – Proxy do Microsoft Entra ID e selecione Associações.

Selecione Associação HTTPS e Editar.

No campo de certificado TLS (Transport Layer Security), escolha o certificado do SharePoint e selecione OK.

Agora você pode acessar o site do SharePoint externamente por meio do proxy de aplicativo do Microsoft Entra.

Etapa 3: configurar a delegação restrita de Kerberos

Os usuários inicialmente se autenticam na ID do Microsoft Entra e, em seguida, no SharePoint usando Kerberos por meio do conector de rede privada do Microsoft Entra. Para permitir que o conector obtenha um token Kerberos em nome do usuário do Microsoft Entra, você deve configurar a KCD (delegação restrita de Kerberos) com a transição de protocolo. Para saber mais sobre a KCD, confira Visão geral da delegação restrita de Kerberos.

Definir o SPN (Nome da Entidade de Serviço) para a conta de serviço do SharePoint

Neste artigo, a URL interna é https://sharepoint e, portanto, o SPN (nome da entidade de serviço) é HTTP/sharepoint. Você deve substituir esses valores pelos valores que correspondem ao seu ambiente.

Para registrar o SPN HTTP/sharepoint para a conta do pool de aplicativos do SharePoint Contoso\spapppool, execute o seguinte comando em um prompt de comando, como administrador do domínio:

setspn -S HTTP/sharepoint Contoso\spapppool

O comando Setspn pesquisa pelo SPN antes de adicioná-lo. Se o SPN já existir, você verá um erro de Valor de SPN duplicado. Remova o SPN existente. Verifique se o SPN foi adicionado com êxito executando o Setspn comando com a opção -L . Para saber mais sobre o comando, consulte Setspn.

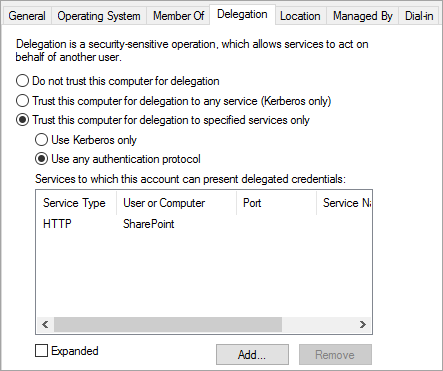

Verifique se o conector é confiável para delegação para o SPN adicionado à conta de pool de aplicativos do SharePoint

Configure a KCD para que o serviço proxy de aplicativo do Microsoft Entra seja capaz de delegar identidades do usuário à conta do pool de aplicativos do SharePoint. Configure o KCD habilitando o conector de rede privada para recuperar tíquetes Kerberos para os usuários autenticados no Microsoft Entra ID. Em seguida, esse servidor passa o contexto ao aplicativo de destino (SharePoint nesse caso).

Para configurar o KCD, siga estas etapas para cada computador do conector:

Entre como administrador de domínio em um controlador de domínio e abra Usuários e Computadores do Active Directory.

Localize o computador que executa o conector de rede privada do Microsoft Entra. Neste exemplo, é o computador que está executando o SharePoint Server.

Clique duas vezes no computador e selecione a guia Delegação.

Verifique se as opções de delegação estão definidas como Confiar neste computador para delegação somente para os serviços especificados. Em seguida, selecione Usar qualquer protocolo de autenticação.

Selecione o botão Adicionar, selecione Usuários ou Computadores e localize a conta do pool de aplicativos do SharePoint. Por exemplo:

Contoso\spapppool.Na lista SPN, selecione aquele que você criou anteriormente para a conta de serviço.

Selecione OK e, em seguida, selecione OK novamente para salvar suas alterações.

Agora você está pronto para entrar no SharePoint usando a URL externa e autenticar com o Azure.

Solucionar problemas de erros de credenciais

Se a entrada no site não estiver funcionando, você poderá obter mais informações sobre o problema nos logs do Conector: no computador que executa o conector, abra o visualizador de eventos, vá para Logs de Aplicativos e Serviços>Microsoft>Entra private network>Connector e inspecione o log de administradores .